ランサムウェア

新ランサムウェア「Mimic」、暗号化プロセスにおいて「Everything」APIを不正利用

トレンドマイクロの研究者は、正規ツール「Everything」のAPIを不正利用した新しいランサムウェア「Mimic」を発見しました。「Everything」は、Voidtoolsが開発したWindows用ファイル名検索エンジンであり、最小限のリソースを用いて、迅速な検索及びリアルタイムアップデートを提供するものです。

トレンドマイクロの研究者は、正規ツール「Everything」のAPIを不正利用した新しいランサムウェアを発見しました。「Everything」は、Voidtoolsが開発したWindows用ファイル名検索エンジンであり、使用するリソースを最低限に抑えつつ、迅速な検索及びリアルタイムアップデートを提供するものです。研究者らは、本ランサムウェアのバイナリに含まれていた文字列から、「Mimic」と命名しました。「Mimic」は、2022年6月に初めて観測され、標的はロシア語及び英語圏のユーザであると確認されています。シャドーコピーの削除、複数のアプリケーションやサービスの終了、「Everything32.dll」関数を不正使用して暗号化対象のファイルを検索する等、多角的な能力を有します。

今回の記事では、ランサムウェア「Mimic」のコンポーネントや能力、そして2022年初頭に漏洩した「Conti」ビルダとの関連性について詳しく解説します。

侵入過程及びコンポーネント

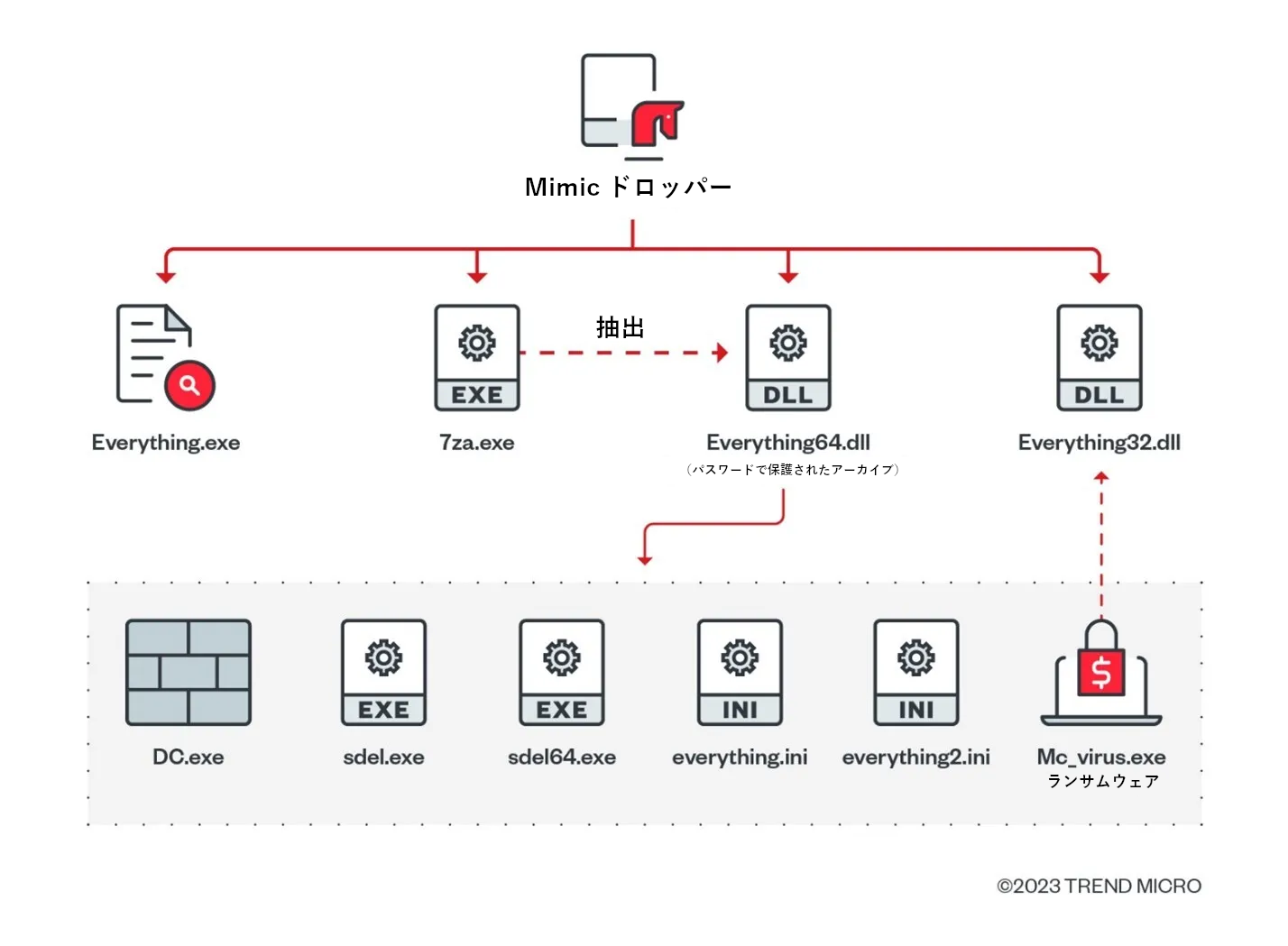

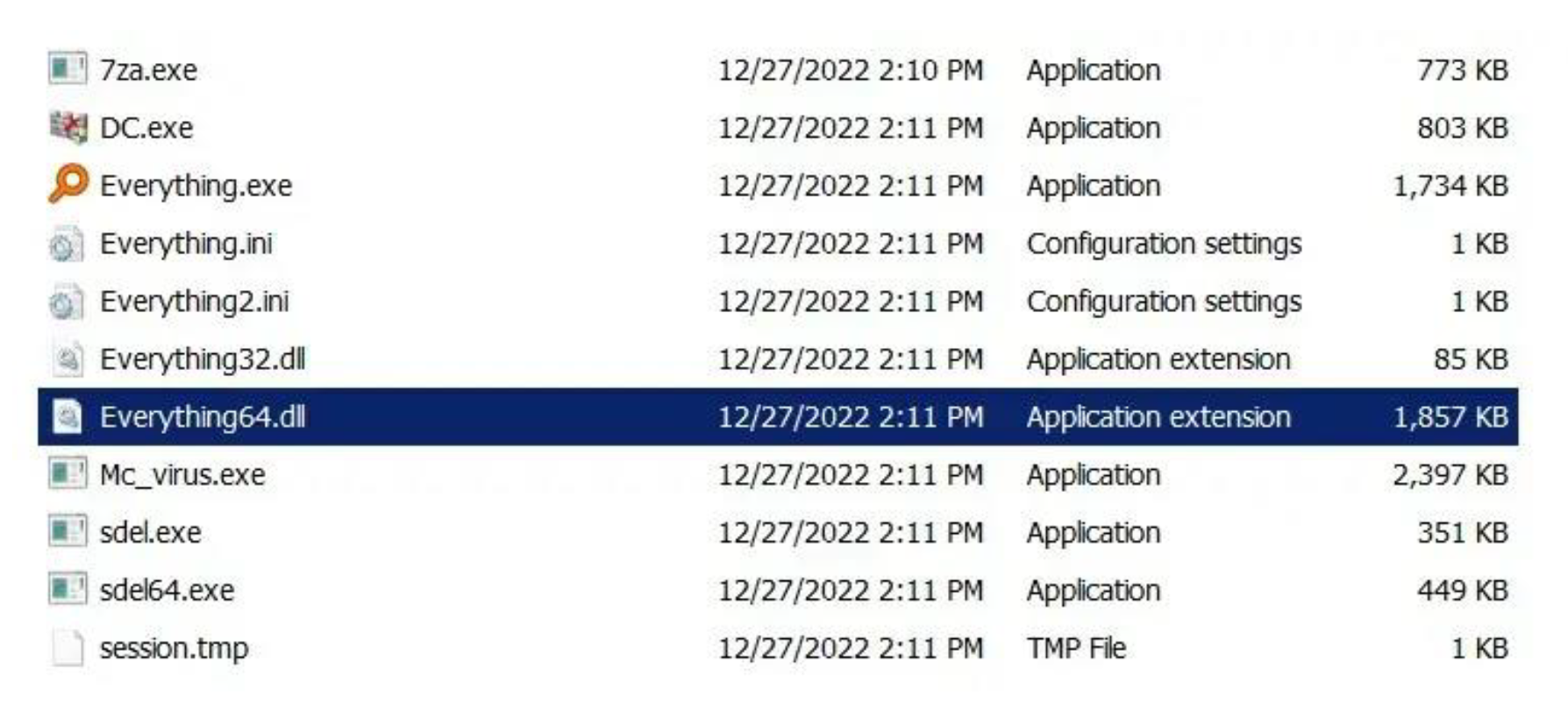

「Mimic」は、複数のバイナリ及び「Everything64.dll」として偽装されたパスワード保護付きアーカイブを作成する実行ファイルとして侵入します。また、このアーカイブには、展開時にランサムウェアのペイロードが含まれます。加えて、Windows Defenderを無効にするためのツールや正規の「sdel」バイナリも含まれています。

表1:ランサムウェア「Mimic」コンポーネントの詳細

<別ファイル参照>

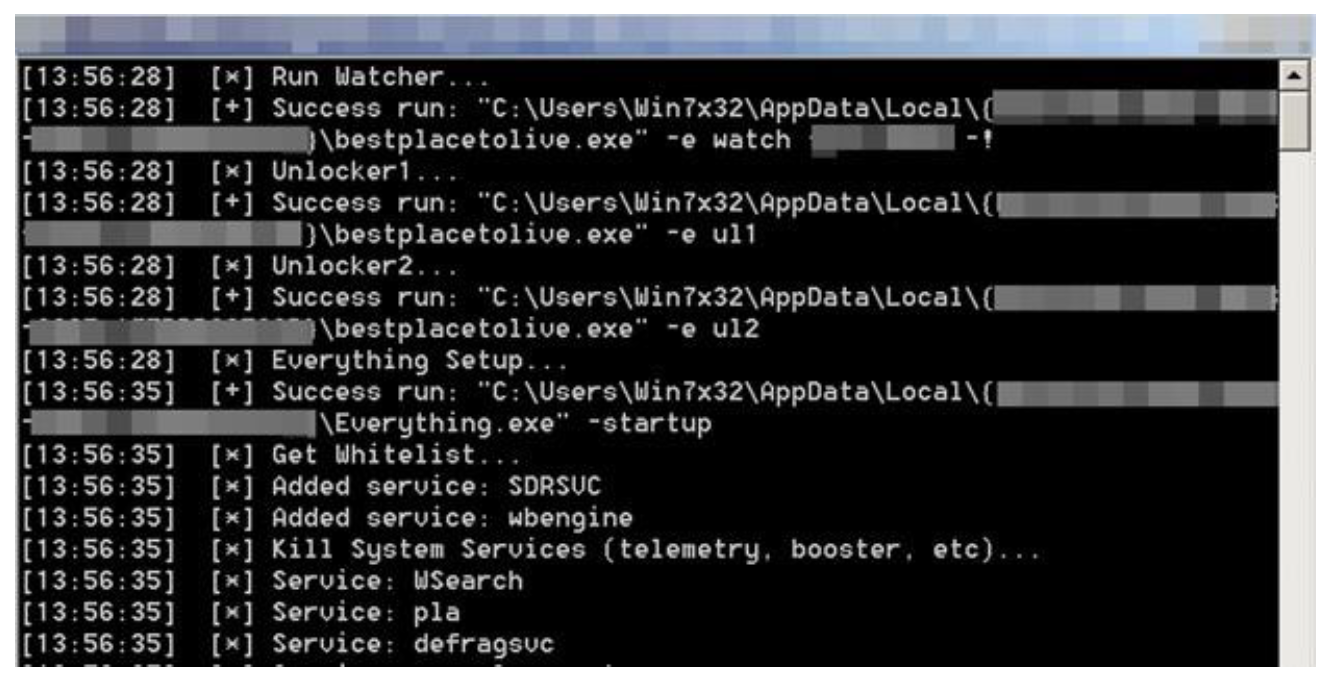

実行が開始されると、まずコンポーネントを「%Temp%/7zipSfx」フォルダに作成します。その後、パスワードで保護された「Everything64.dll」を、「7za.exe」を用いて下記コマンドを経由し、同じディレクトリ内に展開します。

%Temp%\7ZipSfx.000\7za.exe" x -y -p20475326413135730160 Everything64.dll

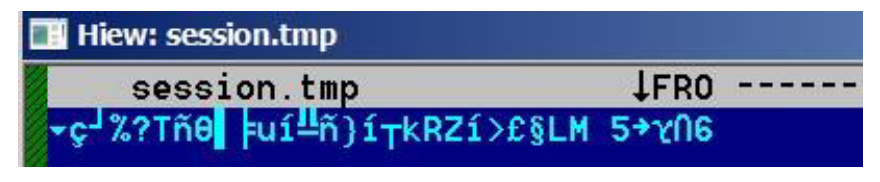

さらに、セッションキーファイル「session.tmp」を同じディレクトリ内に作成します。これは、プロセスが中断された場合に暗号化を継続するために用いられます。

作成したファイルを「%LocalAppData%\{Random GUID}\」にコピーし、その後ランサムウェアの名前は「bestplacetolive.exe」に変更されます。元のファイルは、「%Temp%」ディレクトリから削除されます。

トレンドマイクロの解析によると「Mimic」は、表2に表示される他のコマンドライン引数をサポートしています。

表2:ランサムウェア「Mimic」が引受ける引数

<別ファイル参照>

ランサムウェア「Mimic」の解析

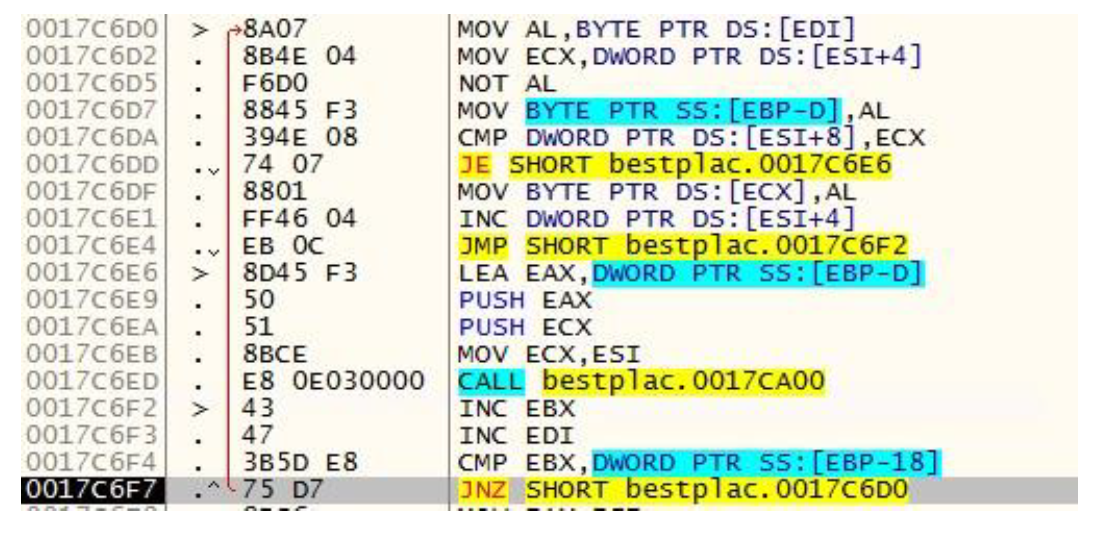

ランサムウェア「Mimic」では、「CreateThread」関数を使用する複数のスレッドを構成することにより、暗号化が高速化されています。またこのような複数スレッド構成は、研究者の解析をより困難なものにしています。

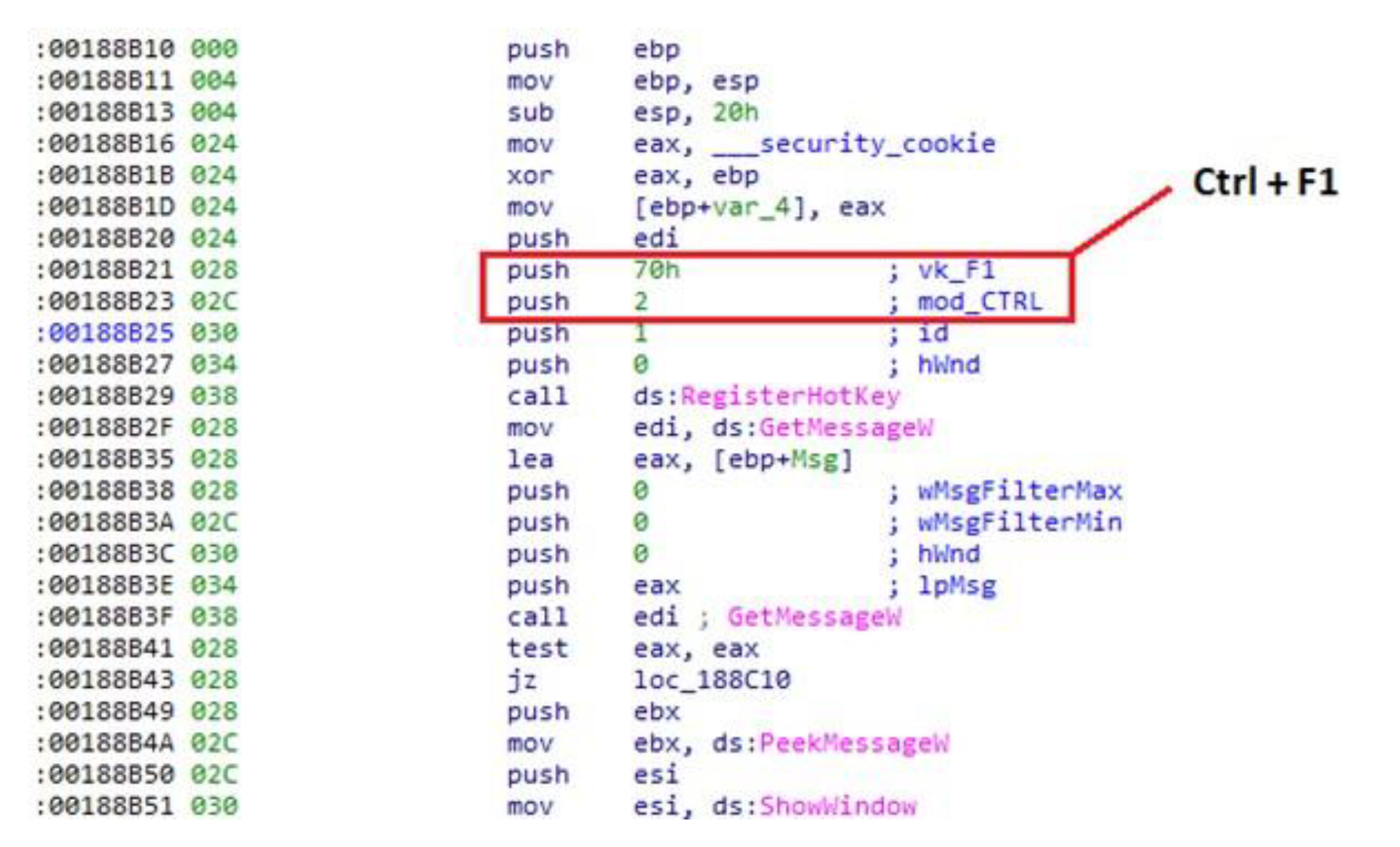

実行が開始されると、まずランサムウェア自体の稼働を示すステータスログを表示するホットキー、Ctrl + F1を登録します。これは、RegisterHotKey APIを使用して行われます。

ランサムウェアの設定は、そのオーバーレイに存在し、NOT演算を用いて復号化されます。

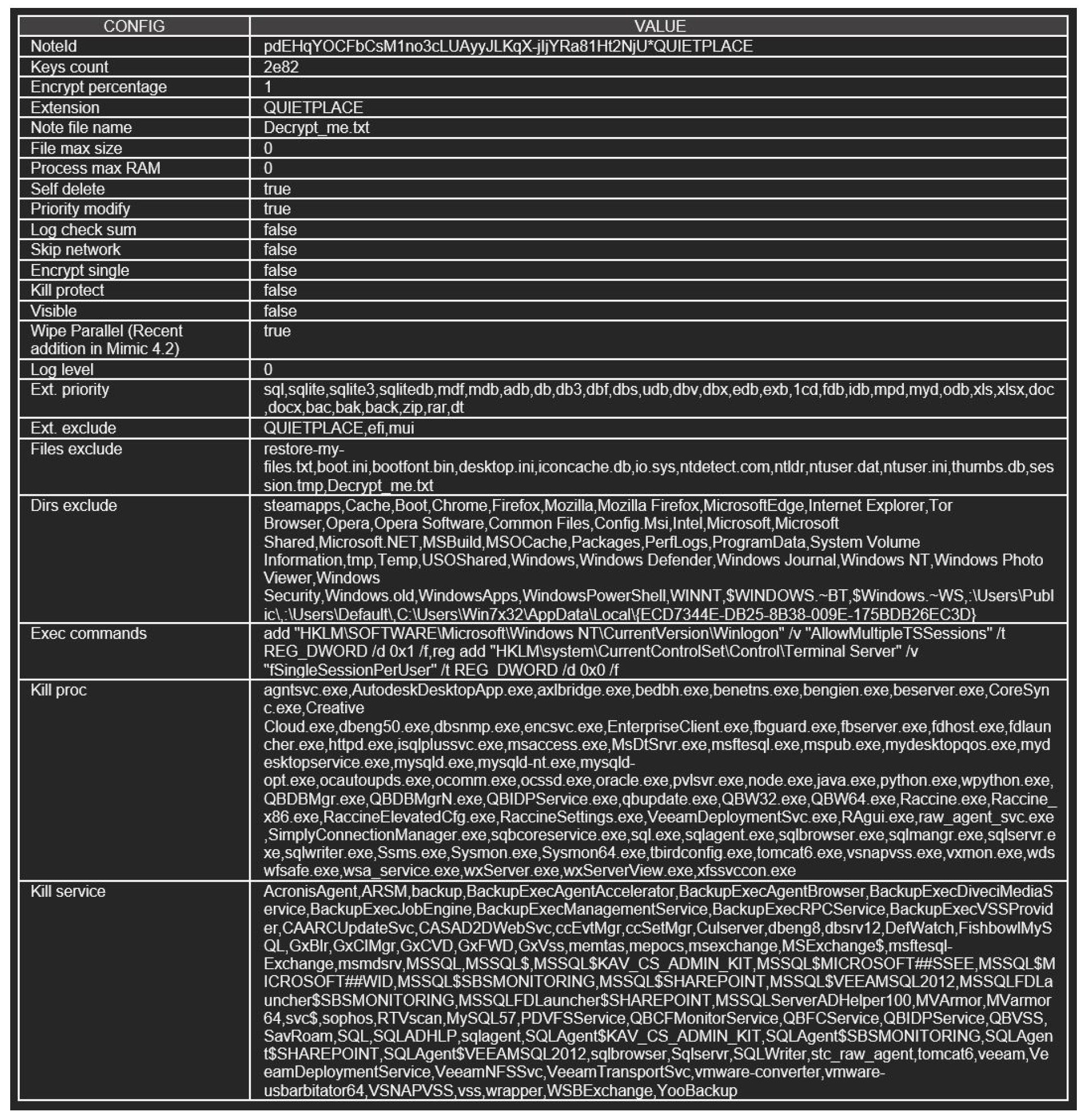

図8は、設定及びその値をより詳しく表示しています。

ランサムウェア「Mimic」は、非常に多くの機能を有しています。下記はその一部です。

- システム情報の収集

- 「RUN」キーを用いたパーシステンス(持続化)の作成

- UAC(User Account Control)のバイパス

- Windows Defenderの無効化

- Windows テレメトリの無効化

- Shutdownコマンド実行の阻害

- Killコマンドによる強制終了の阻害

- 仮想デバイスのアンマウント

- プロセス及びサービスの終了

- スリープモード及びシステムのシャットダウンの無効化

- インジケータ(痕跡)の削除

- システムリカバリの阻止

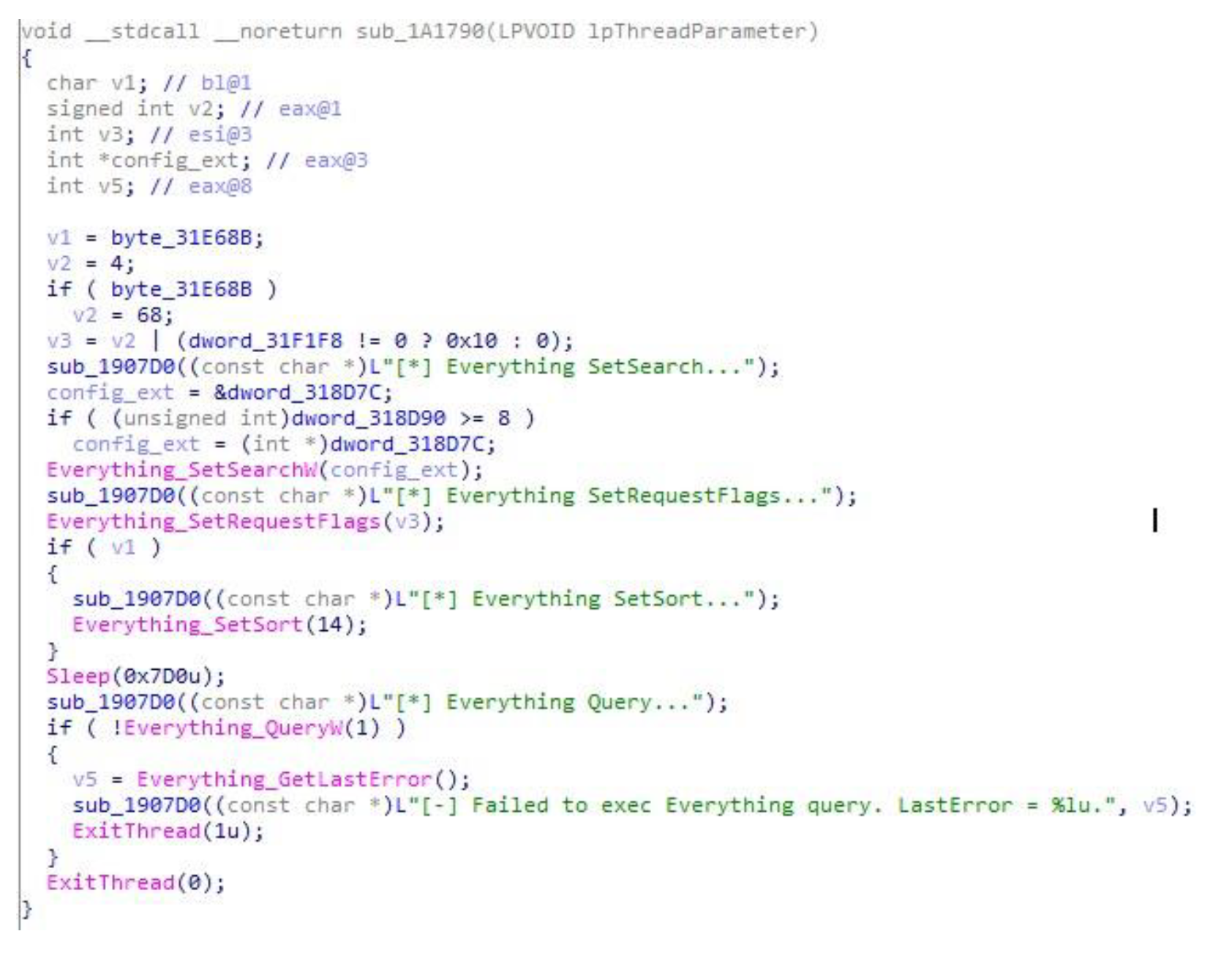

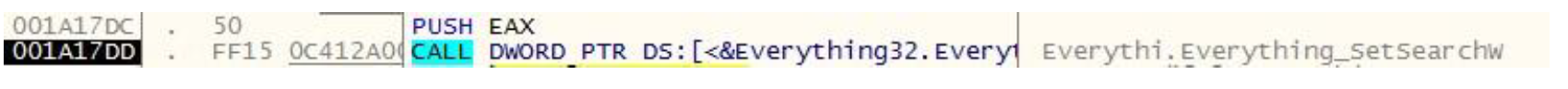

「Everything32」APIを暗号化のために不正利用

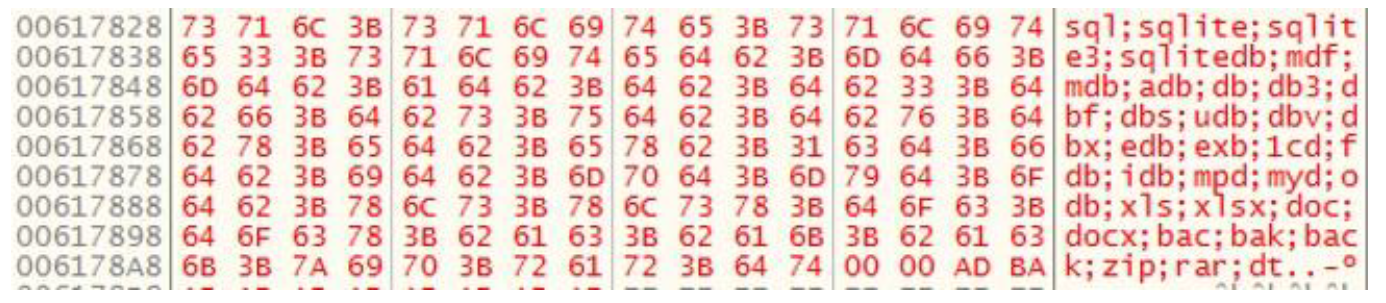

「Mimic」は、検索要求に対して即時に結果を返すことができる正規のWindows用ファイル名検索エンジンである「Everything32.dll」をそのルーチンに使用します。このツールを不正利用し、「Everything」のAPIを使用して特定のファイル拡張子やファイル名を検索にかけ、暗号化の対象となるファイルのパスを抽出します。

「Mimic」は、「Everything_SetSearchW」関数を使用し、以下の検索フォーマットを利用することにより、暗号化するファイル、また暗号化を回避すべきファイルを検索します。

file:<ext:{list of extension}>file:<!endwith:{list of files/directory to avoid}>wholefilename<!{list of files to avoid}>

「Mimic」が暗号化するファイルや回避すべきファイルを検索するために使用するクエリは、こちらで確認できます。

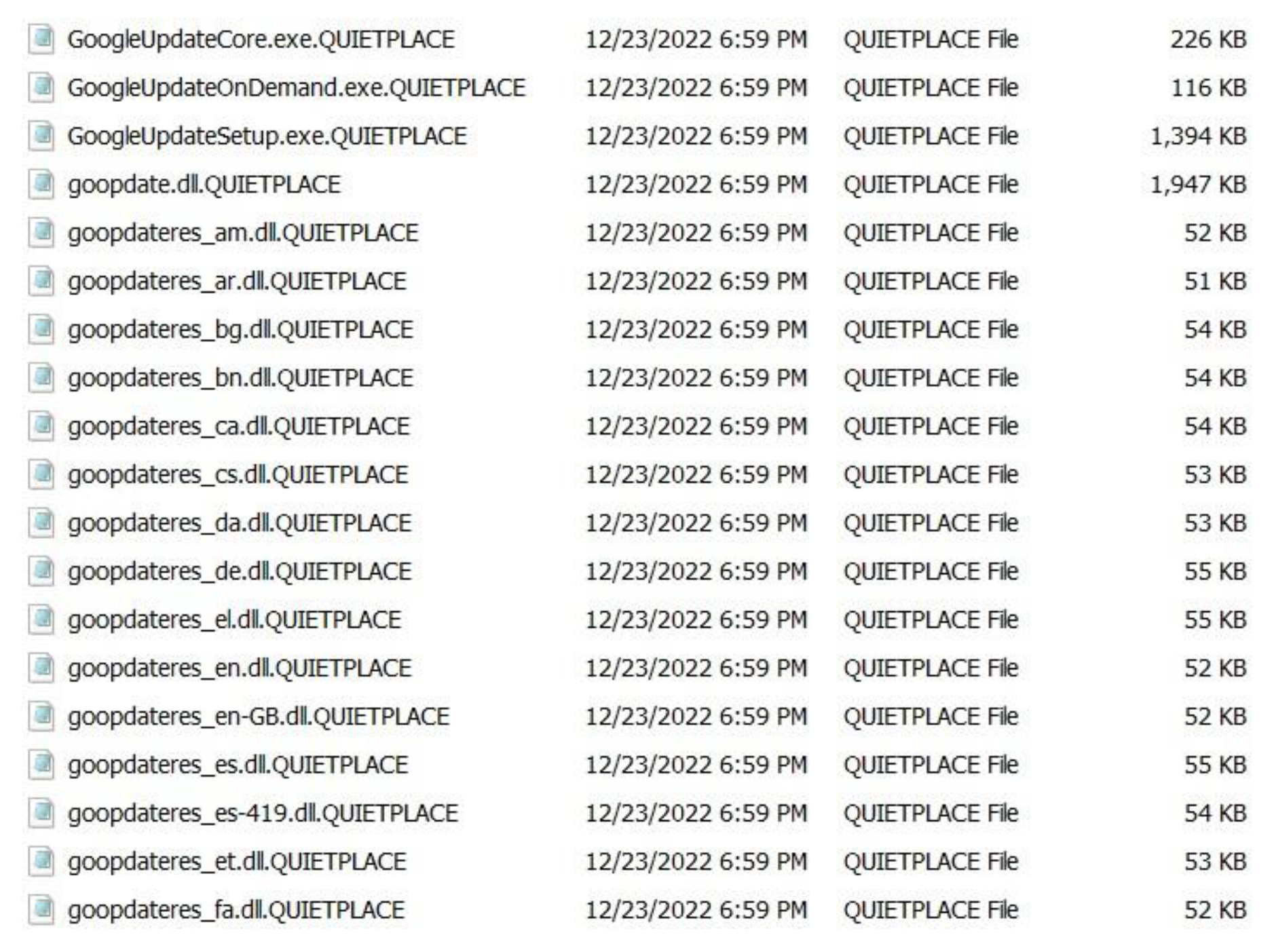

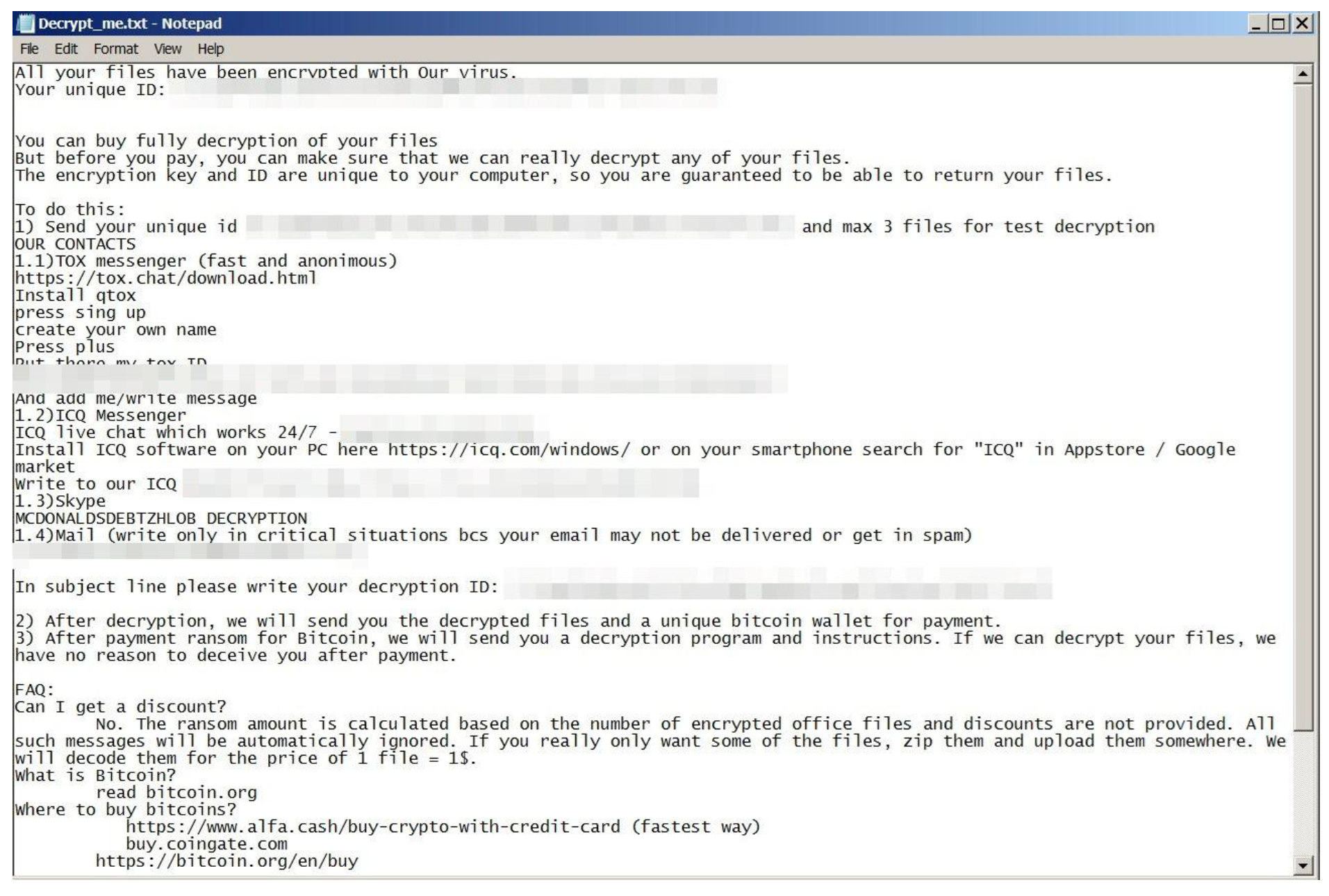

そして、暗号化されたファイルに「.QUIETPLACE」ファイル拡張子を付加し、最後にランサムノート(脅迫状)を表示します。

「Conti」ビルダから漏洩したコード

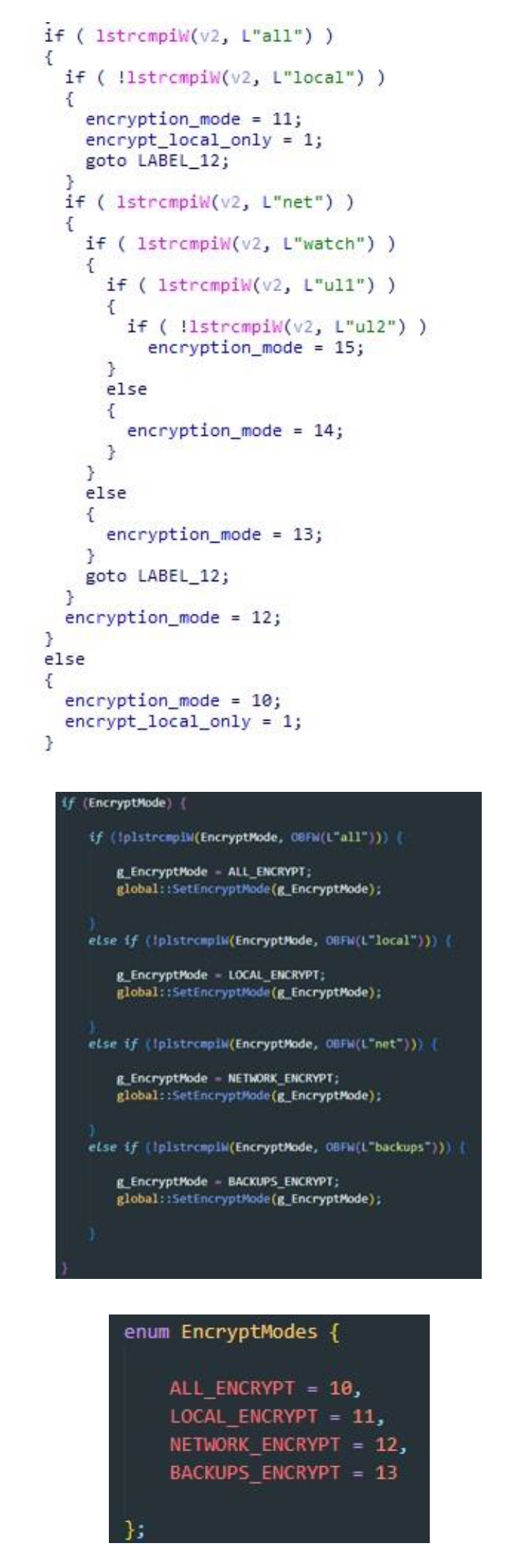

トレンドマイクロの解析によると、「Mimic」の使用するコードの一部は2022年3月に漏洩したランサムウェア「Conti」ビルダをベースとしていると見受けられ、両者には複数の類似点があると推測されます。例えば、暗号化モードの一覧では「Mimic」及び「Conti」で同じ整数を共有しています。

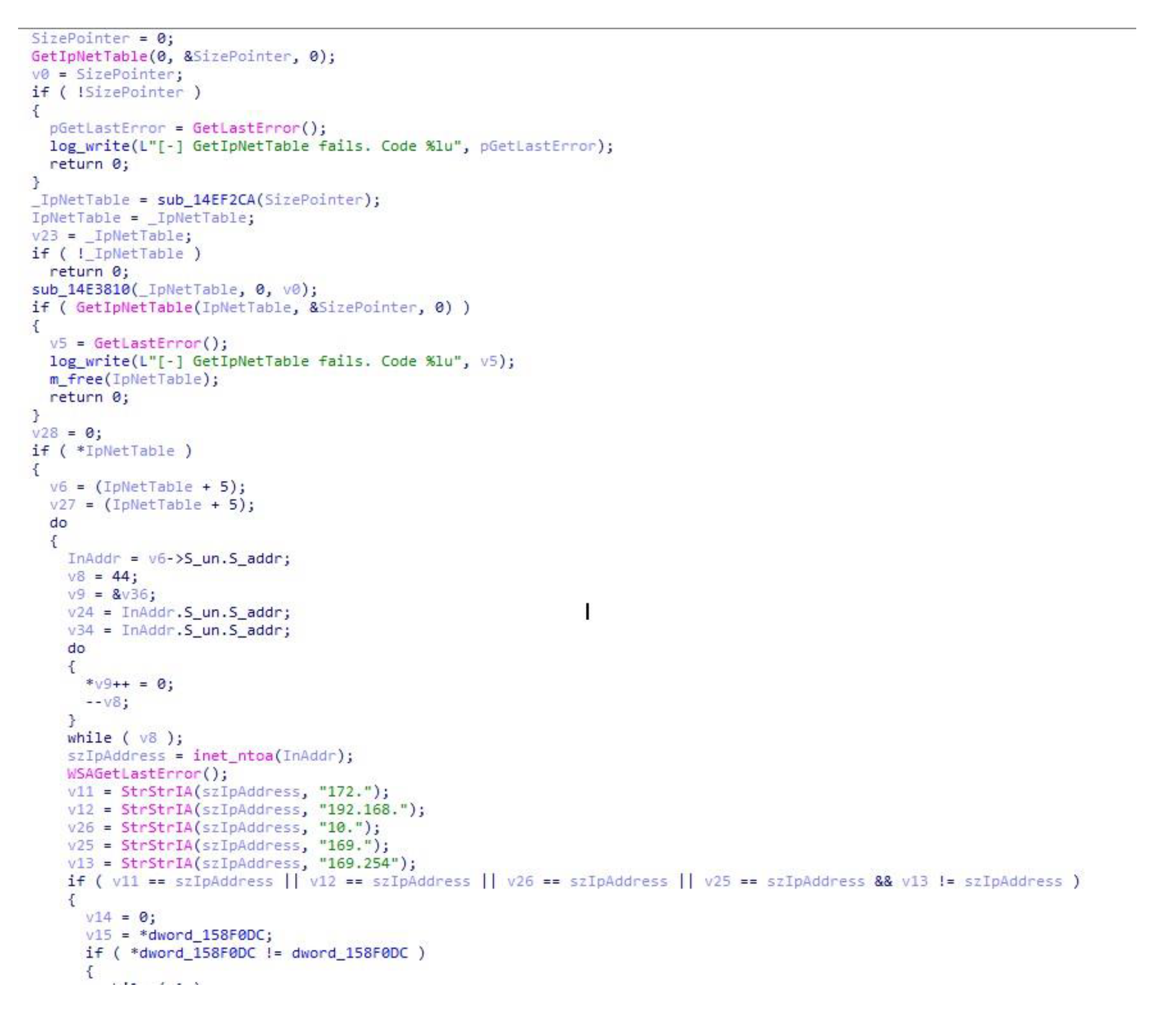

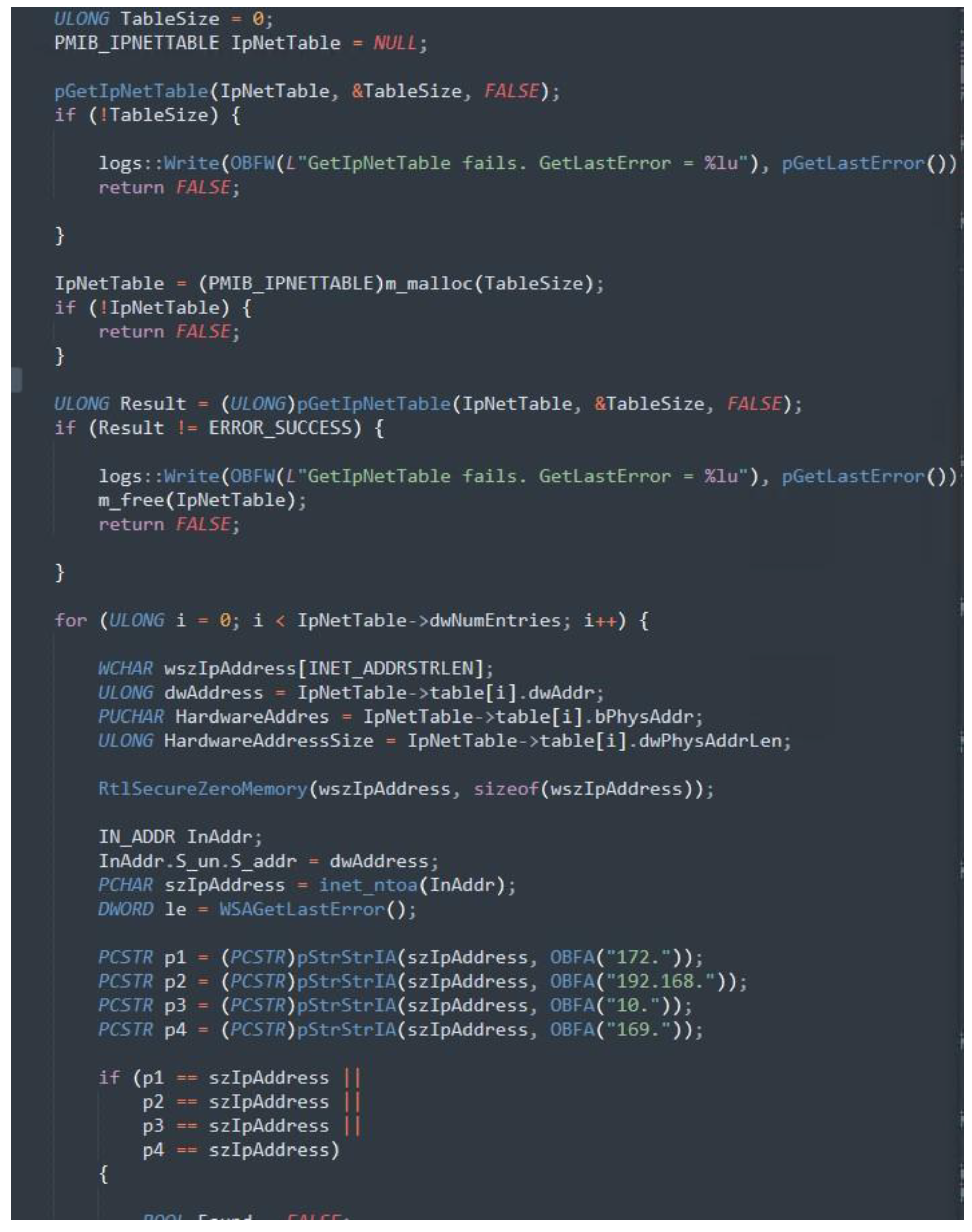

「net」引数に関連するコードも「Conti」をベースにしています。「GetIpNetTable」関数を用いてARP(Address Resolution Protocol)キャッシュを読み取り、IPアドレスに 「172.」、「192.168」、「10.」、もしくは「169.」が含まれるか否かを確認します。「Mimic」は、APIPA(Automatic Private IP Addressing)の範囲内である 「169.254」を含むIPアドレスを除外するフィルタを追加しています。

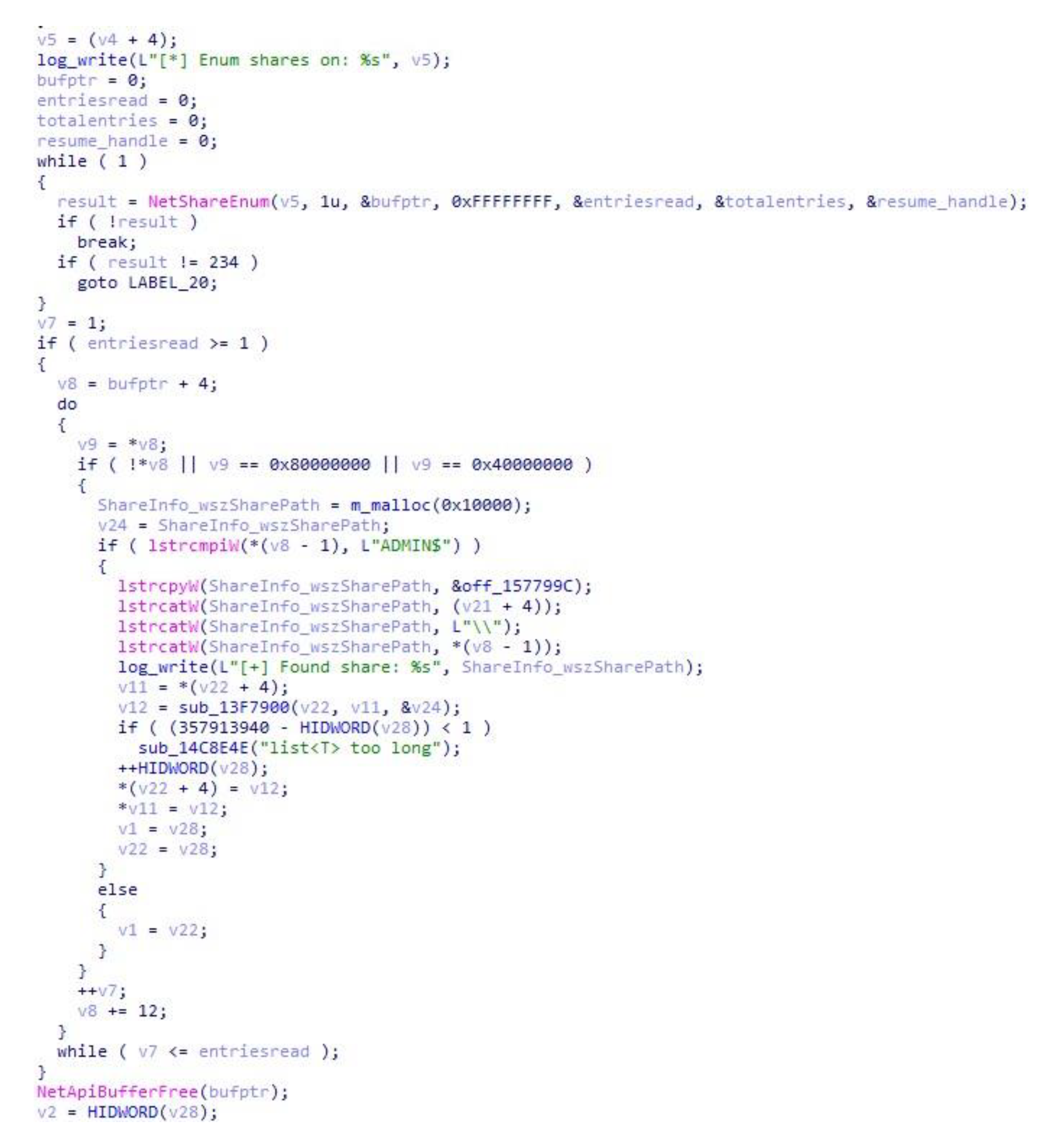

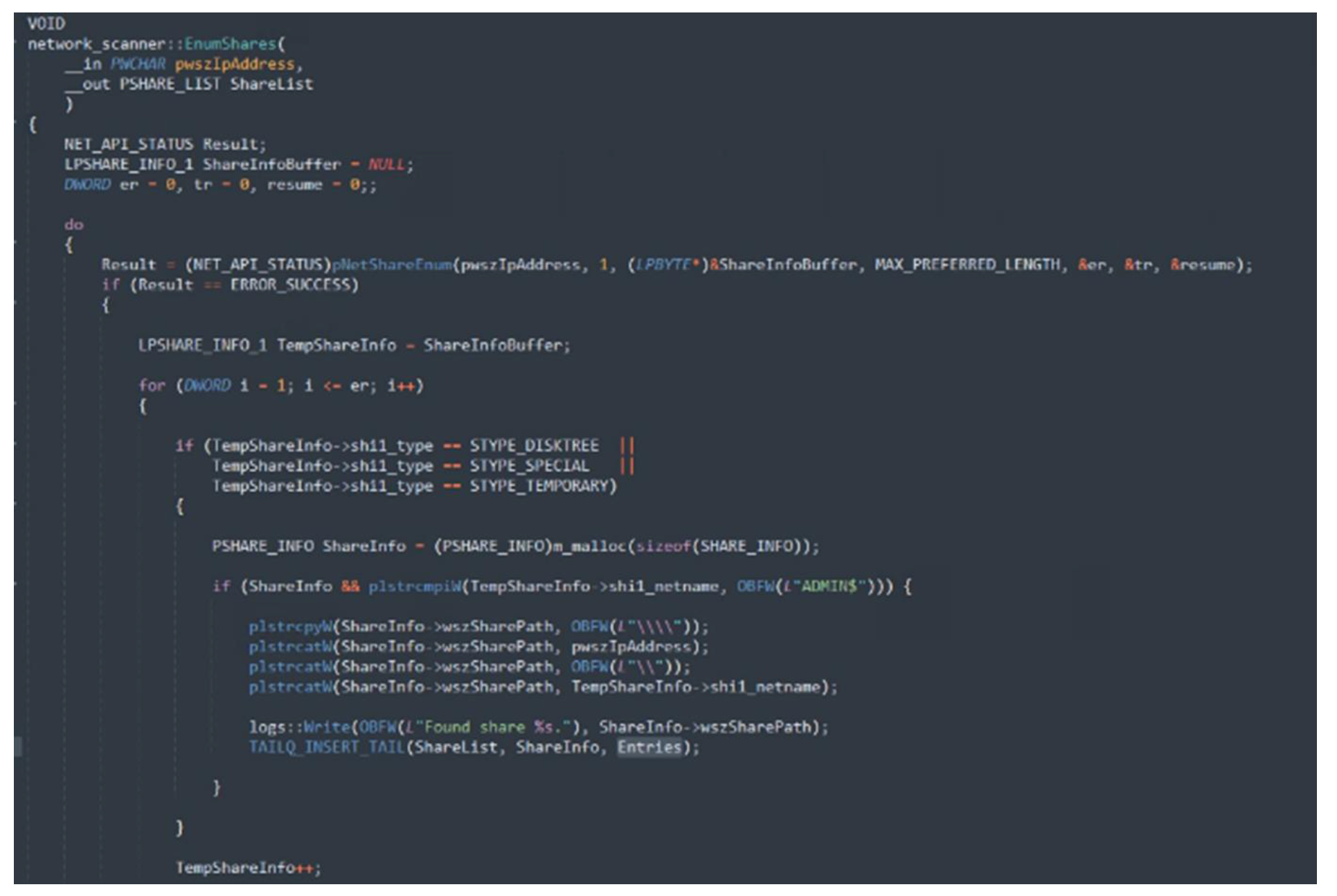

「Mimic」は、Windows共有の列挙(Windows Share Enumeration)においても「Conti」のコードを使用します。そして、「NetShareEnum」関数を用いて収集したIPアドレスの全ての共有を列挙します。

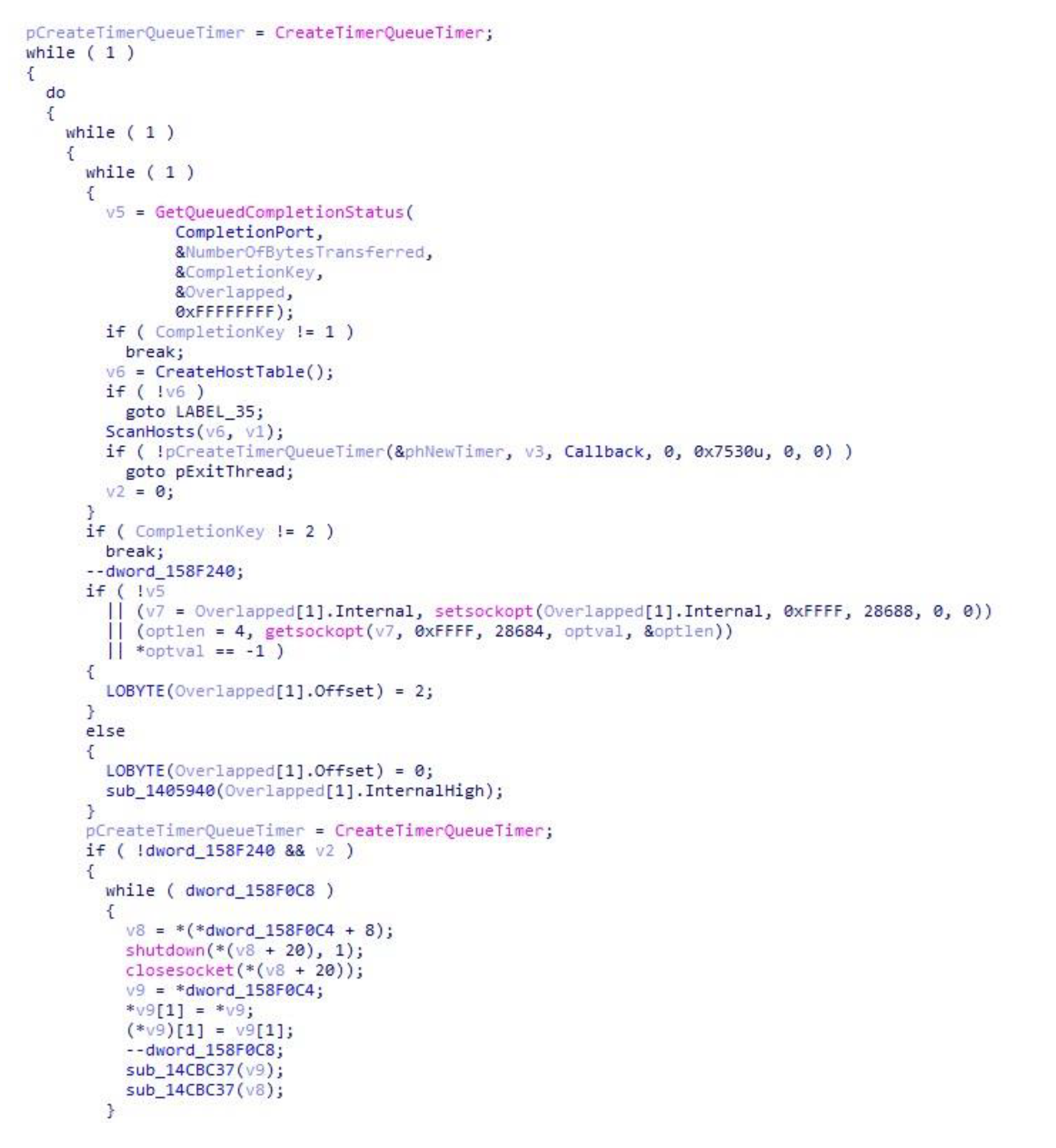

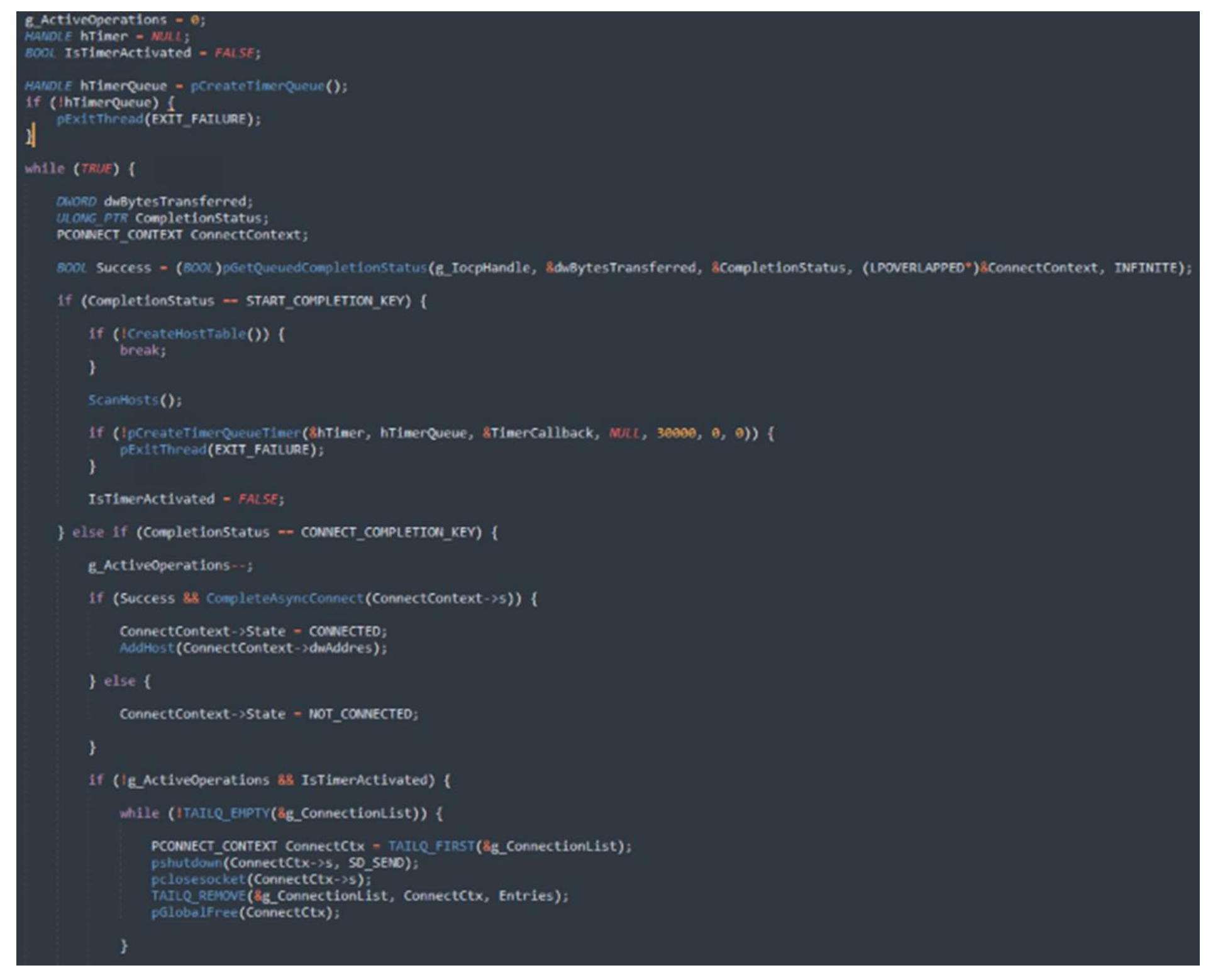

「Mimic」のポートスキャンも「Conti」ビルダをベースとしています。

ランサムウェア「Mimic」の挙動に関する詳細は、このレポートに記載されています。

まとめ

多角的な能力を有するランサムウェア「Mimic」は、ルーチンを高速化する新しいアプローチを採用していると推測されます。具体的には、稼働中のスレッドを複数組み合わせること及び「Everything」のAPIを不正利用し暗号化を行うことを指します。このようなプロセスにより、リソースの使用を最小限に抑え、攻撃の実行を効率化しています。 加えて、「Mimic」の背後にいる攻撃者は高度な技術力を有し、また機略に優れていることが窺えます。彼らは、漏洩したランサムウェアビルダの機能を利用していますが、さらに効果的な攻撃のために機能の改善を図っています。

ランサムウェアの攻撃からシステムを保護するためには、個人ユーザまた企業・組織においても、データ保護、バックアップ、リカバリ等の対策を講じることが重要です。これらの対策を行うことで、攻撃者によってデータが暗号化もしくは削除された場合にも、データの保全を図ることができます。さらに、定期的な脆弱性アセスメントの実施や適時のパッチ適用により、ランサムウェアの被害を最小限に抑えることが可能となります。

多層的なアプローチは、エンドポイント、電子メール、Web、ネットワーク等、攻撃対象となる可能性のあるシステムのエントリーポイントを保護します。以下のセキュリティソリューションは、不正なコンポーネントや疑わしい挙動を検出することで企業や組織を守ります。

- Trend Vision One™は、多層防御と挙動検知機能を提供し、ランサムウェアがシステムに不可逆的な損害を与える前に、疑わしい挙動やツールを早期にブロックすることを可能とします。

- Trend Micro Cloud One™ Workload Securityは、脆弱性を不正利用する既知及び未知の脅威からシステムを保護します。このような保護の実現には、仮想パッチや機械学習等の技術が用いられています。

- Trend Micro™ Deep Discovery™ Email Inspectorは、カスタムサンドボックスや高度な解析技術を用いて、ランサムウェアの侵入口となるフィッシングメールを含む不正な電子メールを効果的にブロックします。

- Trend Micro Apex One™は、ファイルレス攻撃やランサムウェア等のより高次元の脅威に対し、次世代レベルの自動脅威検知機能及び防御を提供し、確実にエンドポイントを保護します。

IOC(痕跡情報)

IOC(痕跡情報)の全リストは、こちらをご覧ください。

参考記事

New Mimic Ransomware Abuses Everything APIs for its Encryption Process

By: Nathaniel Morales, Earle Maui Earnshaw, Don Ovid Ladores, Nick Dai, Nathaniel Gregory Ragasa

翻訳:新井 智士(Core Technology Marketing, Trend Micro™ Research)