サイバー脅威

認証情報窃取の新たなモデル:「マルウェア」から「攻撃システム」への転換

セキュリティの強化や闇市場の動乱に伴い、情報窃取攻撃の構造が変化しています。本稿では、組織的な攻撃システムが形成されている実態や、その対策について解説します。

- インフォスティーラー(情報窃取型マルウェア、またはそれを取り巻く攻撃活動)の動向を分析したところ、ランサムウェア同様、役割分担やアフィリエイトモデルを取り入れる動きが確認されました。これは、認証情報窃取の犯罪ビジネスにおいて、組織化や収益化の手法が構造的に変化していることを示唆します。

- パスキーやフィッシング耐性のある認証方式が普及したことで、パスワード自体の転売価値が下がっています。これを受けて攻撃者は、セッションの窃取や、広範なIDエコシステムの悪用に舵を切り始めています。

- 自動化技術やAIにより、IDを大規模悪用するためのハードルが下がっています。結果、これまでばらばらで行われていた攻撃活動が、より整備された「運用システム」の中に統合されつつあります。

はじめに

IDデータの価値は、かつてないほど高まっています。2025年には、認証情報の窃取を意図した活動が、前例のない勢いで急増しました。これは単に攻撃が増えたというだけでなく、ID侵害を伴った活動が大規模に組織化され、収益化のシステムも組み上がるなど、構造的な変化を示唆するものです。

かつてはマルウェアの大量感染やパスワードの流用によって支えられていた犯罪市場が、今ではアフィリエイト主導の体系的なエコシステムに再編されつつあります。さらに、スピードと精度の両面で最適化が進んでいます。

こうした変化の背景には、攻撃者側の技術革新だけでなく、防御側のセキュリティ強化も絡んでいます。例えば、パスワードの使い回しは減少し、多要素認証(MFA)も業界標準となっています。セッション管理は厳格化され、フィッシングに強いパスキーも普及したことで、仮に認証情報を盗み出しても、それを再利用しにくい状況がうまれています。その一方、自動化やAIの進歩により、複雑な攻撃チェーンを組み立てるコストが低下しています。

このように、静的な認証情報を再利用することの価値が下落していく中、情報窃取者は、より確実性の高いIDアーティファクトに目をつけ始めています。具体的にはセッショントークン、認証クッキー、そして、対策が強化された環境に対しても悪用できる復旧(リカバリー)フローなどが挙げられます。

認証情報窃取の脅威が消失しているわけではありません。むしろ、構造化が進み、標的が絞りこまれ、よりシステム化された活動へと姿を変えているのです。

「インフォスティーラー(情報窃取型マルウェア、またはそれを取り巻く攻撃活動)」の主軸は、もはや固有のツールやマルウェアに帰結するものではありません。情報収集や分析、収益化を含む連続的なプロセスを統合した「攻撃システム」としての意味を帯び始めています。

ツールから攻撃システムへ

この変化がもたらす影響を把握するには、まず、かつてのインフォスティーラーがどのように運用されてきたか、そして、従来型の運用モデルが立ち行かなくなっている現状について、見ていく必要があります。

長年にわたってインフォスティーラーは、「規模」に頼ったシンプルな犯罪モデルの上で運用されてきました。犯罪者は、できるだけ多量に感染させ、データを一括でかき集め、売り捌くことを主目標としていました。しかし、セキュリティ側からの絶え間ない圧力を受けたことで、その犯罪モデルは大きく揺らぎ始めています。認証方式の変化、犯罪市場の飽和、法執行機関の捜査などにより、認証情報窃取の運用方式や組織構成、収益化の仕組みを変えざるを得なくなっているのです。

セキュリティ側の対策や圧力は、エコシステム全体に広がっています。パスワードの使い回しが減少し、MFAが広く普及したことに加え、パスキーも普及したために、盗んだ認証情報を再利用することによる効果が低下しています。また、「ログ(盗み出したデータ一式)」の取引市場は供給過多となり、転売の利幅も薄くなり、さまざまな作業工程に自動化の波が押し寄せています。

こうした状況を受け、インフォスティーラーのエコシステム全体で、再編成の動きが見られます。例えば、これまで一箇所に集中していた役割が、細分化されています。ログの取引市場も、雑多なデータの投げ売り場ではなく、整備された取引プラットフォームに変貌しています。手作業で行っていた仕分けや検証工程も、その多くが自動化されつつあります。

かつては同じツールを使う攻撃者間のゆるい繋がりに過ぎなかったものが、今では連携された「システム」としての姿を見せています。

「TrendAI™ Research」では、こうした動向を以前より継続的に分析してきました。本稿では、インフォスティーラーの活動が「量重視のデータ収集」から「ワークフロー重視のモデル」に進化している点、認証方式の強化に伴って犯罪組織の経済構造が変化している点、自動化技術によって一連の動きがさらに加速している点について、詳しく解説します。

インフォスティーラーは、もはや単なるマルウェアではなく、「インフラ」として動き始めているのです。

構造的な変化

インフォスティーラーを取り巻くエコシステムの動向を把握するには、「量重視モデル」から「ワークフロー重視モデル」への構造的変化という枠で捉える必要があります。攻撃者の関心は、「いかに大量にデータを盗むか」ではなく、「いかにIDにアクセスし、優先順位を決め、収益化するか」という点に移っています。

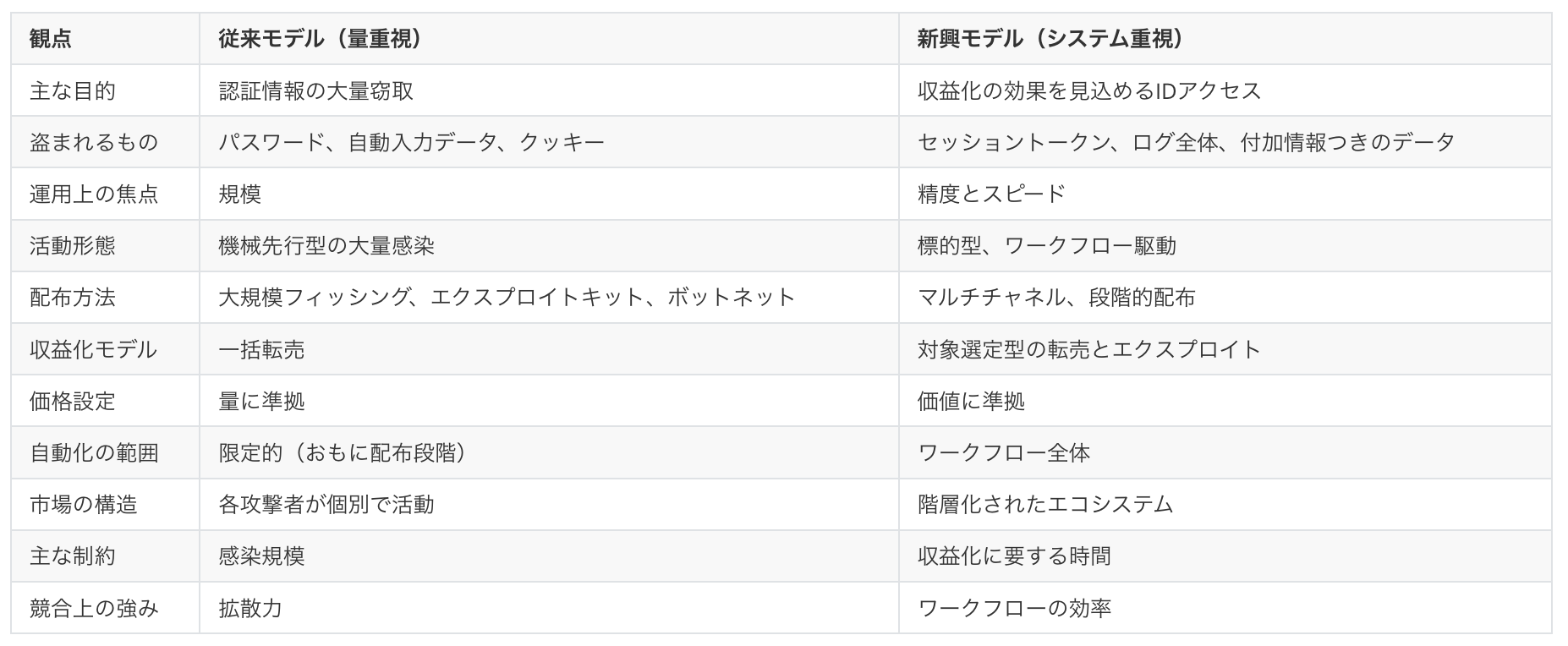

表1は、かつての量重視モデルと、新たに到来するシステム重視モデルを比較したものです。両者を見比べることで、構造的な変化を明瞭に把握することが可能です。

重要な違いは、「何を盗むか」ではなく、「盗んだデータを元手として、いかに迅速に不正アクセスを行えるか」という点にあります。

実際に起きている再編の動き

ここまで、インフォスティーラーが変化している理由を追ってきました。以降では、その変化が「どのように」進んでいるのかに着目します。具体的には、アフィリエイトモデルの導入、運用上の専門分化、インフラ管理のサービス化といった動きを取り上げます。

インフォスティーラーのアフィリエイトモデル

2025年にTrendAIは、インフォスティーラーのエコシステムにおける大きな動きを確認しました。ランサムウェア攻撃によく見られる「RaaS(Ransomware-as-a-Service:サービスとしてのランサムウェア)」と似たようなアフィリエイトモデルが出現したのです。

この新たなモデルでは、感染の成功時に収益の一部を分配するという条件で、アフィリエイト(協力者)を募ります。運営者は、インフラやマルウェアのビルドを提供し、収益の一部を手数料として確保します。まさに、RaaSを彷彿させる仕組みと言えるでしょう。

収益配分はアフィリエイト側に比較的有利で、70~80%に達することもあります。このモデルを支えているのは、暗号化サービス(クリプター)やマルウェア開発者、初期アクセスブローカー(IAB:Initial Access Broker)などであり、広範なエコシステムを形成しています。運営者から直接マルウェアを購入する場合と異なり、アフィリエイトは初期費用なしで、管理・統制された環境を通して感染活動を直接実行できます。有料サブスクリプションも必要ありません。これは事実上、ランサムウェアの経済モデルをインフォスティーラーに当てはめたものと言えます。運営者がプラットフォームを構築し、アフィリエイトが感染を拡大させ、それぞれが専門分野に特化することで、全体的な効率が高まります。

アフィリエイトモデルを採用したインフォスティーラーの開発グループとして、最近では「CLR Team」や「Roku Team」が確認されています。

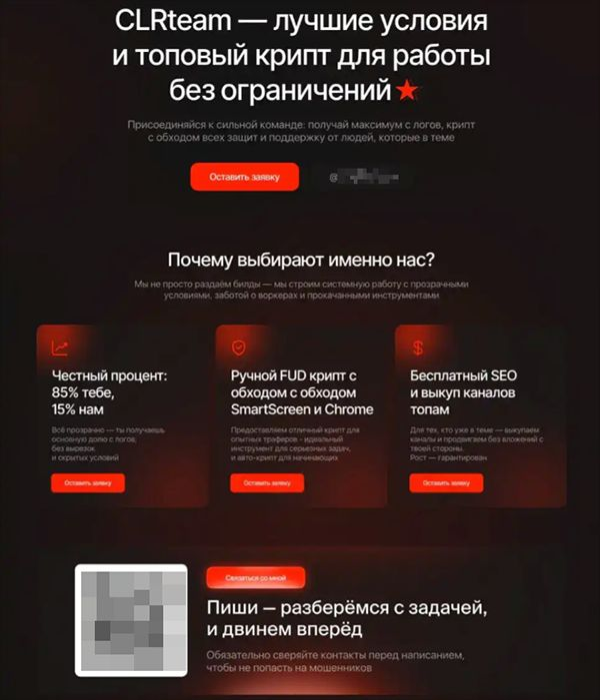

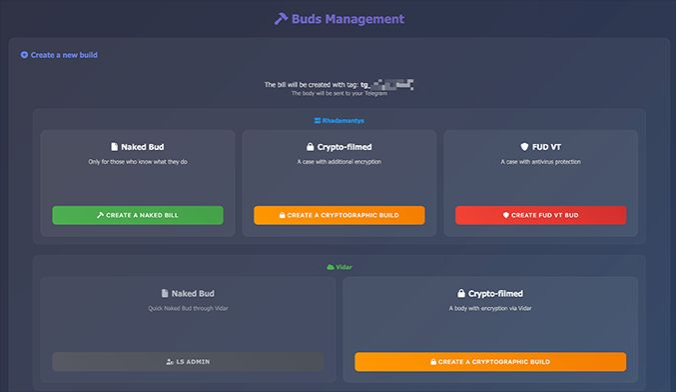

CLR Teamの活動は、2025年10月に遡ります。図1のように、「Detools」を名乗る攻撃者がアフィリエイトを募集するために、Webベースの管理パネルやTelegramボットを宣伝していました。その内容によると、「フルサポート付き」のアフィリエイトプログラムとして、下記の特典が含まれていました。

- ビルド配布用のランディングページ

- アフィリエイト側に有利な85:15の収益分配

- アクティブユーザ向けの手動暗号化サービス

- 独自ローダへのアクセス権

- 高成果を挙げたアフィリエイトに対するSEOサポート

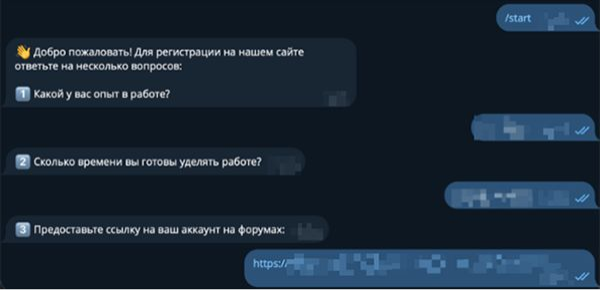

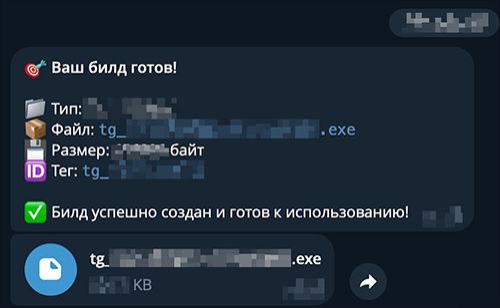

パネルに参加してマルウェアをビルドするまでの流れを見ると、本来ある程度の技術を要するはずの攻撃が、低スキルの犯罪者でも容易に実行できてしまうことがうかがえます。参加にあたっての敷居となっていたのは、図2のTelegramボットによる「審査」です。応募者は、審査ボットとの対話を通し、自身の経験、活動に充てられる時間、アクティブなフォーラムアカウントの有無について尋ねられます。これは、応募者の適性や信頼性を見極めるためと考えられます。

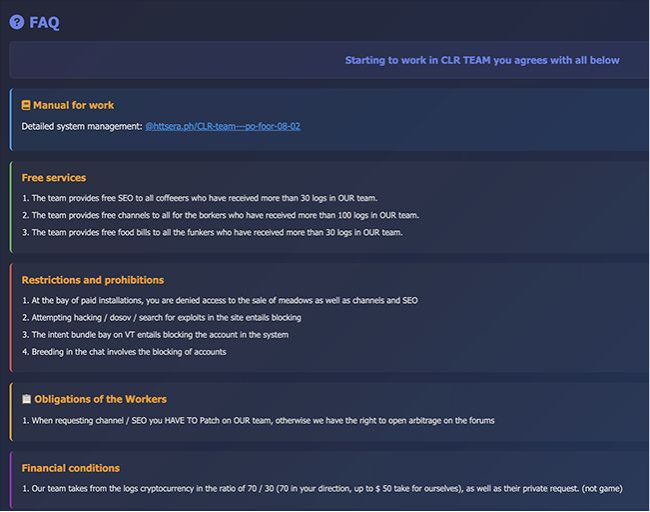

管理者側が応募者の回答に問題ないと判断した場合、パネルのアクセスに必要なログイン情報を送付します。こうした審査の仕組みは、未熟な犯罪者、研究者、法執行機関の排除を意図したものと見られます。また、審査のプロセスに人の判断を介在させることで、完全自動処理での応募をはじくといった狙いもあります。こうしてパネルへのアクセス権を得たアフィリエイトは、FAQ(図3)やビルド生成機能(図4)、アクティブな感染状況を追跡するためのツールを利用できるようになります。

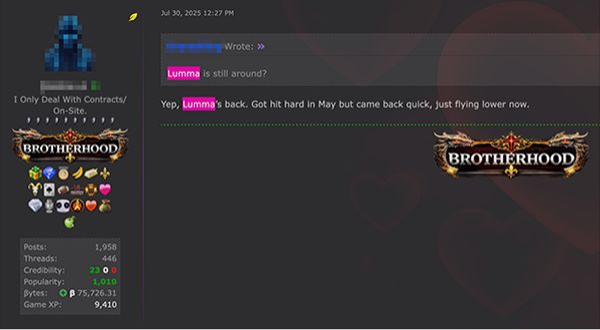

ビルド管理パネルでは、ユーザのカスタム設定に沿って暗号化済みペイロードを生成できるようになっています。初期バージョンでは、情報窃取ツールとして「Lumma Stealer」や「Vidar」などの複数種がサポートされていました。その後、EuropolとMicrosoftの共同作戦によってLumma Stealerのインフラが弱体化したため、代わりに「Rhadamanthys」が加わりました。

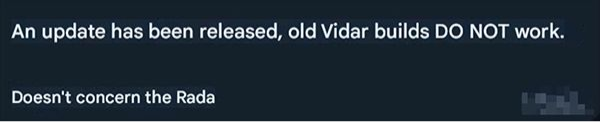

続いて、法執行作戦「Operation Endgame 3.0」によってRhadamanthysが摘発された際にも、同様のパターンが見られました。運用者は、管理パネル自体の基本機能を維持しながら、選択可能なマルウェアを切り替えることで、対応しました。

先の図4で示したように、管理パネルのユーザは、サポート対象のマルウェアファミリ(RhadamanthysやVidarなど)について、暗号化ありのビルドと暗号化なしのビルドを選択できます。

本アフィリエイトプログラムのもう1つの特徴は、運営側がインフォスティーラーのアップデート対応を継続的に行っている点です。たとえばVidarの新規バージョンがリリースされた際、運営者はその旨をアフィリエイトに伝達し、最新版のマルウェアビルドを入手する手順について案内しました。

こうした仕組みにより、管理の行き届いた環境内で、ビルド生成から情報流出に至る感染ライフサイクルが完結されています。

アフィリエイトモデルの出現により、インフォスティーラーの活動に参入するためのハードルが下がるとともに、攻撃の大規模化に拍車がかかります。こうしたモデル移行が実際の攻撃活動や運用形態にどのような影響を与えるか調べるため、現在稼働中のアフィリエイトプログラムに焦点をあて、被害状況や活動指標を分析しました。

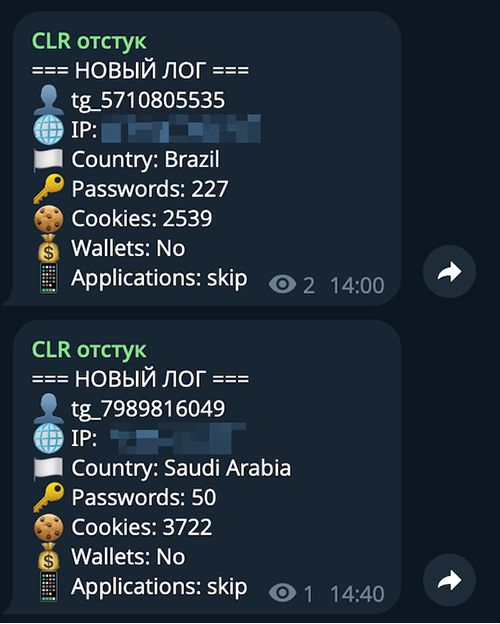

規模と被害状況

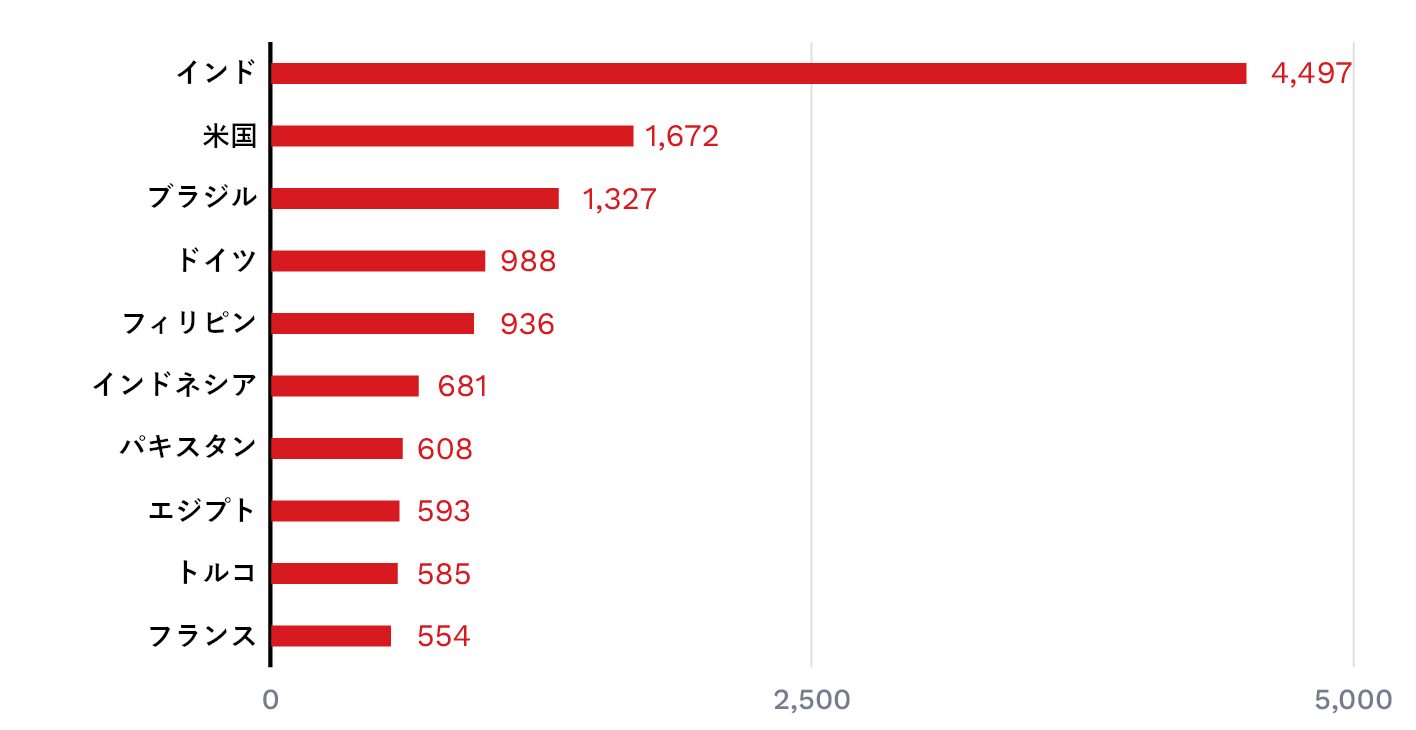

「CLR Team」のアフィリエイトプログラムに着目すると、こうしたグループがもたらす影響の大きさがうかがえます。本プログラムには150名以上のユーザが参加しており、6か月間で30,000件以上の窃取ログ・パッケージが集められていました。関連する公開ログチャネルを調べたところ、被害の実態が一層明確になりました。たとえば個々のログには、被害者のIPアドレスや国、ユーザ情報、盗まれた情報の詳細が記載されていました。

公開ログチャネルのデータより、特に多く狙われた国の分布が判明しました。上位に挙がった国々を見ると、人口規模やインターネット利用者数と若干ながら相関関係にあることがわかります。そして、ランサムウェアのように特定の国を狙い撃ちにしているわけではないようです。ただし、CIS諸国は狙わないという明示的なルールがあるようであり、図9でも、当該国は挙がっていません。

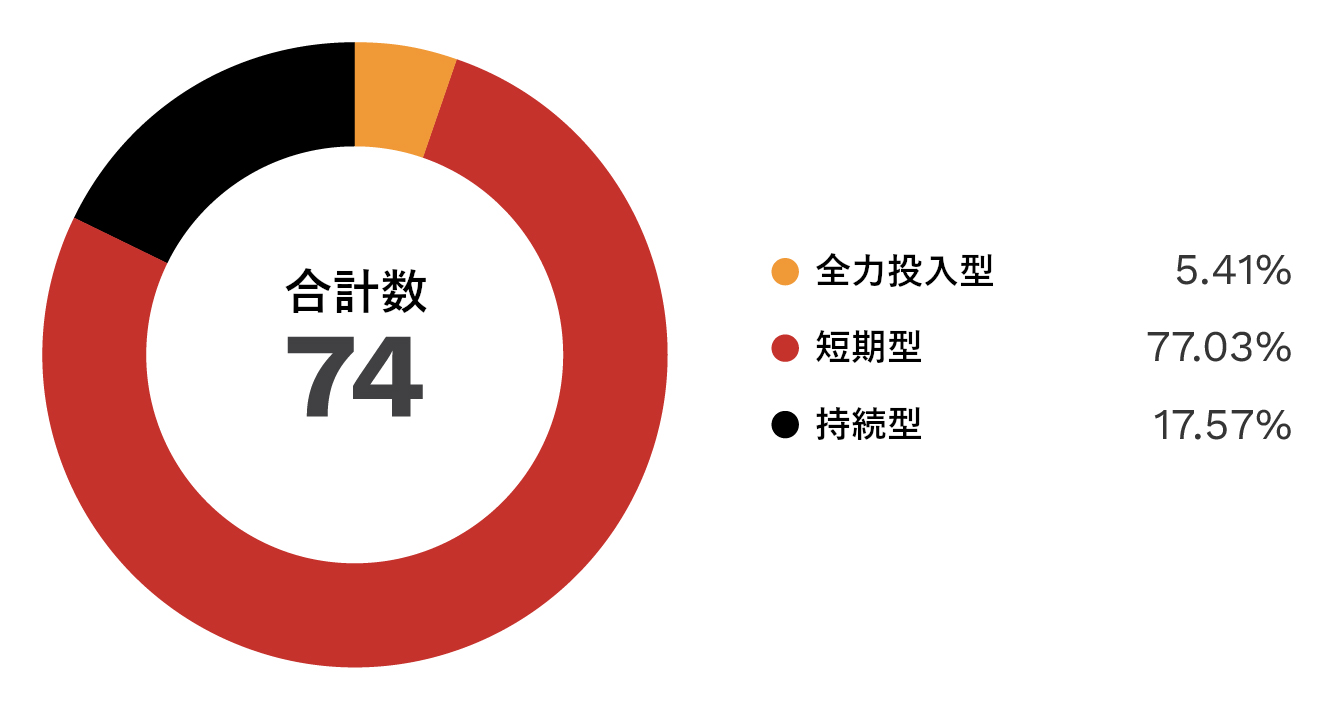

さらに、このデータからアフィリエイトユーザのハンドル名やメッセージのタイムスタンプを抜き出し、それをもとに、攻撃キャンペーンのグループ分け(クラスタリング分析)を行いました。結果に基づくと、ユーザの活動パターンとして、以下の3種が見られます。

- 全力投入型:全体の5%を占める。非常に集中的な活動形態が特徴で、わずか3日の間に200名以上の被害者を出すケースも見られた。

- 短期型:全体の77%を占める。4~14日程度の短期型キャンペーンに参加していた。

- 持続型:残りの18%を占める。14日間以上の長期的な活動を執拗に行っていた。

活動内容の専門分化

こうした活動パターンは偶然の産物ではなく、むしろ、アフィリエイト間における運用上の役割や利用可能なインフラ、目的の差異を色濃く反映したものです。短期間で多大な被害を出すことを重視する者もいれば、十分に時間をかけて繰り返し標的を狙い続ける者もいます。こうした多様性は、各攻撃者が思い思いに動いているというよりも、エコシステムが成熟傾向にあることを示しています。ランサムウェアと同様にインフォスティーラー市場も、ばらまき型から利幅重視の選別型に至るまで、さまざまな運用モデルのアフィリエイトを広域的に支援する形で成熟しています。

インフォスティーラーの進化は、もはやペイロードの機能向上にとどまらず、「組織化」という点で際立ちます。かつて「感染させてデータを盗み取り、ログを流出させ、アクセス手段を販売する」というシンプルなモデルだったものが、今では、専門分化した役割やサービスが複雑に絡み合い、階層状のエコシステムを形成しています。

こうした流れの中、インフォスティーラーが盗み出したデータを売買する「専用マーケット」も出現しています。そこでは、窃取した認証情報やセッショントークン、被害者の環境情報などが「ログ」として加工され、取引されています。たとえば「RussianMarket」や「2easy」などのプラットフォームは、加工済みログデータの販売を仲介しています。買い手側は検証済みのアクセス手段を手軽に検索し、購入できる仕組みとなっています。こうしたプラットフォームは、ただ盗み出したデータを貼り付けるだけの掲示板ではありません。むしろ、窃取データやアクセス手段の検索機能、明瞭な価格設定、明確な商品カテゴリーを擁した取引場として、本格稼働しています。TrendAI™ Researchは、アンダーグラウンドのログ市場を継続的に分析しており、2020年の時点で、大きな変化の兆しを確認していました。当時はまだ真新しかったものが、今ではエコシステム全体の「標準」として定着しつつあります。

変化をさらに後押しするものとして、専用マーケット自体の規模や強靭さが挙げられます。2025年3月には「Cracked」や「Nulled」などの著名なマーケットが法執行機関による摘発を受けましたが、アンダーグラウンドのログマーケット全般は拡大し続けています。実際、市場を出回るログや支援ツールの件数は増加傾向にあります。さらに、予約注文機能や仲介預かりシステム、ログからの認証情報抜き出しツールなど、周辺サービスも出現しています。

こうした動きの結果、表層上の変化にとどまらず、構造的な変革が生じています。現在では、開発者や配布者、アクセスブローカー、マーケット運営者といった役割が細分化され、全体として、組織的なビジネス網が構築されています。インフォスティーラーは、もはや単独で動くマルウェアファミリではなく、組織化されたプラットフォームとしての性質を強めています。セキュリティ認証が強化され、利幅が縮小していく中、こうした専門化は、経済的にも合理的な適応戦略と言えるでしょう。それがゆえに、「ただ認証情報を集めるだけ」という従来型モデルでは、利益を得にくくなっているのです。

攻撃者が進化を強いられている理由

ここ10数年ほどの間、認証情報の収集は、「質より量」のビジネスでした。ボットネットによってフィッシングメールやマルウェアを大量にばらまき、クレデンシャルスタッフィング攻撃を自動実行することで、公開サービスに対して何百万回ものログイン試行を繰り返してきました。そこで重視されたのは、「規模」です。感染数を増やすほど多くの認証情報が得られ、それがそのまま、転売のチャンスに繋がっていました。

しかし現在、こうしたモデルでは収益を得にくくなっています。

かつて、盗まれたパスワードや使い回されている認証情報は、アカウント乗っ取り活動の根幹であり、インフォスティーラー経済を支える燃料でもありました。しかし、メールフィルタリングやエンドポイント検知の精度が高まるにつれて、状況が変わりました。無差別的な攻撃はすぐにブロックされ、活動の維持に要するコストも増大しました。同時に、盗んだ情報の「転売市場」も変化しています。認証情報の悪用は依然としてサイバー攻撃の主流ですが、それを実質的な金銭的利益に変えるためのハードルは、明らかに高くなっているのです。

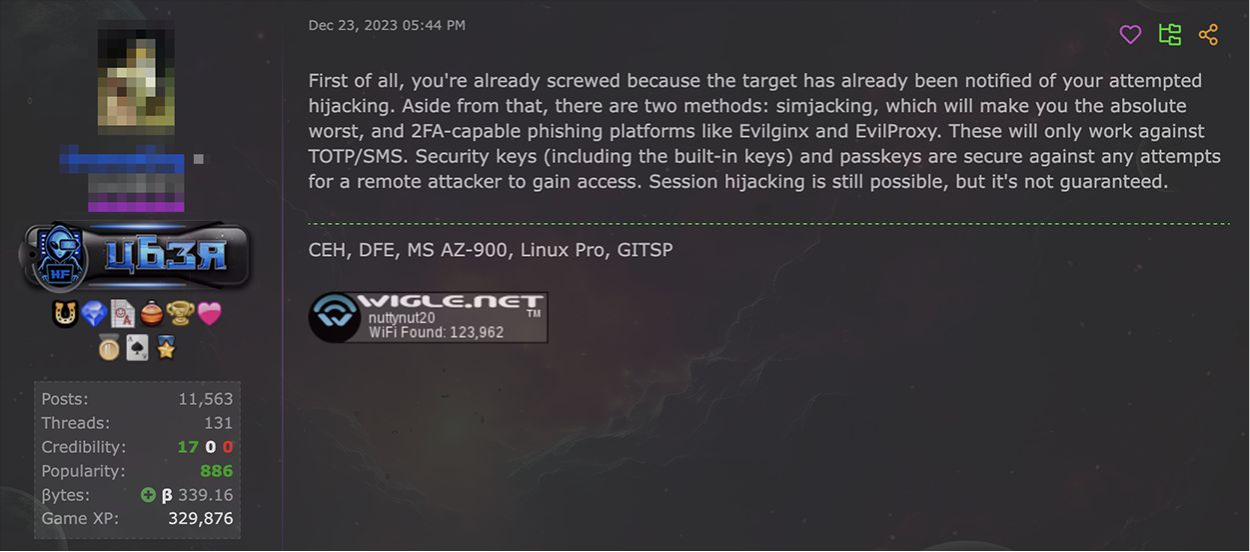

防御側の基本対策が底上げされたことも、要因の一つです。多くの重要サービスでMFAが標準適用されており、パスワードだけを盗んでも、攻撃は成功しにくくなっています。攻撃側も黙っているわけではなく、大規模なフィッシング活動のために「認証セッションの横取り」や、「弱いMFA実装の回避」といった技術を導入しています。しかし、運用上のコストが高く、単純に認証情報を取得、再利用していた頃にはなかった苦労がつきまといます。結果、規模を拡大して楽に稼ぐようなアプローチは、成立しにくくなっています。

また、多くの企業や組織がセッション管理や認証ルールを厳格化しており、仮に認証情報などを窃取しても、既定のデバイス以外からは再利用できないようにする措置がとられています。かつては容易に換金可能であった「パスワード集(ダンプ)」も、今では使える範囲が著しく制限されています。

こうした使い勝手の悪化は、インフォスティーラーの費用対効果にも直接響きます。パスワード再利用の成功率が下がれば、パスワードのみを記載したログの価値も、下落します。そのためインフォスティーラーの運営者は、単なる認証情報に終始することなく、強固なセキュリティ環境下でも悪用可能なセッションクッキーや認証トークン、被害者の環境データなどに目をつけ始めています。

つまり、インフォスティーラーのビジネスモデル自体が、どうにか収益を維持しようと模索を繰り返し、変化しているのです。もはや、「量だけで稼げる」時代ではありません。パスワードをかき集めただけのログは、不正アクセスを行う上で不十分であり、本来の実効性を失っています。

パスキーによる影響

一連の変化を加速させている要因の1つが、パスキーの普及です。パスキーとは、そもそもパスワード窃取の収益性に欠かせなかった「再利用(リプレイ攻撃)」を封じ込める技術です。「FIDO2」や「WebAuthn」といったパスキーの標準仕様は、「非対称暗号方式」を採用しています。この方式では、秘密鍵をユーザのデバイス内で厳重に管理し、公開鍵だけをサービス側に保存します。仕様として、ネットワーク上で「共有秘密」が飛び交うようなことはなく、認証情報を異なるドメイン間で使い回すことも、できません。個々のパスキーは、暗号化技術を通して登録時のドメインに紐付けられています。そのため、パスワードのようにフィッシングページから盗み取り、正規ドメイン上で再利用するような手口は、通用しません。

パスキーによってアーキテクチャが変化した結果、クレデンシャルスタッフィングやリプレイ攻撃の大規模実行が著しく困難になりました。エンドポイントが侵害された場合でも、再利用可能な秘密鍵そのものを抜き出せる可能性は極めて低く、せいぜい、一時的なセッションデータを盗み出せるかどうかです。パスキーという認証情報そのものが、取引商品として流通しにくい性質を備えているのです。

しかし、パスキーによってアカウント乗っ取りが完全に阻止されるわけではありません。攻撃者は、視点を別のところに移します。パスワード再利用が通用しないのであれば、周辺領域を狙います。例えば、復旧(リカバリー)プロセスや端末登録プロセスの悪用、セッションの窃取、プラットフォーム間をまたいだ信頼関係の悪用といった手口を模索します。パスキーが普及したために、結果として、攻撃者による儲けの仕組みが変わったのです。今後、攻撃の成否は、再利用可能な認証情報を収集できるかではなく、認証システムを取り巻くIDエコシステム自体の弱点を発見、悪用できるか、という点にかかってくるでしょう。

アンダーグラウンドにおける軋轢と不満

インフォスティーラーのエコシステム内部でも、変化が迫られている実態を読み取れます。インフォスティーラーが大規模化し、目立つ存在になった結果、法執行機関からの継続的な監視を浴びるようになりました。今では各機関による行動が、即座に運用上の影響として響きます。そしてアフィリエイトは、より安定的な別の手段にすぐさま乗り換えようとします。

たとえば2024年10月、オランダ国家警察、FBI、Europolが共同作戦「Operation Magnus」を実施し、インフォスティーラー「RedLine」や「META Stealer」などの撲滅に乗り出しました。RedLineは長年にわたってインフォスティーラー市場の大枠を占めており、当該作戦で確かに打撃を受けました。しかし、インフォスティーラー全般の活動は、減少しませんでした。むしろ、攻撃者が他のプラットフォームに分散したことで、感染数は増加に転じたのです。このように、インフォスティーラー全体のエコシステムはかなり頑健であり、1つの情報窃取型マルウェアが潰されても、すぐに別のマルウェアがその穴を埋めます。先述した「Operation Endgame」のように、高度に協調的で、多数のマルウェアファミリを同時に狙う作戦でなければ、エコシステム全体に打撃を与えることは難しいでしょう。

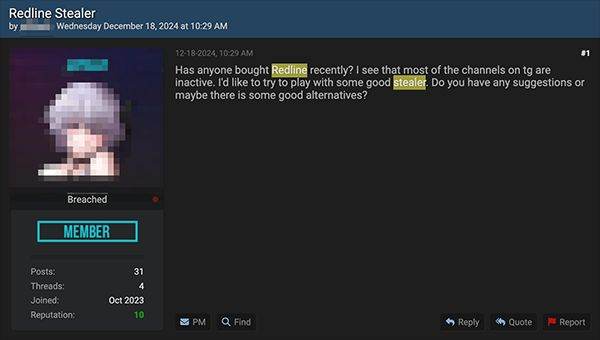

RedLineの摘発後には、インフォスティーラー「Lumma Stealer」が急浮上し、攻撃者の間で人気を得ました。Lumma Stealerもまた摘発対象となりましたが、この時には、より高い回復力を示しました。およそ2,300のドメインが押収され、一時的に勢力が減退したものの、背後にいる運営者は急ピッチでインフラを再構築し、わずか数日間で元の活動水準を取り戻しました。それでも、摘発作戦が続く間、RhadamanthysやVidar、StealCといった別のインフォスティーラーに乗り換える動きが、利用者の間で見られました。アンダーグラウンドの掲示板でも、こうした先行きの不透明感が表れており、Lumma Stealerがまだ稼働しているかどうか、または別の選択肢を探すべきか、といった議論が交わされていました。

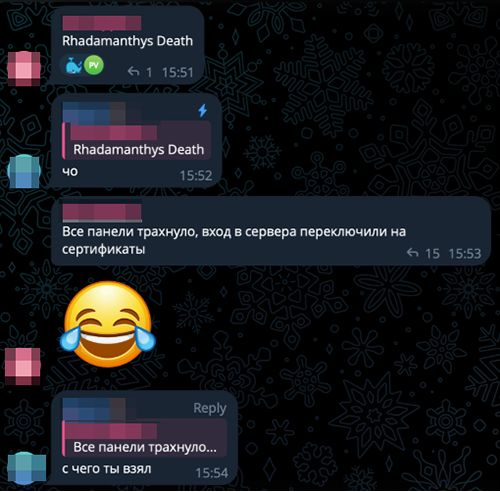

2025年11月、摘発作戦「Operation Endgame」が新たな段階を迎え、RhadamanthysやVenomRATの他、Elysiumボットネットが捜査対象となりました。この作戦は、ドメイン押収にとどまらず、「Rhadamanthysの運営者が顧客から高価なログを密かに抜き取っている」といった情報を流し、評判を失墜させる手立ても含んでいました。結果、エコシステム内に確かな不信感が持ち込まれ、Lumma Stealerのように迅速な回復は阻止されました。

インフォスティーラー市場では、依然として激しい競争が進行しています。Rhadamanthysの摘発に際して、アンダーグラウンドのチャネルでは、運営者に同情する声がほとんど見られませんでした。例えば、Rhadamanthysのパネルが閉鎖され、サーバへのアクセスが証明書ベースに変わったことについて、ある攻撃者は面白がるような反応を示しました(図14)。こうした対話の中には、「もう完全に崩壊した」というロシア語の発言もみられ、摘発作戦の効果がうかがえます。一方で別の攻撃者は、その情報の出所や信憑性を疑問視していました。全体的には、Rhadamanthysの状況を冷ややかに見下すようなトーンが多く見られました。そして、取り締まり自体よりも、どの競合ツールがどれだけ得をすることになるか、といった議題に焦点が集まっていました。

「Loadbaks」という攻撃者は、摘発作戦直後にフォーラム上で「我々の活動は、いたって順調だ」と簡潔に述べたのみであり、競合を意識した反応が垣間見られます。

従来型モデルの崩壊

こうした攻撃者の反応からは、より深いところにある構造的な問題を汲み取れます。インフォスティーラーのエコシステムは、もともと至って単純な発想の上に成り立っていました。それは、「多くの端末を感染させ、認証情報やブラウザデータを窃取し、得られたログを売りさばく」というものです。流通しているマルウェアによって手軽に情報を窃取し、それを「Russian Market」や「2easy」などの闇市場を通して転売します。こうした仕組みは、経済的にうまく回っていました。感染に至らせるコストは軽微なものであり、盗んだデータには高い転売価値があったためです。

しかし、そのバランスは崩れつつあります。

MFAの普及により、平文の認証情報を集めても役に立たないことが増えました。買い手側も、盗まれたデータをもとに実質的なアクセスを行うには、追加の成果物やツールが必要だと感じるようになっています。同時に、ログマーケットは飽和の兆しを見せています。盗まれたデータが大量に出回ることで、価格は下落します。そのために運営者は、標的の選定、新しさの保証、特定部門への専門化などを行い、差別化を図らざるを得なくなっています。

結果として、モデル全体に強い負荷がかかっています。「量の最大化」を目指したシステムでは、費用対効果が悪化しています。一般的な認証情報の転売価値が下がる中、運営者の関心は、「規模」よりも「品質」、そして「悪用のしやすさ」に傾いています。

攻撃者にとっての打開策がAIと自動化技術であり、ログの分類、情報拡充、収益につながりそうな被害者の特定が、手軽かつ迅速に行えるようになります。情報の窃取から収益化までのコストを自動化技術によって軽減することで、「認証情報の大量収集」というビジネスの弱点を経済的にカバーします。

単発型攻撃からシステムへの変遷

経済的な圧力が強まり、収益化の機会が狭まる中、インフォスティーラーの攻撃活動は「規模」よりも「品質と悪用のしやすさ」をベースに再編されていきます。また、自動化技術やAIにより、システム化が一層促進されます。それが、時代の変化に適応するための手段となります。以降では、こうした視点に基づく分析を行います。

自動化とAI活用

AIにより、標的に特化した作戦を展開しやすい状況が生まれています。そして、インフォスティーラーによるワークフローの一部は、すでに自動化されています。

たとえば、標的を巧みに欺いてインフォスティーラーに感染させる手段(ソーシャルエンジニアリング技術)として、AI生成コンテンツが使用されています。運営者は、特定の業界や地域、テーマに合わせたメッセージを自動作成し、カスタマイズできるようになっています。攻撃の準備期間を大幅に短縮しながら、より説得力のある罠(偽装文書など)を仕掛けると同時に、わずかな合間を縫って新たな活動を始動することも可能です。

プロファイリングツールも普及しており、これにより、ログを自動分類し、公開情報と結びつけ、詳細なデータに加工することができます。そして、地域や端末種別、利用中のプラットフォーム、想定される金銭的価値に基づいて被害者をランク付けします。膨大なデータを自動で探索し、大きな収益の見込めるアカウントを効率的に発見できるようになります。

こうした中で自動化フレームワークは、個々の手順をつなぎ合わせる役を担います。具体的には、ログの取り込み、検証スクリプト、情報拡充ツール、市場への出品といった工程をシンプルなパイプラインに統合し、感染から分析、転売に至るまでの時間を短縮します。

すべてを完全に自動化できるわけではなく、人手を介在させる必要もありますが、標的選定やワークフローの迅速化は明らかであり、かつ、より整頓されたものとなります。単純なパスワード抽出の利益が下落する中、効率は何より重要です。そして自動化は、情報窃取と収益化のギャップを埋める手助けとなります。これは理論上のみの話ではなく、実際に、AIアシスト型ツールがフィッシングのおとり作成、窃取データの処理、準備工程の高速化に利用されています。

今後の方向性は、明確です。インフォスティーラーの活動は、手作業に頼った部分を減らしながら、統合されたシステムに移行しています。

エージェントへの移行

以前はマルウェアの配布やログの処理、標的の選定など、複数の実行者がいなければ回らなかった作業も、いまは単一のワークフローで完結しつつあります。こうした変化の兆しは、犯罪エコシステムの外側でも見え始めています。技術アナリストのNate B. Jones氏は、自律的なコーディングにおける「フェーズの変化」に触れ、「1年前なら数分で破綻していたセッションが、今では数週間にわたって稼働し続け、本番相当のソフトウェアを生み出せるようになっている」と指摘しています。アーキテクチャの向上は飛躍的であり、その影響は、正規な開発環境のみにとどまりません。

インフォスティーラーによる犯罪モデルは、これまで「労働力」に縛られてきました。情報窃取ツールの設定や配布インフラの管理、ログの処理、認証情報の検証、そして「何をどこで収益化するか」の判断を、運営者自身で行う必要がありました。各工程には摩擦があり、それがボトルネックとなって、大規模化を困難なものとしていました。

こうした制約は、エージェント型のシステムによって大幅に軽減されます。複数の工程を継続的に実行できるエージェントにより、標的の特定、説得力のあるおとりデータの準備、インフラの展開と切り替え、認証情報ログの取り込みと仕分け、高価値なサービスとの照合、下流での最終的な詐欺実行に至る全工程を、ほとんど自動で行えてしまいます。かつて開発者や配信者、処理担当者の連携と労力に頼っていたビジネスモデルが、今では「継続的に自走し続ける」ワークフローに移行しているのです。

これが意味するところは、明確です。サイバー犯罪に参入するハードルが下がることで、コストや手間をそれほどかけなくても、攻撃の大規模化が可能となります。侵害から収益化までの時間が短縮されることで、犯罪エコシステムは迅速かつ柔軟に進化していきます。そして防御側では、この状況に立ち向かっていく必要があります。

バイブクライム(Vibecrime)と犯罪オーケストレーション

TrendAI™による最新の調査報告「サイバー犯罪の次の段階:エージェント型AIと自律型犯罪オペレーションへの移行」では、攻撃活動の形態が、人手の連携よりも、エージェントによるシステム的なオーケストレーション(指揮管理)に移行している実態を分析しました。特に、ソフトウェア開発の「バイブコーディング(大まかな意図を伝えるだけで自律型エージェントがシステムを構築する手法)」になぞらえて、サイバー犯罪の「バイブクライム」と呼ぶべき現象を取り上げました。

「バイブクライム」は、単にAIを悪用した攻撃を指す言葉ではありません。むしろ、「誰が、どの程度の規模で攻撃を実行できるのか」という、構造上の変化を指すものです。

エージェント型システムでは、フィッシング、偵察、ペイロード展開といった専門的タスクを、「オーケストレーション層」によってまとめあげます。これは、インフォスティーラーのアフィリエイトプログラムに見られた「役割分担」の自動化に相当します。先述の「CLR Team」によるアフィリエイトモデルでは、配布、ペイロード、収益化といった人間の役割を個別に配備していました。一方、エージェント型ワークフローでは、それらを単一のプロセスに束ね、連動させます。量を頼みにした認証情報窃取の利幅が縮小している中、こうした効率化は、重要な意味を持ちます。

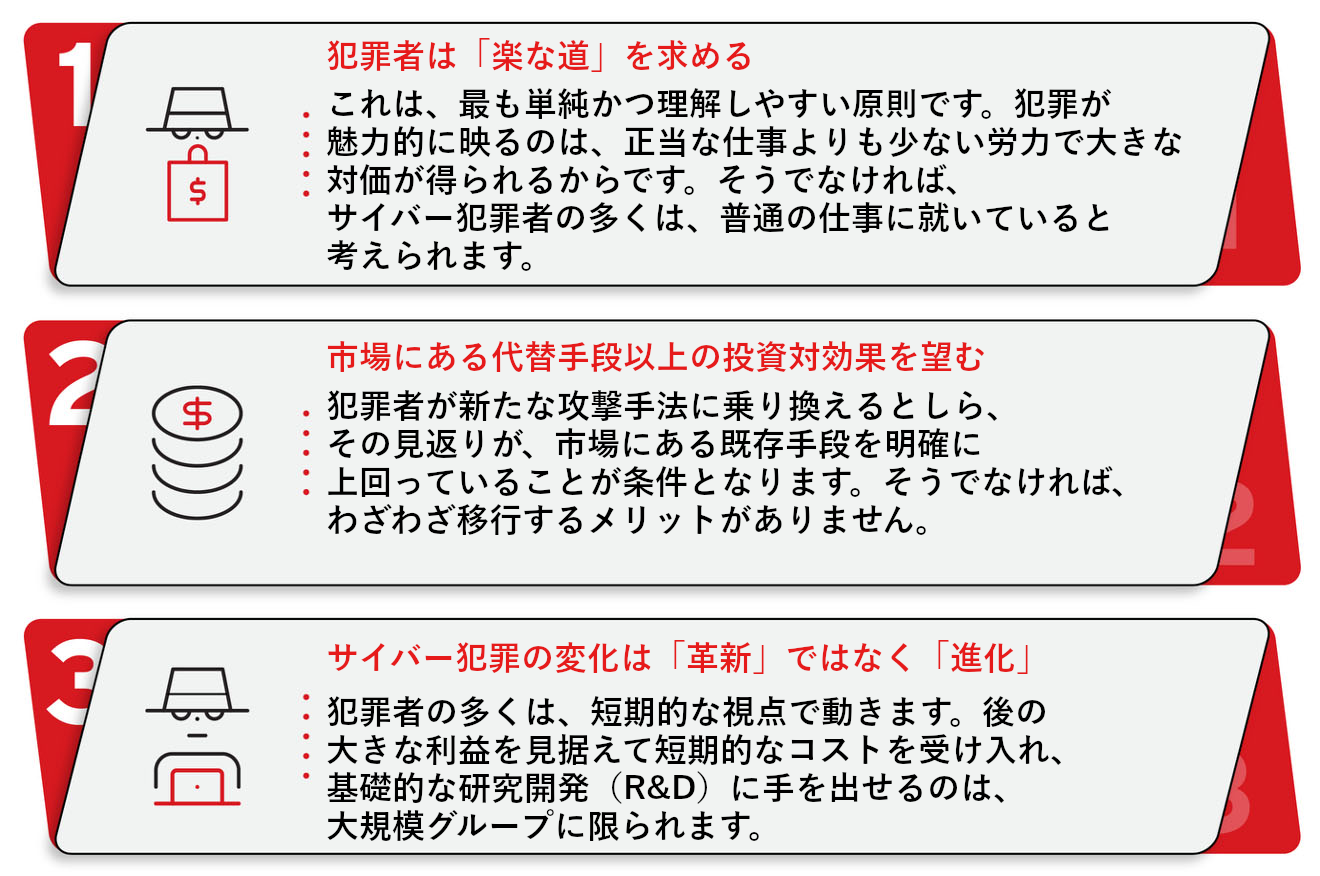

エージェント型システムは、既存の作戦を高速化するだけではなく、もともと負荷のかかっていたモデルの経済構造そのものを書き換えます。TrendAIでは、この動きを「サイバー犯罪普及の3原則(Three Laws of Cybercrime Adoption)」という枠組みで捉えています。それは、「既存モデルが弱体化し、明らかに効率的な代替手段が現れると、乗り換えの動きが急速に進む」、というものです。今、まさにその条件が揃っています。将来、本格的な自動化システムが到来すれば、アフィリエイトによる人手を主軸とする分業体制が完全に消え去る可能性もあります。認証情報窃取の活動は、従来の「マルウェア運用」というより、高度な「システムエンジニアリング」に近いものになるでしょう。

ただし、この変遷は一直線に進むのではなく、循環的に発展していくものと捉える必要があります。つまり、自動化によって効率化が進み、効率化によって攻撃者の経済構造が変わり、経済構造の変化によって運用のシステム化が促されます。

自律型ID攻撃のループ構造

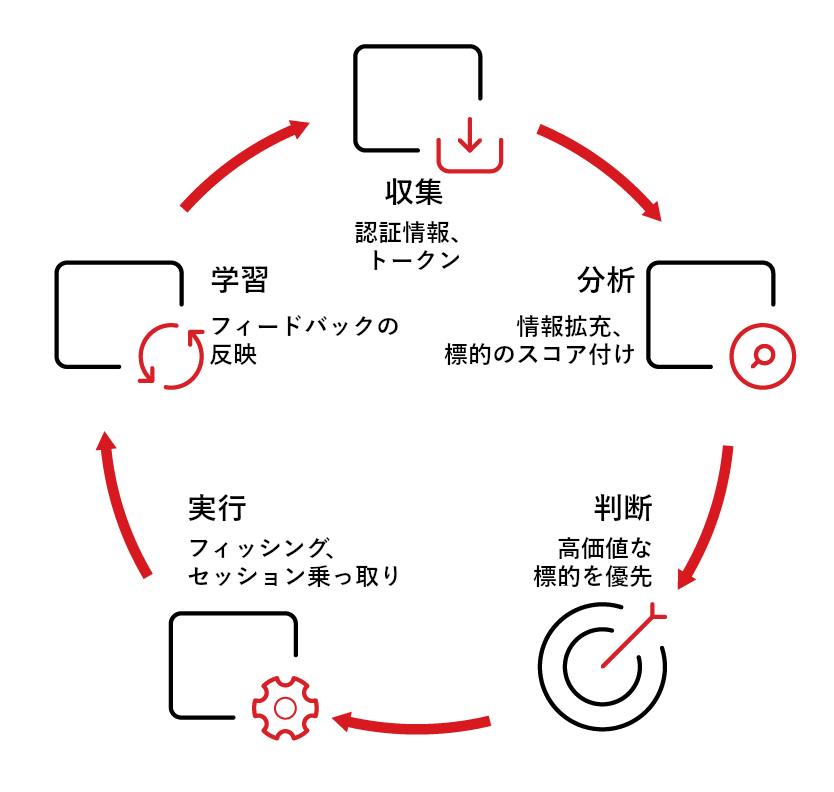

インフォスティーラー主導の作戦は、「収集→分析→判断→実行→学習」というステップのサイクルを基軸に進行します。これまでは各ステップがバラバラに存在していましたが、現在では自動化技術により、一つのまとまったワークフローとして統合されつつあります。

サイクルの入口は、以前と同様に「収集」です。そしてインフォスティーラーは、認証情報やセッショントークン、環境情報を大量に供給し続けます。しかし、生のログだけでは、もはや不十分です。攻撃者にとっての価値の決め手は、そこから「何を取り出せるか」、「いかに早く不正アクセスを実現できるか」にあります。

次のステップは「分析」です。盗み出したデータに対して、公開情報や行動指標、プラットフォーム固有のシグナルなどを自動で付加し、有用性を高めます。これによって運営者は、価値の高い標的を容易に特定し、優先的に悪用できるようになります。人手でログを見ていく代わりに、自動的なフィルタリングとスコアリングに頼ったワークフローが増えています。

続いて、「判断」と「実行」のステップは、密接に結びつくようになります。標的が特定され次第、システムはほとんど間を置くことなく、フィッシング活動、インフォスティーラー配布用のおとり展開、セッション乗っ取り、アカウント復旧フローの悪用などを自動で実行します。手動での運用と比べて、より迅速で一貫した動きがとれることになります。

最後のステップは「学習」であり、前段での結果がシステムにフィードバックされます。例えば、成功した「おとり」、効果的な標的選定パターン、利益に繋がった被害者の特徴を分析し、次のサイクルに反映させます。こうしたフィードバックの循環により、収益性が徐々に高められていきます。

図17は、全ステップをまとめたものであり、新たに台頭しつつある運用モデルを描いています。インフォスティーラーは、もはや単純な情報収集ツールではなく、管理の行き届いたID攻撃システムへの「入力成分」となっています。一連の変化は、防御側にも直接的な影響を及ぼします。

- ID利用の周辺状況を把握:攻撃者にとって、認証情報の窃取は最終目的ではなく、入り口にすぎません。侵害が発生した場合、対象IDが「どのように使われているか」に焦点を当てて検知を行う必要があります。具体的には、セッションの挙動、認証パターン、復旧のワークフローなどを監視します。こうして見つかった兆候は、従来の警告アラートと比べて迅速で、かつ信頼性の高いものです。

- 兆候を横断的に紐づけて分析:エンドポイント上の挙動、フィッシング攻撃に対する脆弱性、ID関連イベントなどは、独立した調査項目として扱われがちですが、実際には1つの攻撃チェーンを構成していることが多々あります。視認性が分断されると、対応が遅れ、攻撃者の意図も読み取りにくくなります。対策として、複数のテレメトリ情報を横断的に紐づけて分析することで、アクセス経路が再構成され、下流のリスクも特定しやすくなります。

- 攻撃者目線での優先順位付け:攻撃者がすべてのアクセス権を同等に扱うようなことはなく、むしろ、素早く収益化できるIDや通信経路を狙い撃ちにします。防御側も、同じ考えで動く必要があります。たとえば、アラートの量ではなく、悪用のリスクや業務上のインパクトに基づいて対応の優先順位を決める必要があります。

- 対症療法にとどまらず、攻撃システムそのものを遮断:局所的な対応だけでは、不十分です。認証情報のリセットやデバイスの隔離といった対策を行っても、セッションやトークン、代替経路が残っている限り、不正アクセスの火種は残ります。攻撃者による収益化が発生する前に、悪用可能なすべての経路を塞ぐことが重要です。

- 学びを活かした改善のサイクル:インシデントを分析することで、アクセス権がどのように奪取され、悪用されたかが明らかになります。こうした「学び」や「気づき」を、検知の仕組みやIDの管理体制、リスクの露出管理にフィードバックさせていくことが重要です。発見と改善のサイクルがなければ、同じ攻撃経路がいつまでも開いたままになります。

以上の要件は、現代における防御体制のあるべき姿を示すものです。IDを狙った攻撃システムを遮断するには、「IDやエンドポイント、通信の各層をまたいで兆候を紐づけること」、「攻撃者の意図にそってリスクの対応優先順位を決めること」、そして「収益化の動きを迅速に阻止すること」が重要です。

これを実現するには、以下を満たす協調的なセキュリティモデルが求められます。

- IDやエンドポイント、通信などの各層で見られる挙動を横断的に紐づけ、分析する。

- 高リスクのIDやアクセス経路を特定する。

- 攻撃者の利益をベースに対応事項の優先順位付けを行う。

- 関連する全防御ポイントで対応できるようにする。

- 確認された攻撃パターンに基づき、リスクへの露出を削減する。

防御側では、上述の機能を統合したプラットフォームを活用することで、「事後的な調査」から「システムレベルでの攻撃阻止」へと、軸足を移していくことが可能です。また、それを実運用に落とし込むには、セキュリティチームの動き方そのものを変えていくことが重要です。

一連の要件を満たすセキュリティプラットフォームが「TrendAI Vision One™」です。IDやエンドポイント、メール、露出管理、脅威インテリジェンスを統合した運用ビューを提供するとともに、ID駆動型攻撃システムの検知、優先順位付け、遮断に至る工程を手厚く支援します。

攻撃活動がシステム化されていくのであれば、防御のあり方も、それにあわせて進化しなければなりません。

インフォスティーラーが消え去ることはなく、今後、さらにシステム化されていくでしょう。そして、その変化に迅速かつ柔軟に対応できることが、セキュリティを確保する上での重要な鍵となります。

参考記事

From Stealers to Systems - The New Model of Credential Theft

By: Christopher Boyton (Senior Adversary Hunter, TrendAI™ Research), David Sancho (Senior Threat Researcher, TrendAI™ Research), and with the help of Bakuei Matsukawa (Principal Threat Researcher, TrendAI™ Research)

翻訳:清水 浩平(Platform Marketing, Trend Micro™ Research)