APT&標的型攻撃

Shadow-Earth-053の内幕:アジアの政府・防衛セクターを標的とする中国寄りのサイバースパイ活動

中国寄りの攻撃者グループが、未パッチのMicrosoft Exchangeの脆弱性を悪用し、アジアおよびそれ以外の地域の政府機関や重要インフラを標的としたサイバースパイ活動を展開しています。

- 新たに特定された中国寄りの一連のキャンペーンは、南アジア・東アジア・東南アジアの政府機関や重要インフラ、加えてNATO加盟国1カ国を標的としています。本活動はSHADOW-EARTH-053という暫定的な侵入セット名で追跡されています。

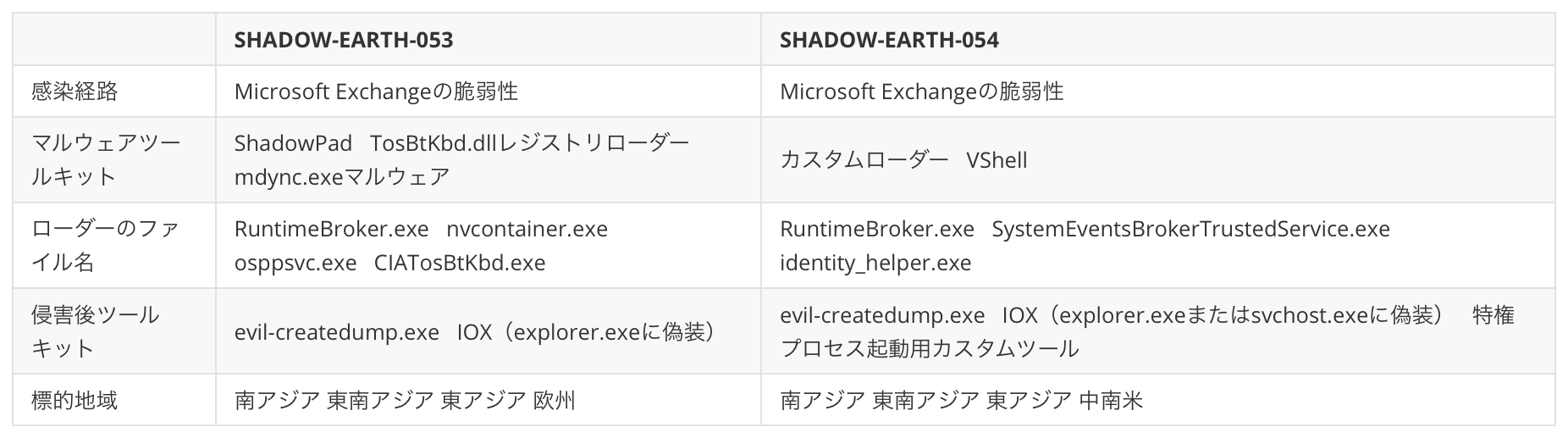

- 標的の半数近くは、関連する別の侵入セット(SHADOW-EARTH-054)にも侵害されており、同一のツールハッシュや重複するTTPが確認されています。ただし、両者の間に直接的な作戦上の連携があるというよりは、同じ脆弱性をそれぞれ独立して悪用したことを示す証拠が得られています。

- 当該グループは、インターネットに公開されたMicrosoft ExchangeおよびInternet Information Services (IIS)サーバのN-day脆弱性(ProxyLogonチェーンなど)を悪用してWebシェル(GODZILLA)を展開し、永続的なアクセスを確保した後、正規の署名付き実行ファイルを利用したDLLサイドローディングによってShadowPadインプラントを配置します。

- これらの古いMicrosoft Exchangeの脆弱性は、依然として有効な初期侵入経路として機能しています。SHADOW-EARTH-053がパッチ提供から長期間経過した脆弱性の悪用に成功している事実は、レガシー環境や未パッチのExchangeサーバを稼働させている組織が、メールボックスの侵害、認証情報の窃取、攻撃者による長期間にわたるアクセスといったリスクに引き続き深刻にさらされていることを裏付けるものです。

サマリー

南アジアおよび東南アジアを標的とするShadowPadインプラントの継続的な分析を通じて、TrendAI™ Researchは、SHADOW-EARTH-053という暫定的な侵入セット(正式な帰属判定が下されるまでの間、関連活動を一時的にまとめたクラスタ)として追跡している一連の新たな関連キャンペーンを発見しました。本活動は、中国の広範な戦略的利益に沿うものと評価しています。テレメトリによれば、当該グループはこの1年間で少なくとも8カ国の政府機関や重要インフラ部門を標的にしてきました。

SHADOW-EARTH-053に帰属される活動は、少なくとも2024年12月までさかのぼることが確認されており、同グループは1年以上にわたって活動を継続していると見られます。本調査では、攻撃の流れ、初期侵入経路、秘匿通信チャネルを含め、攻撃者の戦術・手法・手順(TTP)に関する詳細な知見が得られました。

観測された標的の大半はアジアに集中していたものの、同グループの活動範囲はこれらの地域にとどまらず、NATO加盟国である欧州の政府機関も標的にされました。標的の傾向から見て、これらの作戦はサイバースパイ活動と知的財産の窃取を目的としている可能性が高いと評価しています。

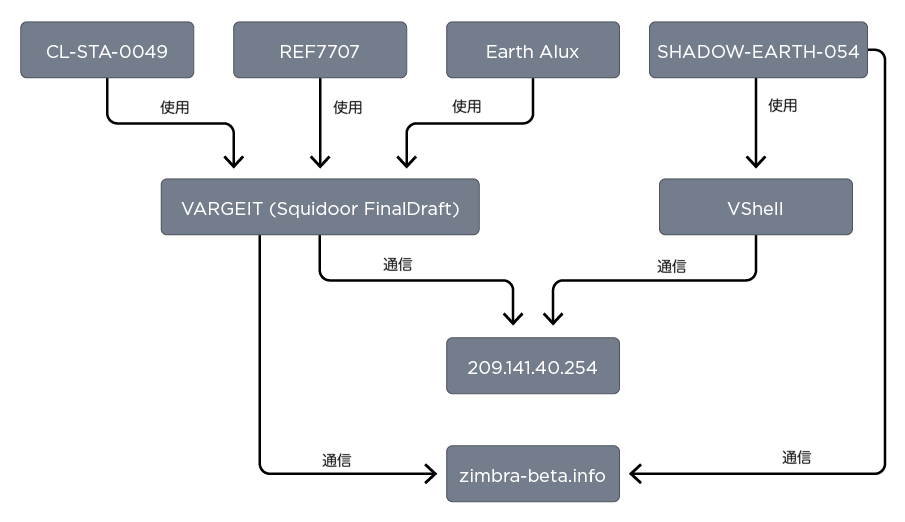

標的とされた環境の半数近くで、別の暫定的な侵入セットSHADOW-EARTH-054と一致するTTPおよびマルウェア利用の顕著な重複が確認されました。本侵入セットは、Unit 42が報告したCL-STA-0049、およびElasticが報告したREF7707とネットワーク面で一部重複しています。これらの2つの侵入セットもEarth Aluxと重複が認められます(これらのつながりは「Attribution」セクションで詳述します)。これらの活動は同一ネットワーク内で発生することが多い一方で、SHADOW-EARTH-054関連のインシデントはShadowPadインプラントの展開より数カ月先行するケースが頻繁に見られました。こうした時間的な隔たりにもかかわらず、両侵入セットは侵害後に使用するツール群と初期侵入経路を共有しています。これらの関連性に関する詳細な分析は以下に示します。

攻撃チェーン

以降のセクションでは、SHADOW-EARTH-053の能力、TTP、運用上の特徴を取り上げ、技術的詳細を分析します。

初期アクセス

テレメトリによれば、当該グループは外部公開サービスの悪用に依存して、標的ネットワークへの足場を確立します。観測例では、Microsoft Exchange Serverを狙ったProxyLogonチェーン(CVE-2021-26855、CVE-2021-26857、CVE-2021-26858、CVE-2021-27065)など、サーバ側のN-day脆弱性を標的としています。これらの脆弱性は古いものであるにもかかわらず、未パッチ環境では今なお有効な攻撃経路として機能しています。

サーバを侵害した後、当該グループはそのアクセスを利用してWebシェル(GODZILLAなど)をインストールし、ShadowPadインプラントを展開しました。これらのWebシェルは永続的なバックドアとして機能し、攻撃者が侵害済みシステム上でアクセスを維持してコマンドを実行することを可能にします。よく見られるWebシェルのファイル名の代表例を以下に示します。

- error.aspx

- errorFE.aspx

- signout.aspx

- warn.aspx

- data.aspx

- page.aspx

- TimeinLogout.aspx

- timeout.aspx

- charcode.aspx

- tunnel.ashx

- i.aspx

- 2.aspx

ashx 形式のHTTPハンドラの使用は、過去の活動で確認されていた aspx Webシェルからのわずかな逸脱に当たります。

これらのファイルは以下のディレクトリで頻繁に確認されました。

?:\\inetpub\\wwwroot\\aspnet\_client\\system\_web*

?:\\Program Files\\Microsoft\\Exchange Server\\V15\\FrontEnd\\HttpProxy\\owa\\auth*

ある事例では、ShadowPadのサンプルが正規のリモート管理ツールであるAnyDesk経由で配布されており、攻撃者が事前の侵害を利用したか、別の手段で認証情報を入手したと考えられます。本侵入は可視性が限定的だったため、これが代替の初期侵入手法なのか、あるいは未確認の侵入経路を経た後の段階での展開なのかは判断できません。これとは別に、CVE-2025-55182(React2Shell)の悪用によって設置されたとされるLinux向けNOODLERATサンプルも確認されました。これらのサンプルはSHADOW-EARTH-053に低い確度で帰属させています。詳細は「Linux NOODLERAT」セクションで述べます。

探索

ある事例では、攻撃者がWebシェル経由でActive DirectoryおよびExchangeインフラに対する広範な偵察を直接実施していました。Internet Information Services (IIS)のワーカープロセス(w3wp.exe)から実行されたコマンドには、ドメイン管理者グループの列挙、nltest/dclistを用いたドメインコントローラの探索、複数の内部Exchangeサーバを対象としたnslookupクエリなどが含まれていました。

攻撃者はまた、正規のWindowsユーティリティである csvde.exe を使ってActive DirectoryオブジェクトをCSV形式でエクスポートしました。さらに、PowerViewの Get-DomainUser コマンドレットを用いて、ドメインコントローラからユーザアカウントと関連するメールアドレスを列挙していました。

加えて、DomainMachines.exe という名前のカスタムバイナリがLDAP経由でドメイン内のマシンを列挙したうえで、SMB(139, 445)、Webサーバとプロキシ(80, 443, 8080, 8443)、RDP(3389)、WinRM(5985, 5986)、MySQL(3306)、MS SQL(1433)、Kerberos(88)に関連するポートに直接接続する様子が観測されました。本ツールは詳細解析のために入手できませんでしたが、サイズはわずか28 KBであり、軽量なユーティリティと見られます。

バックドアアクセスとマルウェアツールキット

ShadowPad

SHADOW-EARTH-053が主に利用したマルウェアファミリはShadowPadです。これは高度なモジュール型マルウェアで、APT41によって2017年から使用されてきましたが、2019年以降は複数の中国寄り侵入セット間で共有されるようになりました。

ShadowPadはその存続期間を通じて大きく進化してきましたが、SHADOW-EARTH-053が用いた亜種には、他グループが展開したビルドで確認されている高度な難読化やアンチデバッグ機能が欠けています。このことは、当該グループがソースコード自体ではなく、より古いビルダーにしかアクセスできない状況を示唆しています。本バージョンは32ビットアーキテクチャ向けにコンパイルされており、詳細は文書化されています。

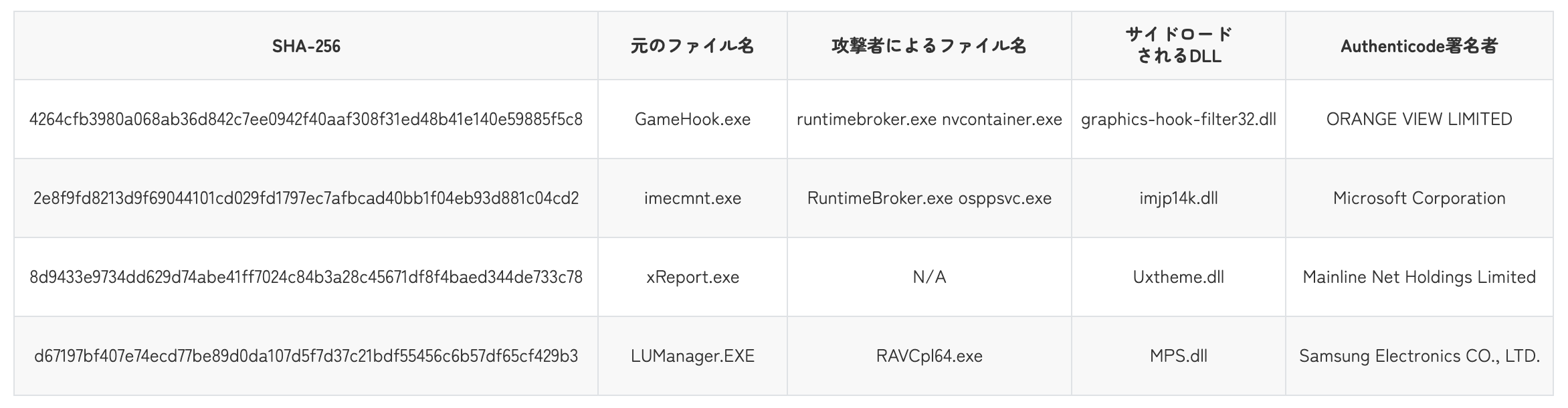

観測されたすべての侵入を通じて、攻撃者は次の3種類のファイルから構成される同一のロード機構を一貫して使用していました。

- DLLサイドローディングに脆弱な、正規の署名付きファイル

- ディスクまたはレジストリからペイロードをロードする悪意のあるDLL

- レジストリに格納され、初回使用後に削除される暗号化されたShadowPadペイロード

悪用された脆弱な実行ファイルは以下の4つです。

TosBtKbd.dllレジストリローダー

SHADOW-EARTH-053は、CIATosBtKbd.exe にリネームした正規のToshiba Bluetooth Stack実行ファイルを利用し、悪意のあるDLL(TosBtKbd.dll)をサイドロードします。本ローダーは、ペイロードをバイナリに埋め込むのではなくWindowsレジストリから取得することで、多段階の回避手法を実現しています。実行されると、ローダーは GetComputerNameA を呼び出してホストを特定し、HKEY_CURRENT_USER\Software\ にあるマシン固有のレジストリキーにアクセスします。そこから scode という名前のバイナリ値を取得し、これにシェルコードペイロードが格納されています。

その後、マルウェアはVirtualAllocによって PAGE_EXECUTE_READWRITE 権限を設定したメモリを確保し、コールバックインジェクションによってシェルコードを実行します。シェルコードのアドレスをコールバックパラメータとして正規のWindows API関数 EnumDesktopsA に渡すことで、通常のデスクトップ列挙の過程で悪意のあるコードがOSによって実行されるよう仕向けます。本手法は、セキュリティ監視システムに検知されやすい直接的な実行呼び出しを回避するものです。永続化は M1onltor という名前のスケジュールタスクによって実現されており、サイドロードされたバイナリを最高権限で5分ごとに実行する設定となっていました。なお、具体的なシェルコードペイロードは解析のために入手できませんでした。

mdync.exeバックドア

いくつかの攻撃では、mdync.exe という名前の実行ファイルが被害者のネットワーク上に展開されました。本ファイルは静的解析のために入手できませんでしたが、エンドポイントのテレメトリから、当該実行ファイルが1411644677へビーコン通信を確立していたことが判明しています。本ツールは、サイドロードされたDLL TosBtKbd.dll によってドロップされていることが確認されました。

IOXプロキシ

当該グループは、ローカルアカウントを作成し LocalAccountTokenFilterPolicy の値を1に設定したうえで、IOXプロキシを利用していることが観測されました。この設定により、組み込みのRID 500アカウントだけでなく、すべてのローカル管理者からのリモート接続に対して完全な管理者権限が付与され、Pass-the-Hashによる横展開が可能になります。

その他のトンネリング・プロキシツール

IOXに加え、SHADOW-EARTH-053は単一の環境内で複数のトンネリングツールを展開していることが観測されました。これは、秘匿通信チャネルを維持するために多層的なアプローチを採っていることを示唆しています。具体的には次のとおりです。

- GOST (GO Simple Tunnel):Goで書かれたオープンソースのトンネルです。GOSTは、外部インフラ向けのSOCKS5プロキシやWebSocketベースのトンネルを確立するために使用されました。攻撃者は、ローカルのSOCKS5リスナーと、IPアドレス96[.]9[.]125[.]227へのリレー型リバーストンネルの両方を設定していました。

- Wstunnel:もう1つのオープンソースのトンネリングツールで、wt.exe として展開されていました。Wstunnelは、同じC&C(コマンド&コントロール)IPアドレスへSOCKS5トラフィックをHTTPS上でトンネリングする設定になっていました。

同一のC&Cアドレスに対して複数のトンネリングツールを展開していることは、個々のツールが検知・遮断されたとしても継続的な外向き接続を維持するための運用上の冗長化を示唆しています。すべてのツールはC:\Users\Publicに配置されており、公開書き込み可能な配置先を好む当該グループの既知の傾向と一致しています。

Linux NOODLERAT

2025年12月中旬、SHADOW-EARTH-053はポート1790で待ち受けるIPアドレス19438113から、ShadowPadのサンプルを1つ取得しました。サンドボックスのテレメトリでは、12月初旬に同じIPおよびポートからLinuxサンプルが取得されていることが確認されました。これらのサンプルはNOODLERATのELFファイルであり、スパイ活動やサイバー犯罪を行う複数のグループ間で共有されているマルウェアファミリです。本マルウェアファミリについては、過去のブログエントリで詳しく取り上げてきました。

NOODLERATのサンプルはC&Cとしてcheckoffice365-updatecomというドメインを使用しており、当該ドメインは2025年11月19日に登録されたものです。このドメイン名は、SHADOW-EARTH-053に属する他の最近のドメインに見られる登録パターンと一致します。これらの理由および脅威帰属フレームワークに従い、これらのサンプルを低い確度でSHADOW-EARTH-053に帰属させています。これらのサンプルは、CVE-2025-55182(React2Shell)の活発な悪用の一環として、複数のベンダーによっても観測されています。

検出回避

RingQ

ある標的環境では、RingQのサンプルが検知されました。RingQは中国発のオープンソースツールでGitHubから入手可能であり、セキュリティソリューションによる検知を回避する目的で悪意のあるバイナリをパッキングするために設計されています。

本侵入セットはまた、製品やセキュリティソリューション企業を装ったドメイン名や、DNSプロトコルに関連するドメイン名を使用しており、これらを正規のものに見せかけることを意図したものと考えられます。

加えて、当該グループはプロセス名に基づく検知を回避するために、正規のWindowsシステムバイナリをリネームしている様子も観測されました。あるインシデントでは、net.exe がC:\ProgramDataにコピーされ、$.log というパターン(例: $D5PLAA1.log、$9XF5WLD.log)でランダム化されたファイル名が付けられていました。PowerShellのバイナリも同様に偽装されていました(例: $C06KCQ2.log、$VMB9AIT.log、$6T8BLJP.log)。本手法は、バイナリのハッシュ検証ではなくプロセス名のマッチングに依存するセキュリティソリューションを狙ったものです。

横展開

SHADOW-EARTH-053は、横展開(ラテラルムーブメント)に以下を利用し、追加のホストにバックドアやツールをインストールしています。

Windows Management Instrumentation Command-line(WMIC)

また、smss.exe という名前のカスタム製と見られるリモートデスクトッププロトコル(RDP)ランチャーや、SMBExecのC#実装であるSharp-SMBExecを展開している様子も観測されました。

ある環境では、当該グループが管理共有経由でWebシェルをコピーすることにより、内部の他のExchangeサーバへ以下のようなWebシェルを伝播させていました。

例: copy charcode.aspx \\\\c$\inetpub\wwwroot\aspnet_client\system_web\

本手法では、既存の管理者認証情報と侵害済みのWebシェルを実行基盤として活用することで、追加のツールを展開せずにExchangeインフラ全体へ迅速に拡大することが可能です。

認証情報アクセスと特権昇格

当該グループは、目的達成に役立つ認証情報を収集しています。特にEvil-CreateDumpツールを使用していることが目を引きます。本ツールはMicrosoftのcreate-dump.exeユーティリティをベースとしており、認証情報の抽出のためにLSASSプロセスメモリを標的とするよう改変されたものと見られます。

Mimikatzは、以下の認証情報抽出およびローカルSAMデータベースのダンプ(lsadump::sam)のためのコマンドライン引数を伴い、

sekurlsa::logonpasswords

rundll32.exe 経由で直接実行されました。これらのコマンドはIISワーカープロセス(w3wp.exe)から生成されており、Webシェル経由で実行されたことを裏付けています。

加えて、newdcsync と呼ばれるバイナリが配置・実行されている様子も観測されました。コマンドラインとファイル名から判断する限り、DCSync攻撃に使用されたものと見られます。

情報収集と送出

攻撃者がRARの実行ファイルを展開している様子が観測されました。ある事例では、標的企業の経営幹部のメッセージ(PSTファイル)を含むパスワード保護付きRARアーカイブが作成されている様子も確認されています。

ある特定の事例では、SHADOW-EARTH-053は被害者のExchangeサーバへのアクセスを利用してExchange管理用のスナップインをインストールしました。その過程からは、反復的なアプローチが見て取れます。Get-Mailboxによるメールボックスの列挙は当初失敗したため、攻撃者は明示的に以下のスナップインをロードし、実行ポリシーを回避しました。

Add-PSSnapin Microsoft.Exchange.Management.PowerShell.SnapIn

その後の試行では手法をさらに洗練させ、対象範囲を広げるためGet-MailboxからGet-Userへ切り替え、以下のようなフィールドを追加して、有効な重要アカウントの特定を試みました。

userAccountControl

AccountDisabled

目立つ初期の試行から、より洗練されステルス性を高めたコマンドへと移行する流れが、単一のセッション内で観測されました。

加えて、攻撃者はカスタムの「ExchangeExport」ツールを使用し、Exchange Web Services(EWS)API経由で重要ユーザのメールボックスの内容をエクスポートしていました。Microsoftは、Silk Typhoon(Hafnium)による類似の活動を観測しています。残念ながら、本ツールは追加解析のために入手できませんでした。

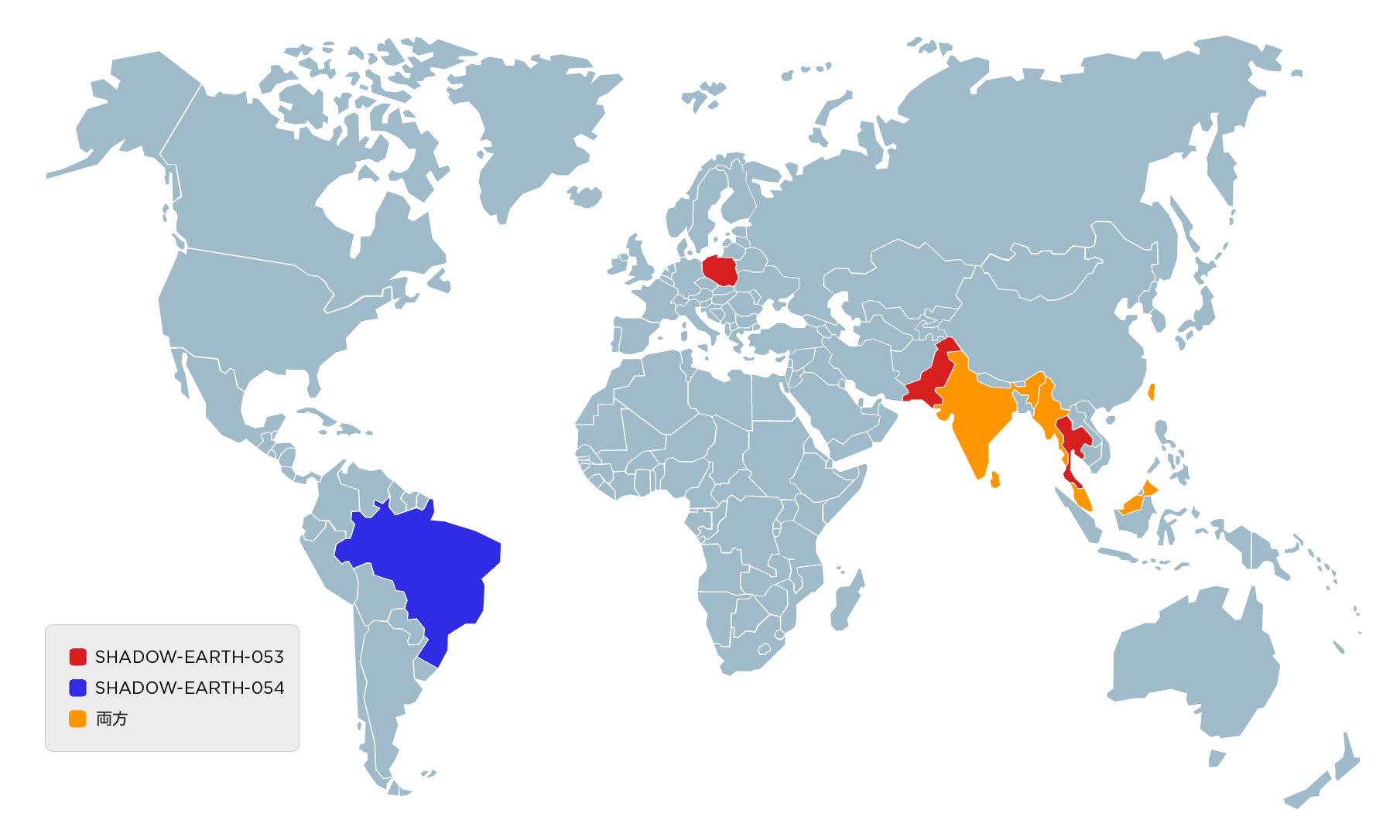

被害者像

本調査によれば、本キャンペーンは明確な地理的焦点を持ち、主にアジアの政府機関を標的としています。観測された標的の多くは南アジア、東アジア、東南アジアに集中しており、特に以下の国々が顕著でした。

- パキスタン

- タイ

- マレーシア

- インド

- ミャンマー

- スリランカ

- 台湾

なお、攻撃者はアジアを中心としつつも、活動範囲はこの地域にとどまらず、ポーランドにも少なくとも1つの標的が確認されています。この分布は、アジアの地政学的なエンティティに対する戦略的関心を示唆する一方で、グローバルな標的は機会主義的な悪用、もしくは活動範囲の拡大を示している可能性があります。

政府部門以外でも、SHADOW-EARTH-053はテクノロジー業界を標的としました。少なくとも2カ国において、当該グループが政府契約を保有するITコンサルティング企業、特に国防省を顧客として挙げる企業に注力する様子が観測されました。

さらに、東南アジアの運輸業界においても、限定的ながら被害者が確認されました。

重複

本調査により、複数の標的がShadowPadの展開に最大8カ月先行する時点で、同一の侵入経路から侵害されていたことが明らかになりました。これら先行インシデントでは、攻撃者は脆弱なIISまたはMicrosoft Exchangeサーバ経由でアクセスを獲得し、続いてWebシェルを展開して永続化を図っていました。

両グループの関係性については、3通りのシナリオが考えられます。

- 独立した悪用: SHADOW-EARTH-053は、SHADOW-EARTH-054がかつて利用したものと同じ脆弱性を活用し、これらのサーバを独立して悪用したというシナリオです。これは、昨年公開したPremier Pass-as-a-Serviceモデルにおける「Type A」コラボレーションに合致します。具体的には、Webシェル経由でのバックドア展開、公開サーバの脆弱性悪用、類似した初期侵入手法などを伴います。この場合、侵入セット間で観測される連携は意図的なものというより、付随的なものである可能性が高いと考えられます。

- 資産の再利用: SHADOW-EARTH-053は、SHADOW-EARTH-054による先行の侵入で残されたWebシェルを単に再利用したというシナリオです。

- 同一グループ: SHADOW-EARTH-053とSHADOW-EARTH-054は、複数のTTPを使い分ける単一のグループであるというシナリオです。

最近の3件の事例では、SHADOW-EARTH-054に帰属される悪意のあるローダーファミリが、過去にSHADOW-EARTH-054に標的とされ、その後SHADOW-EARTH-053にも標的とされた組織で検出されました。本ローダーの配布のために同じ脆弱性が再度悪用されており、これまでに展開されたマルウェアとの明確な関連は見られません。このパターンは、Type Aコラボレーション(同じ脆弱性を独立して悪用しており、両侵入セット間に作戦上の連携を示す証拠がない)という評価を補強するものです。同時に、すでに侵害された組織を別のマルウェアツールキットで再び標的にする運用は整合性を欠くため、3つ目のシナリオの可能性は低くなります。

初期侵入経路の類似性に加え、侵害後の能力にも顕著な重複が確認されました。両グループはカスタム開発のマルウェアとユーティリティを組み合わせて、同一のツールキットを利用していました。

- Evil-CreateDump

- IOXプロキシ

特筆すべき点として、これらのアーティファクトは同一のファイルハッシュを共有していることが分析により確認されており、単に類似したソフトウェアではなく、まったく同一のバイナリが使用されていることを示しています。

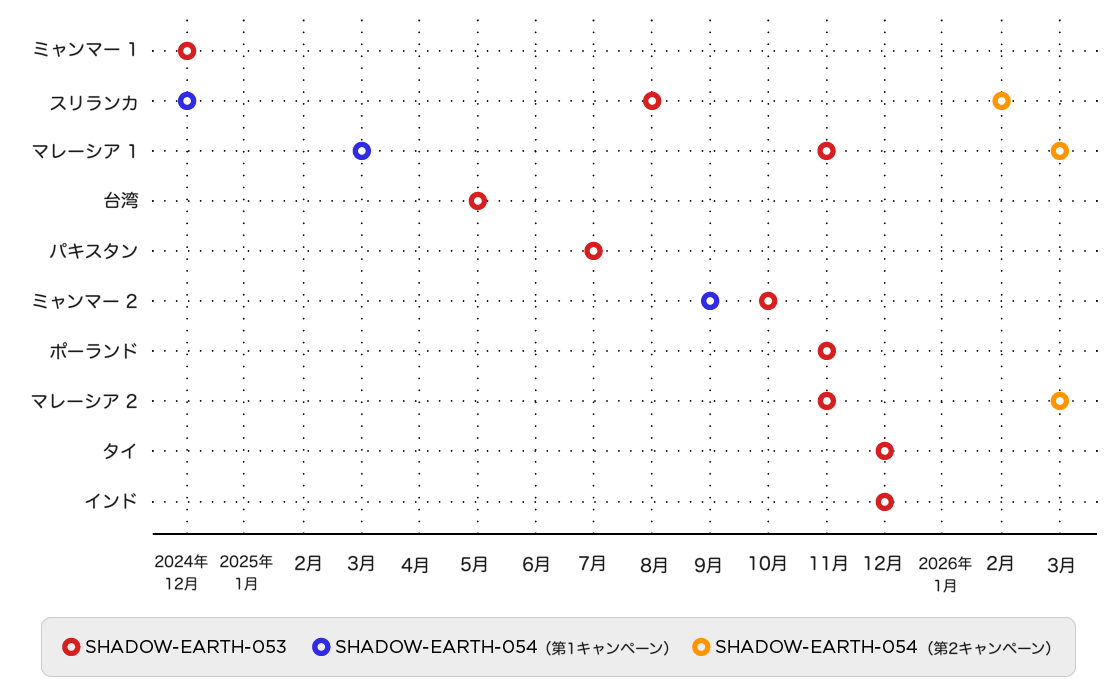

特に、同一のエンドポイントでは以下の活動シーケンスが観測されました。

- SHADOW-EARTH-054マルウェアによる侵害(2024年末/2025年初頭)。

- SHADOW-EARTH-053によるShadowPadインプラントの展開(2025年中頃)。

- SHADOW-EARTH-054による再悪用(2026年初頭)。

以下の画像は、これらのイベントのタイムラインを示しています。

注目すべきことに、SHADOW-EARTH-053の標的の半数近くは、SHADOW-EARTH-054からも標的にされており、その中心はマレーシア、スリランカ、ミャンマーでした。また、SHADOW-EARTH-054に固有の標的として、SHADOW-EARTH-053が標的とした業界と同様の業界で活動するマレーシア、ブラジル、台湾の組織のほか、通信機器の再販業者1社も特定されました。

両グループは被害者像とTTPに顕著な重複を示しているものの、上記の詳細を踏まえ、2つの異なる暫定的な侵入セットに分類することにしました。

帰属と動機

マルウェアファミリ(特にShadowPad)の展開は、中国寄りの侵入セットと強く結び付けられています。選定された標的と作戦のタイミングも、地域における地政学的イベントや戦略的利益と密接に一致しています。

調査の早い段階で、類似した環境内で2つの異なるグループが活動していることが判明しました。SHADOW-EARTH-053については、既知の公表済みグループとの強い重複は見つかりませんでした。一方、SHADOW-EARTH-054については、帰属を特定できない複数のマルウェアローダーや、20914140254と通信するVShellのサンプルが確認されました。

このマルウェアファミリは、かつてオープンソースで提供されており、複数の侵入セットで使用されることが知られています。また、攻撃者がzimbra-betainfoに対して「ping」コマンドを実行している様子も観測されました。当該IPアドレスとドメイン名はいずれもCL-STA-0049に関するレポートに記載されています。CL-STA-0049は、主にSQUIDOORマルウェア(当社ではVARGEITと呼称)を使用する侵入セットです。

CL-STA-0049が使用する感染経路は観測内容と一致するものの、その他のTTPは一致せず、VARGEITの痕跡も確認されませんでした。そのため、暫定名としてSHADOW-EARTH-054を使用することにしました。

VARGEITを使用する侵入セットとしては、他にEarth AluxとREF7707が知られており、後者ではこのマルウェアはFinalDraftと呼称されています。これらの関連レポートに記載されたTTPもまた、SHADOW-EARTH-054で観測した活動とは一致しません。

本侵入セットの最終目標は依然として明確ではありませんが、標的の機微な性質を考えると、本活動は外国に対するサイバースパイ活動および知的財産の窃取と関連する可能性が高いと考えられます。また、SHADOW-EARTH-054がテクノロジー企業の顧客環境から東南アジアの国防省のWebメールへのアクセスを試みた事例も1件確認されており、サプライチェーン攻撃のシナリオが疑われます。

リスク管理のガイダンス

本キャンペーンで使用された主要な侵入経路は、インターネットに公開されたIISアプリケーションの脆弱性でした。組織は、Microsoft ExchangeおよびIIS上でホストされるすべてのWebアプリケーションに対し、最新のセキュリティ更新プログラムと累積パッチの適用を優先すべきです。ただちにパッチを適用できない場合は、侵入防止システム(IPS)またはWebアプリケーションファイアウォール(WAF)を導入し、これらの既知のCVEに対する悪用試行を遮断するために調整されたルールセットを適用すること(仮想パッチ)を強く推奨します。

Webシェルの展開に対抗するため、管理者は重要な以下のようなWebディレクトリに対する厳格なファイル整合性監視(FIM)を実装すべきです。

例: C:\inetpub\wwwrootやExchange Client Accessのパス

これらのディレクトリでは、実行可能なサーバサイドスクリプト(aspx、ashx、jsp など)の作成または変更に対してアラートを設定する必要があります。該当するパスは、参照されていないファイルや不審なファイルがないかスキャンし、タイムスタンプが整合しないファイルや高エントロピーのファイル(難読化コードの兆候)に特に注意を払う必要があります。

組織はさらに、IIS構成の堅牢化によりアタックサーフェスを縮小できます。

- 権限の制限: IISワーカープロセス(w3wp.exe)を可能な限り最小の権限で動作させ、管理者権限や任意のディレクトリへの書き込み権限を持たせないようにすべきです。

- 未使用機能の無効化: ITおよびセキュリティチームは、業務上不要なIISモジュールやハンドラを削除すべきです。

- アプリケーションホワイトリスト: 企業は、IISプロセスが許可されていないバイナリやスクリプトインタプリタを起動できないようにするポリシーを適用すべきです。

Webシェルが存在する場合、しばしば異常なプロセス実行が伴います。セキュリティチームは、Endpoint Detection and Response(EDR)のテレメトリで以下を監視すべきです。

- 不審な子プロセス: IISワーカープロセスがコマンドシェル(cmd.exe、powershell.exe など)や偵察ツール(whoami.exe、net.exe など)を生成した場合にアラートを設定すべきです。これはリモートコード実行の信頼性の高い指標となります。

- 異常なネットワークトラフィック: Webサーバから発信される予期しない外向き接続を監視すべきです。これはC&C通信を示す可能性があります。

- 配置先として悪用されやすいディレクトリへのアクセス監視と制限: C:\\ProgramData、C:\\Users\\Public、C:\\PerfLogs、C:\\Windows\\Temp などのディレクトリは、即時の管理者権限を必要とせずペイロードを配置・実行するために攻撃者によって頻繁に悪用されます。書き込み権限が広く設定されていることから見落とされやすいため、アクセス監視と権限制限を実施すべきです。

結論

SHADOW-EARTH-053は、アジアおよびその周辺地域で活動する、粘り強く計画的な中国寄りの攻撃者です。インターネットに公開されたExchangeおよびIISサーバの長期間未パッチの既知脆弱性を悪用することで、当該グループは少なくとも8カ国にわたり、政府省庁、防衛関連の請負業者、運輸組織への侵害に成功しています。これは、N-day脆弱性が公表から数年が経過した後でもなお実用的かつ有効な侵入経路であり続けていることを示しています。

SHADOW-EARTH-053とSHADOW-EARTH-054の関係性は、脅威ランドスケープにさらなる複雑さを加えています。両侵入セットはツール、初期侵入手法、被害者の重複を共有していますが、利用可能な証拠は協調的な作戦というよりも、同じ脆弱性を独立して悪用していることを示唆しています。このパターンは、アジアの政府および重要インフラ部門を標的とする国家支援型スパイ活動の規模と持続性を浮き彫りにしています。

インターネット公開型のMicrosoft ExchangeまたはIISインフラを運用する組織、特に影響を受けた地域の組織は、本キャンペーンを強い警告と捉え、パッチ適用状況の監査、Webシェル検知能力の見直し、Webサーバからの外向きトラフィックの精査を行うべきです。本レポートで提供される侵入の痕跡(IoC)と脅威ハンティングクエリは、潜在的な露出を特定するための実用的な出発点となります。

TrendAI Vision One™によるプロアクティブセキュリティ

TrendAI Vision One™プラットフォームは、サイバーリスクエクスポージャー管理、セキュリティ運用、堅牢な多層防御を一元化する、業界をリードするAIサイバーセキュリティプラットフォームです。

TrendAI Vision One™ Threat Intelligence Hub

TrendAI Vision One™ Threat Intelligence Hubは、新たな脅威や攻撃者に関する最新の洞察、TrendAI™ Researchによる独自の戦略レポート、TrendAI Vision One™ Threat Intelligence FeedをTrendAI Vision One™プラットフォーム上で提供します。本リサーチは、2026年2月にThreat Intelligence Hubの加入者に対して最初に共有されました。

Emerging Threats: SHADOW-EARTH-053 and SHADOW-EARTH-054: Overlapping Cyberespionage Groups Targeting Government Entities in Asia

Threat Actors: SHADOW-EARTH-053

TrendAI Vision One™ Intelligence Reports(IOCスイーピング)

ハンティングクエリ

TrendAI Vision One™ Search App

TrendAI Vision One™をご利用のお客様は、Search Appを使用することで、本ブログ記事に記載された悪意のあるインジケーターを自社環境のデータと突き合わせ、マッチングまたはハンティングを行うことができます。

Possible Webshell: eventSubId: 101 AND objectFilePath: (\*.aspx OR \*.ashx OR \*.jsp) AND processFilePath: \*\\\\w3wp.exe

Threat Intelligence Hubの利用権限を有効化したTrendAI Vision One™では、さらに多くのハンティングクエリを利用できます。

侵入の痕跡(IoC: Indicators Of Compromise)

本記事で取り上げた脅威に関する侵入の痕跡(IoC)はこちらから参照できます。

参考記事

By: Daniel Lunghi, Lucas Silva

翻訳:与那城 務(Platform Marketing, Trend Micro™ Research)