Artificial Intelligence (AI)

Claude Codeのパッケージングエラーを悪用した攻撃キャンペーンの継続と対策

攻撃者は、AnthropicのClaude Codeにおけるnpmリリースのパッケージングエラーを悪用し、Vidar、GhostSocks、PureLog Stealerを配布しました。本ブログでは、組織が直ちに実施すべき対策と、今後のリスクを防ぐためのベストプラクティスについて解説します。

- 攻撃者は、Claude Codeのパッケージングエラーに関するインシデントを迅速に悪用し、偽のGitHubリポジトリを通じて認証情報窃取型マルウェアを配布しました。ソフトウェアサプライチェーンに関するインシデントが公になると、攻撃者がいかに素早く便乗するかを示しています。

- 悪意のあるGitHubリリースを通じて、Vidar、GhostSocks、PureLog Stealerが配布されていることが確認されています。これらのペイロードは、認証情報の窃取、暗号資産ウォレットの流出、セッションハイジャック、さらにWindows環境におけるレジデンシャルプロキシの悪用を可能にします。

- TrendAI Vision One™は、本ブログの末尾に記載されたIoCを検知およびブロックします。またTrendAI™のユーザは、本キャンペーンをより深く理解し、先回りして防御するためのハンティングクエリ、脅威インサイト、インテリジェンスレポートを活用できます。

TrendAI™ Researchは現在も継続中の攻撃キャンペーンを監視しています。このキャンペーンでは、AnthropicのClaude Codeにおけるnpmリリースのパッケージングエラーが引き続き悪用され、Vidar、GhostSocks、PureLog Stealerのペイロード配布に利用されています。

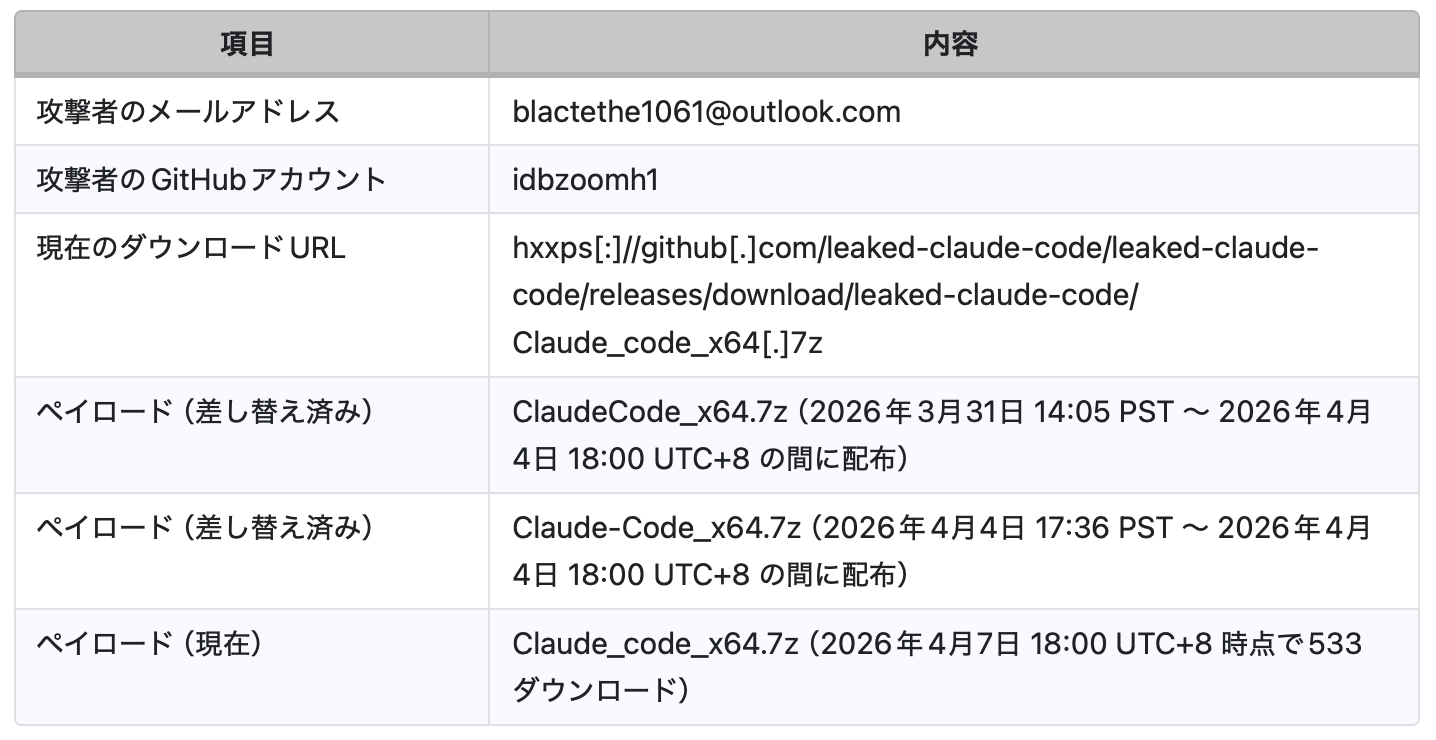

この「流出したClaude Code」を装ったキャンペーンの配布拠点は、以下と特定されています。

https://github[.]com/leaked-claude-code/leaked-claude-code

このリポジトリは、GitHubアカウント「idbzoomh1」によって運用されており、正規のClaude Codeソースマップ流出インシデントを餌として、リリースアセットを通じたペイロード配布を行っていました。なお、以前使用されていたアカウント「idbzoomh」はGitHubにより既に停止されています。本稿執筆時点では、本キャンペーンに関連する他のリポジトリは確認されていません。新たな情報が判明した場合は、本ブログにて更新される予定です。

- Vidarは、マルチスレッドによるデータ窃取を行うインフォスティーラーであり、ブラウザに保存された認証情報、暗号資産ウォレット、セッショントークン、システム情報などを標的とします。窃取されたデータは、Steam CommunityやTelegram上のデッドドロッププロファイルを通じて解決される、攻撃者管理下のC&Cインフラへ送信されます。

- GhostSocksは、過去のキャンペーンにおいて、被害端末上にSOCKS5プロキシを構築することが確認されています。これにより、攻撃者は侵害されたホストを経由してネットワークトラフィックをトンネリングでき、感染端末をレジデンシャルプロキシ基盤として悪用することが可能になります。

- PureLog Stealerは、.NETベースのインフォスティーラーであり、Chromeの認証情報、ブラウザ拡張機能、暗号資産ウォレット、システム情報などを収集します。複数段階のファイルレスローダーチェーンを用いてメモリ上で完全に実行されるため、検知を回避する特性があります。

これらのマルウェアの機能が組み合わさることで、認証情報の窃取、暗号資産ウォレットの流出、セッションハイジャック、さらにWindows環境におけるレジデンシャルプロキシの悪用が可能となり、単一の感染から複数の収益化手段が攻撃者に提供されます。

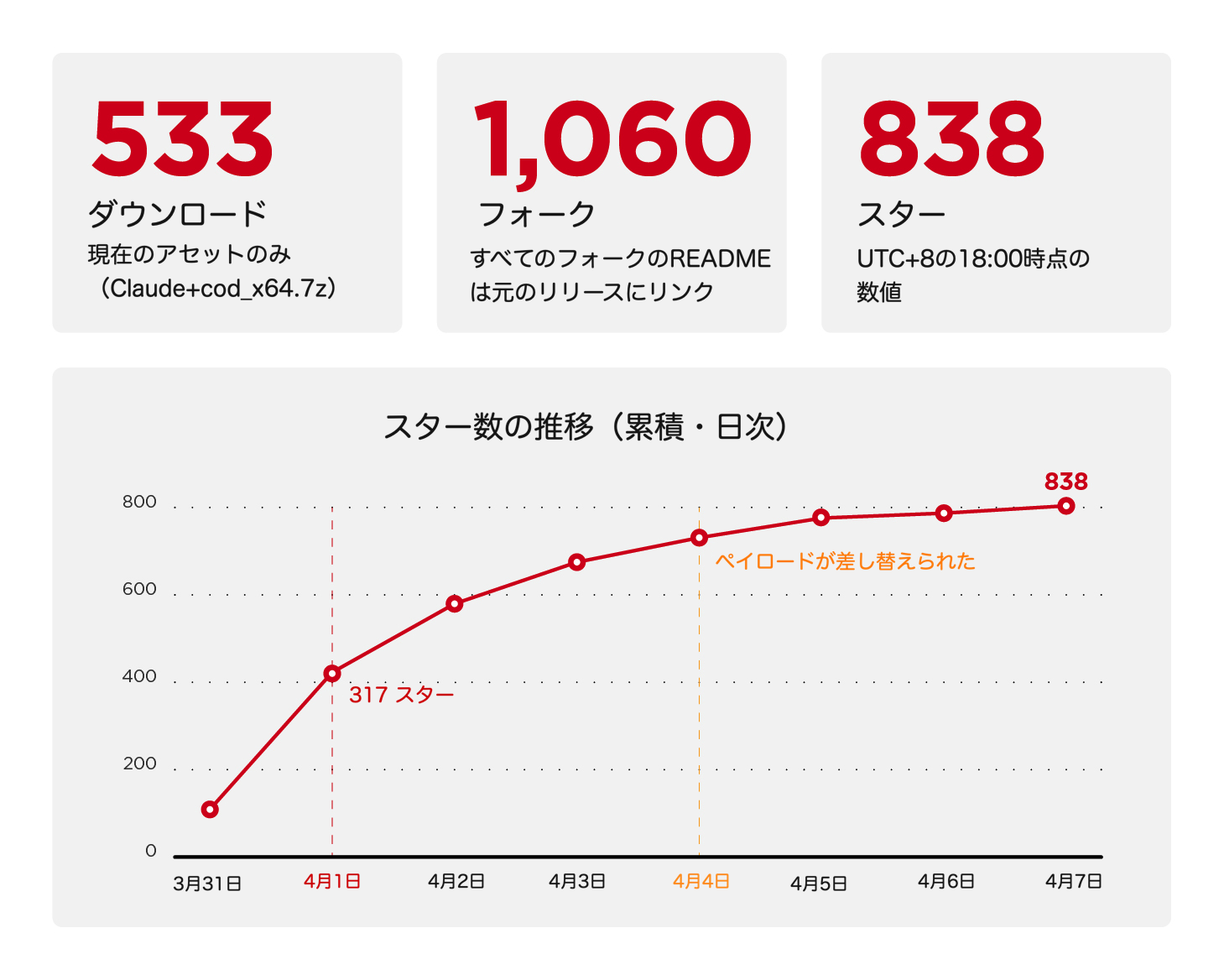

2026年4月7日18:00(UTC+8)時点で、新たなペイロードアーカイブは、GitHub上で838のスター、1,060のフォーク、そして533件のダウンロードが確認されています。なお、過去には削除または差し替えられたダウンロードリンクも存在しており、それらのダウンロード数は現在取得できません。実際のダウンロード数は、今後さらに増加すると見られます。

組織が取るべき対策

TrendAI™ による保護

組織は、TrendAI Vision One を活用することで、本キャンペーンへの対策を強化できます。本プラットフォームには、パターンアップデート、振る舞い検知、Webレピュテーションによるブロック機能が備わっており、脅威からの保護に役立ちます。また、顧客が潜在的な侵害の有無を調査するためのハンティングツールも利用可能です。

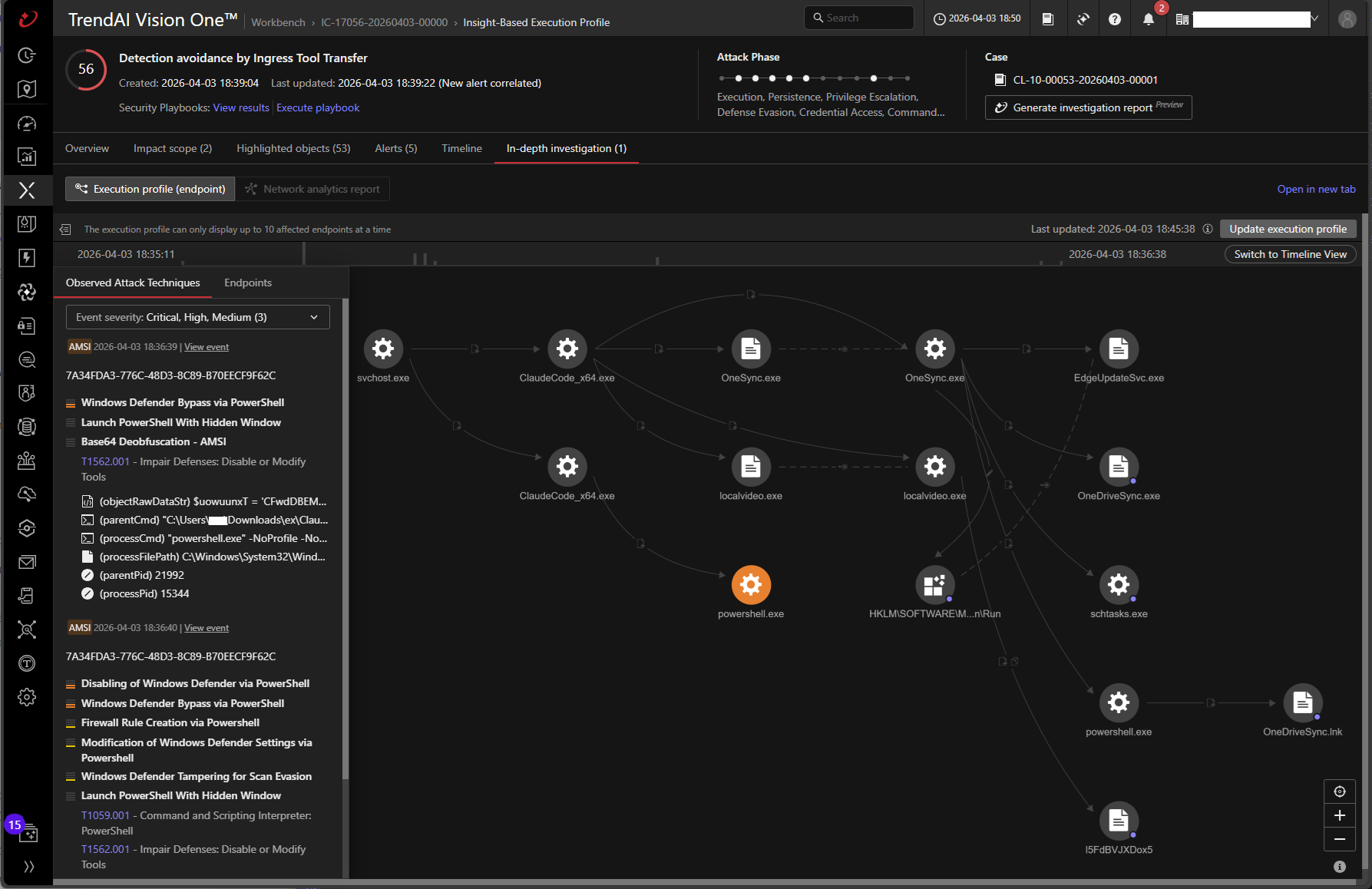

Observed Attack Techniques(OAT)の活用

エンドポイントおよびサーバ保護ソリューションを利用しているTrendAI Vision One™のユーザは、コンソール内の「Observed Attack Techniques」セクションを確認することで、本脅威に関連する悪意のある挙動の検出を示唆する不審なアクティビティを特定できます。

想定される指標は以下の通りです。

- 流出版Claudeの実行

- Claude Code関連ファイルのダウンロードの可能性

- AWS Claude Leakに関連するUser-Agent

- TrojanSpyマルウェアの検出[F2021]

- マルウェア検出[F4986]

- 予測型機械学習による検出[F2039]

- 脅威タイプ優先度付けによるトロイの木馬検出[F3592]

- Amadeyに対するファイル検出[F3362]

- URLアクセスのブロック(C&Cサーバ)

- URLアクセスのブロック(マルウェア関連)

- URLアクセスのブロック(感染経路)

TrendAI Vision One™ Workbench アラート

Workbenchは、セキュリティアラートの監視および対応において重要な役割を果たすツールです。

- 流出した可能性のあるClaude Codeバイナリによる不審な実行

- WebレピュテーションサービスによるURLアクセス検知

パターン、モデル、およびシグネチャ

各種パターン、振る舞い監視、および高度な検知技術を活用するTrendAI™のソリューションは、本キャンペーンに関連する以下の既知の不正コンポーネントに対しても検知および防御を提供します。

- TrojanSpy.Win64.VIDAR.SMCLX(Smart Scan Agent Pattern 20.863)

- Trojan.Win64.VIDAR.CLX(Smart Scan Agent Pattern 20.863)

- Trojan.Win32.GHOSTSOCKS.SM(Smart Scan Agent Pattern 20.871)

- TrojanSpy.Win64.VIDAR.SMCX(Smart Scan Agent Pattern 20.871)

- AG.FLS.ISB.7403T:エンコードされたPowerShellの生成を防止

- AG.3200T:不審な自己拡散および永続化を防止

- 2015Q_CQ:プロセスインジェクションの挙動を検出

- TRX5656Q:AI支援型検知レイヤーをトリガー

- 1478T:ホワイトリストにないプロセスによる自己拡散および自動実行による永続化を検出

- 1770T:ホワイトリストにないプロセスによる自己拡散を検出

TrendAI Vision One™ Webレピュテーションサービス(WRS)

TrendAI Vision One は、本キャンペーンに関連する既知のC&Cサーバや感染経路(Disease Vector)として特定されたIPアドレスおよびドメインをブロックしています。また、悪意が確認されたGitHubリポジトリや流出コードのダウンロードリンクについても、「違法または禁止されたコンテンツ」として遮断されます。

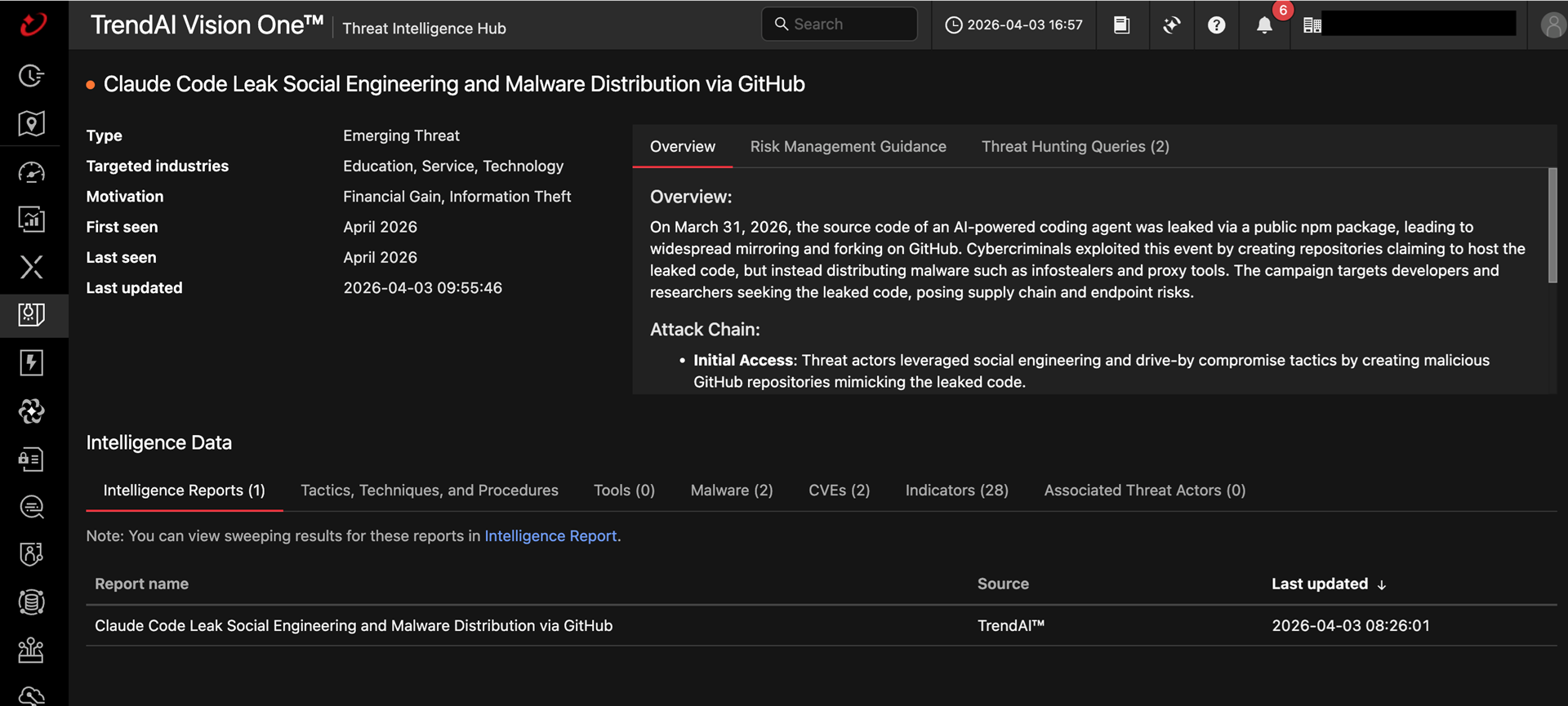

TrendAI Vision One™ Threat Intelligence Hub

TrendAI Vision One™ Threat Intelligence Hubは、新たに出現する脅威や攻撃者に関する最新のインサイト、TrendAI™ Researchによる独自の戦略レポート、さらにTrendAI Vision One™プラットフォーム内で利用可能なThreat Intelligence Feedを提供します。

新たな脅威:Claude Code Leak Social Engineering and Malware Distribution via GitHub

Intelligence Reports (IOC Sweeping)

Claude Code Leak Social Engineering and Malware Distribution via GitHub

ハンティングクエリ

TrendAI Vision One™ Search App

TrendAI Vision One のユーザは、Search Appを活用することで、本ブログで言及されている不正指標を自社環境のデータと照合し、検出またはハンティングを行うことができます。

VidarおよびGhostSocksマルウェアコンポーネントの検出

malName: *VIDAR* OR *GHOSTSOCKS* and eventName: MALWARE_DETECTION

VidarのC&C通信の検出

eventSubId:204 AND dst:("rti.cargomanbd.com")

さらに多くのハンティングクエリは、Threat Intelligence Hubの利用権限が有効なTrendAI Vision One™ユーザ向けに提供されています。

追加の緩和策ガイダンス

本キャンペーンへの曝露が疑われる場合、組織は以下の推奨事項を実施することで、侵害リスクを低減できます。

- アーティファクトのスキャン:エンドポイント上で、TradeAI.exe、ClaudeCode_x64.exe、Claude_Code_x64.exe、または未検証のGitHubリポジトリからダウンロードされた7zアーカイブから展開された実行ファイルの存在を確認してください。%TEMP%、%APPDATA%、ユーザのダウンロードディレクトリも確認対象とします。Claude Codeを装った誘導やGitHubリリースのペイロードに関するIOC一覧は、指定のリンクから確認できます。

- 最新のエンドポイントスキャンの実施:TrendAI™のエンドポイント保護がSmart Scan Agent Pattern 20.863以降に更新されていることを確認し、フルスキャンを実行してください。VidarおよびGhostSocksのコンポーネントは、TrojanSpy.Win64.VIDAR.SMCLXおよびTrojan.Win64.VIDAR.CLXとして検出されます。

- プロキシ活動の確認:TCPポート57001、57002、56001における予期しない受信接続を監視してください。これらは、ドロッパーに組み込まれたペイロードがGhostSocksのプロキシ通信を有効化するために作成するファイアウォールルールに関連しています。

- すべての認証情報のローテーション:ドロッパーが実行された可能性のある端末では、すべての認証情報が漏洩した前提で対応してください。対象には、ブラウザ保存パスワード、暗号資産ウォレット、セッショントークン、APIキー、SSHキーなどが含まれます。

- C&Cインフラのブロック:rti[.]cargomanbd[.]com、pastebin[.]com/raw/mcwWi1Ue、snippet[.]host/efguhk/raw などをネットワーク境界でブロックしてください。

本インシデントは、セキュリティ侵害が単なるソフトウェアの脆弱性に限定されないことを示しています。人や組織の隙を突く、古典的なソーシャルエンジニアリング手法によっても引き起こされます。特に、組織がエージェント型環境を導入するにつれて、このギャップはさらに拡大します。そのためTrendAI™は、「Agentic Governance Gateway」としてのソリューション設計を進めています。これにより、エージェント型AIの挙動や環境を可視化し、監視・理解・検知・統制することで、安全かつ信頼性の高い自律型AIの導入を支援します。

本記事は、監視および分析により新たな情報が判明次第、随時更新される予定です。

参考記事

Claude Code Packaging Error Remains a Lure in an Active Campaign: What Defenders Should Do

By: Jacob Santos

翻訳:与那城 務(Platform Marketing, Trend Micro™ Research)