ランサムウェア

ランサムウェアMontiによる新たなLinux用暗号化プログラムの挙動を解説

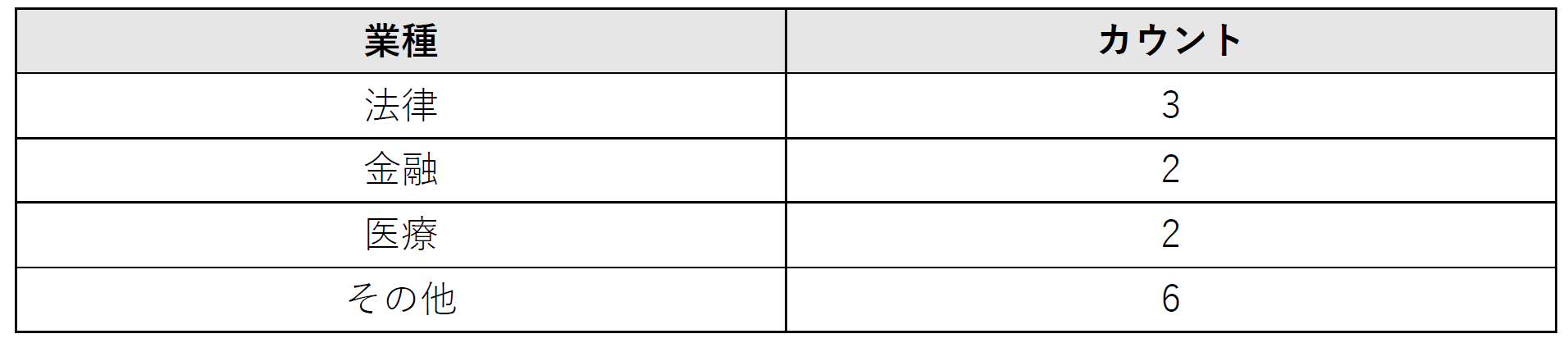

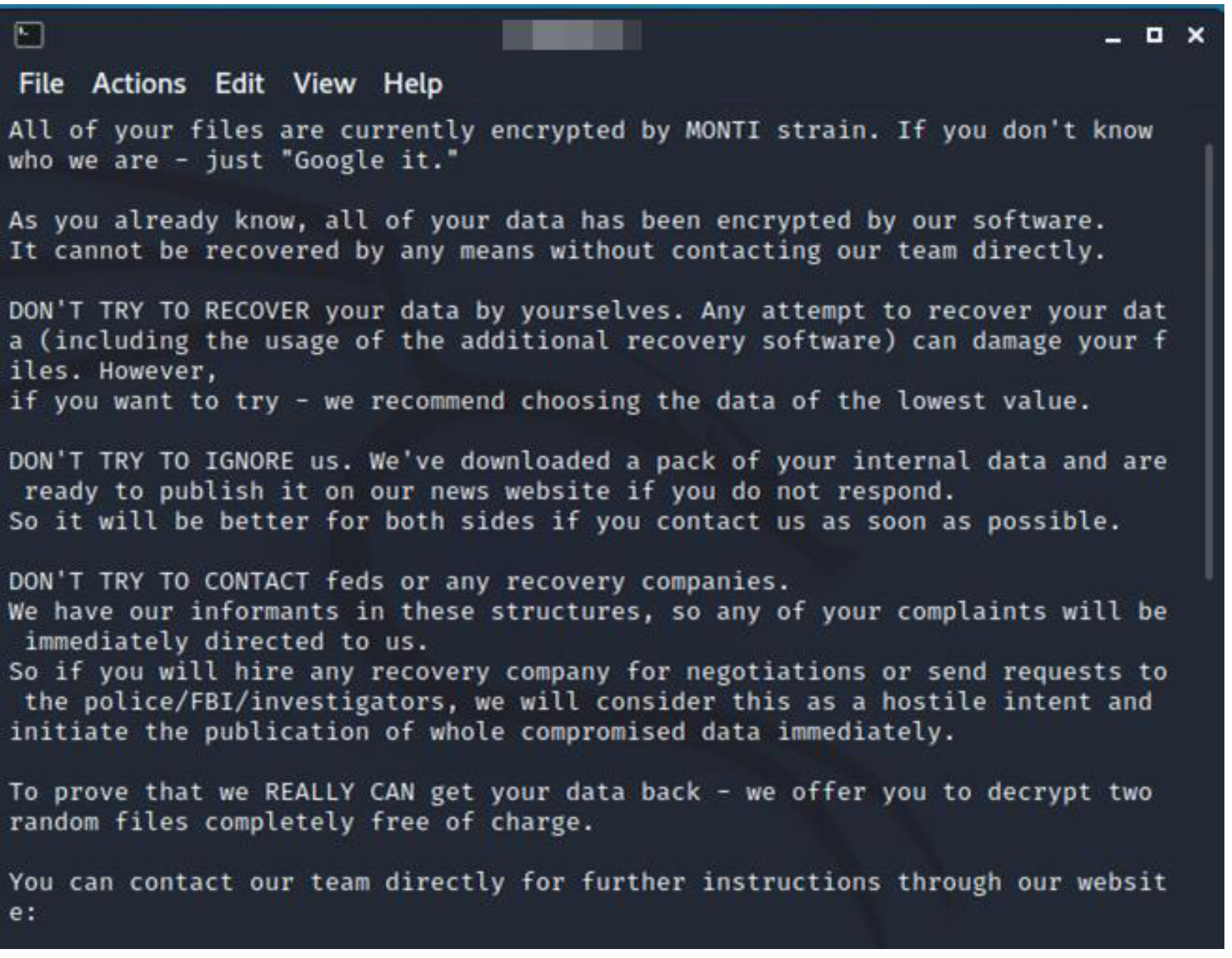

「Conti」と手口が酷似するランサムウェアグループ「Monti」は、政府や法的機関に対する攻撃を再開しました。また、同時にLinuxプラットフォームをベースとするMontiの新亜種も登場しました。

はじめに

WindowsおよびLinuxベースの亜種を持つランサムウェア「Monti」は、2022年6月に初めて確認されました。悪名高いランサムウェア「Conti」に名称だけでなく、使用した手口も酷似していたため、サイバーセキュリティ対策組織や研究者から注目を集めました。Montiという名称で活動する本攻撃グループは、流出したContiのソースコードやツールを多く使用することで、ContiのTTPs(戦術、テクニック、手順)を意図的に模倣しています。確認されて以来、Montiは継続的に企業や組織を標的とし、リークサイト(暴露サイト)においてそのデータの一部を公開しています。

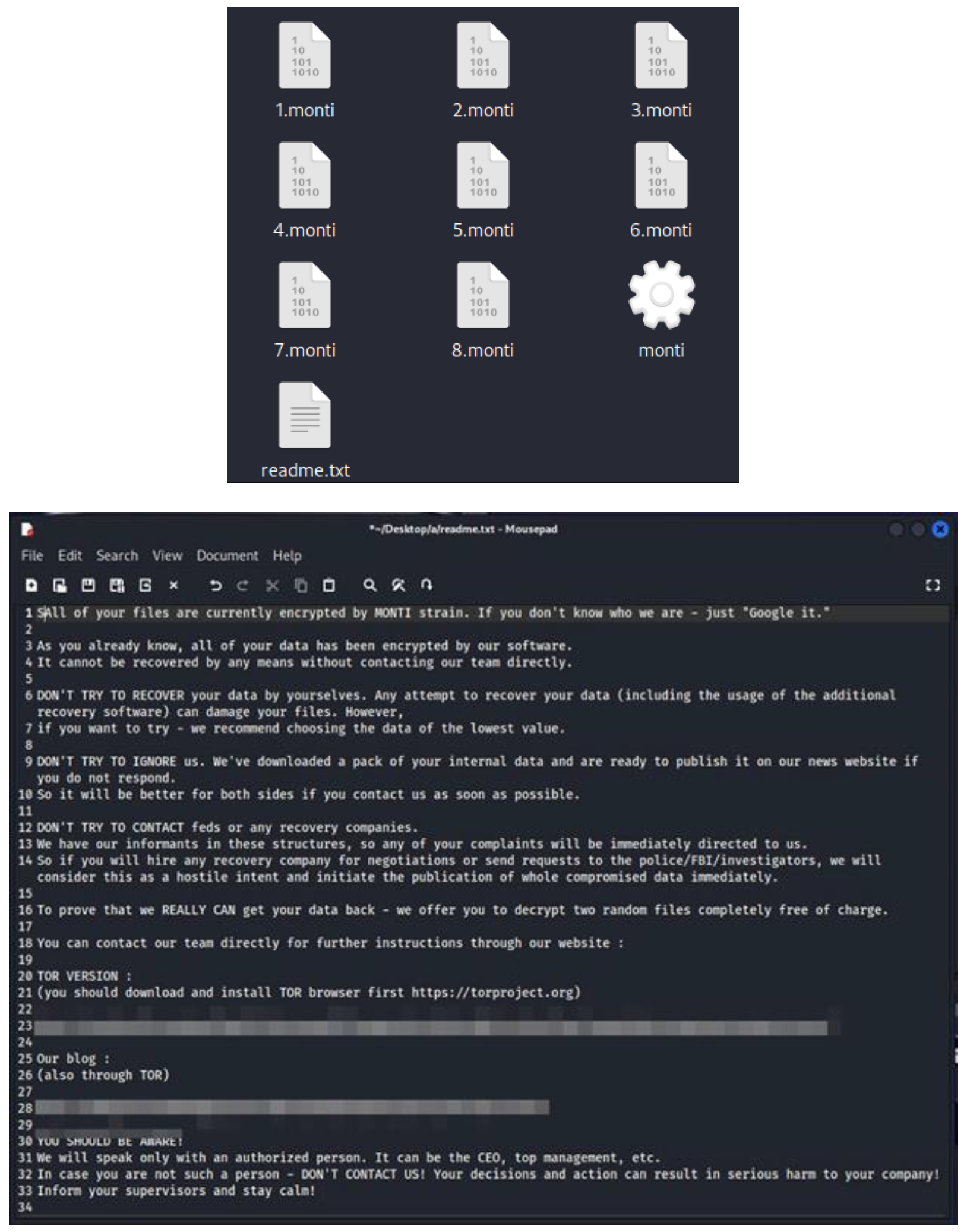

Monti攻撃グループは、リークサイトにおける公開を2か月間中断した後、活動を再開しました。そして、今回は、政府や法的機関を標的としています。これと並行して、Linux ベースの以下の新亜種が出現しました。

Ransom.Linux.MONTI.THGOCBC

流出したContiのソースコードをベースとする旧亜種とは異なり、この新しいバージョンは、特徴的な動作を行う固有の暗号化プログラムを使用します。そのため、本亜種は、先行する他の Linux ベースの亜種とは大きく異なります。2023年8月現在、検体を入手した三社のセキュリティベンダーのみが、VirusTotalで本亜種を「Malicious(不正)」とタグ付けしています。

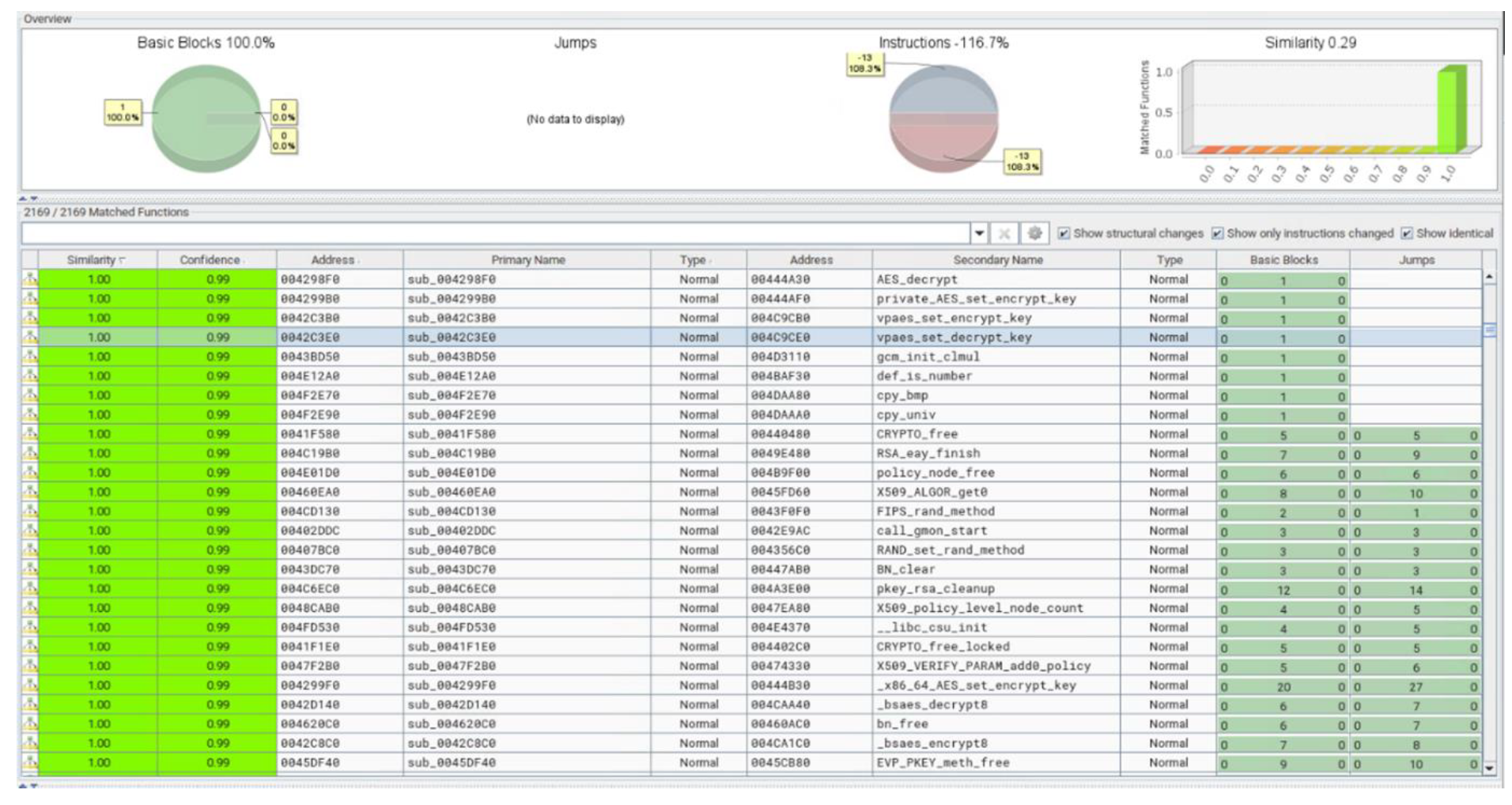

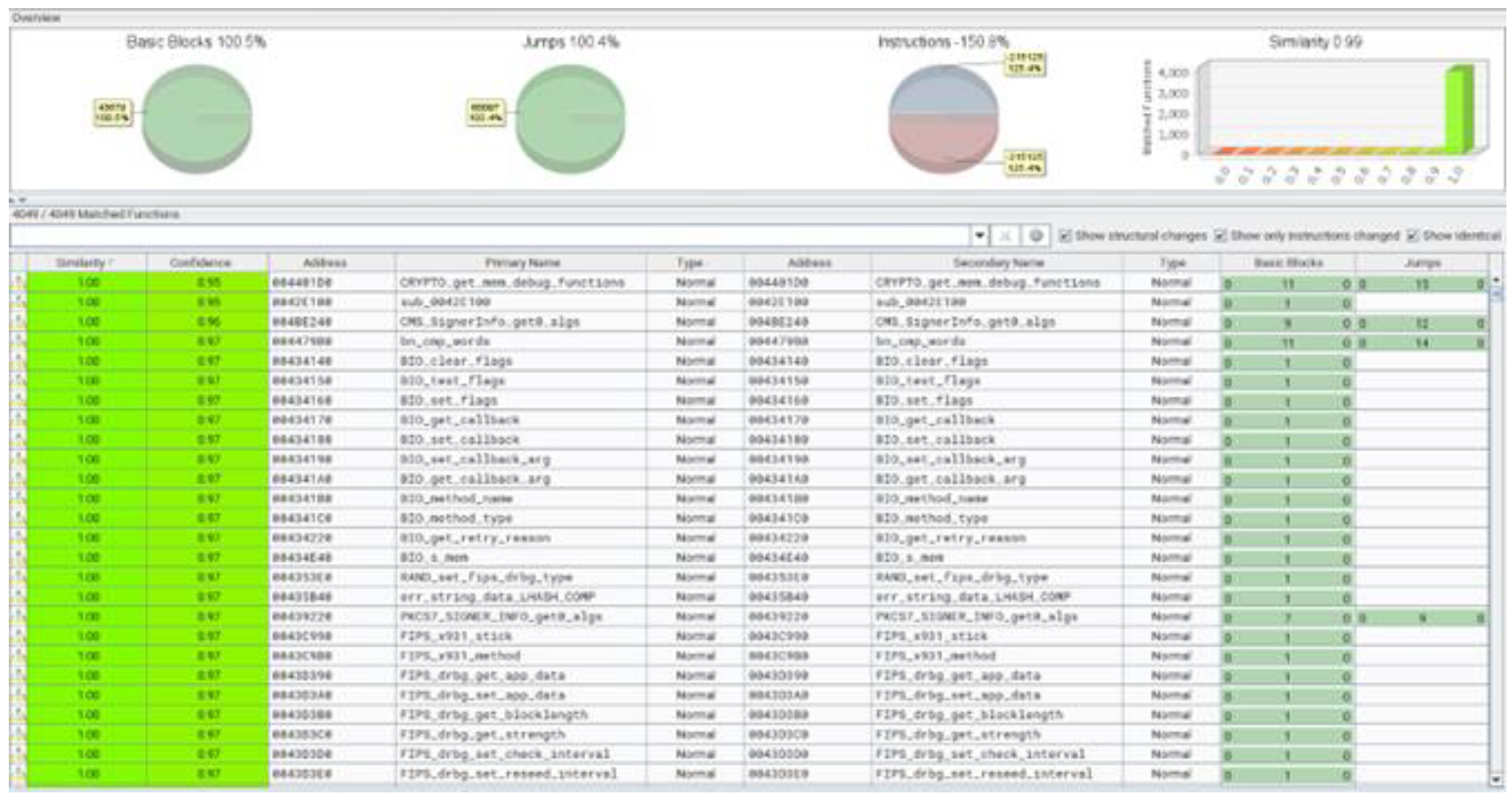

BinDiffを使用し、新旧亜種を比較したところ、旧亜種とContiの類似度が99%であったのに対し、新亜種は29%に留まっています。

解析

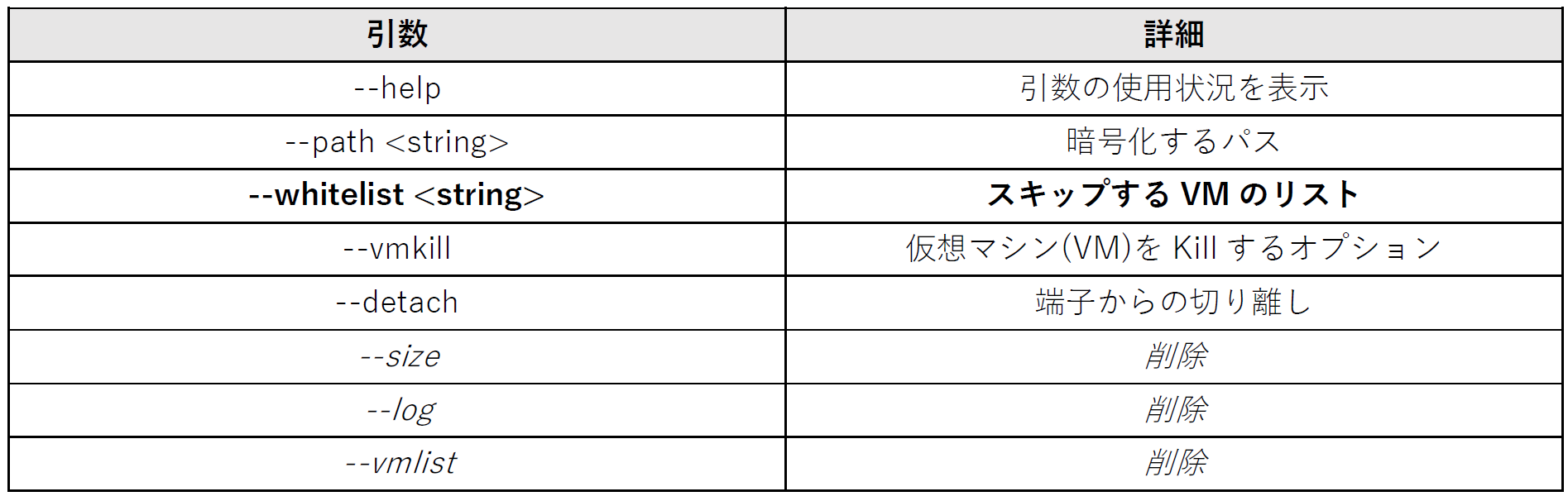

Linuxに対応する新亜種は、以下のコマンドライン引数を受け入れ、旧亜種の引数を一部除外します。また、「--whitelist」パラメータを追加します。表2は、追加されたパラメータを太字で示し、旧亜種から削除されたパラメータを斜体で示しています。

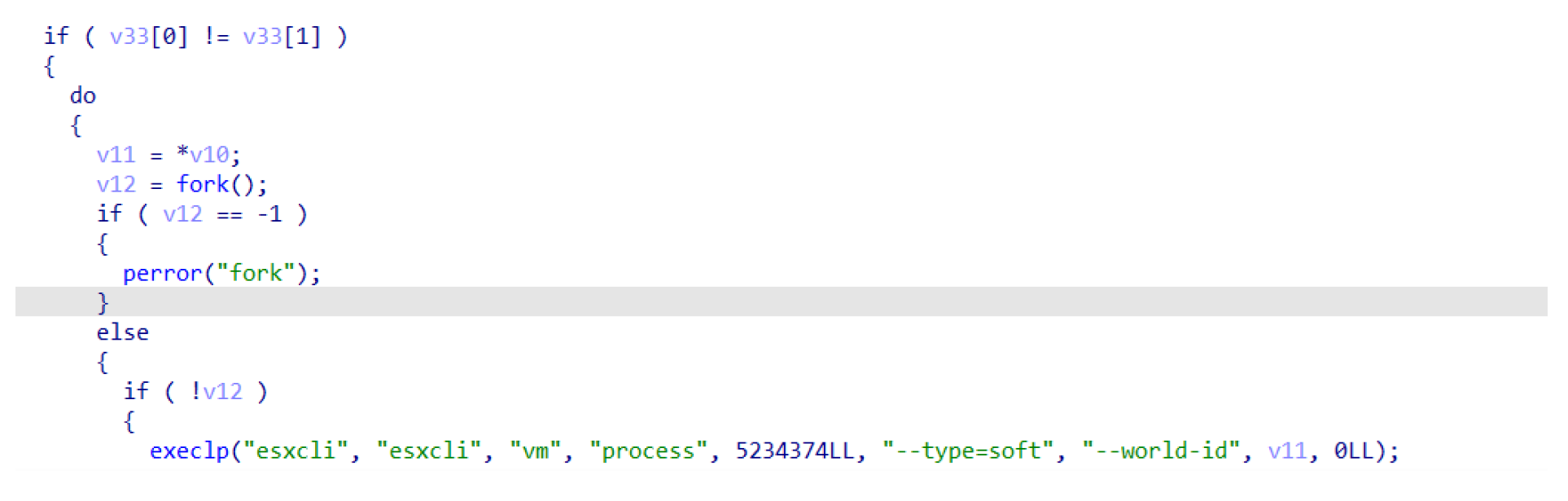

先行するバージョンとは異なり、現バージョンは、システムの仮想マシンを終了させるために「--type=soft」パラメータを使用しています。対して、先行するバージョンは「--type=hard 」パラメータを使用しています。現バージョンが「--type=soft」へ移行した理由は、攻撃実行時に検出されるリスクを最小化するためと推測されます。

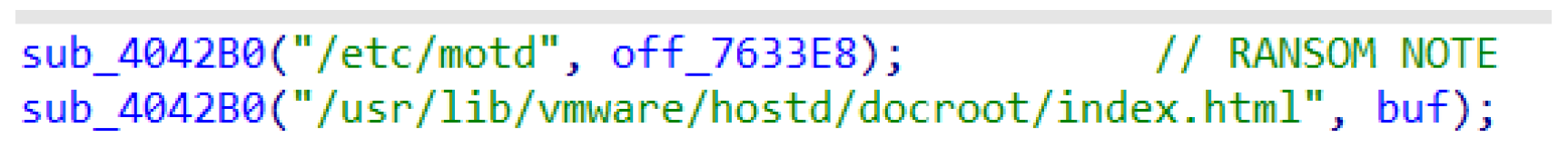

Montiの開発者は、「/etc/motd」および「index.html」ファイルを改ざんし、それらのコンテンツをサーバへの侵入に成功したことを示すランサムノート(脅迫状)に置き換えます。なお、MOTD(Message of the Day)とは、ユーザがLinux OSにログインした際に表示されるテキストメッセージです。

感染マーカー

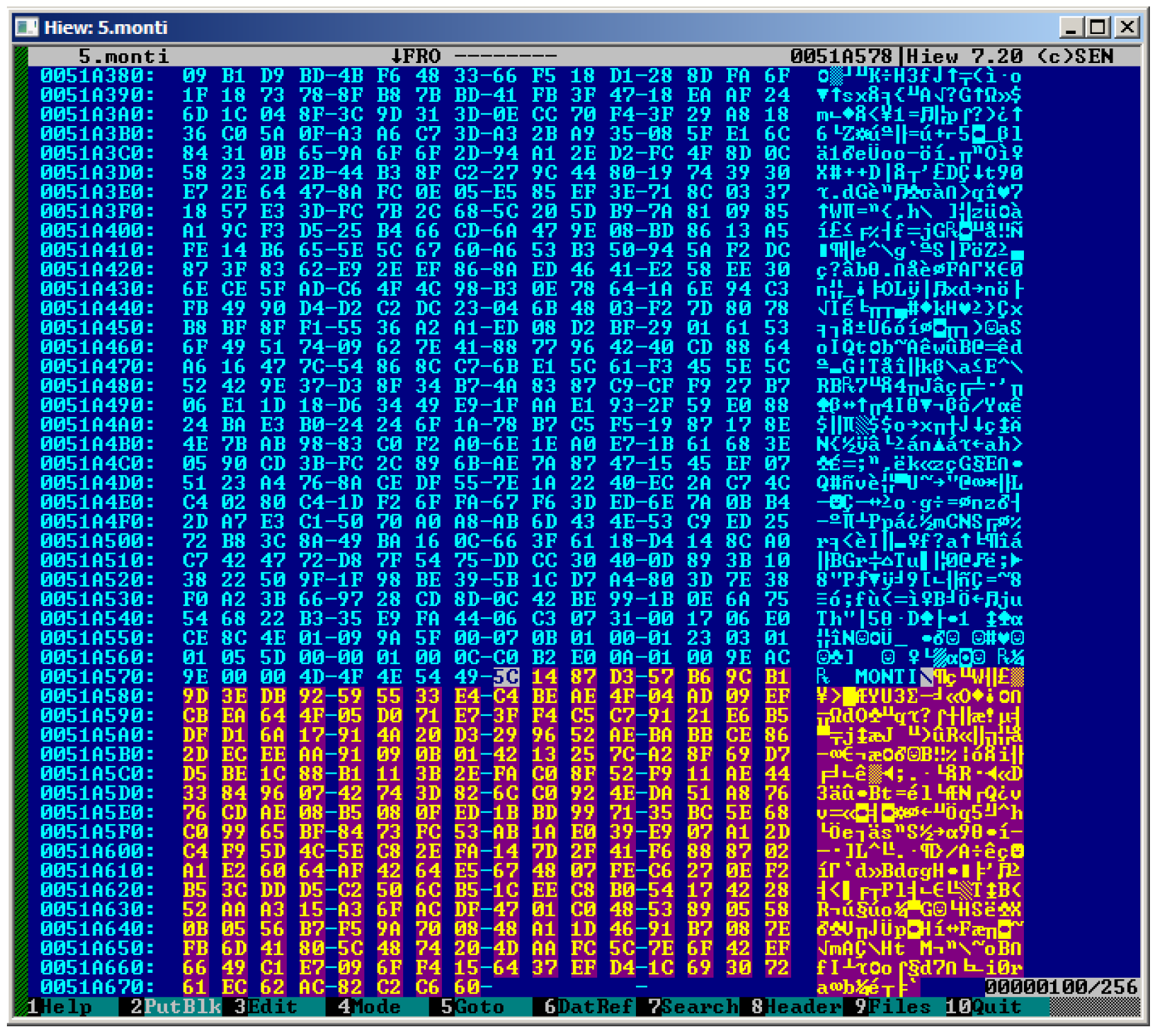

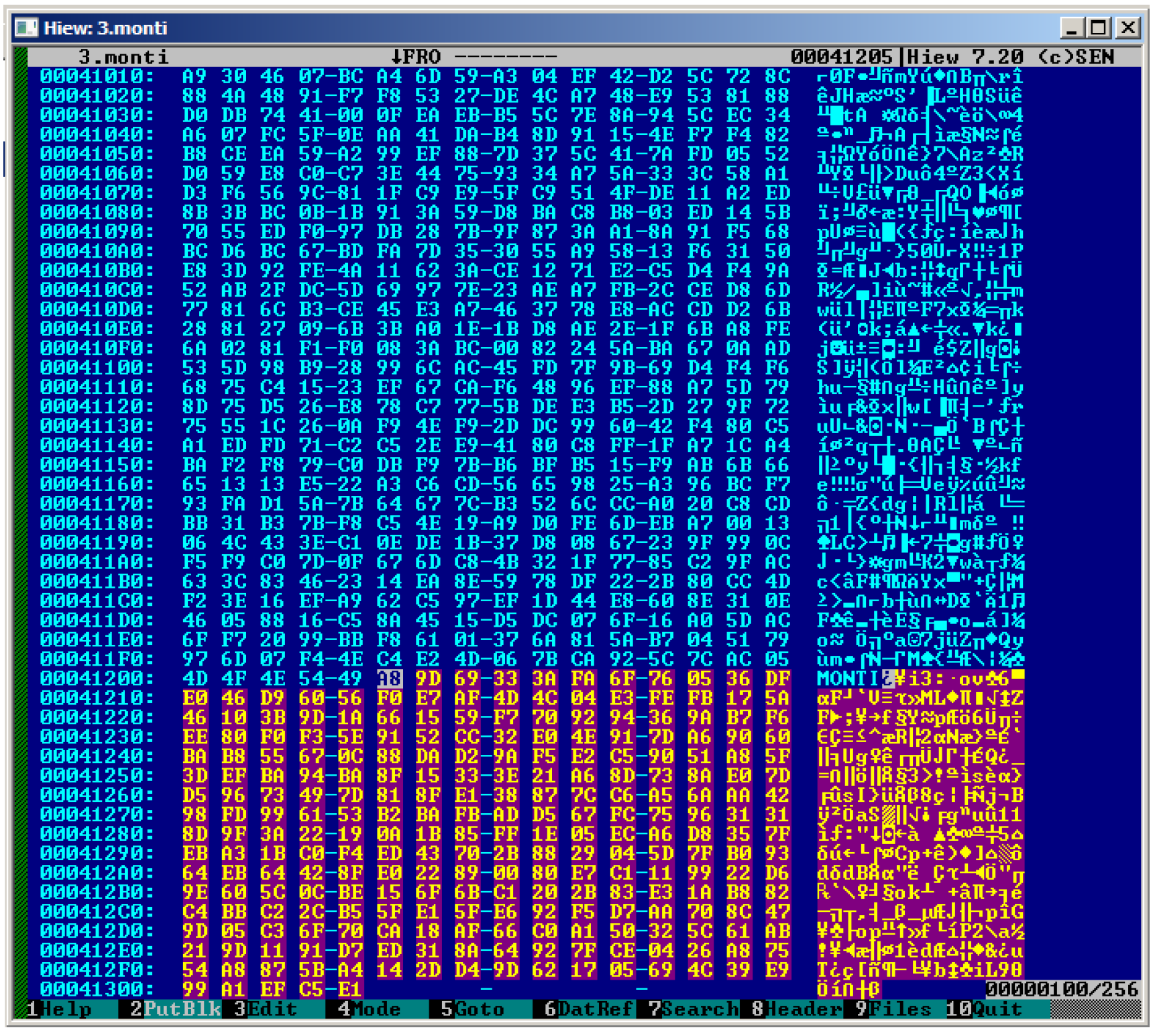

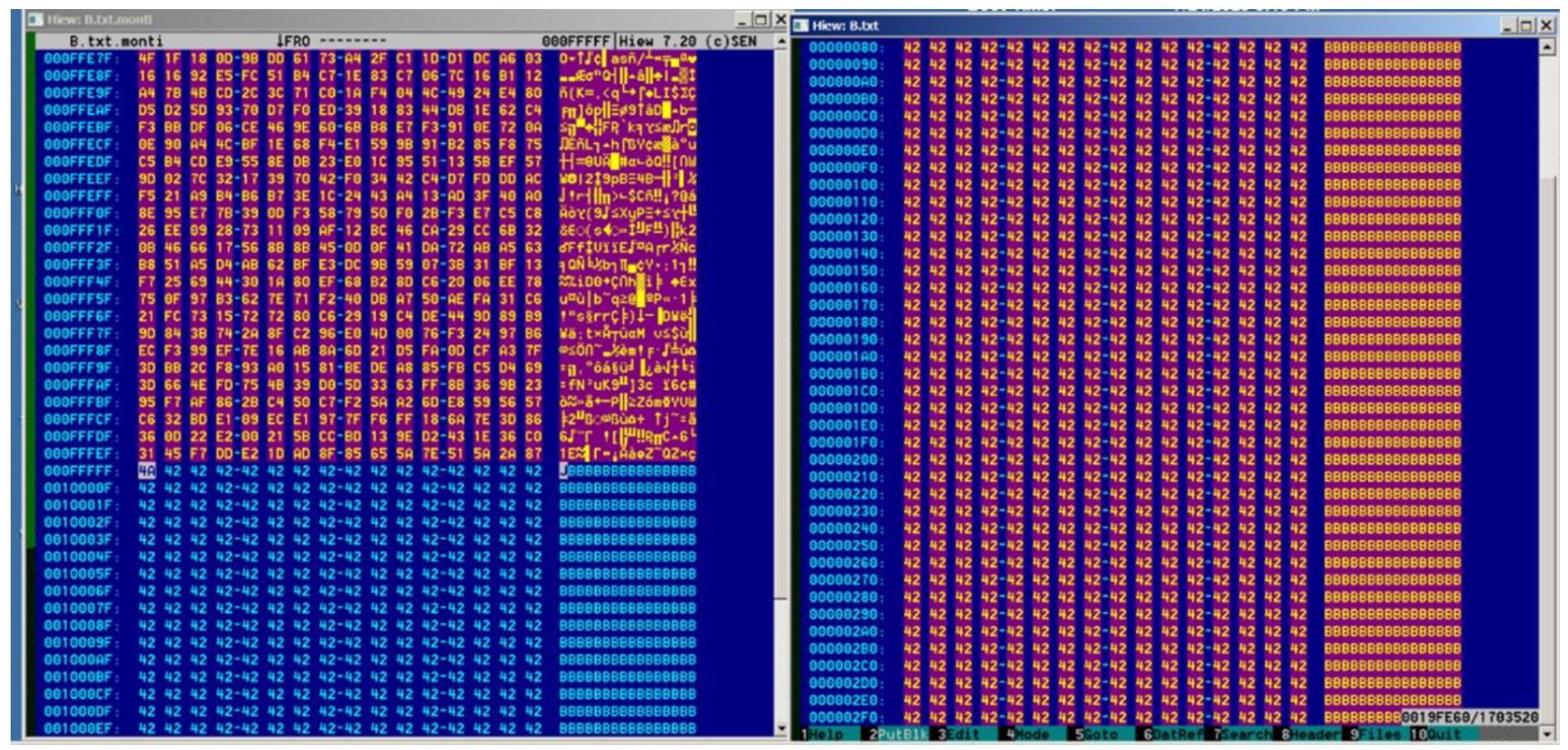

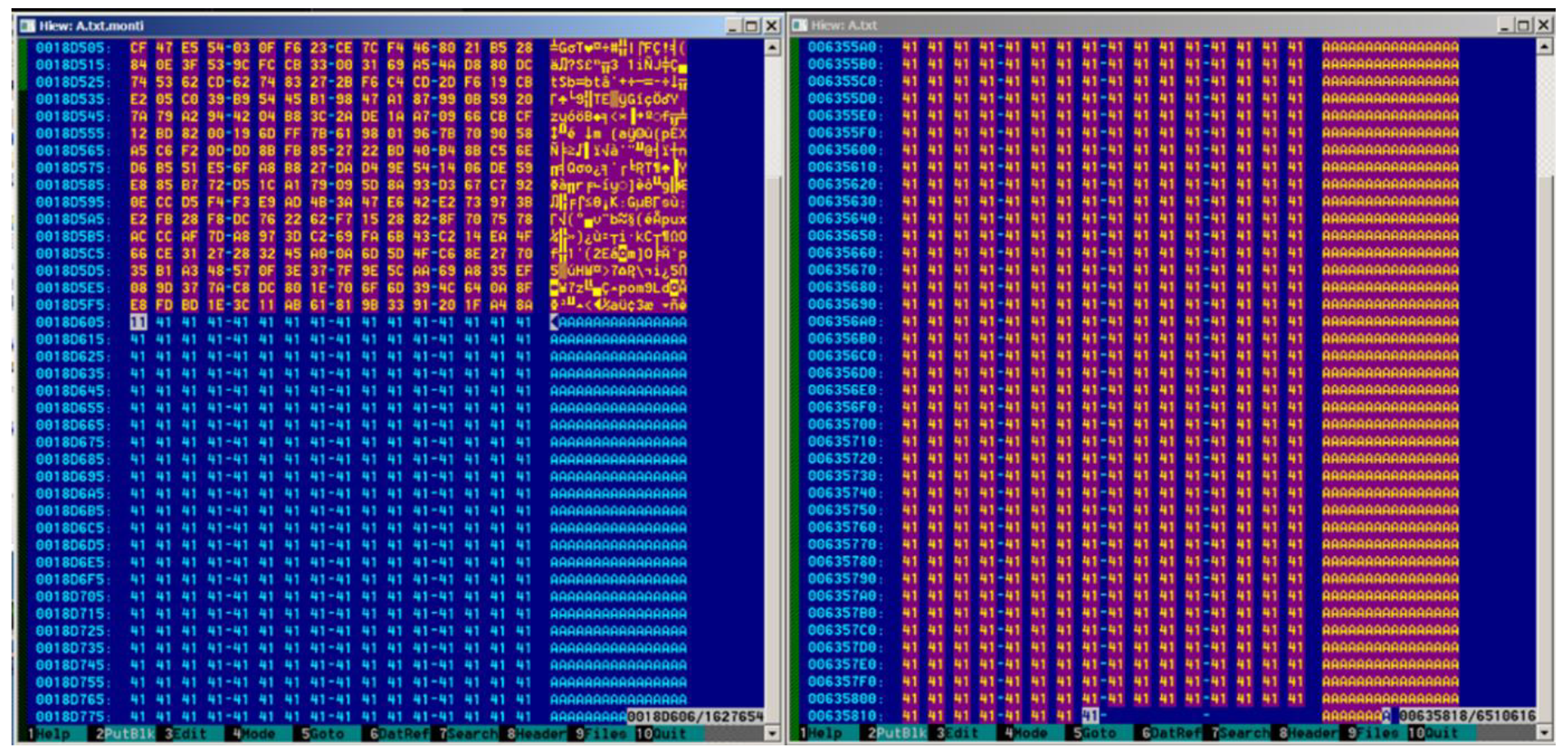

新亜種の追加機能の一つは、感染マーカー「MONTI」の後に、暗号鍵にリンクした増設の256バイトを付加することです。

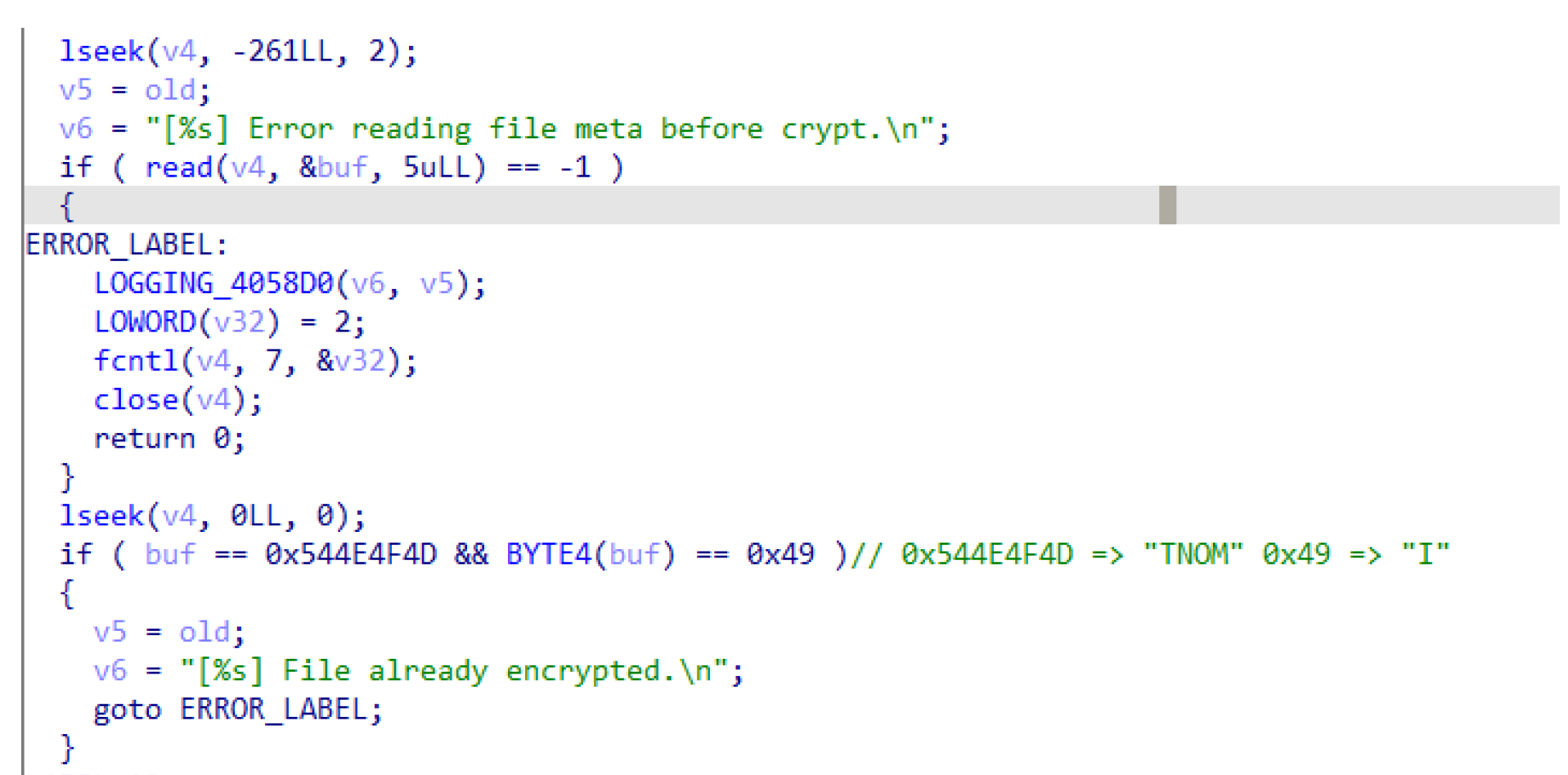

暗号化を進める前に、このランサムウェアは各条件をチェックします。まず、ファイルサイズが261バイト以下であるかをチェックします。これは、暗号化後に付加される感染マーカーのサイズに対応するためです。この条件(ファイルサイズが付加される感染マーカーよりも小さく暗号化されていない)が満たされた場合、ランサムウェアは感染プロセスを継続します。

初期条件を満たさない場合、Monti はファイルの最後の 261バイトをチェックし、文字列 「MONTI」の存在を確認します。この文字列が検出された場合、すでに暗号化されているため該当するファイルはスキップされます。それに対して、この文字列が検出されない場合、マルウェアはファイルを暗号化します。

ファイルサイズのチェックと断続的暗号化

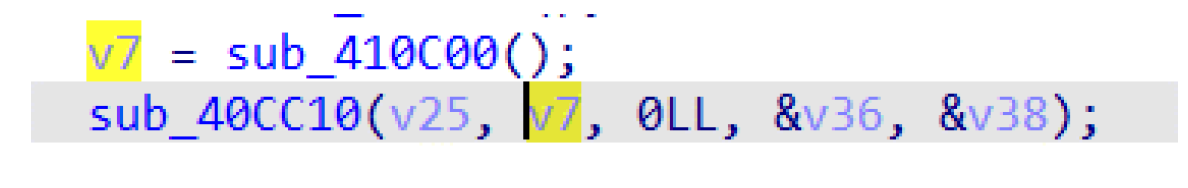

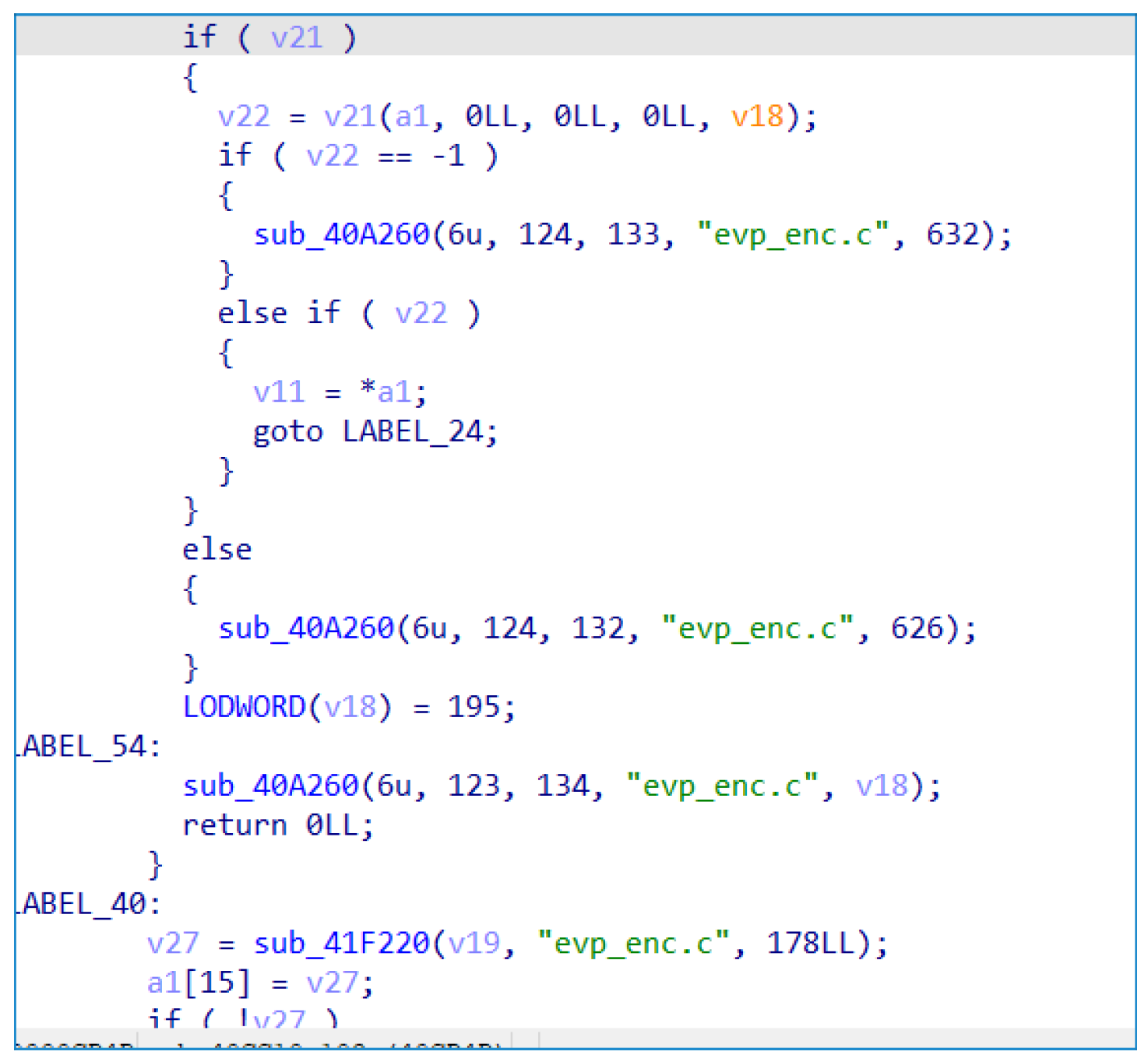

トレンドマイクロの解析により、本ランサムウェアの新亜種は、旧亜種が採用しているSalsa20の代わりに、OpenSSLライブラリにおけるevp_encを使用したAES-256-CTR暗号化を採用していることが判明しました。

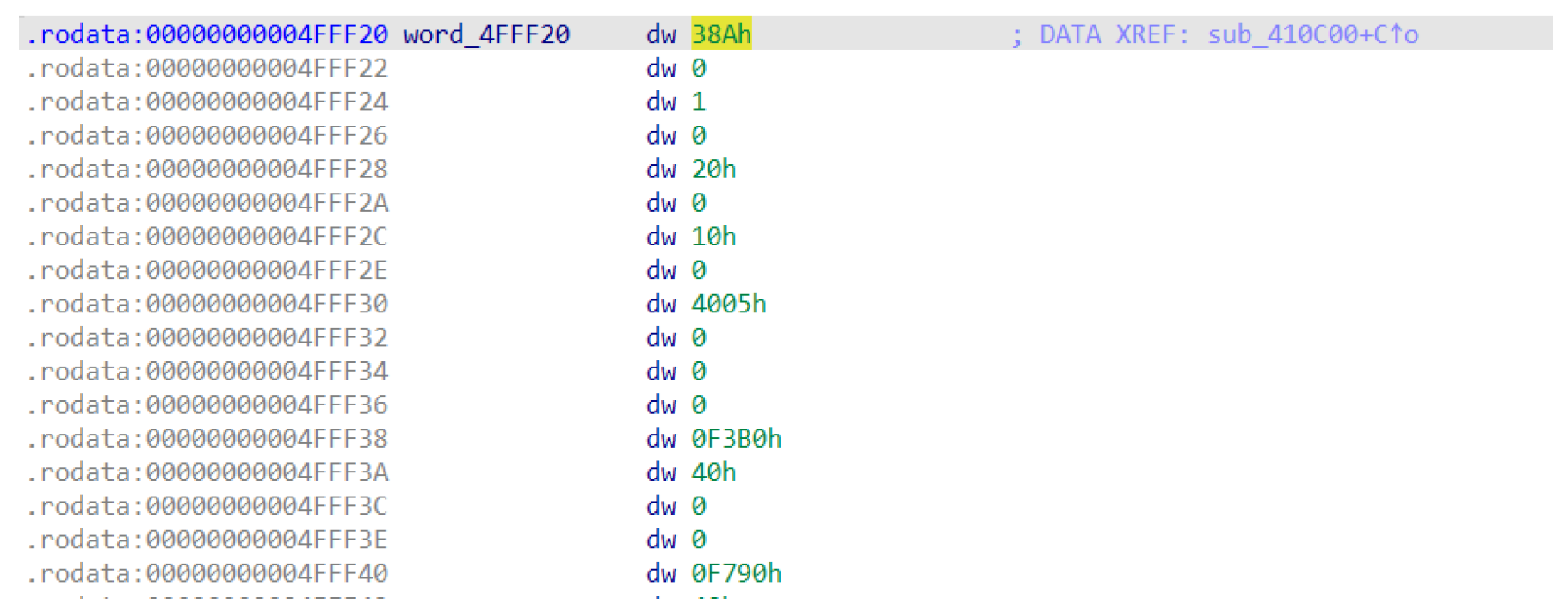

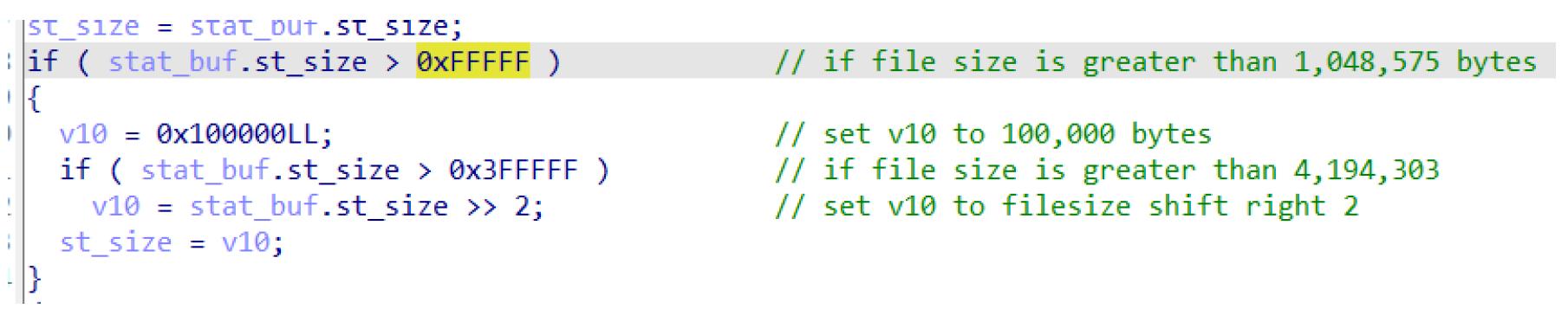

また、解析した検体は、ファイルの暗号化に関して複数の方式を用いていました。ファイルの暗号化割合を決定するために「--size」引数を利用していた旧亜種とは異なり、新亜種の暗号化プロセスは、ファイルサイズのみにより決定されます。本章では、Montiが、暗号化するファイルのサイズを決定する複数の方式を解説します。

ファイルサイズが1.048MBより大きく4.19MBより小さい場合、ファイルの最初の100,000(0xFFFFF)バイトのみを暗号化し、最後に感染マーカーを付加します。

ファイルサイズが4.19MBを超える場合、暗号化するファイルの合計サイズ(実際のファイルサイズにより異なる)を計算するために右シフトを実行します。一方、ファイルサイズが 1.048MB 未満の場合は、すべてのコンテンツが暗号化されます。

旧亜種と同様に、新亜種は暗号化されたファイルに「.monti」ファイル拡張子を付加します。そして、「readme.txt」というランサムノートをすべてのディレクトリにおいて作成します。

本検体の解析中に、攻撃者が機能をテストしていたことを示す復号コードを発見しました。これは、攻撃者が本検体を展開した際に、復号コードの削除が行われなかったため残存していたと考えられます。ただし、このコードはマルウェア作成者のみが知る秘密鍵を必要としていること、そして、マルウェアの活動とは無関係であるため、現時点では効力を有しません。従って、この復号コードがプログラムによって実行されることもありません。

まとめ

関数が類似しているため、Montiの攻撃者は、新亜種のベースにContiのソースコードの一部を用いている可能性が高いと考えられます。ただし、コードには大きな変更(暗号化アルゴリズム等)を加えています。 また、コードを変更することで、検出回避能力を強化し、不正活動の特定をさらに困難にしています。

企業や組織は、データ保護プロトコルの使用、バックアップやリカバリ手順の確立など、効果的な防御戦略を導入することで、ランサムウェアによる攻撃からシステムを保護することができます。さらに、セキュリティ対策の実施により、暗号化や削除が行われた場合でも、確実にデータの保護や復元を行うことが可能となります。

大切なデータを保護するために、以下のセキュリティ対策をお勧めします。

- 多要素認証技術(MFA)を有効にし、攻撃者がネットワーク内部で水平移動することや機密データへのアクセスすることを防止する

- 重要なファイルをバックアップする際には「3-2-1ルール」に則る。三つのバックアップコピーを作成し、それらを二つの異なる媒体に保管し、そのうち一つはオフライン環境で保管する

トレンドマイクロのソリューション

多層的なアプローチは、エンドポイント、電子メール、Web、ネットワーク等、攻撃対象となる可能性のあるシステムのエントリーポイントを保護します。以下のセキュリティソリューションは、不正なコンポーネントや疑わしい挙動を早期に検出することで、企業や組織を守ります。

Trend Vision One™は、多層防御と挙動監視を提供し、ランサムウェアが不可逆的な損害をもたらす前に、不審な挙動やツールを早期にブロックすることが可能です。

Trend Micro Cloud One™ Workload Securityは、脆弱性を不正利用する既知及び未知の脅威からシステムを保護します。このような保護の実現には、仮想パッチや機械学習等の技術が用いられています。

Trend Micro™ Deep Discovery™ Email Inspectorは、カスタムサンドボックスや高度な解析技術を用いて、ランサムウェアの侵入口となるフィッシングメールを含む不正なメールを効果的にブロックします。

Trend Micro Apex One™は、ファイルレス攻撃やランサムウェア等、より高次元の脅威に対し、次世代レベルの自動脅威検知機能及び防御を提供し、確実にエンドポイントを保護します。

参考記事

Monti Ransomware Unleashes a New Encryptor for Linux

By: Nathaniel Morales, Joshua Paul Ignacio

翻訳:新井 智士(Core Technology Marketing, Trend Micro™ Research)