サイバー脅威

包囲されるエッジ:国家背景の攻撃者はいかにして境界を侵害するか

エッジデバイスは、国家背景のスパイ活動における主要な侵入口となっており、攻撃者にとってネットワークアクセス、認証情報の窃取、通信傍受へのより低コストかつ迅速な経路を提供しています。本レポートでは、この変化を促す脅威ランドスケープ、経済性、攻撃者の活動を分析するとともに、CISOやセキュリティリーダーが取るべき対応策を検討します。

長年にわたり、国家背景の攻撃者にとって大企業や政府機関への入り口はフィッシングでした。しかし、状況は変化しています。VPNゲートウェイ、ファイアウォール、ネットワークアプライアンスといったエッジデバイスが、国家背景のスパイ活動の初期侵入経路として、ますます主要な標的となっているのです。この変化は一時的なものではなく、敵対者が企業ネットワーク上で最も防御が手薄かつ価値の高い資産、すなわち管理が行き届かないエッジインフラを特定し、悪用するという戦略的な再考を反映しています。

本レポートでは、2024年以降の脆弱性動向に関する公開済み調査、攻撃者の活動、経済的要因、漏洩した運用データを分析し、エッジデバイスが体系的に狙われている理由と、CISOやセキュリティリーダーが対応のために把握すべき事項を解説します。

本レポートの主なポイントは以下のとおりです:

- エッジデバイスは、いまや国家背景のスパイ活動における最も一般的な初期侵入経路の1つとなっています。 公開データによれば、悪用件数は1年間で全悪用インシデントの3%から22%へと増加しました。これは異常値ではなく、構造的な変化であると評価しています。

- 攻撃者の経済性は、エッジデバイスの悪用に圧倒的に有利です。 エッジデバイス向けエクスプロイトの価格は3万〜10万米ドルで、ブラウザやモバイル向けエクスプロイトの3分の1から10分の1に過ぎませんが、広範なネットワークアクセス、認証情報の窃取、通信傍受を可能にします。一方で、防御側がパッチを適用するまでには平均30日を要するのに対し、攻撃者は数時間以内にパッチを兵器化します。詳細は本稿の付録「包囲されるエッジ:国家背景の攻撃者はいかに境界を悪用するか」を参照してください。

- 中国関連の攻撃者グループは、連携したエコシステムとして活動しています。 複数の攻撃者(例:UNC5221、Earth Estries(別名Salt Typhoon)、Volt Typhoon)はツールを共有し、標的を分担し、おそらく国家主導の脆弱性パイプラインから恩恵を得ています。これは個別の活動ではなく、戦略的かつ大規模であり、加速しているものと評価しています。

- エッジデバイスは設計上、ブラインドスポットとなっています。 エンドポイント検知・対応(EDR)を実行できず、ログ収集も限定的です。さらに、パッチ適用にはダウンタイムが必要であり、組織はそのスケジュール調整に消極的です。クローズドシステムであるため、フォレンジック分析や調査の際にも扱いが非常に困難です。

- AIはこの脅威を加速させます。 金銭目的の攻撃者もこれらの手口を取り入れており、新たなベンダーが標的となるとともに、攻撃者がAIツールを活用して脆弱性を大規模に発見し、エクスプロイト開発を自動化するケースが増えています。パッチ公開から実際の悪用までの猶予は、数週間から数時間へと急速に短縮されています。

本レポートは脆弱性アドバイザリではなく、CISOおよびセキュリティリーダー向けの脅威ランドスケープ分析です。公開データに基づき、エッジデバイスがスパイ活動の好まれる侵入口となった理由、誰が大規模に悪用しているのか、構造的制約の中で防御側が現実的に取り得る対策について検討します。付録では、侵入の痕跡(IoC)、エクスプロイトの経済性、稼働中の攻撃者ワークステーションから得られたフォレンジックアーティファクトなど、技術的な詳細を提供しています。

エッジデバイスが攻撃を受ける理由

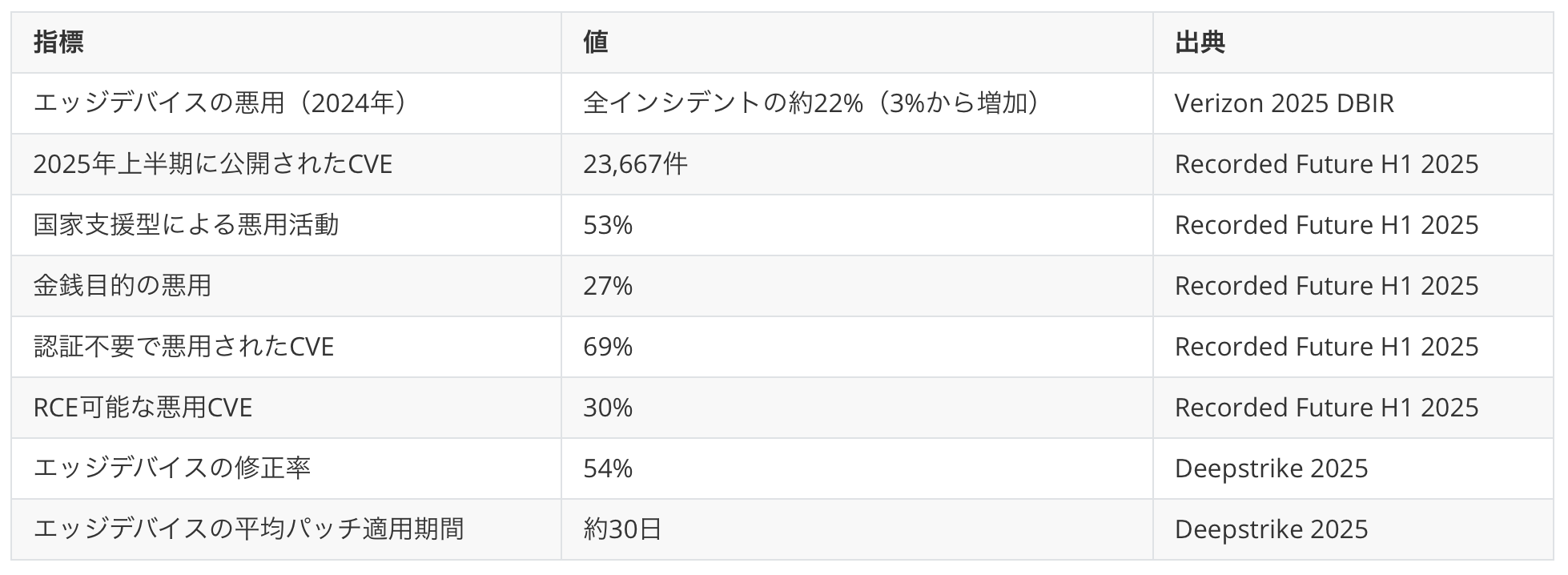

Verizon 2025 DBIRによれば、エッジデバイスの悪用は全脆弱性悪用侵害の3%から22%へと1年間で約8倍に増加しました。Recorded FutureのH1 2025レポートでは、悪用活動の53%が国家背景であり、エッジアプライアンスが活発に悪用されているCVE全体の17%を占めていることが示されています。

これは一時的な急増ではなく、敵対者による戦略的な再考と見ています。EDR、多要素認証(MFA)、アプリケーション許可リストといったエンドポイントセキュリティが成熟したことで、攻撃者は価値が最も高く、防御が最も手薄なネットワーク上の資産へと標的を移しています。これらの資産は、効率的に監視するのが最も難しい資産でもあります。

なぜエッジデバイスなのでしょうか。エッジデバイスは組織の内部ネットワークとインターネットの境界に位置し、VPNコンセントレータ、ファイアウォール、Webアプリケーションファイアウォール(WAF)、アクセスゲートウェイとして機能します。1台でも侵害されれば、攻撃者は以下を手にします:

- ネットワーク全体の可視性: インバウンド/アウトバウンド通信、内部トポロジ、ユーザの活動へのアクセスが含まれます。

- 認証情報の窃取: LDAP/Active Directoryとの統合により、侵害後はドメイン認証情報にアクセス可能となります。

- 信頼関係の悪用: エッジデバイスはセキュリティポリシーに登録され、通常は信頼されているため、そこからの通信はネットワーク内の他の重要システムに対しても正規のものとして許可される可能性があります。攻撃者はこれをさらなる侵入の足場とし、ネットワーク内のラテラルムーブメントに利用できます。

- プロキシインフラ: 侵害されたデバイスは、コマンド&コントロール(C&C)通信の中継点や、パートナーネットワークおよび他システムへの足場となり、事実上Operational Relay Box(ORB)ネットワークの一部として機能します。

同時に、エッジデバイスは防御が際立って難しい性質を持っています:

- EDR非対応: 軽量化されたOSや独自OSでは、標準的なセキュリティエージェントを実行できません。ベンダー提供の監視機能は通常、システムログ記録に限られます。

- パッチ適用の摩擦: 更新にはダウンタイム、テスト、メンテナンスウィンドウが必要であり、組織はそのスケジュール調整に消極的です。

- フォレンジック可視性の制限: 多くのエッジデバイスはインメモリファイルシステム上で動作しており、再起動するだけで侵害の証拠がすべて消去される可能性があります。

- インターネットへの直接露出: 発見可能かつ到達可能であり、外部からの主要なアタックサーフェスを形成しています。

注:本表の情報は公開情報のみに基づくものであり、実環境で悪用された未公開の脆弱性は含まれていません。

データからいくつかのパターンが見えてきます。中国関連のグループが支配的とみられ、主要10キャンペーンのうち少なくとも7件を占めています。悪用までの猶予は短縮しており、悪用までの期間はパッチ公開後平均2〜4週間でしたが、GreyNoiseの2026年レポートでは、この猶予が「事実上消失」し、数日単位になったと指摘されています。攻撃者は実環境で収集したアーティファクトからエクスプロイトをリバースエンジニアリングし、本来の公開情報とは独立して兵器化しています。Ivantiは特に深刻な被害を受けており、18か月以内に4件の独立したキャンペーンに見舞われました。Ivantiを標的とした活動の詳細は付録を参照してください。

さらに、標的は主要ベンダー全般に及び、認証バイパス、メモリ破壊、パストラバーサルの脆弱性が広く悪用されています。その影響は世界的に見られます。TeamT5によれば、Ivantiの悪用だけでも被害は12か国にまたがり、オーストリア、オーストラリア、フランス、スペイン、日本、韓国、オランダ、シンガポール、台湾、UAE、英国、米国に及びました。TrendAIのテレメトリもこれらの知見を裏付けています。通信、政府、防衛、テクノロジー分野が大きな影響を受けました。

経済分析:エッジデバイスが標的とされる理由

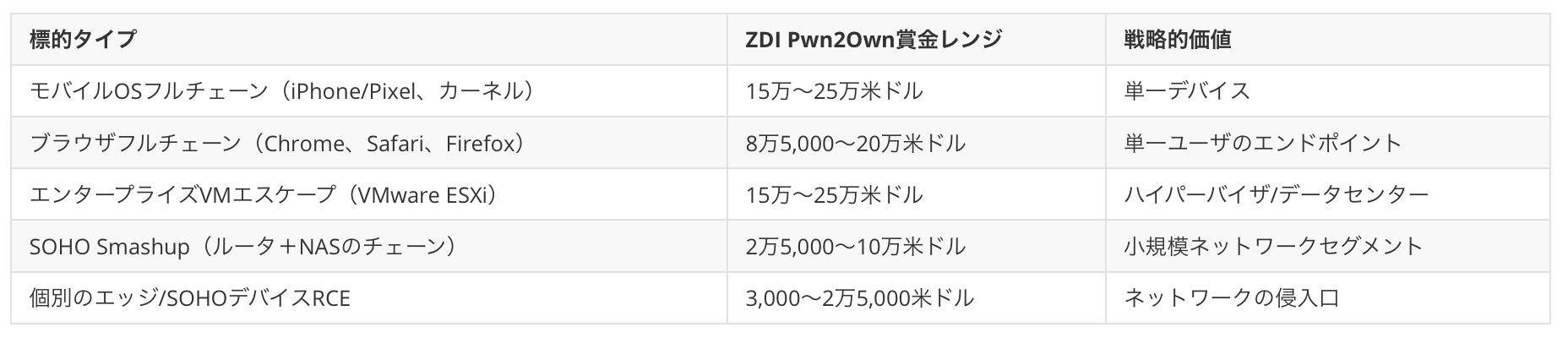

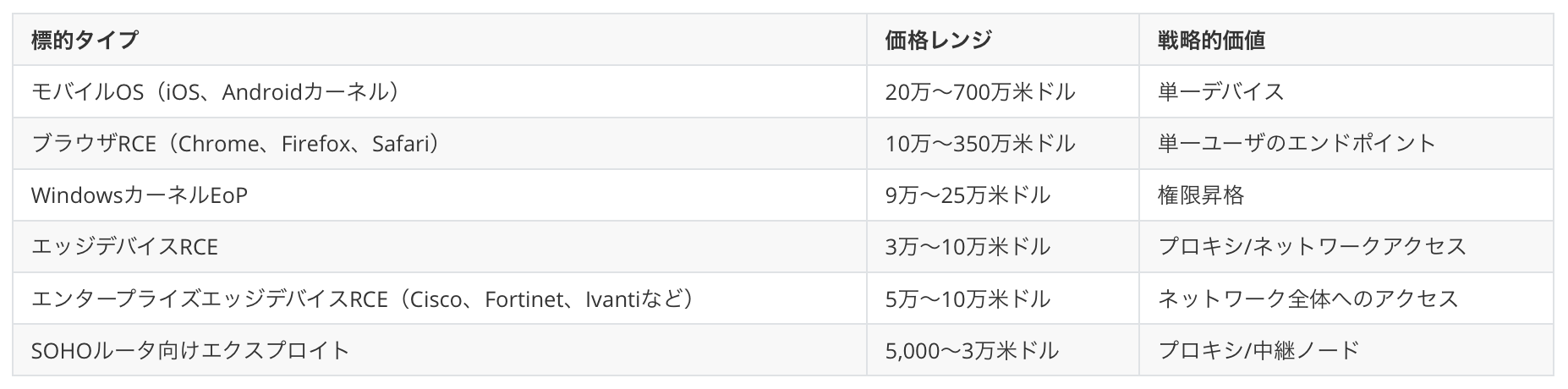

経済性が圧倒的に攻撃者に有利であるため、エッジデバイスの悪用は今後も続きます。技術的に有利であるだけでなく、戦略的な情報収集のための最もコスト効率の高い経路でもあります。TrendAIのZero Day Initiative(ZDI)によるPwn2Ownデータによれば、攻撃用エクスプロイトを取り扱うブローカーは、協調的開示価格に対し、モバイル向けエクスプロイトには20〜40倍を支払う一方、エッジデバイス向けエクスプロイトには2〜5倍しか支払いません。これは、エッジの脆弱性がその戦略的価値に対して構造的に低価格であることを裏付けており、コスト意識の高い国家攻撃者にとって特に魅力的なものとなっています。詳細な分析は付録の「包囲されるエッジ:国家背景の攻撃者はいかに境界を悪用するか」を参照してください。

脆弱性の価格

TrendAIのZDI(世界最大のベンダー非依存型の協調的開示プログラム)は、年次のPwn2Own競技を通じて透明性の高い価格ベンチマークを提供しています。これらの数値は、研究者が脆弱性をベンダーに責任を持って報告した際に得られる対価を反映しています。比較対象として、非防御的なエクスプロイト取得市場が並行して存在し、同じ脆弱性をベンダーへの開示なしに取得するために体系的なプレミアムを支払い、それらを秘匿したまま国家背景の作戦に向けて兵器化可能な状態で保有しています。表3は、公開されたブローカー価格と業界報告に基づくエクスプロイトの価格を示しています。付録には価格構成に関するケーススタディも掲載しています。

協調的開示市場(ZDI Pwn2Ownベンチマーク):

表3および表4から、2つのパターンが浮かび上がります:

- 攻撃用取得市場は、モバイル向けエクスプロイトには協調的開示の20〜40倍を支払う一方、エッジデバイスには2〜5倍しか支払いません。この差は、悪用の複雑さ(モバイル対組み込みデバイス)、脆弱性発見の相対的な容易さ、市場需要によって価格が決まることに起因します。エンタープライズ向けエッジデバイスはより高値となりますが、コンシューマ/プロシューマ向けモデルがすでに主要なアタックサーフェスを構成しています。これは、エッジデバイスの脆弱性が攻撃者の経済において、戦略的価値に対して構造的に低価格であることを裏付けています。

- モバイル向けエクスプロイトは数百万ドルを要する一方で侵害できるのは1台のデバイスに過ぎませんが、5万〜10万米ドルのエッジデバイス向けエクスプロイトは、組織のネットワーク全体、認証情報、通信へのアクセスをもたらします。エッジデバイスにおける「価格対アクセス」の比率は、他のいかなる標的カテゴリにも匹敵しません。

中国の脆弱性サプライチェーン

公開市場ではこれらの価格設定によりエッジエクスプロイトは魅力的なものとなりますが、中国では国家主導の脆弱性プログラムによってコストがさらに引き下げられています。中国の2024年のネットワークデータ規則では、脆弱性の重大度に応じて、24時間または48時間以内に国家当局へ脆弱性を報告することが義務付けられています。過去に運営されていたNvwa(女娲)プロジェクトや類似プラットフォームでは、エッジデバイスのRCEに対し5万〜20万人民元(7,000〜28,000米ドル)の報奨金が支払われていました。なお、脆弱性サプライチェーンの価格に関する最新情報は公開情報として入手できないため、本情報は過去のデータのみに基づくものです。加えて、近年の中国の規制変更により、これらのプログラムの多くは公開情報としては確認できなくなっています。しかしこれらの変化は脆弱性発見を事実上国家に集約するものであり、国家関連グループに対し、安価で使い捨て可能なエクスプロイトの安定した供給源を提供している可能性が高いと評価しています。

これは、2024年から2026年初頭にかけて、Ivanti、Palo Alto、Fortinetのゼロデイが急速に消費されていったパターンを説明します。これらのエクスプロイトは、価値の高い一度きりの作戦のために慎重に温存するのではなく、広く使い捨てできるほど安価なのです。

攻撃者の経済性は有利ですが、防御側の経済性はそうではありません。組織はエッジデバイスへのパッチ適用に高いコストを伴います。VPNのダウンタイムはリモートワーカーに影響し、エッジデバイスには一般的なセキュリティソリューションが導入されておらず、フォレンジック証拠の収集すら必ずしも容易ではありません。本番環境を停止させないためにはテストが必要であり、メンテナンスウィンドウは複数チームで調整しなければなりません。こうした費用対効果の判断はパッチ適用の遅延を常態化させ、結果として少なくとも30日間の修復猶予が生まれ、攻撃者はパッチ差分解析と迅速な兵器化によってこれを悪用します。

攻撃者の経済性は単純です。Ivantiの33,000件の導入環境を狙う10万米ドルのエクスプロイトであれば、たとえ侵害成功が100件にとどまったとしても、被害1件あたりのコストは1,000米ドルとなります。同じ組織を狙うフィッシングキャンペーンの方が、おそらく成功1件あたりのコストは高く、即時に得られるアクセスははるかに小さいでしょう。

攻撃者:連携したエコシステム

複数の中国関連APTグループがエッジデバイスを体系的に標的としています。その広がりと連動ぶりは一定の連携の存在を示唆しており、異なる攻撃者グループによる完全に独立したキャンペーンとは考えにくい状況です。

- UNC5221は、エッジデバイスを最も活発に悪用しているグループの1つです。 2023年後半以降、IvantiおよびCitrix NetScalerに対する繰り返しのゼロデイキャンペーンを実行してきました。同グループは、侵害したアプライアンス上での永続化、トンネリング、ログ消去のために専用設計されたツール群であるSPAWNマルウェアエコシステムを展開しています。付録では、UNC5221に関連する追加の活動を取り上げます。これには、他者が北朝鮮関連のKimsukyグループに帰属させているものの、本レポートではUNC5221に紐づく可能性が高いと評価しているインシデントも含まれます。

- Earth Estries(Salt Typhoon)は、文書化されているエッジデバイスキャンペーンとしては最大規模のものを実行し、2019年以降、80か国の600を超える組織を侵害しています。 同グループは通信事業者を主要な標的としており、2024年10月には複数の米国通信事業者も対象となりました。米財務省は2025年1月、関連する中国企業に制裁を科しました。

- Volt Typhoonは、従来型のスパイ活動ではなく、インフラ破壊に向けた事前配置という独自のミッションを追求しています。 同グループはSOHOルータをプロキシインフラとして侵害することで米国の重要インフラを標的としており、living-off-the-land(LOTL)技法のみを使用します。米国情報機関は、これを台湾有事における破壊作戦の準備と評価しています。

これら3つのグループはまとまって、連携した取り組みを思わせる動きを示しています。UNC5221が迅速な悪用能力を提供し、Earth Estriesが大規模な情報収集を行い、Volt Typhoonが潜在的な破壊活動への備えを進めるという構図です。エッジデバイスを共通の標的としていることは、個々のグループの活動を越えた戦略的な優先付けを反映しています。

検知と緩和

可視性の制限、パッチ適用の摩擦、高い戦略的価値という組み合わせにより、エッジデバイスは際立って防御が難しい対象となっています。組織は、戦略的コントロール、パッチ適用ギャップの解消、検知、インシデント対応の4領域に注力すべきです。

戦略的コントロール

- 可視性から始めましょう。 すべてのエッジデバイス、ファームウェアのバージョン、パッチ適用状況の最新インベントリを継続的に維持してください。完全な可視性なしには、エクスポージャを評価できません。アタックサーフェス管理ツールにより、発見作業とリスクベースの優先順位付けを自動化できます。TrendAI Vision OneのCyber Risk Exposure Managementは、アタックサーフェスの発見とリスクベースの優先順位付けを提供し、管理されていないエッジデバイスを特定して、対処が最も必要な箇所にリソースを集中させることを可能にします。

- ネットワークセグメンテーションを実施しましょう。 可能であれば、エッジデバイスを厳格なファイアウォールルールを備えた隔離DMZに配置してください。これによりラテラルムーブメントが制限され、デバイスが侵害された場合でも攻撃者による信頼関係の悪用を防げます。

- 外部監視を実施しましょう。 Censys、Shodan、あるいはTrendAI Vision OneのExternal Attack Surface Managementなどのシステムを用いて監視を自動化し、外部公開サービスにおける潜在的に不審な兆候を検知してください。

- プロアクティブなエッジデバイス監視を構築しましょう。 可能な範囲で、エッジデバイスに対するイベント監視およびネットワークトラフィック監視を整備してください。不審な活動が確認された場合は調査を行います。

パッチ適用ギャップの解消

平均30日の修復猶予は、防御側が対処すべき中核的な脆弱性です。次の2つのアプローチが有効です:

- 仮想パッチ: 即時のパッチ適用が困難な場合、IPSを介した仮想パッチを展開し、脆弱なデバイスを保護します。TrendAI TippingPoint™は、既知のCVEを狙う悪用試行をブロックする、ネットワークベースの仮想パッチを提供します。これにより、メンテナンスウィンドウを調整するまでの時間を確保できます。本機能は、2025年にOMDIAが追跡したゼロデイ脆弱性全体の73%の開示を担った、他に類を見ないTrendAI Zero Day Initiative(ZDI)によって支えられています。

- 迅速なパッチ適用プロセス: クリティカルなエッジデバイスCVEに対し、48時間以内の修復を目標とする緊急手順を整備してください。

検知戦略

エッジデバイスには専用の監視戦略が必要です:

- 証明書の監視: 一部の攻撃者は、自己署名証明書や攻撃者が管理する証明書を用いてバックドアを展開します。エッジデバイス上の想定外の証明書を監視してください。

- ファイル整合性監視: システムディレクトリ内の想定外の共有ライブラリや、最近変更されたファイルを確認してください。Ivantiデバイスについては、/lib、/usr/lib、/dataディレクトリを対象に、最近変更されたファイルを精査します。

- ログ分析: 対応するVPN接続を伴わない認証成功、業務時間外の大規模なデータ転送、エッジデバイスのアドレスを発信元とする内部RDP/SMB接続などを探してください。

- メモリフォレンジック: エッジデバイスのWebサーバプロセスからメモリを取得し、ディスク上に痕跡を残さないインメモリインプラントを検知します。

緩和戦略

侵害が疑われる場合は、以下を実施してください:

- フォレンジック収集: いかなる修復作業を行う前にも、対象が疑われるデバイスから入手可能なすべてのアーティファクトを収集・保全してください。

- 工場出荷状態へのリセット: サポートされている場合、完全な工場出荷状態へのリセットを実施し、信頼できる正常イメージから再構築してください。

- 認証情報のローテーション: ADの認証情報、サービスアカウント、ローカルユーザのパスワードをすべてリセットしてください。システム設定に不審な変更がないかも確認します。

- 証明書のレビュー: すべてのTLS証明書を点検し、未確認のエントリにフラグを立ててください。

結論

経済性が攻撃者に有利であり、防御側がそれに適応しきれていないため、エッジデバイスは高度な敵対者にとっての主要な初期侵入経路となっています。組織は、これらの資産をセキュリティプログラムの外にあるネットワーク機器として扱うのをやめなければなりません。エッジデバイスは、その戦略的価値とリスクに見合う、専用の監視、加速されたパッチ適用、そしてアーキテクチャ上の統制を必要としています。

技術的な詳細については、付録を参照してください。

参考記事

Edge Under Siege: How State-Sponsored Actors Exploit Your Perimeter

By TrendAI Threat Research

翻訳:与那城 務(Platform Marketing, Trend Micro™ Research)