ゼロトラストアーキテクチャとは?

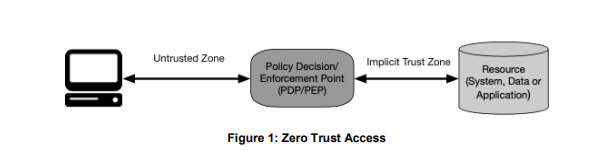

ゼロトラストアーキテクチャでは、「決して信頼せず、常に検証する」という考え方を基本原則とし、ユーザ、デバイス、アプリケーション、アセットを検証されるまで信頼しません。一方、従来の境界型セキュリティでは、一度の認証を前提にネットワーク内部を信頼する設計が一般的でした。このモデルでは、侵入を許した場合に攻撃者がネットワーク内部を横断的に移動し、マルウェアやランサムウェアを拡散させるリスクがあります。ゼロトラストへの移行は短期間で完結するものではなく、既存のITアーキテクチャを基盤とした継続的な変革プロジェクトとして段階的に進める必要があります。

ゼロトラストアーキテクチャ

ゼロトラストアーキテクチャは進化し続けている概念であり、現時点では公式な認証制度や単一の実装標準は存在しません。多くの企業はISOなどの既存コンプライアンス基準を参考にしていますが、ゼロトラストには明確に定義された統一パラメータがないことが、理解や導入を難しくする要因となっています。

こうした混乱に乗じ、一部のベンダは『ゼロトラストが既存・新規の製品やサービスを組み合わせて実現されるものであり、単一のソリューションで完結するものではない』という基本原則を無視して、自社製品を「完全なゼロトラストソリューション」と謳うことがあります。また、従来のレガシー製品に「ゼロトラスト」という名称だけを付け替える、いわゆるゼロトラストウォッシュにも注意が必要です。

ゼロトラストフレームワーク

ゼロトラストは概念である一方、その実装指針となるフレームワークは、NIST(米国国立標準技術研究所)や、Gartner、Forrester、IDC、ESGといったアナリスト企業によって整理・提示されています。

NISTは、特別刊行物『Zero Trust Architecture』において、米国政府によるゼロトラスト戦略の採用状況について解説しています。50ページに及ぶこのドキュメントでは、理想的なゼロトラスト実装の基礎を定義し、連邦政府における導入シナリオやユースケースを提示しています。Gartner、Forrester、IDC、ESGなどのアナリスト企業は、NISTが定義する「ゼロトラスト」という用語や多くのアプローチ、フレームワークに合意していますが、同様の概念を指す場合でも企業によって用語が異なることがあります。例えば、GartnerはSASE(Secure Access Service Edge)という用語を用い、CASB(Cloud Access Security Broker)、SWG(Secure Web Gateway)、VPN(Virtual Private Network)の組み合わせを指していますが、ForresterはこれをZTE(Zero Trust Edge)と呼んでいます。

アナリスト企業は有益なガイダンスとともにロードマップの提示を開始しており、組織はこれらのリソースを活用してゼロトラスト導入への道のりを踏み出すことができます。

ゼロトラストの基本理念

ゼロトラストの導入は、各組織がビジネス要件やセキュリティニーズに応じて適用すべき一連の原則を理解することから始まります。

- 全データとサービスを「リソース」として扱います。現代のネットワークには、多種多様なデバイスやサービスが混在しています。SaaSやクラウドサービス、企業リソースにアクセスする個人用デバイスなども、すべてゼロトラストの保護対象に含める必要があります。

- ネットワークの場所やIDを無条件に信頼してはいけません。従来の境界型セキュリティでは、単一の入り口で認証を行えば、ユーザは組織の資産に広範にアクセスできました。しかし、この仕組みは攻撃者に対しても門戸を開くことになります。一度侵入を許すと、ネットワーク内をラテラルムーブメントされ、マルウェアやランサムウェアを拡散されるリスクがあります。

- リソースへのアクセス権限は、単一のセッションのみに付与します。アクセスを許可する前に信頼性を確認し、業務遂行に必要な最小限の権限(最小特権)を割り当てます。

- 動的ポリシーに基づきアクセスを決定します。ポリシーとは、サブジェクトやアセット、アプリケーションに適用される一連のアクセスルールです。ビジネスニーズと許容可能なリスクレベルに応じて策定します。動的ポリシーでは、ユーザやデバイスの状況、行動パターンのリスクレベルを継続的に監視します。また、ネットワークの場所、アクセス時間、進行中の攻撃状況などの環境属性も考慮に含めます。

- 資産を本質的に信頼できるものとは見なしません。継続的な監視システムを通じ、リソース要求時の資産のセキュリティ態勢(ポスチャ)を評価します。個人デバイスを含め、デバイスに応じた適切なアクセスレベルを設定します。脆弱性の公開やオープンソースライブラリの変更など、構成要素の微細な変化がセキュリティに及ぼす影響を考慮すれば、こうした厳格な評価は決して過剰なものではありません。

- 信頼性を継続的に検証します。信頼は一度確立すれば永続するものではありません。ユーザやデバイスのリスクレベルが上昇した場合には、接続の遮断やアカウントのリセットを行い、迅速に対応する必要があります。

- 認証と認可を厳密に適用します。動的な原則に基づき、常に脅威をスキャン・評価し、通信時の信頼性を適宜再評価します。MFA(多要素認証)を含むICAM(ID、資格情報、アクセス管理システム)を構築し、ポリシーの期限、不審なアクティビティ、新規リソースへのリクエストなどを厳格に管理します。

- 資産のセキュリティ態勢、ネットワークトラフィック、アクセス要求に関する情報は極めて重要であり、可能な限り収集すべきです。これらの情報を分析して洞察を得ることで、セキュリティポリシーや運用の継続的な改善につなげます。

ゼロトラストモデルの構成要素

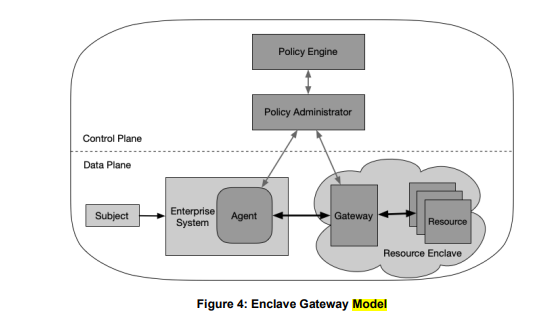

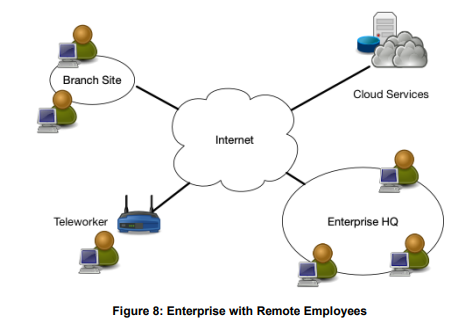

ゼロトラストの導入は多種多様なコンポーネントで構成され、オンプレミスとクラウドの両方のサービスが含まれます。ゼロトラストアーキテクチャの実装は段階的に進むものであると理解してください。その過程では、ステークホルダーに対して「ゼロトラストは終わりのない継続的な取り組みである」という共通認識を持たせることが重要です。IT環境やビジネスニーズの変化に合わせてアーキテクチャを継続的に再評価することで、ゼロトラストアプローチの効果を最大限に引き出すことができます。

専門家は「ゼロトラストインフラに万能な正解(One size fits all)はない」と述べています。組織ごとに最適な導入形態は異なります。また、ゼロトラストインフラは通常、一連のスモールスタートによる近代化プロジェクトを積み重ねて構築されるものです。最初から完璧な理想像を求めるのではなく、現実的なアプローチが必要です。

ゼロトラストモデルの特性の1つは、その「動的」な性質にあります。今日における最適なモデルが、明日も最適であり続けるとは限りません。

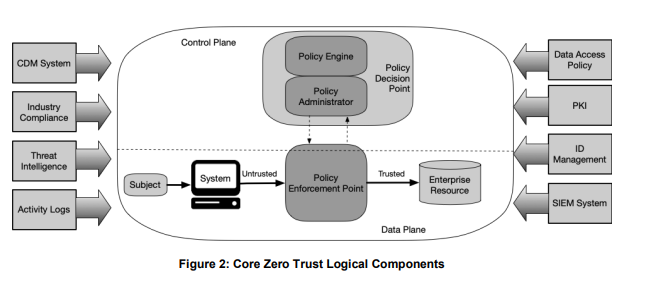

■NISTドキュメント18ページの図:ゼロトラストモデルの構成要素

- PE(ポリシーエンジン) – CDMシステムや脅威インテリジェンスからの情報を基に、アクセス許可の可否を判断します。

- PA(ポリシー管理者) – PEによる決定に基づき、通信経路の確立や遮断を制御します。

- PEP(ポリシー適用ポイント) – 接続の許可、監視、および終了を実際に実行するポイントです。

アクセス判断の精度を高めるため、PEに対して多くのデータソースが情報を提供します。

- CDM(Continuous diagnostics and mitigation)システム – アクセスを要求する資産に対し、OS(オペレーティングシステム)の状態やソフトウェアの整合性、既知の脆弱性の有無を確認し、PEに通知します。

- ICM(業界コンプライアンスシステム) – 医療業界などのように、特定の規制への準拠が求められる場合に適用されます。ICMにはポリシールールが含まれ、コンプライアンス状況を監視します。

- 脅威インテリジェンスフィード – 新たな脆弱性やソフトウェアの欠陥、マルウェアに関する情報をPEに提供するソースです。これに基づきアクセスの可否が決定されます。

- ネットワークおよびシステムのアクティビティログ – アセットやトラフィック、アクセス状況などのリアルタイムな情報を提供します。直近のアクティビティを評価し、適切なポリシーを適用するために活用されます。

- データアクセスポリシー – アクセス権限の付与基準を定義するルールです。組織のミッションや役割、ニーズに基づいて策定されます。

- PKI(エンタープライズ公開鍵インフラストラクチャ) – 証明書を発行し、リソースや主体、サービス、アプリケーションの認証に利用するシステムです。

- ID管理システム – 氏名、メールアドレス、証明書などのユーザ情報を作成・保存・管理します。協力会社の従業員など、社外ユーザの管理にも対応します。

- SIEM(Security Information and Event Management)システム – セキュリティ情報を集約して分析し、ポリシーの策定や攻撃の予兆検知・アラート通知を行います。

ゼロトラストアーキテクチャの構成図

その他の重要な成功要因

その他の考慮事項として、既存アーキテクチャ内のレガシーかつ影響度の高いコンポーネントに優先順位を付けて対応することが挙げられます。また、初期のゼロトラストプロジェクトで見落とされがちな「可視化」も極めて重要です。早期導入者が一様に述べる通り、「可視化できて初めて信頼の検証が可能になる」からです。

マイクロセグメンテーションは有効な手法ですが、強力なID管理機能が伴わなければ、セグメンテーションへの過剰な投資はゼロトラスト導入の費用対効果を低下させることになりかねません。