サイバー脅威

スレットアトリビューション・フレームワーク:TrendAI™はいかにして憶測ではなく構造で向き合うか

TrendAI™は、スレット(脅威)アトリビューション(Threat Attribution)に構造と規律をもたらします。そうすることで、セキュリティリーダーや現場のチームが、サイバーリスクやインシデント対応、さらには組織全体の防御態勢について、より確かな判断を下せるよう支えます。

- TrendAI™は、標準化された証拠スコアリング、関係性のマッピング、そしてバイアス検証を組み合わせることで、スレット(脅威)アトリビューション(Threat Attribution)を構造化された反復可能な実践として体系化しています。さらに、クラスタリングと最終的な名称付けを意図的に切り分ける一時的な段階を設けることで、分析の過程そのものに秩序を与えています。

- TrendAIのアプローチは、誤った帰属や過度に注目を集めるラベル付け、不安定な攻撃者名の乱立といったリスクを抑えます。そうした混乱は、防御側の判断を誤らせ、リスクの優先順位付けを歪め、結果として不適切な対応行動を引き起こしかねません。

- 分析における厳密さを徹底することは、複雑な脅威や繰り返される攻撃に直面した際にも、リスク評価や帰属判断、インシデント対応について、自信を持って説明可能な意思決定を行うための基盤となります。

はじめに

アトリビューションは、スレット(脅威)インテリジェンスの中でも特に難しい領域の一つです。多くの攻撃者が同じツールを使い、インフラを共有し、インターネット上の膨大なノイズの中に紛れ込みます。構造化されたアプローチがなければ、思い込みや都合のよい証拠の選択、あるいは他のベンダーがすでに使っている名称にそのまま乗る、といった判断に流れてしまう危険が高まります。

TrendAI™(トレンドマイクロのビジネスユニット)は、長年にわたり、調査の現場で構造化されたアトリビューション手法を適用してきました。本稿で示すのは、そのアプローチの全体像を俯瞰する高次の説明です。内部の詳細すべてを記録することが目的ではありません。私たちがどのように帰属の結論を導き出しているのかを明らかにし、公開しているインテリジェンスの背景を理解していただくための文脈を示すことにあります。

実際の調査では、現場で機能する実践的な方法を採用しています。侵入事案について把握している情報を整理するために、ダイアモンドモデルを基盤としたアプローチを用いています。これは、攻撃者を特定し、その戦術・技術・手順(TTPs)を分析し、進行中のサイバーインシデントへの対応を構造化するために確立されたサイバーセキュリティのフレームワークです。さらに、各情報の強度を測るために、証拠に基づくスコアリングシステムを適用します。同時に、競合仮説分析(ACH)に基づくプロセスを通じて、別の説明が成り立たないかを検証し、自らの結論をあえて揺さぶります。

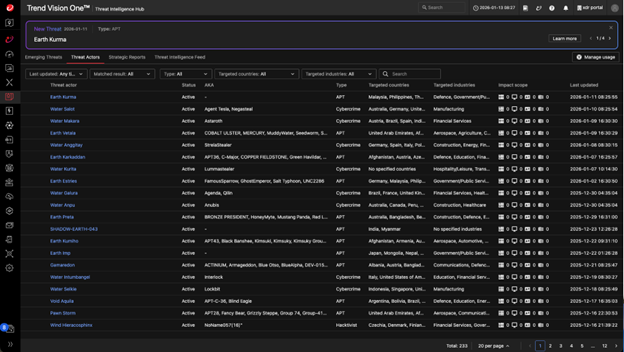

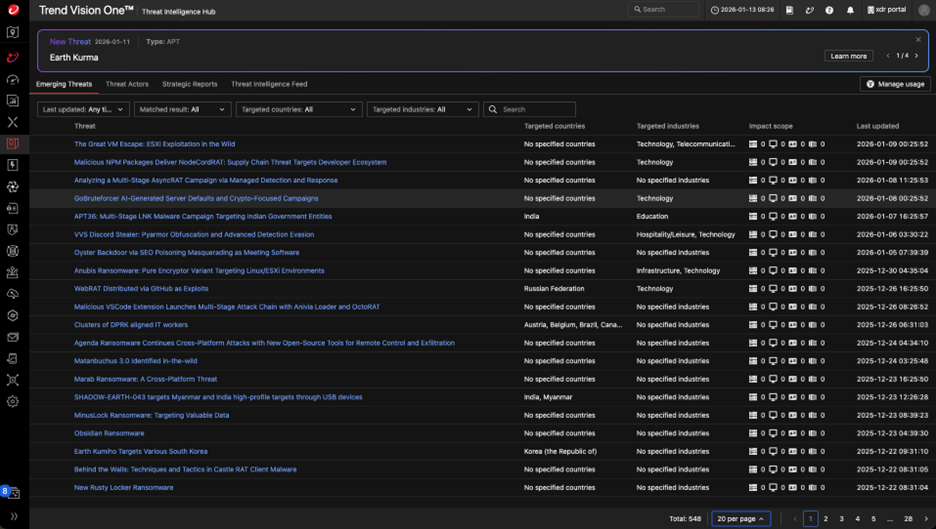

その結果として得られるのは、一貫性があり、透明性が高く、後から説明可能なワークフローです。焦点を当てるのは、単発の出来事ではなく、攻撃者が時間を通じて何をしているのかという行動の積み重ねです。このフレームワークにより、活動クラスターを早い段階で捉え、証拠の蓄積に応じて精緻化し、データが本当にそれを支えられる段階に至って初めて最終的な名称を付与します。このプロセスを通じて、TrendAI™は日々観測されるアクティブなキャンペーンを分析し、特定の攻撃者へと結び付ける帰属を行い、戦術・技術・手順や侵害指標(IoCs)といった実践的なインテリジェンスを、TrendAI Vision One™ Threat Intelligence Hubを通じて提供しています。これにより、より効率的な脅威ハンティングを可能にします。

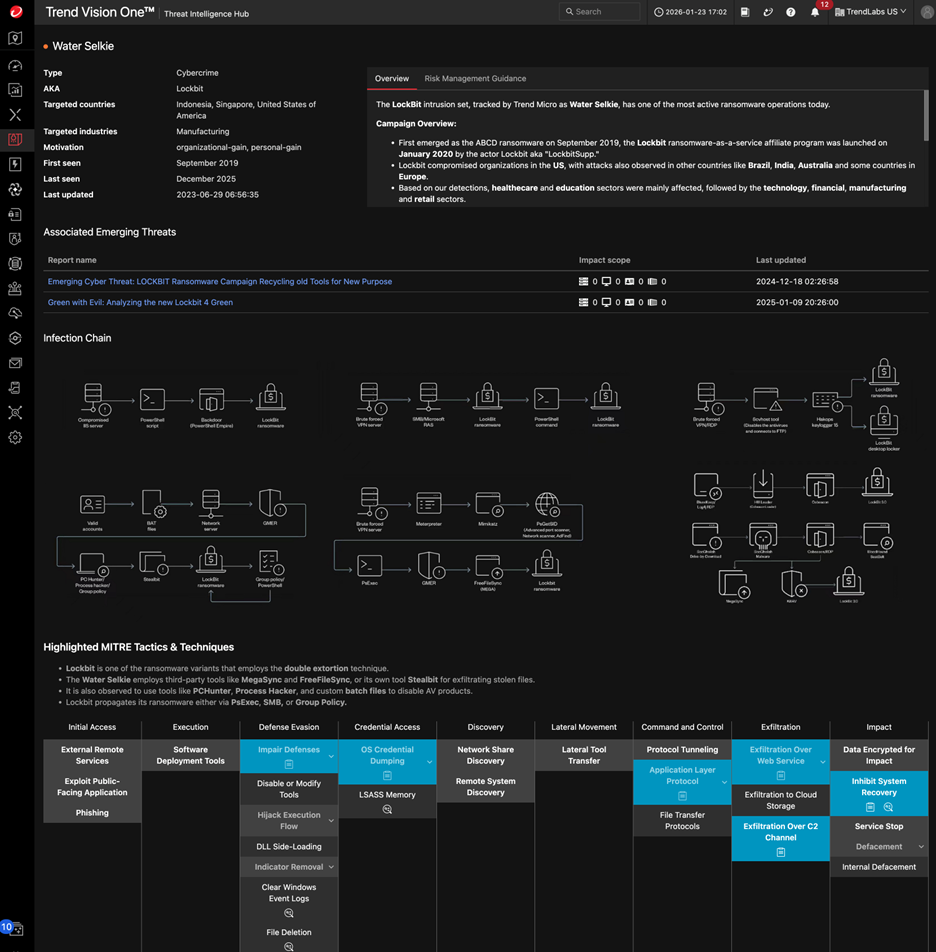

ダイアモンドモデルの概要

スレット(脅威)のアトリビューション(属性)は、単一の指標だけで決まるものではありません。ダイアモンドモデルは、侵入事案を考えるためのシンプルな枠組みを提供します。活動を「アドバーサリー(攻撃主体)」「能力」「インフラ」「被害者」という四つの中核要素に分解することで、全体像を捉えやすくします。ツールや個別の指標だけに目を向けるのではなく、その背後に誰がいるのか、どのように行動しているのか、何を使っているのか、そして誰を標的にしているのかまで視野に入れることを、分析者に求めるモデルです。

(“The Diamond Model of Intrusion Analysis” をもとに改変)

このモデルを採用しているのは、関係性に基づく分析を支えるからです。複数のインシデントが、これら四つのノードの間で共通するパターンを示し始めたとき、はじめて確信が形を取り始めます。単一のIoC(侵入の痕跡:Indicators of Compromise)が侵入の説明に役立つことはありますが、帰属を支えるのは、複数のダイアモンドノードにわたって一貫して見られる行動です。ダイアモンドモデルは、調査が進展していく過程で証拠を地図のように整理していくための共通言語であり、常に同じ基準で考え続けるための枠組みでもあります。

アトリビューションはダイアモンドモデルから始まる

アトリビューションが機能するのは、証拠が一つの痕跡だけでなく、複数のアーティファクト(技術的痕跡)から整合してくるときです。単一のIoCはアトリビューションではありませんし、複数のIoCがあったとしても、それだけで十分とは限りません。どの攻撃者もインフラを使い回すことができますし、マルウェアを購入することも、誘導素材(おとり)を模倣することもできます。TrendAI™は、観測結果を同時に4つの領域に固定するための構造化された手段として、ダイアモンドモデルを用いています。これにより、分析者はアドバーサリー、能力、インフラ、被害者をばらばらの断片としてではなく、相互につながった一つのシステムとして捉えることを求められます。

ダイアモンドモデルは、作業を再現可能なものにします。分析者ごとに経歴やワークフローは異なりますが、このモデルを使うことで、生の証拠を明確な裏付けを持つ仮説へと組み立てるための共通の枠組みが生まれます。そこにスコアリングを重ねることで、最終的に得られる確信度は個々人の意見ではなく、証拠そのものに結び付いたものになります。TrendAI™が活動クラスターを構築し、一時的な命名スキームを設け、やがて正式な名称を持つ侵入セットへと到達していく際の出発点となるのが、このダイアモンドモデルです。

分析者には証拠を優先順位付けする方法が必要

強固なアトリビューションは、証拠を正しく重み付けすることから生まれます。すべての証拠が同じ重さを持つわけではなく、有効な帰属判断は、価値の高いインテリジェンスと使い捨て可能な指標とを見分けることにかかっています。あらゆる証拠を同列に扱えば、ノイズが増え、結論は弱くなります。とりわけ重要なのは、欺瞞が前提として存在するという点です。攻撃者は偽の手掛かりを意図的に残し、共有インフラを使い回し、他グループを模倣し、コモディティ化された、あるいはオープンソースのツールに依存します。したがって、アトリビューションのスコアリングでは、いくつかのシグナルは情報を与えるためではなく、誤誘導するために置かれている可能性を前提にしなければなりません。

アトリビューションの確信度は、時間を通じて持続するシグナルから生まれます。攻撃のペイロードや表層的な細部が変わったとしても、特定の行動パターンやツールの使い方、インフラの選び方、標的の論理には、キャンペーンをまたいで繰り返される傾向が見られます。証拠の質を一貫した基準で数値化することにより、分析者がノイズや直感を過大評価するのを防ぎ、思い込みを問い直し、本当に全体の帰属判断を強めるシグナルへと注意を向け続けることができます。単発のデータポイントに引きずられるのではなく、積み重なりの中で意味を持つ証拠に焦点を保つための仕組みでもあります。

TrendAI™がデフォルト証拠スコアを導き出す方法

デフォルトスコアは、分析者に一貫した出発点を与えるためのものです。証拠を評価するたびに、誰が担当しても同じ基準から始められるようにすることが目的です。それぞれの証拠タイプは四つの基準に照らして評価されます。具体的には、そのデータがどこから得られたのか、どの程度まで攻撃者と結び付いているのか、その行動が長期的な意図を反映しているのか、そして一つの攻撃キャンペーンだけでなく複数の攻撃キャンペーンにまたがって確認されているのか、といった観点です。こうした基準を通すことで、スコアリングは孤立した技術的証拠ではなく、攻撃者の行動そのものに結び付いた形で行われるようになります。

証拠スコアリングの尺度

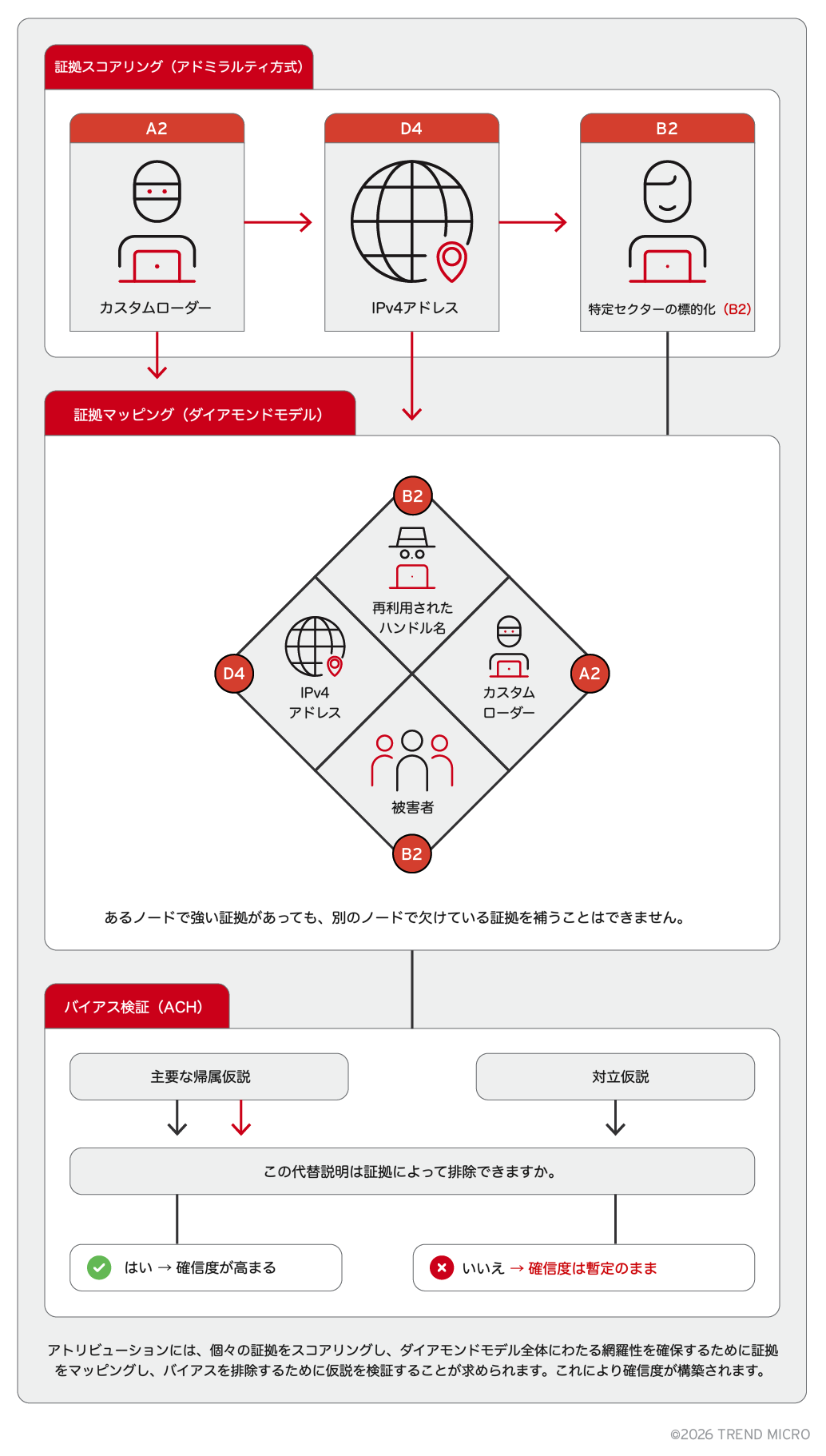

スコアリングシステムでは、サイバーセキュリティ向けに適応させたアドミラルティシステムに基づき、2つの尺度を用います(表1参照)。一つは証拠の情報源をどの程度信頼できるかを測るものです。もう一つは、その情報がどれほど強く特定の攻撃者や作戦に結び付いているかを評価するものです。

情報源の信頼性

データがどこから得られたのかは、その信頼水準に直接影響します。内部テレメトリは最も強い指標となります。自ら検証できるため、その内容を直接確かめられるからです。十分な文脈があり、質を評価できる場合には、検証済みの研究者による調査結果や他ベンダーのインテリジェンスも活用できます。一方で、裏付けのないオープンソースインテリジェンス(OSINT)は、情報が不完全であったり、偏りを含んでいたりする可能性があるため、信頼性は低くなります。また、複数の情報源からの確認があるかどうかも、信頼性に影響します。情報源が重要なのは、出所が弱ければ、確信度の評価そのものが歪んでしまい、アトリビューション全体の信頼性を損なうおそれがあるからです。

情報の信憑性

信憑性は、そのアーティファクトが本当に攻撃者と結び付いているかどうかを見極めるための観点です。一度きり使用されたインフラ、とりわけ共有ホスティングや使い捨てのIPアドレスは、長期的な運用者の判断を反映しているとは言い難く、アトリビューション上の価値は低くなります。これに対して、独自に開発されたツール、ビルドパス、設定の選択といった要素は、攻撃者がどのように活動しているのかを示すものであり、より強い手掛かりとなります。信憑性とは、そのデータが単にインシデントの現場で観測された事実であるかどうかではなく、攻撃者の行動や意思を示す実質的なシグナルになっているかどうかを問うものです。

特定の証拠タイプを事前にスコアリングする理由

一貫したスコアリングの基準をあらかじめ設けておくことで、分析者は一般的な証拠タイプを効率よく評価できます。ドメインやインフラのパターンのように見慣れたアーティファクトは、現れるたびに毎回ゼロから再評価する必要がありません。これにより、調査のスピードが上がり、同じ分析を繰り返す無駄も減ります。その分、分析者は解釈や相関関係の検討に集中できますし、同じ証拠を扱っているにもかかわらず分析者ごとに結論がばらつく事態も防げます。

証拠の質を明示的にすることは、主観やバイアスの入り込む余地を小さくします。基準がなければ、見慣れたアーティファクトを過大評価したり、帰属の判断にはほとんど寄与しない技術的指標に不必要な重みを与えてしまう可能性があります。たとえば、単一のIPv4アドレスはあらかじめD4とスコア付けされています。IPアドレスは頻繁に再利用され、動的に割り当てられ、無関係な複数の作戦の間でレンタルされることも多いためです。こうした事前スコアリングにより、信頼度の低いアーティファクトと、独自ツールや持続的なトレードクラフトのような強いシグナルとを明確に区別できます。結果として、案件をまたいでも評価の一貫性を保てます。

スコアは分析の途中で変更しません。アトリビューションの確信度は、個々のアーティファクトの点数を調整することで作り出すのではなく、ダイアモンドモデル全体にわたって証拠を積み重ね、相関させることで構築されます。容易に偽装できるもの、短命なもの、広く再利用されがちな指標は低いスコアから始まり、持続的な行動に結び付く証拠はより高いスコアから始まります。表2では、一般的なアーティファクトタイプがどのように事前スコアリングされ、文脈分析を適用する前に再現可能な基準が設定されているかを示しています。

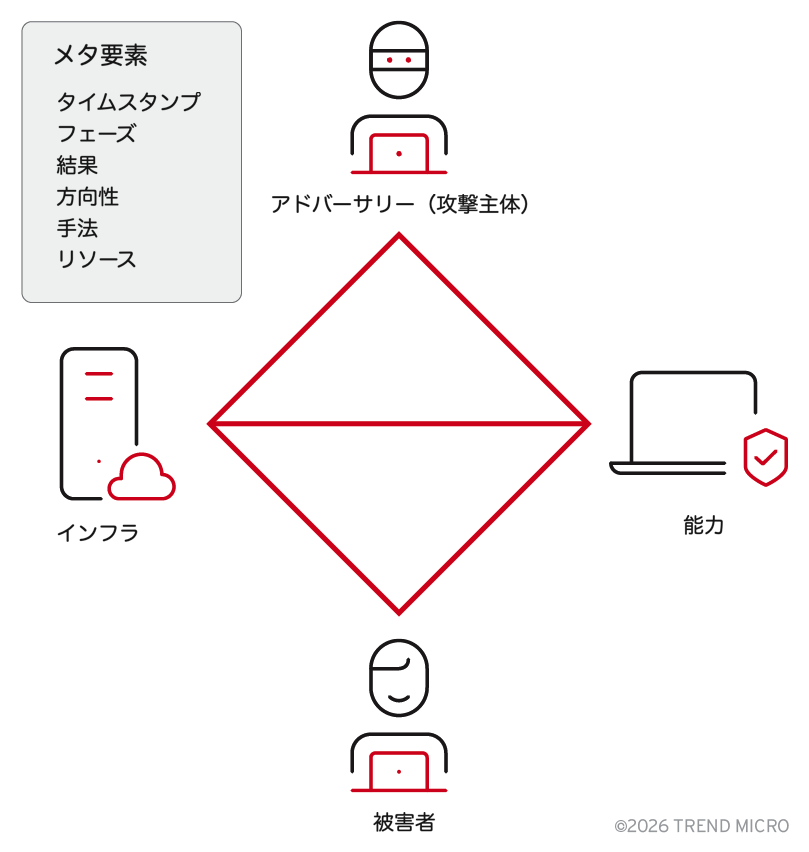

ハイブリッドスコアリングモデル(3つの要素を組み合わせる)

アドミラルティ方式のスコアリングは、質的な判断を数値的な重みに変換します。信頼性や信憑性といった主観的になり得る要素も、測定可能な要因へと置き換えられます。その結果、A2がD4より重い理由をその都度議論し直すことなく、同じスコアリングロジックを一貫して適用できます。こうした仕組みによって再現性が生まれる一方で、証拠がどのように帰属の確信度に寄与しているのかを説明する力も維持されます。

その後、証拠はそのまま受け入れられるのではなく、整理され、検証されます。ダイアモンドモデルを用いてアーティファクトをグループ化することで、アドバーサリー、能力、インフラ、被害者の各領域でどこに確信が支えられているのか、どこに空白が残っているのかが見えてきます。さらに、競合仮説分析(ACH)を用いることで、分析者は自らの前提を疑い、最も強力な代替説明を構築し、それを検証することが求められます。対立する仮説を証拠によって排除できない場合、確信度は前進しません。最終的に得られるのは、構造化された確信度スコアと、それを裏付ける説明可能なナラティブの組み合わせです。スコアが一貫性を担保し、ナラティブがその妥当性を説明します。

なぜこれが重要なのか:厳密さを欠いた脅威の命名は誤帰属を招き、リスクを生む

アトリビューション(帰属)は、単一のアーティファクトやIoCで決まるものではありません。複数の独立した証拠によって支えられた、構造化された分析の結果として導かれるものです。ダイアモンドモデルは、侵入事案をアドバーサリー、能力、インフラ、被害者という各ノードにまたがって一貫した形で整理する方法を提供します。複数のノードにわたって証拠が整合すれば、確信度は高まります。整合しない場合には、無理に結論を出すのではなく、活動を一時的な段階にとどめます。

分析者には、関連する活動のクラスターを整理しつつも、早い段階で最終的な侵入セット名に確定させないための方法が必要です。多くの侵入は初期段階ではよく似て見えます。共有ツールや再利用された仮想専用サーバー(VPS)だけでは、新たな侵入セット名を付ける根拠にはなりません。一時的な段階を設けることで、クラスターを追跡し、時間の経過とともに新たな証拠を加え、前提を検証し、正式な判断に必要な確信度を積み上げていくことができます。

TrendAI™では、SHADOWと呼ばれる一時的な命名スキームを用いています。形式はSHADOW-ELEMENT-NUMBERで、「Element」は最終的な命名規則と同じ構造で動機を反映します。SHADOWクラスターは帰属を主張するものではありません。あくまで、さらなる調査、情報収集、分析を継続する必要がある活動クラスターに付与する管理上のラベルです。複数のダイアモンドモデルノードにわたって十分な証拠が揃い、正式な名称を正当化できる段階に至るまで、このラベルで管理されます。

最終的な侵入セットの命名は、TrendAI™で確立された命名規則に従います。最終名称は2つの要素から構成されます。

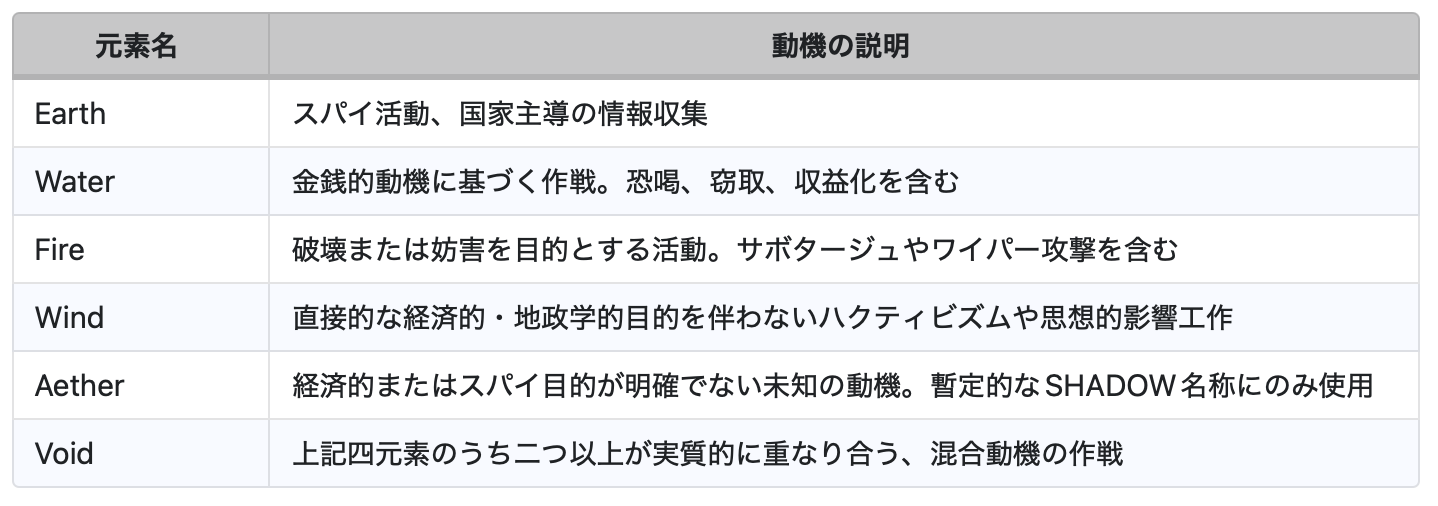

- 観測された動機に基づく「元素名(Element:古典思想に由来する火・水・風・土などの分類)」

- 内部リストから選ばれる「神話上の生物名(Mythical Creature)」

元素は、一貫した基準に基づいて攻撃者の動機を符号化するものです。神話上の生物は、名称の重複や地理的連想、特定の国家を直接想起させる象徴性を避けるため、承認済みのリストから選ばれます。この組み合わせにより、第三者の命名に依存しない、独自で記憶に残りやすく、かつ安定した攻撃者名が生まれます。

命名の判断は、単一の情報源ではなく、複数のダイアモンドノードにまたがる証拠に基づいて行われます。一時的な名称から正式名称へ移行するには、再現性があり、長期にわたって確認できるシグナルが必要です。たとえば、カスタムツールの再利用、インフラの持続性、一貫した標的選定、信頼できるアドバーサリー指標などがそれにあたります。レビュー委員会が証拠を評価し、内部スコアリング指標を検証し、前提を問い直し、代替説明を検討したうえで名称を承認します。このプロセスにより、話題性に引きずられた帰属判断を防ぎ、最終的な結論が説明可能であることを担保します。

この構造は、分析者がデータをめぐって議論し、モデルを洗練させ、新たな知見に応じて枠組みを改善していくことを可能にします。証拠の重み付けを標準化し、どのようなデータが帰属に関連するとみなされるのかを一貫した基準で解釈することで、論理的な推論の連鎖を強制します。その結果、バイアスは抑制され、判断はより体系的なものになります。

TrendAI™での命名規則

表3では、動機を示す元素区分、SHADOW形式、そして最終的な侵入セット命名形式を定義しています。この構造は、SHADOWクラスターと正式に命名された攻撃者のいずれにも共通して適用されます。

神話上の生物名は、名称の再利用を防ぎ、特定の国・文化・国家的象徴と結び付くことを避けるために、内部で管理されているリストから選ばれます。SHADOW名称では、動機を示す同じ元素を用いながら、生物名の代わりに数値識別子を付与します。これにより、最終的な攻撃者名に確定させることなく、活動クラスターを内部で追跡できます。

形式はSHADOW-ELEMENT-NUMBERです。たとえば、政府機関を繰り返し標的とし、カスタムマルウェアを使用しているものの、正式な侵入セット名を付与するには情報が十分でないクラスターは、SHADOW-EARTH-007として管理される場合があります。Element(EARTH)はスパイ活動という動機を示します。番号(007) は全ての動機を通じて通番で付与されるものであり、規模、能力、系統、あるいは攻撃者の成熟度を意味するものではありません。

その後の分析により、複数のダイアモンドモデルノードにまたがって高い確信度が得られ、レビュー委員会が合意すれば、その活動は正式名称へと昇格し、たとえば Earth Demonのような最終的な侵入セット名が割り当てられます。

まとめ

アトリビューションは推測ではなく、プロセスです。目指すのは直感に頼ることではなく、再現可能な手法に基づいた、説明可能な結論に到達することです。ダイアモンドモデルは証拠を一貫して整理するための枠組みを提供し、証拠に基づくスコアリングは、持続するシグナルとノイズとを分ける助けとなります。SHADOW命名は、証拠が十分に整う前に最終的な侵入セット名を強引に付けることなく、活動を追跡できる仕組みです。

このフレームワークを公開したのは、アトリビューションの判断がどのように行われているのかをより明確にし、業界内で名称がなぜ異なるのかを説明し、ラベルよりも証拠のほうが重要であることを示すためです。ここで示した内容は、より広範な内部フレームワークを凝縮したものであり、外部との議論において最も重要となる原則と意思決定ロジックに焦点を当てています。

経営層にとっても、このような枠組みは重要です。アトリビューションはリスク判断のあり方に直接影響し、その判断をどのように説明し、守るかにも関わります。攻撃者の名称が事実として扱われると、過度な確実性の感覚が生まれ、優先順位を歪め、対応計画を弱めるおそれがあります。後になって取締役会、監査人、規制当局から判断が問われた場合、単なるラベルだけでは十分ではありません。証拠に基づくアプローチは、前提ではなく検証可能な事実に根差した拠り所を提供します。さらに重要なのは、結論に至るまでの過程が透明であり、どの確信度が適用されているのか、どこに不確実性が残っているのかが示されていることです。この明確さは、アトリビューション判断への信頼を築き、新たな情報が現れた際にも、説明しやすく、防御しやすく、適応しやすいものにします。

攻撃者がトレードクラフトを進化させるにつれ、アトリビューションのシグナルも変化します。新しいツールの登場、共有インフラの利用、商用ゼロデイ脆弱性へのアクセスは、分析をさらに複雑にしています。学びに応じてフレームワークは適応していきますが、その構造はTrendAI™が調査においてアトリビューションを実施する際の拠り所であり続けます。

構造化されたアトリビューションモデルに基づき、Threat Intelligence Hubは証拠に基づいた信頼性の高い帰属情報を提供し、組織がより高い確信を持って脅威をハンティングできるよう支援します。本稿公開時点で、TrendAI™は550を超える新興脅威に関するインテリジェンスを提供し、これらのキャンペーンを230以上の特定済み侵入セットに結び付けるアトリビューションを行っています。Threat Intelligence Hubをセキュリティ運用に統合することで、関連するキャンペーンや攻撃者を正確に特定し、精緻な脅威ハンティングを実施し、特定の脅威に対する防御能力を評価することが可能になります。

参考文献

以下の文献は、TrendAI™の脅威アトリビューション・フレームワークの構築にあたり参照したものです。これらは、ダイアモンドモデル、分析基準、各ベンダーの手法を含め、スレットインテリジェンスにおける構造化分析がどのように発展してきたかを示すものでもあります。本書で説明したフレームワークは、そうした知見を踏まえてTrendAI™が実装したものであり、各資料の内容をそのまま再現したものではありません。

- William Banks. (2021). International Law Studies, U.S. Naval War College. “Cyber Attribution and State Responsibility.” Accessed on Feb. 6, 2026, at: Link.

- Edmund Brumaghin et al. (May 13, 2025). Cisco Talos. “Defining a new methodology for modeling and tracking compartmentalized threats.” Accessed on Feb. 6, 2026, at: Link.

- Sergio Caltagirone. (2013). ThreatIntel.Academy. “Diamond Model Summary.” Accessed on Feb. 6, 2026, at: Link.

- Sergio Caltagirone, Andrew Pendergast, and Christopher Betz. (2013). Active Response. “The Diamond Model of Intrusion Analysis.” Accessed on Feb. 6, 2026, at: Link.

- Rachel Anne Carter and Julian Enoizi. (March 2021). The Geneva Association. “Mapping a Path to Cyber Attribution Consensus.” Accessed on Feb. 6, 2026, at: Link.

- Jamie Collier and Shanyn Ronis. (Jan. 17, 2023). Google Cloud Blog. “Navigating the Trade-Offs of Cyber Attribution.” Accessed on Feb. 6, 2026, at: Link.

- Cooperative Cyber Defence Centre of Excellence (CCDCOE). (2025). CCDCOE. “International Cyber Law Toolkit: Attribution.” Accessed on Feb. 6, 2026, at: Link.

- dennismercer. (Nov. 8, 2023). Microsoft Defender Threat Intelligence Blog. “Using MDTI with the Diamond Model for Threat Intelligence.” Accessed on Feb. 6, 2026, at: Link.

- Florian Egloff and Max Willem Eline Smeets. (2023). ETH Zürich. “Publicly Attributing Cyber Attacks: A Framework.” Accessed on Feb. 6, 2026, at: Link.

- Lorraine Finlay and Christian Payne. (2019). ResearchOnline@ND. “The attribution problem and cyber armed attacks.” Accessed on Feb. 6, 2026, at: Link.

- Richards J. Heuer, Jr. (1999). Central Intelligence Agency. “Psychology of Intelligence Analysis.” Accessed on Feb. 6, 2026, at: Link.

- Rick Howard. (March 17, 2015). Palo Alto Networks. “Attribution is Hard to Do – But Necessary to Evaluate Risk.” Accessed on Feb. 6, 2026, at: Link.

- Anastasiya Kazakova et al. (May 2022). UN Office for Disarmament Affairs (UNODA). “‘Unpacking’ technical attribution and challenges for ensuring stability in cyberspace.” Accessed on Feb. 6, 2026, at: Link.

- Eric F. Mejia. (Feb. 14, 2013). U.S. Department of Defense Defense Technical Information Center. “Act and Actor Attribution in Cyberspace: A Proposed Analytic Framework.” Accessed on Feb. 6, 2026, at: Link.

- Office of the Director of National Intelligence (ODNI). (Jan. 2, 2015). Federation of American Scientists Intelligence Resource Program. “ICD-203: Analytic Standards.” Accessed on Feb. 6, 2026, at: Link.

- Office of the Director of National Intelligence (ODNI). (Jan. 22, 2015). Federation of American Scientists Intelligence Resource Program. “ICD-206: Sourcing Requirements for Disseminated Analytic Products.” Accessed on Feb. 6, 2026, at: Link.

- Andy Piazza et al. (July 31, 2025). Unit 42 by Palo Alto Networks. “Introducing Unit 42’s Attribution Framework.” Accessed on Feb. 6, 2026, at: Link.

- Nilantha Prasad et al. (October 2025). ScienceDirect. “A survey of cyber threat attribution: Challenges, techniques, and future directions.” Accessed on Feb. 6, 2026, at: Link.

- Venkata Sai Charan Putrevu et al. (June 14, 2023). ACM Digital Library. “A Framework for Advanced Persistent Threat Attribution using Zachman Ontology.” Accessed on Feb. 6, 2026, at: Link.

- Nanda Rani, Bikash Saha, and Sandeep Kumar Shukla. (July 1, 2025). ACM Digital Library. “A comprehensive survey of automated Advanced Persistent Threat attribution: Taxonomy, methods, challenges and open research problems.” Accessed on Feb. 6, 2026, at: Link.

- Thomas Rid and Ben Buchanan. (2015). Journal of Strategic Studies. “Attributing Cyber Attacks.” Accessed on Feb. 6, 2026, at: Link.

- SOCFortress. (Aug. 4, 2025). Medium. “Palo Alto Unit 42’s Attribution Framework.” Accessed on Feb. 6, 2026, at: Link.

- Viktor Szulcsányi and Sándor Magyar. (Sept. 15, 2025). Research Square. “A comparative analysis of threat models in the context of cyber threat attribution.” Accessed on Feb. 6, 2026, at: Link.

- David Tidmarsh. (Nov. 7, 2023). EC-Council. “What is the Diamond Model of Intrusion Analysis?” Accessed on Feb. 6, 2026, at: Link.

- Nicholas Tsagourias and Michael Farrell. (2020). White Rose Research Online. “Cyber Attribution: Technical and Legal Approaches and Challenges.” Accessed on Feb. 6, 2026, at: Link.

- Kelli Vanderlee. (Dec. 17, 2020). Google Cloud Blog. “DebUNCing Attribution: How Mandiant Tracks Uncategorized Threat Actors.” Accessed on Feb. 6, 2026, at: Link.

参考記事:

Threat Attribution Framework: How TrendAI™ Applies Structure Over Speculation

By Stephen Hilt (Senior Threat Researcher, TrendAI™ Research)

翻訳:与那城 務(Platform Marketing, Trend Micro™ Research)