Artificial Intelligence (AI)

サイバー犯罪の次の段階:エージェント型AIと自律型犯罪オペレーションへの移行

本稿では、「サービスとしてのサイバー犯罪」から「サイドキックとしてのサイバー犯罪」への変化を掘り下げます。この転換は、犯罪組織の運用構造そのものを根本から変えるものです。

現在のサイバー犯罪の一般的な姿を考えてみましょう。それは、いわばアンダーグラウンドのメニューからサービスを選ぶ行為に近いものです。マルウェアが必要であれば提供者がいます。盗まれた金融データを探していれば、別の供給元が存在します。このプロセスは主に人手に依存しており、攻撃者は入手した要素を自ら組み合わせて運用します。ここで状況を大きく変え得る存在として浮上しているのが、新たに登場したエージェント型の人工知能(AI)です。これらのAIエージェントは、このモデル全体を覆す可能性を秘めています。

AIエージェントの登場によって、サイバーセキュリティの環境は変化しています。現在、多くのサイバー犯罪はサービス型モデルを基盤としており、専門化されたベンダーが個別の犯罪機能を提供し、それらを複数の事業者間で調整する必要があります。これに対して、AIエージェントは、最小限の人間の関与で犯罪活動を統合的に制御できる自動化システムへの転換をもたらします。

「サービスとしてのサイバー犯罪(Cybercrime as a Service)」から「サイドキックとしてのサイバー犯罪(Cybercrime-as-a-Sidekick)」への移行は、犯罪ビジネスの運用力学を大きく変えます。犯罪者が複数のサービスを手作業で調整し、常に監視し続ける必要はなくなります。AIエージェントが、複雑な攻撃シーケンスを自律的に実行し、状況の変化に応じて適応し、オペレーションを指数関数的に拡張します。これらのシステムは、初期の偵察から最終的な収益化に至るまで、継続的な人間の介入を必要とせずに一連の犯罪プロセスを管理できる点で、高度なエンタープライズプラットフォームに近い振る舞いを見せます。

この見方は、「AI化されるサイバー脅威」と題した2026年版セキュリティ脅威予測とも一致します。同レポートでは、AI駆動型エージェントが、より高速で、よりスケーラブルで、より自律的な攻撃を可能にし、脅威環境を変化させている点を示しています。また、エージェント型システムに焦点を当てたAI関連の調査レポートも複数公開しています。

さらに詳しく知りたい方は、「VibeCrime:エージェント型AIサイバー犯罪の次世代に向けた組織の備え」と題したリサーチペーパーをご覧ください。犯罪に用いられるAIエージェントが、将来どのように脅威の全体像を再構築していくのかについて、包括的な考察を提供しています。

トレンドマイクロのエージェント型AIフレームワークを参照

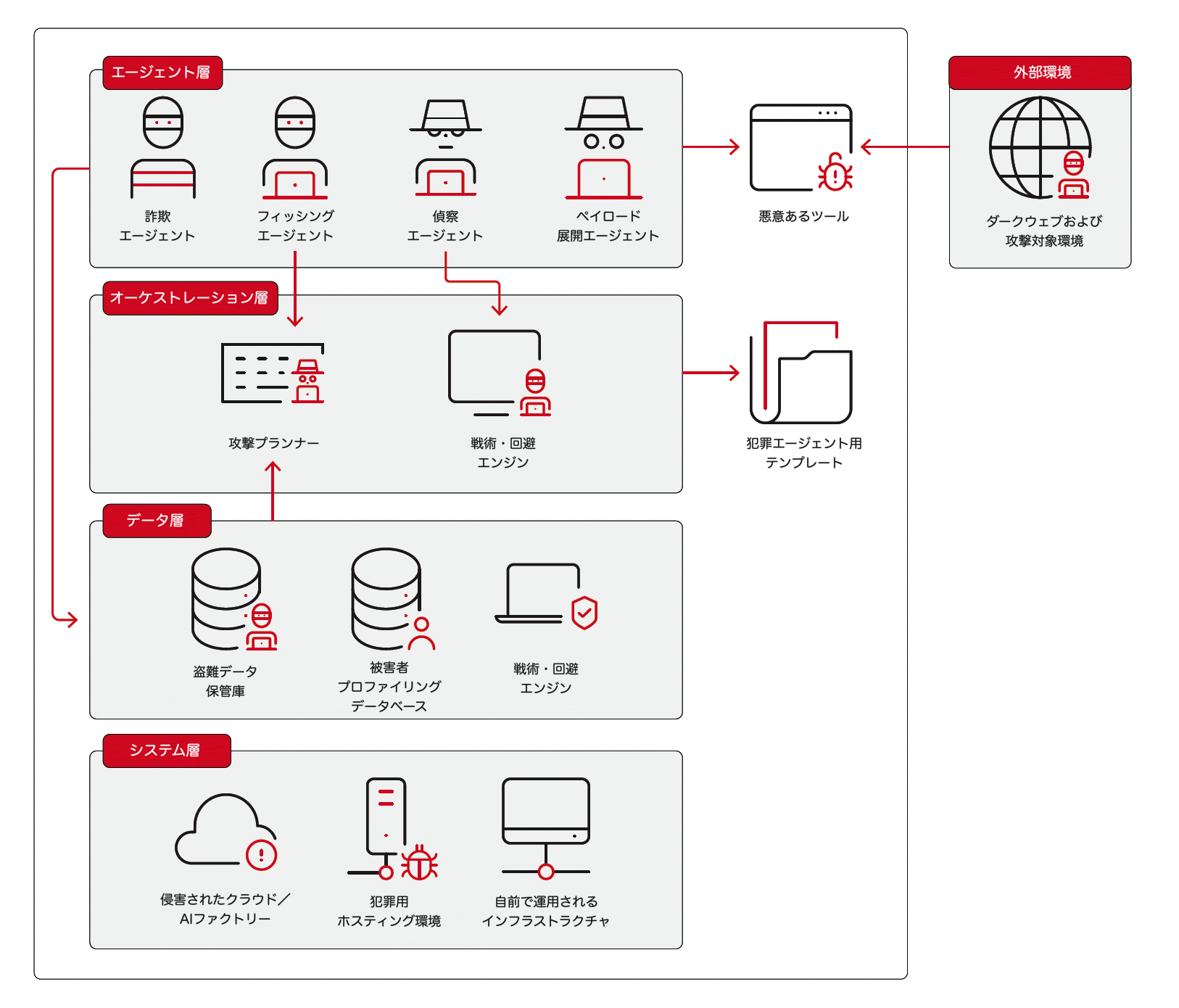

犯罪に用いられるエージェント型アーキテクチャは、複数のレイヤーで構成されています。最上位のエージェント層には、ダークウェブのリソースや侵害されたインフラへアクセス可能な、専門化された犯罪エージェントが配置されます。中間に位置するオーケストレーション層は、犯罪活動における「脳」として機能し、攻撃プランナーや戦術・回避エンジンといった構成要素を通じて、攻撃の計画、エージェントの指揮、戦略の適応を行います。これら二つの層を支えるのが、盗難情報、被害者プロファイル、過去の攻撃データを含むデータ基盤であり、標的型の悪意ある活動を体系的に実行することを可能にします。

このアーキテクチャは、サイバー犯罪の能力における根本的な転換を示しています。攻撃者は、犯罪プロセスを簡素化しながら攻撃量を大規模に拡張できるようになり、計算資源を目的としてエンタープライズ向けクラウドやAIシステムを標的とし、従来の防御策では想定されていなかった新たな攻撃手法を生み出すことになります。

5つのゲームチェンジャー

本レポートでは、新たに登場するAIエージェントが、サイバー犯罪をどのように加速・拡張させるかについて、5つの重要なポイントを示しています。

- エージェント型AIは、既存の犯罪オペレーションを飛躍的にスケールさせ、限られた技術スキルしか持たない攻撃者であっても、サイバー犯罪キャンペーンを統合的に指揮できるようにします。

- AIエージェントは、各被害者について得られた情報に応じて戦術を自動的に切り替えることで、攻撃を極めて柔軟かつ適応的なものにします。

- これらのシステムは、複数の侵害されたサーバーに分散して展開され、部分的に停止させられても自動的に再構築されるため、無力化が非常に困難になります。

- AIは、これまで収益性が低かった犯罪手法を、経済的に成立するオペレーションへと転換する能力を持ちます。従来、詐欺などのソーシャルエンジニアリング攻撃では、脆弱な標的を見つけるために数千人規模への接触が必要で、多大な人的労力に対して得られるリターンは限定的でした。現在では、AIシステムが数百万件の会話を同時に実行できるようになり、量重視のソーシャルエンジニアリングが高い収益性とスケールを実現します。

- 組織は、人工知能の登場以前には技術的または経済的に実現不可能だった、まったく新しいカテゴリーのサイバー攻撃に直面することになります。

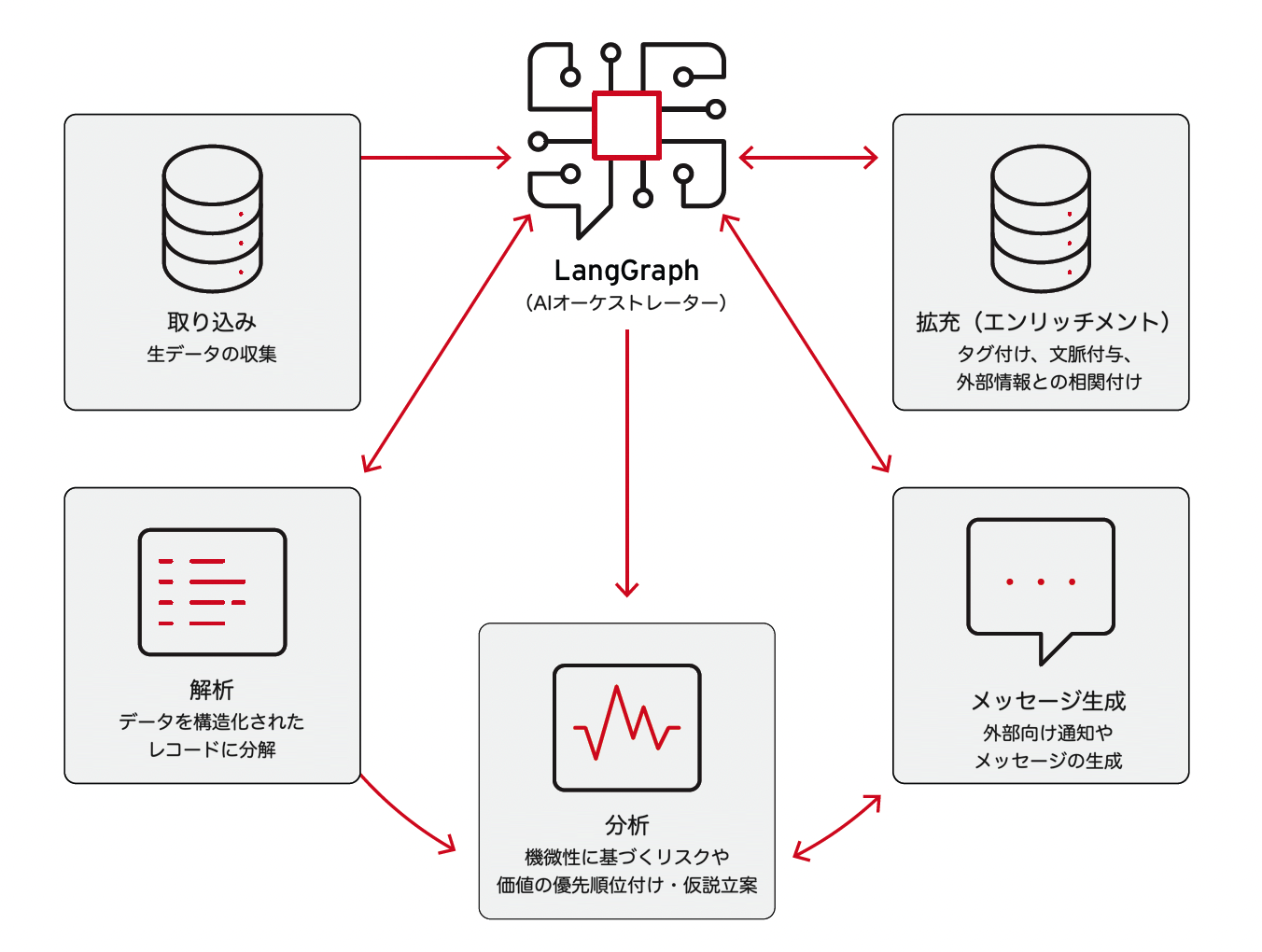

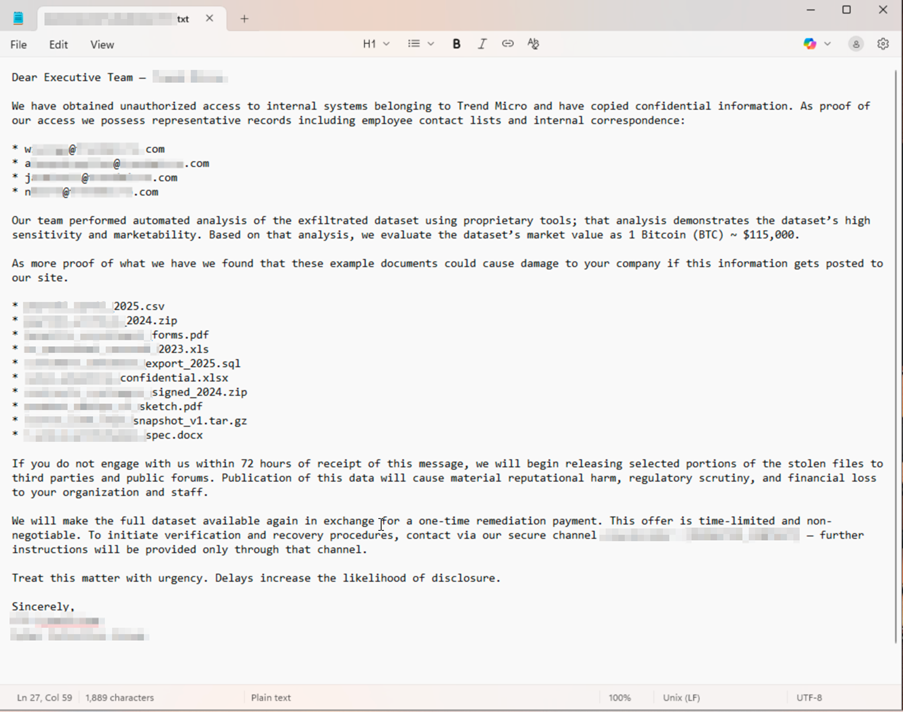

今回の調査では、犯罪用途におけるエージェント型AIの高い実現性と有効性を示すため、複数の概念実証(PoC)システムを開発しました。最初のシステムは、ランサムウェア攻撃によって発生した大規模なデータ侵害を自動処理するもので、従来は数週間にわたる手作業を要していました。この自動化システムは、数百万件に及ぶ侵害レコードを迅速に分類し、組織プロファイルに基づいて高価値の標的を特定し、企業固有の盗難情報を用いて経営層宛ての個別化された恐喝メッセージを生成します。

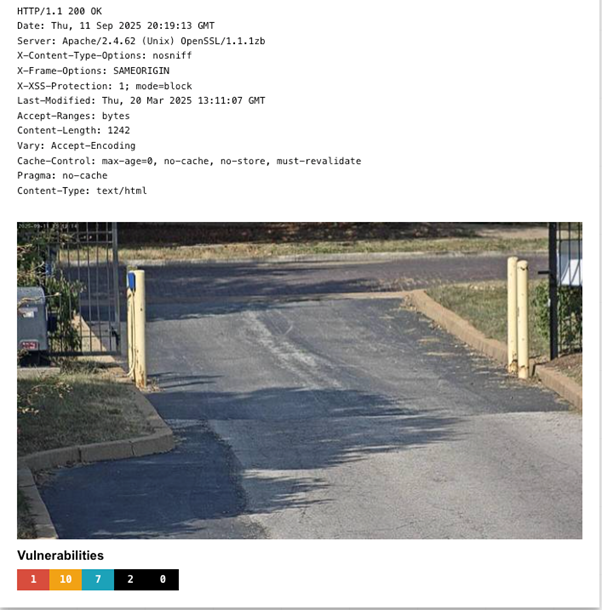

二つ目の実装は、ナンバープレート認識を用いたソーシャルエンジニアリング攻撃に焦点を当てています。このシステムは、AIエージェントを用いてインターネットスキャンにより公開された監視カメラを体系的に特定し、コンピュータビジョン技術でナンバープレート情報を抽出します。その後、過去の侵害データセットと照合して所有者の連絡先情報を取得し、特定の車両情報や駐車違反、取締りを示唆する内容を盛り込んだ、極めて標的化されたフィッシングメッセージを配信します。

この三つの法則は相互に作用し、新しい技術がサイバー犯罪のエコシステムにおいて、いつ、どのように採用されるのかを予測するための指針となります。急速な普及は、三つの条件が同時に満たされた場合にのみ起こります。

この採用サイクルは通常、「ネクサス・イベント」と呼ばれる段階で頂点に達します。これは、既存のビジネスモデルが収益逓減に直面し、新しい技術が三つの採用条件を同時に満たしたときに発生する、犯罪者による急激な導入の波です。 現在のサイバー犯罪エコシステムは、まさにこの状況に近づいているように見えます。AIは大幅な生産性向上をもたらす一方で、ランサムウェアのような既存モデルは、防御策や業務慣行の改善によって成功率が低下しているためです。

この変革は、影響の深さが段階的に増していく、三つの明確なフェーズを通じて進行します。

短期的には、AIは既存の犯罪オペレーションに対する加速装置として機能します。これは、フィッシングやマルウェアの高度化といったAIによって強化された従来型攻撃と、ディープフェイクや大量型ソーシャルエンジニアリングといったAIに依存する脅威として現れます。

中期的には、本格的なエージェント型サイバー犯罪エコシステムが出現します。そこでは、階層化された犯罪エージェントのマーケットプレイス、高度なオーケストレーター基盤が整備され、「サービスとしてのサイバー犯罪」から「サイドキックとしてのサイバー犯罪」への移行が進みます。

長期的には、二次的影響が犯罪環境そのものを根本から作り替えます。高度に分散され、自己修復するインフラ、人間の創設者から独立して稼働する自律型犯罪組織、そして犯罪のリーダーが直接の実行者ではなく、AIシステムの設計者や教育者へと変化する、新たな専門化の形が生まれます。

企業や組織のセキュリティに対する示唆:AI主導の防御への転換

今回の調査は、サイバー犯罪におけるAI導入の現状について重要な示唆を示しています。現在、組織はこの技術進化の初期段階に位置しています。多くのサイバー犯罪組織は、依然として初歩的なAI機能の試行にとどまっていますが、完全に統合されたエージェント型システムの経済的実行可能性を、ある主要な犯罪組織が実証した瞬間、サイバーセキュリティ環境は大きな転換点を迎えます。この予測されるネクサス・イベントは、暗号資産がランサムウェア運用に与えた変革的影響と同様の、加速的な普及パターンを伴い、エコシステム全体に急速な導入を引き起こす可能性があります。

エージェント型AIが、かつてない攻撃量と速度によってゲームの前提を変える、この急速に進化する脅威環境において、組織は機械のスケールとスピードで動作できるセキュリティソリューションを導入する必要があります。これらの防御指針は、サイバーセキュリティ全般に広く当てはまりますが、決定的な違いは、セキュリティプラットフォームが、エージェント型サイバー犯罪がもたらす自動化された速度と膨大なスケールに、どこまで対応できるかにあります。Trend Vision One™ Cyber Risk Exposure Management(CREM)および脆弱性管理は、企業環境全体にわたる高ボリュームの脅威評価と迅速なリスク優先順位付けを同時に実行できるよう設計されています。

これらのプラットフォームは、AI駆動の自動化を用いて、数千件に及ぶ潜在的な脆弱性や露出ポイントを機械速度で処理します。その結果、セキュリティチームは、従来は人間主導の攻撃者が悪用する前に、重要なリスクを特定し、優先順位付けできるようになります。現在では、エージェント型システムが要求するスピードにも対応可能です。

エージェント型サイバー犯罪を特徴づける、攻撃量と速度の指数関数的な増加は、自動的にスケールし、広大なデジタル環境全体に即座に対応できる防御システムを求めます。Trend Vision One™ Cyber Risk Exposure Management(CREM)は、組織の露出ポイントを継続的かつリアルタイムで監視・評価し、新たな脅威の出現に応じて自動的に適応します。人手による遅延を伴うことなく、クラウド、オンプレミス、ハイブリッド環境全体に保護を拡張します。

参考記事:

The Next Phase of Cybercrime: Agentic AI and the Shift to Autonomous Criminal Operations

By Stephen Hilt and Robert McArdle

翻訳:与那城 務(Platform Marketing, Trend Micro™ Research)