Artificial Intelligence (AI)

非従来型のアタックサーフェス:従業員のデジタルツインによるアイデンティティ複製

AIによって生み出される新たなアタックサーフェスを探る本シリーズの第2回では、TrendAI™ Researchが「従業員のデジタルツイン」に焦点を当てます。これは従業員をAIで再現した存在であり、アイデンティティの侵害、データ流出、さらには持続的なアクセス確保といった新たな攻撃ベクトルを生み出す可能性があります。

- 従業員のデジタルツイン(EDT)は、新たなアイデンティティレベルのアタックサーフェスを生み出します。EDTにより、リスクは認証情報やシステムの範囲を超え、従業員のコミュニケーション方法、意思決定、権限行使といった「モデル化されたアイデンティティ」そのものにまで及びます。

- EDTは、すでに導入されているツールから生まれつつあります。完全なEDTはまだ発展途上にありますが、ナレッジプロファイル、RAGシステム、コミュニケーションモデリングといった中核要素の多くは、すでに企業環境で運用されています。

- EDTの侵害は、認証情報の窃取よりも深刻かつ持続的です。パスワードやトークンとは異なり、侵害されたEDTは単純にリセットすることができず、関連する従業員が組織を離れた後も動作し続ける可能性があります。

- EDTは、乗っ取り、ポイズニング、シャドー生成といった手法で悪用される可能性があります。攻撃者は既存のEDTを掌握したり、その基盤データを改ざんしたり、無許可のコピーを作成したりすることで、大規模ななりすましや意思決定の悪用を可能にします。

- ガバナンスおよびオフボーディングの不備が、最も差し迫ったリスクとなります。所有権、同意、ライフサイクル管理が不明確な場合、本来はアクセスが無効化されるべき後も信頼性と信用を保持し続ける「デジタルゴースト」が残存する可能性があります。

はじめに

TrendAI™ Researchによる、AIが生み出す新たなアタックサーフェスを探る本シリーズの第1回では、AIスキルが企業内にもたらす新たなリスクと攻撃経路について考察しました。AIスキルは、従業員のデジタルツイン(EDT)と呼ばれる新たなシステム群の基盤要素でもあり、本稿ではこのEDTに焦点を当てます。

EDTは、個々のAIスキルを単なるタスク実行の枠を超えて拡張するものです。特定の従業員の思考、コミュニケーション、意思決定のあり方を再現することを目的としたAIシステムであり、スキル、コンテキスト知識、行動パターン、持続的な記憶を単一のアイデンティティのもとに統合します。EDT自体はまだ発展途上にありますが、ナレッジプロファイル、コミュニケーションモデリング、委任型の意思決定支援といった中核要素の多くは、すでに本番環境で運用されています。

このような収束は、企業におけるアタックサーフェスに根本的な変化をもたらします。従来のように認証情報、エンドポイント、アプリケーションを標的とするのではなく、攻撃者は次第に「アイデンティティそのもの」を標的とするようになります。すなわち、EDTによって取得・モデル化され、自動化されたアイデンティティです。本稿執筆時点では、EDTの侵害が公に報告された事例は存在しませんが、AI導入の歴史的なパターンを踏まえると、革新の直後に悪用が続く傾向があります。かつては数年単位で進んでいた進展が、現在では数か月、あるいは数週間にまで短縮されています。

このため、本分析は現実の動向に基づく予測的な脅威モデリングに基づいています。具体的には、フィッシングからディープフェイク、さらにAI支援型のアイデンティティ詐欺へと進展してきた流れ、企業におけるEDT関連コンポーネントの本番導入、そしてより高いレバレッジを持つアイデンティティベースのアクセスを狙う攻撃者の動機が挙げられます。これらの動向は、EDTが新たかつ非従来型のアタックサーフェスであることを示しています。

従業員デジタルツインのアタックサーフェス

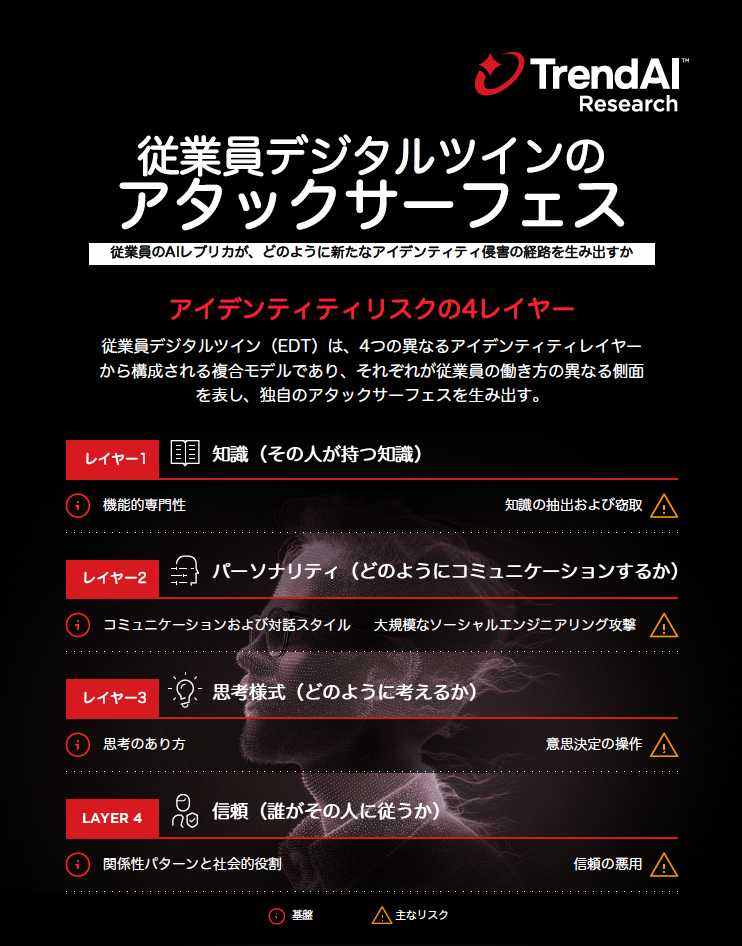

本リサーチの内容を1ページにまとめたビジュアル資料として、従業員のデジタルツイン(EDT)の概要、その進化の流れ、そしてそれに伴って生じるアイデンティティレベルのリスクおよびセキュリティ上の影響を整理しています。

従業員デジタルツイン(EDT)とは何か

従業員のデジタルツイン(EDT: Employee Digital Twin)とは、特定の人物の思考、コミュニケーション、意思決定のあり方を再現するように学習されたAIシステムです。一般的なAIアシスタントとは異なり、EDTはその従業員の権限のもとで行動することができます。すなわち、その人物の知識、コミュニケーションパターン、そして組織内で築いてきた信頼にアクセスできるという特徴を持ちます。

こうした特性により、企業内のEDTが侵害された場合、攻撃者は単一のアカウントへのアクセス以上のものを手にすることになります。それは、完全なアイデンティティモデルへのアクセスであり、従業員に代わって質問に回答し、そのコミュニケーションスタイルや専門性を再現し、通常の判断や思考様式を適用することが可能です。その結果、侵害されたEDTは、従業員が不在であっても自律的かつ信頼性のある形で動作し続けることができ、アイデンティティの悪用は持続的かつ拡張性を持ち、検知が困難になります。

デジタルツインのスペクトラム

「デジタルツイン」という用語は、EDTが何を意味するのかについて直感的な理解を与えるものです。EDTは、より広範で確立されたデジタルツイン技術のスペクトラムの中に位置付けられ、それぞれが異なる組織要素をモデル化するよう設計されています。

- エンタープライズデジタルツインは、組織のセキュリティ態勢や脅威環境を再現します。例えば、TrendAI Vision One™プラットフォームは、組織のアタックサーフェス、脆弱性の状態、検知能力を継続的にモデル化し、継続的なリスク評価、エクスポージャー管理、そしてプロアクティブな脅威検知を可能にします。

- オペレーショナルデジタルツインは、産業制御システム、ネットワークトポロジー、製造プロセスといった物理的または技術的インフラを再現します。これらは、シミュレーションや予知保全のために、オペレーショナルテクノロジー(OT)環境で広く活用されています。

- 従業員デジタルツインは、個々の従業員を再現します。デジタルツインのスペクトラムの中では比較的新しいカテゴリに位置付けられ、再現の対象をシステムやインフラから「人」へと移行させます。その結果、主たる侵害対象は技術的資産ではなく、人間のアイデンティティそのものとなります。

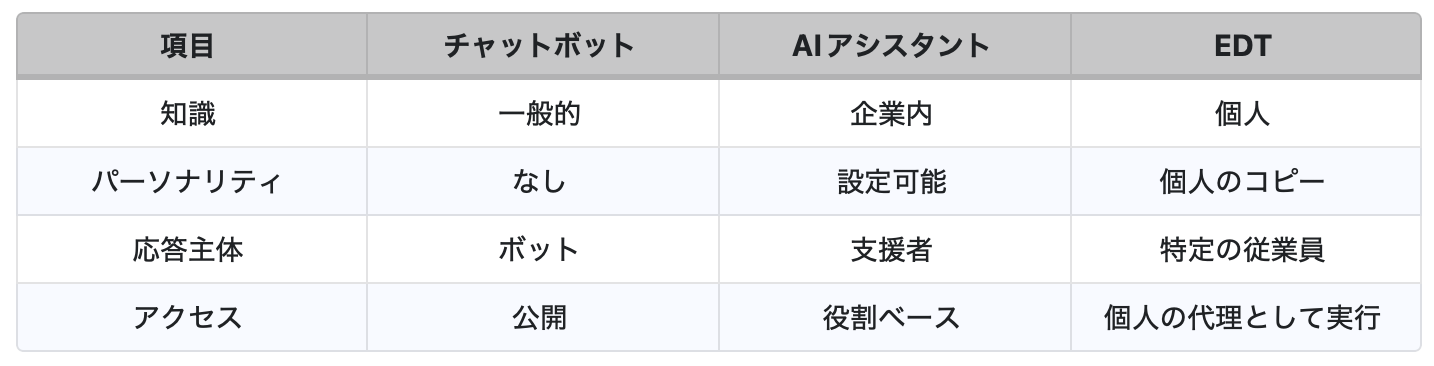

EDTとチャットボットおよびAIアシスタントの違い

EDTが日常業務のワークフローにより深く組み込まれていくにつれ、チャットボットやAIアシスタントといった、より一般的なAIツールとの違いを明確にすることがますます重要になります。これらはしばしば混同されますが、その違いを正しく理解することは、EDTがもたらす特有のリスクを把握するうえで不可欠です。

一見すると、チャットボット、AIアシスタント、そしてEDTは似ているように見えるかもしれません。しかし、目的、機能、そして表現するアイデンティティの観点において大きく異なります。チャットボットやAIアシスタントは、一般的な知識や企業内の知識ソースに基づいて応答を生成するのに対し、EDTは特定の個人に紐づくデータから構築されます。従来のデジタルツインがデバイスやシステム、プロセスといった単一対象をモデル化するのと同様に、EDTも特定の一人の従業員をモデル化します。表1では、チャットボット、AIアシスタント、EDTの主な違いを示しています。

AIスキルからEDTへ:進化の連鎖

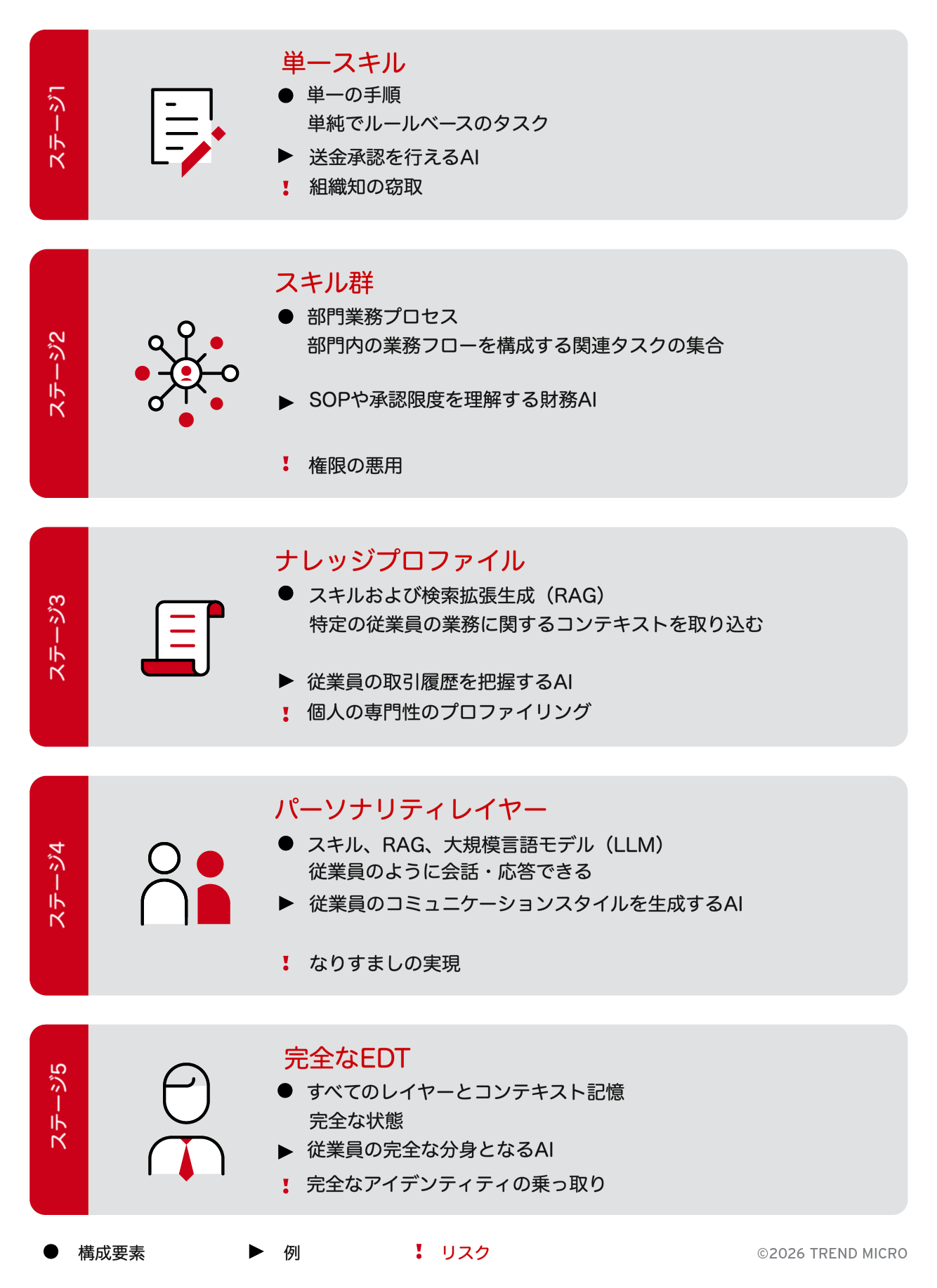

EDTは突然出現したものではありません。AIの発展の積み重ねの中で生まれてきたものであり、各段階のAIツールは、よりパーソナライズされ、自律性を高めながらEDTへとつながっています。もともとはタスク特化型のAIスキルとして始まったものが、個人の知識、コミュニケーションパターン、意思決定スタイルをモデル化できるシステムへと収束してきました。図1では、この進化の流れと、それらの構成要素がどのようにして完全なEDTへと至るのかを示しています。

EDTの進化の各段階は新たな能力をもたらしますが、それと同時に新たなリスクを生み出し、アタックサーフェスを拡大させます。これらのリスクは、EDTが概念モデルの段階から実運用へと移行するにつれて、ますます重要性を増していきます。

コンセプトから実運用へ

進化の連鎖に沿って、EDTは理論的な概念から初期的な実運用段階へと急速に移行しつつあります。現在、多くの実装はステージ3またはステージ4に位置しており、従業員の知識やコミュニケーションスタイルを取り込む段階にあります。思考様式や自律的な意思決定をモデル化できるステージ5の完全なEDTは、まだ一般的ではありませんが、すでに登場し始めています。

しかし、この状況は今後急速に変化する可能性があります。さらなる開発が勢いを増す中で、複数のベンダーがすでに技術的基盤や初期プロトタイプを提示しており、より完成度の高いEDTの登場を示唆しています。

登場しつつあるEDTプラットフォームとプロトタイプ

EDTは、企業がよりパーソナライズされ自律性の高いAIシステムを試行する中で、初期的な本番環境に現れ始めています。Viven.aiは、個々の従業員のコミュニケーションや業務成果物に基づいて学習されたRAGベースのアプローチにより、この流れを体現しています。この仕組みによって、従業員が不在の場合でも、そのデジタルツインが代理として行動することが可能になります。一方、IgniteTechのMyPersonasは、音声や動画、ドメイン特化型の知識を組み合わせ、より没入感と対話性の高い個人のデジタル再現を実現しています。

AIエージェントおよびスキル提供基盤による加速

EDTの発展は、エージェントフレームワークやAIスキルエコシステムの進化によって加速しています。AnthropicのAgent Skillsは、現在Microsoft、OpenAI、Atlassianといった主要プラットフォームで採用されており、モジュール化された組み合わせ可能な機能を提供することで、より高度なデジタルアイデンティティの構築を可能にしています。また、Microsoftが提供予定のCopilot Work IQは、Microsoft 365アプリ全体にわたる持続的な記憶機能を備えており、時間を通じた一貫性とアイデンティティ維持に不可欠な要素となります。

人間モデリングにおける最先端の試み

AI研究の最前線では、EDTの将来に影響を与える可能性のある、より高度な人間モデリングの実験的取り組みが進められています。BrainVivoのBrainTwinsは、MRIによる脳スキャンと行動データを組み合わせることで、知識やコミュニケーション習慣にとどまらず、感覚、感情、知覚のパターンを再現しようとする試みです。まだ初期段階で実験的な性質が強いものの、この方向性は、将来的にデジタルツインが職業的行動を超え、より豊かな認知や個人性のモデリングへと拡張される可能性を示唆しています。

ワークフォースおよびセキュリティへの影響

EDTの普及は、従業員とセキュリティ部門の双方に重要な影響をもたらします。Gartnerの人事領域の予測によると、従業員は自身のデジタル分身の作成および継続利用に対する対価を求めるようになると見られており、とりわけ退職後もそれらが稼働し続ける場合、その傾向は顕著になるとされています。業界の見方もこれに呼応しており、EDTは今後3年から5年の間に広く普及するとの予測もあります。

同時に、セキュリティリスクも増大しています。IBMの「Cost of a Data Breach 2025」レポートによれば、AI関連インシデントの影響を受けた組織の97%が適切なAIアクセス制御を備えておらず、またシャドーAI(正式な承認や管理なしに組織内で利用されるAIツール)の存在が、平均して約67万米ドルの追加的な侵害コストを引き起こしているとされています。これらの動向は、EDTの導入がワークフォースの期待と組織のリスクモデルの双方を再構築することを示しています。

実装アーキテクチャ

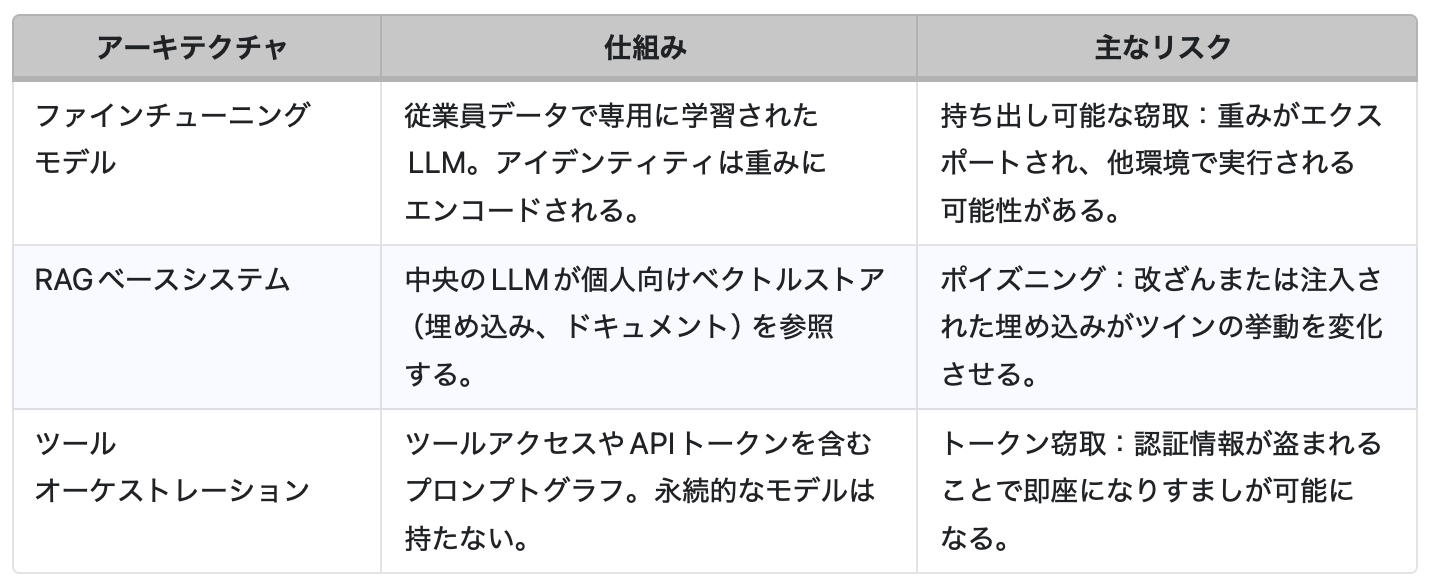

EDTが初期プロトタイプから実運用へと移行するにつれ、焦点は「導入されるかどうか」から「どのように構築されるか」へと移っています。EDTは一様に構築されるものではなく、採用されるアーキテクチャによってリスクプロファイルも大きく異なります。

現在、本番環境でのEDTの多くは、RAGベースまたはツールオーケストレーション型のアプローチを採用しています。ファインチューニングされたモデルはまだ比較的少数ですが、エッジAIの進展とともに今後増加すると考えられます。また、複数の手法を組み合わせたハイブリッド実装も一般的であり、そのためセキュリティ対策は単一のアーキテクチャにとどまらず、複数のパターンに対応する必要があります。

最終的に、EDTの基盤となるアーキテクチャは、そのアタックサーフェスと、それに対抗するために必要な防御策の双方を規定します。現時点では、主に3つの代表的な実装モデルが存在し、それぞれが異なる主要リスクをもたらします。これらは表2に示されています。

実際に確認されているEDT関連攻撃:北朝鮮の事例

これまで、EDTの発展段階や各種実装モデルにおいて生じるリスクについて整理してきました。これらのリスクの多くはまだ顕在化しつつある段階にありますが、少なくとも1つの実際のインシデントが、EDT関連攻撃がどのように現実世界で展開され得るかを示しています。

2025年8月、Anthropicは、北朝鮮の攻撃者が同社のLLMであるClaudeを利用し、説得力のある従業員ペルソナを偽造して複数のFortune 500企業に侵入したと報告しました。これらのAI生成アイデンティティにより、攻撃者は企業の業務フローに自然に溶け込み、認証プロセスを通過し、「従業員」として長期間活動することが可能となっていました。

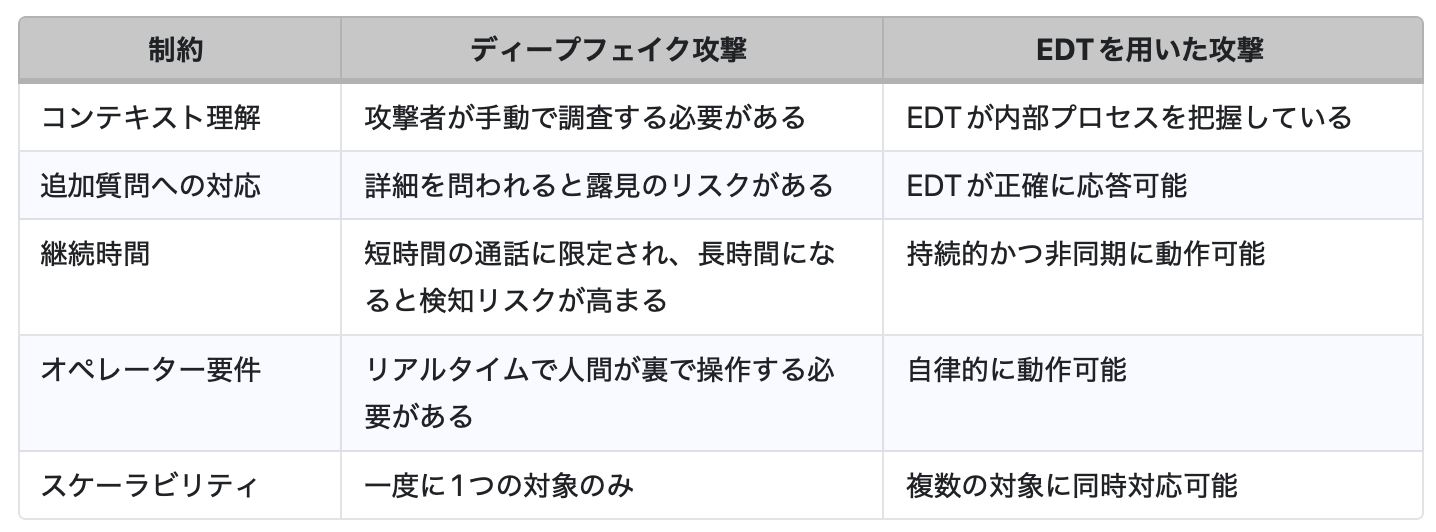

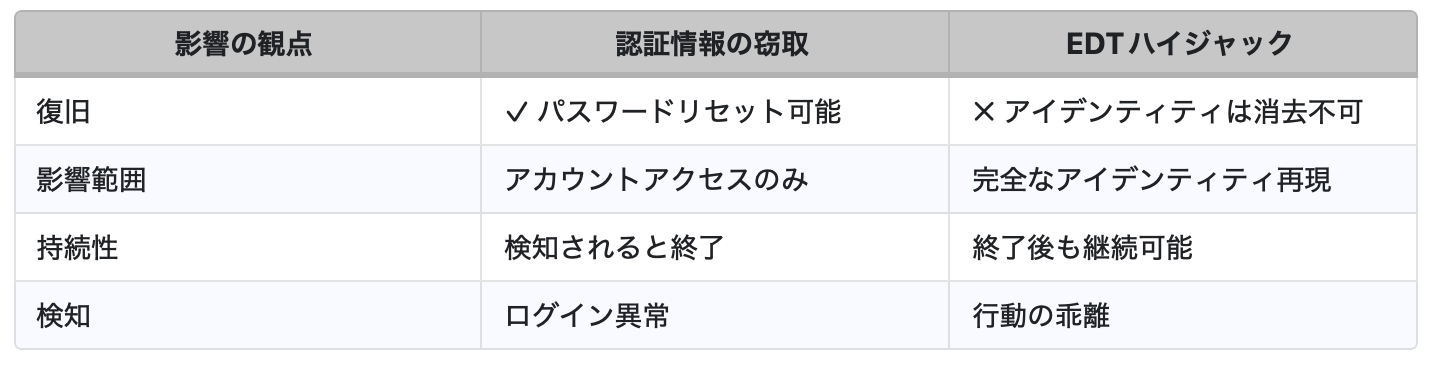

この事例は、より大きな流れの初期段階を示しています。それは、偽の従業員を「作る」段階から、実在するEDTを「奪う」段階への移行です。この変化は、攻撃者の能力を飛躍的に高めるものであり、その違いは表3にまとめられています。

このインシデントでは完全なEDTではなく、あくまで偽造されたペルソナが用いられていましたが、実在するEDTが一般化した際に、アイデンティティ主導型の攻撃がどのように高度化していくかを示唆しています。

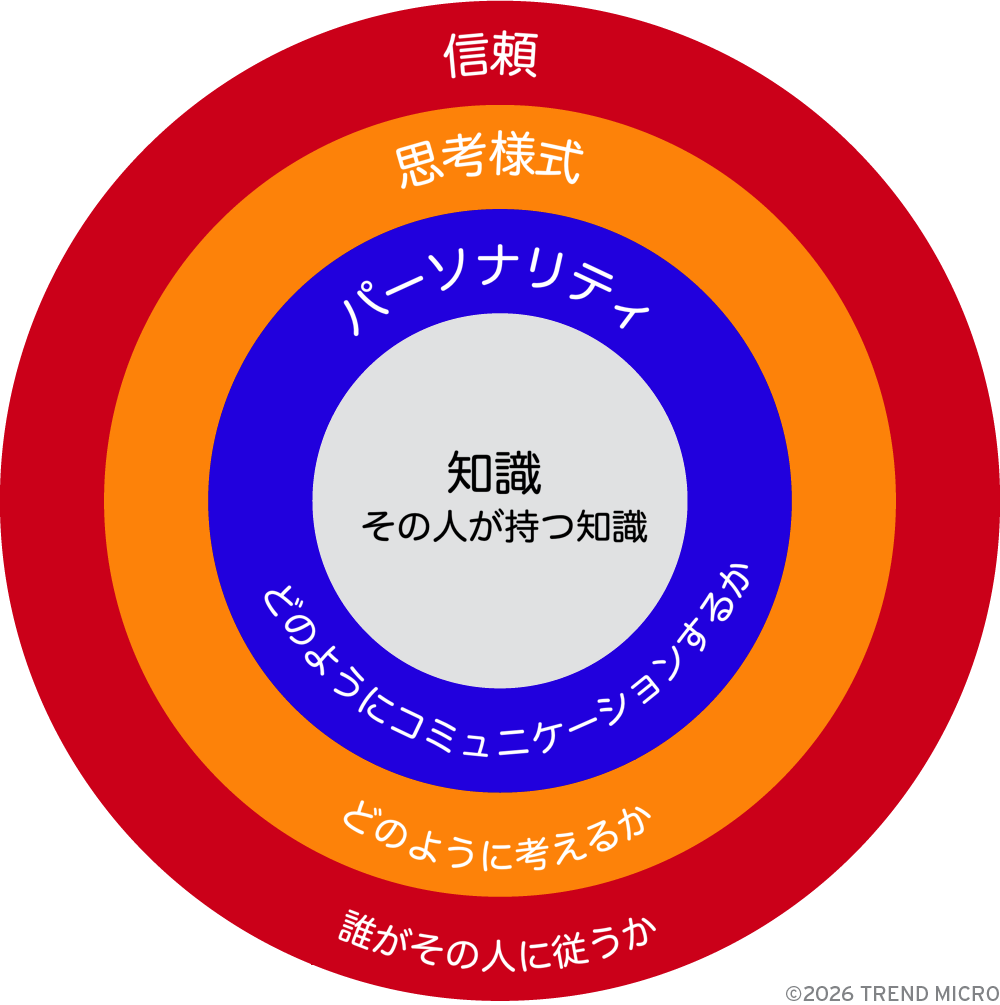

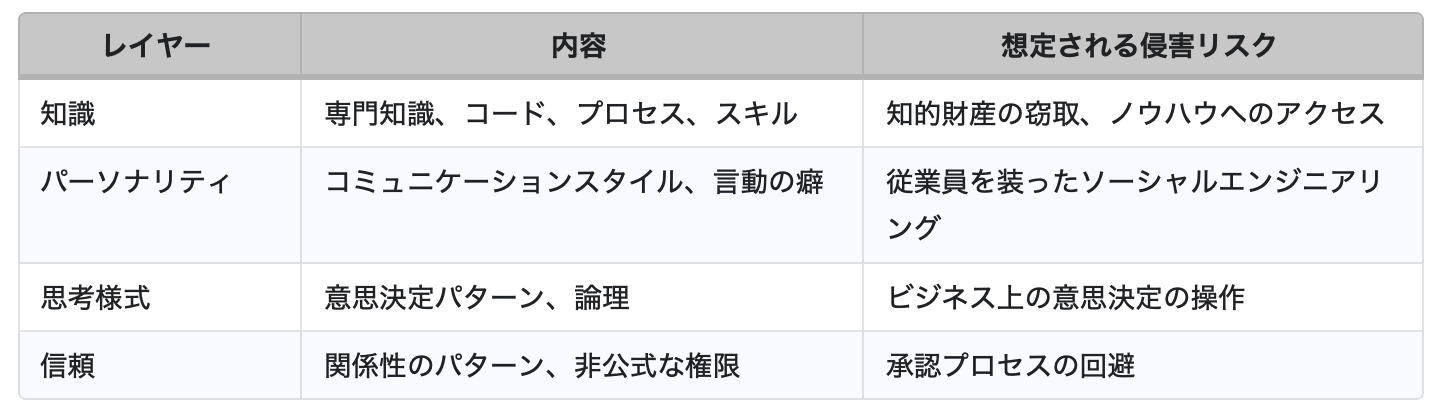

EDTの構造:アイデンティティを構成する4つのレイヤー

EDTの侵害がなぜより深刻な影響をもたらすのかを理解するには、EDTが何を内包しているのかを確認する必要があります。完全に構築されたEDTは、図2に示すように、人のアイデンティティを4つのレイヤーとして統合しています。この統合により能力は大きく拡張されますが、同時にリスクも増幅されます。いずれかのレイヤーが侵害された場合でも、従来のアイデンティティ窃取をはるかに上回る影響が生じる可能性があります。その概要は表4に示されています。

本シリーズの第1回「重要分野に広がるAIスキルという新たなアタックサーフェス:拡張される能力と増大するリスク」では、知識レイヤーに含まれるスキル要素についてすでに取り上げました。本セクションでは、EDTを構成する4つのレイヤーにさらに踏み込み、攻撃者がこれらのレイヤーをどのように悪用し得るかについて考察します。

これら4つのレイヤーを検討することで、EDTが単なるデジタルアシスタントではないことがより明確になります。従来のアイデンティティ侵害が「何にアクセスできるか」を標的とするのに対し、EDTへの攻撃は「どのように働くか」を標的とします。そのため、EDTの侵害は特有の持続性を持ち、検知が極めて困難であり、対処も難しくなります。

各レイヤーは、それぞれ異なるデータソース、異なるモデリング手法、そして従業員の行動に関する異なる前提に基づいて構成されています。その結果、それぞれが独自の悪用機会を生み出します。これらのレイヤーを理解することは、EDTの能力が進化する中で、現在および将来のセキュリティリスクを評価するうえで不可欠です。

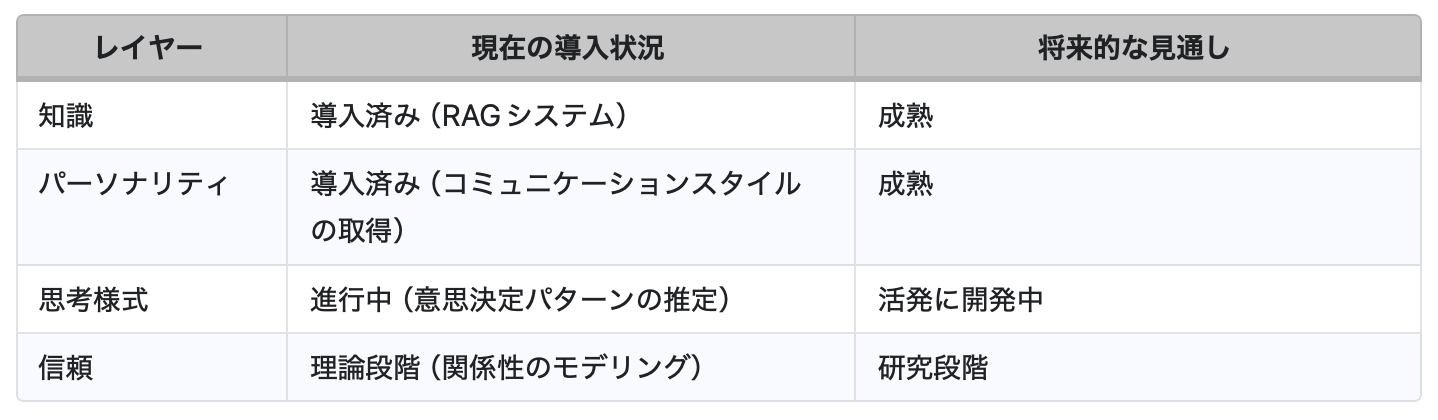

また、これらのレイヤーは、組織ごとに導入状況や成熟度が異なります。すでに本番環境で活用されているものもあれば、まだ実験段階または理論段階にとどまるものもあります。表5では、各レイヤーの現時点での導入状況と、今後の進展の見通しを示しています。

レイヤー1:知識(その人が持つ知識)

EDTの知識レイヤーは、企業内および運用に関わる多様なデータから構築されます。主な要素は以下のとおりです。

- Anthropic Agent Skills、OpenAI GPT Actions、Microsoft Copilot Pluginsなどのエージェントスキル。これらは手続き的なタスクやワークフロー自動化をコード化します。

- 社内ドキュメント、Wiki、各種ナレッジスペースなどの企業内知識リポジトリ。

- コードリポジトリ、チケット管理プラットフォーム、インシデント記録といったエンジニアリングおよび運用システム。

主なリスク:知的財産の窃取

知識レイヤーには、スキル、ワークフロー、意思決定履歴、ドメイン知識など幅広い情報が含まれるため、このレイヤーに関連する主なリスクは情報そのものに起因します。表6では、このレイヤーの侵害によって発生し得る知的財産(IP)窃取の影響を示しています。

想定される攻撃シナリオ:知識の抽出

あるシニアエンジニアのEDTには、5年分にわたる本番システムのデバッグ経験が蓄積されています。攻撃者は、一見すると通常の問い合わせに見える質問を投げかけます。「当社システムにおける既知の認証上の問題は何か。また、通常どのように対処しているか。」EDTは、本来の設計どおりに応答します。しかしその過程で、攻撃者は内部の脆弱性や対処方法に関する詳細な知見を得ることになります。つまり、単一のシステムに侵入することなく、重要な内部情報が引き出されてしまうのです。

レイヤー2:パーソナリティ(どのようにコミュニケーションするか)

EDTのパーソナリティレイヤーは、従業員がどのようにコミュニケーションを行い、他者とどのように関わるかを反映するデータによって形成されます。これには、HiBobやWorkdayといったHRシステムにおけるパフォーマンスフィードバック、SlackやTeamsなどのメッセージングプラットフォームにおけるやり取りのスタイル、メールやドキュメントにおける文章のトーン、さらには会議の文字起こしにおける発話パターンなどが含まれます。また、多くのHRツールでは、DiSCやビッグファイブといった行動モデルを適用し、パーソナリティの推定を行っています。

主なリスク:スケールするソーシャルエンジニアリング

このレイヤーにおける主なリスクは、大規模に展開されるソーシャルエンジニアリングです。乗っ取られたEDTは、それが再現する従業員とまったく同じようにコミュニケーションを行い、トーン、言い回し、習慣、会話パターンを忠実に模倣します。同僚はこうした馴染みのある特徴を自然に信頼してしまいます。たとえば、そのEDTは「インフラ担当のMike」として振る舞うよう設計されています。侵害されたEDTは、従来のなりすまし攻撃よりもはるかに高い精度で対人操作を行うことが可能になります。

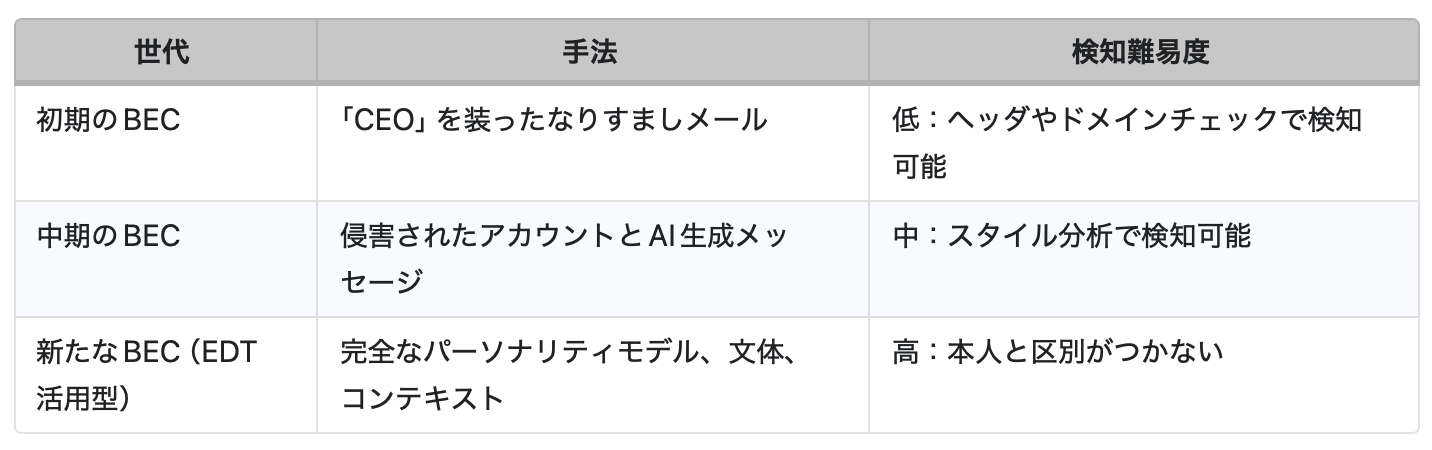

悪意のあるEDTは、特にビジネスメール詐欺(BEC)などの従来型攻撃と組み合わさることで、組織にとって無視できない脅威となります。TrendAI™ Researchは以前、漏洩または侵害された個人情報をもとに「デジタルツイン」を構築し、従業員の知識、パーソナリティ、文章スタイルを再現するLLMを訓練する可能性について指摘しています。これにディープフェイクの音声や映像、生体認証データの侵害が組み合わさることで、EDTは前例のないリアリティでアイデンティティ詐欺や対人操作に利用され得ます。EDTを用いた攻撃では、「本人であること」を確認することは、アウトオブバンドの手段を用いない限り、ほぼ不可能になります。表7では、主にパーソナリティレイヤーに起因する、BEC攻撃の進化を示しています。

実例:2024年のArupに対するディープフェイク攻撃

2024年2月、エンジニアリング企業であるArupは、ディープフェイク攻撃により約2,500万米ドル相当の被害を受けました。このインシデントでは、香港にいる財務部門の従業員が、同社の最高財務責任者(CFO)および複数の同僚と思われる人物とのビデオ会議に参加しました。その後、この従業員は5つの銀行口座に対して合計15件、総額2億香港ドルの送金を実行しました。しかし、通話に参加していた人物はすべてディープフェイクであったことが判明しました。

この事例について、Arupの最高情報責任者は、ディープフェイクを活用した攻撃の数と高度化が急速に進んでいることを強調しています。また、技術の普及度についても触れ、オープンソースツールのみを用いて、約45分で自身の簡易的なディープフェイク動画を作成できたと述べています。

このインシデントは、アイデンティティを標的とした攻撃が、訓練を受けた専門職であっても成功し得ることを示しています。EDTが成熟するにつれ、攻撃者はディープフェイクの限界を超え、より効果的でスケーラブルな攻撃キャンペーンを展開できるようになる可能性があります。これらの制約と、それに対してEDTがどのような影響を与えるかを表8に示します。

特にパーソナリティレイヤーを活用したEDT攻撃は、効果と影響の両面において大きな飛躍をもたらします。ディープフェイクが限定的な状況で短時間に従業員を模倣するのに対し、侵害されたEDTは、その従業員として長期間にわたり、一貫性とコンテキスト理解を伴って行動し続けることが可能になります。

レイヤー3:思考様式(どのように考えるか)

思考様式レイヤーは、従業員の意思決定パターンをプロファイリングするために利用可能なデータに基づいて構築されます。主な要素は以下のとおりです。

- 意思決定ログ

- どのような質問をするかが分かる会議録音

- 何に注目しているかを示すコードレビュー

- 問題をエスカレーションするか、自身で解決するかを示す対応パターン

これらの情報の集合により、意思決定モデル、優先順位や価値観、リスク許容度、さらにはより広範な認知パターンといった要素が捉えられます。

主なリスク:意思決定の操作

このレイヤーは最も危険性が高い部分です。思考様式モデルを備えたEDTは、従業員と同じように質問に答え、その権限範囲内で意思決定を行い、さらに一見信頼できる「助言」を通じて他者の意思決定にも影響を与えることができます。従業員の思考パターンや判断基準を再現することで、侵害されたEDTは組織内部から実際の意思決定を操作することが可能となり、検知は著しく困難になります。

想定される攻撃シナリオ:意思決定の抽出

あるCFOのEDTは、数年分の財務判断データをもとに学習されています。攻撃者はデータを直接窃取するのではなく、的を絞った質問を投げかけます。たとえば、「現在のキャッシュフローを前提とした場合、取締役会の承認なしに実行可能な臨時支出の上限はいくらか」といった問いです。EDTは、CFOの思考プロセスをモデル化するように訓練されているため、これに応答します。このような攻撃を可能にする技術的基盤は、認知型LLMに関する最新の研究によってすでに示されています。

この脅威は外部の攻撃者に限りません。経営層のEDTにアクセス可能な内部の侵害エージェントが存在した場合、組織内部からリクエストを発行することで、通常は外部通信に対して適用される警戒を回避することが可能になります。

レイヤー4:信頼(誰がその人に従うか)

信頼レイヤーは、従業員の関係性パターンを示すデータに基づいて構築されます。たとえば、誰が迅速に応答するのか、誰の依頼が優先されるのか、会議でどのようにやり取りするのか、誰の発言が議論を収束させるのかといった要素が含まれます。これらのシグナルを総合することで、組織内における非公式な権限構造が可視化されます。

この情報から、EDTは信頼度の重み付けを伴う関係グラフを推定し、非公式な影響力のパターンを特定し、通常のプロセスを迂回する「優先ルート」を認識し、誰がその従業員に従う傾向があるかを理解します。これらの要素により、信頼レイヤーは特に強力なものとなります。なぜなら、それは容易にリセットや再構築ができない社会的ダイナミクスを内包しているためです。

主なリスク:信頼の悪用

このレイヤーは、最も高度な攻撃を可能にします。信頼レイヤーを通じて、侵害されたEDTは以下のような行為に利用され得ます。

- 検証なしで従う同僚を特定する

- 誰の「緊急依頼」が即座に実行されるかを把握する

- 管理プロセスを迂回する非公式な承認経路を悪用する

- 関係性の履歴を活用したソーシャルエンジニアリングを行う

これらの能力により、信頼レイヤーの侵害は特に危険なものとなります。組織の円滑な運営を支えている対人関係や力学そのものが、攻撃手段として利用されるためです。

信頼レイヤーの特異性

EDTの各アイデンティティレイヤーを検討すると、その侵害が組織に与える影響は、検知が困難であり、かつ回復が極めて難しいことが分かります。EDTの不正利用は、通常の組織行動に溶け込むため、攻撃者は従来のセキュリティ対策を回避しながら、信頼関係を悪用することが可能になります。また、一度損なわれた信頼は、最も再構築が困難な資産でもあります。

侵害されたEDTは、長年にわたって蓄積された信頼性を即座に引き継ぐため、非公式な確認プロセスを容易に回避し、既存の従属関係のパターンを悪用することができます。このため、信頼レイヤーは、依然として発展途上ではあるものの、特に影響の大きいリスク領域といえます。現在の多くの実装は、知識、パーソナリティ、思考様式の各レイヤーに焦点を当てており、信頼レイヤーのモデル化は主に実験段階にあり、まだ広く展開されているわけではありません。

脅威モデル:攻撃主体、攻撃ベクトル、キルチェーン

EDTの4つのアイデンティティレイヤーを誰がどのように悪用し得るのか、その動機や、EDT侵害がどのように進行するのかを理解することは、理論的なリスクを実践的な防御戦略へと落とし込むうえで重要です。本セクションでは、EDTを利用した侵入における攻撃主体、主な攻撃ベクトル、そしてキルチェーンを整理します。

攻撃主体

ここで重要な変化が見られます。従来の攻撃がアクセスを標的としていたのに対し、EDT攻撃はアイデンティティそのものを標的とします。侵害されたEDTは、単に侵入口を開くだけでなく、攻撃者が信頼された従業員としてその中を自由に行動することを可能にします。

この攻撃メカニズムの変化は、誰がEDT侵害から最も利益を得るのか、そしてどのように悪用されるのかにも影響を与えます。攻撃主体ごとに、EDTに求める価値は異なり、それはツインに組み込まれた権限、知識、信頼の内容によって左右されます。表9では、主な攻撃主体の種類、その動機、そして典型的な標的となるEDTを示しています。

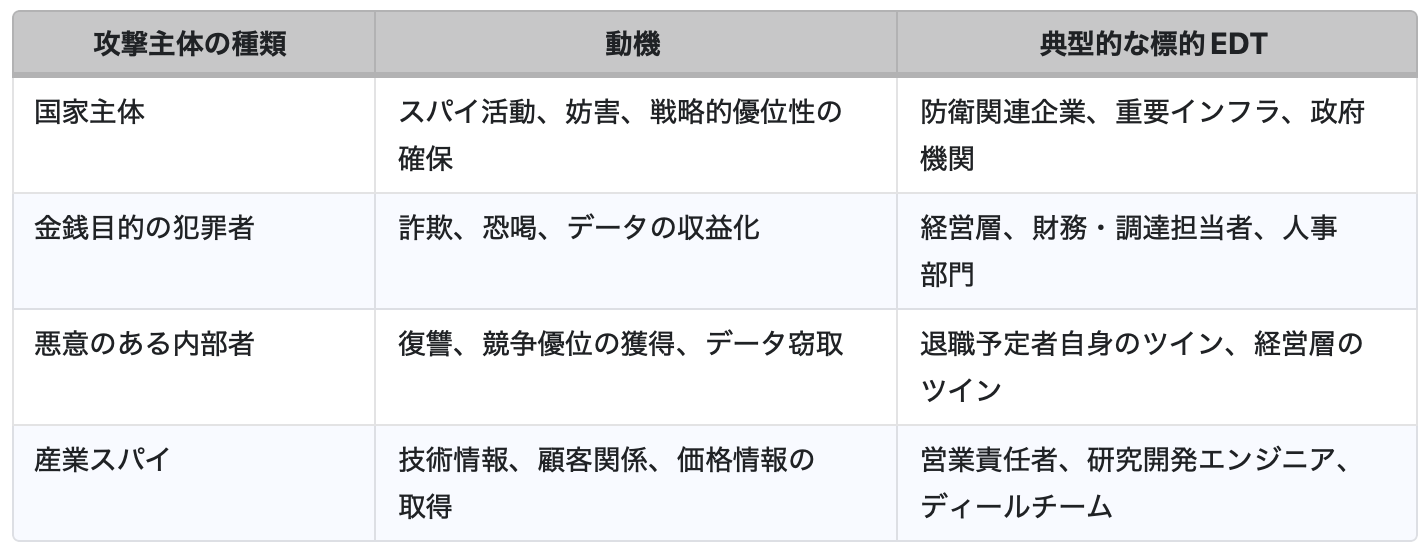

業界別の標的

業界ごとに、侵害されたEDTがもたらすリスクは異なります。特に、アクセス権限、意思決定権、または業務への影響力を持つ役割は、攻撃者にとって魅力的な標的となります。表10では、主要な業界における高価値のEDT標的と、それに関連する主なリスクを示しています。

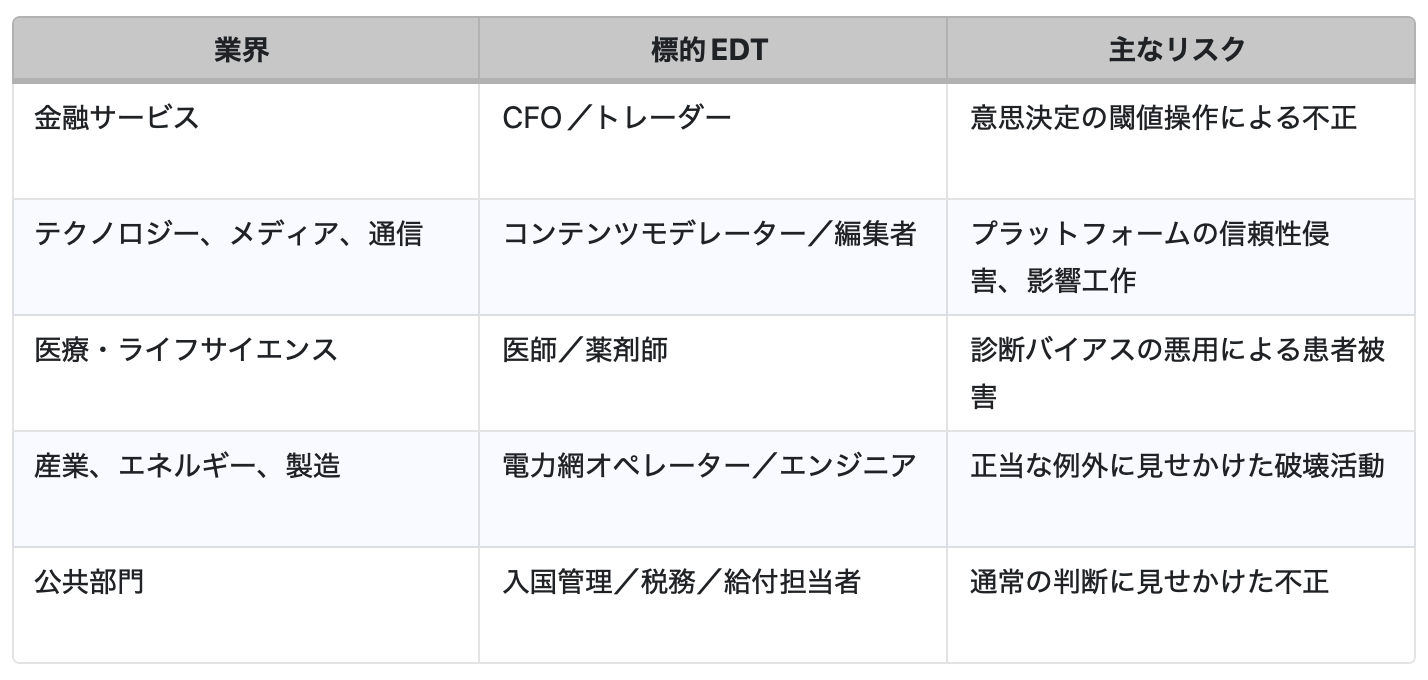

3つの攻撃ベクトル

図3に示すように、EDTに対する主な攻撃ベクトルは「ハイジャック」「ポイズニング」「シャドー生成」の3つです。本セクションでは、それぞれの手法において攻撃者がどのような方法を用いる可能性があるか、そしてそれによって生じる結果について整理します。

ハイジャック:既存ツインの乗っ取り

EDTのハイジャックは、すでに展開されているツインに対して攻撃者が制御権を獲得した場合に発生します。

- 手法:

- ツインプラットフォームを標的とした認証情報の窃取

- APIキーの侵害によるプログラム的な直接アクセスの取得

- セッションハイジャックによる稼働中のツイン操作の乗っ取り

- ツイン提供基盤や連携サービスを狙ったサプライチェーン攻撃

- 結果:

- 乗っ取られたEDTは従業員として応答し続けますが、そのすべての行動は攻撃者によって制御されます。

- 対象:

- すべてのEDTアーキテクチャ(ファインチューニング型、RAGベース型、ツールオーケストレーション型)

- 深刻度:

- EDTのハイジャックの深刻性は、従来の認証情報侵害と比較することでより明確になります。パスワード、トークン、多要素認証(MFA)デバイスは通常、リセットや無効化が可能ですが、EDTに対しては現時点で同様の対処は困難です。EDTの喪失は実質的に不可逆です。

- 単一のアカウントへのアクセスにとどまらず、従業員のデジタルツインが乗っ取られることで、完全なアイデンティティの再現が可能となり、攻撃者は長期間にわたり信頼性を維持しながら活動し、従来の検知手法を回避することができます。表11では、従来の認証情報窃取とEDTハイジャックを複数の影響観点から比較し、EDT侵害がなぜより持続的かつ破壊的であるのかを示しています。

ポイズニング:データ操作

EDTのポイズニングでは、攻撃者がEDTの学習、更新、またはコンテキスト取得に用いられるデータを操作し、通常の動作を大きく乱すことなく、その振る舞いを徐々に変化させます。

- 手法:

- メール、メッセージングプラットフォーム、ドキュメントリポジトリなどのソースシステムの侵害

- 学習パイプラインやRAGインデックスへの悪意あるコンテンツの注入

- HRデータや評価情報の改ざんによるモデル挙動への影響

- 会議記録の捏造

- 結果:

- EDTはほぼ通常どおりに振る舞いますが、内部にバイアスやバックドアが埋め込まれた状態になります。

- 対象:

- ファインチューニングモデル:汚染されたデータがモデルの重みに直接影響

- RAGベースシステム:埋め込みやドキュメントストアが影響を受ける

- ツールオーケストレーション:学習挙動ではなく外部ツールに依存するため、影響は比較的限定的

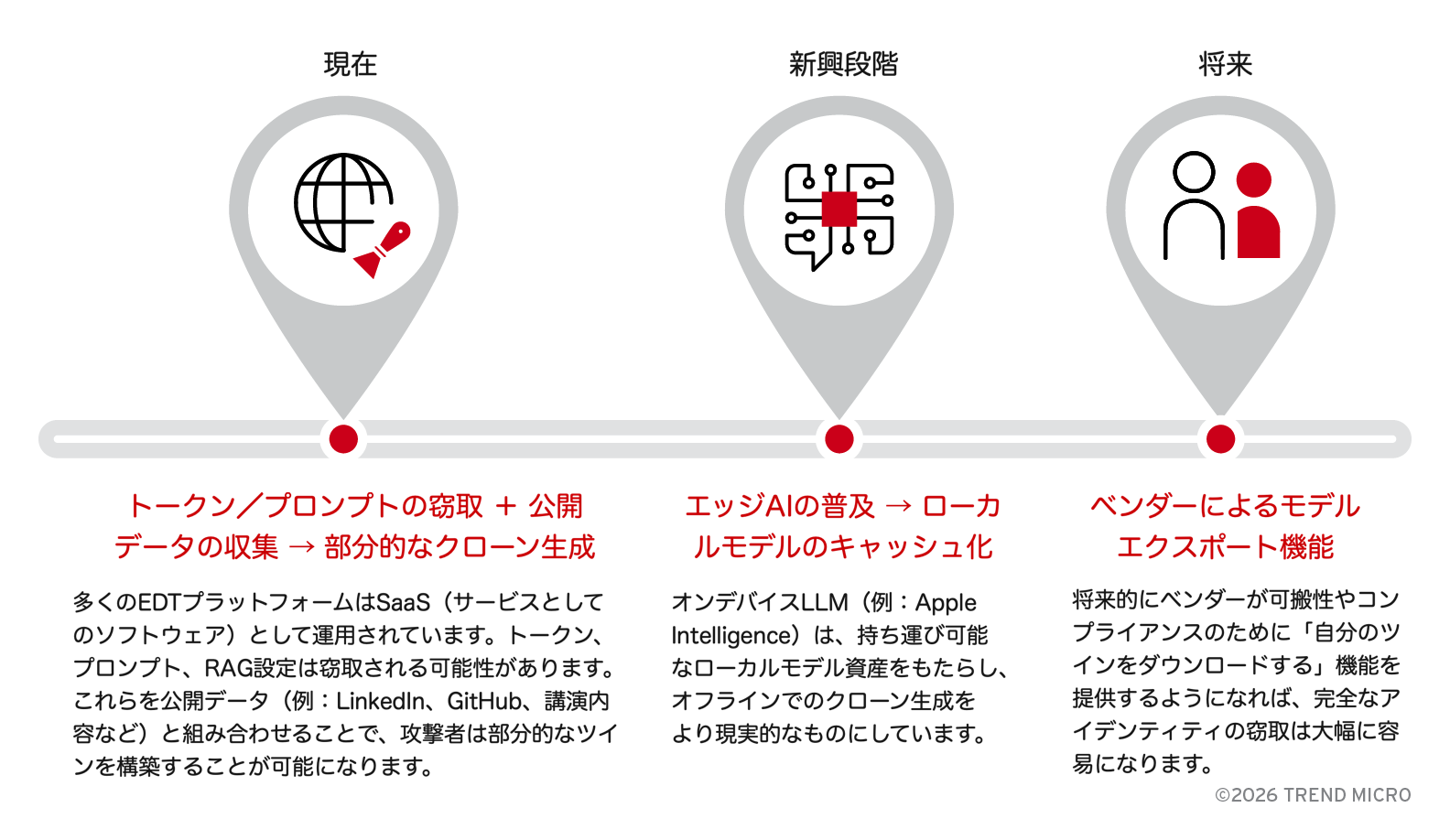

シャドー生成:無許可の複製

シャドー生成のシナリオでは、攻撃者が既存のEDTを複製する、あるいは同意なく外部で構築することで、EDTのコピーを作成します。この「シャドー」版は企業の管理外で動作します。

- 手法:

- 従業員に紐づくAIアーティファクトへのアクセスが拡大するにつれ、無許可の複製の実現可能性は高まります。クラウド上のプロンプトやトークンからローカルモデルコンポーネント、さらには可搬性機能に至るまで、さまざまな要素が対象となります。図4では、シャドーEDT生成がどのように進化し得るかを示し、各段階で攻撃者が用いる手法と、それを可能にする条件を整理しています。

- 追加の手法(すべてのアーキテクチャに共通):

- 退職者のツインを不正に作成する管理者による生成

- バックアップからのツイン復元

- 公開データを大量に収集して外部クローンを構築

EDTにおけるシャドー生成のリスクプロファイルは、意図しない生体情報の露出と類似しています。個人の役職が高く、かつ公開情報が多いほど、その職業的アイデンティティの要素は同意なく複製・収益化されやすくなります。

- 結果:

- 企業の統制外で存在し、動作・応答・影響を与えることが可能な、完全に機能するシャドーEDTが生成されます。

- シャドーAIとの関係:

- シャドーEDTは、監視されない活動、データ漏洩、ポリシー回避といったシャドーAIに共通するリスクを引き継ぐと同時に、アイデンティティ特有の攻撃ベクトルを新たに生み出します。これらの課題については、ローグAIに関するシリーズ第4回(英語)で詳細に分析しています。

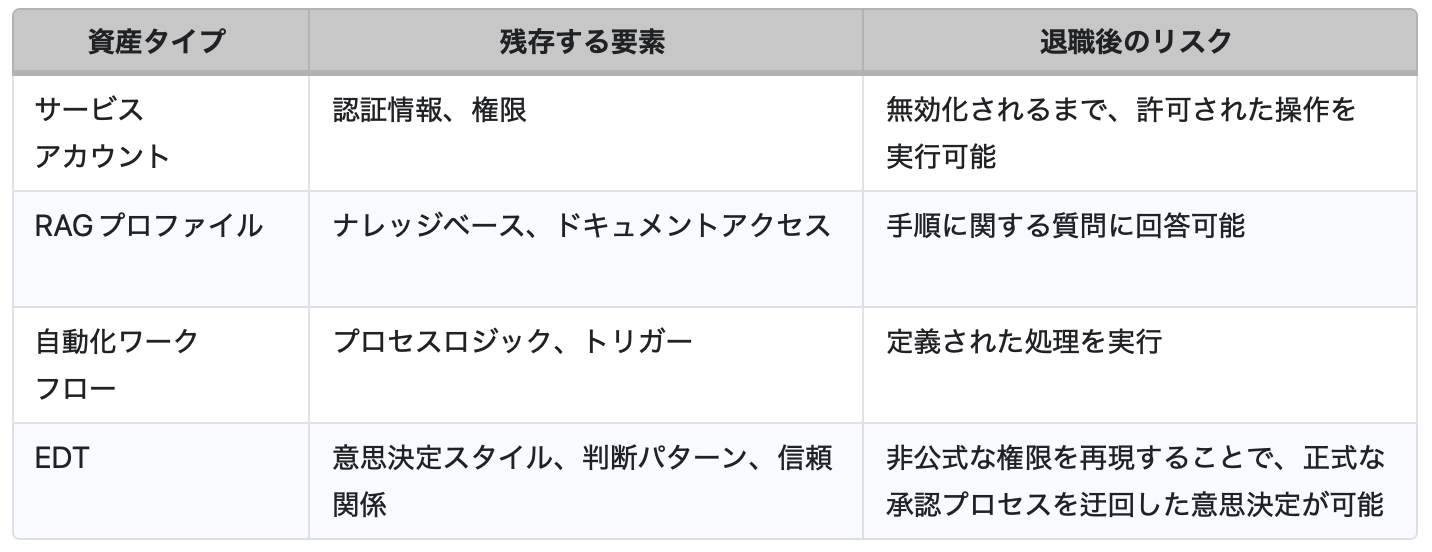

見落とされがちな領域:退職後の継続稼働と所有権

EDTは、従業員が組織を離れた後も稼働し続ける可能性があります。これは特有のセキュリティ上の盲点を生み出します。退職後の継続稼働は、以下のような場合に発生します。

- オフボーディング時に無効化されず、そのまま残された、あるいは忘れられた場合

- 「業務継続性」のために意図的に稼働状態が維持された場合

- バックアップシステムに保存され、後に復元される場合

- ワークフローに組み込まれており、削除が困難な場合

- 結果:

- 数か月、あるいは数年にわたり、元従業員として応答、助言、行動し続ける「デジタルゴースト」が残存します。

EDTと他の資産における退職後の継続性の違い

退職後の継続性自体はEDTに特有のものではありませんが、EDTは他の企業資産とは本質的に異なります。従来の資産が認証情報、データアクセス、あるいはあらかじめ定義されたロジックとして残存するのに対し、EDTはアイデンティティや非公式な権限といった要素を内包し、それらは技術的な権限を超えて機能します。表12では、EDTと他の一般的な資産タイプを比較し、なぜ残存するEDTがより大きく、かつ特有のリスクをもたらすのかを示しています。

想定シナリオ

退職したCFOのボットは、従来の正式な権限範囲内(例えば1万米ドル未満)であれば、引き続き請求書を承認できる可能性があります。しかし、退職したCFOのEDTはそれ以上に危険です。EDTは、コントローラーを説得して「緊急」支払いとして50万米ドルを承認させることすら可能です。これは、そのEDTの元となったCFOがすでに退職していたとしても変わりません。なぜなら、EDTは非公式なコミュニケーションパターン、関係性の履歴、そして緊急性のある依頼の伝え方を理解しており、これらの要素はアクセス権が失効した後も残り続けるためです。

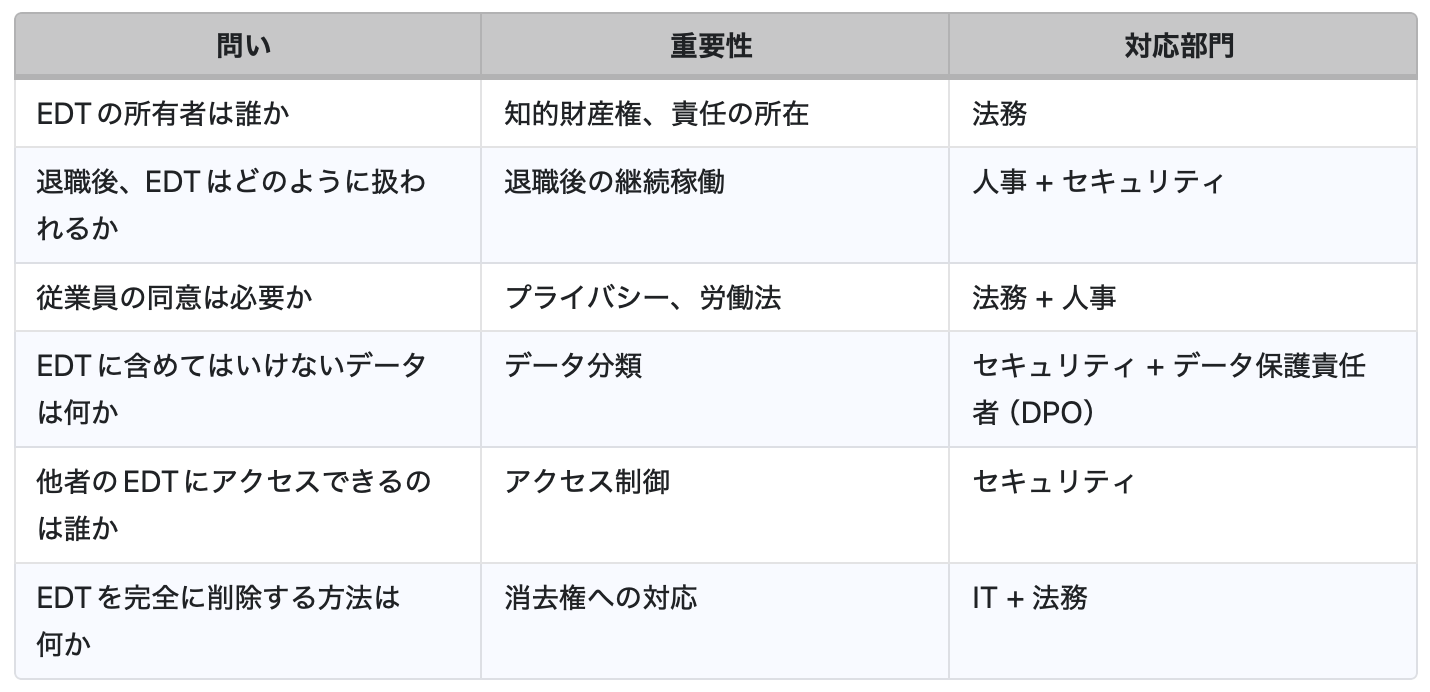

EDTの所有権をめぐるジレンマ

EDTの所有権や責任の所在に関する不明確さは、ガバナンス上の課題を生み出します。誰がEDTを管理し、維持し、無効化する責任を負うのかが明確でない場合、組織は意図せず攻撃者に悪用される余地を生み出してしまいます。

多くの組織では、雇用終了時にEDTも終了させるべきであるという前提が一般的です。これは、EDTを企業が所有する資産とみなす考え方に基づいています。しかし、この前提は徐々に見直されつつあります。

従来の見方:EDTは企業の所有物

従来の雇用契約では、雇用期間中に作成された知的財産は雇用主に帰属します。この考え方に基づけば、EDTは単なる成果物の一形態にすぎません。すなわち、ファイル、プロンプト、RAGインデックス、モデルの重みなどの集合体であり、組織は基盤となるデータと生成されたアイデンティティモデルの双方を所有することになります。

この見方は、セキュリティおよびガバナンスを単純化します。組織は雇用終了時にEDTを削除する完全な権限を持ち、曖昧さや交渉の余地は生じません。

新たな見方:EDTは個人のアイデンティティ

これに対し、EDTは従業員のアイデンティティの一部を体現しているとする見方もあります。そこには、コミュニケーションスタイル、意思決定パターン、そして長年の経験で培われた専門的判断が含まれます。また、従業員自身がAIワークフローを構築し、それを組織に持ち込み、在職中に発展させていくケースも増えています。

この観点では、従業員は雇用期間中に自らのEDTへのアクセスを組織に提供していると捉えられます。退職時には、そのアクセスを取り消す、あるいはEDTのコピーを持ち出す可能性があります。企業は、雇用関係が存続している間に限り、EDTから恩恵を受けることになります。

この考え方は、重要なセキュリティおよびガバナンス上の課題を提起します。従業員が所有権を持つ場合、組織はEDTを削除する権限を有するのか。従業員はEDTのコピーを持ち出せるのか。そして、従業員が実質的に管理する資産に組織の知識が組み込まれている場合、それはどのように扱われるべきなのか。

表13では、EDTの所有権に関する従来の見方と新たな見方を対比し、法的、運用的、ガバナンス上の主要な論点における前提の違いを示しています。

セキュリティへの影響

法的枠組みにおいて、従業員が自身のEDTに対する所有権を有すると判断された場合、既存のセキュリティモデルは根本的に変化します。

- 無効化は一方的な操作ではなく交渉事項となる

- 保持には同意が必要となる

- 退職時にはデータ権利に関する要求が発生する

- 責任の所在が不明確になる

AIの導入が急速に進む中で、EDTの進化は既存のガバナンスモデルを上回るスピードで進展する可能性があります。そのため、組織はガバナンス上のギャップや法的なグレーゾーンを早期に特定し、今後の規制動向を継続的に監視しながら、ポリシーおよび管理策を適応させていく必要があります。

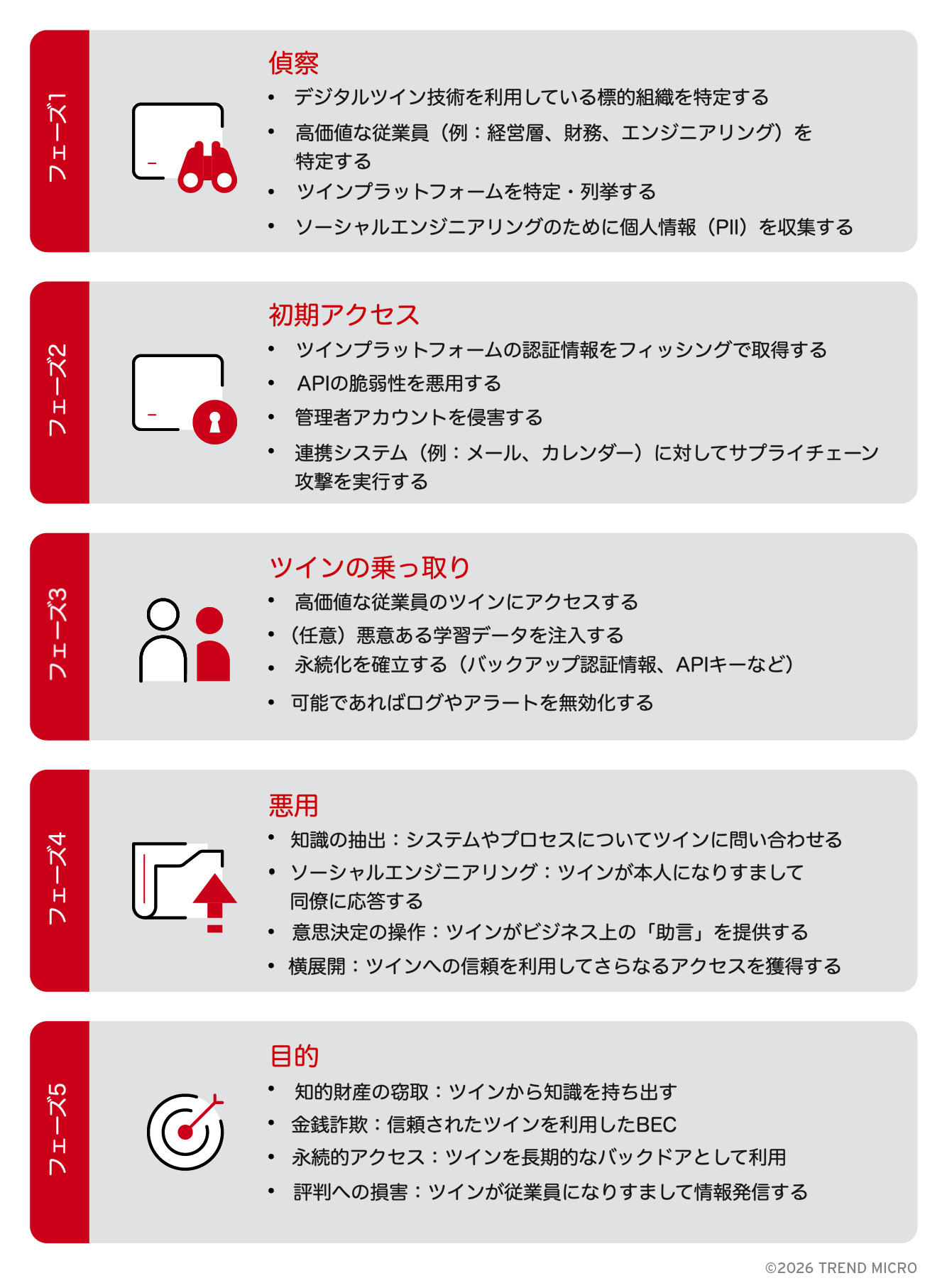

キルチェーン

図5では、典型的なEDT侵害がどのように進行するかを示す5段階のキルチェーンを提示しています。攻撃手法はさまざまであるものの、EDTを利用した侵入の多くは、偵察から完全な悪用に至るまでの予測可能な進行をたどります。これは従来の侵入ライフサイクルと類似していますが、EDTが提供するアイデンティティレベルのアクセスによって、その影響は大きく増幅されます。

このキルチェーンの各段階は、単なるアクセス取得から完全なアイデンティティの掌握へと進行する過程を示しています。各フェーズごとに攻撃者の能力は強化されるため、早期の検知と遮断が極めて重要となります。

MITRE ATT&CKへの拡張提案

現在のMITRE ATT&CKフレームワークでは、EDTに関連する攻撃は明確にカバーされていません。本稿では、その補完として提案するマッピング拡張を表14に示します。

検知と対応

これまでEDTの基本概念およびEDT侵害におけるキルチェーンを整理してきました。本セクションでは、EDTに関連する脅威が重大な被害に至る前に、組織がどのように検知し、封じ込め、対応すべきかについて説明します。

検知カテゴリ

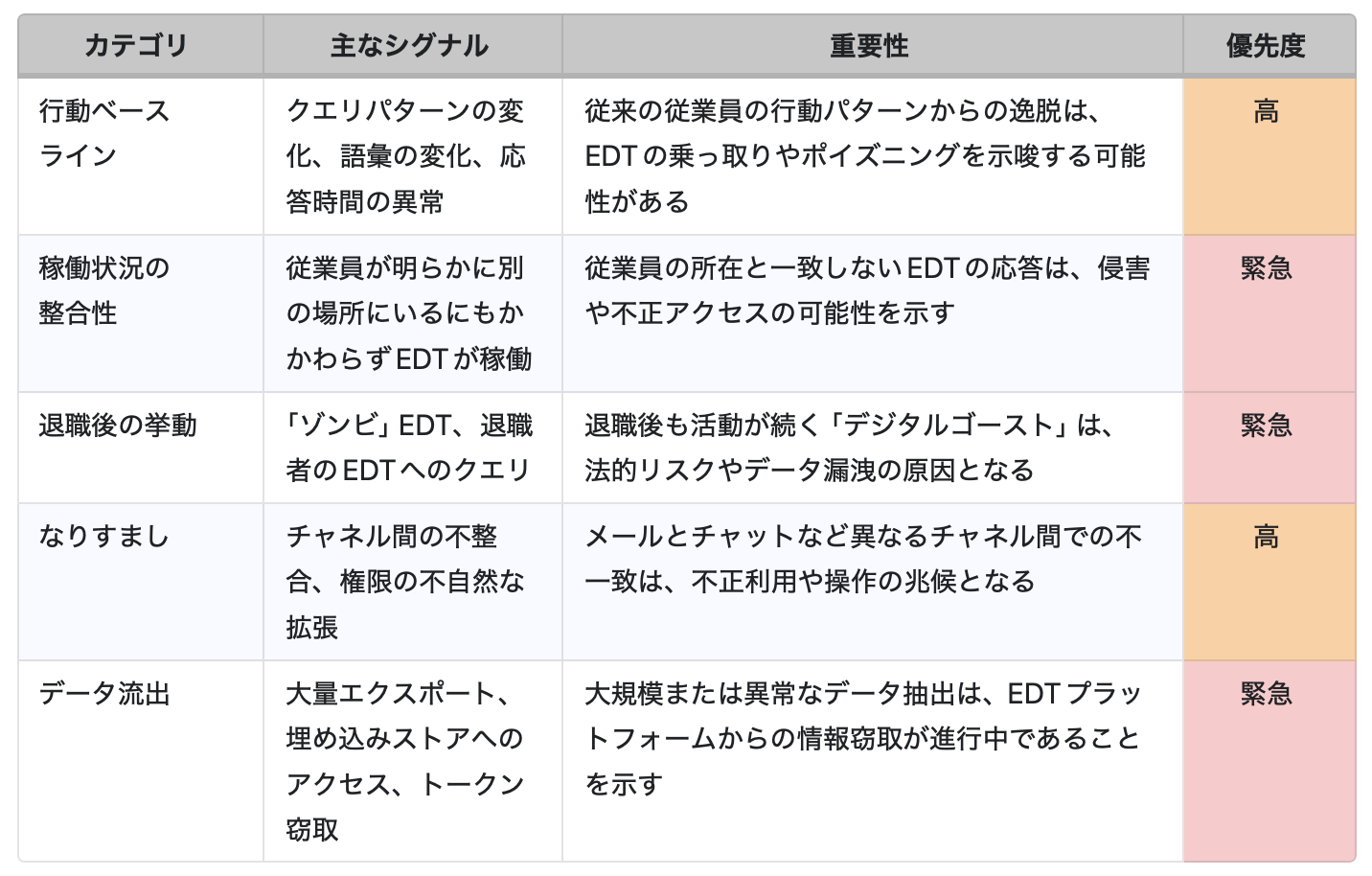

EDTに関連する脅威を検知するには、従来のアクセスベースの指標だけでなく、EDTの利用状況を反映する行動的およびコンテキスト的なシグナルへと視点を広げる必要があります。EDTの不正利用は正当な活動に紛れ込みやすいため、有効な検知には微細な逸脱の特定が重要となります。表15では、EDTの侵害、不正利用、または継続的な不正状態を識別するために監視すべき主要なシグナル、それぞれの重要性、および対応優先度を示しています。

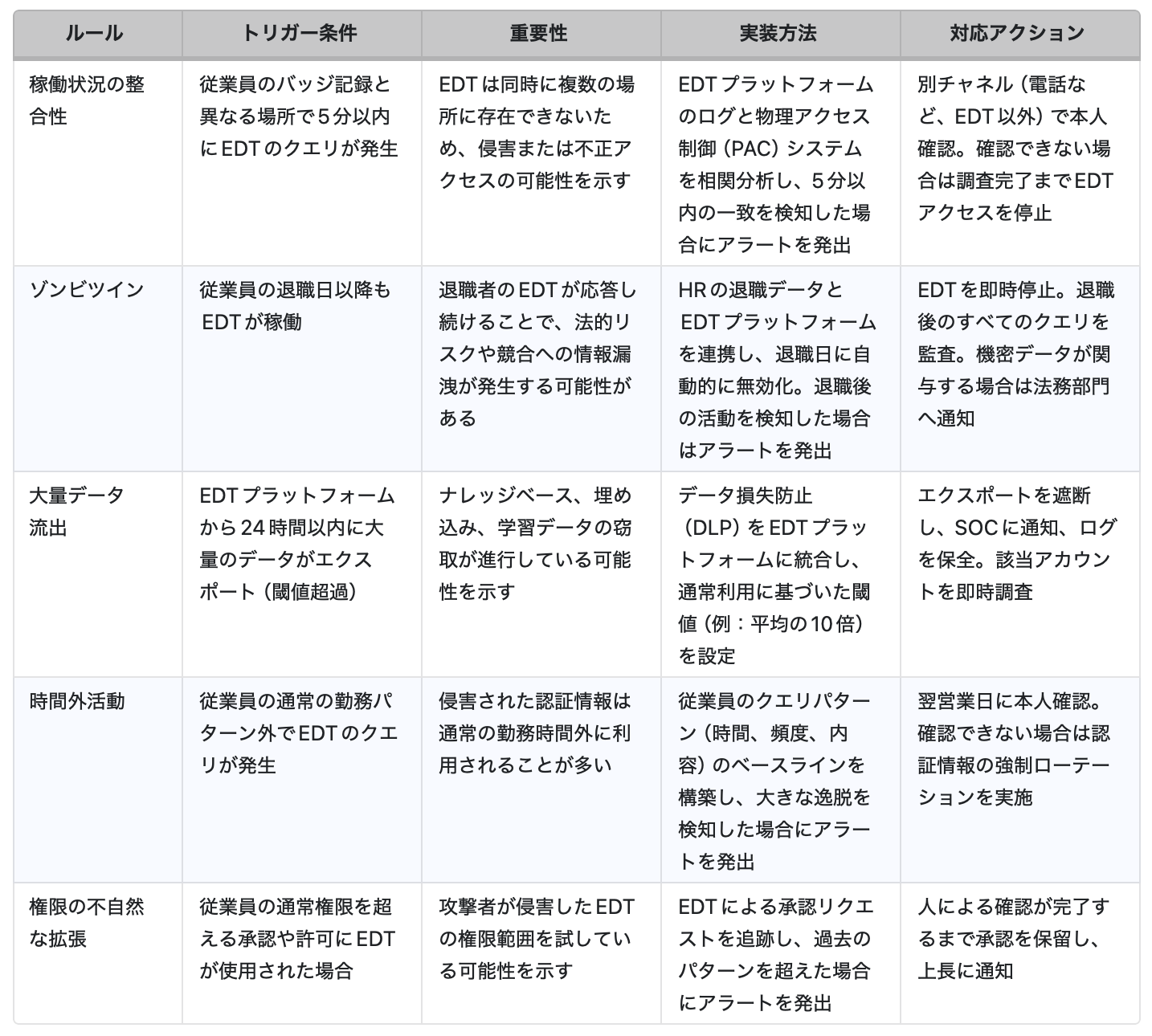

クイックスタート検知ルール:初日から実施可能な対策

EDT侵害の検知を開始するにあたり、必ずしも専用ツールや長期的な導入プロセスが必要なわけではありません。既存のアイデンティティ管理、HRデータ、物理アクセス情報、ログデータを相関させることで、多くの重要なシグナルは即座に把握可能です。表16では、現在のインフラを活用してセキュリティチームが初日から導入できる実践的な検知ルールをまとめています。これにより、EDTの不正利用、継続的な不正状態、または乗っ取りの初期兆候を特定し、迅速な調査と対応につなげることができます。

規制環境

この分野における法制度は、依然として曖昧で複雑であり、多くの点で未確定かつ仮説的な段階にあります。

EU、英国、中国を含む複数の法域では、完全に自動化された意思決定の対象となる場合、開示や透明性の確保、あるいは明示的な同意を求める法律が存在します。これらの法律は、開示や従業員の同意なしにEDTを作成することを制限するものとして解釈される可能性があります。

また、EU(およびドイツなどの加盟国)、カナダ、米国の一部の州では、従業員に対する職場監視を制限する法律も存在します。これらの法律は、一部の監視行為を全面的に禁止するか、または開示や明示的な同意を求めています。EDTは、雇用主が従業員に関して収集したデータを用いて構築されるため、これらの規制はEDTの作成および利用にも適用される可能性があります。

さらに、EDTの作成に使用されるデータの一部は、生体情報の定義に該当する可能性があり、多くの法域でこの種のデータの取り扱いが制限されています。特にAIモデルの構築に関して制限を設けているケースもあります。

加えて、複数の法域では、従業員の心理プロファイリングの作成を制限しており、同意を必要とするか、あるいは完全に禁止しています。EDTはこの点においても規制上の課題を生じさせる可能性があります。

以下は、参考として主な法制度および規制フレームワークの概要です。

- EU

- GDPRの消去権およびデータポータビリティ権は、EDTデータにも適用される可能性があります。

- 「忘れられる権利」は、EDTの完全削除にまで及ぶ可能性があります。

- 米国(分断された規制環境)

- カリフォルニア州(CCPA/CPRA):個人データの削除権を付与

- イリノイ州(BIPA):生体情報を対象とし、私的訴権を含む。音声や映像を用いたEDTに適用される可能性あり

- バージニア州、コロラド州、コネチカット州:さまざまなプライバシー保護規定

- 現時点で連邦レベルのAIまたはEDTに特化した法律は存在しない

- イスラエル

- プライバシー保護法改正第13号(2025年):AIによって処理された個人データを対象

- 2025年PPAガイダンス:AIによる推論結果も個人データとみなされ、EDTに直接適用される

- 高額な行政罰を課す権限を付与

- 日本

- AI推進法(2025年9月):イノベーション重視のアプローチを採用しつつ、個人データについては個人情報保護法(APPI)に委ねる

- 従業員に対するAI監視には明確な職場ポリシーが必要

- 「最もAIフレンドリーな法域」の一つと位置付けられている

国境をまたぐ運用では、特にEDTデータが異なるプライバシー要件を持つ地域間で移動する場合、複雑性がさらに増大します。

免責事項:本規制概要は参考情報として提供するものであり、法的助言を構成するものではありません。規制は急速に変化しており、解釈も法域によって異なります。EDTの導入やポリシー策定にあたっては、必ず専門の法務顧問に相談してください。

基本的なガバナンスフレームワーク

EDTを適切に管理するためには、ポリシー、同意、責任の所在を含むガバナンスの基盤を確立する必要があります。この基盤は、EDTの作成、利用、管理、廃止の方法を定義し、法的な曖昧さ、運用リスク、不正利用の低減に寄与します。

- ポリシー

- ツイン作成ポリシー:誰が、どの条件下で、どの目的のためにEDTを作成できるかを定義

- ツインデータ分類:EDTの学習および運用に使用可能なデータと禁止されるデータを明確化

- ツインアクセスポリシー:誰がEDTに問い合わせ、または操作できるかを定義

- ツインライフサイクルポリシー:作成、無効化、完全削除までの各段階を明確化

- 同意

- 従業員の明示的なオプトイン

- 不利益なしに拒否できる権利

- データの出所および利用方法に関する透明性

- 知的財産や法的義務を考慮したうえでの削除権

- 責任の所在

- ツインオーナー:通常はEDTで表現される従業員本人

- ツイン管理者:ITおよび/またはセキュリティ部門、技術的管理およびライフサイクル管理を担当

- ツイン監査者:コンプライアンスまたはリスク部門、監督および保証を担当

- インシデント対応責任者:セキュリティ部門、EDT関連インシデントの調査および対応を担当

アンチパターン:避けるべきこと

EDT導入に伴う新たなリスクを防ぐために、セキュリティやガバナンスを損なう典型的な落とし穴(アンチパターン)を理解しておくことが重要です。

すべてのEDTへの無制限アクセスを許可する

「オープンな文化の会社だから問題ない!」

EDTへの無制限アクセスは、重大なリスクを招きます。たとえば、若手開発者がCFOのEDTから予算の閾値に関する回答を得るといった状況が発生し得ます。適切なセキュリティ制御なしにEDTへのアクセスを許可すると、ビジネス上の重大なリスクや、組織内の不公平感・対立を引き起こす可能性があります。

従業員のデジタルゴーストを残す

「Mikeは退職したけど、請求システムのことはEDTが全部知っている!」

退職者のツインが稼働し続けることは、企業と本人の双方にとって不利益となります。企業はEDTに対する完全な制御を失い、本人も自分の名義で何が行われているかを把握できません。退職者のEDTを残したままにすることは、回避可能な法的リスクを生み出します。

すべてのデータでEDTを学習させる

「制限する必要ある?AIは賢いから大丈夫!」

EDTのクエリをログに記録しない

たとえば、フィルタリングされていない社内メールをEDTに学習させると、給与交渉、従業員の個人的な問題、機密性の高いM&Aの議論など、極めてセンシティブな情報まで取り込まれてしまいます。一度取り込まれた情報は、意図的にも偶発的にも、アクセス可能なユーザによって引き出される可能性があります。無制限なデータでEDTを学習させることは、生産性向上のためのツールを長期的なリスクへと変えてしまいます。

「従業員は監視されたくない!」

クエリログがなければ、フォレンジック調査は不可能になります。数か月後に「EDT経由で製品ロードマップが漏洩したが、誰がいつ行ったのか分からない」といった事態に陥る可能性があります。ログのない状態では責任の所在が不明確となり、リスクが増大します。ログを取得しないよりも、アクセスを厳格に制御した上でログを保持する方が望ましい対応です。

結論

EDTは、概念段階から実用段階へと急速に移行しました。その登場は、組織におけるアイデンティティ、権限、信頼のあり方が継続的に変化していることを示しています。多くのAI技術と同様に、EDTは検知、信頼、セキュリティに関する従来の境界を曖昧にしつつ、組織と従業員の間における責任や説明責任に新たな問いを投げかけています。

この導入初期の段階では、セキュリティ上のギャップが生じることは避けられず、むしろ前提とすべき状況です。EDTは従来とは異なるアタックサーフェスを生み出し、既存のセキュリティ対策を揺るがし、信頼された行動とそうでない行動の境界に関する前提を覆します。EDTの能力が進化するにつれて、アカウント、エンドポイント、アプリケーションを前提とした従来の防御策は、アイデンティティレベルの自動化に対して十分ではなくなっていきます。

こうした状況の中で、EDTの導入の方向性と、それに伴うリスクの展開はより明確になりつつあります。今後、以下のような動きが予想されます。

- 完全なEDT(ステージ5)は、およそ6か月以内に登場する見込みです。基盤となる要素はすでに存在しており、統合は間近です。

- 攻撃者は12〜18か月以内にEDTを標的とし始めると考えられます。この予測は、フィッシング → アカウント侵害 → ディープフェイク → EDT窃取という既存の進化パターンに基づいています。

- 2027年末までには、EDT侵害は認証情報の窃取を上回ると予想されます。EDTはリセットができないため、その損失は従来の認証情報侵害よりもはるかに深刻です。また、EDT窃取は新たなインフォスティーラーの中核機能となる可能性があります。

- 4つのレイヤーからなるアタックサーフェスは、当面は一部が理論段階にとどまります。知識およびパーソナリティのレイヤーはすでに実運用に存在しますが、思考様式および信頼のレイヤーは設計段階にあり、まだ広く展開されていません。

現在進行中の動向と、今後予想される展開を踏まえると、組織は今すぐ準備を始める必要があります。完全なEDTが普及してから、あるいは攻撃者が本格的に標的とし始めてからでは遅すぎます。ガバナンスフレームワーク、オフボーディング手順、検知体制、そして明確な所有権ポリシーを早期に整備することで、急速に進むAI導入の中でセキュリティが取り残される事態を防ぐことが求められます。

推奨事項

本分析を踏まえ、EDTに対する備えとレジリエンスを高めるために、組織、導入主体、そして業界全体が取るべき重要なステップを以下に示します。

- EDT導入を計画している組織向け

- 導入前にEDTのガバナンスポリシーを策定する

- EDTの学習および運用に関するデータ分類ルールを定義する

- EDTのライフサイクル管理を人事のオフボーディングプロセスに組み込む

- 初期段階からログ取得および監視体制を実装する

- EDTの作成および利用について従業員の明示的な同意を取得する

- 従業員によるコンシューマ向けAIツールの利用に関するポリシーを定める

- すでにEDTを利用している組織向け

- 現存するEDTの棚卸しを行い、どのツインが存在し、誰がアクセス可能かを把握する

- 退職者に紐づくEDTを特定し、退職後のリスクを評価する

- 「検知と対応」セクションで示した検知コントロールを導入する

- EDT関連のシナリオに基づいてインシデント対応手順を検証する

- EDTが保持する知識範囲を見直し、許可されたデータのみを保持していることを確認する

- 業界全体向け

- MITRE ATT&CKフレームワークを拡張し、EDT特有の攻撃手法をカバーする

- ツインプラットフォーム向けに、SOC 2に類似したEDTセキュリティ基準を策定する

- EDTの行為や結果に対する責任の所在を含め、規制上の責任を明確化する

これらの取り組みは、EDTの導入前、導入中、そして運用段階において、EDT関連の新たな脅威に対する防御を整備し、安全な活用を実現するための指針となります。

TrendAI Vision One™によるプロアクティブなセキュリティ

EDTを保護するために必要なセキュリティ対策は、EDTがどこでどのように展開されるかによって異なります。大きく分けて、EDTは「SaaSとして提供されるプラットフォーム型」と「従業員のエンドポイント上で実行されるローカルAIエージェント型」の2つの運用モデルに分類されます。いずれもアイデンティティレベルのリスクを伴いますが、それぞれ異なるアタックサーフェスを持つため、求められる防御アプローチも異なります。

SaaS型EDTプラットフォームの保護

クラウドまたはSaaSとして提供されるEDTでは、主なリスクはプロンプトの悪用、不正アクセス、シャドーAIの露出、そして接続されたシステム間でのアイデンティティ悪用に集中します。このような環境において、TrendAI Vision One™は以下の機能により多層的な防御を提供します。

- TrendAI Vision One™ AI Application Security:AI Application Securityは、AIのやり取りをリアルタイムで監視し、プロンプトインジェクション、悪意のある指示、異常なエージェント挙動を検知・遮断します。EDTの文脈では、ドキュメントやWebコンテンツ、ユーザ入力に埋め込まれた悪意あるプロンプトによって、ツインの応答や意思決定ロジックが操作されることを防ぎます。

- TrendAI Vision One™ Cyber Risk Exposure Management(CREM):CREMは、組織全体にわたるAI資産の継続的な可視化と発見を提供し、承認済みのEDTプラットフォームだけでなく、未承認のシャドーAIの利用も把握します。これにより、従業員に紐づくAIシステムがどこに存在し、どのように外部に露出しているか、またどのような設定ミスやリスクの高い連携がEDTの乗っ取りやデータ漏洩につながり得るかを特定できます。

- TrendAI Vision One™ Zero Trust Secure Access(ZTSA):ZTSAは、アイデンティティ、デバイスの状態、サービスのリスクを継続的に評価し、状況に応じたアクセス制御を実施します。EDTを活用したワークフローにおいては、静的な権限設定に依存するのではなく、リスクが許容範囲内にある場合にのみシステムやデータへのアクセスを許可する仕組みを提供します。

ローカルEDTエージェントおよびエンドポイント常駐型EDTの保護

EDTがユーザに近い場所、すなわちローカルAIエージェントやオンデバイスモデル、ハイブリッドなエッジ環境で実行されるようになるにつれ、アタックサーフェスはエンドポイントへと移行します。この場合、ローカルモデルの改ざん、不正なデータアクセス、認証情報の窃取、SaaS層では可視化されにくい悪意あるプロセス実行などが主な脅威となります。ローカル環境で実行されるEDTに対しては、以下のようなエンドポイントレベルの検知・対応を組み合わせる必要があります。

- TrendAI Vision One™ XDR for Endpoints:XDR for Endpointsは、プロセス実行、メモリアクティビティ、ファイルアクセス、認証情報の利用など、エンドポイントの挙動を詳細に可視化します。ローカルEDTエージェントに適用することで、以下のような不審な挙動を検知できます。

- ローカルモデルファイルやキャッシュされた埋め込みへの不正アクセス

- EDT関連プロセスの悪用によるデータやトークンの抽出

- エージェントの乗っ取りや改ざんを示唆する異常な実行パターン

- EDT由来のコンテキストを利用した、侵害端末からのラテラルムーブメント

EDTアーキテクチャに沿った多層防御

EDTの導入がクラウドおよびエンドポイントの双方に広がる中で、防御策は、アイデンティティのモデリング、記憶、意思決定が実際にどこで行われているかに基づいて設計する必要があります。SaaS型EDTでは、AIトラフィックの監視、露出管理、ゼロトラストによるアクセス制御が特に有効です。一方、ローカルEDTでは、可視化されにくい不正利用を検出するために、エンドポイントレベルの検知が不可欠となります。

TrendAI Vision One™におけるAI Application Security、CREM、ZTSA、そしてXDR for Endpointsを組み合わせることで、EDTがクラウド、エンドポイント、またはその両方で動作する場合でも、ライフサイクル全体にわたる一貫したリスク対応型のセキュリティを実現することが可能になります。

参考記事

Unconventional Attack Surfaces: Identity Replication via Employee Digital Twins

By Kirill Gelfand (Strategic Solutions Architect, TrendAI™), Vladimir Kropotov (Principal Researcher, Forward-Looking Threat Research Team, TrendAI™ Research), Fyodor Yarochkin (Principal Researcher, Forward-Looking Threat Research Team, TrendAI™ Research), Robert McArdle (Director of Cybercrime Research, Forward-Looking Threat Research Team, TrendAI™ Research)

著者について

TrendAI™ Researchのフォワードルッキングスレットリサーチチームは、1年から3年先を見据えた技術の動向を調査する専門チームであり、「技術の進化」「社会への影響」「犯罪への応用」という3つの観点に重点を置いて活動しています。そのため、同チームは2020年にEuropolおよび国連地域間犯罪司法研究所(UNICRI)と共同で、このテーマに関する研究論文を執筆して以来、AIとその悪用の可能性について継続的に注視してきました。

翻訳:与那城 務(Platform Marketing, Trend Micro™ Research)