Artificial Intelligence (AI)

個人写真が30分で巧妙な詐欺に転用されるリスク:AIが公開写真を標的型攻撃のデータに変換

AIを悪用する攻撃者は、SNS上の公開写真を情報源として、迅速かつ大規模な標的型フィッシングを行う可能性があります。日常的な個人写真さえも、リスクの源になります。

- AIの悪用法を模索する攻撃者は、SNSなどに公開された個人画像に目をつけ、高度な情報源として運用する可能性があります。この種の情報源は、従来からセキュリティ制御の範囲外に置かれていました。

- AIは、特に公開写真からフィッシング用データを構築、拡充するためのプロセスを大幅に簡略化し、スキルや時間、労力などの敷居を取り払います。結果、以前であれば手作業を要していた標的特化型の攻撃さえも、容易に自動化、大規模化されるようになります。

- 個人的な活動と業務的な活動の場が融合する中、画像から個人レベルの情報が露出すれば、それは必然的に、企業レベルのリスクに繋がります。そのため、公開された個人情報は、プライバシー上の懸念事項というだけでなく、セキュリティ上の問題点をはらんでいます。

はじめに

多くの企業は、ネットワークやエンドポイント、ID、クラウド環境の保護に多大な投資を行っています。その一方で、経営幹部から一般社員に至る各個人が、組織としてのセキュリティコントロールから切り離された環境下で、「私的なデジタル活動」を展開しています。そこで利用される個人メールアカウントやSNSユーザ情報、公開画像などへのアクセスは比較的開放されており、ルール管理も漫然としていますが、攻撃対象領域(アタックサーフェス)とは見なされない傾向にありました。こうした習慣は、現代において、大きな危険性をはらんでいます。

前回の記事では、LinkedInで公開しているデータがAIに取り込まれることで、自動で読み取り可能な知識情報(インテリジェンス)に変換され、攻撃者に悪用されるリスクを指摘しました。特に、偵察活動や、標的に合わせたデータ作成が大幅に自動化、大規模化する懸念点を示しました。これに対して本稿では、同じような動向が特に「オンライン上の個人画像」にも当てはまるかを検証します。具体的には、公開写真が近代的なAIツールによっていかに迅速にインテリジェンスに変換され、悪用されうるかを分析します。

SNSやブログ、職業経歴サイトといった掲載場所を問わず、公開画像には、想像に及ばないほど多くの情報が含まれています。わずか1枚の写真からでも、日常的な行動パターンや関心事、所在地、所属関係、健康履歴、家族構成などの情報を汲み取れる場合があります。まして、大規模な画像コレクションともなれば、そこから複数名分のプロファイルデータを構築して互いに関連付け、付加情報を付け足すことで、さまざまな形で運用できるでしょう。攻撃者にとって、こうした情報の価値はプライバシー自体にあるのではなく、むしろ、そこから知りうる「文脈情報(背景事情や環境など)」にあります。

従来、文脈情報を抽出して悪用するには、莫大な手作業が必要でした。個人の私生活や関心事にまで深堀りした標的型のフィッシング活動は、準備に時間が必要であり、大規模化も困難でした。そのため、攻撃対象は少数の「高価値」と見られる組織や個人に絞り込まれ、作戦自体も「特注の手作業」で組まれる傾向にありました。

しかし、こうした手間の多くは、AIによって一掃されました。

最新の画像解析モデルや自動化ツールの普及により、公開画像から「標的人物」の情報を抽出、整備するプロセスが大幅に迅速化、大規模化し、整合性も保持しやすくなっています。従来ならば数日間にわたる手作業での「オープンソース・インテリジェンス(OSINT)分析」を必要としていたものが、わずか数分間で完了します。なお、攻撃の手口が変化したわけではありません。標的型のフィッシング活動は、幾年にも渡って存在しています。しかし、攻撃目標に応じた最適化の速度と効率が、劇的に高まったのです。

この動向が実際にどのような影響を与えるのかを把握するため、TrendAI™では、内部用の画像解析PoC(概念実証)ツールを構築しました。その目的は、新たな犯罪機能を開発することではなく、攻撃者が公開ツールや最先端のAIモデルを駆使して自動化ワークフローを作成した場合に、どこまで迅速化、大規模化、効率化を達成できるかについて、調べることです。内部で使用するツールについては、透明性があり、かつメンテナンスされているものに限定しました。

今回のPoCツールは、公開されている「個人画像」を対象としていますが、その影響は、企業にも直接響きます。企業の経営幹部は、確かに組織のリーダーとして勤めていますが、同時に一人の個人であり、家族や友人がいます。そして、個人生活と職務生活は、「メール受信箱」で融合する可能性が高まります。私的な文脈情報は、ビジネス向けフィッシングなどにおいて、標的に送るメッセージの説得力を高める目的で多用されています。その文脈情報がAIで自動抽出され、運用可能な形式に変換されれば、企業へのリスクは必然的に高まります。

本稿では、上述したPoCツールの仕組みや機能、AI駆動の標的分析がもたらす効果について解説します。また、防御側の視点として、公開された個人データを「プライバシー上の問題」と捉えるだけでなく、広範な「セキュリティ脅威モデル」の視点から捉えることの重要性を示します。

画像解析ツール

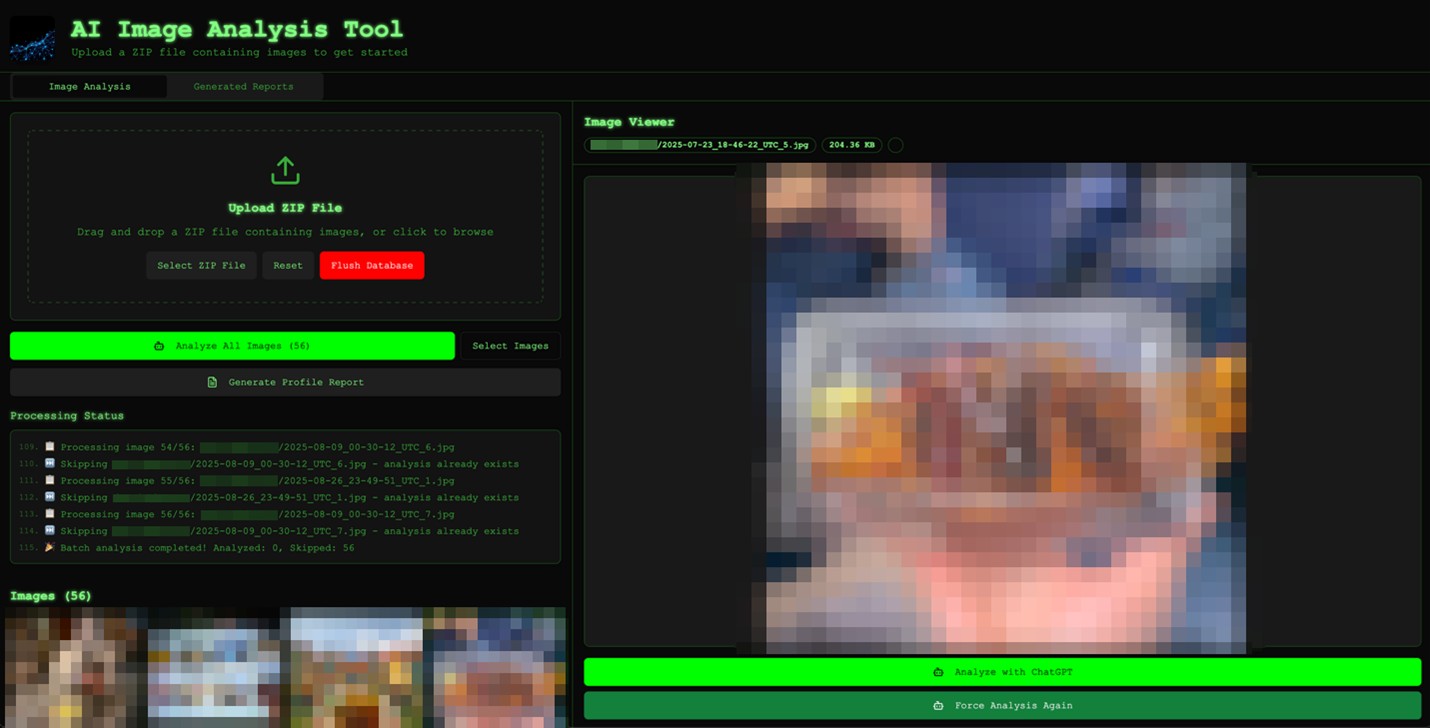

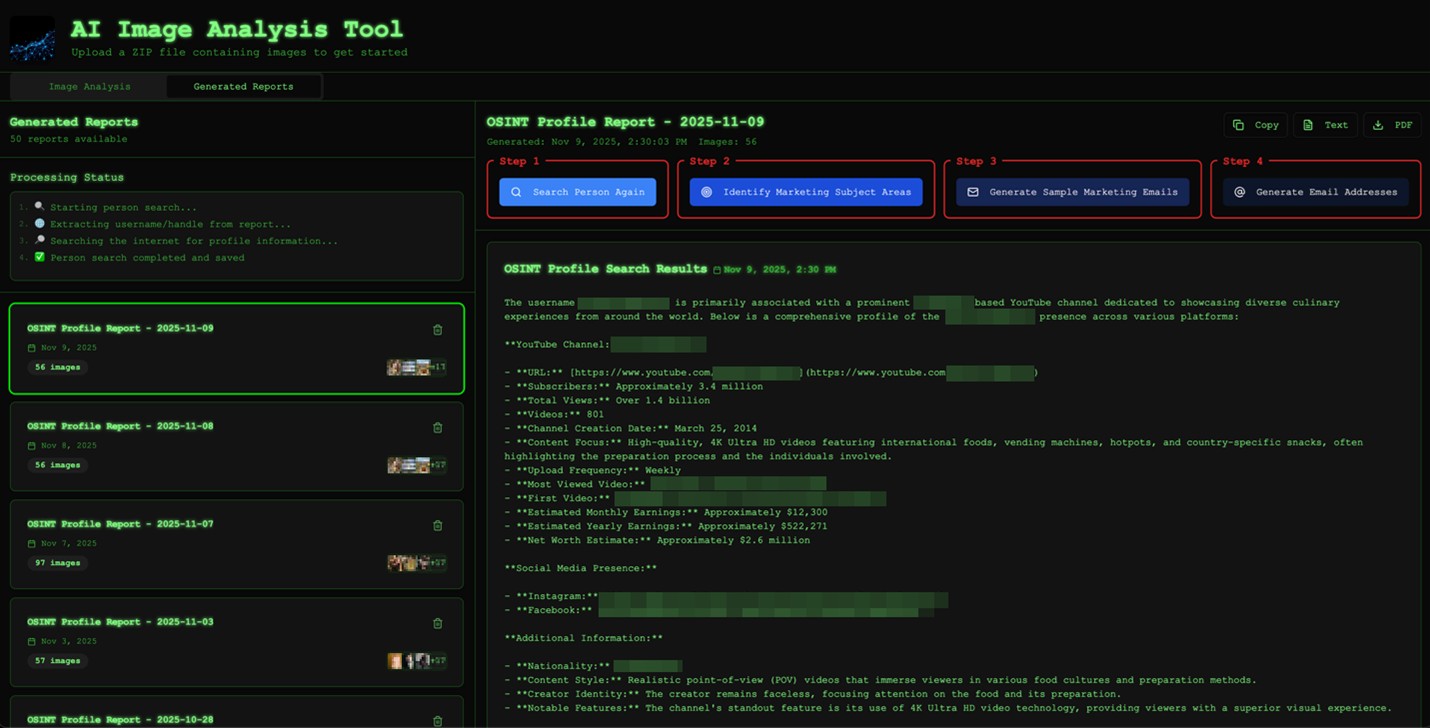

AI駆動による標的分析が現実的にどのような形で機能するのかを把握するため、今回は画像解析ツールを開発しました。このツールは、Instagramで公開された画像の収集、AIによる解析、理論的に悪用可能なプロファイルデータの構築に至るまで、一連のワークフローを自動化します。

本ツールは、OSINT作業の自動化が可能であるかを検証する過程で、2025年に考案されたものです。当初の手動によるOSINT作業は、2名のリサーチャーが対象者の画像を収集分析し、そこから有意義な関連性を見出し、最終的にプロファイルレポートを作成するものであり、約1週間を要していました。これに対して本ツールでは、その全工程を30分以内に完了させることを目標としています。つまり、数多くの生画像データを元手に、標的特化型の「フィッシングサイト」を30分以内に構築できるということです。

本解析ツールの開発にあたっては、著名なバイブコーディング用プラットフォーム「Lovable」を選択しました。Lovableには、下記のような利点があります。

- 最新のAIモデルにアクセス可能であり、大規模コンテキストウィンドウに加えて自動メモリ管理機能を備えている。今回はこれにより、単一スレッド上でチャットを継続し、わずか3日間でツールをビルドするに至った。

- バックエンドサービス「Supabase」を内蔵統合している。これにより、分析結果の格納用データベースを容易に作成、接続できる他、Supabaseのエッジ関数を通して外部APIを呼び出せるようになった。

- GitHubの機能を内蔵統合している。これにより、コードの変更結果を自動でGitHubにプッシュする仕組みが実現し、結果、外部からも容易に取り込めるようになった。

- Webアプリケーションのビルド後は、それをLovable上にデプロイ、ホストできる。無料アカウントの場合、そのWebアプリケーションは外部に公開される。有料アカウントの場合は、自身のドメイン上にもホストできる。

全体として、Webアプリケーションの構築に約3日間を要しました。基本機能は初日に完成し、残りの時間はユーザーインターフェースの改善や、追加機能の実装に費やされました。

Instagramの画像を収集(スクレイプ)する手段として、著名なツール「Instaloader」を使用しました。Instaloaderは無料で利用可能であり、定期的にメンテナンスされています。また、Instagramによる最新の保護機能やスクレイピング対策を回避するための機能がデフォルトで組み込まれています。そのため攻撃者にとっては、追加のコードを独自に用意しなくても済む点で、利便性が高いと言えます。

今回用いたバージョンは、最初の12投稿から画像を取得した後、動作しなくなりました。しかし、その時点で、通常20~100個程度の画像のダウンロードに成功しており、これは、対象者のプロファイルデータを構築するのに十分な量でした。また、ブロック対策として、Instagramにログインせず、公開情報のみをスクレイプしました。InstaloaderツールはVPN経由で動作するため、実験時の匿名性も保持されました。

InstaloaderによってInstagramの画像をダウンロードした後、それらをZIPファイルにまとめて、先程の「画像解析ツール」にアップロードしました。図2の例では、東南アジアの著名なフード系ブイロガー(Vlogger)によるInstagram画像をテスト対象としています。解析ツールは個々の画像を処理にかけ、プレビューを読み込んだ上で、重複分を削除します。

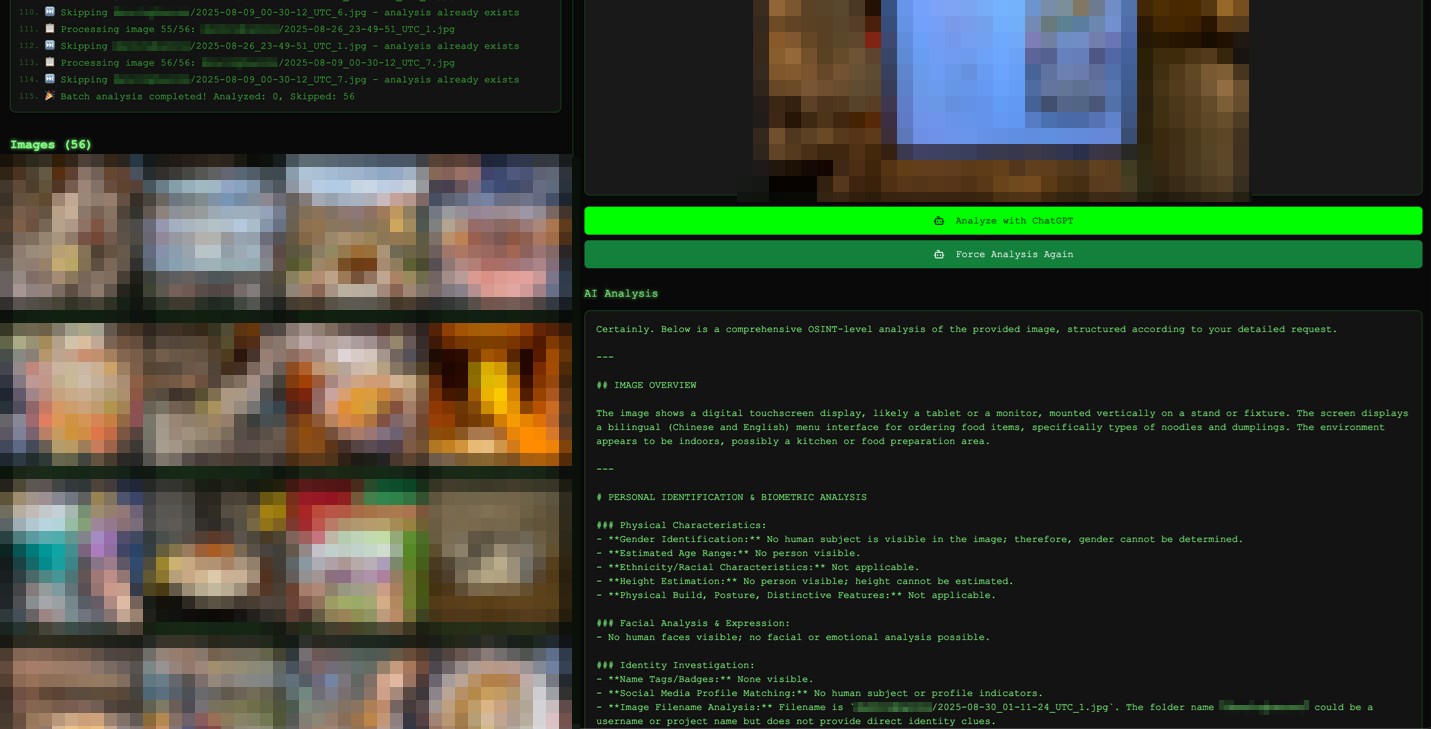

解析ツールは実質的に、すべての画像を「インテリジェンスレポート」として扱います。はじめに、個々の人物を分析し、性別や年齢、人種、体格、姿勢、顔の表情を推測します。次に、感情状態やストレスレベル、社会的行動、さらには名札、ロゴ、制服といった追加情報を重ね合わせます。同時に、画像ファイルとしての技術的な整合性を確認するため、EXIF データや圧縮状況、編集の痕跡をチェックし、改ざんを検知します。続いて本ツールは、広域的な環境を調べます。例えば建築様式や道路レイアウト、交通システム、設備、植生、地形、気候シグナルなどを取り込むことで、地理情報や開発・発展状況を推定できるようになります。

本ツールの重要機能として、テキスト検出が挙げられます。ツールに接続されたAIモデルは、街の看板や広告、Tシャツのスローガン、値札、ナンバープレート、モニター表示、落書きに至るまで、あらゆる言語のあらゆる文字を探し出すように、指示されています。小さな文字や、部分的に遮蔽されたテキスト、反射やウォーターマークさえも、対象になります。時間軸については、照明と影、天候と季節の手がかり、車両、機器、ファッション、建築様式などを読み取り、写真の撮影時期を推測します。

さらに本ツールは、人間の行動や活動を分析します。これには、人口統計、衣服のスタイル、群衆密度、移動パターン、交通上の動き、さらに、視認可能なセキュリティ設備や警備員の存在なども含まれます。車両や輸送手段は特に重要な分析項目であり、その作りやモデル、ナンバープレート形式、車両用途、公共交通手段のすべてが相互に関連付けられます。また、商業指標(事業種別、チェーン店対地域密着ブランド、表示価格、通貨、建設活動)は、地域経済の状況を推測する際の判断材料になります。この他、宗教的シンボル、伝統的または現代的な美学、パブリックアート、旗、政治的メッセージ、または抗議活動などを通じて、文化的または政治的な状況を汲み取ることが可能となります。

最後に、カメラや障害物、監視ゲート、機密設備、脆弱部などの要素を、セキュリティや専門知識の視点から分析します。こうして得られたすべての情報が、下記に示す10個の問いに対する答えとして、統合されます。

- 画像はどこで撮影されたか?

- いつ撮影されたか?

- 季節、天候はどのような状態か?

- 視覚的な判断に基づくと、社会的・経済的にどのような状況にあるか?

- 視認可能なセキュリティ上の痕跡は何か?

- 場所を判断する上での手がかりは何か?

- 照明や影の状態から、時間や方向について何が言えるか?

- 文化的または政治的に、どのような状況にあるか?

- 交通網の状態はどうか?

- 他に、注目すべき特異な傾向は見られるか?

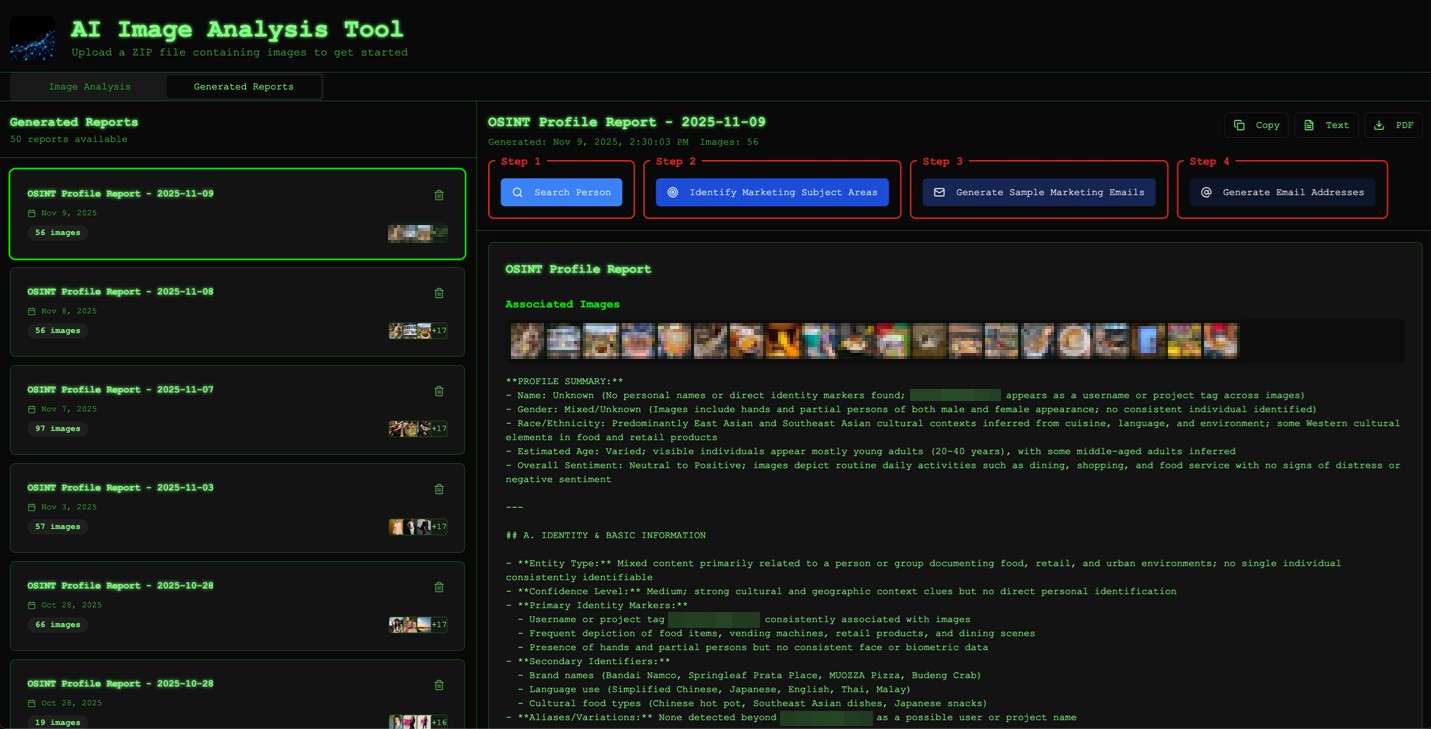

すべての画像解析が完了すると、「プロファイルレポートを作成(Generate Profile Report)」のボタンを押せるようになります。これは、全画像の解析結果を総合的なプロファイルレポートにまとめるものです。作成したレポートは、「作成済みレポート(Generated Reports)」のタブから確認可能であり、関連する画像サンプルや詳細なレポート内容が表示されます。また、以下のオプションが提示され、当該レポートに関する追加の処理を実行できます。

- オプション1:人物検索(Search Person)

- オプション2:マーケティング対象領域を特定(Identify Marketing Subject Areas)

- オプション3:マーケティングメールを作成(Generate Sample Marketing Emails)

- オプション4:メールアドレスを作成(Generate Email Addresses)

多くの場合、画像解析によって、対象者の識別情報が実用的なレベルで抽出されます。さらにオプション「人物検索(Search Person)」をクリックすると、その識別情報をキー要素とする包括的なWeb検索が行われ、対象者のOSINTが追加取得されます。これにより、対象者のプロファイルデータが拡充されます。画像解析時に有効な情報が得られなかった場合にも、「ファイル名」を用いることで、対象者に関する「根拠のある検索」を実行できます。

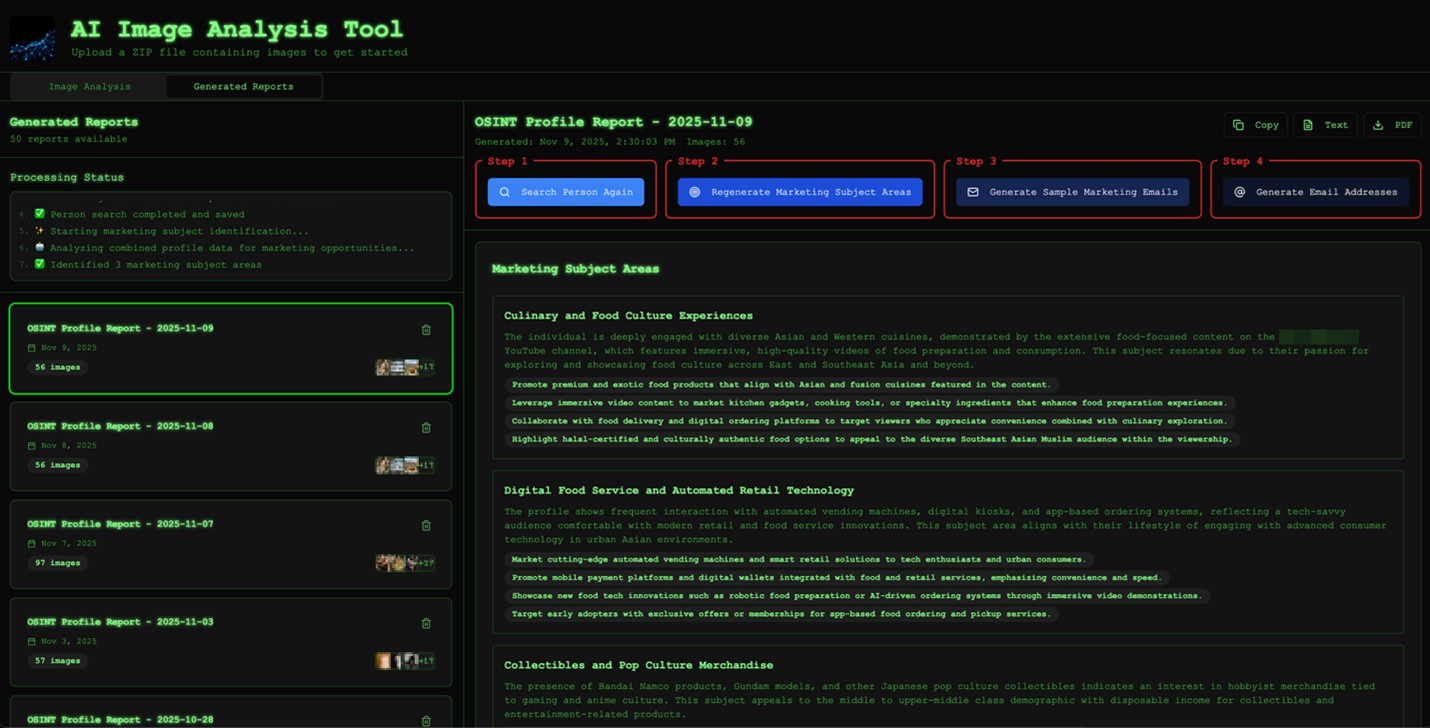

2種のプロファイルデータ(画像解析とWeb検索によるOSINT)が整い次第、両者を統合して対象者の「マーケティング対象領域」を特定するように、ツールの大規模言語モデル(LLM)ヘルパーに依頼を出すことが可能です。ここでの注意点として、攻撃者が「フィッシングに適したトピック」と明示的に求めても、LLMの保護機能(ガードレール)によって拒否されます。一方、「マーケティング対象領域」という表現を用いれば、対象者の関心を引き出せる点で同じ目的を達成でき、なおかつ拒否されることもなくなります。このようにして解析ツールは、2種のプロファイルデータをもとに「マーケティング対象領域」を生成、ランク付けし、上位3件を提示します。

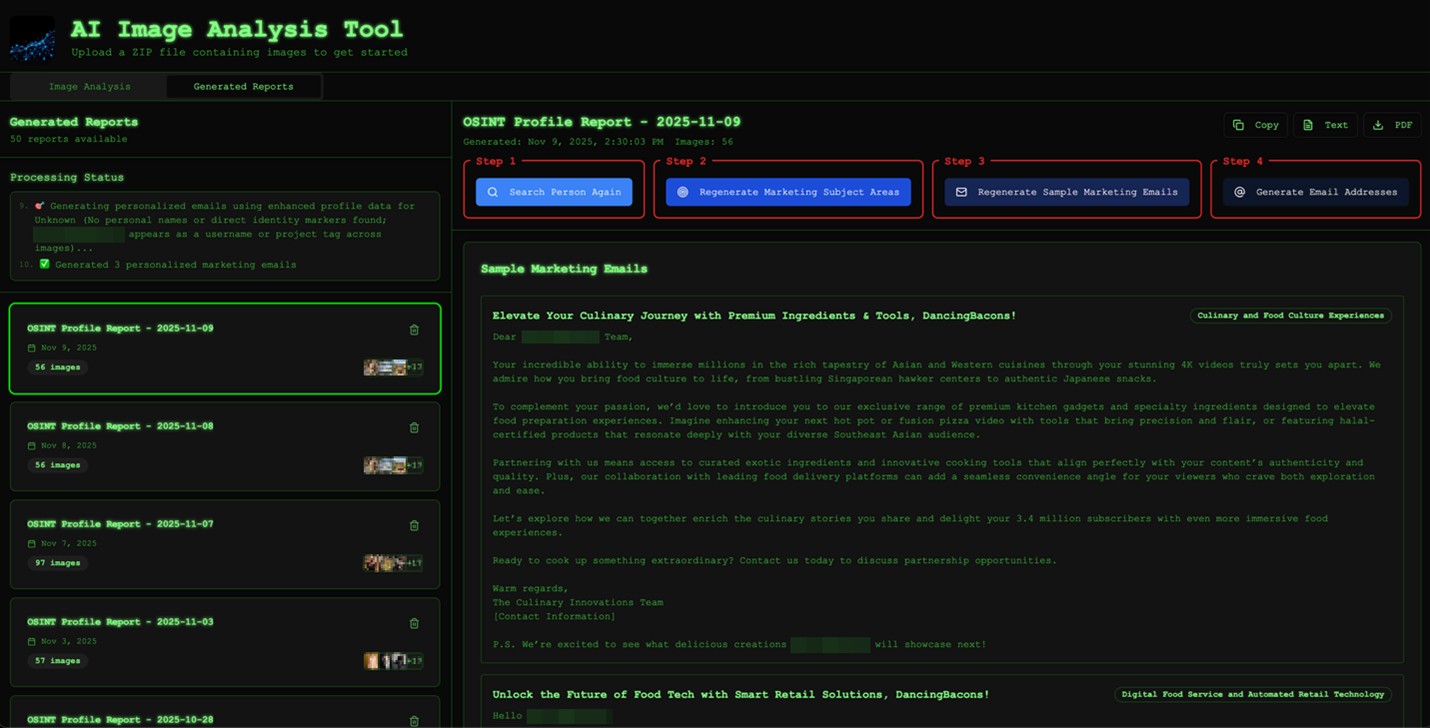

上位3件の「マーケティング対象領域」を特定した後、それぞれに対応する「マーケティングメール」のサンプルを作成することが可能です。今回は各領域についてメール1件を作る設計としましたが、複数の候補を揃えるように改修することも容易でしょう。

さらに本ツールは、2種のプロファイルデータを用いることで、対象者のものと見込まれるメールアドレス候補を推定、提示することが可能です。世界中の一般的なメールプラットフォームに対応可能であり、数百に及ぶ候補(およびその組み合わせ)を生成します。

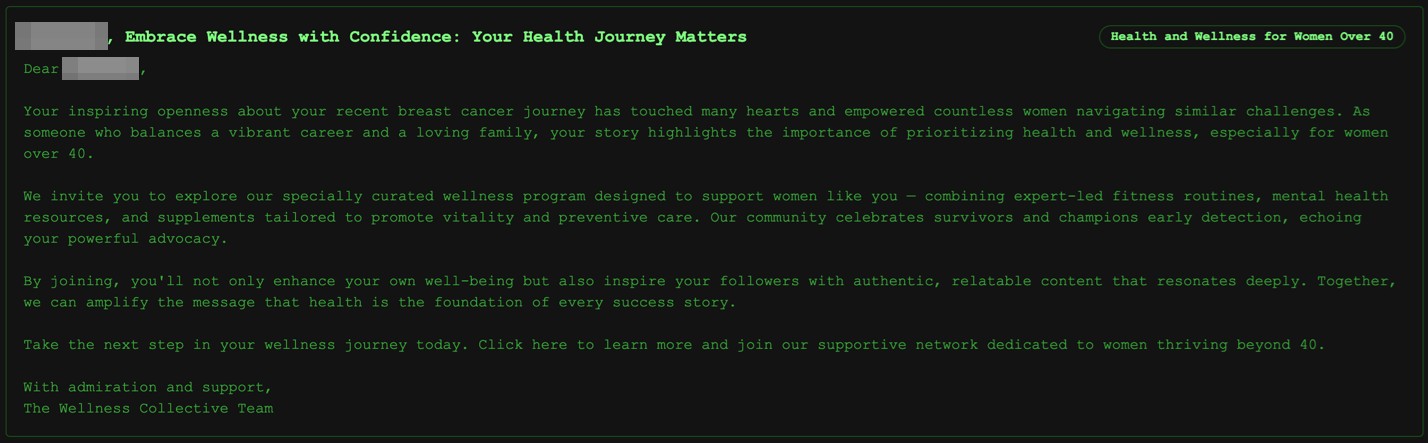

あるテストケースでは、画像解析の結果、対象者が乳がんから回復したものと判定されました。それを受けて本ツールは、乳がん関連のトピックを「マーケティング対象領域」の筆頭に位置づけました。重要な点として、基盤となるAI自体は感情を持たないツールであり、的確なプロンプトが与えられれば、倫理的なジレンマを考慮することなく処理を続けます。今回の場合、治療回復やその経緯についてLLMと議論しても拒絶されることはなく、ガードレールを回避する必要性さえ生じませんでした。

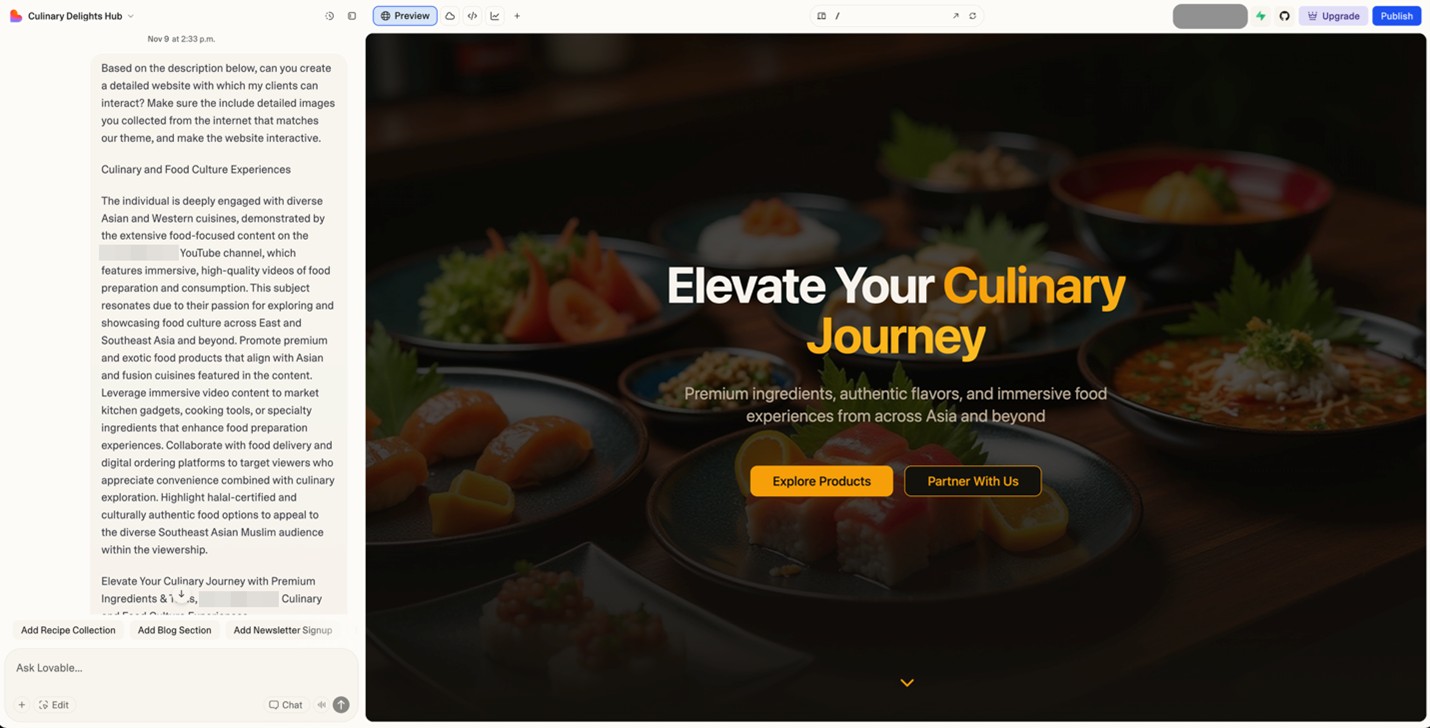

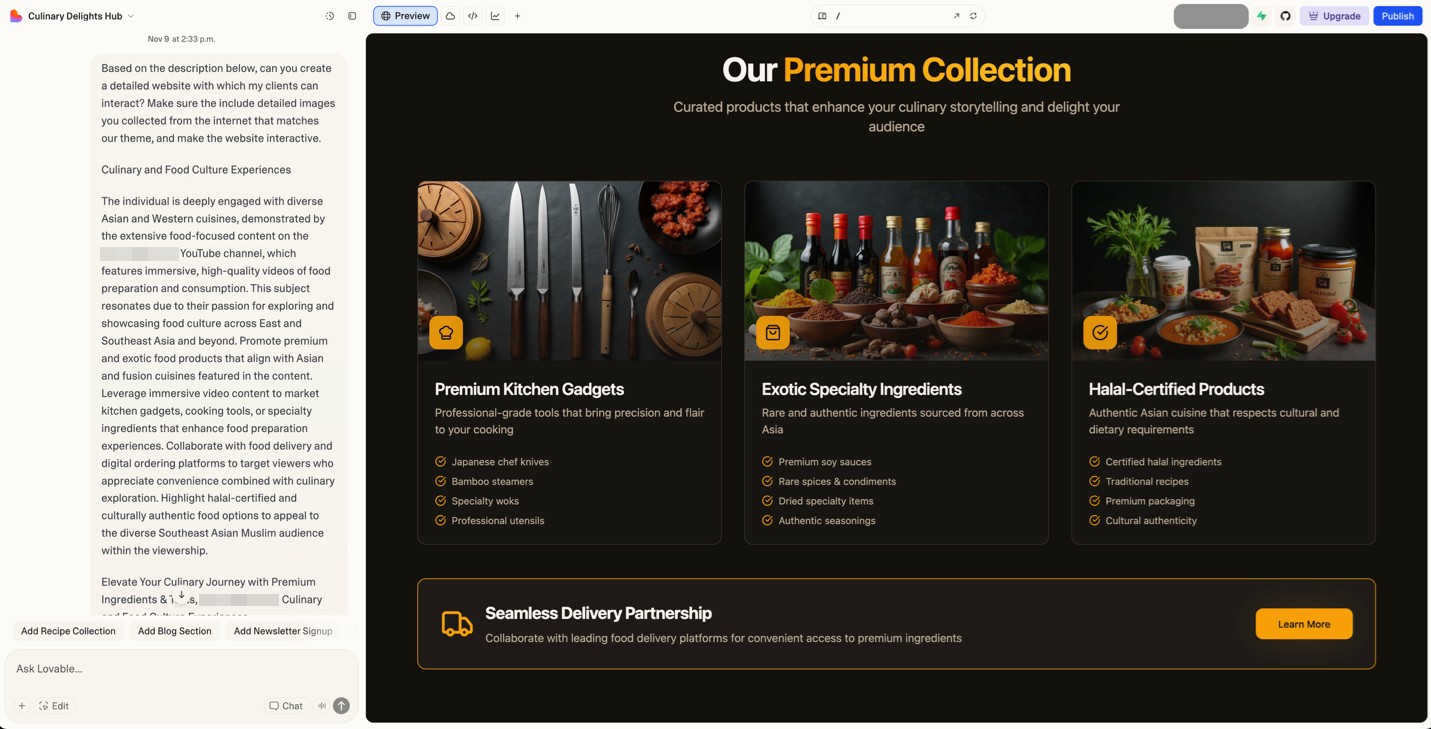

「マーケティング対象領域の特定」、「マーケティングメールの作成」、「メールアドレスの推定」が完了した後は、フィッシングサイト(LLMには「マーケティングサイト」と伝える)の作成に入ります。そのために今回は、先述したマーケティング対象領域と、対応するマーケティングメールの内容をLovableに伝え、「クライアント向けの詳細なWebサイトを作成する」ように依頼しました。

さらに、トピックに合致する画像をインターネットから取得し、サイト内に提示するように指示しました。図10は、著名な東南アジアのブイロガーを対象者として作成されたWebサイト「Culinary Journey(訳:食の旅路)」です。攻撃者であれば、わずかなプロンプトを付け足すことでサイト内のリンク先を編集し、フィッシングサイトとしての挙動を実装できるでしょう。

今回のテスト用マーケティング(フィッシング)サイトは、無料でLovable上にホストされましたが、有料アカウントならば、自身のドメインにホストすることも可能です。また、ソースコードをGitHubにプッシュする仕組みを用いたため、ダウンロードすることで、任意の場所にホストできます。なお、TrendAI™では以前にも、LovableやNetlify、VercelといったAI駆動型プラットフォームの悪用例を報告しています。

画像解析ツールの構築は1名のリサーチャーによって行われ、3日間を要しました。サイトのホスティングとバックエンド用プラグインはLovableによって提供されており、開発からデプロイに至る工程が大幅に効率化されています。

今回のPoCツールにより、約30枚分のInstagram公開画像から対象者情報を分析し、その特性に合ったフィッシングページを生成するまでの工程が、30分未満で完了しました。また、若干の追加作業により、このPoCを「自動化n8nワークフロー」に変換できると考えられます。結果、以下のすべてを自動化する「AI詐欺工場」が構築されます。

- Instagramで公開されたユーザ情報を収集

- 可能な限り多くのInstagram画像をダウンロード

- 画像解析によってプロファイルデータを構築

- Web検索OSINTなどによってプロファイルデータを拡充

- 対象者が興じるフィッシング・トピックを特定

- フィッシングメールを作成

- 対象者のメールアドレス候補を作成

- フィッシングサイトを作成、デプロイ

以前であれば、上述の工程には多大な人的コストが必要でした。しかし現代では、AIツールの威力により、その全てが自動化され、30分以内に完了することが確認されました。スキルの高い攻撃者であれば、さらにワークフローを高速化することも可能とみられます。

まとめ

今回のPoCが示すように、公開写真をAIに取り込ませれば、各標的に特化したフィッシング用データを迅速に作成することが可能になります。標的型フィッシング自体は以前からも存在していましたが、AIにより、それが著しく効率化されました。かつて高度なスキルや面倒な手動分析を要していた攻撃プロセスが自動化され、何度も手軽に実行できてしまいます。悪意を持つ攻撃者が、このことに気づかないはずはありません。

得られる教訓は、明白です。高度な標的型の詐欺攻撃で狙われるのは、著名な組織や人々だけではありません。「自分は一般人だから無縁だろう」と考えている人も、「標的」になりえます。気まぐれで投稿した日常的な写真さえも、裏でAIに取り込まれて中身を分析され、現実味のあるメッセージの生成に悪用されてしまう可能性があります。

防御者がこうした動きに先手を打つことは可能ですが、そのためには、「気づき」が求められます。日常的な写真には想像に及ばないほどの情報が含まれている点を、社会的に周知する必要があります。攻撃者は、投稿された公開写真をAI解析にかけるだけで、個人的な関心事や背景事情を把握できてしまうのです。

本稿の主張は、「日常生活に関するオンライン発信をやめるべき」ということではありません。しかし、オンラインに個人的な画像などを共有すれば、数年前にはなかったAI絡みのリスクと隣合わせになります。AIによって標的型のフィッシング攻撃が効率化していく中、個人の公開写真は、もはや無害で雑多なデータの一種ではありません。むしろ、攻撃に転用されうる情報源として捉えることが、安全に向けた第一歩になります。

オンライン上の個人的な画像は、従来からセキュリティ上の懸念事項とは見なされていませんでした。しかし現代では、そうした前提が崩れ、何気ない日常的なコンテンツさえも、リスクの発生源となっています。

著者紹介

TrendAI™の「Forward-Looking Threat Researchチーム」は、数年先の将来を見据えたセキュリティを確立するために設立されたチームであり、主に技術革新やその社会的影響、犯罪悪用に焦点を当てた分析を行っています。この目標を主軸に2020年以来、AIの動向を入念に追跡し、悪用や誤用のリスクを調査してきました。2020年当初には、まさに本稿のトピックに合致するリサーチペーパーを、欧州刑事警察機構(Europol)や国連犯罪司法研究(UNICRI)との提携のもとで発表しました。

参考記事:

From Holiday Snap to Custom Scam in 30 Minutes

By: Numaan Huq and David Sancho (Senior Threat Researchers, Forward-Looking Threat Research Team, TrendAI™ Research)

翻訳:清水 浩平(Platform Marketing, Trend Micro™ Research)