サイバー犯罪

オープンソースキットを用いるビジネスメール詐欺(BEC)グループ「Water Dybbuk」についてセキュリティ・オペレーション・センター(SOC)が知っておくべきこと

この記事では、世界中の大企業を標的としたBECキャンペーンが、オープンソースキットを利用して密かに行われていたことを分析します。

ビジネスメール詐欺(BEC:Business Email Compromise)は、世界各地の企業に対して大きな問題を引き起こしています。米国連邦捜査局(FBI:Federal Bureau of Investigation)の報告によると、BECによって生じる金銭的損失はランサムウェアを上回り、2021年の米国におけるBECの損害額はおよそ24億米ドルに達しました。同報告によると、BEC、ランサムウェア、その他金融詐欺も含む損害額の合計は69億米ドルであり、BECによる被害がその多くを占めていることが分かります。近年のBEC詐欺グループが用いる手口として、まずクラウド型メールサービス「SendGrid」を始めとする正規なSMTP(Simple Mail Transfer Protocol)サービスからアカウントを盗み出し、そのアカウントを用いて不正なメールを標的側に送りつけます。正規なメールサービス(ただし盗み出されたアカウント)の利用は、メールを正当なものに見せかけるための手段です。また、メール自体にも、メールサービスプロバイダやセキュリティサービスによる保護機能を回避するための細工が施されています。詐欺グループは、これらの手口に各種オープンソースツールやサイバー犯罪活動を組み合わせることで、BECキャンペーンの威力を高め、成功に導こうとします。

トレンドマイクロでは2022年9月、世界各地の大企業を狙った新しいBECキャンペーンと思われる活動を確認しました。この活動は2022年4月頃に始まったと考えられます。当該の攻撃グループは、標的を注意深く選定し、さらにオープンソースを駆使することで、自身の存在を長期間に渡って隠し続けてきました。

今回の攻撃グループは、メールに添付した不正なHTMLファイル(中に難読化されたJavaScriptコードを含む)や、サーバ側に設置したPHPコードを用いて、BECキャンペーンを展開しました。各種コードが持つ機能を分析した結果、弊社ではこの攻撃を「標的型攻撃」として分類しました。

他の一般的なBECの手口と同様、今回の攻撃も、個人を標的とするスピアフィッシングによって始まります。攻撃者はまず、Microsoftのアカウント情報を盗み出すフィッシングページにユーザをリダイレクトさせるために不正なJavaScript(トレンドマイクロでは「Trojan.JS.DYBBUK.SMG」として検知)を用意し、これをメール添付で送信しました。実際に送信された不正なスパムメールの例を、図1に示します。

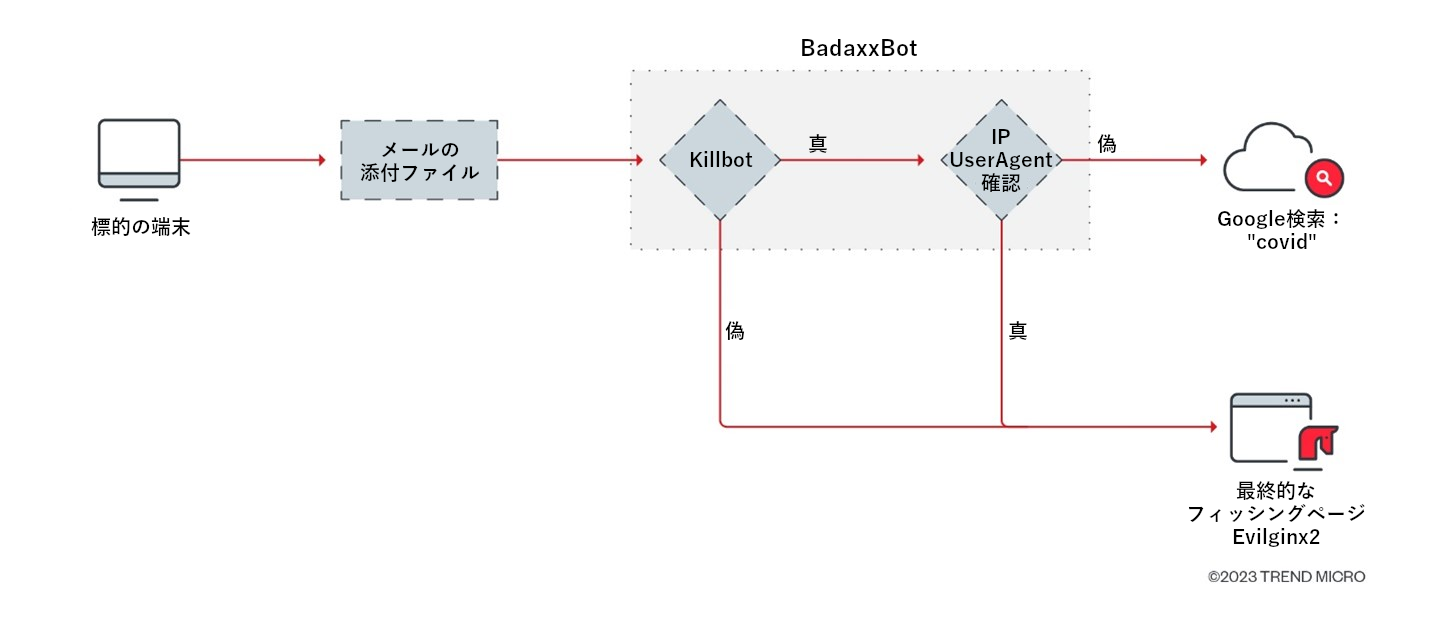

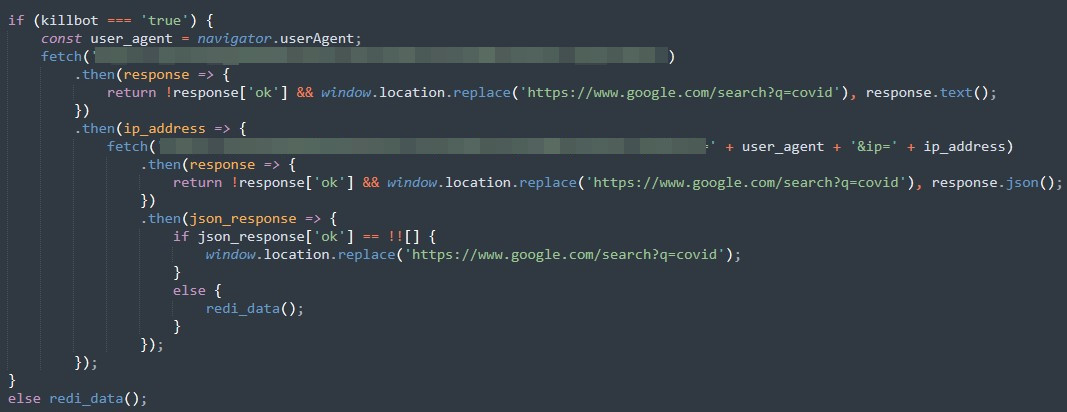

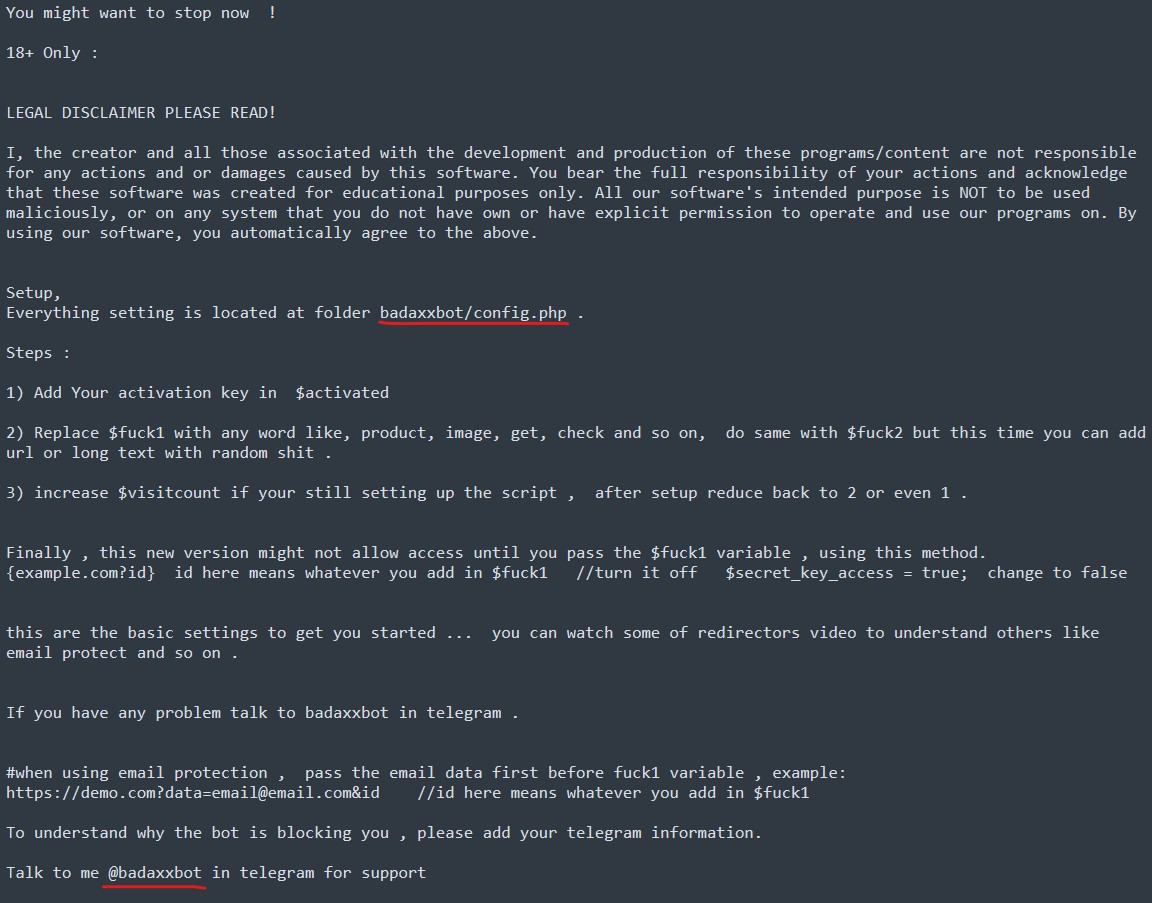

被害者が添付ファイルを開くと、使用中の端末はまずコマンドコントロール(C&C:Command and Control)サーバに接続します。このC&Cサーバには、被害者を最終的なフィッシングページにリダイレクトさせるツールキット「BadaxxBot」が配備されています。C&Cサーバ側の機能として、被害端末から送られたIPアドレスやブラウザのUserAgentといったデータをもとに、被害者が攻撃対象としての基準を満たしているかを判定します。基準を満たしていない場合、被害者を通常のWebサイト(今回の場合はキーワード「covid」のGoogle検索結果)にリダイレクトさせるか、または404エラーページを表示させます。さらに今回の攻撃者は、この判定機能自体を無効化し、全ての被害者を最終段階のフィッシングページにリダイレクトさせることも可能です。

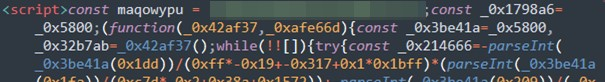

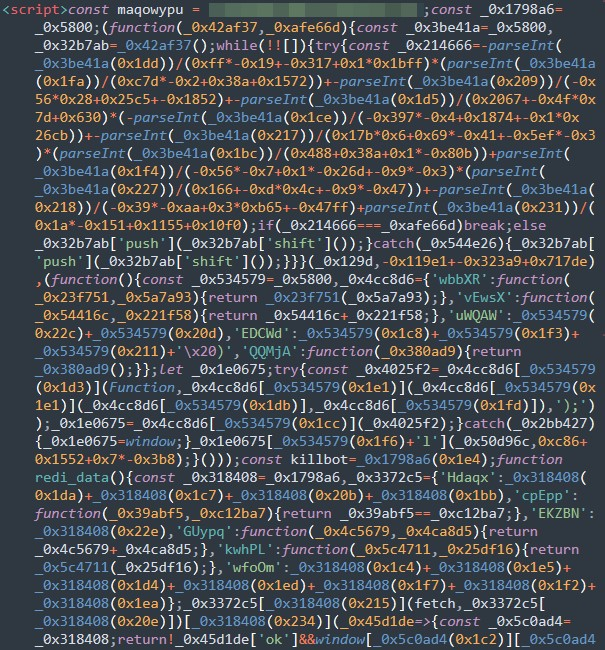

メール添付されたマルウェアはHTMLファイルであり、その中には難読化された不正なJavaScriptコードが埋め込まれています。また、標的のメールアドレスもハードコーディングで埋め込まれています。このメールアドレスは、先に述べた攻撃対象の判定処理や、フィッシング用ログインページにメールアドレスを初期表示させる際に使用されます。具体的な攻撃の仕組みについては、別項で解説します。

最終段階のフィッシングページでは、オープンソースのフレームワーク「Evilginx2」を使ってログイン認証情報やセッションクッキー情報を窃取します。Evilgnix2がBECに利用されるのは、今回が初めてではありません。Microsoft Research Teamの報告によると、2022年7月頃に発生した10,000以上の企業や組織を狙ったBECキャンペーンでも、当該ツールが使用されました。しかし、当該の報告事例と、今回のWater Dybbukによる活動を結びつける証拠は見つかっていません。今回のBECキャンペーンに使用された2種のツールキット「BadaxxBot」、「Evilginx2」については、別項(「リダイレクト用C&C:BadaxxBot」と「フィッシング用C&C:Evilginx2」)で詳しく解説します。

攻撃者はフィッシングに成功すると、窃取したメールアカウントにログインした上で、CEOへのなりすまし、偽請求書詐欺、アカウント侵害といったBECの活動を実行します。

技術分析

トレンドマイクロがWater Dybbukの攻撃に初めて遭遇したのは2022年11月のことであり、当初は不正な添付ファイルの検知数が極端に少なかったことや、弊社側でアクセス可能な端末が狙われたことから、調査対象として挙がりました。状況や背景を把握するため、すでに公開されていた他の類似するマルウェア検体を調査しました。最も早期に公開されていた検体を基準にすると、今回の攻撃者が用いたツールやTTPs(Tactics:戦略、Techniques:テクニック、Procedures:プロシージャ)は、2022年4月から監視の目をすり抜けて運用されていたことが判明しました。

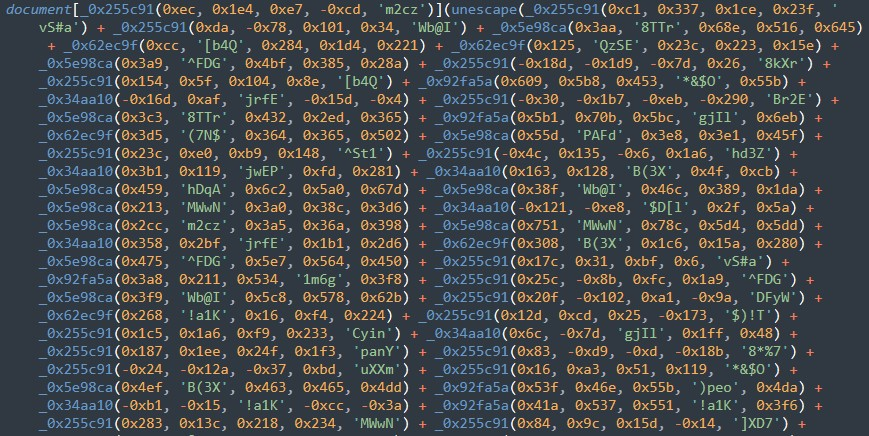

無料で利用可能なobfuscator.io

Water Dybbukは、JavaScriptの難読化によってアンチウイルス製品の検知を回避することで、その不正な活動を数ヶ月に渡って成功させてきました。本攻撃グループは、「https://obfuscator.io/」で提供されているオープンソースの難読化ツール「JavaScript Obfuscator」を用いたことが、調査によって判明しました。この難読化ツールでは、スクリプトのデバッグやリバース解析を妨害するオプションの指定も可能です。

攻撃の仕組み

不正なスパムメールに添付されたHTMLファイルをブラウザ上で開くと、中に埋め込まれている難読化されたJavaScriptが起動します。このマルウェアの動作は、比較的単純です。まず、各種データをもとに被害者が攻撃対象であるかを判定し、攻撃対象の場合には、フィッシング用のリダイレクト先URLを取得します。判定用データとしては、被害者のIPアドレスやブラウザのUserAgent文字列などがあり、これらはサーバ側に送られ、分類および選別処理にかけられます。マルウェアの初期バージョンでは、IPアドレスの取得に「https://api.ipify.org/」が使用されます。なお、IPアドレスのチェック処理自体が無効化されているパターンも存在します。その場合も、フィッシング用リダイレクト先URLの取得処理を開始します。

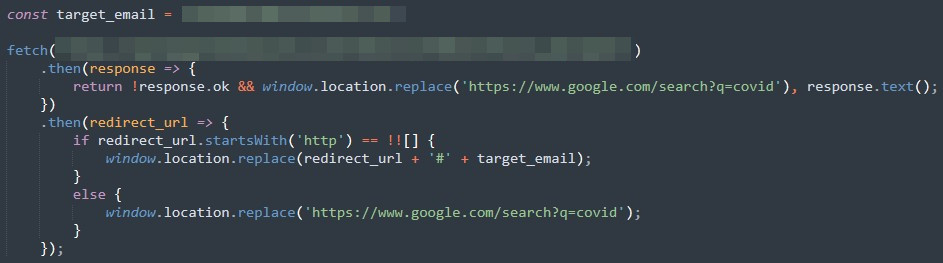

リダイレクト先URLのHTTPリクエストデータには、標的のメールアドレスも含まれ、後のフィッシング用ログイン画面上に初期表示されます。これは、当該画面を正規なものに見せかけ、フィッシングの成功率を高めるための手口です。なお、IPアドレスがサーバ側の判定基準を満たさなかった場合や、エラーが発生した場合は、デフォルトURL(多くの場合は正規なサイト)にリダイレクトさせることで、不審な挙動と疑われないようにします。

リダレクト先のWebページ内には、別のJavaScriptが含まれ、先のJavaScriptと同様に強力な難読化が施されています。このJavaScriptは、さらにもう1つの難読化されたWebページを保持しており、自身でその難読化を解除した上で、ブラウザに読み込ませます。

このWebページには、最終的なフィッシングページへのリダイレクト処理が含まれます。フィッシングページのURLはハードコーディングで埋め込まれ、難読化の解除後は、明確に確認することが可能です。

リダイレクト用C&C:BadaxxBot

Water Dybbukが用いたC&Cサーバの出処を調査したところ、元々は行政関連サイトのサーバであり、これが侵害を受けた後に不正使用されたことが判明しました。当該サーバには、現在もフィッシングツールキットのファイルが配備されています。今回の攻撃に利用されたツールキットの名称「BadaxxBot」は、このファイルを調査していた際に判明したものです。

ツールキット「BadaxxBot」の宣伝および販売を行っていたのは、Telegramユーザ「@baddaxbot」です。さらに当該ユーザは、侵害されたTelegramチャネル用アカウントを販売していたことが判明しました。BadaxxBotの販売先が複数存在する状況を想定すると、他のBECキャンペーンでこのツールが利用されていたとしても、驚くには値しないでしょう。実際に、フィリピンの銀行を狙った攻撃キャンペーンに本ツールが用いられたことが、マルウェア検索サイト「VirusTotal」上に公開されたファイル情報から確認されました。

フィッシング用C&C:Evilginx2

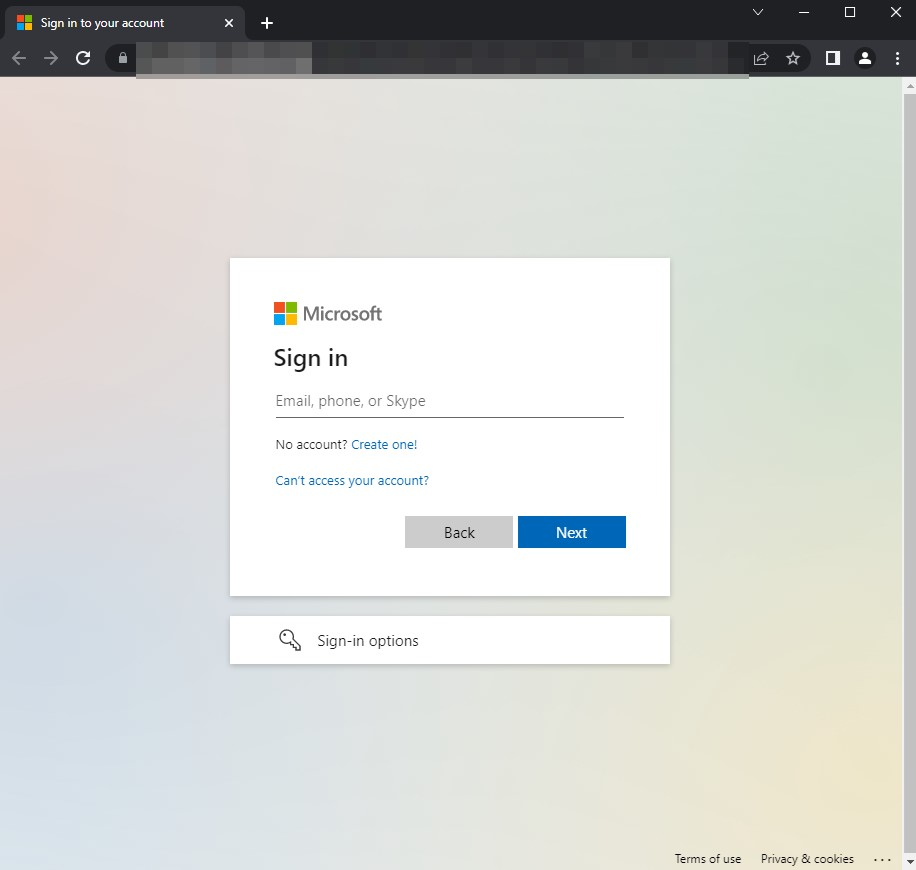

リダイレクト処理の最終段階は、C&Cサーバがホストするフレームワーク「Evilginx2」です。このEvilginx2は、Microsoft Office 365のアカウント認証情報やセッションクッキー情報を窃取するように設定されています。

Evilginx2は、中間者攻撃(man-in-the-middle)用のフレームワークとして、Webトラフィック内に割り込み、特殊な操作を行います。フィッシング攻撃での利用を想定して開発されたツールであり、二要素認証の回避に用いられる場合もあります。おおまかな動きとして、被害者と正規なWebサイトの間に不正なWebサーバを立ち上げ、これをプロキシサーバとして稼働させます。その主な標的は「Microsoft Office 365」、「Microsoft Outlook」、「Facebook」、「LinkedIn」などの主要なプラットフォームであり、認証情報の窃取やセッションクッキー情報への仲介に使用されます。

今回使用されたEvilginx2や難読化ツールはオープンソースであり、先述のマルウェアツールキット「BadaxxBot」も製品として販売されています。従って、いかなるサイバー犯罪グループでも、これらのツールを使用する可能性があります。しかし、利用するツールの組み合わせやリダイレクト用C&Cサーバの選択は、Water Dybbukによる手口の独自性を高めるものであり、セキュリティチームではこれを監視していくことが求められます。侵入の痕跡(IoC:Indicators of Compromise)やTTPsを解析することで、Water Dybbukによる活動の進行具合や、検知の回避を意図したパラメータの変更状況を追跡することが可能です。

標的

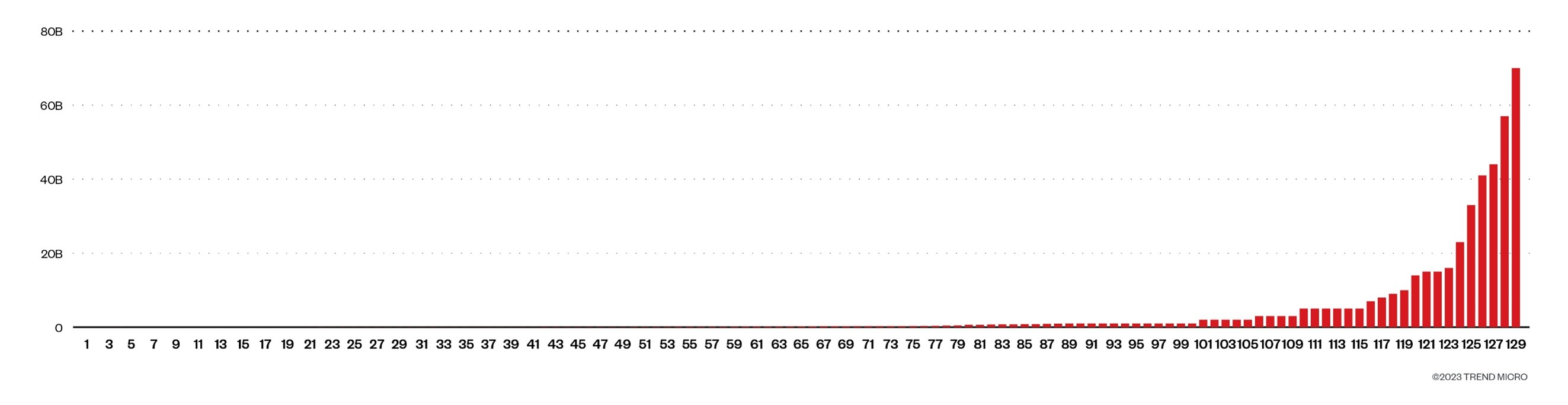

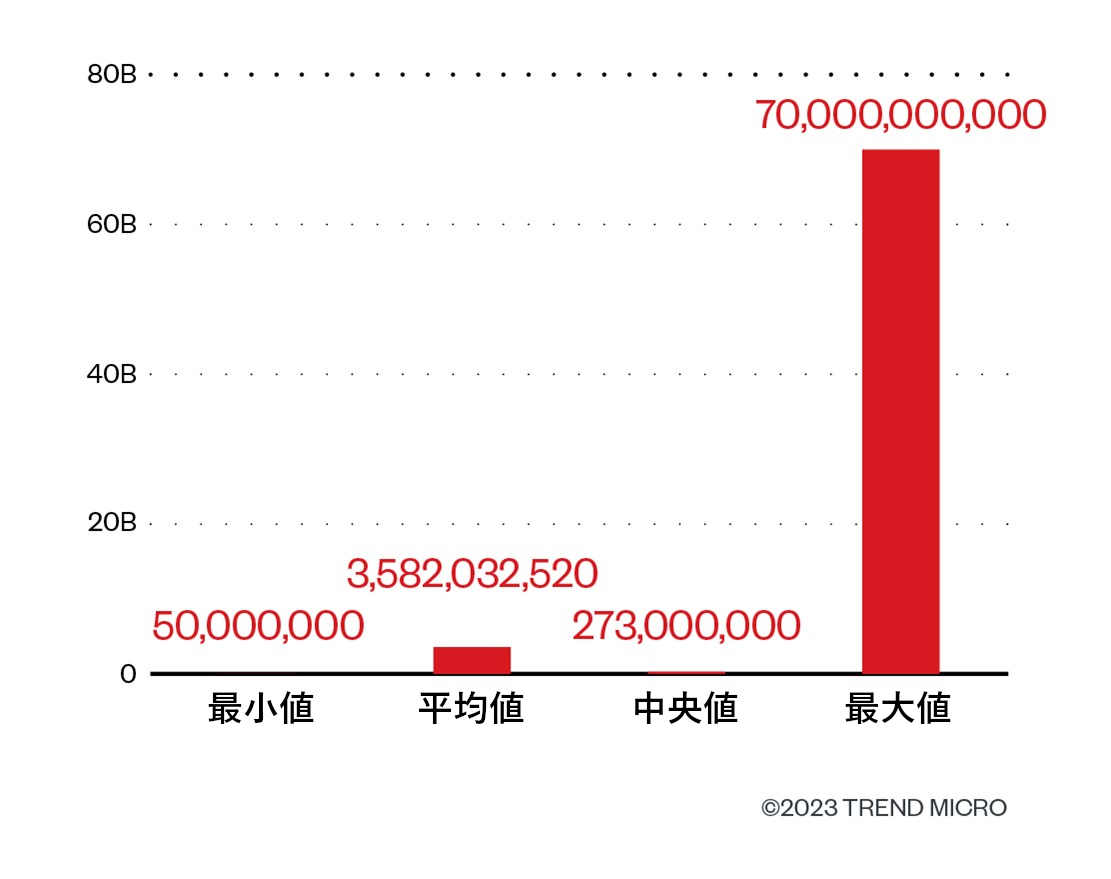

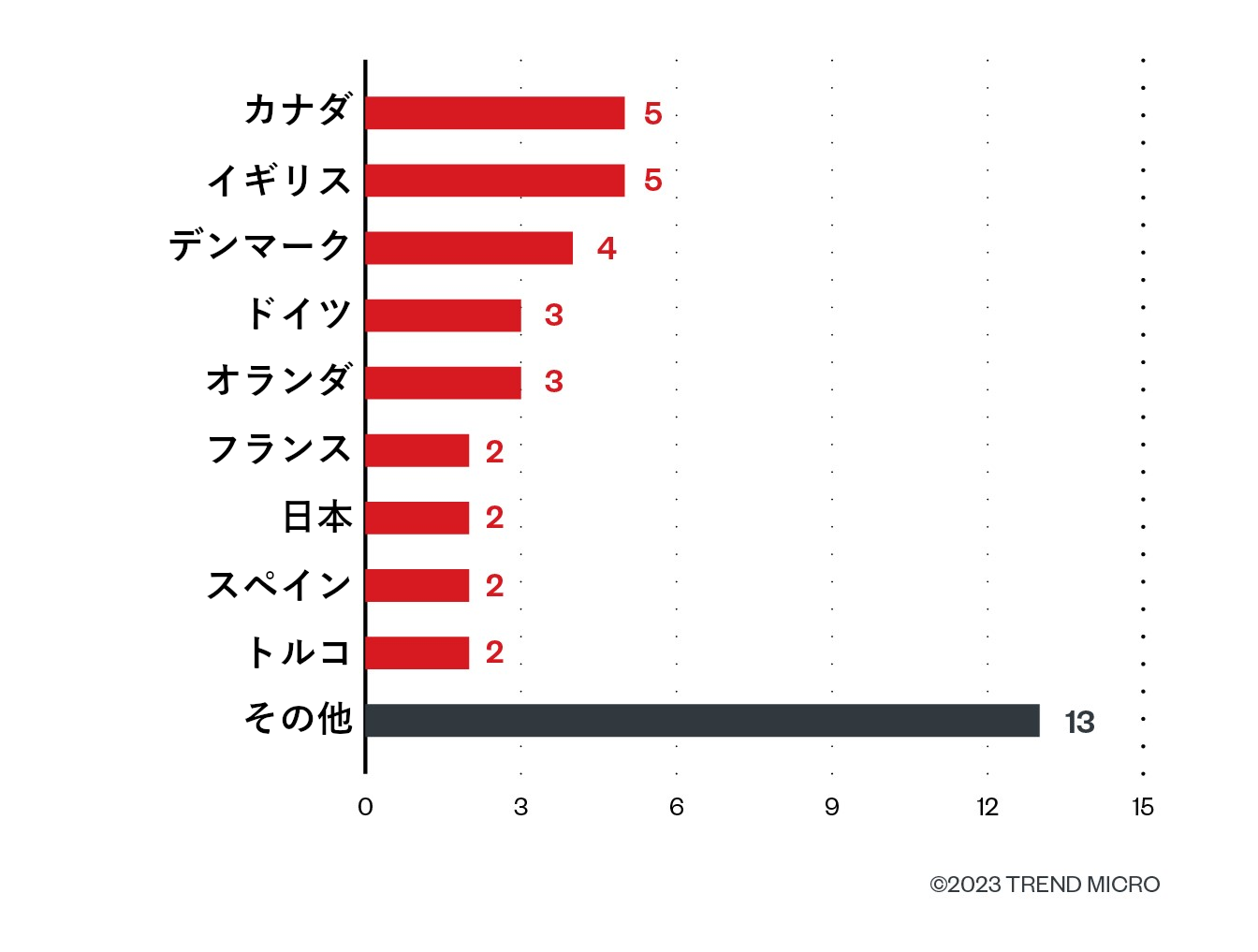

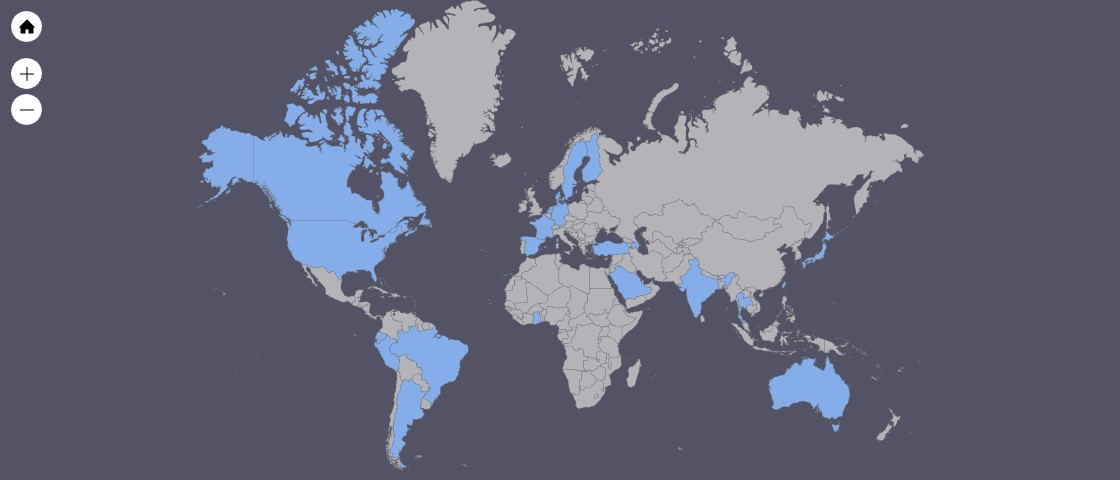

今回採取したマルウェアの検体から、標的のメールアドレスを抽出し、その傾向について分析しました。この結果、標的とされたのは会社の役員や財政部門などであり、一般的なBECでの攻撃目標と合致することが判明しました。また、採取したデータに基づいて攻撃による影響の大きさを分析した結果、攻撃を受けたと考えられる企業の年間収益は平均で約36億米ドル、最大で約700億米ドルに達することが判明しました。以上より、攻撃者は世界各地の企業を狙いながらも、相応の時間をかけて、対価の得られそうな相手を選定した上で攻撃に及んだものと考えられます。

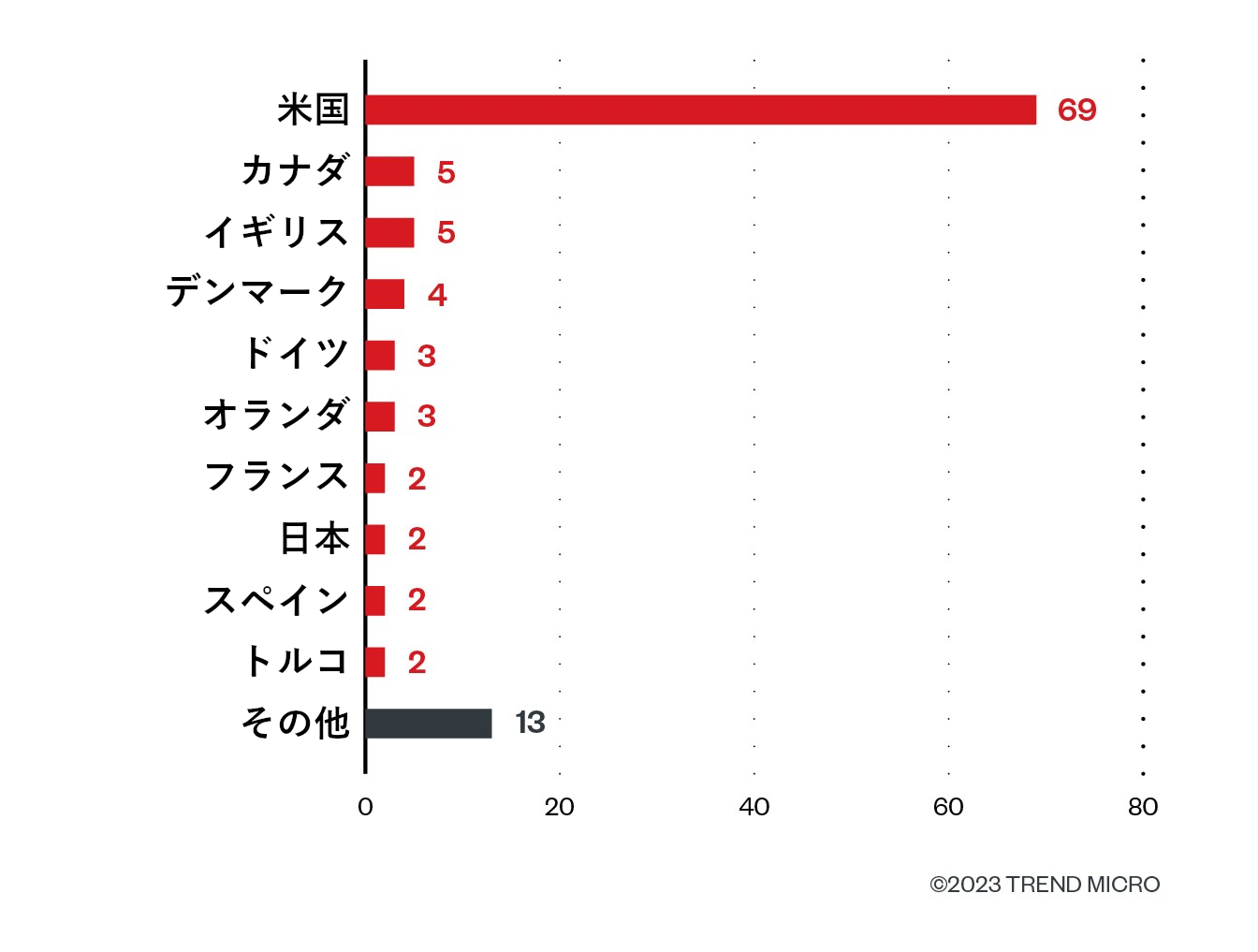

本攻撃キャンペーンの標的は世界各地に分散していますが、その多くは米国に集中しています。

今回の攻撃では、トレンドマイクロがアクセス可能なシステムが標的の1つとして狙われたため、通常の調査では得られない(調査グループ自身が攻撃されていない限り)データに基づく分析が可能となりました。この結果、攻撃用のインフラが新たに発見され、さらに、当該グループによる現在および過去を含めた攻撃キャンペーンが特定されるなど、一連の攻撃活動に関する重要な情報が得られました。

結論

Water Dybbukは大企業を標的とするBECキャンペーンであり、BadaxxBotやEvilGinx2など比較的入手しやすいマルウェア支援ツールを用いて攻撃を実行します。当該グループは、すでに知られているフィッシングツールを用いながらも、オープンソースの難読化ツールを駆使することで、アンチウイルスによる検知を回避してきました。標的のメールアドレスをマルウェア内に埋め込む手口は、リダイレクト先ページを正規なものに見せかけてフィッシングを成功させる手段であると同時に、本攻撃キャンペーンが標的型であることを明確に示すものです。以上を踏まえると、当該の攻撃グループは、C&Cサーバ側でメールアドレスやIPアドレスを検証することで、目的の攻撃対象を絞り込む技術を有していることが示唆されます。

BECによる活動は、ソーシャルエンジニアリングによる被害者との接触から始まり、最終的には資金移動にまで発展します。また、フィッシング攻撃では通常、メールアカウントが窃取され、そのアカウントの連絡先にまで詐欺の手が及ぶ点を認識することが重要です。こうした攻撃の大半は、技術的にはそれほど高度なものではなく、大きな労力を要するものでもありません。

BECによる詐欺攻撃は、企業を標的とした他の攻撃と比べると、比較的小さな労力で実行できます。それにも関わらず、攻撃者が得る対価は非常に大きなものとなります。従って、この種の攻撃は今後も発生し続けると考えられます。2021年のIC3(Internet Crime Complaint Center)による報告では、最も被害額の大きなサイバー犯罪としてBECが挙げられています。以上を踏まえ、防御チームでは、メールの添付ファイルを必ず検査し、難読化されたJavaScriptなどが含まれていないことを確認する必要があります。さらに、外部通信を監視して不正な挙動を見逃さないようにすることも重要です。こうした対応は、今回のようなBECキャンペーンの阻止に繋がるだけでなく、人手による操作が発生する前の第一防衛線として有効に機能するでしょう。

BECによる被害の多くは、フィッシング攻撃から始まります。被害を避けるために、セキュリティチームやITチームでは、不正なメールを看破する方法について、従業員に周知し続けることが重要です。また、「Phishing Insight」などのツールを用いて、従業員向けにフィッシング対策の訓練を継続的に実施することも有効です。これにより、攻撃の被害は最小限に軽減され、従来のビジネスモデルにおける最大の弱点(人的な要素)が、企業や組織を守る上での最大の強みに変わるでしょう。

侵入の痕跡(Indicators of Compromise、IoC)

侵入の痕跡(IoC)はこちらで確認してください。

参考記事:

What SOCs Need to Know About Water Dybbuk, A BEC Actor Using Open-Source Toolkits

By: Stephen Hilt, Lord Alfred Remorin

翻訳:清水 浩平(Core Technology Marketing, Trend Micro™ Research)