Artificial Intelligence (AI)

AI時代に古い脆弱性のリスクが増大:旧来の脆弱性がNデイ・エクスプロイト市場に燃料を投下し続けている理由

AIが急速に普及する中で古い脆弱性は見過ごされがちですが、犯罪市場では古くても強力な武器が重視されています。本稿ではこの盲点を分析し、有効な対策を解説します。

- 古い脆弱性は、実用的な攻撃手段であり続ける:犯罪フォーラムで購入依頼のあったエクスプロイト(攻撃手法)を調べたところ、その70.14%は2年以上前の脆弱性に関連するものであり、さらに8%は、10~15年も前のものでした。脆弱性の開示後も、攻撃者にとっての利用価値は長く存続することが分かります。

- エクスプロイトの需要は、実際の悪用状況と大きく連動する:犯罪フォーラムで望まれているエクスプロイトの31%は、CISAのKEVカタログ(悪用が確認された脆弱性一覧)に記載されたものであり、実績のある手口ほど重視される傾向にあります。

- 修正パッチの管理不備は、構造的な問題である:古い脆弱性が長期的に利用される背景には、高リスクな脆弱性さえも適切な時期に修正されないという、現実的かつ根本的な問題が潜んでいます。

- 既知の脆弱性が世界規模で放置されている:2026年2月の時点でも、27万台以上のシステムが、6年前の脆弱性「SMBGhost(CVE-2020-0796)」を抱えていました。このように、古い脆弱性も未対処のまま放置されれば、世界規模の脅威を生み出します。

- 脆弱性の長期的な放置がリスク増大の主因になる:攻撃者は、広域的に放置された古い脆弱性に目をつけ、それを大規模悪用することで、収益化のビジネスにつなげています。こうして低コストで安定的な「エクスプロイトの経済圏」が形成され、そこではNデイ・エクスプロイトが幾度にもわたって悪用され、攻撃者に利益をもたらしています。

はじめに

AIが急速に普及する中、企業や組織はさまざまな変化への対応に迫られています。しかし、本当に大きなリスクは、より身近で、見過ごされがちなところにあります。それは、「古くから知られている脆弱性」です。TrendAI™の調査が示すように、いかに古い脆弱性(CVE)であっても、サイバー犯罪者に悪用される可能性があります。実際に、古い脆弱性を突いた攻撃手段(エクスプロイト)は、今なおシステム侵害の主因となっています。

「TrendAI™ Research」が2021年にサイバー犯罪アンダーグラウンドを分析した際には、「エクスプロイトを売買する市場」に縮小傾向が見られました。しかし、そうした状態は長く続かず、新型コロナウイルスの流行以降、エクスプロイト市場は再び活発化しています。この変化を受けてTrendAI™では、市場の動向を改めて検証する必要があると判断し、新たな調査を実施しました。

本調査では、2023年1月から2026年1月までの期間を対象として、サイバー犯罪アンダーグラウンドの活動状況を分析しました。結果、特に「Nデイ(N-day)・エクスプロイト」に対する需要が長期的に維持されていることが判明しました。この発見は、古い脆弱性が今なおサイバー犯罪の実用的な手段として存続しているという実態を裏付けています。

新たな脆弱性が開示されると、攻撃者は、その悪用手段を長期にわたって模索し続けます。実際に今回の調査でも、2011年に開示された脆弱性のエクスプロイトを取引する活動が確認されました。そして、本例に漏れず、市場に流通するエクスプロイトの多くは、CVSSスコア(Common Vulnerability Scoring System:脆弱性の深刻度を表す指標)の高い「重大」な脆弱性を狙ったものです。このように古くから存続する脆弱性は、AI時代において新たな脅威の火種を作り出し、企業や組織の先進的な取り組みを妨げようとしています。

AIがエクスプロイトの土壌を形成

エクスプロイト市場が変化していく中、その動向を大きく左右する因子として、AIの存在感が強まっています。AIによるコード生成支援ツールは、かつての実験的段階から急速に進化し、すでに実用的なソフトウェア開発手段として定着しています。そして今日、多くの組織がAI生成・AI支援によるコードを本番環境内に投入しており、そのスピードは、一般的なセキュリティレビューのプロセスを上回ることもあります。こうしたコード生成手法は確かに開発効率を高めますが、一方で、新たなリスクを生み出す点に注意が必要です。たとえば、大規模言語モデル(LLM)の学習には膨大な公開データセットが利用されており、その中には、安全とは言えないコーディング習慣も含まれています。結果、LLMが出力するコードは、よく知られている脆弱性や危険な設計パターンを踏襲している場合が多々あります。こうして「効率化」がかえってあだとなり、悪用されやすい脆弱性や欠陥を抱えたアプリケーションが多量に生成されていく流れが懸念されます。

問題点は、危険なコード生成だけではありません。AIを活用したサービス自体も、不正利用の標的として狙われます。たとえば攻撃者は、AIサービスの弱点を悪用することで、未許可のコード実行、サンドボックス環境や隔離環境の回避、さらにエラー制御や入力検証の不備を突いた不正行為に及ぶ可能性があります。これに成功すると、データ侵害、不正なデータ転送、実行環境への継続的な不正アクセスといった事態に発展します。AIがビジネスの基幹ワークフローに深く組み込まれていく現状を踏まえると、エクスプロイトの影響範囲はさらに拡大し続けるでしょう。

関連研究

「TrendAI™ Research」による2021年のレポート「The Rise and Imminent Fall of the N-Day Exploit Market in the Cybercriminal Underground」では、エクスプロイト市場に縮小の兆しが見られる中でも、古い脆弱性が長期にわたって売買され、攻撃に利用され続けている実態を示しました。本レポートを振り返ることで、ここ数年における犯罪市場の変化をより明確に把握することが可能です。

以上のようにAIは、サイバー犯罪の領域に新たな変化をもたらします。犯罪目的でAIツールが悪用されることで、脅威の様相も著しく進化します。現状、AIプラットフォームの侵害に直接起因する大規模な攻撃が確認されたわけではありません。しかし、著名なAIツールやフレームワークに影響を与える脆弱性や概念実証(PoC:Proof of Concept)が複数報告されており、リスクの高さがうかがえます。こうした兆候を踏まえると、攻撃者はすでにAIのエコシステムに探りを入れて自らの技術を刷新し、より広範な悪用に向けた準備を進めていると見るべきでしょう。そして、AI駆動のアプリケーションが金融、医療、法務、テクノロジーなどの重要分野へ急速に取り込まれていく結果、攻撃の影響は一層深刻化していくと考えられます。

AIの普及率と信頼性の乖離

さまざまな業界データを見ると、AI導入の速度や規模、そして利用の実態がうかがえます。2025年に開発者コミュニティ「Stack Overflow」が実施したアンケート調査「Developer Survey」では、177カ国にまたがる開発者から得た4万9千件以上の回答結果がまとめられています。内容に基づくと、回答者の84%が「開発プロセスにAIツールを利用している、または利用の予定がある」と述べており、2024年の「76%」より増加しています。また、開発者全体の約半数が「AIツールを日々利用している」、そしてプロフェッショナルな開発者の51%が「AIツールに日常的に依存している」と述べています。しかし、こうした普及率の高さに反して、AIが生成したコードへの信頼度は低い水準にあります。「十分に信頼している」という回答は全体のわずか3%に過ぎず、「多少は信頼できる」という回答も29.6%にとどまりました。一方、「何らかの不審感がある」という回答が46%に及びました。

こうした利用率と信頼度が乖離している背景には、AIを活用した開発手法への依存を強める一方で、セキュリティや信頼性といった根本的な課題への懸念をいまだに払拭できないという、一種のジレンマが垣間見られます。

リスクの複合化

以上の傾向を踏まえると、エクスプロイト市場は今後も高い適応力を保ちながら、存続していくと見られます。そしてAIは、アタックサーフェス(攻撃対象領域)を拡大させると同時に、脆弱性の影響を増幅させていきます。AI活用型のサービスやAI生成コードがソフトウェアのエコシステムに取り込まれていく中、企業や組織では、それを狙ったエクスプロイトの増加を不可避の前提と見なし、先手を打ってセキュリティ対策を講じることが重要です。こうしたリスクへの対策を意識的に実行しなければ、攻撃者に対してAIを大規模運用する余地を与えてしまいます。状況がエスカレートすれば、AIはただの攻撃ツールにとどまらず、新たな脆弱性そのものを構造的に生み出す土壌として悪用される可能性があります。

エクスプロイトの需要と流通状況

本調査では、サイバー犯罪アンダーグラウンドで販売用に掲示されていたエクスプロイト広告を収集し、分析を行いました。その際、詐欺目的と見られる投稿や、評価の低い攻撃者による宣伝については、可能な限り排除しました。広告の収集場所としては、英語またはロシア語のサイバー犯罪フォーラムを選び、過去3年分の活動を分析しました。また、販売側の動きだけでなく、購入側の需要傾向も調査対象に含めました。具体的には、フォーラム利用者が実際に購入を希望していたエクスプロイトを特定、一覧化し、「購入希望リスト(ウィッシュリスト)」としてまとめました。分析の結果、2021年の調査時と同様、高額で取り引きされるエクスプロイトの多くはロシア語圏のフォーラムで見られました。

なお、本稿で挙げるエクスプロイトはいずれもサイバー犯罪フォーラム上で販売・宣伝されていたものであり、実際に購入しない限り、その動作を検証することはできません。ただし、一部の攻撃者や販売者については、過去の評価や実績から、宣伝通りに動作する可能性が高いと見込まれます。

古い脆弱性(CVE)の「購入希望リスト」

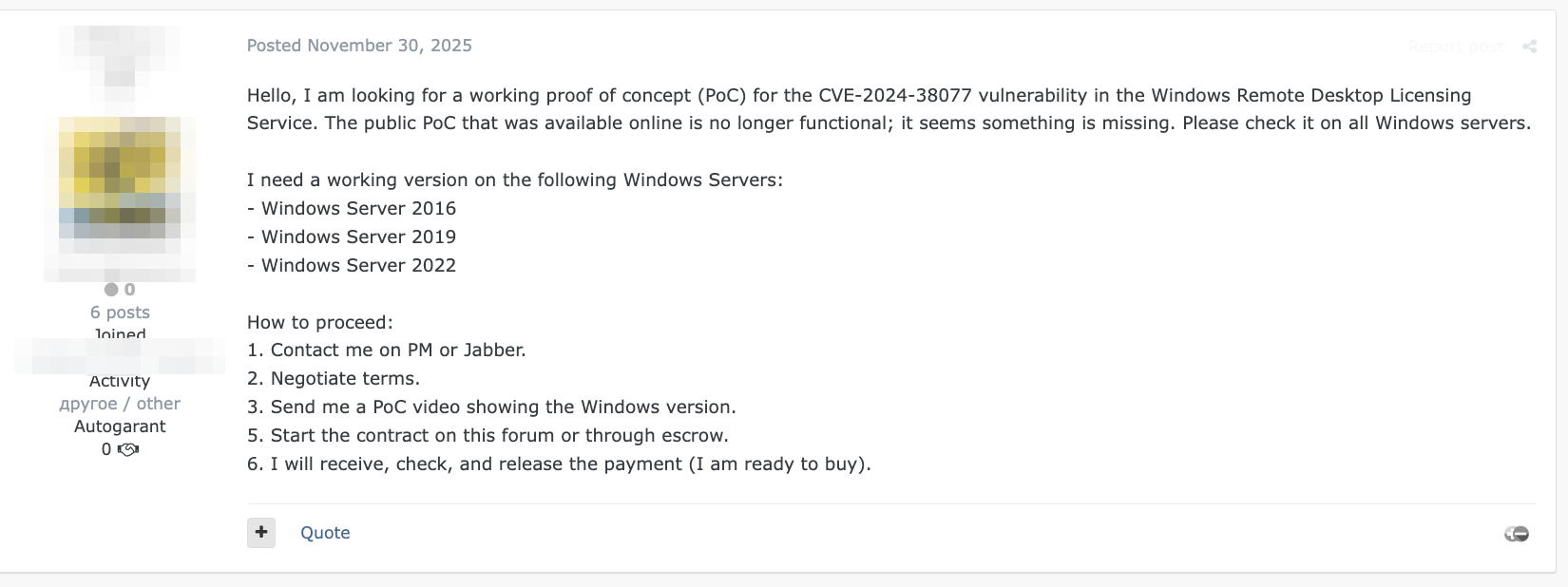

今回の調査により、アンダーグラウンドでの需要は、深刻度の高い脆弱性に明確に集中していることが分かりました。実際に購入希望のあったエクスプロイトの半数以上が、CVSSスコアで「7.5以上」の脆弱性に関連しています。例えば、図1に示すエクスプロイト購入希望では、CVSSスコア「9.8」の脆弱性「CVE‑2024‑38077」が対象とされています。

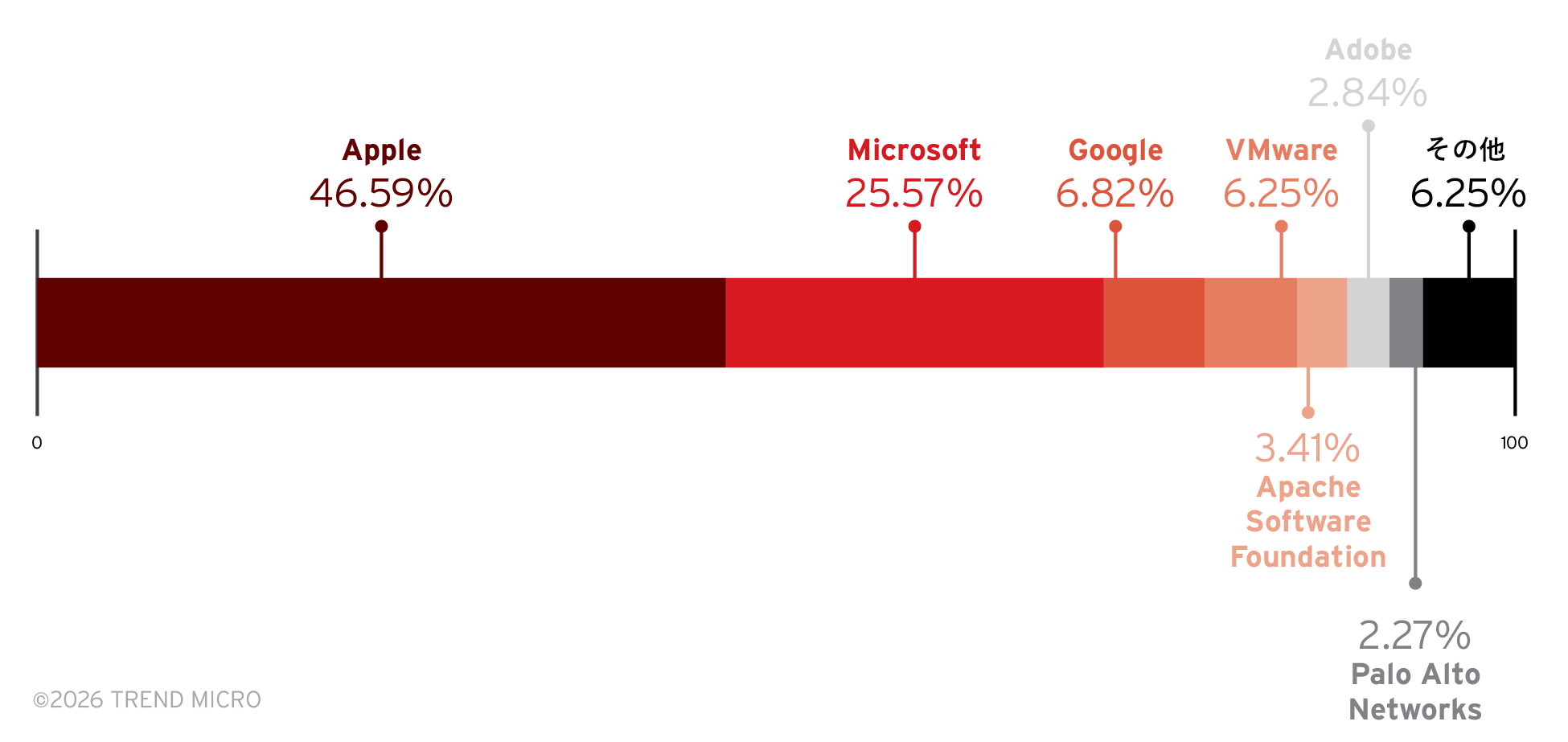

購入希望のあったエクスプロイトの標的製品としては、図2のように、Apple製品が最も多く、全体の46.59%を占めています。次に多かったのがMicrosoft製品であり、25.57%となっています。2021年の調査ではMicrosoft製品がエクスプロイト需要の中心を占めていましたが、今回は、明確な変化が表れています。もっとも、Microsoftはエンタープライズ環境での普及率が高く、攻撃者が得る対価も大きいため、依然として主要な標的の一つと見なされています。実際、後半で述べるように、販売されているエクスプロイトの中では、Microsoft製品を狙ったものが最多となっています。

特筆すべき点は、古い脆弱性を対象とするエクスプロイトであっても、多くの購入希望者が5千米ドル以上の金額を提示していたことです。中には、Microsoft OutlookやWordPress、Fortinet製品を狙ったエクスプロイトのために、5万米ドルもの支払いを表明したケースさえ確認されています。こうした高額案件に続き、主流のインフラ・ソフトウェアベンダーを狙ったエクスプロイトについても、一定の需要が見られました。具体例として、Googleが6.8%、VMwareが6.25%を占めており、攻撃対象としての関心を集めていることが分かります。

購入希望のあったCVEの中でも、特に古いものを下記に示します。CVSSスコアも、併せて記載します。

- CVE-2011-2688:SQLインジェクション - 7.5

- CVE-2011-3416:ASP.NET Forms認証の回避 - 8.5

- CVE-2014-2383:Dompdfにおける不正なローカルファイル読み込み - 6.8

- CVE-2015-7036:SQLiteデータベースにおけるリモートコード実行(RCE) - 7.5

- CVE-2015-9251:JQueryにおけるクロスサイト・スクリプティング - 6.1

代表例の一つが、深刻度の高いSQLインジェクション脆弱性「CVE‑2011‑2688」です。この脆弱性は、約15年前に公開された古ものであるにも関わらず、インドの銀行を標的とするモバイルバンキング型マルウェア「FinStealer」での悪用が確認されています。本事例が示すように、15年前の古いエクスプロイトであっても、依然として深刻な被害をもたらす可能性があります。

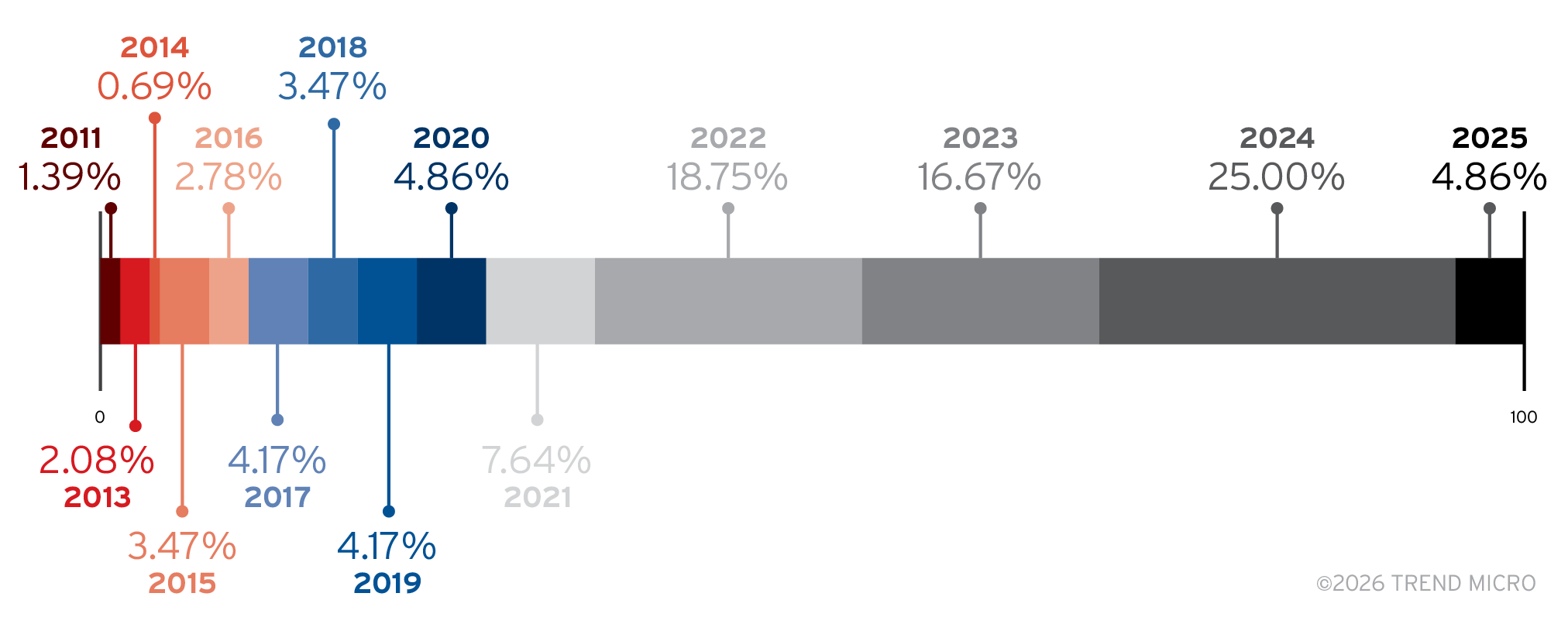

購入希望に挙げられたエクスプロイトの脆弱性を公開年別に並べたところ、2024年のものが全体の25%を占めて最多となり、次いで、2022年が18.75%と続きます。また、全体の70.14%は2年以上前、そして約8%は10~15年前に公開された脆弱性に紐づくものです。

追加の発見事項として、購入希望リストに含まれる脆弱性の31%は、米国CISA(サイバーセキュリティ・インフラセキュリティ局)の「KEV(Known Exploited Vulnerabilities:悪用が確認された脆弱性)カタログ」に掲載済みのものでした。KEVカタログとは、ソフトウェアやハードウェアに潜む脆弱性の中でも、特に実際の攻撃で悪用されたものを一覧化した資料に相当し、企業や組織がパッチ適用の優先順位などを決める際の情報源となっています。

エクスプロイトの需要が比較的古い脆弱性に集中していることに加え、その多くがKEVカタログにも含まれていることを踏まえると、悪用実績のあるCVEは、構造的なリスクとして長期的に残りやすいことがうかがえます。この点については、後に実際の露出状況(未対策のまま放置されている状態)も交えて詳しく解説します。

出品リスト

先述の「購入希望リスト」が攻撃者の欲するエクスプロイトを示すに対し、「出品リスト」は、実際にアンダーグラウンド市場で販売されているエクスプロイトや、その価格帯を明かすものです。

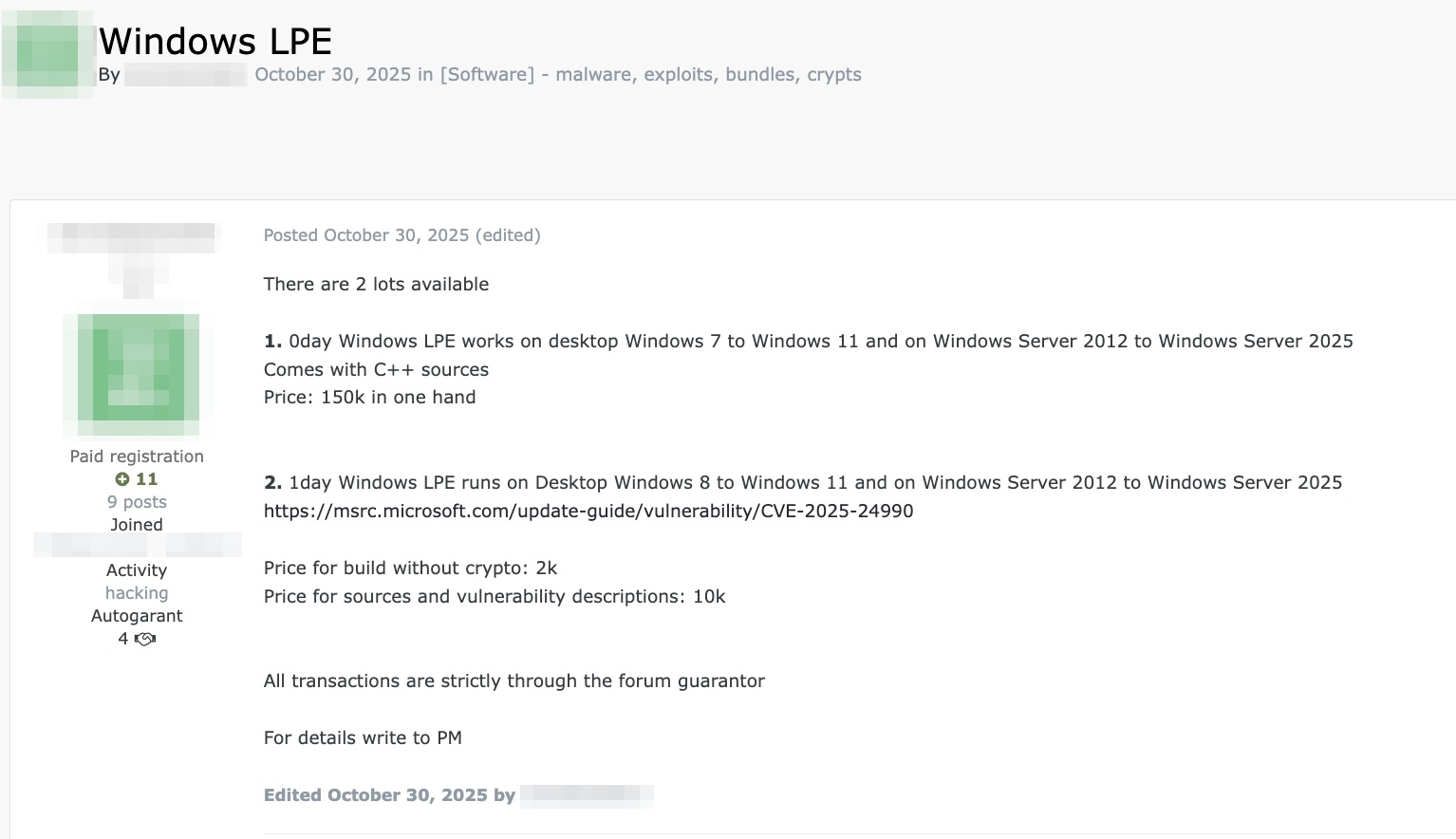

本調査で取得した出品リストに基づくと、エクスプロイトの販売価格は1件あたり500米ドルから11万5千米ドルに至るまで、かなり広い幅が見られます。また、CISAのKEVカタログと突き合わせたところ、販売対象エクスプロイトの68.18%は、2025年12月の時点で悪用された実績のあるものでした。これは、同じくKEVカタログに掲載されていた割合が31%であった「購入希望リスト」と比べても、著しく高い数値です。価格傾向を調べると、特にMicrosoft製品を対象とするエクスプロイトが高値で取引される傾向にあり、平均価格はおよそ10万米ドルに達していました。例として図4は、Microsoft Windowsを狙ったエクスプロイトの販売投稿であり、未公開のゼロデイ脆弱性を用いたものが15万米ドルで、脆弱性「CVE-2025-24990」を用いたものが1万米ドルで宣伝されています。

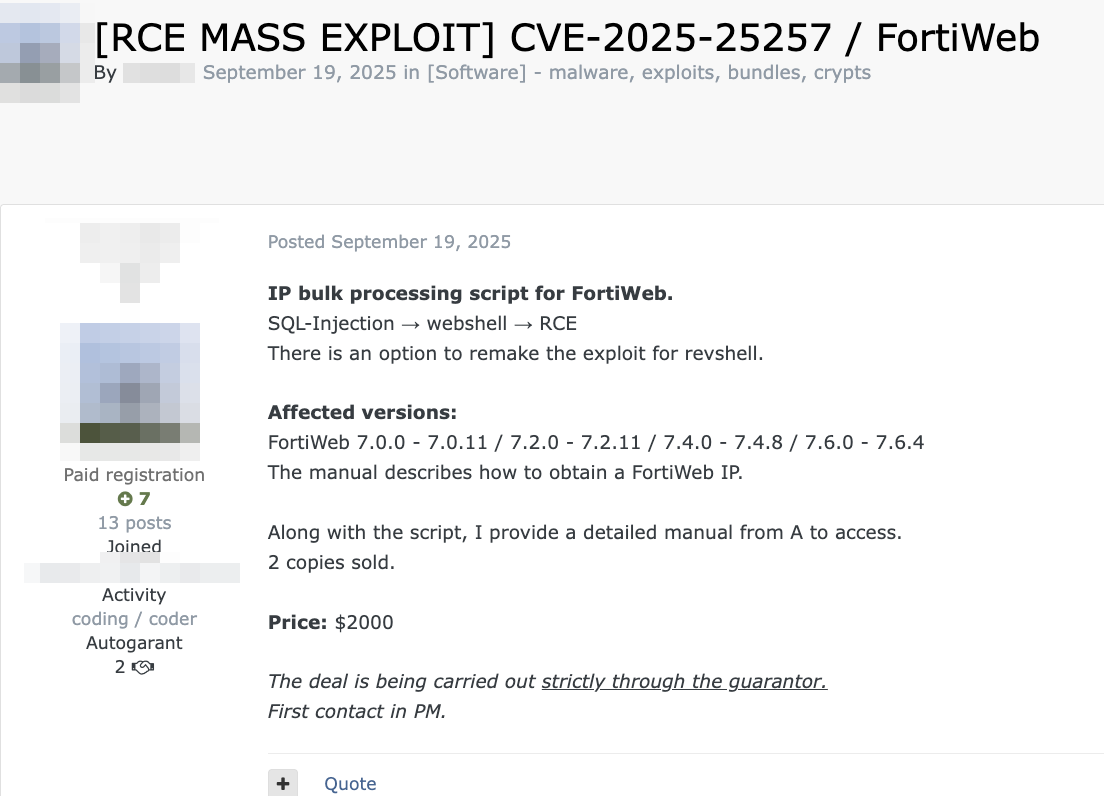

5千米ドル未満で販売される低価格のエクスプロイトとしては、FortiWebやFTPサーバ、プリンタ製品を狙ったものが多く見られました。こうしたエクスプロイトはすでに広く出回っており、影響が限定的であることから、低めの価格が設定されるものと考えられます。図5に示すロシア語フォーラムの販売投稿では、FortiWebの脆弱性「CVE‑2025‑25257」に基づくエクスプロイトが2千米ドルで出品されています。

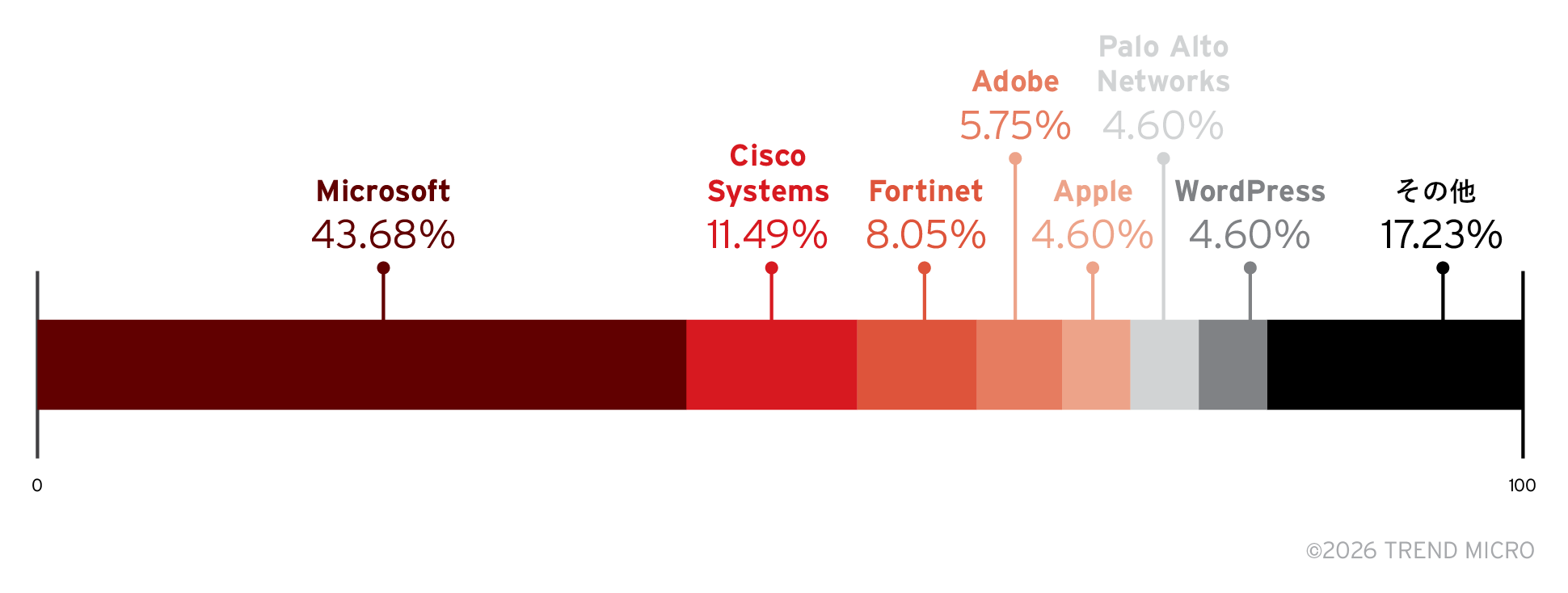

全体的な傾向として、購入希望リスト内で挙げられている脆弱性と、出品リスト内で提示されている脆弱性の間には、明確な違いがあります。出品対象エクスプロイトの半分以上は、すでに実環境で悪用された実績のあるものです。その背景には、実効性が確認された脆弱性を優先して取引するという、市場の選好的性質が垣間見られます。また、Microsoft製品を対象としたエクスプロイトは、出品数と価格の両面で市場を大きく占めています。広範に展開されている製品ということもあり、アタックサーフェス(攻撃対象領域)の大きなエクスプロイトとして付加価値が置かれているものと見受けられます。こうした傾向について、図6と表1に示します。

古いCVEの露出状況と価値

長期にわたって露出状態(インターネットからアクセス可能な状態)になっている脆弱性が及ぼす影響や、エクスプロイト価格の背景事情について把握するため、今回は、既知の脆弱性が実際にどの程度蔓延し、放置されているのかを分析しました。

分析手法として、サーバ検索エンジン「Shodan」を利用してインターネット上に公開中のシステムを探索し、古くから存在するさまざまなCVEの露出状況を評価しました。その目的は、迅速なパッチ適用の重要性や、古い脆弱性が悪用され続けている実態を示すことにあります。なお、今回の調査データは、2026年2月18日時点のものです。

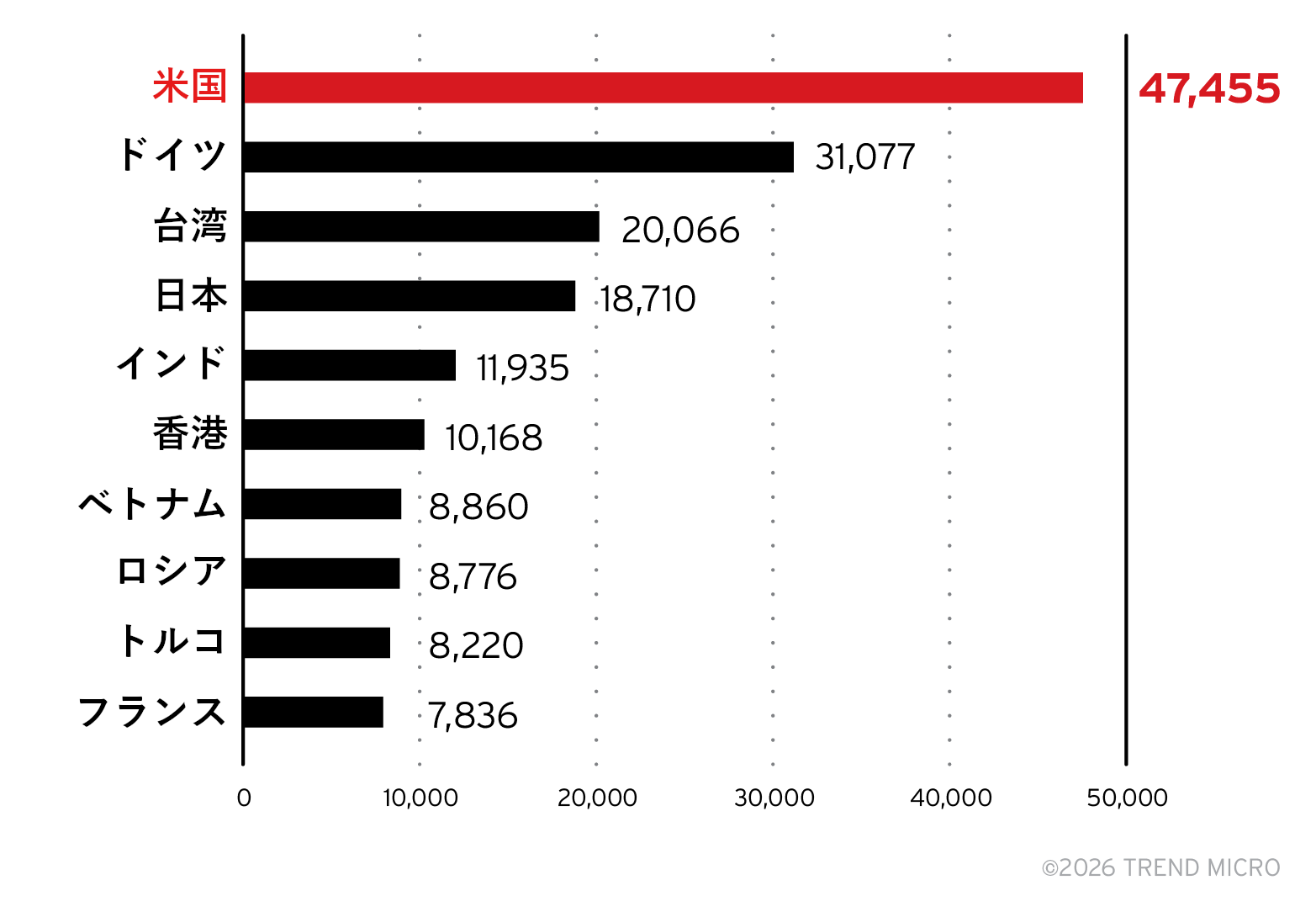

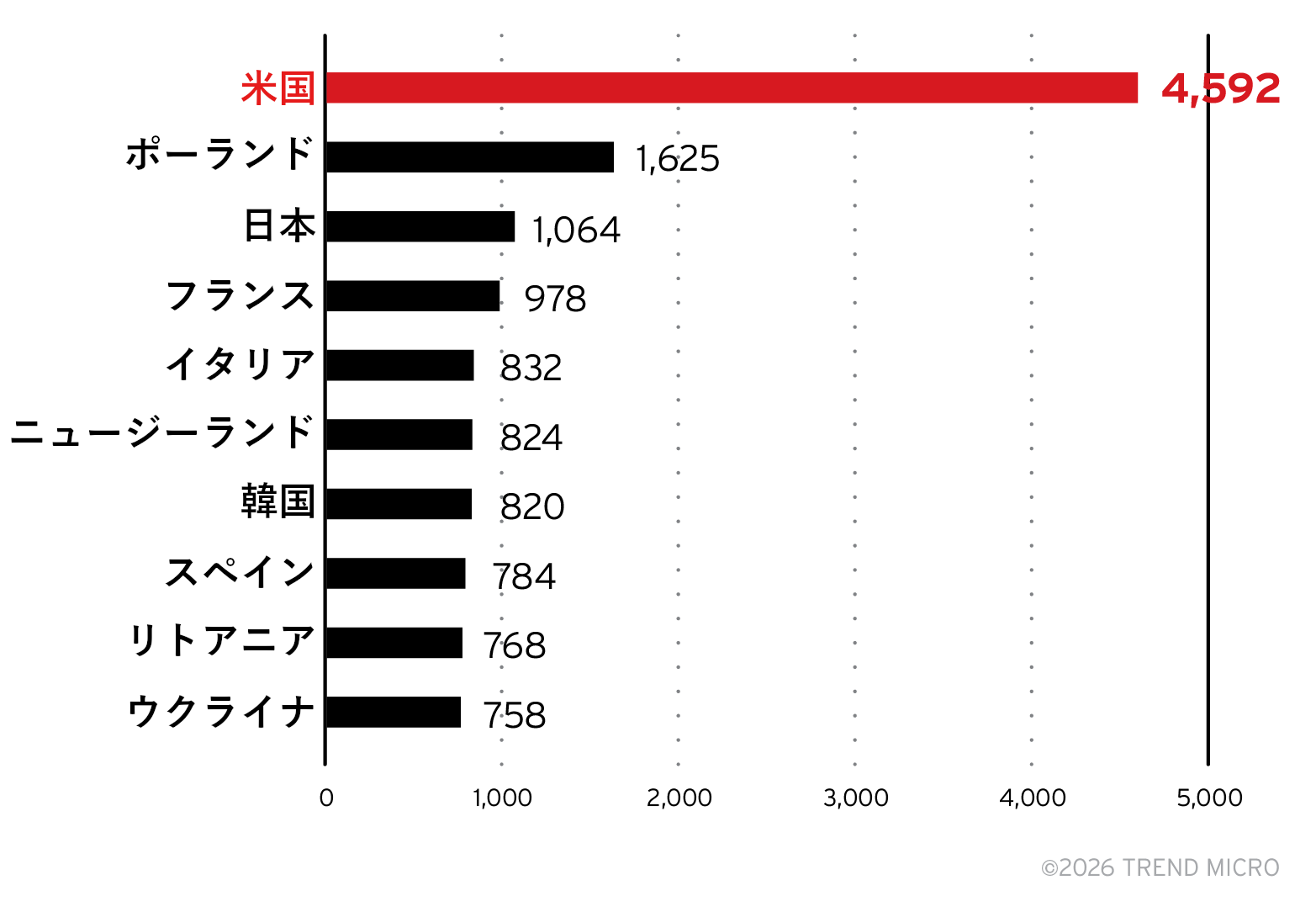

分析の結果、最も広く残存している脆弱性として、Microsoftの通信プロトコル「SMB(Server Message Block)」に起因する「SMBGhost(CVE‑2020‑0796)」が挙げられます。SMBGhostは、リモートコード実行(RCE)を誘発する深刻度の高い脆弱性であり、今回、20以上の国・地域にわたって広域的に確認されました。図7に、当該国・地域の上位10件を示します。

本脆弱性が開示されてからすでに6年が経過しているにも関わらず、それを未対応のまま露出させているシステムが、世界各地に27万台以上も存在します。このように、パッチ未適用によるリスクは今なお続いており、世界規模のリスクを作り出しています。

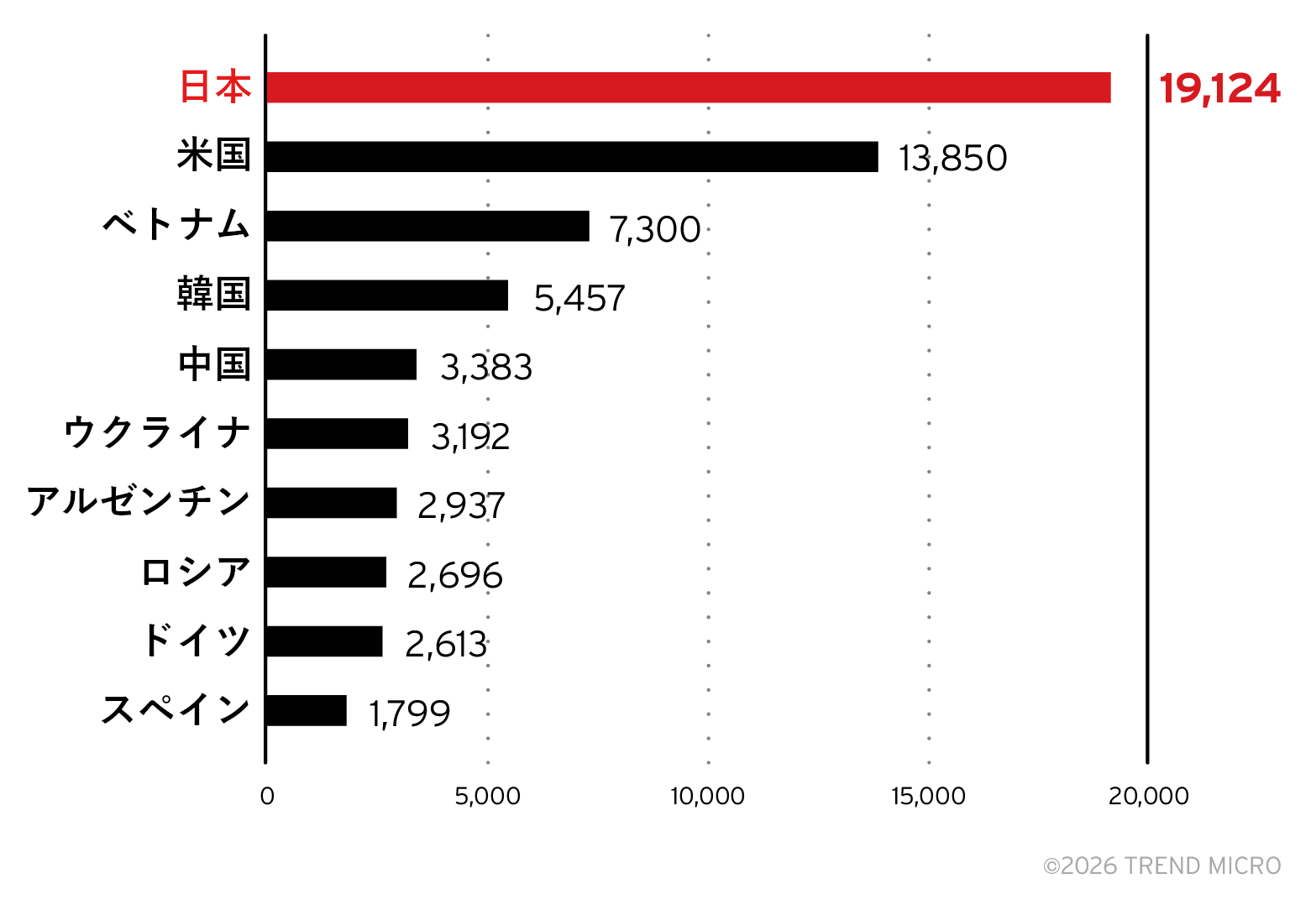

高いCVSSスコア「7.5」を持つ脆弱性「Heartbleed(CVE‑2014‑0160)」 もまた、広範に露出した状態が続いています。2026年2月中旬の時点で、88,652台のシステムが本脆弱性を抱えたままとなっています。図8に、当該システムが確認された国・地域の上位10件を示します。結果が示すように、10年以上前に開示された古い脆弱性であっても、パッチ未適用のまま放置されれば、重大なリスクを延々ともたらし続けることになります。

より最近の例として、脆弱性「CVE‑2025‑53770」が挙げられます。対応する修正パッチが2025年7月に公開されていましたが、7か月後が経過した時点でも、1万8千台以上のシステムが未対処のままとなっています。この脆弱性にはCVSSスコア「9.8」という深刻な評価がくだされており、懸念すべき事態と言えるでしょう。

本脆弱性は、MicrosoftのSharePointサーバを通した「コードインジェクション」を誘発します。攻撃者に悪用されれば、ネットワーク経由で未承認のまま不正なコードを実行される可能性があります。図9に、本脆弱性を抱えたシステムが確認された国・地域の上位10件を示します。

こうした脆弱性が長期的に放置されている状況は、理論のみに終始する話ではありません。むしろ、現実的かつ差し迫ったリスクとして捉える必要があります。

たとえば2025年には、Microsoft Exchangeサーバが正体不明のグループに侵害され、ログインページに不正なコードを埋め込む手法(インジェクション)を通してユーザの認証情報が窃取されました。その際に利用された脆弱性は、CVE‑2021‑26855、CVE‑2021‑26857、CVE‑2021‑26858、CVE‑2021‑27065、CVE‑2021‑31207、CVE‑2021‑34473、CVE‑2021‑34523など、過去に開示された古いものです。そして、世界26か国にわたる複数の組織が狙われました。これは、古いCVEが現在なお広範かつ大規模に悪用されていることを示す代表事例です。また、Shodanのデータによると、上述した個々の脆弱性について、未対応のシステムが少なくとも100件以上存在します。

2026年1月にCISAは、実際の攻撃での悪用が確認されたCVEリストの一つとして、17年前に開示済みの脆弱性「CVE-2009-0556」を追加しました。この対応から示されるように、たとえどれだけ古い脆弱性であっても、攻撃者に悪用される可能性があり、実質的なリスクを生み出します。

今なお続いている脆弱性露出の実態を直視することにより、先に述べたエクスプロイト市場の経済的動向をより正確かつ具体的に理解することが可能です。たとえば、攻撃者が古い脆弱性によるエクスプロイトにも高値をつける理由は、「現在でも十分に大規模悪用できるため」と解釈できます。

正規報奨プログラムとアンダーグラウンド市場での価格差

本セクションでは、脆弱性発見コミュニティ「TrendAI™ Zero Day Initiative™(ZDI:ゼロデイ・イニシアチブ)」 における報奨金の支払額と、2023年から2026年にかけて犯罪市場で確認されたエクスプロイト価格を比較します。これを通じて、脆弱性に対する価値の置き方が、犯罪市場と正規報奨プログラムの間でどのように異なるかを検証します。

「TrendAI™ ZDI」 は、世界最大規模かつベンダー非依存のバグ報奨プログラムであり、ゼロデイ脆弱性の発見者や研究者に金銭的報奨を提供することで、影響のあるベンダーに責任ある開示を促すことを目的としています。そして、現在も世界的な脆弱性開示のエコシステムを導いています。例えば、2024年に「TrendAI™ ZDI」を通じて発見、公開された脆弱性は、全体の73%に及びます。また、サイバー犯罪フォーラム上では、違法な取引を行う代わりに、TrendAI™ ZDIなどのバグ報奨プログラムにエクスプロイトを売却するといったコメントさえ見受けられます。

先述した犯罪フォーラムの「出品リスト」を確認すると、特にMicrosoft製品に対するエクスプロイトの価格帯(通常 10万米ドル前後)が、TrendAI™ ZDIの報奨金水準に最も近いことが分かりました。一方、他の製品については、犯罪フォーラムの方が高いケースもあれば、安くなるケースも見られました。

こうした価格傾向の差異は、アンダーグラウンド市場におけるエクスプロイトの評価が、理論的な深刻度だけでなく、攻撃者にとっての実用的な価値にも左右されることを示しています。

まとめと推奨事項

本調査を通じて、Nデイ・エクスプロイト市場は衰退しつつある過去の遺物ではなく、むしろ、柔軟性を有する成熟化した経済構造であり、「パッチ適用の遅れ」や「技術環境の複雑化」、「持続的な露出状況」に根強く支えられていることが判明しました。企業や組織では、悪用が確認された脆弱性への対処を優先事項として扱うことが重要です。それを怠れば、検知技術や防御ツールがどれだけ進化しても、本来回避できるはずの侵害や構造的な露出、運用リスクに直面し続けることになります。

AI技術が急速に進化する中でNデイ・エクスプロイトのリスクを効果的に軽減するためには、下記の対策が有効です。

- 脆弱性の優先度付けを、新しさや深刻度評価だけでなく、実際の悪用状況に基づいて実施:脆弱性の開示時期や環境内での潜伏期間を問わず、実環境での悪用が確認されているものを継続的に把握し、その対処を最優先で実行する。

- 古い脆弱性の露出状況を継続的に監視:過去に開示済みのCVEも継続的なリスク要因として扱い、パッチ適用漏れや構成ドリフト(環境設定などが時間とともに安全な状態から逸脱していくこと)を定期的に検査する。また、システム構成や情報資産、業務優先度の変化に応じて、露出状況を再評価する。

- 悪用が確認されている脆弱性について、修正対応の責任所在を明確化:悪用が確認されている脆弱性について、責任者と修正期限を明確に定める。また、対応遅延や例外的状況、代替的緩和策に関する可視性を確保する。

- パッチ適用が直ちに行えない場合は、アタックサーフェスを削減:迅速なパッチ適用が困難なシステムについては、ネットワークからの隔離、アクセス制限、または廃止を検討する。特にインターネットに露出している、または業務上重要なシステムについては、優先的に対応する。

- AIを活用した開発ワークフロー内にセキュリティ制御を組み込む:AI生成コードに対し、安全なコーディング標準、脆弱性の自動テスト、ガバナンスチェックを適用する。AI活用型サービスに関しても、従来のアプリケーションと同様にセキュリティレビューや監視、パッチ管理を実施する

こうした対策を行うことで、過去に何度も悪用されてきた侵入経路を塞ぐとともに、脆弱性の長期的な露出を抑制することが可能です。また、AI活用型の新たな開発環境が古い脆弱性に侵されるといったリスクを軽減できます。

セキュリティプラットフォーム「TrendAI Vision One™」は、脆弱性の継続的な露出や、AIを活用した開発に伴うリスクを抑え込むため、高度な機能を備えています。

- TrendAI Vision One™ Cyber Risk Exposure Management(CREM):CREMは、組織のアタックサーフェスをリアルタイムで可視化するとともに、実際のリスク影響度に基づいて修正対応の優先付けを行います。CREMの脆弱性管理モジュールは、新たに開示された脆弱性と、長期的に存続している脆弱性の双方を特定・評価し、周辺状況を明確化します。また、悪用可能性や露出状況、攻撃者の活動を関連付けて分析することで、実際の被害につながりやすい問題点を特定し、セキュリティチームが優先的に対処すべきポイントを明らかにします。

- TrendAI Vision One™ Threat Intelligence Hub:Threat Intelligence Hubは、悪用されているCVEや進行中の攻撃活動、攻撃グループに関する知見を統合することで、組織の検知・対応能力を大幅に高めます。さまざまな脆弱性や、それを実際に用いるグループを互いに紐づけることで、Nデイ・エクスプロイトを取り巻く脅威の進化を明瞭に把握し、優先すべき課題を洗い出すことが可能になります。

参考記事

Old Vulnerabilities, New AI Era, Amplified Risk: How Outdated Flaws Continue to Fuel the N-Day Exploit Market

By: Mayra Rosario Fuentes [Senior Threat Researcher, TrendAI™ Research] and Vincent Lee [Senior Manager, TrendAI™ Zero Day Initiative™ (ZDI)]

翻訳:清水 浩平(Platform Marketing, Trend Micro™ Research)