フィッシングメール訓練の進め方は何から?攻撃手口の把握と訓練の考え方

法人組織のサイバーセキュリティにおいては、メールセキュリティを正しく理解し対策することで、侵害されるリスクを下げ、組織全体の被害を抑えることが期待できます。本記事ではメールによる攻撃の概要と、フィッシングメール訓練のサービスを使ったセキュリティの強化について記載します。

なぜ今メールセキュリティを意識しなければならないのか

昨今、生成AIの発展により、従来のような不自然な文章やおかしな翻訳のフィッシングメールが減り、自然で巧妙な内容のメールが増え、受信者が騙される可能性が高まっています。また、フィッシングによって攻撃者が窃取する認証情報も、以前に比べ価値が高まっています。SaaSを利用したビジネスの拡大や、クラウドストレージへのデータ保管の需要の高まりに伴って、攻撃者は認証情報を悪用すると組織の環境にまで侵入することも可能になるためです。

このような複数の要因から、フィッシングメールを始めとしたサイバー攻撃をどのように防ぎ、万一の侵入をどのように検知するのかについて、組織が向き合う必要性も一層増しています。特にメール起点の攻撃は、組織の技術的対策だけで防げるものではなく、従業員への教育(フィッシングメールを開かない、情報を入力しない、開いてしまったら窓口へ報告する、など)も重要な視点となります。

社会情勢に伴って刻々と変化する脅威の状況を理解し、それに応じて組織の技術的対策を日々アップデートし、なおかつ従業員への教育を行っていくこと、それがメールセキュリティの軸となります。本記事では、私たちが何を意識していけばよいのかについて記載していきます。

メールによる攻撃の特徴を理解する

法人組織におけるメールは、最も範囲が広く攻撃に遭いやすいアタックサーフェス(攻撃対象領域)でもあります。どのような攻撃があるのかを理解して、現在の環境におけるリスクを正しく把握しておくことが重要です。攻撃の手法、攻撃者の目的、万が一に想定される被害について、いくつかの事例をまとめます。

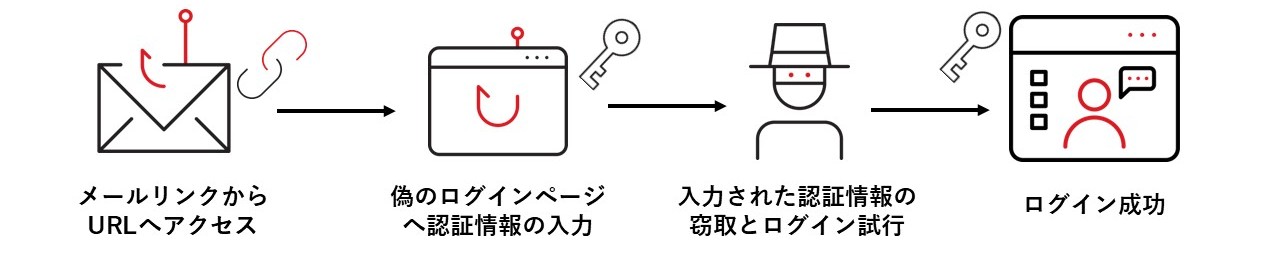

組織が利用するSaaSやIdPの認証情報を狙ったフィッシングメール

組織でユーザが利用するSaaSや、各種サービスへの接続と連携に利用するIdP(Identity Provider、Microsoft Entra ID、Oktaなど)、Webメール等へのログイン情報を窃取することを目的とした攻撃です。主に偽の認証画面へ誘導し、ID・パスワードや、多要素認証情報を入力させ、攻撃者が窃取することにより、アカウントの乗っ取りや内部侵入へとつなげる攻撃者の狙いが想定されます。

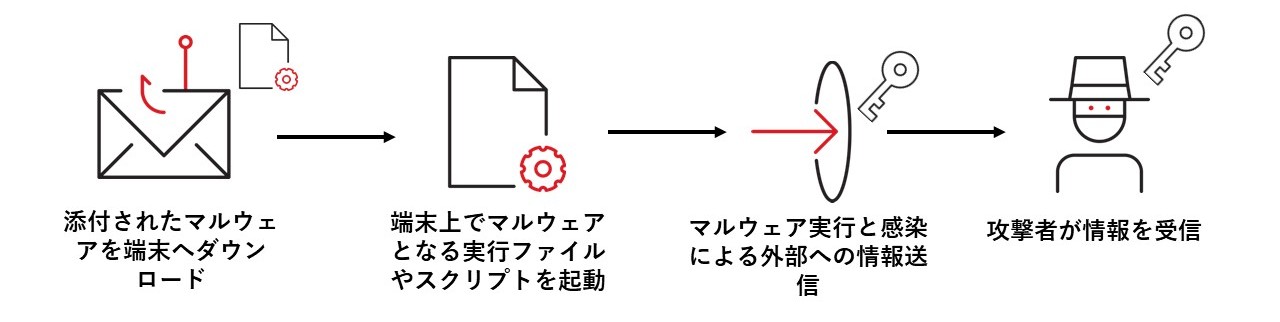

添付ファイルやURL経由によるマルウェアの感染を狙うメール

攻撃対象となるユーザに対して、悪意ある添付ファイルや、悪意あるファイルが保管されたウェブサイトのURLを送り、ファイルをユーザに開かせることで、端末をマルウェアに感染させることを目的とした攻撃です。インフォスティーラー(情報窃取型マルウェア)と呼ばれるジャンルのマルウェアが該当します。端末にダウンロードしたファイルを実行することで感染に至り、Webブラウザに保存された情報やCookie、暗号資産のウォレット情報、端末内の認証情報が外部に送信されてしまいます。こうした情報窃取に加えて、攻撃者による遠隔操作、組織環境の横展開につながり、結果としてランサムウェア実行に至るなど、深刻な被害につながる恐れがあります。

(参考記事)

GitHubのリリース機能を悪用して情報窃取型マルウェア「Lumma Stealer」を頒布する攻撃キャンペーンを確認(インフォスティーラーの一例)

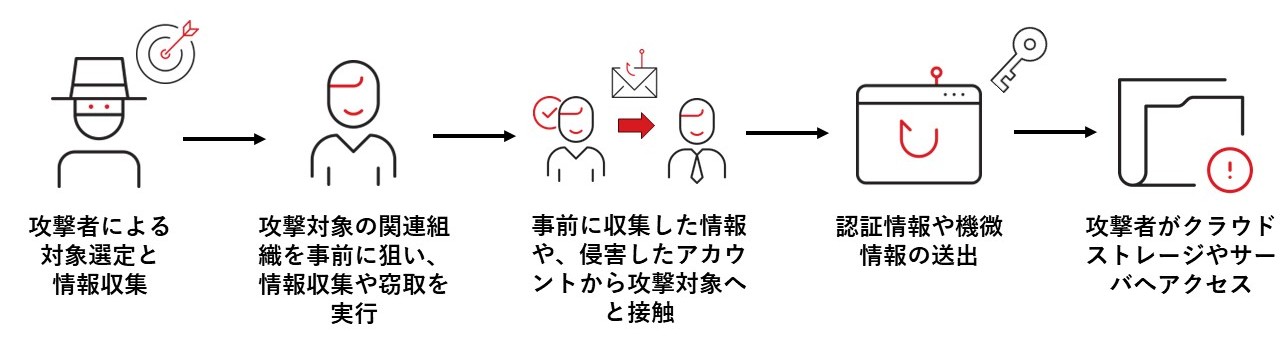

組織が持つ機微な情報の窃取を狙う標的型メール

標的型メールは、特定の担当者や部署を狙い、業務連絡や取引先を装ったり、重要な会議や国際イベントを題材として興味を持たせたりして、機微情報や認証情報を窃取する攻撃です。端末をマルウェアに感染させるか、窃取した認証情報を使って組織にアクセスする手段を確立し、組織が持つ契約情報や設計資料、内部の機密情報などを狙って攻撃範囲を広げます。必ずしも攻撃者からメールが送られるとは限らず、関連する組織や関係者を狙い、アカウントを窃取あるいは侵害し、乗っ取ったアカウントから攻撃対象へと接触してくるケースも存在します。

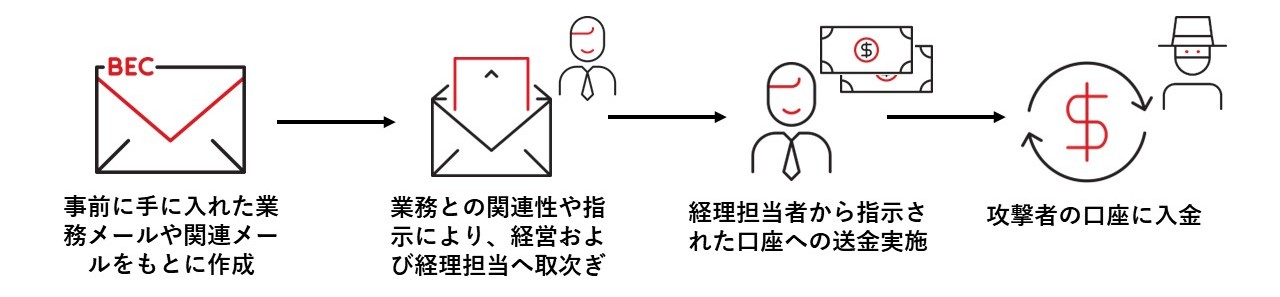

金銭の詐取を狙うビジネスメール詐欺(BEC)

組織において取引あるいは金銭の決済権を持った社員や役員、あるいはそのつながりを狙い、送金指示や請求先口座の変更を促すことで、最終的に攻撃者が金銭を詐取する攻撃です。この攻撃は、マルウェアを用いず、メールの文面等でのやり取りが主なコミュニケーションとなり、業務プロセスや承認判断の不備や隙を突くため、組織の体制と統制が重要な対策となります。

攻撃によっては、正規の業務メールアカウントや個人のメールアカウントを侵害することで、アカウントの乗っ取りや、盗み出した正規のメールを悪用し、取引時の支払先や送金先を攻撃者の口座に変更するよう指示する”スレッドハイジャック型”も存在します。この手口では、正規のアカウントから送金先の変更を依頼するメールが送られたり、正規の返信を装って送金先の変更依頼が差し込まれたりするため、受信者および決裁者が不審点に気づきにくいという特徴があります。そのため、送金先口座の変更指示を受けた場合は、メールだけで判断せず、電話などの異なる連絡手段でも必ず確認することが重要です。

メールセキュリティにおけるフィッシング訓練の重要性

ここまで、メールを起点とするサイバー攻撃について記述してきました。こうした手口を知ることで、攻撃を大幅に防げるため、組織におけるフィッシング訓練の重要性はお分かりいただけるでしょう。ただ、訓練で重要なのは、従業員を引っかける(フィッシングリンクを踏ませる)ことが目的となってはならないということです。本来の目的は、万が一引っかかってしまった時にどうすれば良いのかを理解し、どのようなフィッシングが世の中に存在するかを学習することです。訓練用のリンクを踏ませるだけで終わりにせず、目的に沿って学習してもらうよう心がけましょう。

また日ごろから、小さなことでも報告しやすく、啓発活動が受け入れられやすい組織環境を作っていくことも、メールセキュリティに留まらず、組織全体のサイバーセキュリティの強化へと繋がります。インシデントが発生した時に報告が上がらない、上げられない組織はインシデントに気づくのも対処するのも遅くなってしまう恐れがあります。インシデントは未然に防ぐか、あるいは早期の段階で気づき、軽微の被害に済ませることが重要です。そのために、セキュリティ担当者、CSIRTを始めとした、全社的な意識付けと訓練や学習が必要となります。

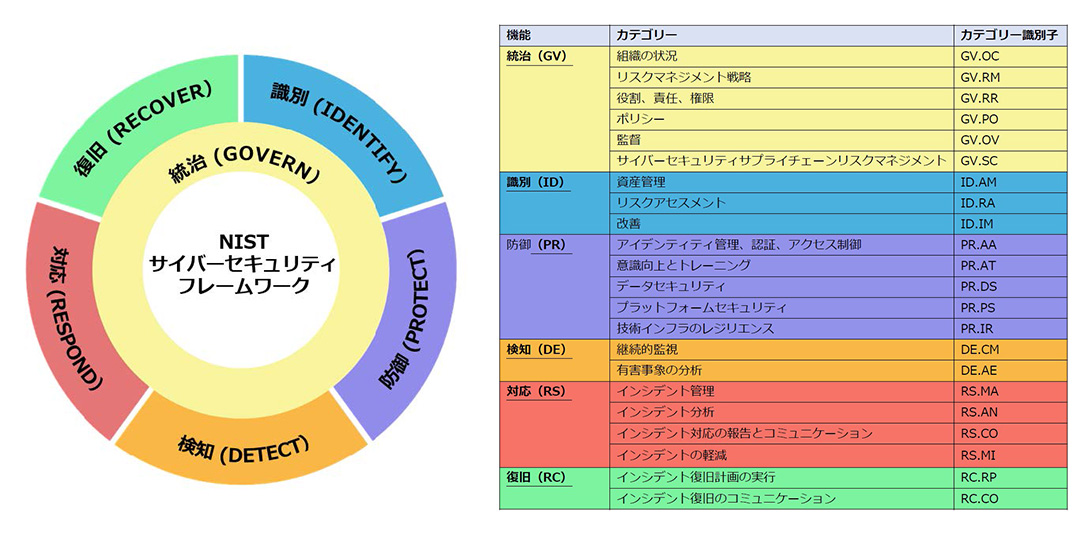

NISTサイバーセキュリティフレームワーク(CSF 2.0)にも組み込まれた「訓練」

サイバーセキュリティを取り巻く環境の中において、訓練は既にフレームワークの一つに組み込まれています。NISTサイバーセキュリティフレームワーク(CSF 2.0)を構成するコアのうち、Protect(防御)機能に「PR.AT(Awareness and Training、意識向上とトレーニング)」カテゴリが設けられており、組織の全関係者がサイバーセキュリティリスクを理解した上で責任ある行動を取れるよう、意識向上教育と訓練の実施が明確に求められています。NIST CSF 2.0は組織の汎用的セキュリティフレームワークであり、Protectは「インシデントが発生しないよう、起きる前にリスクを下げる」役割であり、「予防を含む被害軽減」が狙いとなります。

図:NIST サイバーセキュリティフレームワーク(CSF)2.0のコア機能及びカテゴリーの名称と識別子

(独立行政法人 情報処理推進機構(IPA)のウェブサイトに掲載の「米国国立標準技術研究所(NIST)サイバーセキュリティフレームワーク(CSF)2.0」を参照)

フィッシング訓練はこのProtect機能の要件を満たす実践的な施策として位置づけられます。NISTがこれを重要視する背景には、人的要因(ヒューマンエラー)が多くのサイバーインシデントの起点となっているという認識があり、技術的な防御だけでなく「人」への投資がサイバーレジリエンス強化の根幹であるとする意図が反映されていると考えられます。

TrendAIが提供するフィッシング訓練サービス「Security Awareness」

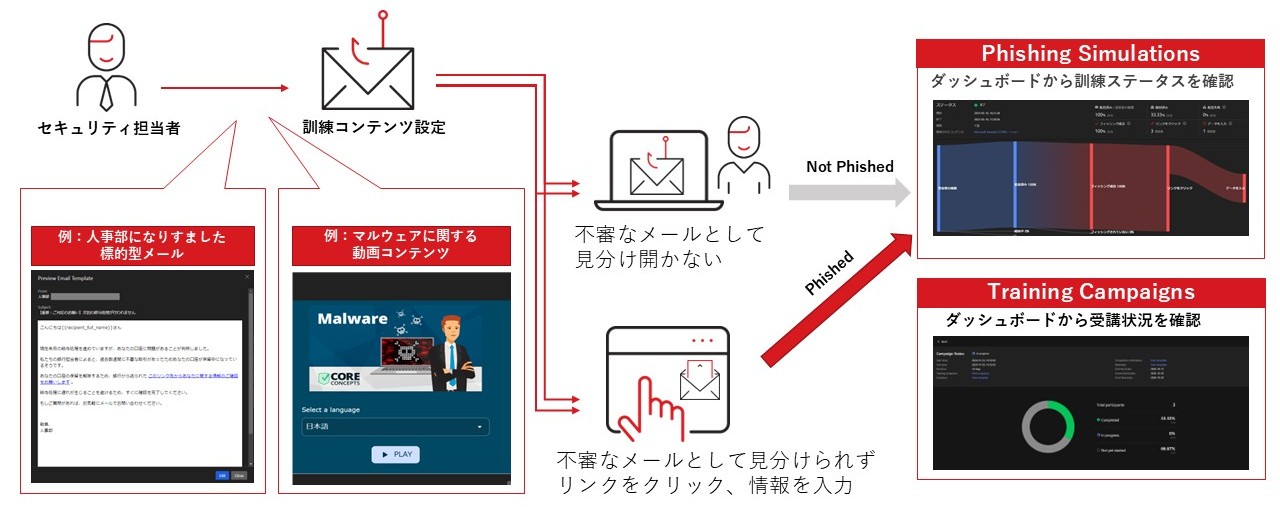

TrendAIでは、TrendAI Vision One™ - Cyber Risk Exposure Management(以下、CREM)のサービスとして「Security Awareness」を提供しており、組織のフィッシング訓練によるサイバーレジリエンス強化に繋げることが可能です。Security Awarenessでは、フィッシング訓練を行える「Phishing Simulations」と、トレーニングの受講と管理が行える「Training Campaigns」が利用できます。以下に活用方法と注意点を記載します。

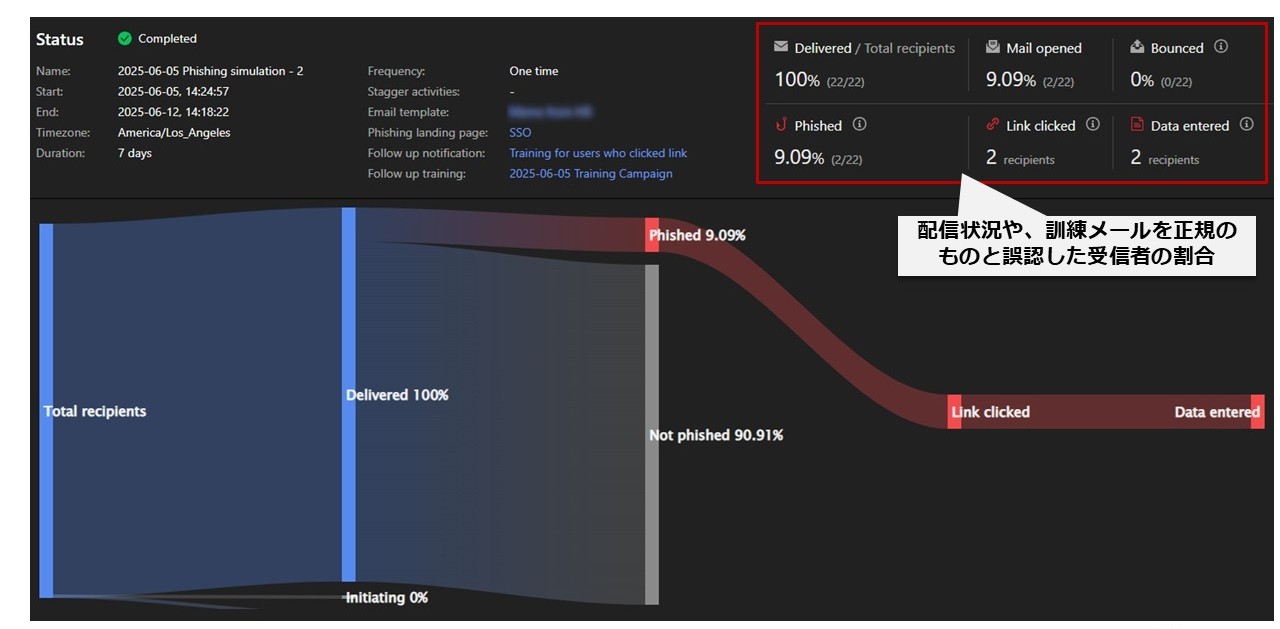

Phishing Simulations

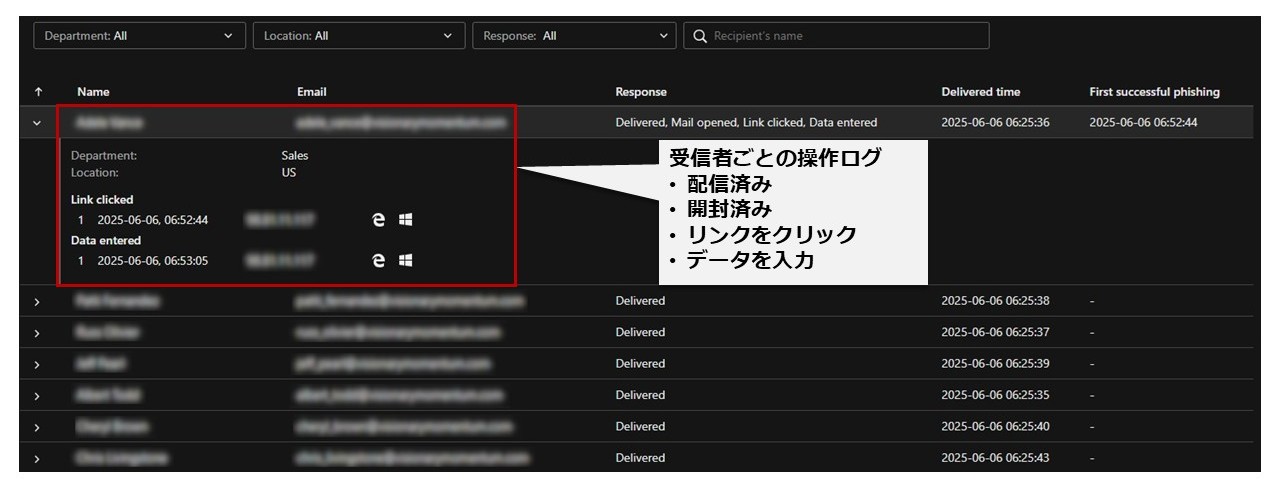

Phishing Simulationsでは、テンプレートから作成した訓練メールを配信し、実施した訓練のステータスをダッシュボード画面から確認できます。これにより、各ユーザの訓練メールに対するアクションや接続ブラウザなどの詳細情報を確認し、組織内の状況を把握することができます。

訓練の内容について、人事異動や組織改編が行われた時期や、世の中で流行するフィッシングの傾向に応じた訓練を定期的に実施することで、現在の組織の状況を把握することが重要です。

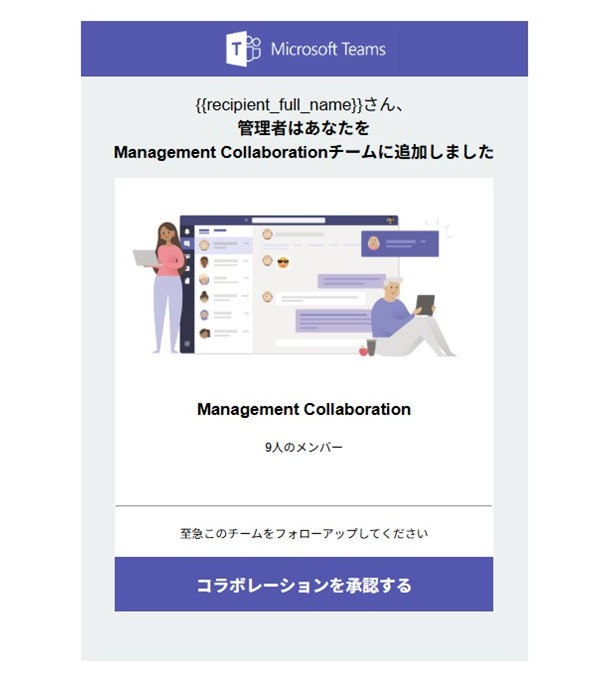

訓練メールのテンプレートには、サービスで提供しているテンプレート(Standard Templates)と、管理者側で細かな文字や内容の設定が可能なカスタムテンプレート(Custom Templates)が存在します。また、2026年4月現在、Standard Templatesは日本語、英語、フランス語、ドイツ語、中国語、アラビア語を始めとした16言語に対応しており、企業における各地域の言語話者に向けた訓練メールを用意することが可能です。サイバー攻撃は地域や国を越えて行われるものであり、組織のセキュリティにおいては守るべき対象に偏りがあることは好ましくありません。組織のセキュリティレベルを均一、あるいは一定以上に維持するためにも、地域や言語に隔たりなく訓練を計画するとよいでしょう。

Training Campaigns

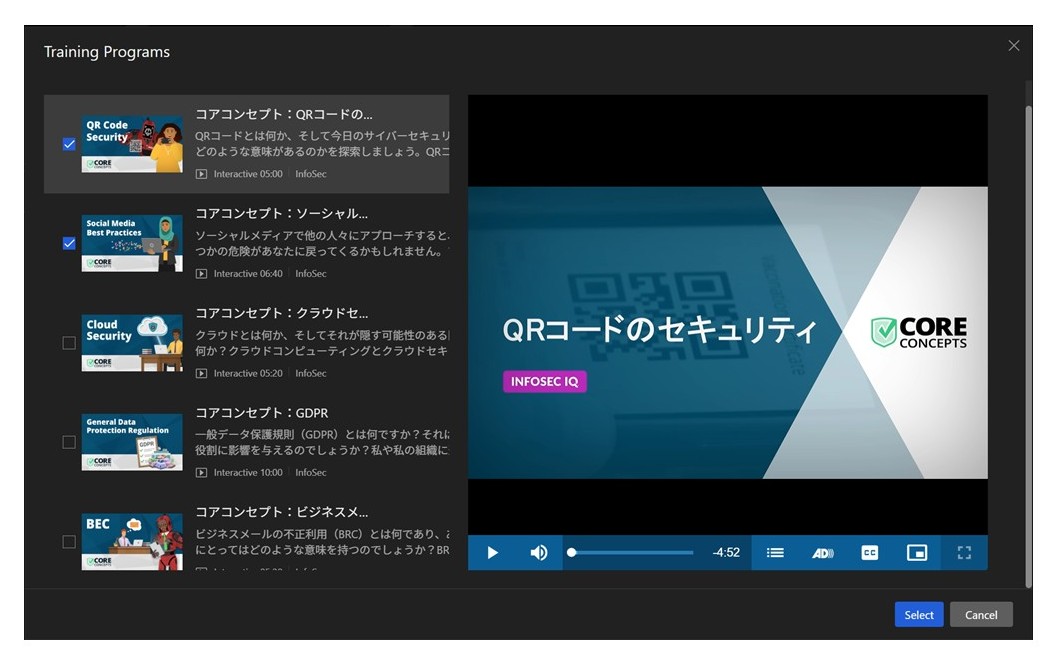

訓練と紐づけて、ユーザに対して学習を促すことができるTraining Campaignsでは、各ユーザに対してSecurity Awarenessサービスにより用意された動画による教育資料(Training Programs)を送付できます。こちらも16言語に対応しており、訓練メールと同様に各言語話者向けに対応が可能です。

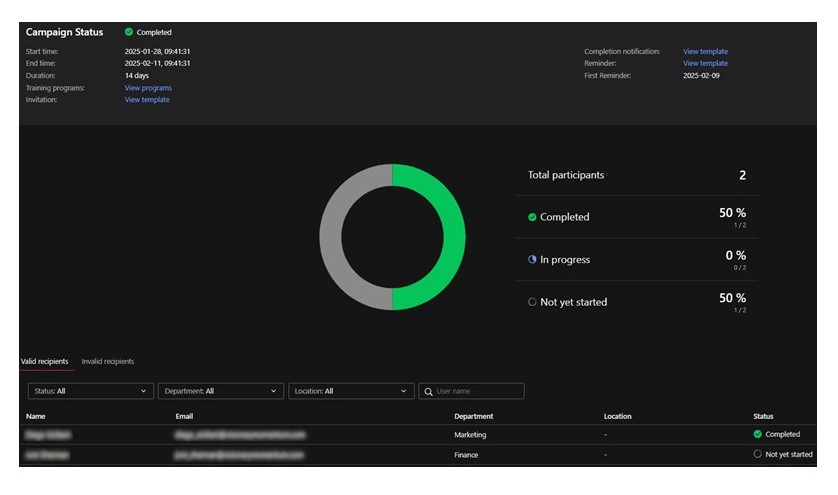

Training Campaignsでは、Phishing Simulationsと同様に、選択した教育資料の配信、教育資料の受講状況のステータスをダッシュボード画面から確認することが可能です。Phishing Simulationsの結果によってTraining Campaignsの対象となったユーザ、あるいは任意のユーザを選んで実施でき、コンテンツの受講状況を一覧で把握することができます。

Security Awarenessは、定期的なメールセキュリティに対する認知の向上と組織の状況の把握に有効活用できます。たとえば、フィッシングの被害に遭った場合も含めた有事の際の、対応方法や報告先などをまとめた資料を作成し、Training Campaignsのテキストとともに受講者に送ることにより、資料の認知度向上にも役立てられます。(資料送付機能については近日中の実装を予定しております。)また、組織改編や新入社員配属のタイミングで実行することも、組織計画に組み込むとよいでしょう。

フィッシング訓練は、最もユーザに近く、最もユーザの日常業務に近いセキュリティ訓練の一つです。毎日使うメールだからこそ、利用者の視点を常に理解し、訓練に適した学びを提供しながら、組織の侵害リスクを減らすための活動として、サイバーセキュリティの取り組みの一つに加えてみるのはいかがでしょうか。

Security GO新着記事

フィッシングメール訓練の進め方は何から?攻撃手口の把握と訓練の考え方

(2026年5月15日)

サプライチェーンを脅かす開発者・エンジニアに対するサイバー攻撃:手口と対策を徹底解説

(2026年4月24日)