ランサムウェア

ランサムウェア・スポットライト:Agenda(Qilin)

Qilinとして知られるAgendaランサムウェアは、先進的な手法、クロスプラットフォーム型の亜種、そして他の主要な脅威グループとの連携を活用し、急速に最も活発かつ危険性の高いランサムウェア運用の一つへと成長しています。積極的な二重恐喝モデルと、重要産業にまたがって拡大する被害対象により、企業にとって深刻なリスクとなっており、プロアクティブな検知と防御が求められています。

はじめに

TrendAI™ ResearchではAgendaをWater Galuraとして追跡しており、同グループは2022年半ばに出現した、金銭的動機に基づくランサムウェア・アズ・ア・サービス(RaaS)グループです。ファイルの暗号化とデータ窃取およびリークの脅迫を組み合わせた、二重恐喝モデルで運用されています。また、このグループはQilinとしても知られています。

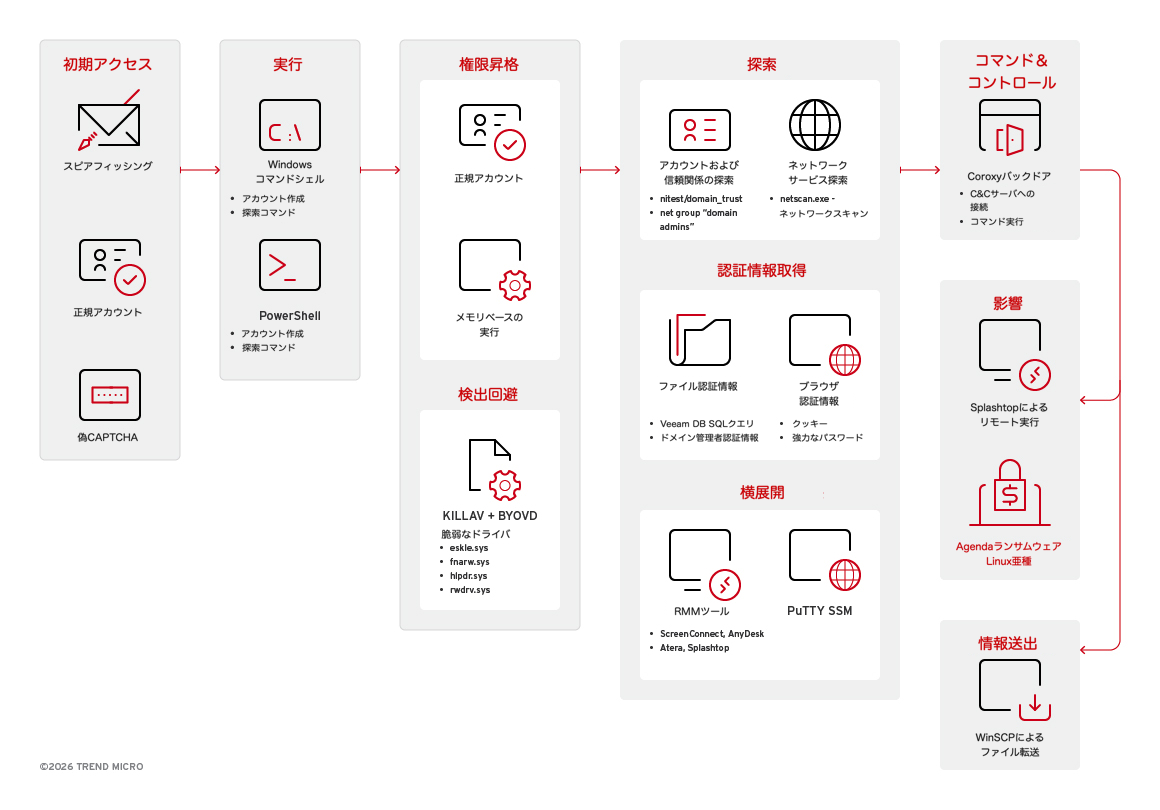

2022年7月の初期活動では、アフィリエイトに対して暗号化の挙動、対象ファイル、身代金要求メモのカスタマイズが可能なGoベースのランサムウェアを展開していたことが確認されています。同年後半には、性能向上とクロスプラットフォーム対応を目的としてRustベースの亜種を導入し、Windows、Linux、ESXi環境に対応しました。さらに最近のキャンペーンでは、VMware vCenterおよびESXi環境における横展開や展開に、PowerShellベースのツールを活用していることが確認されています。

2024年および2025年には、Agendaランサムウェアの運用は大きく拡大し、アフィリエイトがSmokeLoaderやNETXLOADERといった追加のマルウェアローダーを使用する事例が確認されました。また、「Bring Your Own Vulnerable Driver(BYOVD)」と呼ばれる防御回避手法も採用されています。一部のインシデントでは、正規のリモート管理ツールを利用してLinux向けランサムウェアのペイロードを展開しており、このことは同グループが業種を問わず柔軟かつ効果的に恐喝を行う能力を持つことを示しています。

Agendaランサムウェアについて組織が知っておくべきこと

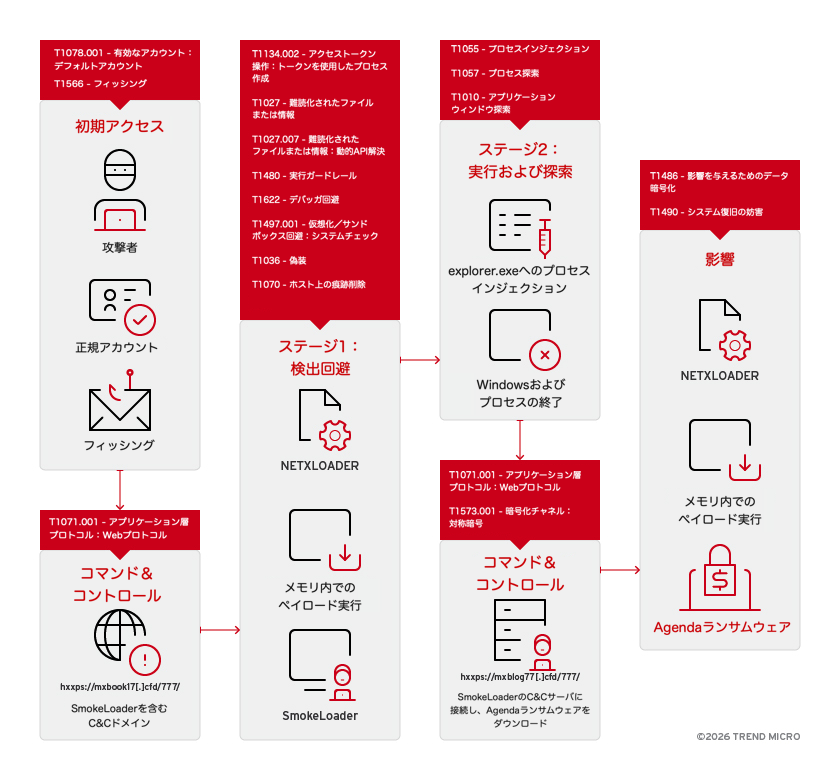

Agendaランサムウェアは幅広い業種を標的としているものの、TrendAI™ Researchの観測によれば、特に製造業、医療、テクノロジー分野の組織において被害が多く確認されています。

Agendaは専用のTorベースのデータリークサイトを運用しており、侵害の証拠を提示するために利用しています。これにより、支払いを促すとともに、カウントダウンタイマーや段階的なデータ公開によって恐喝の圧力を高め、身代金要求が満たされない場合には窃取したデータを公開します。

身代金の要求額は、被害組織の規模、業種、支払い能力の見込みに応じて大きく変動します。特に大企業や重要インフラに関する公開事例では、数百万ドル規模の要求が一般的に確認されています。

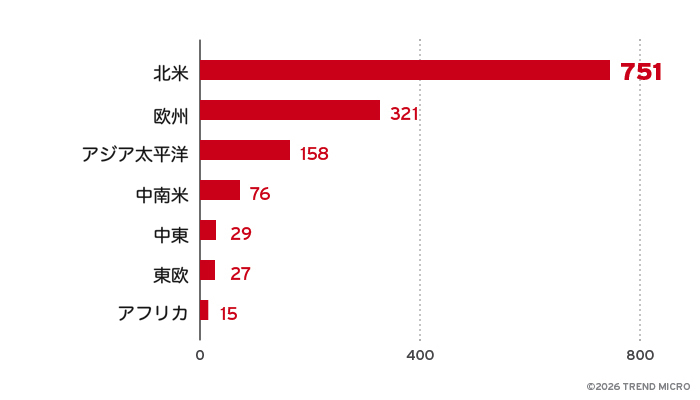

Agendaは2025年に最も活発なランサムウェア運用の一つとなり、リークサイト上で約1,400件の被害が公開されました。これは2024年と比較して被害数が538%増加したことを示しています。

この活動状況は、同グループの動きがまだ始まったばかりであることを示唆しています。TrendAI™ Researchによる監視およびデータからは、Agendaランサムウェアグループがネットワークの拡大を進めていることも示されており、2025年には複数の著名な攻撃者やグループとの関連が確認されています。

2025年3月には、北朝鮮の国家支援型の攻撃者として知られるMoonstone Sleetが、限定的かつ標的を絞った攻撃においてAgendaランサムウェアを展開していることが確認されました。これは国家主体とサイバー犯罪の活動が交差する注目すべき事例となりました。

2025年半ばにRansomHubランサムウェアの運用が妨害された後、脅威インテリジェンスおよび調査の評価から、そのアフィリエイトがタイミングの一致、戦術の類似性、リークサイトの活動パターンに基づき、Agendaのインフラへ移行した可能性が示唆されています。

さらに2025年9月15日には、DragonForceがロシア語圏のアンダーグラウンドフォーラムへの投稿で、AgendaおよびLockBitランサムウェアグループとの戦略的提携の形成を発表しました。この連携により、3つの主要なランサムウェア運用間でリソース、戦術、インフラの共有が可能になると考えられます。

これらの他の攻撃者とのつながりは、組織がAgendaランサムウェアのような危険なグループに対抗するために、早期検知および被害軽減を実現するシステムを備える必要があることを強く示しています。

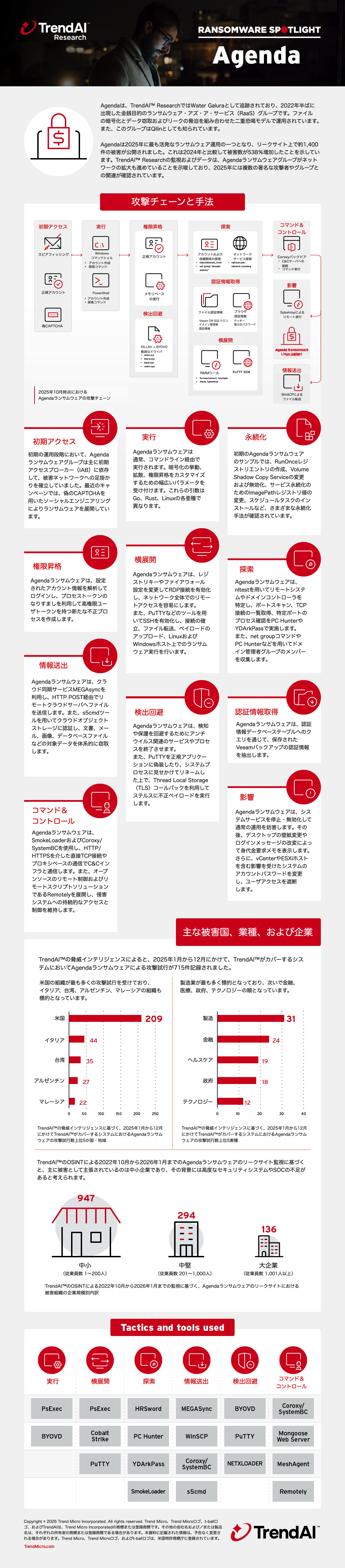

攻撃チェーンと手法

- 初期アクセス

- Agendaランサムウェアグループは、初期の運用段階において、主に初期アクセスブローカー(IAB)に依存して被害ネットワークへの足掛かりを確立していました。

- また、窃取した認証情報を用いてシステムにログインし、プロセストークンのなりすましを利用して権限昇格を行い、横展開を容易にしていることも確認されています。

- 最近のキャンペーンでは、偽のCAPTCHAを用いたソーシャルエンジニアリングによりランサムウェアを展開しています。

- 実行

- Agendaランサムウェアは通常、コマンドライン経由で実行されます。暗号化の挙動、拡散、権限昇格をカスタマイズするための多数のパラメータを受け付けます。これらの引数はGo、Rust、Linuxの各亜種で異なります(詳細は「追加情報」セクションで説明されています)。

- ネットワーク接続の管理や共有設定変更後の LanmanWorkstation サービス再起動のためにPowerShellを使用することが確認されています。

- ドメイン環境では、PowerShellやActive Directory(AD)コマンドを利用してコンピュータを列挙します。これにより、vCenterやESXi環境への拡散や仮想マシン(VM)クラスターの停止が可能になります。

- 新しいRustベースの亜種は、バイナリ内にPsExecを組み込んでいることが知られています。拡散用の引数が使用されると、マルウェアはPsExecを一時ディレクトリに配置し、サービス実行を通じてリモートホスト上でランサムウェアを実行します。

- また、BYOVD(Bring Your Own Vulnerable Driver)戦術も使用します。

- 永続化

- 初期のAgendaランサムウェアのサンプルでは、RunOnce レジストリエントリの作成、Volume Shadow Copy Serviceの変更および無効化、サービス永続化のための ImagePath レジストリ値の変更、スケジュールタスクのインストールなど、さまざまな永続化手法が確認されています。

- 権限昇格

- Agendaランサムウェアは、設定されたアカウント情報を解析してログインし、プロセストークンのなりすましを利用して高権限のユーザトークンを持つ新たな不正プロセスを作成します。

- また、管理共有を通じたグループポリシーの変更を活用し、不正な挙動を強制しつつドメイン全体の制御を維持します。

- さらに、「Supportt」のようなバックドア管理者アカウントを作成し、持続的かつ高権限の侵入経路を確保します。

- 横展開

- レジストリキーおよびファイアウォール設定を変更してRDP接続を有効化し、ネットワーク全体でのリモートアクセスを容易にします。

- ネットワーク共有にプログラムを書き込み、PsExecユーティリティを使用してリモートシステム上でコマンドを実行することで拡散します。

- Cobalt Strikeを展開し、Server Message Block(SMB)およびWindows管理共有を利用して追加のマルウェアペイロードを配布しながらネットワーク内を横移動します。

- 管理共有を利用して、複数のネットワークエンドポイントへ同時にマルウェアや補助ツールを配布します。

- SSHを有効化してコマンド&コントロール(C&C)を行い、PuTTYなどのツールを使用して接続の確立、ファイル転送、ペイロードのアップロード、ランサムウェアの実行をLinuxおよびWindowsホスト上で行います。

- 探索

- HRSwordや組み込みコマンドを使用して暗号化対象のネットワーク共有を列挙し、nltest によってリモートシステムやドメインコントローラを特定します。また、ポートスキャン、TCP接続の一覧取得、特定ポートのプロセス確認をPC HunterやYDArkPassで実施します。

- Windows Management Instrumentation(WMI)やコマンドを使用してOS情報、CPU数、メモリ容量などのシステム情報を収集し、インストール済み製品を列挙します。その後、SmokeLoaderを用いて特定プロセスを検出・終了し、whoami やセッション照会によりユーザグループ情報やアクティブセッションを取得します。

- Active Directoryのコンピュータ一覧を取得し、PowerShellスクリプトで拡散を行います。また、net groupコマンドやPC Hunterを用いてドメイン管理者グループのメンバーを収集します。Rustベースの亜種では、拡散時にESXiホストの列挙も行います。

- 情報窃取

- MEGAsyncというクラウド同期サービスを利用し、HTTP POST経由でリモートクラウドサーバへファイルを送信します。

- WinSCPも被害環境からのファイル流出に使用されます。

- Coroxy/SystemBCを利用して被害者のユーザ名を取得し、RC4で暗号化した上で初期登録の一環としてC&Cサーバへ送信します。

- s5cmdツールを用いてクラウドオブジェクトストレージに認証し、文書、メール、画像、データベースファイルなどの対象データを体系的に窃取します。

- 防御回避

- 検知や保護を回避するために、アンチウイルス関連のサービスやプロセスを終了させます。

- BYOVD手法を用いてセキュリティプロセスを停止し、検知回避能力を高めます。

- PuTTYを正規アプリケーションに偽装したり、システムプロセスに見せかけてリネームしたりし、Thread Local Storage(TLS)コールバックを利用してステルスにペイロードを実行します。

- NETXLOADERによるプロセスインジェクションを通じてロードされ、*.NET Reactor v6* によって難読化およびパッキングされています。

- 認証情報取得

- Veeamバックアップの保存済み認証情報を、認証情報データベーステーブルへのクエリを通じて抽出します。

- コマンド&コントロール

- SmokeLoaderおよびCoroxy/SystemBCを使用し、HTTP/HTTPSを介した直接TCP接続やプロキシベースの通信でC&Cインフラと通信します。

- Coroxy/SystemBCを用いて暗号化された外部および多段プロキシトンネル(Torを含む)を確立し、攻撃者が送信するペイロードの受信および実行も可能です。

- 正規のブラウザプロセスを利用してHTTP通信を行うMongoose Web Serverを悪用し、C&C通信を通常のWebトラフィックに紛れ込ませます。

- MeshCentralのエンドポイントクライアントであるMeshAgentを悪用し、Windowsホスト上にLinux向けランサムウェアバイナリを展開して転送・実行します。MeshAgentはHTTPS上のWebSocket(*wss://*)を通じてMeshCentralサーバと通信します。

- オープンソースのリモート制御およびリモートスクリプトソリューションであるRemotelyを展開し、侵害システムへの持続的アクセスと制御を維持します。

- 影響

- AgendaランサムウェアはAES-256による暗号化とRSA-2048による鍵保護を組み合わせ、断続的かつマルチスレッドでの暗号化をサポートし、設定に基づいて対象ファイルやシステムを選択的に攻撃します。

- 暗号化に使用される鍵とIVは、generateKye 関数および rand_read() APIを用いて生成されます。その後、ランダムに生成された鍵でAES256によるファイル暗号化を行い、設定ファイルに埋め込まれた公開鍵を用いて encryptSymmetricKey 関数によりRSA-2048で鍵を暗号化します。

- システムサービスを停止・無効化し、通常の運用を妨害します。

- シャドウコピーを削除し、データを上書きすることで復旧を困難にします。

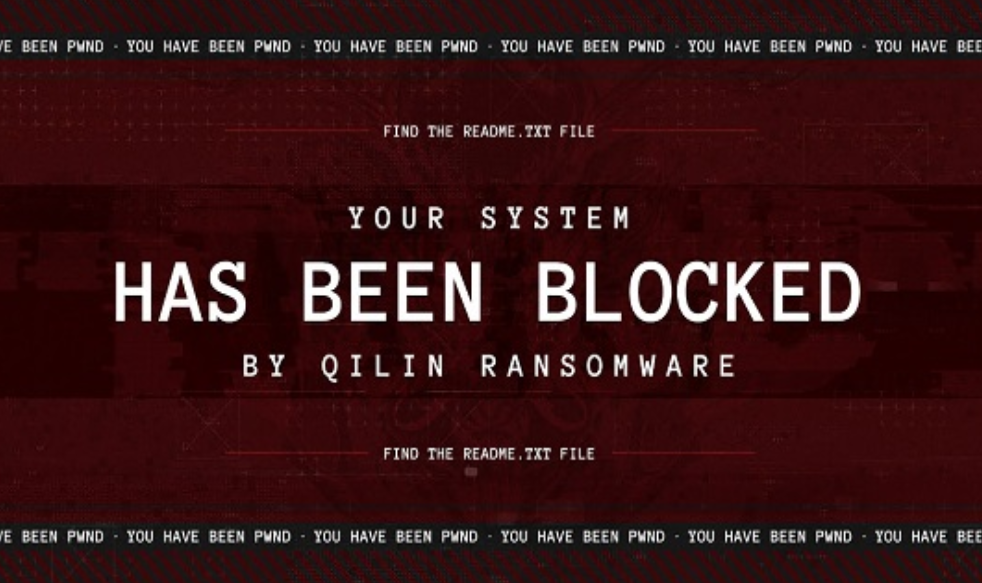

- デスクトップの壁紙変更やログインメッセージの改変により、身代金要求メモを表示します。

- vCenterやESXiホストを含む影響を受けたシステムのアカウントパスワードを変更し、ユーザアクセスを遮断します。

- ESXi環境において仮想マシンディスクやスナップショットを削除し、恒久的なデータ損失を引き起こします。

- 初期のサンプルでは、-n、-p、fast、skip、step といったフラグを設定に追加することで、断続的暗号化への対応が確認されています。

- AgendaランサムウェアのGo亜種は、以下のパラメータを受け付けます:

- \-alter {int} – サービスフラグの子プロセス用のポートを指定します。

- \-encryption {value} – 埋め込み型の暗号化設定をカスタム値に再定義します。

- \-ips {IPアドレス} – IPアドレスを指定します。

- \-min-size {value} – 暗号化対象となる最小ファイルサイズを指定します(1 KB、1 MB、1 GB、666 KBなど)。

- \-no-proc – プロトコルドライバがアタッチされていない場合にプロセスを終了しないことを意味します。

- \-no-services – サービスを終了しないことを意味します。

- \-password {string} – 実行に必要なパスワードを指定します。このパスワードは、ランサムウェアグループのサポートチャットサイトへのログイン認証情報としても機能します。

- \-path {directory} – ディレクトリを解析する起点となるパスを指定します。

- \-safe – マシンをセーフモードで起動させます。

- \-stat – 設定情報を出力して終了します。

- 暗号化された各ファイルのファイル名には、以下の拡張子パターンが付加されます(なお、実際の拡張子は被害者やアフィリエイトのビルド設定により異なる場合があります):

- *{元のファイル名}.{元の拡張子}.{ランダムな10文字}*

- 以下で指定されている文字列を含むファイル名のファイルは暗号化を回避します:

- 以下で指定されている拡張子を持つファイルは暗号化を回避します:

- 以下で指定されているフォルダ内のファイルを暗号化します:

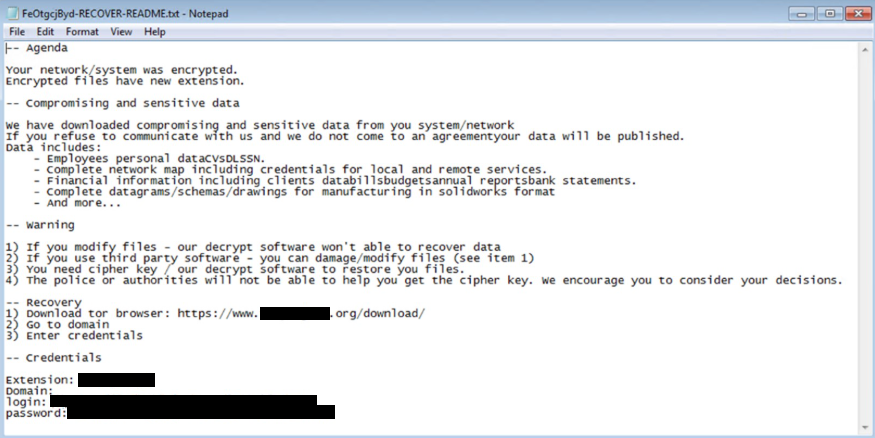

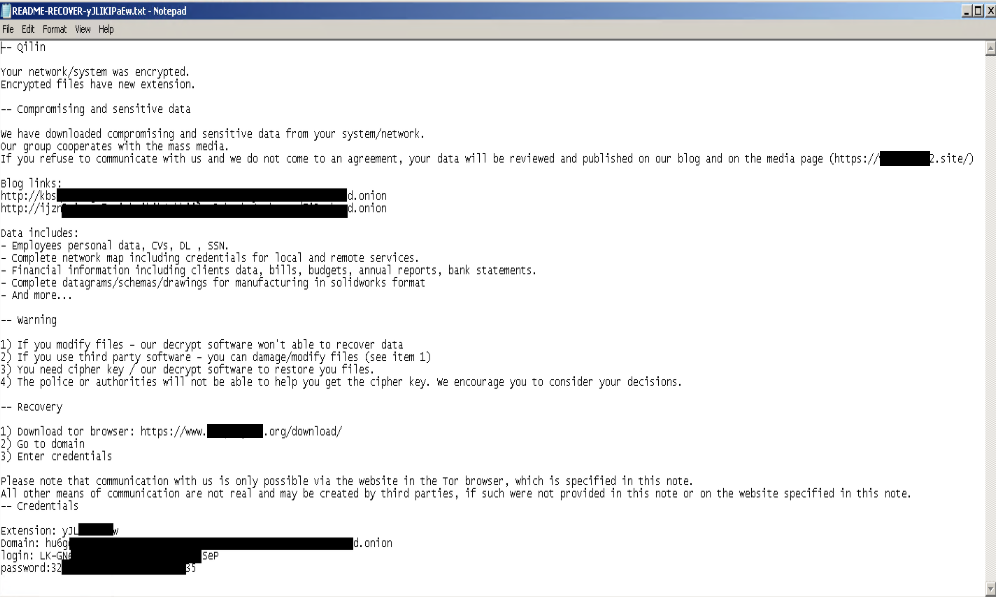

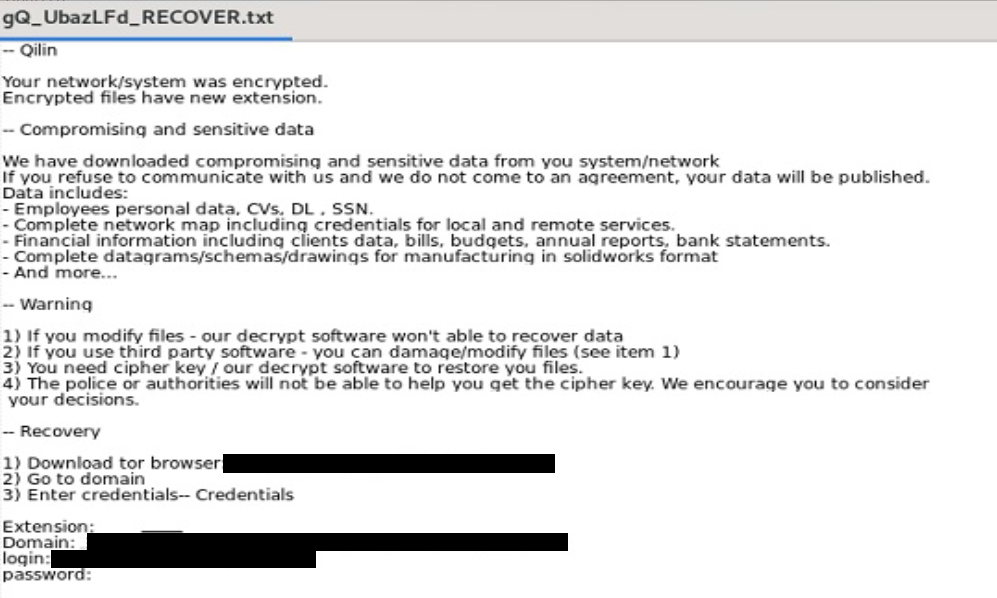

- 以下の身代金要求メモを表示します:

AgendaランサムウェアRust亜種

- 2022年12月および2023年2月に、より多くのコマンドライン引数を含む新しいバージョンのAgendaランサムウェアが確認されました。2024年2月時点では、Rust亜種において、指定されたコマンドライン引数が含まれていることが確認されています。

- AgendaランサムウェアのRust亜種は、暗号化された各ファイルのファイル名に以下の拡張子パターンを付加します(なお、実際の拡張子は被害者やアフィリエイトのビルド設定により異なる場合があります):

- {元のファイル名}.{元の拡張子}.{ランダムな10文字}

- {元のファイル名}.{元の拡張子}.{ランダムな10文字}.{ランダム文字列}

- .{ランダムな2文字}-{ランダムな7文字}

- 以下で指定されている文字列を含むファイル名のファイルは暗号化を回避します:

- 以下で指定されている拡張子を持つファイルは暗号化を回避します:

- 以下で指定されているフォルダ内のファイルを暗号化します:

- 以下の身代金要求メモを表示します:

- また、感染したマシンの壁紙を以下のものに変更します:

AgendaランサムウェアLinux亜種

- AgendaランサムウェアのLinux亜種は、以下のパラメータを受け付けます:

- \-d | –debug – デバッグモードを有効にします(ログレベルをDEBUGに設定し、バックグラウンド実行を無効化します)。

- \--dry-run – 処理対象となるファイルのスキャンのみを行い、変更は加えません。

- \-h | –help – コマンド一覧を表示します。

- \-l | –log-level {number} – ログレベルを設定します(0はFATAL、5はDEBUG)。

- \--no-df – 設定されたディレクトリの許可リスト/ブロックリストを無視します。

- \--no-ef – 設定された拡張子の許可リスト/ブロックリストを無視します。

- \--no-ff – 設定されたファイルの許可リスト/ブロックリストを無視します。

- \--no-proc-kill – プロセスの終了を無効にします。

- \-R | –no-rename – 処理済みファイルのリネームを無効にします。

- \--no-snap-rm – スナップショットの削除を無効にします。

- \--no-vm-kill – 仮想マシンの停止を無効にします。

- \-p | –path {string} – ファイル検索の対象となる最上位ディレクトリを指定します。

- \--password {string} – 起動時に必要なパスワードを指定します。

- \-r | –rename – 処理済みファイルのリネームを有効にします(デフォルト)。

- \-t | –timer {number} – 暗号化開始前の遅延時間(秒)を設定します。

- \-w | –whitelist – 除外のためのブロックリストではなく、含めるための許可リストを使用します(デフォルト動作)。

- \-y | –yes – すべての確認に対して「はい」と自動応答します(スクリプトモード)。

- 暗号化された各ファイルのファイル名には、以下の拡張子パターンが付加されます(なお、実際の拡張子は被害者やアフィリエイトのビルド設定により異なる場合があります):

- {ランダムな2文字}{ランダムな7文字}

- 以下で指定されている文字列を含むファイル名のファイルは暗号化を回避します:

- 以下で指定されている文字列を含むファイルパスのファイルは暗号化を回避します:

- 以下で指定されている拡張子を持つファイルは暗号化を回避します:

- 以下で指定されている拡張子を持つファイルを暗号化します:

- 以下の身代金要求メモを表示します:

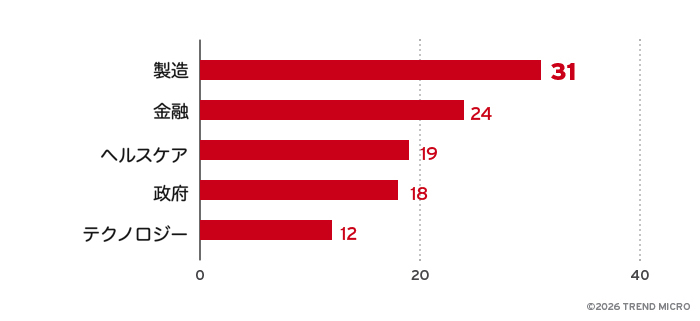

製造業の組織がAgendaランサムウェアによる攻撃試行を最も多く受けており、次いで金融サービス、医療、政府機関の順となっています。

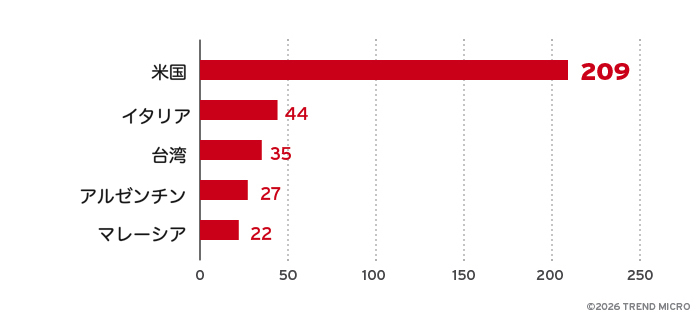

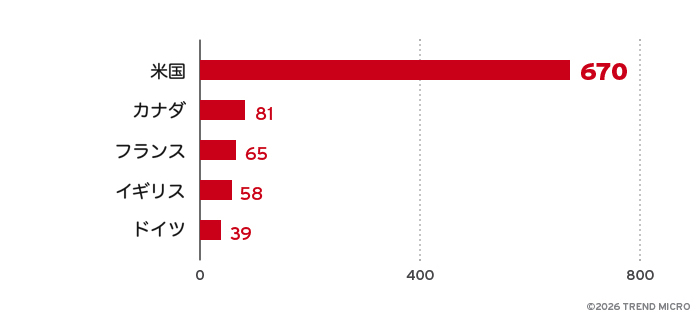

Agendaランサムウェアグループは、米国で670の被害組織を主張しており、これは他国と比較して突出しています。カナダ、フランス、英国、ドイツでは、それぞれ数十件規模の被害が確認されています。図10の国別内訳に含まれていない残りの被害は、リークサイト上で「その他」として分類されており、具体的な国は特定されていません。

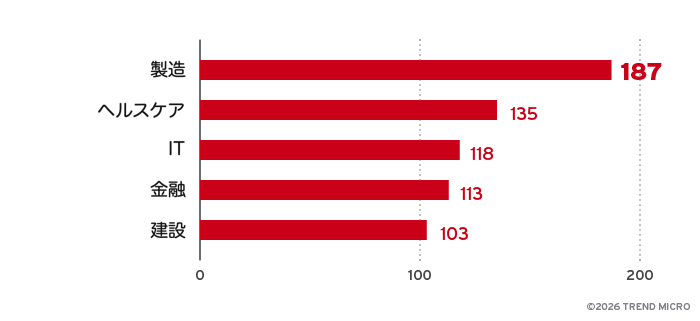

Agendaランサムウェアグループは、製造業において最も多くの被害を主張しており、187の組織が影響を受けています。図11の業種別内訳に含まれていない残りの被害は、リークサイト上で「その他」として分類されており、具体的な業種は特定されていません。

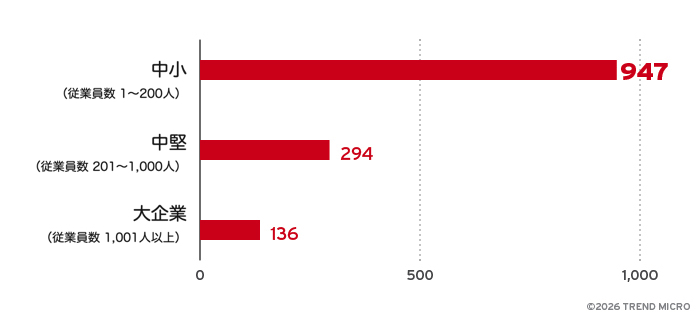

Agendaランサムウェアグループが主張する被害の大半は中小企業に集中しています。同グループは、小規模企業において一般的に見られる高度なセキュリティシステムやセキュリティオペレーションセンター(SOC)の不足を悪用している可能性があります。

TrendAI Vision One™ 脅威インテリジェンス

進化し続ける脅威に先手を打つために、TrendAI™のお客様は、TrendAI Vision One™上で提供されるインテリジェンスレポートや脅威インサイトにアクセスできます。これらのインテリジェンスレポートおよび脅威インサイトは、サイバー脅威が実際に発生する前に先回りして備えることを可能にし、新たな脅威への対応力を高めます。これらには、攻撃者、その悪意ある活動、使用される手法に関する包括的な情報が含まれています。これらの情報を活用することで、お客様はシステムの保護、リスクの軽減、脅威への効果的な対応に向けたプロアクティブな対策を講じることができます。

TrendAI Vision One™ Intelligence Reports App (IoC sweeping)

TrendAI Vision One™のIntelligence Reportsダッシュボードでは、以下の情報をインジケーター・オブ・コンプロマイズ(IoC)のスイーピングのために検索することができます:

TrendAI Vision One™ Threat Intelligence Hub App

- 攻撃者:

- 新たな脅威:

- Agenda Ransomware Continues Cross-Platform Attacks with New Open-Source Tools for Remote Control and Exfiltration

- Agenda Ransomware Deploys Linux Variant on Windows Systems through Remote Management Tools and BYOVD Techniques

- Agenda deploying Linux Ransomware on Windows using MeshAgent

- Agenda Ransomware's Evolution: Unveiling the SmokeLoader Connection and NetXLoader Obfuscation

- Agenda Ransomware Expands its Arsenal, Adopts TrueSightKiller to Evade Detection

- Agenda Ransomware's Tactics: Using Signed Executable to Deploy EDRSandblast BYOVD

- Evolving Agenda Ransomware: First .NET Binary with Advanced Evasion and Encryption Techniques

- Agenda Ransomware Propagates to vCenters and ESXi via Custom PowerShell Script

- Agenda Ransomware attack deployed using CobaltStrike and uses EDRSandblast BYOVD for ANTI AV

- New Agenda Ransomware Targets ESXi Environment

TrendAI Vision One™ ハンティングクエリ

TrendAI Vision One™のお客様は、Searchアプリを使用して、本記事で言及されている悪性インジケーターと自社環境のデータを照合し、ハンティングを行うことができます。

Threat Intelligence Hub Entitlementが有効化されている場合、さらに多くのハンティングクエリを利用することができます。

Agendaランサムウェアのマルウェア検知

(malName: *QILIN* OR malName: *AGENDA*) AND eventName: MALWARE_DETECTION AND LogType: detection

結論・推奨事項

Agendaランサムウェアグループは急速な進化能力を示しており、初めて検知されてからわずか3年余りで、最も活発かつ危険なランサムウェア運用の一つへと成長しました。

同グループは高度な技術力と攻撃的な恐喝手法を組み合わせています。Windows、Linux、ESXi環境にまたがってカスタマイズ可能なGoおよびRustベースの亜種を展開できる能力に加え、高度な横展開手法や防御回避戦略を備えており、高い適応力を示しています。

さらに、運用規模の拡大、他の主要ランサムウェア運用者との連携、さらには国家支援型脅威グループとの協働が確認されていることから、その影響力と到達範囲の拡大が明らかになっています。

2026年1月時点で約1,400件の被害が公表されており、製造業、医療、テクノロジーといった重要産業を対象に数百万ドル規模の身代金要求が行われていることから、Agendaランサムウェアは企業のレジリエンスに対して深刻なリスクをもたらしています。組織は、この高度にネットワーク化され、リソースを持つ攻撃者による脅威の拡大に対抗するため、早期検知、プロアクティブな防御、インシデント対応体制の強化を最優先とする必要があります。

TrendAI™は、企業に対してAgendaランサムウェアへの高い警戒を維持し、TrendAI Vision One™プラットフォームで利用可能なリソースを最大限活用することを推奨します。

以下は、ランサムウェア攻撃から組織を保護するために検討すべきベストプラクティスの一例です。

- 監査とインベントリ管理

- 資産およびデータの棚卸しを行います。

- 許可されたデバイスおよびソフトウェアと、未承認のものを特定します。

- イベントログおよびインシデントログを監査します。

- 設定と監視

- ハードウェアおよびソフトウェアの構成を適切に管理します。

- 管理者権限やアクセスは、従業員の業務上必要な場合にのみ付与します。

- ネットワークポート、プロトコル、サービスを監視します。

- ファイアウォールやルーターなどのネットワーク機器においてセキュリティ設定を有効化します。

- 正規アプリケーションのみを実行可能とするソフトウェアの許可リストを構築します。

- パッチ適用と更新

- 定期的に脆弱性評価を実施します。

- OSおよびアプリケーションに対してパッチ適用または仮想パッチを実施します。

- ソフトウェアやアプリケーションを最新バージョンに更新します。

- 保護と復旧

- データ保護、バックアップ、復旧対策を実装します。

- 多要素認証(MFA)を有効化します。

- セキュリティ強化と防御

- サンドボックス分析を活用し、不正なメールをブロックします。

- メール、エンドポイント、Web、ネットワークを含むすべてのレイヤーに最新のセキュリティソリューションを導入します。

- システム内における不審なツールの存在など、攻撃の初期兆候を検出します。

- AIや機械学習を活用した高度な検知技術を活用します。

- 教育と検証

- 従業員に対して定期的にセキュリティ教育とスキル評価を実施します。

- レッドチーム演習やペネトレーションテストを実施します。

多層的なアプローチにより、エンドポイント、メール、Web、ネットワークといったシステムへの侵入口を保護することが可能になります。セキュリティソリューションは、不正なコンポーネントや不審な挙動を検知し、企業を脅威から守るのに役立ちます。

TrendAI Vision One™は、多層防御と挙動検知を提供し、ランサムウェアがシステムに不可逆的な被害を与える前に、不審な挙動やツールを早期にブロックすることを支援します。

参考記事

Ransomware Spotlight: Agenda

By TrendAI™ Research

翻訳:与那城 務(Platform Marketing, Trend Micro™ Research)