APT&標的型攻撃

APTグループ「Pawn Storm」がマルウェア群「PRISMEX」を展開:政府機関や重要インフラ関連組織への攻撃を確認

ウクライナの防衛サプライチェーンを狙うAPTグループ「Pawn Storm」が直近に実施した攻撃キャンペーンでは、ステガノグラフィや正規クラウドサービスの悪用手口、メール起点でバックドアを展開する手口が確認されました。 概要

- ロシア背景とされるAPTグループ「Pawn Storm」が相互に連携するマルウェアコンポーネント群「PRISMEX」を用いてウクライナやNATO(北大西洋条約機構)加盟国(チェコ共和国、ポーランド、ルーマニア、スロバキア、スロベニア、トルコなど)の防衛サプライチェーンを狙っています。

- Pawn StormはPRISMEXに「ステガノグラフィにおける独自アルゴリズム」、「COM(コンポーネント・オブジェクト・モデル)ハイジャック」、「正規クラウドサービスを用いた手口」を組み合わせて遠隔操作用(C&C)インフラとの通信を可能にしています。

- Pawn Stormは、複数の脆弱性を積極的に悪用しています(当時のゼロデイ脆弱性「CVE-2026-21513」などを含む)。攻撃者が「CVE-2026-21509(Microsoft Officeのオブジェクトリンクおよび埋め込み(OLE)メカニズムにおけるセキュリティ機能のバイパスの脆弱性)」を介して取得されたLNKファイルに「CVE-2026-21513(MSHTMLフレームワークのセキュリティ機能のバイパスの脆弱性)」を突くエクスプロイトを併用した場合、エクスプロイトチェーンとして連携動作する可能性があります(Akamai社の報告に基づく)。なお、TrendAI™ Researchの調査ではまだこの関連性を独自に確認できておりません。

- Pawn Stormは、脆弱性情報(CVE-2026-21509)が公表される2週間前からC&Cインフラの準備を開始しており、同脆弱性に関する事前知識があったことを示唆しています。

- 本調査では、サイバー諜報活動や潜在的な破壊工作(ワイパーコマンドを含む)の両方が確認されました。

- 本ブログ記事では、こうしたサイバー脅威に対し、企業組織がIT環境を保護するために準拠すべきリスク管理に関する指針をお伝えします。Trend Vision One™は、本記事で取り上げた侵入の痕跡(IOC)を検出し、実行を阻止します。また、Trend Vision Oneをご利用のお客様は、後述する「スレットハンティングクエリ」、「Threat Insights」「Threat Intelligence Reports」にアクセスして、本攻撃キャンペーンに関する豊富なコンテキスト情報や最新情報を入手し、プロアクティブなセキュリティ体制にお役立ていただけます。

TrendAI Research™では、標的型サイバー諜報活動を行う攻撃者集団「Pawn Storm」が新たに展開したマルウェアコンポーネント群を「PRISMEX」と命名して追跡調査しています。標的型攻撃の中でもATPに分類される同グループは、ロシア背景とされ、APT28、Fancy Bear、UAC-0001、Forest Blizzardとしても知られています。直近に観測された攻撃キャンペーンでは、ウクライナ軍の防衛基盤や西側諸国の人道支援・軍事支援インフラが標的となりました。同グループはこれらの攻撃キャンペーンを少なくとも2025年9月から活発化させ、2026年1月にはより一層激化させています。これは、2014年以来ウクライナに対して実施してきた攻撃活動が今なお続いていることを示しています。

同攻撃キャンペーンは、Pawn Stormが依然として最も攻撃的かつロシア寄りのAPTグループの一つであることを示しています。さらにPawn Stormが新たに公表された脆弱性情報を悪用したり、ゼロデイ脆弱性のエクスプロイトをすぐに作成・展開したりすることでも悪名高いことを強調しています。2026年1月下旬にPawn Stormが展開した攻撃キャンペーンでは、Microsoft Officeのセキュリティ機能のバイパスの脆弱性「CVE-2026-21509」が悪用され、中東欧全域の政府機関、軍事組織、重要インフラの関連組織が標的となりました。Pawn Stormは、同攻撃インフラの準備を脆弱性情報(CVE-2026-21509)が公表される2週間前から始めており、同脆弱性に関する事前知識があったことを示唆しています。

これら直近の攻撃キャンペーンを調査中にTrendAI™ Researchは、マルウェアコンポーネント群が相互に連携する一連の流れを特定しました。ペイロードを画像全体に分散させるステガノグラフィの特性にちなんでTrendAI™ Researchではこれらを「PRISMEX」と総称しています。PRISMEXは、「ドロッパ(PrismexDrop)」、「ステガノグラフィの施されたPNGファイルからペイロードを抽出するローダ(PrismexLoader)」、「C&Cインフラ(Covenantフレームワーク)との通信を行うGruntエージェント (PrismexStager)」などで構成されています。

Covenantとは、.NETで作成可能なオープンソースのC&Cフレームワークのことです。Gruntは、エージェント(インプラント)のことで、動的コンパイル機能やC&Cインフラとの暗号化された通信に特徴があります。これらのコンポーネントは、「ファイルレス」での実行処理、ステガノグラフィを用いた高度な隠蔽技術、正規クラウドサービスの悪用手口を通じて、エンドポイントにおける最新の保護対策機能(EDR: Endpoint Detection and Response)の検知を回避するように設計されています。Pawn Stormは、これらの攻撃キャンペーンを通じてPrismexStagerを展開し、バックドア「NotDoor」エコシステムを戦略的に拡大させていると推測されます。また、新たに公表された脆弱性情報をすぐに悪用することで複数の感染チェーンを拡張させています。TrendAI™ Researchは2025年初頭にもNotDoorエコシステムについて調査しており、その高度化が継続的に確認されています。

Pawn Stormが最終ペイロードの配信手口にCovenantフレームワークを用いたことは、2025年半ば以降にウクライナのコンピュータ緊急対応チーム(CERT-UA)やサイバーセキュリティ企業「Sekoia.io」によって既に報告されています。しかし、今回の攻撃キャンペーンの波は、CVE-2026-21509をすぐに悪用する点に特徴があります。

分析の結果、「PRISMEX(マルウェアコンポーネント群)」と「TrendAI™ Researchがこれまでに追跡調査してきたPawn Stormの攻撃活動」との間に技術的な関連性が確認されました。Pawn Stormは戦略的に直近の攻撃キャンペーンをウクライナの防衛サプライチェーンに特に集中させています(対象には、軍事同盟国、気象データ提供業者、輸送ハブ、ウクライナの防衛産業や人道支援活動を支える国際的支援経路などが含まれます)。

同攻撃キャンペーンについては、CERT-UA、サイバーセキュリティ企業「Zscaler社」所属チーム(ThreatLabz)、セキュリティブログ(Synaptic Systems)管理者も報告しており、各組織が脅威に関する補完的な見解を提供しています。

APTグループ「Pawn Storm」が展開する攻撃キャンペーンの変遷とタイムライン

TrendAI™ Researchでは、Pawn Stormの活動を互いに独立しつつも相互に関連する3つの攻撃キャンペーンとして追跡調査しており、各々はこれまでのインフラやツール群を基盤に構成されています。この高度化は、Pawn Stormが継続的に自身の攻撃手口を適用させ、能力開発に取り組んでいることを示しています。

脆弱性の悪用手口

インフラ準備のタイムライン

本攻撃キャンペーンのタイムラインは、Pawn Stormが複数の脆弱性に関する高度な事前知識を有していることを示唆しています。

- 「CVE-2026-21509」:WebDAVサーバのドメイン登録は、同脆弱性情報の公表日(2026年1月26日)のちょうど2週間前(同年1月12日)に行われていました。

- 「CVE-2026-21513」:LNKファイルを介して同脆弱性を悪用する手口(検体)がマルウェア検査サイト「VirusTotal」上に投稿されました。ただし、Microsoft社による修正プログラム(パッチ)のリリースは2026年2月10日まで行われていません。この11日間の空白期間は、実環境でゼロデイ脆弱性が悪用されていたことを裏付けています。

上記の傾向からPawn Stormは、これらの脆弱性情報が公表される前に詳細を入手していた可能性があります。

CVE-2026-21509

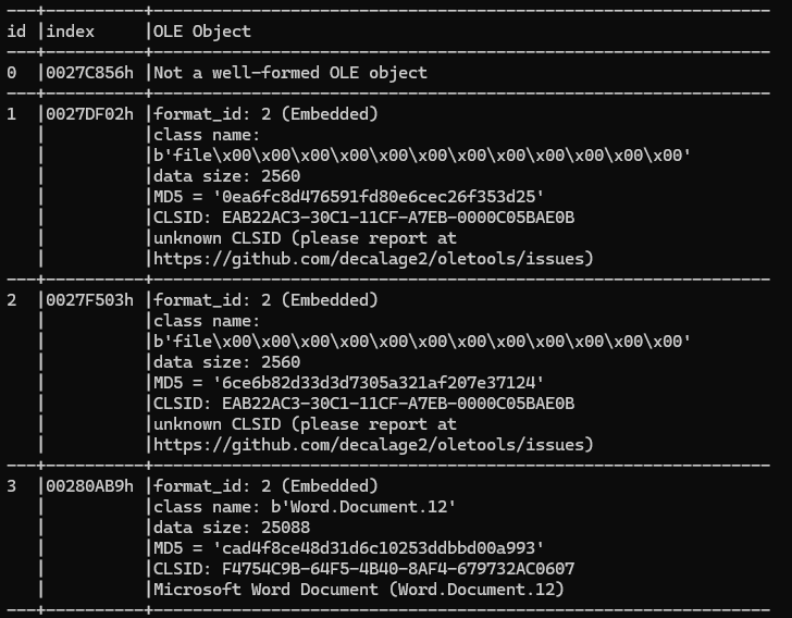

PRISMEX攻撃キャンペーンで確認された初期侵入経路は、「CVE-2026-21509(Microsoft Officeのオブジェクトリンクと埋め込み(OLE)におけるセキュリティ機能のバイパスの脆弱性)」を悪用する手口に依存しています。メモリ破損を生じさせる一般的なエクスプロイトとは異なり、本事例ではMicrosoft OfficeのOLE許可リストの仕組みにおける設計上の不備が悪用されています。具体的には、Office製品において以下のShell.Explorer.1 COMオブジェクトのインスタンス生成が適切に制限できていない点が悪用されました。

(CLSID: EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B)

このCLSIDを参照するよう特別に細工されたOLEオブジェクトをRTF(リッチテキスト形式)の文書内に埋め込むことでPawn Stormは、ホスト上のアプリに強制的にアウトバウンド接続を開始させました。この通信は、攻撃者の制御するWebDAVサーバへの接続を目的とし、リモートでLNKファイルを取得して実行します。注意すべき点として、この実行処理は、文書を開封させる以外のユーザ操作を必要とせず、事実上「保護されたビュー」やOLEにおける警告ウインドウの表示を回避します。

CVE-2026-21509に関する技術的詳細を以下に示します。

- 脆弱性カテゴリ:セキュリティ機能のバイパス(CWE-807)

- 影響を受けるコンポーネント:Shell.Explorer.1 COMオブジェクト

- 対象のCLSID:EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B

- 攻撃経路:特別に細工されたRTF文書(OLEオブジェクトが埋め込まれている)

- ユーザによる操作:文書を開封させる以外は不要

CVE-2026-21513

CVE-2026-21513は、ieframe.dll(Internet Explorerのフレームワーク)内のハイパーリンク遷移を処理する仕組みに存在します。URLに対する検証が不十分であるこの仕組みを悪用することでPawn Stormは、自身の制御する入力を以下をを呼び出すコードパスに到達させました。

ShellExecuteExW

これによりブラウザのセキュリティコンテキスト外でローカル、または、リモートのリソースを実行可能にしました。

LNKファイルには、標準的なLNK構造の直後にペイロード(.html)が埋め込まれています。このペイロードは、ネストされたiframeと複数のDOMコンテキストを用いて、信頼境界を操作します。具体的には、以下のオブジェクトを生成してDOMインターフェースを公開した後、

htmlfile ActiveX

ネストされた以下を用いて複数の実行コンテキストを構築し、信頼境界の操作を可能にします。

about:blank iframes

エクスプロイトの中核部分は、ターゲットパラメータ「_parent」をに指定して呼び出すことで、

document.Script.open()

脆弱性の存在する「以下の関数」に到達させ、ブラウザのサンドボックス外でのコード実行を達成させます。

AttemptShellExecuteForHlinkNavigat

CVE-2026-21513は、ゼロデイ攻撃に悪用されました。この検体(ゼロデイエクスプロイト)は、2026年1月30日に初めてVirusTotal上に投稿されており、Micrsoft社が同脆弱性に対するパッチをリリースする11日前(2026年2月10日)のことでした。

SHA256: aefd15e3c395edd16ede7685c6e97ca0350a702ee7c8585274b457166e86b1fa

Akamai社のリサーチャは、この検体と悪用されたコードパスをAPT28の用いるインフラと関連付けました。

観測された攻撃キャンペーンでは、悪意あるLNKファイルが用いられていましたが、この脆弱なコードパスは、MSHTMLを埋め込むあらゆるコンポーネントを通じて悪用される可能性があります。このため、LNKファイルを誘導手口に用いたフィッシング攻撃以外のさらなる頒布経路が展開されることが推測されます。

エクスプロイトが二段階に展開される可能性

Akamai社のリサーチャは、Microsoft社のMSHTMLフレームワークに存在するセキュリティ機能のバイパスの脆弱性「CVE-2026-21513」を実際に悪用可能なエクスプロイト(検体)について報告しました。この検体は、CVE-2026-21509を突く攻撃キャンペーンで確認されたC&Cサーバ(以下の同じドメイン)と通信しており、これら2つのエクスプロイト間で何らかの関連性があることを示唆しています。

wellnesscaremed[.]com

CVE-2026-21509を突くエクスプロイト経由で取得されたLNKファイルにCVE-2026-21513を悪用する手口が組み込まれた場合、脆弱性を二段階に悪用する高度なエクスプロイトチェーンとして機能する可能性があります。具体的に攻撃者は、前者の脆弱性(CVE-2026-21509)を突いて標的端末が悪意あるLNKファイルを取得するように仕向けます。次に同LNKファイルで後者の脆弱性(CVE-2026-21513)を悪用してセキュリティ検知を回避し、ユーザへの警告ウインドウを表示させずにペイロードを実行します。本稿執筆時点でTrendAI™ Researchは、この関連性を独自に確認できておりません。ただし、C&Cインフラやタイミングが共通していることから、これらのエクスプロイトが同じ攻撃キャンペーンの一部であることを強く示唆しています。

攻撃チェーン

配信

Pawn Stormは「Hydro-meteorological Warnings,(水文気象に関する警報)」、「Invitation to Military Training Program,(軍事訓練プログラムへの招待)」、「武器密輸に関する警告(Weapon Smuggling Alerts)」といった件名を用いた標的型フィッシングメールを標的ユーザに送信していました。

エクスプロイト(脆弱性悪用手口)

添付された悪意あるRTF文書が開封された場合、脆弱性「CVE-2026-21509」を突く手口が実行されます。これによりOLEにおけるセキュリティ制限が回避された後、Shell.Explorer.1 COMオブジェクトが攻撃者の制御するWebDAVサーバに接続し、悪意あるLNKファイルをリモートで取得して自動実行します。

LNKファイルの実行(CVE-2026-21513が悪用されたと推測される)

攻撃者は、実行されたLNKファイルを介してCVE-2026-21513(MSHTMLフレームワークのセキュリティ機能のバイパスの脆弱性)」)を突くことで、Mark of the WebやInternet Explorerの「セキュリティ強化の構成」を回避させていたと推測されます。同じC&Cインフラと通信する別の検体をAkamai社が分析した結果、攻撃者は、同エクスプロイトを通じてネストされたiframeやDOMコンテキストを悪用して信頼境界を操作することで、ieframe.dll内の脆弱な以下の関数に到達させています。

AttemptShellExecuteForHlinkNavigate

これにより、警告ウインドウを表示させずにC&Cサーバから後続ペイロード(実行ファイル)のダウンロードを可能にしています。通信先(C&Cインフラ)が共通していることは、これらの関連性を強く示しています。ただしTrendAI™ Researchでは、本攻撃キャンペーンで確認されたLNKファイルがCVE-2026-21513の悪用手口に用いられたことを独自には確認できていません。

ペイロードの選択

C&Cサーバは、パスA(PRISMEX)またはパスB(MiniDoor chain。Zscaler社が報告)のいずれか一方のペイロードチェーンを配信します。

マルウェアコンポーネント群「PRISMEX」の分析結果

TrendAI™ Researchでは、これらの攻撃キャンペーンを通じて確認された相互に連携するマルウェアコンポーネント群を「PRISMEX」と総称しています。本調査ではPawn Stormがこれらを統一フレームワークとして開発したかどうかは確認できておりません。一方でこれらのコンポーネントが、ファイルレスでの実行処理、ステガノグラフィを悪用する高度な手口、正規クラウドサービスの悪用手口を通じて、エンドポイントにおける最新の保護機能を回避するように設計されており、一貫した感染チェーンの中で連携動作することを突き止めました。

PRISMEXは、以下のコンポーネントで構成されており、本セクションでは各々について詳説します。

- PrismexSheet:VBAマクロを含む悪意あるExcelファイル(ドロッパ)。ステガノグラフィ技術を用いてファイル本体に埋め込まれたペイロードを抽出します。

- PrismexDrop:ネイティブドロッパ。後続する攻撃活動のために環境を準備するほか、COMハイジャックを通じて自身の不正活動を永続化させます。

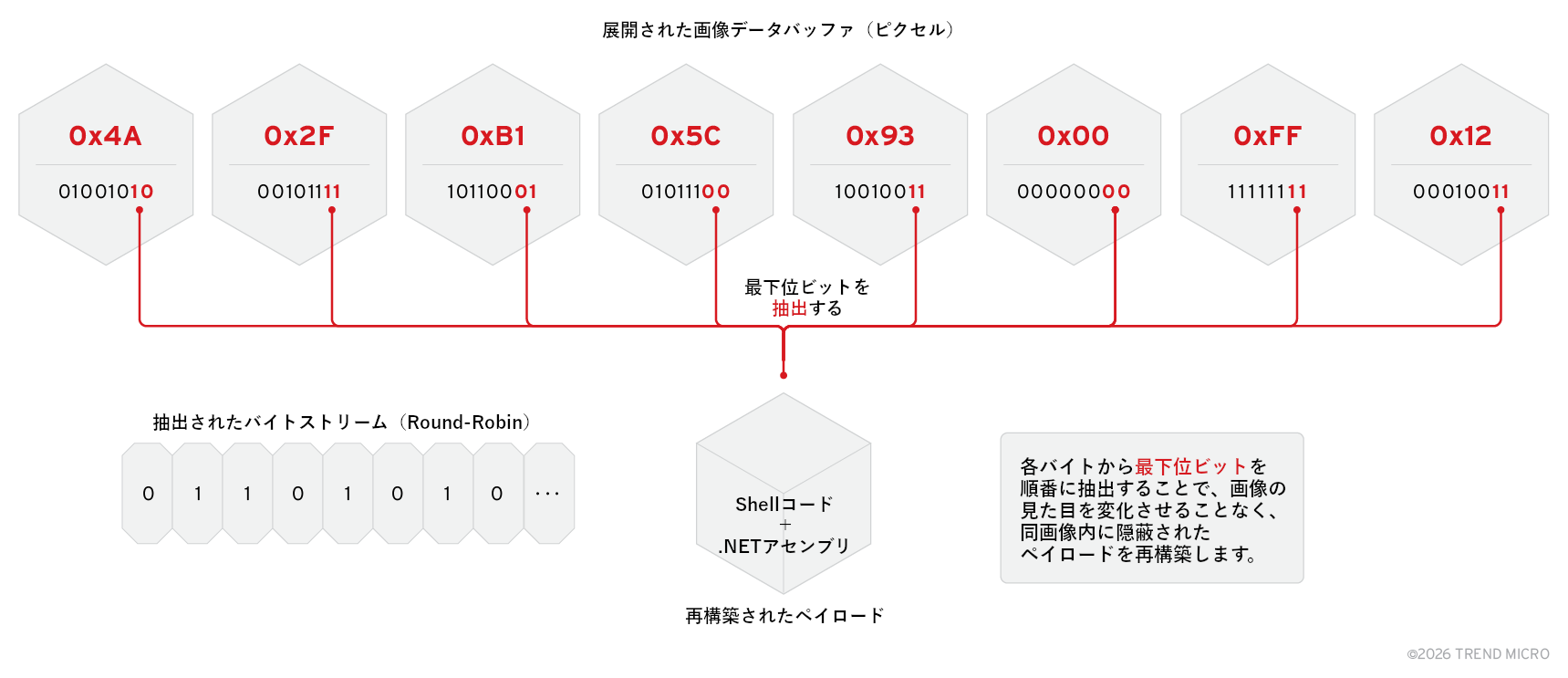

- PrismexLoader:ステガノグラフィにおける独自アルゴリズム「Bit Plane Round Robin」を用いてPNGファイル内に隠匿されたペイロードを抽出するプロキシDLL

- PrismexStager:正規クラウドストレージサービス「Filen.io」を悪用してC&Cインフラとの通信を行うステージャ(Covenant Grunt Stager)。

PrismexSheet: VBAマクロを含む悪意あるExcelファイル(ドロッパ)

PrismexSheetは、高度に難読化されたExcelファイル(ドロッパ)であり、2025年9月から12月にかけて展開された、ステガノグラフィ技術を用いた攻撃キャンペーンでは、初期侵入経路として機能しました。このドロッパは、Excelファイルのバイナリデータ領域に隠された悪意あるペイロード(実行ファイルや構成情報)を抽出し、感染端末上でそれらを実行して永続化させるように設計されています。特筆すべき点は、ステガノグラフィ技術を用いてペイロードがファイル本体に埋め込まれていることです。

TrendAI™ ResearchはPrismexSheetの亜種を複数特定し分析した結果、いずれも中核機能が共通していた一方で、構成情報や施された難読化の手法に違いが確認されました。PrismexSheetが実行する一連の流れは、5つの明確な段階で構成されていました。

第一段階:初期設定や検知回避

マクロ機能が有効化されるとWorkbook_Openが起動し、初期設定やサンドボックスによる検知/分析回避機能が実行されます。

- ワークシートの隠蔽:攻撃者は、Visible = 2 (xlSheetVeryHidden)に設定することで、悪意あるワークシートがユーザに見つからないように隠蔽しています。

- サンドボックス回避:gethostbyname APIを用いて、dropbox[.]comに対する名前解決を試みます。これによりインターネットの接続状況を確認し、ネットワークから隔離されたサンドボックス環境内で自動分析されることを抑制しています。

第二段階:構成情報やペイロード抽出

マクロ機能はExcelファイル本体のバイナリデータを読み取り、特定のシグネチャを検索して埋め込まれたコンポーネントを特定します。

- 自身による読み込み処理:ADODB.Streamを用いて、自身のバイナリデータをメモリ上に読み込みます。

- シグネチャ検索:カスタム関数SearchBytesやSearchEBを用いて、設定開始マーカー(亜種固有)、PNGファイルのマーカー(89 50 4E 47 0D)、およびPEファイルのマーカー(4D 5A 90 00 03)を特定します。

- 構成情報に対する構文解析(パース):Configブロックはパイプ文字(|)で区切られており、ペイロードの展開先パス、ペイロードのファイル名、PNGファイル名、その他の動作パラメータを含んでいます。

第三段階:特定のファイル生成

抽出された構成情報に基づいてマクロ機能は、以下のファイルを生成します。

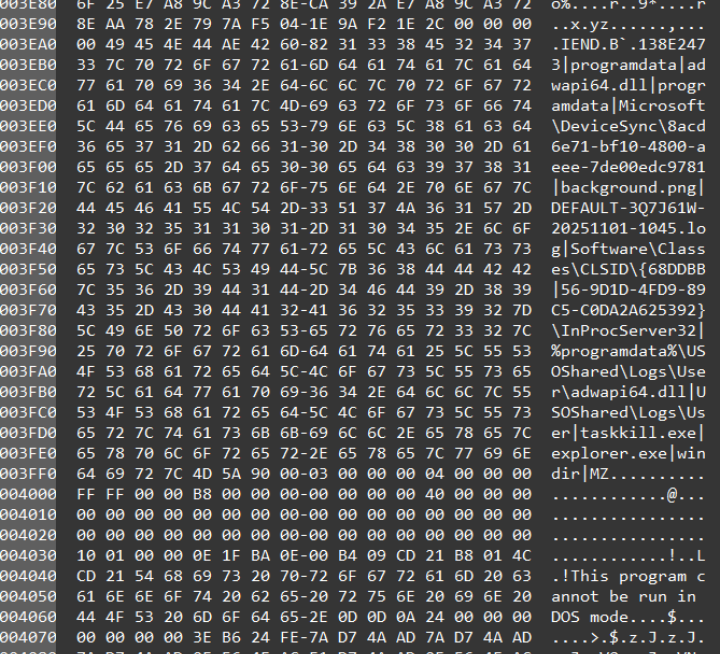

- ペイロード(.dll):抽出されたPEバイナリに一時的なファイル名(具体例:DEFAULT-786XQ7W-20251022-2145.log)を割り当てて%TEMP%に書き込んだ後、%ProgramData%\USOShared\Logs\User\adwapi64.dllにコピーします。

- ステガノグラフィ技術が用いられたPNGファイル:暗号化されたシェルコードが埋め込まれたPNGファイルを%ProgramData%\Microsoft\DeviceSync\{GUID}\background.pngに作成します。

第四段階: COMハイジャック経由で不正活動の永続化

PrismexSheetは、explorer.exeによって読み込まれるCOMオブジェクトをハイジャックすることで自身の不正活動を永続化させます。

- レジストリパス:HKCU\Software\Classes\CLSID\{68DDBB56-9D1D-4FD9-89C5-C0DA2A625392}\InProcServer32

- 対象となるCLSID:このCLSIDはUnexpectedShutdownReasonに関連しており、Windowsがシャットダウンした理由や電源管理情報を処理する仕組みによって参照されます。

- 仕組み:InProcServer32の値を書き換えて、作成された悪意あるDLLファイル(adwapi64.dll)を指し示すようにすることで、explorer.exeがCOMオブジェクトを初期化する際にマルウェアが自動的に読み込まれるようにします。

第五段階: 実行処理や偵察活動

多くの亜種においてマクロ機能は、処理を完了させる前に 追加の偵察活動を実行します。

- アプリのプロファイリング:C:\Program FilesおよびC:\Program Files (x86)からサブフォルダ名(標的端末内にインストールされているアプリの名前)を取得します。

おとり文書

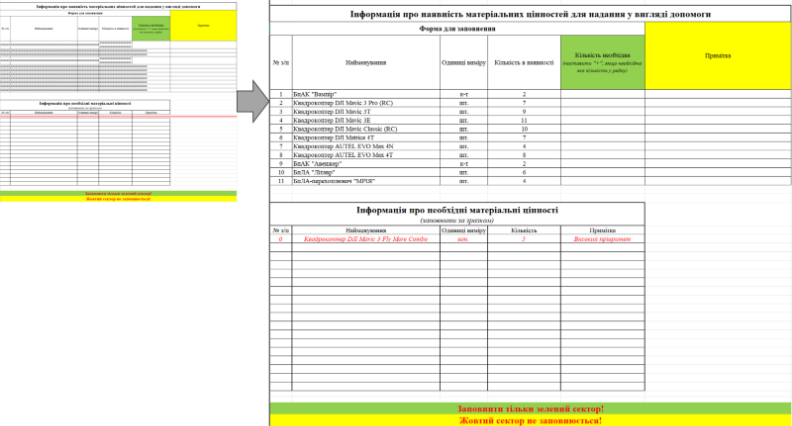

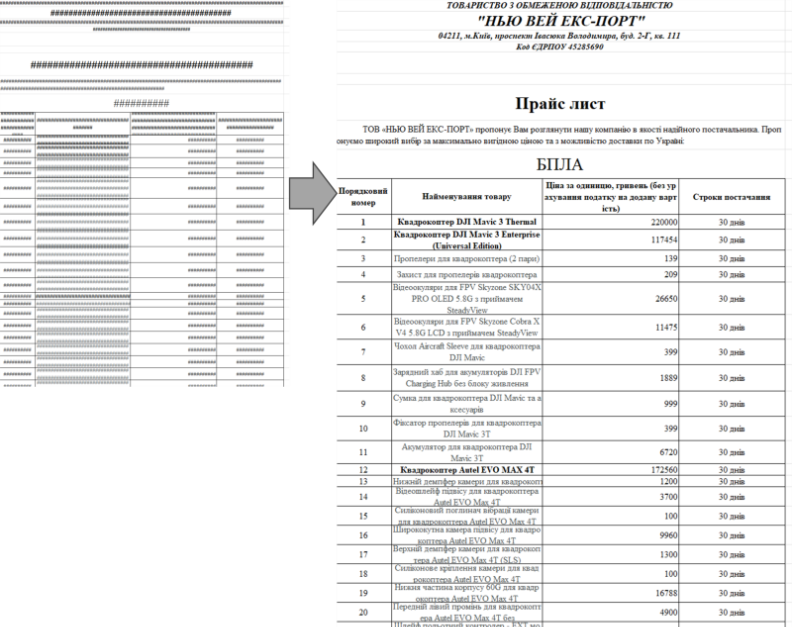

マクロ機能が有効化されるとExcelファイルは、おとり文書を表示します(図6)。おとり文書内で確認された誘導手口を以下に示します。

- ウクライナ軍のドローン在庫リスト(攻撃用ドローン(「Vampire」)や偵察用ドローン(「Mavic」)などを含む)

- ウクライナのドローン提供事業者(NEW WAY EXPORT)が提供したように偽装された価格表(DJI社やAutel Robotics社のドローン本体、修理部品、アクセサリー関連情報を含む)

- 軍事部隊向けの支援物資在庫確認および要求入力フォーム

これらのおとり文書(誘導手口)は、ウクライナ軍のドローン運用部隊や後方支援部門(兵站)を標的としている可能性を強く示しています。また、VirusTotalへの投稿が特定地域(ヴァシルキフカ地区、ミコライウ州、キイウ州、ハルキウ州)に集中していることは、前線部隊と中央指揮系統の双方が標的となっていることを示唆しています。

PrismexDrop:ドロッパ

PrismexDropは、後続する攻撃活動のために環境を準備するように設計されたドロッパです。このドロッパは、通信機能を備えていませんが、ディスク上にアーティファクトを配置し、不正活動を永続化させる役割を担っています。

- ペイロードを復号する:攻撃者は、埋め込まれたペイロードを復号するためにローリングXOR暗号を採用しています(鍵はランタイム時に動的に生成される可変長キーが用いられます)。これにより静的解析による抽出を困難にしています。

- DLLを用いたCOMハイジャックにより不正活動を永続化させる:スケジュールされたタスクやCOMハイジャッキングを組み合わせた「自己クリーン型」の永続化手法が採用されています。これにより攻撃者は、マルウェアが信頼性の高いプロセス(explorer.exe)の権限で確実に実行されるようにしています。

- ペイロードの展開先:次の場所にファイルを配置します(%PROGRAMDATA%\USOPublic\Data\User\EhStoreShell.dll(悪意あるプロキシDLL)、%PROGRAMDATA%\Microsoft OneDrive\setup\Cache\SplashScreen.png(ステガノグラフィ技術によりペイロードが隠蔽されたファイル)、%TEMP%\Diagnostics\office.xml(タスク定義に関わるファイル))。

- レジストリ変更:作成されたEhStoreShell.dllをCLSID {D9144DCD-E998-4ECA-AB6A-DCD83CCBA16D}のハンドラとしてHKCU\Software\Classes\CLSID配下に登録します。

- トリガー機構:隠蔽されたスケジュールされたタスク(「OneDriveHealth」)により感染1分後に1度だけexplorer.exeを終了・再起動するコマンドシーケンスが実行されます。これによりハイジャックされたCLSIDが読み込まれ、信頼性の高いプロセスのコンテキスト内でマルウェアが実行されます。

PrismexLoader:プロキシDLL

このコンポーネントは、Windowsの正規DLLファイル(EhStorShell.dllなど)に偽装されています。プロキシDLLとして機能し、ホストプロセスのクラッシュを防ぐために正規の関数エクスポートを本来読み込まれるべきシステムDLLに転送しつつ、バックグラウンドスレッドで悪意あるペイロードを密かに実行します。

ステガノグラフィにおける独自アルゴリズム「Bit Plane Round Robin」

PrismexLoaderで確認された最も特徴的な点は、SplashScreen.pngから次の攻撃段階を抽出する独自の手法にあります。連続するバイト列の最下位ビット(LSB)にデータを埋め込む一般的な手法(多くの場合、画像を上から下へと順に埋めていく)とは異なり、PrismexLoaderには、複数回のパスを通じてファイル構造全体にペイロードを分散させる独自アルゴリズム「Bit Plane Round Robin」が採用されています。

同アルゴリズムの動作を以下に示します。

- この抽出手口により、画像データを循環バッファとして扱い、画像データの一部に変更内容が集中しないようにしています。

- 特定のGlobalIndex(抽出対象となる連続ビット番号)に対して、同アルゴリズムは次を計算します。ByteIndex = GlobalIndex % BufferLength(どのバイト位置から読み取るか)およびBitPosition = GlobalIndex / BufferLength(どのビットプレーンを抽出対象とするか)。

- パス1(最下位ビットのレイヤー)を対象にPrismexLoaderは、画像バッファ全体を走査し、各バイトの第0ビット(最下位ビット)を抽出します。

- 画像の末尾に到達するとPrismexLoaderは、パス2(第1ビットのレイヤー)を対象とするために、抽出インデックスを先頭に戻し、各バイトの第1ビットを抽出します。

- 以降のパス(第2ビット、第3ビットなど)においても、同様の処理が継続されます(ペイロード全体が再構築されるまで)。

実装されたこの独自アルゴリズムは、ウクライナ軍のドローン在庫リストをおとり文書に用いた攻撃キャンペーン(図6)に採用されたコードと同じものでした。これと一致するアルゴリズムは公開リポジトリ上で確認されていないことから、開発主体を特定する上での高精度なフィンガープリントとして機能する可能性があります。

CLRブートストラップによるペイロード抽出手口やメモリ内実行処理

ステガノグラフィの施されたPNGファイルから生のバイトストリーム(ペイロード)を再構築した後、PrismexLoaderは.NETで作成されたペイロードをメモリ上で準備・実行するために、いくつかの重要な手順を実行します。

- ペイロードの整形(サニタイズ):同ローダは、再構築されたバイト配列をスキャンしてMZヘッダ(0x4D 0x5A)を検索し、PEファイルの開始位置を特定します。MZヘッダより前に位置するデータは破棄されます。

- CLRホスティングAPIに対する名前解決:mscoree.dllからCLRCreateInstance関数を動的に名前解決します。これは、ネイティブプロセス内でCLRをホストするためのエントリポイント(実行開始地点)として機能します。

- ランタイム・インターフェースの取得:CLRCreateInstanceを用いてICLRMetaHostインターフェースを取得した後、インストールされているランタイムを列挙し、.NET Framework 4.0以降のICLRRuntimeInfoを取得します。

- ランタイムホストの初期化:ICLRRuntimeHost::Start()メソッドが呼び出された後、現在のプロセスコンテキスト(explorer.exe)内でCLRが初期化されます。

- メモリ上のアセンブリの読み込み:System.Reflection.Assembly.Load(byte[])を用いて、メモリ内のバイト配列から.NETアセンブリを直接読み込みます。

- エントリポイントの呼び出し:エントリポイントとなるメソッド(通常はGruntStagerクラスの静的メソッド)を特定し、リフレクションAPIを用いて呼び出します。

上記の手口は、攻撃者にとって検知回避の面で複数の利点があります。具体的には、「.NETで作成されたペイロードがファイルシステムに書き込まれない(ファイルベースのセキュリティ検知を回避させる)」、「不正コードがexplorer.exe内で実行される(信頼性の高いシステムプロセスと認識させて検知を回避させる)」、「ホストプロセスが終了するまでペイロードはメモリ内にのみ存在する(フォレンジック調査に対して不正活動の痕跡を最小限に減少させる)」といったものが挙げられます。

PrismexStager: Covenant Grunt stager

PNGファイルから抽出されたペイロードはCovenant Grunt Stagerであり、C&Cインフラとの通信やCovenantフレームワーク経由で受信したさらなるタスクの実行を担う.NETアセンブリです(弊社ではPrismexStagerとして追跡調査中)。攻撃者は、静的解析を困難にするために関数名をランダム化させるなど、高度な難読化を施しています。

PrismexStagerは、C&Cサーバとの通信に、エンドツーエンド暗号化の採用された正規クラウドストレージサービス「Filen.io」を悪用します。攻撃者は、信頼性の高いサービスを悪用して不正トラフィックを暗号化されたトラフィックに紛れ込ませることで、レピュテーションベースのフィルタリング機能やファイアウォールルールを回避できる可能性を高めています。

Pawn Stormは、C&CインフラにFilen.ioのサブドメインを複数用いていました。

- ゲートウェイ・ドメイン:gateway.filen.io、gateway.filen.net、gateway.filen-1.netからgateway.filen-6.netまで

- エグレス・ドメイン:egest.filen.io(ペイロードダウンロード用)

- イングレス・ドメイン:ingest.filen.io(データ外部送出用)

MITRE ATT&CKフレームワークへの関連付け

被害者分析

攻撃対象の傾向からPawn StormがウクライナやNATO加盟国の防衛サプライチェーンや作戦計画能力を侵害しようとする戦略的意図が窺えます。こうした標的選定は、過去にPawn Stormが関連組織(国境警備隊、軍事組織、議会、気象データ提供業者など)への足掛かりを得るために実施した攻撃キャンペーンの延長線上にあると言えます。これらの組織をメールの送信元に偽装させたことは戦略的なものと考えられます。攻撃対象となったメール受信者は、こうした信頼性の高い送信元から受信した添付ファイルを開封する可能性が高いためです(特に国境を越えた人道支援や軍事訓練プログラムに関与している場合など)。

ウクライナ国内で標的となった業界や組織:

- 業界:中央行政機関、水文気象機関(地上・ドローン作戦における戦略的計画に関与する)、防錆産業、緊急対応機関。

- 具体的な誘導手口:「水文気象センター」(砲兵戦やドローン戦での気象予測に不可欠)や「軍事訓練プログラム」に関わる文書。

NATO加盟国の物流拠点やウクライナの軍事同盟国で標的となった国や組織:

- ポーランド:鉄道運輸業界。ポーランドは、西側諸国の軍事支援物資がウクライナに入る際の主要な中継拠点として機能しています。

- ルーマニア、スロベニア、トルコ:海運・物流業界。ルーマニアは、黒海を経由した穀物回廊や代替補給路において極めて重要な役割を担っています。

- スロバキア、チェコ共和国:弾薬関連の取り組みに関与する政治的・後方支援同盟国。

- 軍事組織やNATO加盟国

帰属(アトリビューション)に関する分析結果

技術的痕跡(C&Cインフラの重複、被害者分析結果など)に基づき、TrendAI™ Researchは、本攻撃キャンペーンを高い確信度でPawn Stormによるものと判断しています。この判断は、TrendAI™がこれまでに監視してきたマルウェアコンポーネント群「PRISMEX」を含む特定の攻撃キャンペーンに関連付けられた脅威情報や弊社観測データ(テレメトリ)によって大きく裏付けられています。

この帰属判断には、TrendAI™のスレッドアトリビューション・フレームワークを採用しています。このフレームワークでは、ダイヤモンドモデルを独自に応用しており、相互依存関係にある4つのノード(アドバーサリー(攻撃主体)、能力、インフラ、被害者)を結びつけて各情報の信頼度を測定しているほか、証拠に基づくスコアリングシステムや別の仮説(代替説明)に対して結論を検証する競合仮説分析(ACH)を用いています。

上記については、「スレットアトリビューション・フレームワーク:TrendAI™はいかにして憶測ではなく構造で向き合うか(2026年2月16日公開記事)」で詳説しています。

能力ノード

独自ツールの開発には相応の労力を要するほか、複数の攻撃キャンペーンで継続的に用いられることが多いため、攻撃者の能力を示す強力な指標となります。

- ステガノグラフィで確認された独自アルゴリズム:2025年10月と2026年1月の攻撃キャンペーンで確認されたアルゴリズム「Bit Plane Round Robin」は、機能的に同じでした。この独自アルゴリズムを別の攻撃者が用いた事例は現在も確認されていません。

- MiniDoor/NotDoorの系統:Zscaler社所属チーム「ThreatLabz」の報告によると、本攻撃キャンペーンで展開されたバックドア「MiniDoor」はNotDoorの亜種であり、攻撃者がマルウェアを継続的に高度化させていることを示しています。この報告内容は、弊社による分析結果とも一致します。

- Covenantフレームワーク上にGruntエージェントの展開:C&Cフレームワーク「Covenant」に同一ドメインが設定されていたことは、これらの攻撃キャンペーンが関連していることを示唆しています。

- COMハイジャックを介した不正活動の永続化:COMハイジャックを介して不正活動を永続化させる手口は、Pawn Stormの戦術、手法、手順(TTPs:Tactics、Techniques、Procedures)として報告されているものです。

インフラノード

帰属判断において、攻撃主体が長期に用いるインフラの痕跡は、短期に用いるものよりも重要度が高いと言えます。

- 正規クラウドストレージサービス「Filen.io」の悪用手口:Filen.ioの正規ドメイン(特定のサブドメイン24個)を悪用して確立させた冗長構成は、複数の攻撃キャンペーンで一貫して確認されています。

- C&Cインフラの事前準備:特定の脆弱性情報が公表される2週間前からドメインを登録していたことは、事前計画能力が高いことを示唆しています。

- CVE-2026-21513を悪用する攻撃キャンペーンにおけるインフラの重複:CVE-2026-21513を悪用する検体(エクスプロイト)には、CVE-2026-21509を突く攻撃キャンペーンと同じインフラが採用されており、これらの攻撃活動に関連性があることを裏付けています。

攻撃主体(アドバーサリー)ノード

特定の行動や戦略パターンが複数の攻撃キャンペーンにわたって繰り返し確認されています。

- 活動時間帯:マルウェアが変換(コンパイル)された時刻は、UTC 07:00~17:00に集中しており、モスクワ時間(UTC+3)と一致しています。

- すぐに武器化:本攻撃キャンペーンは、CVE-2026-21509に対処するパッチがリリースされた直後に開始されており、Pawn Stormがこれまでに実施した攻撃展開速度と一致しています。

- 異なる言語で作成された攻撃ツール:単一の攻撃キャンペーンにおいて、異なる言語(Go、.NET、ネイティブコード)で作成された攻撃ツールが複数確認されました。これは、Pawn Stormの特徴と一致します。

- CVE-2026-21513を悪用したゼロデイ攻撃:2026年2月10日にパッチが公表される前(少なくとも11日前)からPawn Stormは、同脆弱性を悪用していました。

被害者ノード

繰り返し被害者を選定する行為には、戦略的な意図が示されています。

- 被害者プロファイルの一致:ウクライナの政府機関や軍事組織、NATO加盟国の輸送インフラ、ウクライナを支援する人道支援団体は、2014年以降に確認されたPawn Stormの攻撃対象記録と一致しています。

- 特定地域に確立された攻撃基盤:Pawn Stormは、ルーマニアやスロバキアの法執行機関、議会、軍事教育機関の侵害されたアカウントを用いており、これらの地域に確固たる攻撃基盤を確立していることを示しています。

帰属判断における確信度

証拠は、ダイヤモンドモデルの4つのノードすべてにわたって整合しています。TrendAI Research™は、別の仮説(偽の手がかりや共有インフラを用いる手口などの代替説明)を競合仮説分析を通じて検証しましたが、証拠の全体像と矛盾することがわかりました。ステガノグラフィにおける独自アルゴリズムやバックドア「MiniDoor」(「NotDoor」の亜種)は、帰属に関する主要な証拠として機能します。これらのツールは、アンダーグラウンド市場で入手できるものでなく、攻撃者集団間で共有されるものでもないためです。各ノード(能力、インフラ、攻撃主体の行動、被害者)にわたるこれらの証拠の一致から、本攻撃キャンペーンがPawn Stormに帰属していると高い確信度でお伝えします。

戦略に対する洞察

これらの攻撃キャンペーンの展開時期や標的選定は、ロシア軍情報機関の優先事項が「政治に関わる諜報活動」から「ウクライナ軍に対する支援物資到達を妨害する行為」へと移行していることを示唆しています。

2026年における攻撃活動状況

関係地域における地政学的紛争が5年目に突入する中、前線の膠着状態により、周辺地域による支援システムの重要性が高まっています。

- 気象戦:水文気象に関する正確な情報は、軍事ドローンの運用、砲撃の弾道計画、泥濘期における地上の通行可能経路を推測する上で不可欠です。Pawn Stormとしては、国家水文気象機関を侵害することで、特定の期間にウクライナが攻勢作戦を実施できるかどうかを判断するための材料が入手できるようになります。

- 防衛サプライチェーンに関わる情報:Pawn Stormは、ポーランドの鉄道インフラやルーマニア / スロベニアの輸送機関を狙っており、西側諸国の軍事支援物資がウクライナに入る流れを把握・追跡し、場合によっては、妨害する意図を示しています。

- 人道支援の妨害:支援団体を標的とすることで、西側諸国の軍事支援活動に関する情報を収集し、人道支援の流れを妨害する目的があると考えられます。

破壊活動につながる可能性

Pawn Stormは、初期侵入後にC&Cフレームワーク「Covenant Grunt」を展開しており、侵害されたネットワーク内での内部活動・水平移動実施を示唆しています。鉄道輸送ネットワークや国家気象機関へのアクセスは、データ窃取のみならず、実戦的な軍事活動や対象時期に合わせた破壊的攻撃(サーバ上のデータ消去やデータの改ざんなどを含む)の足がかりとして悪用される可能性があります。

Pawn Stormが2025年10月に展開した攻撃キャンペーンを分析した結果、情報収集に関わる不正活動だけでなく、%USERPROFILE%配下のファイルをすべて削除するワイパーコマンドも確認されました。これら二つの不正活動は、これらの攻撃キャンペーンがサイバー諜報活動や破壊工作のために展開されたことを裏付けています。

まとめとリスク管理に関する指針

マルウェアコンポーネント群「PRISMEX」は、Pawn Stormの攻撃手口を高度化させ、ステルス性の高い要素を追加するものです。Pawn Stormは、 当時のゼロデイ脆弱性「CVE-2026-21513」を悪用する手口、新たな脆弱性情報公表後すぐにエクスプロイトを作成して展開する能力、正規クラウドストレージサービスにC&Cインフラを設置する手口、ステガノグラフィにおける独自アルゴリズムを組み合わせることで自身の攻撃手口を継続的に巧妙化させています。ウクライナを支援する防衛サプライチェーン、水文気象サービス、人道支援団体を集中的に狙う戦術は、より破壊的な攻撃活動の前兆となり得る妨害活動への移行を示唆しています。

PRISMEXの各コンポーネントやこれまでの攻撃キャンペーンとの技術的な関連性は、Pawn Stormが開発サイクルを継続させ、機能を実装させるためにモジュール型アプローチを採用していることを示しています。攻撃対象となった地域や業界 / 組織は、自身がリスクの高い状況にあることを認識し、下記の対策を直ちに実施することが推奨されます。

Pawn Stormは、新たに公表された脆弱性情報や正規クラウドストレージサービスを悪用することで、セキュリティ検知を回避できる可能性を高めています。防御側は、セキュリティ侵害が生じることを前提としたセキュリティ体制を構築する必要があります。静的な痕跡(シグネチャベース)に対処するだけでなく、挙動監視によって異常を検知する対策を導入することが推奨されます。

すぐに実施可能な緩和策

- パッチを適用させる:CVE-2026-21509やCVE-2026-21513に対処するパッチを優先的に全システムに適用しましょう。Microsoft Office製品やWindowsのバージョンを最新のものにアップデートしましょう。

- ネットワーク上でブロック対策を講じる:境界型防御(ファイアウォールやWebプロキシ)において業務上不要なクラウドストレージサービスにはアクセス制限を設けましょう。企業組織は、承認されたクラウドストレージプラットフォームへのアクセス許可リストを維持しつつ、業務上正当性の確認されていないファイル共有サービスへのアクセスをブロックする必要があります。

- アタックサーフェイス(攻撃対象領域)を縮小させる:すぐにパッチを適用できない場合は、レジストリキーを介してShell.Explorer.1 COMオブジェクトを無効化させましょう。

- マクロ実行に制限を設ける:インターネット経由で取得したOfficeファイル(Mark of the Web)には、マクロ実行をブロックするポリシーを適用しましょう。

検知とハンティング

- レジストリ:HKCU\Software\Classes\CLSIDを監査し、%PROGRAMDATA%または%TEMP%を参照する不審なCOMオブジェクトが登録されていないかどうかを確認しましょう。

- CLR監視:本来.NETを用いないネイティブプロセスにおいて、CLRを初期化する挙動を監視しましょう(具体例:explorer.exeが予期せずclr.dllやmscorlib.dllを読み込んでCLRを初期化するなど)。

- ETW(Event Tracing for Windows)を用いたログ取得:Microsoft-Windows-DotNETRuntimeプロバイダを有効化し、ファイルパスではなくバイト配列からのアセンブリ読み込みを検出できるようにしましょう。

電子メールセキュリティ

- RTF文書などの添付ファイルに対し、強力なフィルタリング機能を用いましょう。

- Outlook VBAマクロ実行に関する拡張ログ機能を有効化しましょう。

- メール削除における不審なパターン(「削除済みアイテム」に移動後、短時間で完全削除されるなど)を監視しましょう。

- OutlookのVBAプロジェクトに対して不正な変更点がないか監査しましょう。

TrendAI Vision One™によるプロアクティブセキュリティ

TrendAI Vision One™は、CREM(Cyber Risk Exposure Management)やセキュリティオペレーションを一元化し、オンプレミス、ハイブリッド、マルチクラウド環境にまたがる堅牢な多層防御を提供する、唯一のAI駆動型統合セキュリティ基盤です。

TrendAI Vision One™ Threat Intelligence Hub

TrendAI Vision One™ Threat Intelligence Hubでは、新たな脅威や攻撃者に関する最新の知見やTrendAI™ Research独自の戦略レポート、Threat Intelligence Feed(スレットインテリジェンスを用いた保護機能)を提供しています。

- 攻撃者:Pawn Storm

- 新たな脅威に関する情報:「Pawn Storm: The Prism of War with CVE-2026-21509」

TrendAI Vision One™ Intelligence Reports(IOC Sweeping)

APTグループ「Pawn Storm」に関するインテリジェンスレポートは、こちらをご参照ください。

スレットハンティングクエリ

TrendAI Vision One™ Search App

TrendAI Vision Oneをご利用中で、「Threat Intelligence Hub」が有効となっている場合、より多くの脅威ハンティングクエリをご確認いただけます。

侵入の痕跡(IoC: Indicators Of Compromise)

本ブログ記事に関する侵入の痕跡は、こちらをご参照ください。

参考記事

Pawn Storm Campaign Deploys PRISMEX, Targets Government and Critical Infrastructure Entities

By: Feike Hacquebord, Hiroyuki Kakara

翻訳:益見 和宏(Platform Marketing, TrendAI™ Research)