エクスプロイト&脆弱性

ヘルスケアに潜む脆弱性:インターネットに露出したDICOMサーバと患者データへのリスク

TrendAI™ Researchの調査により、世界中の数千台のDICOM医用画像サーバが基本的なセキュリティ対策のないままインターネット上に露出しており、機微な患者データや医療業務がサイバー攻撃に対して脆弱な状態に置かれていることが明らかになりました。

- Shodan.ioのスキャンデータから、100か国以上にわたり、パブリックインターネットから直接アクセス可能な3,627台のDICOM医用画像サーバが特定されました。これにより、数百の医療機関、学術機関、政府機関の患者データが露出しています。

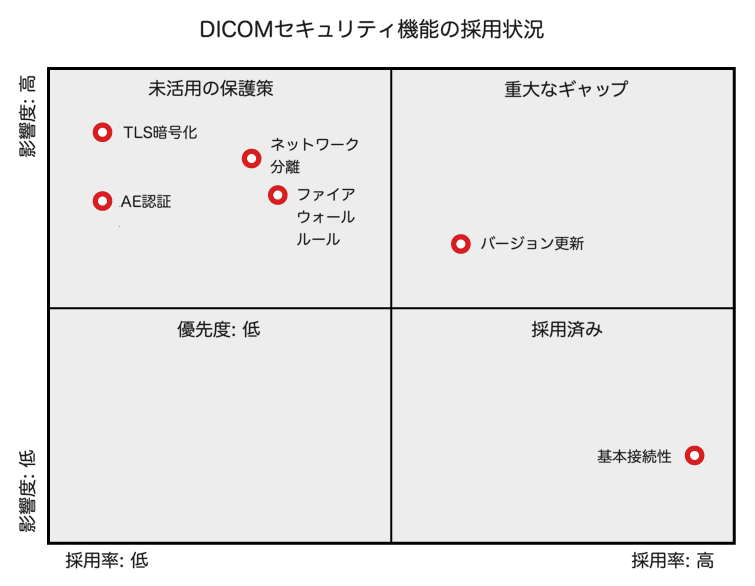

- Digital Imaging and Communications in Medicine(DICOM)プロトコルに組み込まれているセキュリティ機構は、これら露出サーバではほとんど活用されていません。TLS暗号化を利用しているサーバはわずか0.14%にとどまり、99.56%がAE Title検証なしで接続を受け入れています。

- 主要なDICOMプラットフォームのいずれにも、深刻な脆弱性(CVSS 7.5〜9.8)が存在します。さらに、露出サーバの44%は同一のソフトウェア構成で稼働するグループに集約されており、単一のエクスプロイトが数百の標的に対して通用する可能性があります。

- リスク評価のためのTrendAI Vision One™、ネットワーク監視のためのTrendAI™ Deep Discovery™ Inspector、脆弱性対策のためのTippingPoint Threat Protection Systemを含むTrendAI™のソリューションは、DICOM医用画像システムの保護と、機微な医療データのサイバー脅威からの保護に貢献します。

医用画像のデジタル基盤

現代の医療はデジタル画像に大きく依存しています。X線からMRI、CTスキャンから超音波まで、医用画像はDigital Imaging and Communications in Medicine(DICOM)と呼ばれる共通規格を用いて取得・保存・取り出し・伝送・処理・印刷・閲覧されています。この規格により、複数メーカーのデバイスやシステム間での統合と相互運用が可能になっています。一方で、この広範な接続性は固有のリスクを伴います。TrendAI™のAIセキュリティおよび脅威リサーチ担当バイスプレジデントであるTom Kellermann氏は、「物理的な医療はサイバー空間と一体化した。その結果、二次的な感染が広がっている。サイバー空間で発生した感染が、患者にとって生命に関わる影響をもたらしうる」と述べています。

インターネットに公開されているDICOMサーバを調査した結果、数千台の医用画像システムがパブリックインターネットに露出しており、多くの場合、セキュリティ管理は最小限あるいはまったく実施されていないことが判明しました。こうした露出は、攻撃者が機微な患者データへアクセスしたり、医療記録を改ざんしたり、重要な医療業務を妨害したりする機会を生み出します。

本調査は、2025年11月から12月にかけてShodan.ioによるインターネットスキャンを用いて、100か国以上で発見された3,627台の露出DICOMサーバを分析した結果をまとめたものです。露出したDICOMデータは、世界の医療インフラ全体におけるサイバーセキュリティリスクを浮き彫りにしており、患者のプライバシー、規制遵守、臨床安全性に深刻な影響を及ぼします。主な調査結果は以下のとおりです。

- TLS暗号化を利用している露出サーバは0.14%のみ

- 99.56%がAE Title検証なしで接続を受け入れ

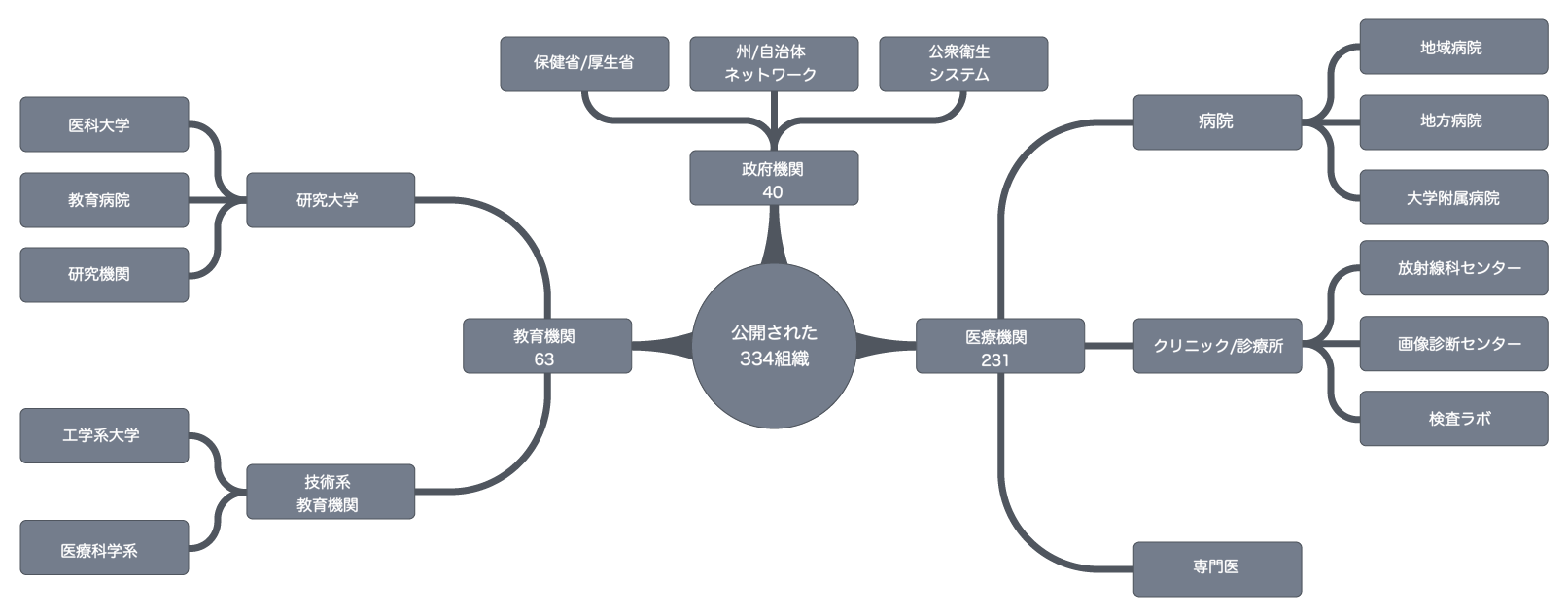

- 334の組織を特定可能

- 44%のサーバが同一ソフトウェアを稼働するグループに集約

これらの状況により、攻撃のスケーラビリティが深刻なリスクとなっています。本稿では、データの提示、技術的なアタックサーフェスの検討、そして医療機関、クラウドプロバイダ、DICOMソフトウェアベンダに対する推奨アクションを示します。

DICOMの理解:医用画像の仕組み

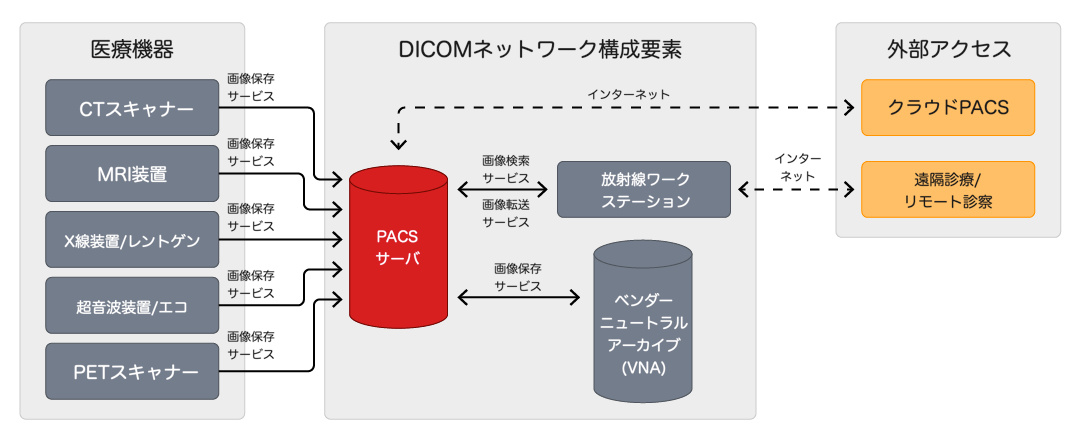

DICOMは、医用画像情報の伝送、保存、取り出し、印刷、処理、表示に関する国際規格です。1980年代に策定されて以降継続的に更新されており、医用画像のファイル形式と、画像機器および臨床システム間の通信ネットワークプロトコルの両方を定義しています。実運用では、DICOMによって、スキャナ、サーバ、ワークステーション、プリンタ、ネットワーク機器、Picture Archiving and Communication System(PACS)など、複数メーカーにまたがる広範な機器・ソフトウェアエコシステム間での相互運用が可能になります。

DICOMの中核となるのがInformation Object Definition(IOD)です。IODは、コンピュータ断層撮影(CT)、磁気共鳴画像(MRI)、超音波、X線、透視、血管造影、マンモグラフィ、陽電子放射断層撮影(PET)、内視鏡など、多様な医用画像機器が生成するピクセルデータとメタデータの両方を符号化します。つまりここでいう「画像」は単なる画像ではなく、患者識別情報、検査の詳細、タイムスタンプ、機器識別情報、撮影パラメータを含み得るデータパッケージなのです。

DICOMエコシステムは、以下の主要コンポーネントで構成されます。

- モダリティ: CTスキャナ、MRI装置、X線システム、超音波装置、マンモグラフィ装置、PETスキャナ、透視装置、血管造影装置、内視鏡画像システムなどの医用画像機器。これらの機器は、画像ピクセルデータと、患者および検査に関する詳細なメタデータの両方を含むDICOMオブジェクトを生成します。

- Picture Archiving and Communication System(PACS): 医用画像を保存、取り出し、配信する中央サーバ。モダリティから画像を受信し、長期保管のためアーカイブし、放射線科医や臨床医にアクセスを提供します。

- ワークステーションとビューア: 放射線科医が画像を読影する専用の閲覧ステーション。OsiriX、RadiAnt、ベンダ独自のビューアといったソフトウェアにより、DICOM検査の詳細な確認が可能になります。

- エンタープライズ臨床システム: 画像データを取り込み、または参照するシステム。放射線情報システム(RIS)や電子カルテ/電子健康記録(EMR/EHR)プラットフォームなどが該当します。

- ダウンストリームの画像処理ツール: プリンタや、コンピュータ支援検出・診断(CAD)ソリューションなど、DICOMに対応した周辺システム。検査結果のレビュー、レポート作成、臨床意思決定支援のための処理を行います。

露出の問題:DICOMサーバが脆弱になる経緯

DICOMは、病院ネットワークがインターネットから隔離されていた時代に設計されました。本プロトコルは信頼されたネットワーク環境を前提としており、いくつかのセキュリティ機構が組み込まれています。しかし、医療機関がデジタルトランスフォーメーション、遠隔医療、クラウドサービスを取り入れるにつれ、DICOMサーバはパブリックインターネットに露出する機会が増えています。

発見と検証の手法

2025年11月から12月にかけて実施した本分析では、3,542個のユニークIPアドレスに対応する、インターネットからアクセス可能な3,627台のDICOMサーバを特定しました。これらのサーバは、インターネット接続機器をインデックス化する検索エンジンShodan.ioを使用した体系的なインターネットスキャンによって発見しました。ハニーポットや設定不備の非DICOMサービスによる誤検知を低減するため、複数の検証ステップを適用しました。具体的には、各サーバが有効なDICOMアソシエーション応答を返すことの確認、Implementation Class UIDが既知のDICOMソフトウェアと一致することの確認、Shodan.ioのHoneyscore APIとの突き合わせを行いました。さらに、応答フィンガープリントが正規のDICOM実装と整合するかを精査し、汎用的なバナーや、実際の医用画像システムと整合しない挙動を示すエントリを除外しました。最終的に得られた3,627台のデータセットは、信頼性の高いDICOMエンドポイントとして検証済みのものです。

世界的な分布

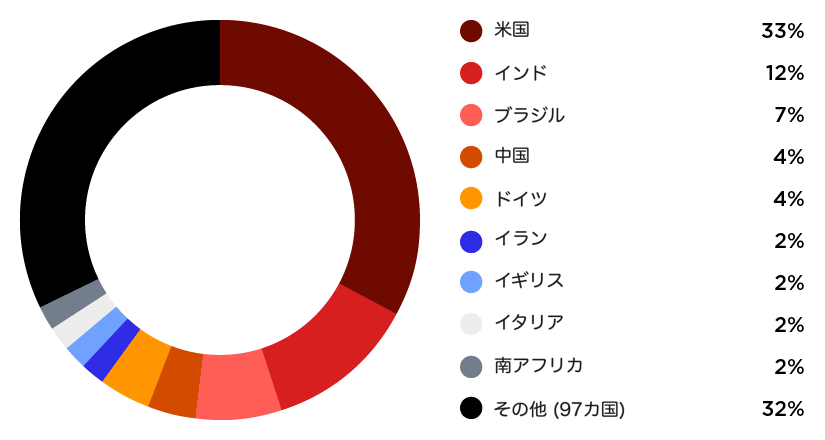

露出サーバは世界各地に分布しており、医療インフラが整備された先進国に最も集中しています。これまでの調査でも、DICOMの露出が時間とともに拡大していることが報告されています。Apliteによる独立調査では、2023年時点で110か国にわたり3,800台超のサーバが確認されており、CybelAngelは2024年に4,500万枚の保護されていない医用画像を報告しています。Shodan.ioを用いた2025年11月から12月のDICOMデータの収集・分析により、本問題が依然として継続していることが裏付けられ、国別の分布は以下のとおりとなりました。

- 米国: 1,189台(33%)。最大の集中地域であり、米国の医療システムの規模とデジタル画像の幅広い採用を反映しています。

- インド: 445台(12%)。医療のデジタル化が急速に進む一方で、セキュリティ実践が一貫していないことがこの露出につながっています。

- ブラジル: 266台(7%)。医療テクノロジー分野の成長スピードがセキュリティ対策の浸透を上回っており、新たなセキュリティ課題を生み出しています。

- 中国: 161台(4%)。大規模な医療インフラを有するにもかかわらず露出が比較的少ない点は、ネットワークセグメンテーションが適切に行われている可能性を示唆します。

- ドイツ: 138台(4%)。クラウドの導入が進んでいる欧州の医療プロバイダ。

残りのサーバは100か国以上に分布しており、本問題があらゆる発展段階の医療システムに影響する真にグローバルな問題であることを示しています。

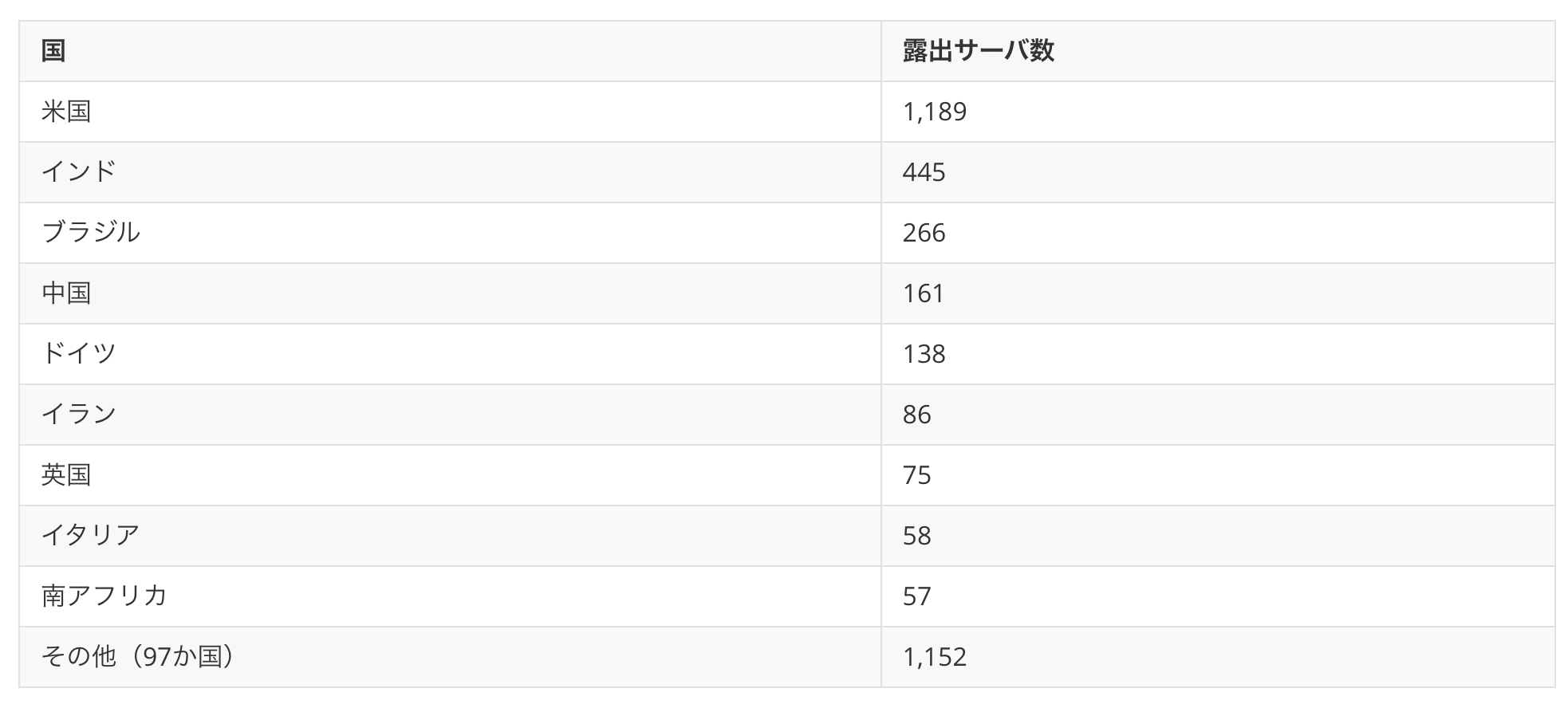

クラウド vs. オンプレミスのインフラ

本分析における重要な所見の一つは、クラウド環境におけるDICOMサーバの存在です。3,627台の露出サーバの内訳は以下のとおりです。

- オンプレミス(ISP接続): 2,508台(69%)。商用インターネットサービスプロバイダ経由で接続される、従来型の病院やクリニックの環境。

- クラウドホスト: 1,119台(31%)。主要クラウドプラットフォーム上の環境で、クラウドPACS、遠隔放射線診断、災害対策(DR)目的での利用が多く見られます。

クラウドホストのサーバについて、主要プロバイダ別の分布は注目に値します。

- Microsoft Azure: 533台(クラウド全体の48%)。医療画像分野で支配的なクラウドプラットフォームです。Microsoftの医療業界への注力と、HIPAA準拠のサービス提供が要因と考えられます。

- Amazon Web Services: 287台(クラウド全体の26%)。特に米国東部リージョンで存在感が大きいです。

- Google Cloud Platform: 129台(クラウド全体の12%)

主要クラウドプラットフォーム上に露出サーバが集中している点は、特に懸念されます。これらのプロバイダは強固なセキュリティ機能を提供しているものの、適切な設定は医療機関側の責任です。セキュリティグループの設定ミスが一つあるだけで、DICOMサーバはインターネット全体に露出してしまいます。

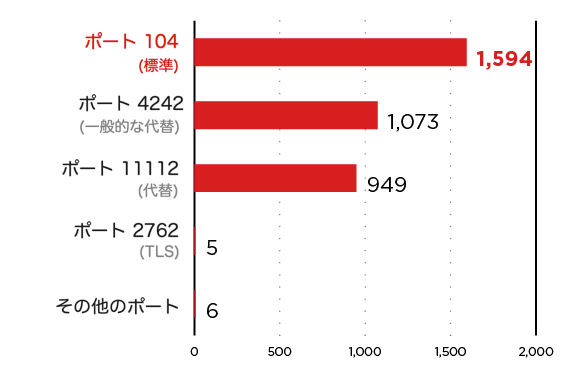

- ポート104(標準DICOM): 1,594台(44%)。これはデフォルトのDICOMポートであり、標準的な実装やレガシーシステムを示します。

- ポート4242(一般的な代替ポート): 1,073台(30%)。OrthancやDCMTKベースのシステムなど、さまざまな実装で使用される一般的な代替DICOMポートです。

- ポート11112(一般的な代替ポート): 949台(26%)。ポート11112もまた、さまざまな実装で使用される一般的な代替DICOMポートです。

- ポート2762(DICOM TLS): 5台(0.14%)。暗号化DICOM通信用に指定されたポートです。この極めて少ない数値は、トランスポート層暗号化のために指定されたTLSポートを利用している露出サーバが事実上ほとんど存在しないことを示しています。

- その他のポート: 6台(0.17%)が非標準ポート(2345および2761)で稼働しており、DICOMの露出が通常のデフォルトポートに限られないことを裏付けています。

TLSの利用がほぼ皆無である点は、本分析の重要な所見です。DICOM TLSは1999年から利用可能であるにもかかわらず、この基本的なセキュリティ対策を実装している露出サーバは0.14%にとどまります。

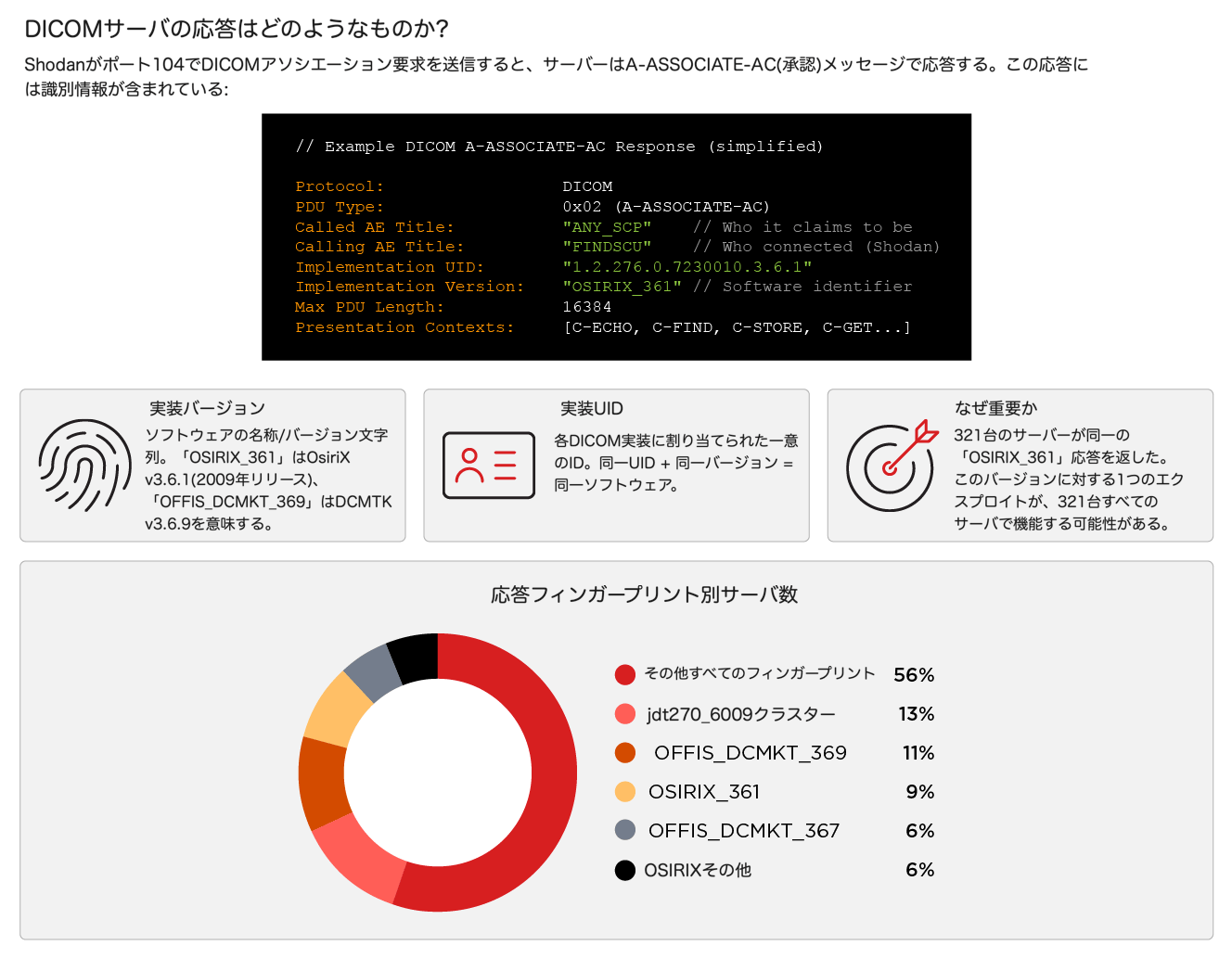

ソフトウェア実装の分析

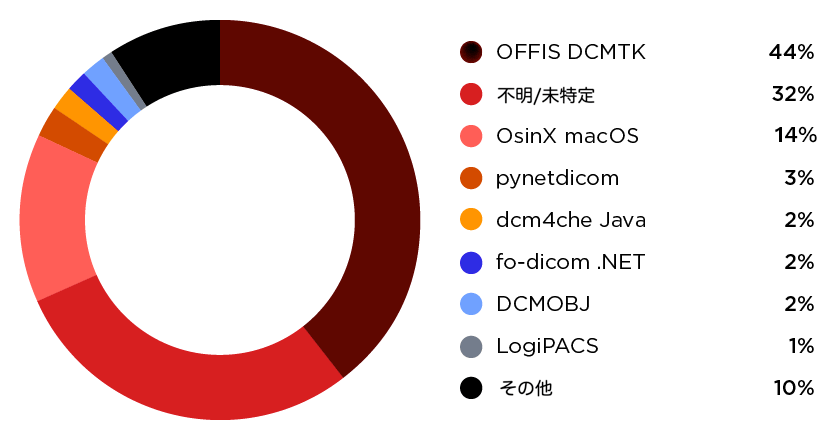

露出DICOMサーバ上で稼働しているソフトウェアを特定することは、脆弱性の露出度合いを評価するうえで役立ちます。本分析の結果、ソフトウェアは少数に集中していることがわかりました。

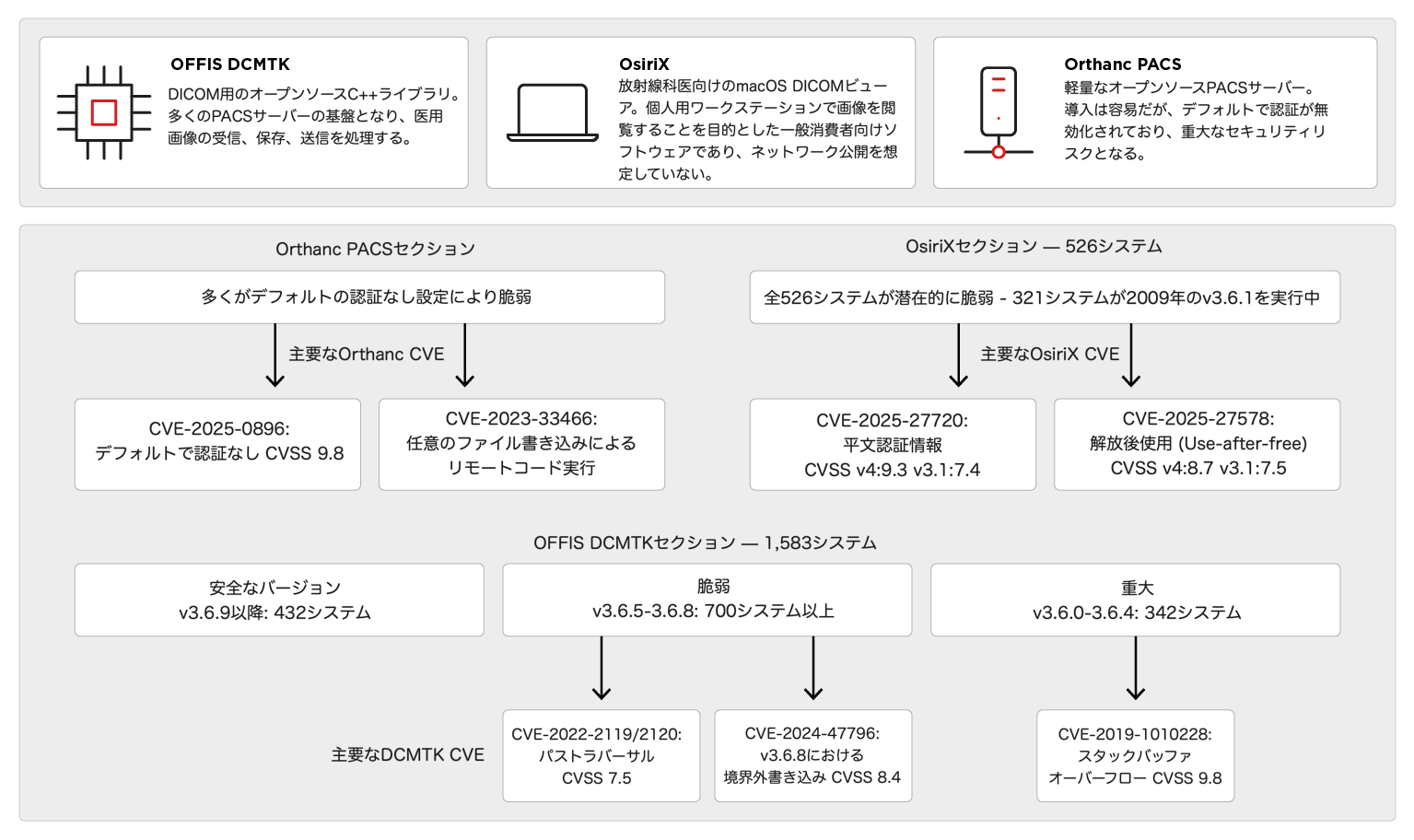

- OFFIS DCMTK: 1,583台(44%)。広く利用されているオープンソースのC++ツールキットで、商用・研究用DICOM実装の基盤となっています。

- 不明/未識別: 1,175台(32%)。Implementation Class UID情報を提供しなかったサーバで、独自開発またはプロプライエタリなシステムである可能性があります。

- OsiriX: 526台(14%)。研究機関や小規模な臨床現場で広く利用されている、macOSベースのDICOMビューア兼PACSシステムです。

- pynetdicom: 107台(3%)。研究用途や独自統合でよく利用されるPythonベースのDICOMライブラリです。

- fo-dicom: 72台(2%)。主にWindows環境で使用される.NETベースのDICOMライブラリです。

その他の実装にはdcm4che、DCMOBJ、LogiPACSが含まれ、いずれも数は少ないものの無視できない割合を占めています。少数のソフトウェア実装に集中している状況は、これらのプラットフォームに存在する脆弱性が、規模に対して不相応に大きなリスクを生むことを意味します。たとえばDCMTKに重大な脆弱性が一つあるだけで、全露出サーバの半数近くに影響します。

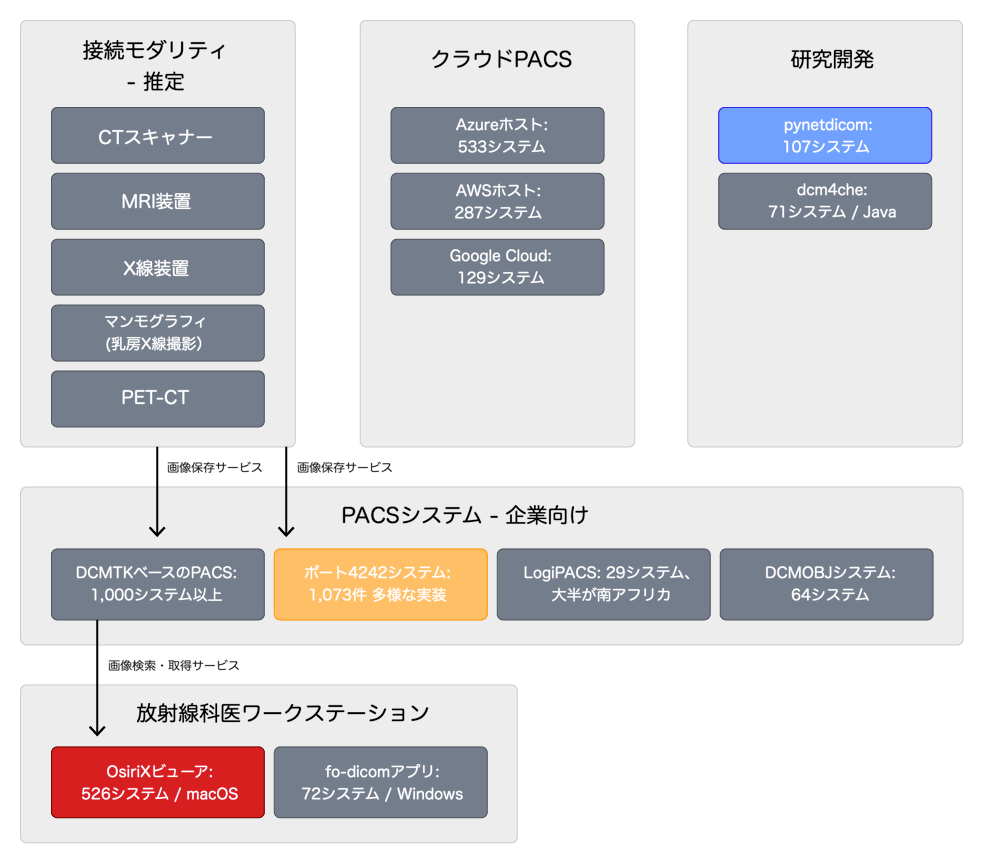

- CTスキャナ: 詳細な断面画像を生成するコンピュータ断層撮影システム。

- MRI装置: 高解像度の軟部組織画像を生成する磁気共鳴画像機器。

- X線装置: 可搬型および据置型を含むデジタルラジオグラフィシステム。

- 超音波装置: 複数の診療科で使用される超音波検査機器。

- マンモグラフィ装置: 機微な検診データを保持する乳房画像専用システム。

- PET-CTスキャナ: 腫瘍学や循環器学で使用される核医学画像システム。

収集したShodan.ioのデータでは、上記の医療機器自体が露出している事例は確認されませんでしたが、DICOMの仕組みから、これらが露出DICOMサーバと通信していると推測できます。

PACSおよびアーカイブシステム

中央集約型の保存・配信システムには大きな多様性が見られます。

- DCMTKベースのシステム: OFFIS DCMTKを使用する1,000台超のサーバ。研究用環境から商用PACS実装まで幅広く存在します。

- ポート4242のサーバ: ポート4242上の1,073台のサーバで、OrthancやDCMTKベースの実装で一般的に使用されます。ソフトウェアの識別には、ポート番号に加えてImplementation UIDの確認が必要です。

- LogiPACS: この商用PACSソリューションの導入が29件確認されました。

- DCMOBJベースのシステム: この実装を使用する64台のサーバ。ただし提供元は特定できませんでした。

放射線科医ワークステーション

- OsiriX: このmacOS用DICOMビューアの導入が526件あり、そのうち321件が2009年リリースの古いバージョン3.6.1で稼働しています。

- fo-dicomビューア: .NETライブラリを使用するWindowsベースの閲覧アプリケーションが72件。

クラウドPACSの導入状況

医用画像専用に大規模なクラウドインフラが構築されています。

- Azureホスト: 533台のサーバがあり、East US 2リージョンに集中しています(462台)。

- AWSホスト: 複数リージョンにまたがる287台のサーバで、主にus-east-1に分布しています。

- Google Cloud: 129台のサーバ。研究用やAI/MLアプリケーション用の環境を含みます。

どのような情報がリスクにさらされているか

DICOMファイルには、医用画像以外の情報も多く含まれています。各ファイルには広範なメタデータが含まれており、HIPAAや、世界の同種の医療データ保護規制における保護対象保健情報(PHI)として相当量を構成します。

本調査はShodanに掲載されたサーバの特定に限定しており、サーバ自体への直接的な調査は実施していません。

患者の属性情報

DICOMファイルには通常、氏名、生年月日、医療記録番号といった患者識別情報が含まれています。 環境によっては、社会保障番号その他の国民識別番号が含まれる場合もあります。これらの属性情報は、なりすましや医療詐欺を可能にするのに十分なものです。

臨床情報

属性情報を超えて、DICOMメタデータからは以下の情報が明らかになります。

- 検査の説明: 画像撮影が依頼された理由(例:「肺結節の経過観察のための胸部CT」)

- 依頼医: 検査をオーダーした医師の氏名、多くの場合は連絡先情報

- 読影放射線科医: 読影を担当した医師の資格情報

- 診断コード: 疑い診断または確定診断を示す国際疾病分類(ICD)コード

- 検査詳細: 実施された具体的な検査を示す技術パラメータ

施設情報

DICOMファイルには、施設名、部門識別子、機器インベントリ、ネットワークアーキテクチャ情報といった組織の詳細情報も露出しており、これらはさらなる攻撃の足がかりとなる可能性があります。

画像内容

画像そのものから機微な健康状態が明らかになります。マンモグラフィ、腫瘍関連スキャン、精神科関連の画像といった専門的な検査では、患者が雇用主、保険会社、家族に知られたくないと考える診断内容まで露出する可能性があります。

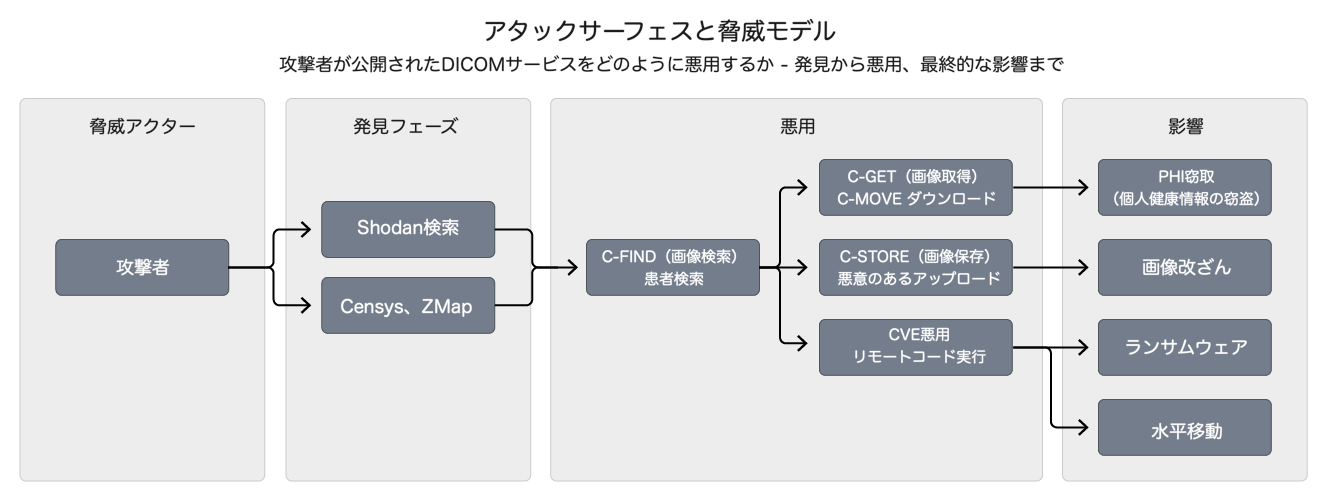

アタックサーフェスと脅威モデル

露出DICOMサーバには、攻撃者が悪用できる複数の攻撃経路が存在します。本脅威モデルを理解することは、防御策の優先順位付けにおいて不可欠です。

発見フェーズ

攻撃者は、Shodan.ioやCensysといったインターネットスキャンツールを使うことで、露出DICOMサーバを容易に発見できます。これらのプラットフォームはインターネット接続機器を継続的にインデックス化しており、DICOMサーバをポート、プロトコル、応答特性で検索可能にします。

攻撃経路

- C-FINDによる患者検索: 患者データベースを照会してレコードを列挙し、標的を特定します。

- C-GET/C-MOVEによるダウンロード: 実際の医用画像と関連するPHIを取り出します。

- C-STOREによる悪意あるアップロード: 改ざんされたDICOMファイルや悪意あるDICOMファイルをアップロードし、医療記録を破壊します。

- CVEの悪用: DICOMソフトウェアの既知の脆弱性を悪用し、リモートコード実行を行います。

想定される影響

- 保護対象保健情報(PHI)の窃取: ダークウェブ市場での売買や、標的型恐喝に利用するための患者データの窃取

- 画像の改ざん: 医用画像を改変して誤診を誘発し、生命に関わる結果を招く可能性

- ランサムウェア: 医用画像アーカイブを暗号化し、医療機関から身代金を要求する行為

- 横方向の侵害(ラテラルムーブメント): 侵害したDICOMサーバを足場として、より広範な病院ネットワークへ攻撃を拡大する行為

セキュリティギャップ:使われていない安全対策

本調査の重要な所見の一つは、DICOMには利用可能なセキュリティ機構が備わっているにもかかわらず、それらが活用されていないという点です。プロトコル仕様には暗号化、認証、アクセス制御が定義されていますが、発見した露出サーバの大多数では、これらの保護策がいずれも実装されていません。

TLS暗号化

DICOM Transport Layer Security(TLS)は1999年から利用可能です。本機構はDICOMノード間のすべての通信を暗号化し、盗聴や中間者攻撃を防ぎます。TLSが利用可能であるにもかかわらず、指定のDICOM TLSポート(2762)を使用している露出サーバはわずか0.14%(3,627台中5台)にとどまります。TLSは他のポートにも設定可能であるため、実際のTLS採用率はこれよりわずかに高い可能性があります。

AE Title認証

DICOMは識別のためにApplication Entity(AE)Titleを使用します。適切に構成されたサーバは、既知かつ信頼されたAE Titleからの接続のみを受け入れるはずです。本分析では、99.56%のサーバがデフォルトのANY-SCPと呼ばれるAE Titleを用いた接続を受け入れていることが判明しました。これは、組織がAE Title検証を強制していないことを示唆しています。

ネットワーク分離

ベストプラクティスに従えば、DICOMサーバは隔離されたネットワークセグメント上に配置し、ファイアウォールルールによって既知の臨床システムからのアクセスのみに制限すべきです。3,627台のインターネット露出サーバが存在するという事実は、この基本的な対策が実装されていないことを示しています。

バージョン更新

ソフトウェアバージョンを分析すると、パッチ適用に深刻な不備があることがわかります。たとえば、OsiriXの導入のうち321件(OsiriXサーバ全体の61%)がバージョン3.6.1で稼働しています。これは2009年にリリースされたバージョンであり、その後の多数のセキュリティ修正が反映されておらず、最新のセキュリティ機能にも対応していません。

- CVE-2019-1010228(CVSS 9.8) DcmRLEDecoder::decompress()における重大なスタックバッファオーバーフローで、リモートコード実行が可能です。バージョン3.6.3以前が影響を受けます。

- CVE-2022-2119/CVE-2022-2120(CVSS 9.8 NVD/7.5 ICS-CERT) SCPおよびSCUコンポーネントにおけるパストラバーサル脆弱性で、任意のファイル書き込みと、リモートコード実行の可能性をもたらします。

- CVE-2024-47796(CVSS 8.4) DCMTK 3.6.8における境界外書き込みの脆弱性で、悪意あるDICOMファイルを介したコード実行が可能です。

DCMTKは2020年から2025年にかけて14件のCVEを蓄積しており、その内訳は重大(CVSS 9.0以上)が1件、高(CVSS 7.0〜8.9)が7件となっています。

OsiriXの脆弱性

商用製品であるPixmeo OsiriX MDは、最近発見された複数の脆弱性の影響を受ける可能性があります。

- CVE-2025-27720(CVSSv4.0: 9.3、v3.1: 7.4) Webポータルコンポーネントにおける資格情報の平文送信で、ネットワーク上で資格情報が傍受される可能性があります。

- CVE-2025-27578(CVSSv4.0: 8.7、v3.1: 7.5) 悪意あるDICOMファイルのアップロードによるUse-after-free脆弱性で、メモリ破損またはサービス拒否を引き起こします。

Orthanc PACSの脆弱性

Orthanc PACS実装は、複数の深刻な脆弱性の影響を受ける可能性があります。

- CVE-2025-0896(CVSS 9.8) Orthancは1.5.8より前のバージョンにおいて、リモートアクセスを有効化してもデフォルトで認証が有効になりません。これにより、不正アクセス、データ開示、レコード改ざん、サービス拒否が、単に接続するだけで可能となります。

- CVE-2023-33466(CVSS 8.8) 任意ファイルの上書きが可能で、DICOMポリグロットファイルを介した認証済みリモートコード実行を許します。公開エクスプロイトコードがGitHubで入手可能です。

- DCMTKベースのグループA: 同一のDCMTK応答を返す459台(13%)

- DCMTKベースのグループB: もう一つの共通DCMTKパターンに該当する384台(11%)

- OsiriX 3.6.1として識別: 2009年リリースの同一の古いバージョンで稼働する321台(9%)

- 不明ソフトウェアのグループ: 未識別ソフトウェアの2つのクラスタに含まれる433台(12%)

- その他のフィンガープリント: 数百の小規模フィンガープリントグループに分散する2,030台(56%)

想定される攻撃への含意

クラスタ化が意味するのは、一つの標的向けにエクスプロイトを開発することが、事実上数百の標的に対するエクスプロイト開発に等しいということです。同一構成のOsiriX 3.6.1が321件導入されているという状況は、特に魅力的な標的です。攻撃者が1台の侵害に成功すれば、改造なしに残り320台に対しても通用する、検証済みで信頼性の高いエクスプロイトを手にすることになります。このスケーラビリティは、攻撃者にとってのコストと効果の比率を劇的に改善します。一つの有効なエクスプロイトを開発する労力が数百の潜在的被害者に分散されるため、高度な攻撃でさえ経済的に成立してしまいます。

露出している組織の種類

個別の機関名は意図的に開示しませんが、本分析では露出DICOMインフラを保有する334の組織を特定しました。これらの組織は主に三つのセクターにまたがっており、それぞれ異なるリスクプロファイルを有しています。

医療機関(69%)

医療機関は最大のカテゴリであり、特定された組織は231件にのぼります。

- 病院: 包括的な画像診断部門を持つ大規模医療センター。複数のPACSシステムや数百台に及ぶ接続モダリティを運用しているケースが多く見られます。

- クリニック: 画像診断機能が比較的限定的な外来施設。ITセキュリティが高度でないことも少なくありません。

- 放射線センター: 大量の診断検査を処理する画像診断専門施設。

- 画像診断センター: MRI、CT、または専門的な画像診断サービスを提供する独立施設。

- 診断ラボ: 画像診断と他の診断サービスを組み合わせて提供する施設。

- 専門医診療所: 自院の画像アーカイブを保持する循環器科、腫瘍科、その他の専門診療所。

教育機関(19%)

このカテゴリには、DICOMインフラを露出させている63の学術機関が含まれます。

- 研究大学: 医用画像研究プログラムを有する主要な研究機関。

- 医学部: 臨床研修と研究プログラムを有するアカデミック医療センター。

- 教育病院: 学術的使命と研究活動を担う臨床施設。

- 研究ラボ: 実験的プロトコルを伴うことが多い、専門的な画像研究施設。

政府機関(12%)

このカテゴリには、サーバを露出させている40の政府関連組織が含まれます。

- 保健省: 中央集約型の画像インフラを保有する国の保健担当省庁。

- 公衆衛生システム: 一般国民を対象とする政府運営の医療ネットワーク。

- 州医療ネットワーク: 共有画像リソースを持つ地域政府の医療システム。

- 保健科学機関: 画像データを保有する政府の研究機関や規制機関。

- HIPAA違反: 米国では、PHIの露出は報告義務のある侵害事案に該当します。罰則は、違反カテゴリーごとに年間最大2,134,831米ドルに達する可能性があります(2024年時点でインフレ調整済み)。

- GDPRへの影響: 欧州の組織は、健康データの保護が不十分な場合、全世界の年間売上高の最大4%に達する罰金を科される可能性があります。

- 州プライバシー法: 州レベルの規制により、追加のコンプライアンス要件と罰則が課されます。

- 専門職としての責任: 医療提供者は、侵害された画像システムに起因して患者に損害が生じた場合、医療過誤の訴訟に直面する可能性があります。

臨床安全上のリスク

規制上の懸念に加え、露出DICOMサーバは患者安全上のリスクももたらします。

- 誤診: 改ざんされた医用画像は、誤った診断、治療の遅延、不要な処置につながる可能性があります。

- 治療上の過誤: 破損した画像データは、放射線治療計画、手術ナビゲーション、その他の画像誘導治療を妨げる可能性があります。

- システムのダウンタイム: ランサムウェアやサービス拒否攻撃は、緊急時に重要な診断画像へのアクセスを阻害する可能性があります。

結論

100か国以上にわたるインターネット露出DICOMサーバ3,627台の本分析から、組織がプロトコルに組み込まれた既存のセキュリティ管理機能を活用していないことが判明しました。主な所見は以下のとおりです。

- 暗号化が欠如: TLSサポートが1999年から利用可能であるにもかかわらず、DICOM TLSポートを使用していたのは3,627台中わずか5台(0.14%)でした。

- 認証が強制されていない: 99.56%のサーバがデフォルトのAE Titleを使用した接続を受け入れており、呼び出し元の検証が行われていないことを示しています。

- ソフトウェアの同質性がリスクを増幅: 44%のサーバがDCMTKを、14%がOsiriX(うち61%は2009年リリース版)を稼働させ、44%が同一構成のグループに集約されています。これは、一つのエクスプロイトが数百の標的にスケールすることを意味します。

- 既知の脆弱性が悪用可能: DCMTK、OsiriX、Orthancには重大なCVE(CVSS 7.5〜9.8)が存在し、一部については公開エクスプロイトコードも入手可能です。

- クラウドホスティングはセキュリティを保証しない: 露出サーバの31%がクラウドホストされており、そのうち48%はAzure上に展開されています。

100か国以上にわたる医療提供者、学術機関、政府機関を含む特定可能な334の組織は、本露出問題の見える部分にすぎません。それぞれのサーバの背後には、機微な医療情報がリスクにさらされている多数の患者が存在します。

今後の道筋として、DICOM当初の信頼前提が相互接続された世界ではもはや成立しないという事実を認める必要があります。セキュリティは、任意の追加機能ではなく、根本的な要件として扱われなければなりません。ツールは既に存在しており、あとは使うだけです。医療機関、クラウドプロバイダ、DICOMソフトウェアベンダのいずれもが、この露出問題への対応について責任を共有しています。それが実現されるまで、患者データはリスクにさらされ続け、臨床システムは脆弱なままで、医療セクターは攻撃者にとって魅力的な標的であり続けます。

TrendAI Vision One™ ソリューションマッピング

本稿で特定したリスクと推奨アクションは、TrendAI Vision One™プラットフォームの各機能に直接対応します。

Network Detection & Response(NDR)

- プロトコルおよびアプリケーショントラフィックの検出。 TrendAI Vision One™は、Deep Discovery Inspector(DDI)およびVirtual Network Sensorというネットワークセンサーを備えており、HTTP、DNS、SMB、RDP、LDAP、Kerberos、QUIC、ならびにModbus、BACnet、DNP3といった産業用プロトコルを含む100種類超のプロトコルに対してディープパケットインスペクションを実施します。プロトコルを認識した本分析により、不正なアプリケーション、トンネリング試行、横方向の侵害(ラテラルムーブメント)やデータ漏洩を示唆する異常トラフィックパターンを特定します。

- 非暗号化トラフィックの検出。 DDIは、非暗号化トラフィックにおける標的型攻撃や高度持続的脅威(APT)の検出を目的に開発されています。初期侵害から横方向の侵害(ラテラルムーブメント)、データ漏洩まで、攻撃シーケンスのあらゆる段階で、悪意あるコンテンツ、C&C通信、攻撃者の挙動を特定します。疑わしいサンプルはTrendAI Vision One™ Sandbox Analysisに自動転送され、起動と挙動分析が行われます。

Cyber Risk Exposure Management(CREM)

医用画像インフラのような環境では、効果的なリスクの優先順位付けにおいて、脆弱性の深刻度だけを考慮するのでは不十分です。CVSSスコアは欠陥がもたらす技術的影響を示しますが、その脆弱性が同様の構成を持つ数百のシステムにわたってどの程度悪用・再利用されやすいかまでは捉えません。このリスクの側面を捉えるのがGlobal Exploit Potential(GEP)であり、現実の攻撃でその脆弱性が大規模に悪用される可能性を評価します。GEPは、エクスプロイトの入手可能性、観測された攻撃者の挙動、TrendAI™ Zero Day Initiative™(ZDI)などのプログラムによるゼロデイインテリジェンス、グローバルな脅威テレメトリといった要素を組み合わせ、理論的な弱点と、攻撃者が実際に活用しているか、産業化(大量利用)する可能性が高い脆弱性とを区別します。

この区別は、露出DICOMインフラにおいて特に重要です。本調査で先に示したように、インターネットからアクセス可能なDICOMサーバの44%は同一のソフトウェアバージョンと構成で稼働するグループに集約されており、有効なエクスプロイトを一つ作れば、最小限の改変で数百の標的に対して再利用できます。したがって、CVE-2019-1010228(DCMTKのリモートコード実行)、CVE-2025-0896(Orthancの認証なしアクセス)、CVE-2023-33466(公開エクスプロイトコードを伴うOrthancの認証済みリモートコード実行)といった脆弱性は、CVSSスコアだけでなく、世界的に露出した母集団に対するスケーラビリティの観点からも、リスクが一段と高い脆弱性とみなされます。

過去数年の実際のインシデントは、このリスクモデルを裏付けています。2019年には、インターネットからアクセス可能なDICOMサーバが多数特定され、結果として数億枚規模のPACS医用画像が公衆に露出し、同一の画像システム間で同種の設定不備が繰り返されている実態が浮き彫りになりました。同様に、約30万件の患者記録を露出させた放射線科PACSの侵害は、2025年4月に連邦当局による法執行措置につながり、画像システムのセキュリティ不備がもたらす現実の財務面およびコンプライアンス面の影響を示しました。CREMはGEPをリスクの定量化と優先順位付けに組み込むことで、個別の技術的所見だけでなく、組織に対して武器化される可能性が最も高い脆弱性のカテゴリ全体を低減できるようにします。

- 継続的なアプリケーションインベントリ。 CREMのAttack Surface Discoveryは、環境全体にわたり、既知・未知の資産、アプリケーション、サービスを継続的に特定します。Network Vulnerability Scannerおよび日次の脆弱性評価と組み合わせることで、何が、どこで、どの程度のリスクレベルで稼働しているかを常時最新の状態で把握できます。

- 外部および内部資産の継続的な発見。 Attack Surface Discoveryは、WHOIS、DNS、証明書検査を通じて、インターネットに公開されたドメイン、サブドメイン、パブリックIPアドレスを特定し、開放ポート、サービス、既知のCVEに対して継続的なリスク評価を実施します。内部側では、エンドポイントエージェント、Active Directory統合、クラウドアカウント連携によって、管理対象および管理外のデバイス、クラウドリソース、ネットワークインフラを発見します。これにより、セキュリティエージェントが配置されていないカバレッジギャップが可視化されます。

- リスク低減策の優先順位付けと文脈化。 CREMのRisk Reduction Measures機能では、組織は目標(リスクレベルの低減、業界平均との整合、主要リスクへの集中、独自目標の設定など)を選択でき、達成のために必要な具体的な是正アクションを、影響度スコアに基づきランク付けして提示します。各リスクイベントにはCyber Risk Indexへの定量的な影響が付与されているため、どのアクションが最大の低減効果をもたらすかをチームが正確に把握できます。即時にパッチ適用ができない脆弱性については、Endpoint Security、Server & Workload Protection、TippingPoint Security Management System(SMS)などの連携製品を通じて、攻撃防止ルールを直接適用できます。

- エンタープライズリスク評価とサイバーリスクの定量化。 Cyber Risk Index(CRI)は、組織のサイバーリスク態勢を示す単一かつ継続的に更新される指標で、サンプリングされた一部ではなく、すべてのリスクイベントに基づいて算出されます。CRIには、脆弱性評価、アカウント侵害の兆候、挙動の異常、脅威検出、XDR相関、セキュリティ構成の欠陥が組み込まれます。組織は自社プロファイルを設定し、CRIの推移、リスク要因の内訳、是正の進捗を取締役会向け形式でまとめた定期エグゼクティブレポートを生成することで、業界他社とのベンチマークを実施できます。Attack Path Predictionは、環境内の想定される侵入経路、チョークポイント、潜在的な攻撃経路を特定する将来予測分析によって、これを補完します。

TippingPoint Threat Protection System(TPS)

- 既知および未知(ゼロデイ)CVEに対する保護。 TippingPoint TPSは、既知の脆弱性とゼロデイ脆弱性の悪用をワイヤースピードでブロックするインライン型侵入防止を提供します。Digital Vaccineフィルターは定期的に更新され、CVEに直接対応します。TrendAI™ ZDIは、ベンダパッチが存在しない段階の脆弱性に対して、事前開示保護を提供します。ThreatDVは、1日に複数回更新されるレピュテーションベースのIPおよびDNSフィルターによってカバレッジを拡張します。TrendAI Vision One™と連携した場合、TPSはネットワークセンサーとして機能し、検査イベントをXDR相関に供給します。

参考記事

A Hidden Vulnerability in Healthcare: Exposed DICOM Servers and the Risk to Patient Data

By: Numaan Huq、Andre Alves

翻訳:与那城 務(Platform Marketing, Trend Micro™ Research)