サイバー脅威

ボットネットの産業化:自動化と大規模化が生み出す新たな脅威インフラ

自動化とリソースの共有を前提とした現在のボットネット運用は、従来のインシデント対応やパッチ適用のサイクルを上回るスピードで拡大しています。攻撃側がスケールと即応性を武器にする中、それに匹敵する速度と規模で対抗できるセキュリティ体制の重要性が、これまで以上に高まっています。

- TrendAI™がRondoDox、RedTail、Mozi-AndroxGh0st各グループのボットネット活動を分析した結果、現代のボットネットは単発の攻撃キャンペーンではなく、産業化された「運用基盤」へと進化していることが明らかになりました。これにより、攻撃は従来をはるかに超える規模で展開されています。

- ボットネット運営者は、脆弱性の公開情報を常時監視し、公開からわずか数時間以内に悪用を開始するケースも確認されています。同時に、未修正のまま放置された既知の脆弱性も継続的に狙い続けています。

- インターネットに公開された機器、たとえば家庭やオフィス、産業・重要インフラ環境に設置されたルーター、DVR、エンタープライズ向けゲートウェイ、クラウド上のワークロードなどは、直接の標的となるだけでなく、結果としてボットネット活動を支える踏み台として悪用される可能性があります。

- 機械レベルの自動化と人間の専門知識を組み合わせた防御プラットフォームは、悪用されやすい脆弱性を迅速に特定し、優先順位を付けて対処することで、ボットネットによる武器化よりも先にリスクを抑え込む助けとなります。

概要

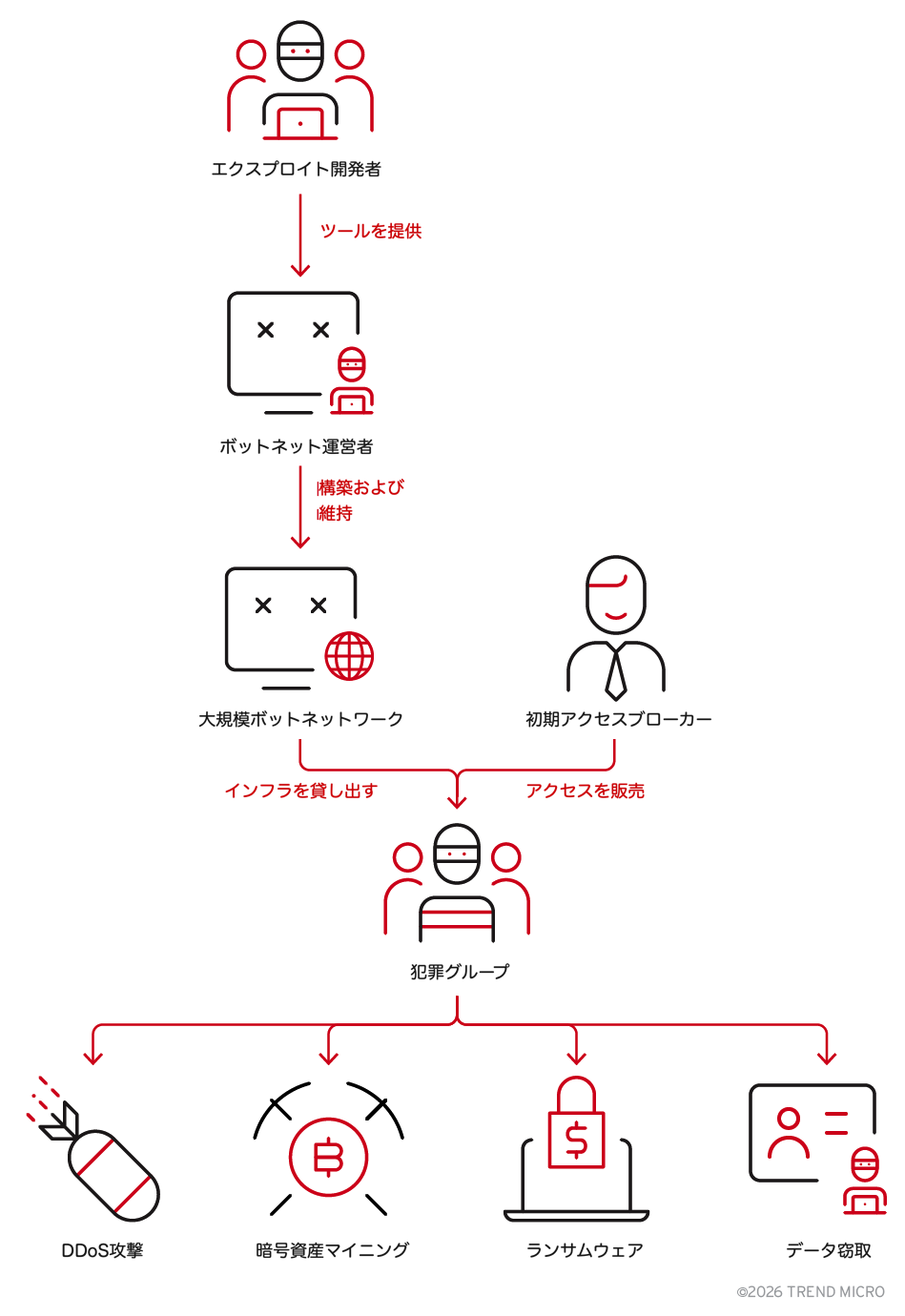

ボットネットを取り巻く状況は、ここ数年で大きく様変わりしています。かつて見られたような、経験の浅い攻撃者による散発的で機会主義的な攻撃は影を潜め、現在では、正規のソフトウェア企業に近い開発体制を思わせるほどの組織化と専門化が進んでいます。

近年の脅威グループは、高い俊敏性と明確な役割分担を備え、エクスプロイト開発を一種の量産プロセスとして運用しています。National Vulnerability Database(NVD)やPwn2Ownのようなイベントを継続的に監視し、公開された脆弱性情報を即座に取り込みます。その結果、脆弱性の公開から攻撃コードの武器化、実際の攻撃展開までの時間は大幅に短縮されています。

本稿は、2025年に得られた調査結果をもとに、既存の脅威アクターが自らの攻撃ワークフローをいかに産業化し、自動化された「破壊エンジン」へと進化させているかを明らかにするものです。これらのボットネットはいずれも広く知られた存在ですが、現在の能力は、かつての設計思想とは一線を画す段階に到達しています。中核となる発見は、脆弱性の公開からボットネットによる武器化までの時間が、わずか数時間にまで短縮されているという点です。

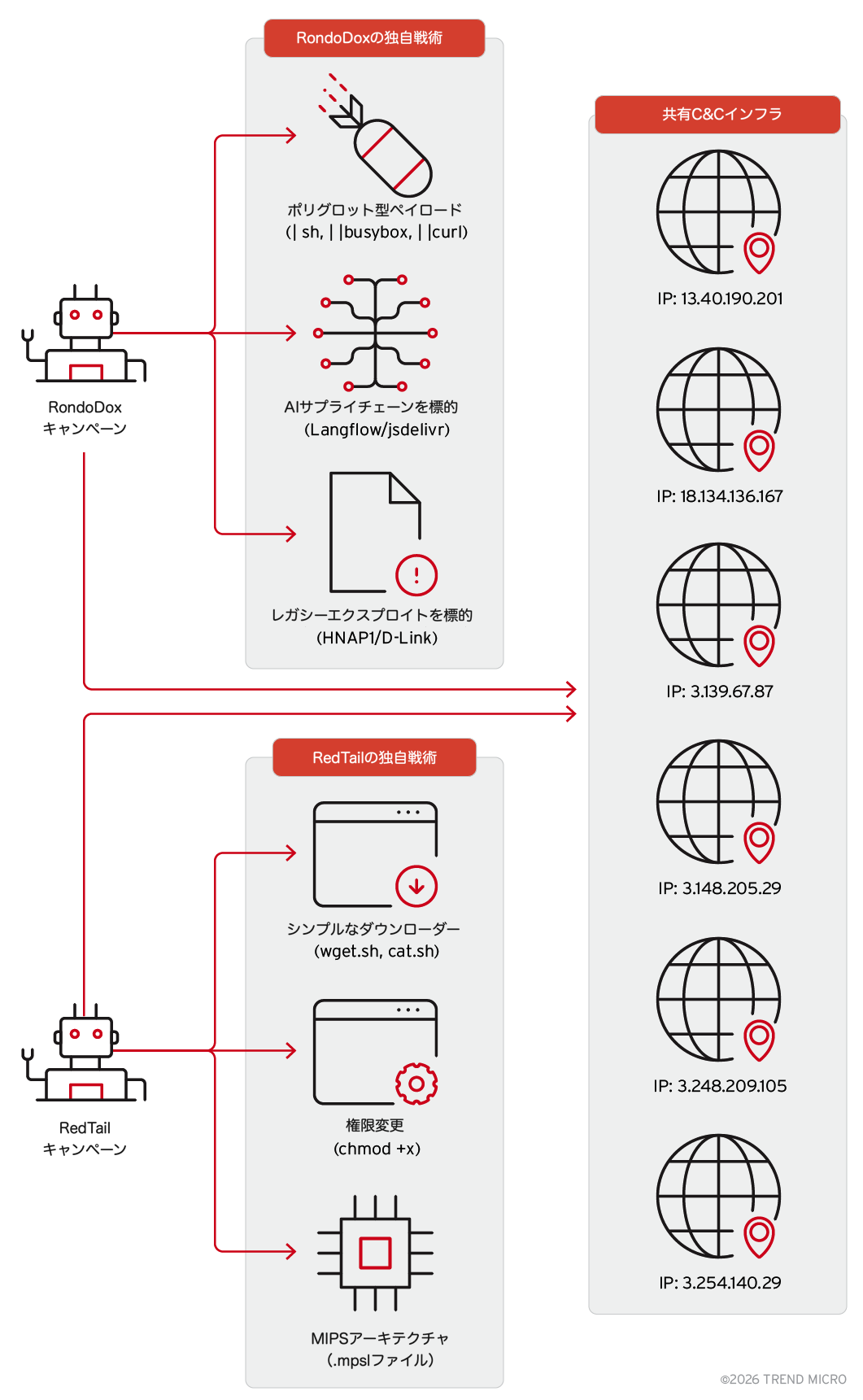

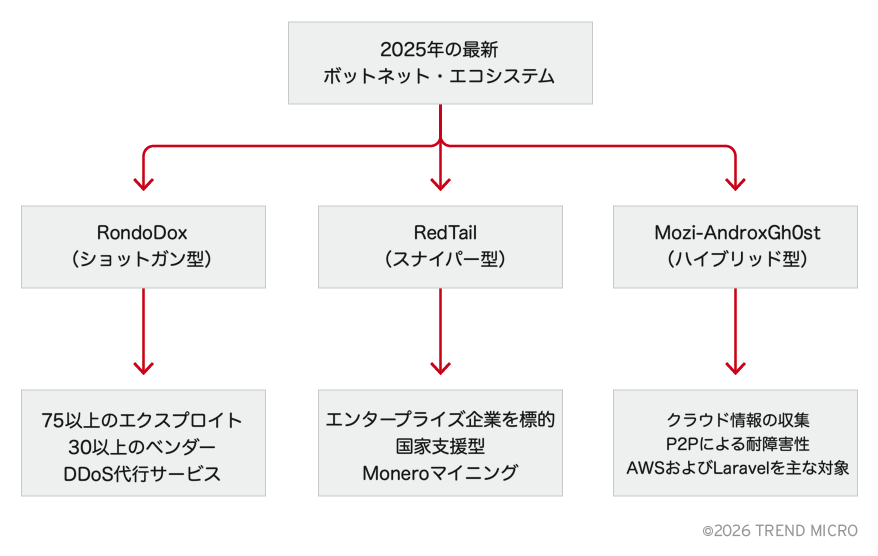

本稿では、現在のボットネット動向を、RondoDox、RedTail、Mozi-AndroxGh0stハイブリッドという3つの主要な運用アーキタイプとして整理しています。

RondoDox(ショットガン型)

RondoDoxは、大量配信型の攻撃基盤として機能します。80種類以上のエクスプロイトをコードに組み込み、30社を超えるベンダーの多様なハードウェアを幅広く標的としています。その狙いは、できるだけ多くのエクスプロイトを同時に投下し、ネットワーク内に残された未修正の脆弱な箇所を一つでも見つけ出すことにあります。十分な規模を持つネットワークには何らかの未対策脆弱性が存在する可能性が高いという前提に立った、確率論的アプローチです。

RedTail(スナイパー型)

RedTailは、これとは対照的に、精密な標的型戦略を採用しています。Lazarus Groupに帰属するとみられるこのボットネットは、一般的なコンシューマー向けIoT機器を避け、価値の高いエンタープライズ基盤を直接狙います。独自のインプラントと緻密なターゲティングロジックを用い、金融機関やテクノロジー企業のネットワークへと侵入します。さらにRedTailは、国家支援型のスパイ活動や大規模な金銭的利益を目的とする高度に特化したツールとしても機能しています。

Mozi-AndroxGh0st(ハイブリッド型)

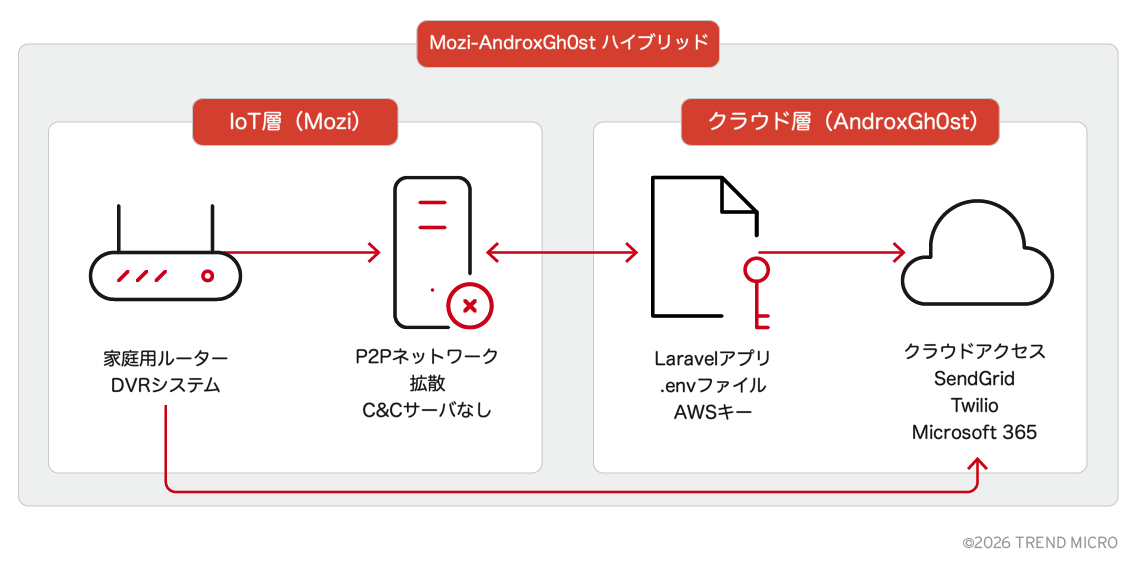

Mozi-AndroxGh0stは、2025年に顕著となったコード再利用の潮流を象徴する存在です。Moziボットネットのピアツーピア(P2P)アーキテクチャと、AndroxGh0stフレームワークを組み合わせることで構成されています。この統合により、分散型ネットワークによる高い秘匿性と、クラウドを標的とする攻撃キットに見られる認証情報窃取機能をあわせ持ちます。結果として、従来型ボットネットとクラウド志向型攻撃の特性を融合させた、柔軟性の高い脅威モデルを実現しています。

ショットガンからスナイパーへ:現在の脅威像

現代のボットネットを取り巻く環境は、無差別な大量感染の時代を越え、専門化によって層構造を持つ脅威環境へと変化しています。もはや、すべての攻撃者が一律に「ばらまき型」で行動しているわけではありません。いまの運営者たちは、妨害行為を収益化するために帯域を集めるタイプ、戦略的な足がかりを得るために重要インフラへ精密に侵入するタイプ、さらには多段階の攻撃チェーンを通じてクラウド認証情報を狙うハイブリッド型まで、多様な姿を見せています。現代のボットネットは、技術的な実装だけでなく、収益モデル、標的選定の考え方、そして長期的な目的においても明確な違いを持つようになっています。

RondoDox(エッジ攻撃型)

RondoDoxは、大量攻撃の「産業化」を象徴する存在です。巧妙さや精密さを追求するというよりも、徹底して規模を優先する設計思想に基づいています。インターネットに公開された膨大な機器を短時間で侵害し、それらを収益化可能な帯域資源へと転換することに最適化されています。このアーキタイプは、地下経済において「妨害そのもの」が商品として成立している現実を反映しています。

- 目的:DDoS経済を支える - RondoDoxの主な狙いは、機密情報の窃取や企業秘密の奪取ではありません。焦点は帯域の確保にあります。数十万台規模の機器に感染させることで、大規模な攻撃基盤を構築し、対価を支払う顧客の依頼に応じて標的サイトを停止させる、いわば「貸し出し型」のDDoS基盤を形成します。

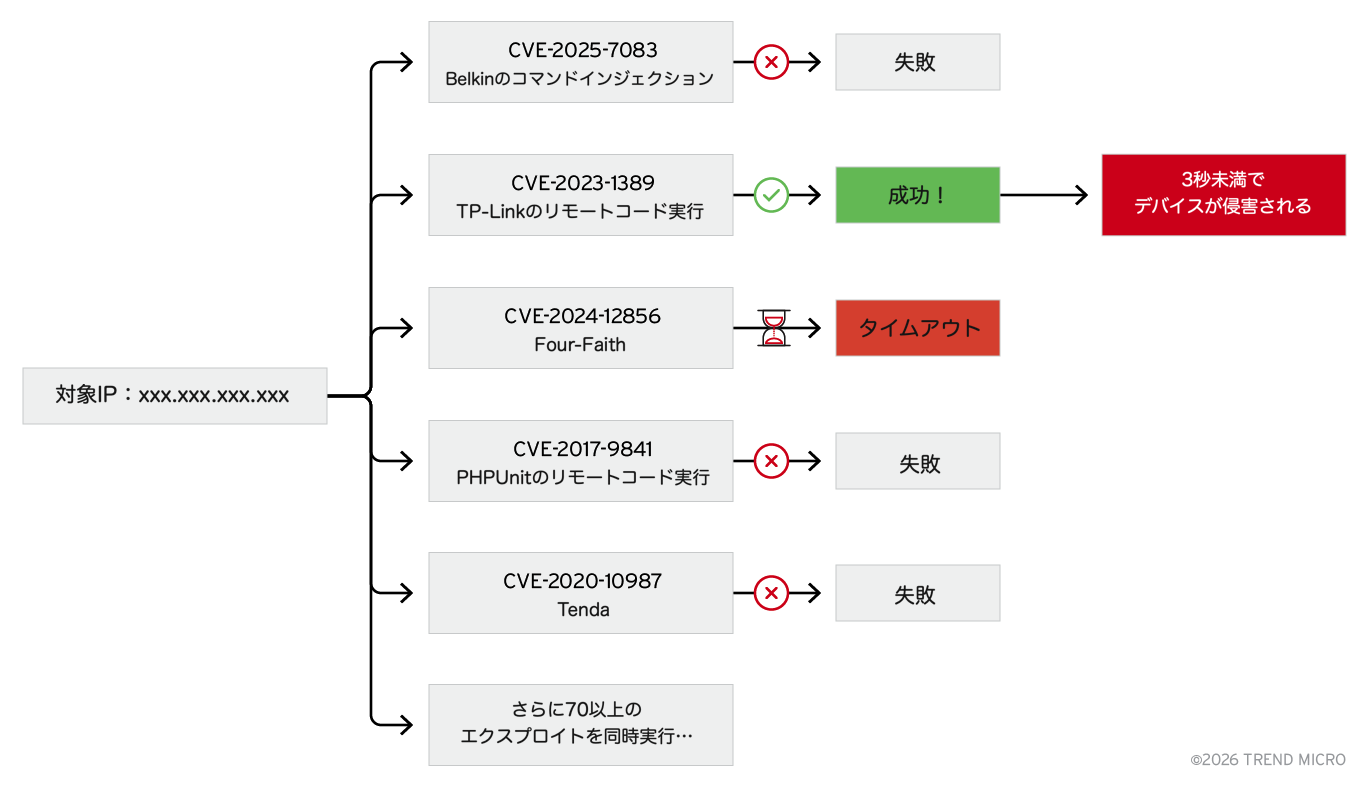

- 戦術:エクスプロイト・ショットガン - このグループにとって、秘匿性は優先事項ではありません。彼らが用いるのは「エクスプロイト・ショットガン」と呼ばれる手法で、単一のIPアドレスに対して複数のエクスプロイトを同時に仕掛けるものです。標的となる機器の種類や構成を事前に特定するのではなく、さまざまな攻撃手法を一斉に試行し、その中に脆弱性が存在するかどうかを探ります。過去5年間に公開された脆弱性が未修正のまま残っている機器であれば、RondoDoxは総当たり的な手法によってそれを悪用する可能性が高いといえます。

- 標的:SOHOネットワークと産業エッジ - RondoDoxは、インターネットの中でも管理が行き届きにくい領域で拡大します。主な標的はSOHO向けルーターで、設置後に放置され、ファームウェア更新が行われないケースが少なくありません。

- 進化:産業用ルーターやDVRへの拡大 - 近年では、コンシューマー向け機器にとどまらず、産業用ルーターや汎用DVRを狙う動きが顕著に増えています。これらはネットワークのエッジに位置し、高速回線に接続されていることが多いため、DDoS基盤としての価値が高い存在です。RondoDoxは侵入後、競合するマルウェアを排除し、再感染を防ぐことで機器を長期的に支配下に置きます。その結果、本来は業務や監視のための装置が、恒常的な「ゾンビ」としてボットネットの一部に組み込まれてしまいます。

RedTail(境界突破型)

RondoDoxが大槌のように力任せに打ち込む存在だとすれば、RedTailは高速で深く穿つ精密ドリルに近い存在です。このボットネットはコンシューマー向けルーターを主な標的とするのではなく、むしろ外部からの侵入を防ぐために設置された企業向けセキュリティ機器そのものを狙います。言い換えれば、防御の最前線にある装置を突破口とする戦略です。

- 目的:Monero採掘と長期的なアクセス確保 - RedTailは二重の性質を持つ脅威です。表向きの収益源は、XMRigマイナーを大幅に改変したプログラムによるMoneroの暗号資産マイニングです。しかし、その活動は単発的な侵入や短期的な利益獲得にとどまりません。マルウェアはしばしばSSHバックドアを設置し、運営者が後から再びアクセスできる状態を維持します。これは、初期のマイニングが当面の収益化手段であり、その背後でより高付加価値のスパイ活動や追加攻撃の機会をうかがっている可能性を示しています。

- 戦術:高度な企業インフラへの直接侵入 - 他のボットネットが広範なスキャンを行うのに対し、RedTailの運営者は企業向けの高機能機器に存在する重大な脆弱性を狙い撃ちします。実際に、Palo Alto NetworksのPAN-OSやIvanti Connect Secure VPNにおける既知のn-day脆弱性や深刻な欠陥を積極的に悪用している事例が確認されています。これらの機器を侵害することで、企業ネットワークの中核部分に対するroot権限を獲得します。その結果、信頼されたゲートウェイの内部から活動できるようになり、従来の内部セキュリティ対策を実質的に迂回することが可能になります。

- 帰属:Lazarusとの関連性 - RedTailの背後にある投資規模や運用体制の高度さは、国家支援型の関与を示唆しています。Akamaiの調査では、Lazarus Groupとの間に顕著な戦術的共通点があることが指摘されています。その一例が、プライベートなマイニングプールの利用です。これは相応のリソースを要する手法であり、国家レベルの後ろ盾を想起させるものです。ただし、AkamaiはRedTailを特定のグループに公式に帰属させているわけではなく、現時点での評価はあくまで推測の域を出ていません。特筆すべき点として、RedTailは公開マイニングプールや可視化されたウォレットアドレスを使用していません。その代わりに、独自のプライベートなマイニング基盤やプールプロキシを運用しています。これは多大なコストと高度な運用体制を必要とするものであり、一般的なサイバー犯罪グループには容易に実行できない複雑なロジスティクス上の負担を伴います。

Mozi-AndroxGh0st(認証情報ハーベスター)

この組み合わせは、2025年に確認された注目すべき動向を象徴しています。すでに活動停止したと見られていたボットネット「Mozi」のコードが再利用され、AndroxGh0stのような最新のクラウド標的型ボットネットに取り込まれているのです。

- 目的:クラウド上の認証情報の窃取 - その狙いは、単なるサービス妨害ではありません。主目的は認証情報の窃取です。攻撃者は、開発者が誤って公開状態のままにしてしまうことのある環境設定ファイル(.env)を探し出します。これらのファイルには、AWS、SendGrid、Twilioなどの重要なサービスの認証情報が含まれていることが多く、それを取得されると、被害企業の正規アカウントが悪用される可能性があります。その結果、クラウドの計算資源を不正に利用されたり、企業の正規インフラを踏み台に大規模なスパムやフィッシングが実行されたりするおそれがあります。

- 手口:IoTとWebフレームワークをつなぐ二段構えの攻撃 - この脅威が特徴的なのは、その二段構えの構造にあります。まず、Mozi由来の手法で家庭用ルーターやDVRなどのIoT機器に感染し、大規模なプロキシネットワークを構築します。次に、そのネットワークを経由して、本来の標的であるWebフレームワークへの攻撃を実行します。具体的には、LaravelやPHPUnitに存在する未修正の脆弱性を狙い、Webサーバへの侵入を図ります。侵害された家庭用ルーターから企業サーバへアクセスするため、攻撃トラフィックは一見すると通常のインターネット通信のように見え、検知をすり抜けやすくなります。

- 持続性:停止後も活動を続ける理由 - Moziは2023年後半にグローバルなキルスイッチが発動され、無力化されたと考えられていました。しかし、AndroxGh0stの運営者はMoziのP2Pエンジンをコンテナ化し、再利用しています。これにより、中央管理サーバに依存しない分散型の基盤が形成されました。感染端末同士が直接通信し、コマンドや更新ファイルを共有する仕組みのため、従来のテイクダウン手法では完全な停止が難しく、高い耐久性を備えています。

- 手口:開発環境の隙を突く - このボットネットは、特定の脆弱性を集中的に悪用します。その代表例が、PHPUnitのCVE-2017-9841です。Webサーバ上で公開されたままのvendorフォルダを探索し、そこからリモートコードを実行します。侵入後は認証情報を窃取するだけでなく、Webシェルを設置して継続的なアクセス経路を確保するケースも多く確認されています。私たちは、このハイブリッド型ボットネットが、単なるIoT感染にとどまらず、最終的にクラウド侵害へと発展させるための有力な手段として利用されつつあることを観測しています。

脆弱性の交差点

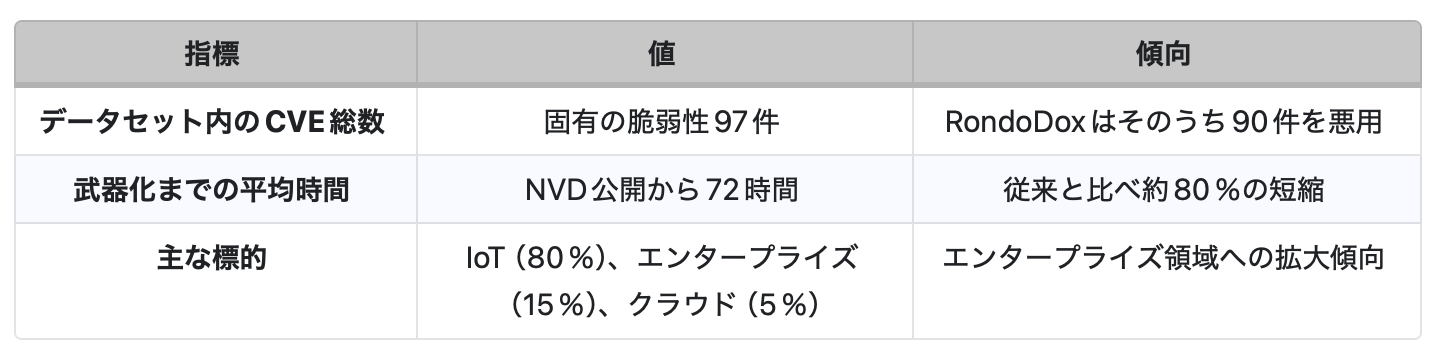

これら3種類のボットネットに見られる技術的な共通点は、現在のインターネットセキュリティが抱える深刻な課題を浮き彫りにしています。これは単発の事例ではありません。ひとつのハードウェア脆弱性が、複数の主要な脅威アクターによって長期的に使い回される、構造化された悪用エコシステムの存在を示しています。

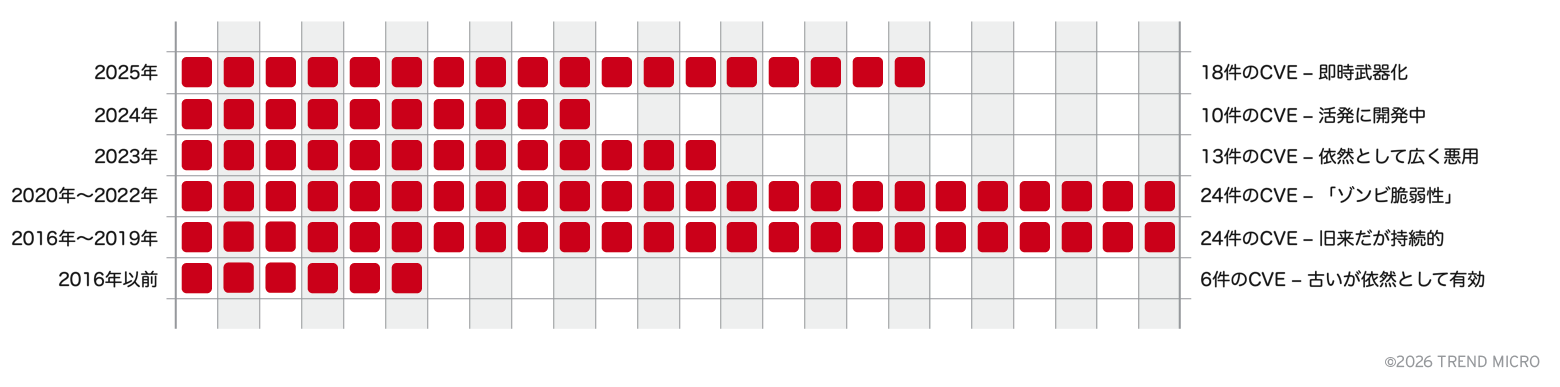

脆弱性の長期放置:今回の調査での重要な発見のひとつは、パッチがネットワークの末端、いわゆるエッジ領域にまで十分に適用されていないという現実です。2016年に公表された脆弱性が、いまなお積極的に悪用されています。SOHOやIoT環境では、8年前に脆弱だった機器が、現在もボットネット運営者にとって有効な資産として機能し続けています。こうした長期間放置された脆弱性は、RondoDoxやMoziのようなグループにとって、安定的かつ低コストで活用できる基盤となっています。新たなゼロデイを探し続けなくても、大規模なボットネットを維持できるのです。

エクスプロイトの一般化:RondoDox、RedTail、そしてMozi-AndroxGh0stのハイブリッドが利用しているCVEには、2018年から2021年にかけて公開されたものを中心に顕著な重複が見られます。これは、高度なエクスプロイトコードがダークウェブ上で取引されたり、流出したり、商品化されたりしている可能性を示唆します。たとえば、Lazarusに関連するとされるRedTailの開発者がエンタープライズ向けゲートウェイの攻撃コードを完成させた場合、それがやがてより広範なサイバー犯罪者層に広がることも珍しくありません。競争の軸は、もはや誰が最初に脆弱性を見つけるかではなく、誰がそれを最も迅速に自動化し、効率的に拡散できるかへと移っています。

継続的な開発と即時武器化:攻撃者は、新たなCVEを取り込むまで数カ月も待ちません。たとえばRondoDoxは、CVE-2025-7083およびCVE-2025-9528を、NVDに掲載されてからわずか数日で組み込みました。これらは複数のルーター機器においてコマンドインジェクションを可能にする脆弱性です。その悪用は非常に迅速で、多くのセキュリティチームが初期のリスク評価を終える前に攻撃が始まっていました。現在のボットネット開発者はNVDを常時監視し、即座に悪用可能な機会を探しています。

以下は、現在もn-dayとして継続的に悪用されている代表的な“戦場”脆弱性の例です。

- CVE-2023-1389(TP-Link Archer AX21):進行中の攻撃における主要な標的であり、継続的な攻撃活動の中核的リソースとなっています。

- CVE-2017-9841(PHPUnit):公開から長い年月が経過しているにもかかわらず、RondoDoxやAndroxGh0stによって現在も悪用され、Webサーバ侵害に利用されています。

本レポートでは、各CVEとそれを悪用するボットネットとの対応関係を整理した「ボットネット・エクスプロイト・マトリクス」を提示しています。このマトリクスでは、複数のサイバー犯罪組織が共通して利用している高頻度エクスプロイトを可視化しています。また、本件に関連する侵害指標(IoC)についても併せて公開しています。詳細はこちらおよびこちらのリンク先をご参照ください。

武器化の速度

現在、攻撃者にとって最大の武器は高度な技術力そのものではなく、その圧倒的なスピードにあります。防御側に与えられる対応時間は、かつてとは比べものにならないほど短くなっています。以前であれば、脆弱性が公表されてから数週間かけて検証やパッチ適用を進める余地がありました。しかし今では、脆弱性の公開からわずか数時間以内にボットネットによる攻撃が始まることも珍しくありません。

たとえば、現代のボットネット運営者はNVDをリアルタイムの情報源として活用しています。自動化された仕組みで新規登録情報を常時監視し、特にリモートコード実行や認証回避につながる重大度の高い脆弱性に即座に反応します。

RondoDox:このボットネットの運営者は、Pwn2Ownハッキングコンテストさえも情報収集源としています。公式なCVE番号の付与やベンダーの注意喚起を待つのではなく、イベントでの実演や公開された技術情報を分析し、独自にエクスプロイトを開発します。Pwn2Ownで初めて公表された脆弱性を早期に取り込んだ事例は、その姿勢をよく示しています。パッチが正式に提供される頃には、すでに数千台規模のシステムが標的になっていることもあります。

RedTail:このグループは、脆弱性の武器化スピードにおいて新たな水準を打ち立てました。CVE-2024-3400が公表された際、GitHubに最初のPoCコードが公開されてからわずか数時間で自らのスキャナーに組み込んでいます。管理者が初期アラートの影響範囲を評価している最中にも、高価値な境界防御機器を狙って攻撃を開始します。この即時的な悪用により、パッチが適用される前に侵入を果たすことが可能になります。

もはや、パッチ適用のための猶予期間はほとんど存在しません。脆弱性は公開から数時間以内にボットネットによって悪用される時代です。多くのセキュリティチームが公式アドバイザリを受け取る頃には、RedTailやRondoDoxのようなグループはすでに武器化を完了し、世界規模でスキャンを開始しているのです。

この加速する脅威環境の背景には、PoCコードが即座に公開される現状があります。重大なケースでは、GitHubにPoCが掲載されてから3〜6時間以内にエクスプロイト試行が確認されています。このスピードの前では、パッチ適用の遅れは致命的になりかねません。

さらに一部の事例では、実際の攻撃の進展が公式な脆弱性カタログの更新を上回ることもあります。たとえばCISAのKnown Exploited Vulnerabilities(KEV)カタログです。2025年後半には、RondoDoxがCVE-2025-7083およびCVE-2025-9528を、これらが連邦政府の追跡・対策フレームワークに正式に組み込まれるより前に悪用していました。

表2. 複数のボットネットにおいて確認された主な脆弱性の武器化までの所要時間。脆弱性の公開から実際の攻撃開始までが、いかに短期間で進行しているかを示している。

詳細はこちらをご参照ください。

新旧の脆弱性を併用する攻撃

現在も積極的に悪用されているCVEの分布を分析すると、ボットネット運営者が新規公開の脆弱性だけを追いかけているわけではないことが明らかになります。2024年や2025年に公表された脆弱性は、確かに極めて短期間で武器化されています。しかし実際の攻撃活動の相当部分は、2016年から2022年に公開されたCVE、さらにはそれ以前に報告された古い脆弱性にも依存しています。これらは、長期間稼働し続けるネットワーク機器や、十分に更新されていない組み込みデバイスに残り続けている弱点です。いわゆる「ゾンビ脆弱性」やレガシー脆弱性は、パッチ適用の遅れ、組み込み機器特有の長いライフサイクル、そして運用現場の慣性といった要因によって温存され、攻撃者にとって安定した侵入口となっています。この傾向は、現在の脅威環境が二重構造を持っていることを示しています。攻撃者は新しいエクスプロイトを素早く取り込みながらも、すでに実績があり、依然として広範に露出している古い脆弱性を継続的に活用しています。最新とレガシーの両方を組み合わせることで、攻撃の成功確率を最大化しているのです。

この共有インフラは、現代のボットネット運用を特徴づける中核的な要素となっています。攻撃の帰属を曖昧にすると同時に、活動の継続性を高める役割も果たしています。

- 帰属の攪乱:複数のボットネットが同一のコマンド&コントロール(C&C)ノード群を経由して通信することで、分析者が攻撃主体を特定する際の手がかりが複雑化します。通信経路が重なり合うことで痕跡が混在し、帰属判断がより困難になります。

- 活動の持続性:共有された基盤は高い耐障害性を備えています。あるマルウェア系統が無効化されたとしても、C&Cサーバ自体は引き続き稼働し、別の攻撃キャンペーンを支えることが可能です。結果として、インフラ全体の停止は容易ではありません。

キラー・メカニズム

ボットネットが共有インフラの上で活動するようになった一方で、いまや主な対立構図は、防御側と攻撃者の間というよりも、同じ侵害済み機器を奪い合うボットネット同士の競争へと移りつつあります。限られた処理能力を誰が独占するのか。その争いが、水面下で激しく繰り広げられています。

サイバー犯罪者同士の競争:ボットネット運営者にとって、侵害済みサーバやデバイスは貴重で有限な資源です。暗号資産マイニングやDDoS攻撃のような活動には相応のCPUパワーが必要となるため、他のボットネットと同一の機器を共有することは効率が悪く、望ましい状況ではありません。そのため、自身のマルウェアがすでに別のボットネットと同居していることを検知すると、即座に競合の排除を試み、排他的な支配を確立しようとします。

clean.shに見る排除の論理:RedTailはこの発想を明確に体現しています。同グループは「clean.sh」と呼ばれるペイロードを展開し、侵入先に存在する競合マルウェアを体系的に除去します。侵入後、スクリプトはKinsingやMiraiなどの既知の脅威を探索し、関連プロセスを停止させ、ファイルを削除し、通信ポートを封鎖します。これは単なる後処理ではなく、リソースの独占を前提とした戦略的な動きです。

マシンの完全掌握:最終的な目的は、侵害した機器の資源を全面的に支配することにあります。競合を排除することで、RedTailは被害端末のCPU資源をすべて自らのMoneroマイニングに振り向けることができます。このような「掃除」を含む排除行動は、いまや多くのボットネットにとって常套手段となっており、侵入後の標準的なプロセスの一部になっています。

サマーサージ

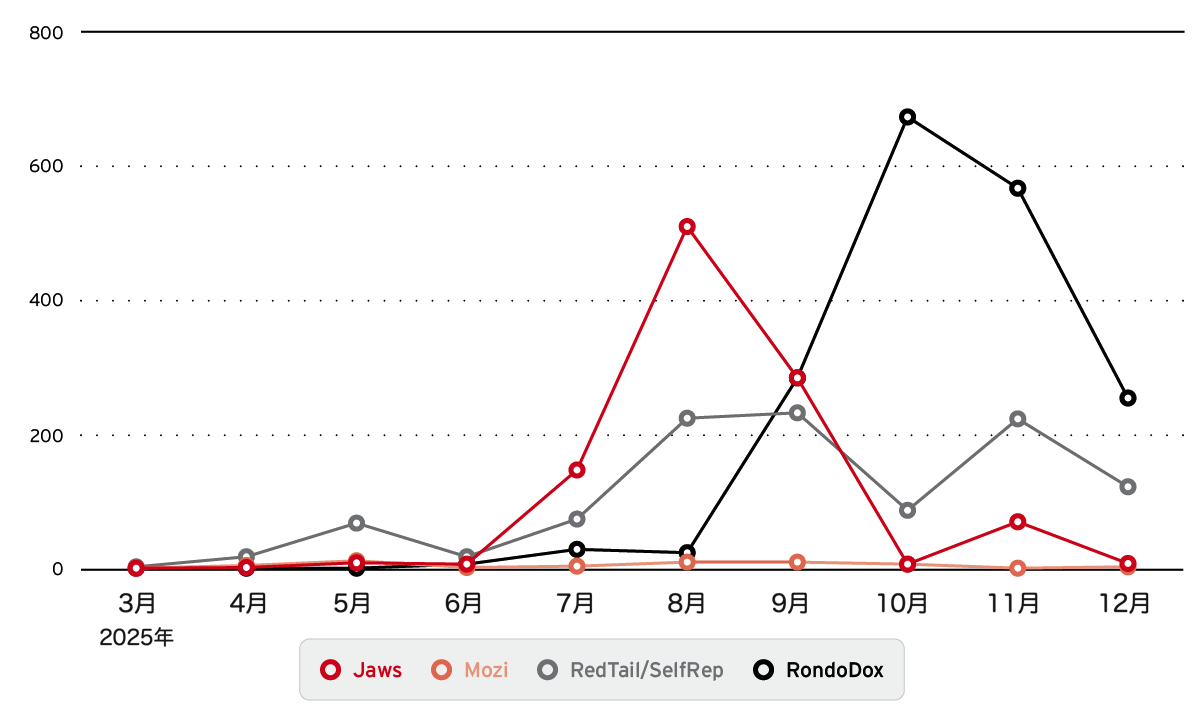

2025年のテレメトリデータを確認すると、第1四半期および第2四半期は攻撃件数が比較的落ち着いた水準で推移していました。しかし第3四半期に入ると状況は一変し、攻撃活動が大きく増加しています。私たちはこの急増局面を「サマーサージ」と位置づけています。

データの詳細分析から、次のような傾向が見えてきました。

- レガシーIoT攻撃と関連の深いJawsとRedTailはいずれも8月に活動のピークを迎え、それぞれ508件、223件のイベントが記録されました。

- RedTailの活動が年間を通じて比較的安定していたのに対し、RondoDoxは第4四半期に急伸しました。上半期はほぼ観測されない水準でしたが、10月には671件に達し、年末には最も攻撃件数の多いアクターへと台頭しました。

影響と対策

ボットネットの運用は急速に自動化が進み、脆弱性の悪用は人間の対応速度を明らかに上回る水準に達しています。この加速は、被害の影響範囲をデジタル空間にとどめるものではありません。ネットワークと接続された物理的な環境にも、現実的な影響を及ぼし始めています。

オペレーショナルテクノロジー(OT)への波及:RondoDoxのようなボットネットが産業用ルーターに侵入した場合、その影響は単なる通信障害では済みません。これらの機器は工場の生産ラインや物流拠点、組立工程といった現場の中枢を支えています。ひとたび感染が広がれば、操業停止や出荷遅延といった直接的な業務影響が発生する可能性があります。産業エッジを標的にすることで、ソフトウェアの脆弱性が実際の生産危機へと転化する構図が生まれています。

膨大な脆弱性への対応という現実的課題:2024年には4万件を超える脆弱性が公表され、2025年にはさらに増加しました。この規模において、すべての脆弱性に均等に対応する従来型のパッチ運用は現実的ではありません。攻撃者は広範囲かつ自動化された手法で効率的に標的を探索します。一方、防御側がアドバイザリを精査し、影響範囲を評価している間にも、ボットネットは数百万規模のデバイスを高速でスキャンしています。自動化された攻撃は、手動中心の対応を常に先行します。このような状況に対抗するには、防御側も同じ速度領域で動く必要があります。機械的な処理能力と専門家の判断を組み合わせることで、対応の質と速度を両立させることが求められます。TrendAI ÆSIRのようなAI駆動型のセキュリティ研究基盤は、ボットネット運営者に先行してゼロデイ脆弱性を特定することで、防御側に時間的優位をもたらします。

2025年に観測されたボットネット活動は、単なる増加ではなく、運用構造そのものの変化を示しています。役割の分業化と攻撃プロセスの自動化により、脆弱性公開から実際の悪用までの時間は極端に短縮されました。従来の対応モデルでは、もはや十分な猶予を確保できません。2026年以降を見据えると、ボットネットを個別のマルウェア事案として捉える視点から脱却する必要があります。それらは大規模なサイバー犯罪を支える共有かつ自動化された基盤の一部として機能しています。この新たな構造に対抗するには、防御側も同等のスピードとスケールで機能する体制へと進化しなければなりません。

参考記事

The Industrialization of Botnets: Automation and Scale as a New Threat Infrastructure

By Ashish Verma, Deep Patel, Simon Dulude (Senior Threat Researchers, TrendAI™ Research)

翻訳:与那城 務(Platform Marketing, Trend Micro™ Research)