マルウェア

Trend Vision One™を用いたDucktailの調査、Managed XDRチームが実施

トレンドマイクロのManaged XDRチームは、「Ducktail」に関連するWebブラウザのクレデンシャルダンプについて複数の事例を調査しました。

2022年7月、個人ユーザ及び組織・企業の従業員を標的とする攻撃「Ducktail」が発見されました。この攻撃では情報窃取型マルウェアが用いられており、Facebookのビジネスアカウントにアクセス可能なユーザを対象としていました。また攻撃者は、LinkedInのダイレクトメッセージを使用して、マーケティングや人事の業務に従事している者を標的としたスピアフィッシング攻撃を実行していました。この手口を用いることで、攻撃者は被害者のFacebookビジネスアカウントを乗っ取り、広告機能を悪用して不正な広告を表示することが可能となります。LinkedInは広範囲に普及しているため、ソーシャルエンジニアリングを用いた詐欺行為やサイバー犯罪の実行において好まれる選択肢の一つです。

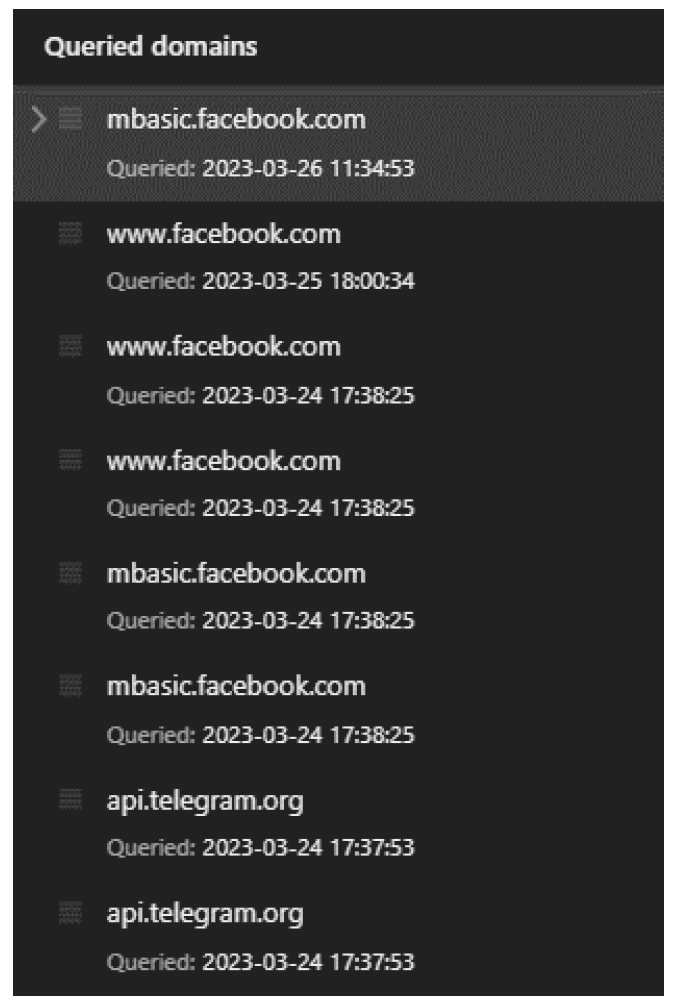

2023年3月、トレンドマイクロのManaged XDRチームは、複数の顧客に影響を及ぼしたDucktailに関連するWebブラウザのクレデンシャルダンプについて数例の事例を調査しました。その結果、ブラウザ情報、IPアドレス、ジオロケーション等のユーザデータを収集するファイルが存在し、FacebookやTelegramのドメインに接続した状態でこれらのデータを収集していることが明らかになりました。当記事では、調査結果及びテクニカル解析結果を紹介します。

テクニカル解析

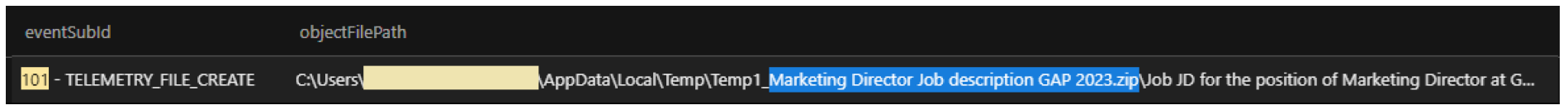

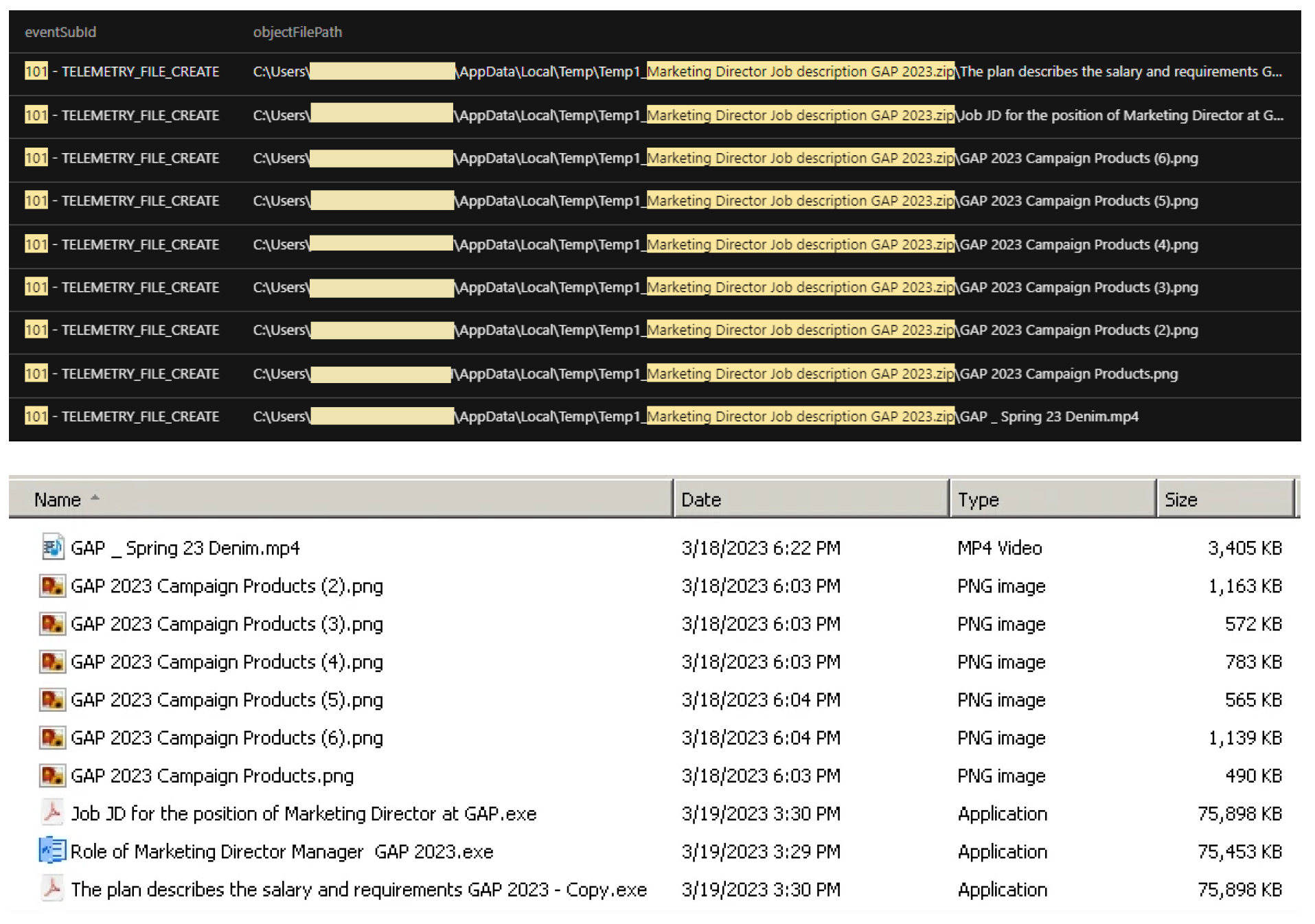

対象の検体ファイル名にはマーケティングディレクターの求人情報(図1)と思しき内容が含まれており、マーケティング職の求人を探すユーザを標的にしていることが明らかです。また、「ディレクター職」という高い職位の求人であると匂わせることで、被害者をファイルにアクセスするように仕向ける意図があったと推測されます。なお、調査を行った際はダウンロードリンクのみにアクセスが可能だったため、これらのリンクがどのように配信されたかを確認することはできませんでした。しかし、Ducktailが過去にLinkedInのプラットフォームを使用していたことから、配信にはLinkedInのメッセージが使用された可能性があります。

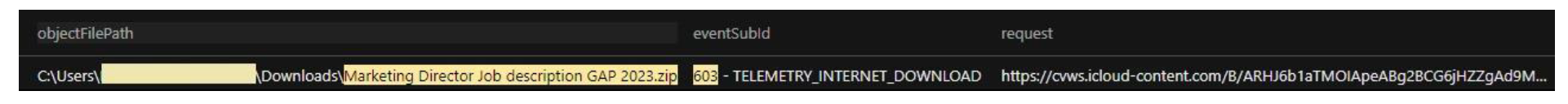

調査では、ファイル名を基に、アーカイブのコンテンツ(図2)及びソース(図3)を収集することができました。ドメインを確認したところ、不正なファイルはApple社のクラウドファイルホスティングサービスであるiCloud上でホストされていることが明らかになりました。なお、このURLは既に無効となっています。

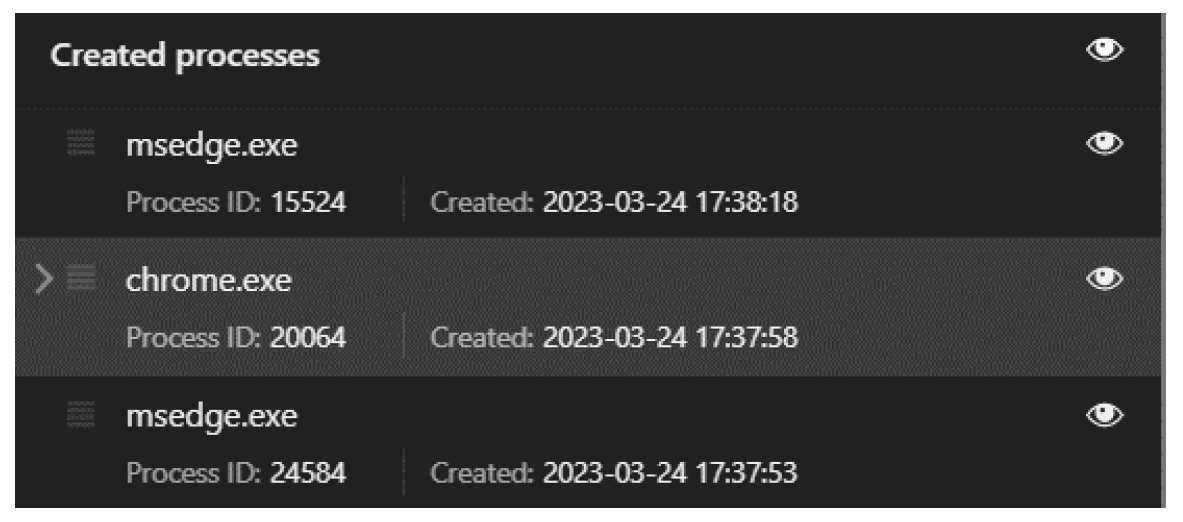

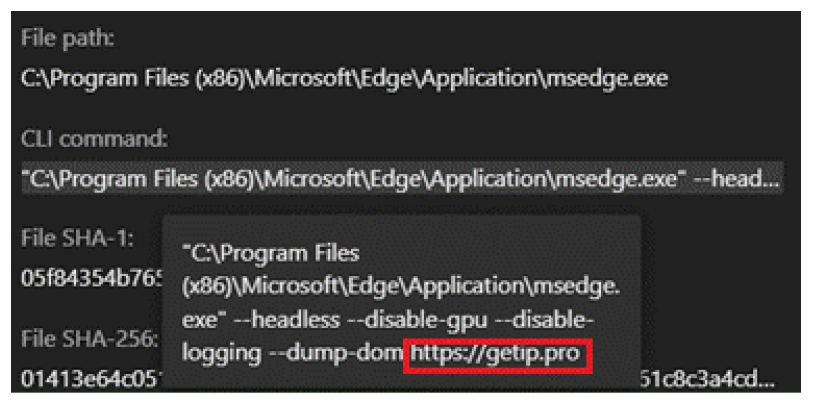

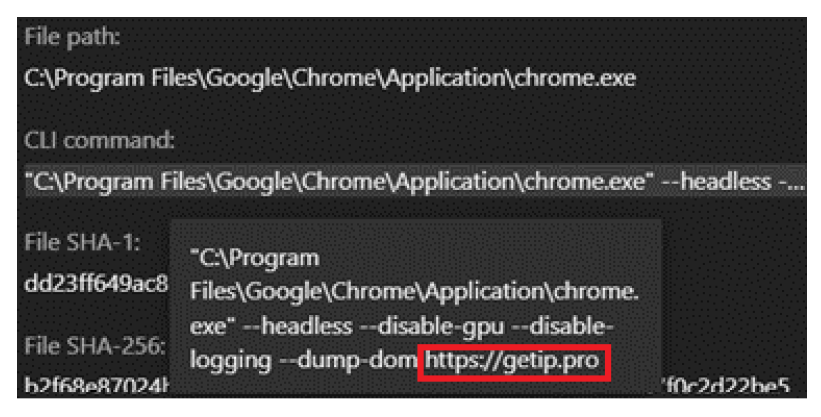

作成されたプロセスを調査したところ、合計3つのプロセスを確認しました。このうち2つは、被害者のIPアドレス及びジオロケーションを収集するために使用されています。ここでは、1つはMicrosoft Edge用(図5)、もう1つはGoogle Chrome用(図6)のプロセスとして構成されています。

これらの処理には、以下の引数が使用されます。

--headless --disable-gpu --disable-logging --dump-dom hxxps://getip[.]pro

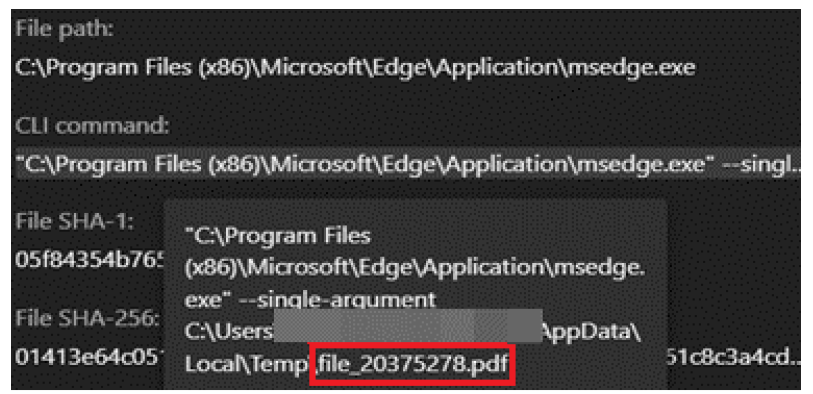

最後のプロセス(図7)は、偽のジョブ・ディスクリプションを記載したPDFファイルを開くために使用されます。

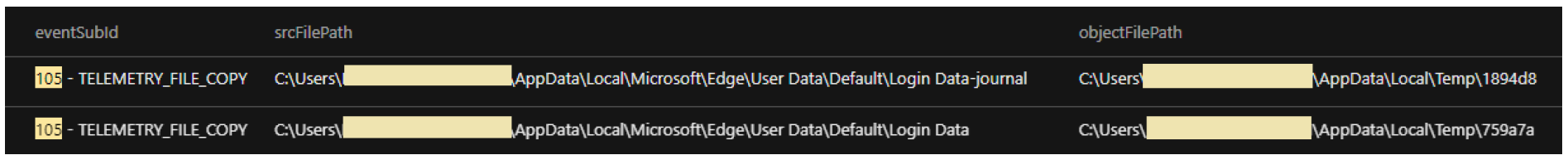

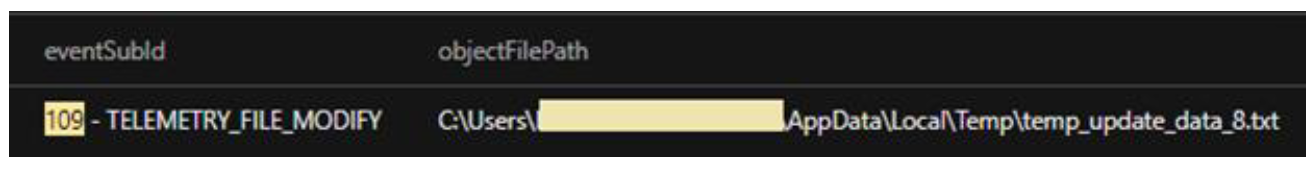

生成されたPDFファイルの求人情報に被害者が気を取られている間に、既にマルウェアはブラウザの認証情報を収集しています。また、Facebookドメインに接続し、Facebook関連の情報収集も行っています。データの収集が完了すると、マルウェアはそのデータをユーザごとの下記のようなフォルダにテキストファイルで保存します。

Temp%temp_update_data_8.txt

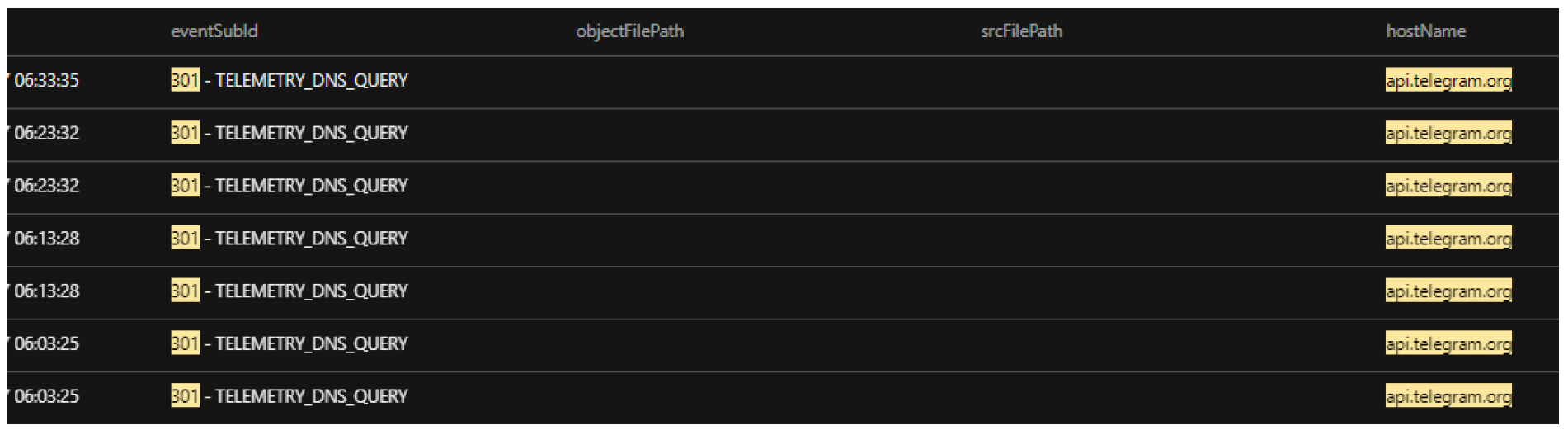

その後、Telegramを使用し、情報が抽出されます。トレンドマイクロの調査によると、マルウェアは10分ごとにデータを更新し、送信していました。

被害を受けたマシンを探して

マルウェアがTelegramに接続していることが判明したため、トレンドマイクロは当攻撃により影響を受けたマシンを更に調べることにしました。Telegram の IP アドレス及びTrend Vision One™ のSearch App機能を使用し、同環境内における感染の可能性を調査しました。その結果、数台のマシンで以下のプロセスが検出されました。

- C:\Users\\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\MS Excel.exe

- C:\Users\\AppData\Local\Temp\onefile\MicrosofOffice.exe

そして、全てのファイルが最初に検出されたファイルと類似していることが明らかになりました。特筆すべき点は、バイナリ名をオフィス用アプリであるかのように装っていたことです。

セキュリティ上の推奨事項とソリューション

最近の攻撃者の傾向として、ソーシャルエンジニアリングの多用が顕著です。個人ユーザ、また企業や組織においても、発信元が不明なリンクをクリックしないこと、さらにソースが不明なファイルをダウンロードしないよう、十分に気を付けてください。電子メールはもとより、LinkedInやFacebook等のソーシャルメディアWebサイトから送付されたものに対しても同様の注意が必要です。スピアフィッシング攻撃の被害に遭わないために、以下のベストプラクティスをご参照ください。

- 発信元が不明なメール、通常やり取りのない未知の送信者からのメールや迷惑メールに警戒してください。添付ファイルを開いたリンクをクリックする前に、まず送信者の身元を確認することが大切です。

- ソースが不明であったり、疑わしいソースからのリンクをクリックしないように注意してください。リンク上にカーソルを置きURLを確認することで、リンクが正規のWebサイトへ繋がっているかどうか確認することができます。

- 組織や企業は、従業員がスピアフィッシング攻撃についての知識を備え、このような攻撃を察知する方法や回避方法について十分理解するよう、教育を徹底してください。また定期的にトレーニングを実施することで、従業員全体に常に最新の情報を共有することが大切です。

トレンドマイクロのXDRは、優れた人工知能(AI)とセキュリティ解析を用い、お客様の環境から取得されるデータとトレンドマイクロのグローバル脅威インテリジェンスから得られるデータの相関を的確に導き、必要最小限の信頼性の高いアラートを提供します。そのため、攻撃の早期発見が可能です。また、アラートは優先度に従って最適な形で集約され、1つのコンソールで閲覧できます。これにより、攻撃経路や組織への影響の全体像も容易に把握できます。またマネージドXDRサービスでは、解析のエキスパートがXDRを活用し、膨大なテレメトリデータを専門的に解析します。

Trend Service One™は、24時間365日の迅速なサポート、Managed XDR、インシデントレスポンスサービスにより、企業や組織のレジリエンスを向上させます。このサービスでは、ソリューションの自動アップデート及びアップグレード、オンデマンドトレーニング、ベストプラクティスガイドを提供します。また、お客様の環境を理解した専任のエキスパートが、セキュリティ体制の最適化に向けたアドバイスを提供します。

Trend Micro Apex One™は、ファイルレス攻撃やランサムウェア等、より高次元の脅威に対し、次世代レベルの自動脅威検知機能及び防御を提供し、確実にエンドポイントを保護します。さらに、Apex Oneは、攻撃を検知し対処するための高機能ツールを備えており、セキュリティ情報、イベント管理システム(SIEM)との連携が可能です。

Trend Cloud One™ - Endpoint Security及びWorkload Securityは、一元化された可視性、管理、役割ベースのアクセス制御を通じて、エンドポイント、サーバ、クラウドワークロードを保護します。また、それぞれのお客様の多様なエンドポイントやクラウド環境に対応した専門的なセキュリティを提供し、複数のセキュリティ対策にかかるコストや複雑さを解消します。

Trend Micro Cloud One™ - Network Securityは、強力なハイブリッドクラウドセキュリティプラットフォームの一部として、従来の侵入防止システム(IPS)機能を超える防御を提供します。仮想パッチを提供し、侵害を受けた場合には脅威を検出し、被害を阻止します。

IOC(痕跡情報)

IOC(痕跡情報)の全リストは、こちらをご覧ください。

参考記事

Managed XDR Investigation of Ducktail in Trend Vision One™

By: Khristian Joseph Morales, Gilbert Sison

翻訳:新井 智士(Core Technology Marketing, Trend Micro™ Research)