ランサムウェア

ランサムウェアビジネスモデルにおいて予想される今後の進化と革命

ランサムウェアグループとそのビジネスモデルは、今後変化することが予想されています。この記事では、短期的な変化や長期的な変化について説明します。短期的な変化は「進化」と呼ばれ、ランサムウェアグループに影響を与える「要因」によります。一方、長期的な変化は「革命」と呼ばれ、攻撃グループの活動の再定義が余儀なくされる可能性もあります。

近年、ランサムウェア攻撃は企業や組織にとって最も危険なサイバーセキュリティインシデントの1つとなっています。この状況と、ランサムウェアグループがどのように取り組む可能性があるかを調査しました。現在、ランサムウェアの他にも不正な手口でお金を稼ぐことができるサイバー犯罪ビジネスモデルが存在することに注目しつつ、こうした不正なグループに影響を与える地政学的および経済的状況が変化していることにも注目しました。このような観点から、ランサムウェアビジネスモデルがどのように設計され、運営されているかという観点から、今後どのように変化する可能性があるかを考察しました。

このブログ記事では、リサーチペーパー「ランサムウェアのビジネスモデルの今後と未来」について概説し、今後の変化をもたらす要因やRaaS(サービスとしてのランサムウェア)グループの変化についても言及します。これらの要因や変更をまとめ、ランサムウェア攻撃グループが長期的に達成しようとする可能性のある大きな革命についても考察しています。今回の調査で特定した5つの主要ポイントのうち、この記事では以下の3つに焦点を当てて説明します。

- ランサムウェアの犯罪者は、必要に迫られた場合、オンラインまたはオフラインで他の犯罪ビジネスモデル(例えば、ショートアンドディストーションスキームなどの株価操作)やビジネスメール詐欺(BEC)、暗号資産窃取などに移行する可能性があります。

- 今後は、ランサムウェアの犯罪者が自動化されたルーチンや運用セキュリティの改善、新しいクラウドターゲットやIoTプラットフォームの追加などを行い、進化し続けることが予想されます。また、Linux向けランサムウェアも増加するでしょう。

- 暗号資産関連の攻撃は大幅に増加することが予想される中、ランサムウェアの攻撃者が暗号資産関連の犯罪に関与することは時間の問題でしょう。

ランサムウェア攻撃を可能にするアンダーグラウンドサービス

ランサムウェアは長年にわたって進化し、過去に存在した脅威の要素を組み合わせた手法をとっています。その観点から言えることは、ランサムウェア攻撃グループとそのビジネスモデルは常に変化しており、新しい技術や環境に適応し、収益性の高いビジネスを追い求めています。そして今後、ランサムウェアはどのように進化していくのでしょうか。

この質問に答えるには、今日のランサムウェアビジネスの構成要素を考慮する必要があります。これらの要素は、ランサムウェア攻撃グループがターゲットの環境に合わせてカスタマイズして使用するものであり、それぞれがランサムウェア攻撃全体のエコシステムの一部となります。

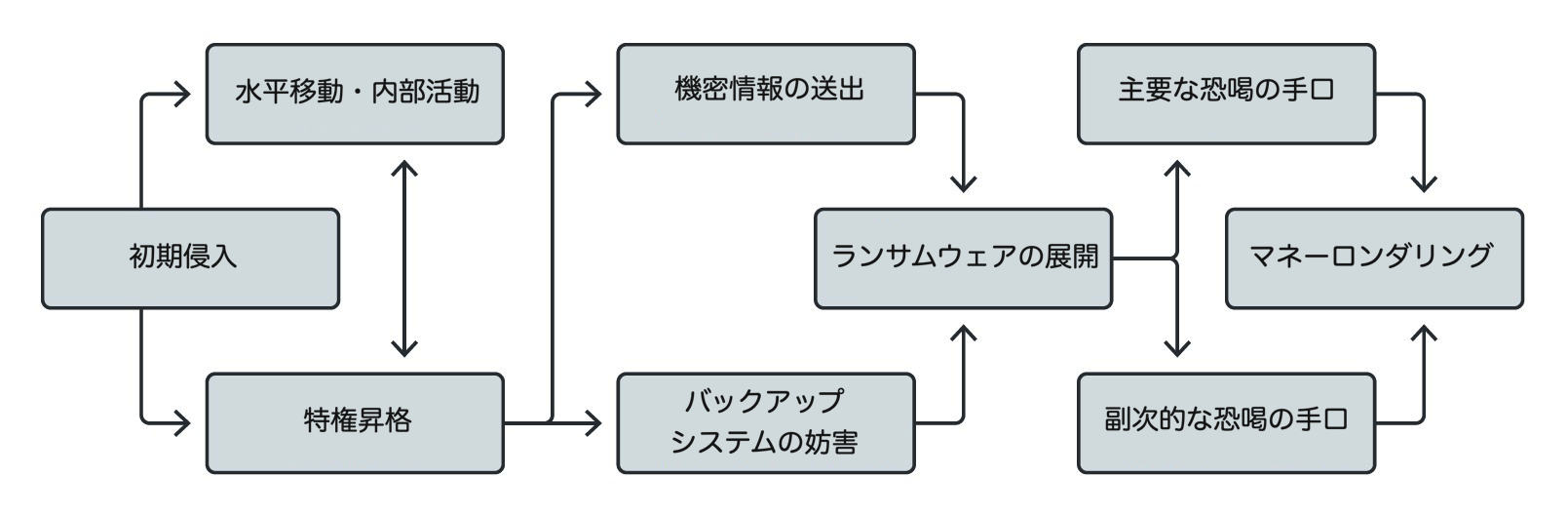

- 初期侵入:攻撃者は、標的となる被害者のネットワークに侵入するための感染経路を見つけます。具体的には、バックドア型のペイロードを使用したスパムメール攻撃キャンペーン、特定の企業を狙って仕組まれたソーシャルエンジニアリング攻撃キャンペーン、脆弱性の悪用、サイバー犯罪アンダーグラウンド市場からの認証情報の購入など、システムにアクセスするための手法が複数存在します。

- 水平移動・内部活動および特権昇格:攻撃者は、標準またはカスタマイズされたハッキングツールを使用して、被害者のネットワーク内に侵入し、内部での活動を展開します。また、特権昇格を行い、システムの管理者権限を取得することで、より深刻な被害を与えることができます。

- 機密情報の流出:攻撃者は、感染端末内の機密情報を探し出して窃取します。この場合、被害者の感染端末を遠隔操作し、もしくは情報送出後にも、窃取情報を精査することができます。これにより、脅威者は、身代金の金額を決定し、被害者がサイバー保険に加入しているかどうかを判断することができます。

- バックアップシステムの妨害:攻撃者は、バックアップシステムやプロセスを妨害して、被害者が自力で感染端末を復旧し、窃取情報を回復する可能性を低下させます。

- ランサムウェア攻撃の展開:攻撃者は、感染したファイルやITシステムを暗号化して、業務を妨害します。

- 恐喝:攻撃者は、ファイルやシステムを復旧するための復号キーと引き換えに身代金を要求します。身代金を支払わない場合、追加の恐喝方法が被害者に課せられることもあります。

- マネーロンダリング:攻撃者は、暗号資産を介して支払われたお金を洗浄し、身代金の受益者の実際の身元を隠します。これは、暗号資産取引所、ミキサー、その他の巧妙な手段を組み合わせて行われることがあります。

変化の要因

ランサムウェア攻撃グループも、合法的な企業と同じように、ビジネスとして活動の展開や攻撃を考えています。しかし、内部および外部の変化は彼らの運営に大きな影響を与えることがあります。以下に、リサーチペーパーで言及した要因のうち2つを紹介します。その他の「要因」については、リサーチペーパーから詳細をご確認いただけます。

要因1:暗号資産に対する政府による規制実施

政府機関等が暗号資産に対する厳しい規制を実施することで、ランサムウェアによる犯罪行為を抑制することができるかもしれません。暗号資産は、国境を越えた送金が容易であり、身代金の受取人の身元を隠すことができるため、サイバー犯罪に悪用されやすいからです。政府の規制によって、暗号通貨が犯罪に悪用されることを防止することができます。

厳格な暗号資産規制が進化している例の1つは、欧州議会によって提案されている新しい法律です。この法律が施行されると、最も注目すべき要件の1つとして、すべての暗号資産取引において支払人と受取人の氏名が特定されることが挙げられます。暗号資産の送信者と受信者の身元を明らかにするという考え方は、不正利用者に大きな影響を与えますが、特にランサムウェア攻撃グループやその攻撃に関連する者には影響を与えることになります。他の地域でも暗号資産の使用に関する規制が導入されていますが、これらは比較的緩和されており、長期的には投資家や消費者を保護するためのものです。

要因2:ITセキュリティの変化とクラウドへの移行

近年、多くの企業がデータセンターを分散させ、リモートワークを採用する傾向があります。クラウドインフラが進化するにつれ、より多くのコンポーネントがインターネットに公開されるようになり、これにより企業のネットワークやシステムに侵入する攻撃者にとって新たな侵入方法が生まれる可能性があります。

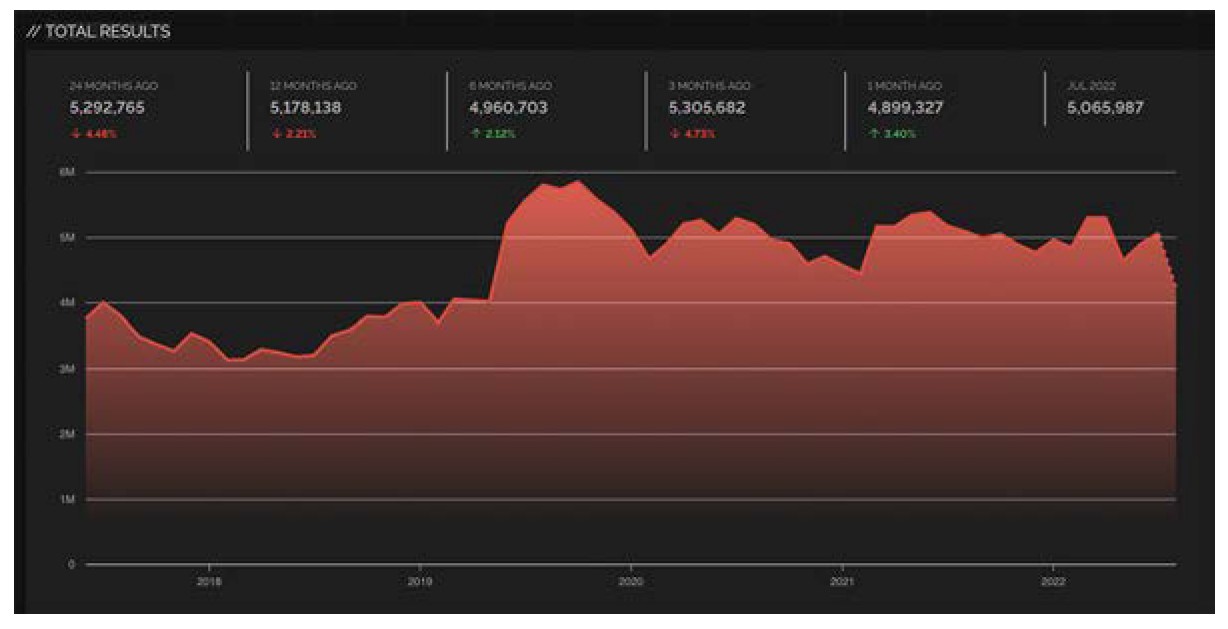

セキュリティ担当者は、企業ネットワークへのリスクを減らすために努力していますが、ネットワークに接続されたデバイスの数が増加し、またインターネットに面したデバイスも増えることで、侵入経路が増えるという問題があります。この問題は、2018年以降に公開されたリモートデスクトッププロトコル(RDP)のShodanスキャンでも明らかになっています。

RDPで使用される3389番ポートは、オンプレミスインフラストラクチャに接続されたシステムへの初期侵入を行うため、ランサムウェア攻撃者がよく利用します。今後、多くの企業や組織がファイルストレージやアクティブディレクトリシステムをクラウドサービスに移行する中、ランサムウェア攻撃グループは、これらの領域でまだ攻撃に利用されていない脆弱性を見つけて攻撃に利用するでしょう。

進化

現代のランサムウェアは、徐々に進化しながら、上述のような様々な変化に対応するために微調整されることが予想されます。ビジネスの観点からも、このような進化は自然な移行の一部です。以下では、ランサムウェア攻撃グループが短期的な要因へ適応するために経験する可能性のある2つの「進化」について紹介します。その他の「進化」については、リサーチペーパーから詳細をご確認いただけます。

進化1:標的となるエンドポイントが IoTやLinuxへ変更していく

2016年に登場したボットネットMiraiは、Linuxデバイスやクラウドに感染し拡大することが可能になった重要な出来事でした。Miraiはランサムウェアではありませんが、ソースコードが公開されているため、関心のあるスキルに優れた人物であれば、コードをダウンロードして再コンパイルし、Linuxベースのルーターを感染させ、自分たちのボットネットを作成することができます。このような進化には、以下の2つのポイントが考慮されます。

- Linuxベースのデバイスを標的にするコードが入手可能であり、他の類似デバイスに対して簡単に再構築できること。

- インターネットに面したセキュリティの脆弱性が存在する場合、この機能をすぐに利用できるようになること。

ランサムウェア攻撃グループは、これら2点から新しいLinuxベースの標的を見つけ、他の攻撃手法と組み合わせ、クラウドインフラなどの新しいプラットフォームを攻撃することが可能になります。その結果、以下のような可能性が懸念されます。

- ランサムウェア攻撃グループがLinuxサーバを攻撃する。

- ランサムウェア攻撃グループがバックアップサーバを攻撃する。

- ランサムウェア攻撃グループが他のIoT Linuxベースのデバイスを攻撃する。

最近、Linuxベースのサーバやクラウド、そしてIoTデバイスの利用が増加しています。そのため、ランサムウェア攻撃グループはこれらのデバイスを攻撃して、収益を得る機会を見出しています。このシフトは、以下の理由から潜在的に収益性が高いと言えます。

- 機能性が高いため、多くの用途に適用可能となる。

- インターネットにほとんど常時接続しているため、攻撃の機会が増える。

- システムやデバイスには、多数の価値のある情報(個人情報など)が保管されているため、攻撃者にとって格好の標的となる。

- 多くの場合、これらには脆弱性が存在しており、サポートされていないことが多いため、攻撃者にとって狙い目となる。

事実、ネットワーク接続ストレージ(NAS)デバイスへの攻撃や被害が報告されており、このような問題が広がっていることは確かです。さらに、攻撃グループの標的はNASデバイスに限定されず、今後も拡大していくことが予想されます。

進化2: 攻撃活動の専門性や自動化の向上が進む

RaaSグループが企業の組織に与えた混乱や損失が広く知られるようになる中、一部のランサムウェア攻撃グループは、メディアのインタビューを受けるようになりました。しかし、攻撃グループがジャーナリストからのインタビューを受けている間、彼らのRaaSインフラは、攻撃グループが知らない間にすでにセキュリティリサーチャーによって監視されていました。

RaaSグループの多くは、Torなどの秘匿サーバ上にウェブサイトを保持していますが、セキュリティリサーチャーや法執行機関は、彼らが攻撃で利用するクリアウェブのIPアドレスを発見していました。このことは、攻撃グループが自分たちのバックエンドサーバにある暗号化されていないデータが法執行機関によって簡単に暴かれる可能性があることを意味しています。

そのようなランサムウェア攻撃グループとは異なり、その他のランサムウェア攻撃グループは通常、優れたOpSec(運用セキュリティ)を保持しており、メディアとの接触を避け、被害者とのやりとりも最小限に抑え、ネットワークへの侵入の痕跡が残らないように注意深く活動する特徴を持っています。もしも有名なランサムウェア攻撃グループも、他の攻撃グループのように自らの存在を控えめにし、高度な技術力を活用して攻撃を実行できたなら、彼らのRaaSによる活動期間を延ばすこともできたかもしれません。

同様に、ランサムウェア攻撃を自動化することで、リスクを軽減するだけでなく、攻撃活動のスケーラビリティを高めることができます。カスタマイズされた手動による攻撃は成功する可能性が高い一方、多くの人手が必要となり、それに伴うリスクも増大します。また、不正行為時に人為的ミスが発生するリスクに加え、他の攻撃グループに不満を持った別の攻撃グループが相手の機密情報をインターネット上に暴露するような抗争活動も確認されています。

自動化により、ランサムウェア攻撃グループはどの攻撃手段がより多くの収益をもたらすかを計算し、比較することができるようになります。自動化が増えることで、ランサムウェア攻撃を受けた被害者あたりの収益は減少するかもしれませんが、標的への攻撃件数に応じて総収益は増加する可能性も期待できます。また、自動化によって初期侵入や水平移動・内部活動を依頼するアフィリエイト取引を排除することができるため、コスト削減や迅速な運用も期待できます。さらに、ランサムウェア攻撃での恐喝などの交渉を自動チャットボットに置き換えることも可能となり、攻撃者と被害者の間のコミュニケーションを減らすことができます。大物を狙う攻撃グループが、リスクと利益の観点からこうした自動化の利点を認識し始めると、さらに多くの攻撃グループが自動化を導入する方向に向かう可能性があります。

革命

小さな「進化」の積み重ねが、ランサムウェア攻撃グループにおいて「大きな変化」をもたらす可能性があります。すでにセキュリティリサーチャーによって、これらの進化に関する調査が文書化されています。例えば、利益を追求する攻撃から、国家主導の目的の一環として国や指導者に利益をもたらすためにランサムウェアが利用され、その本当の意図を煙幕として機能するようになった事例が確認されています。また、他のRaaS利用の攻撃グループでは、クラウド導入や脆弱性悪用ツールの進化によって変化を迫られるかもしれません。一方で、より高い利益を得ることを目的として、犯罪ビジネスモデルにおいて更なる変化を図る攻撃グループも存在します。ここでは、ランサムウェアの攻撃者が長期的に採用すると予想される2つの「革命」について説明します。その他の「革命」の詳細については、リサーチペーパーをご参照ください。

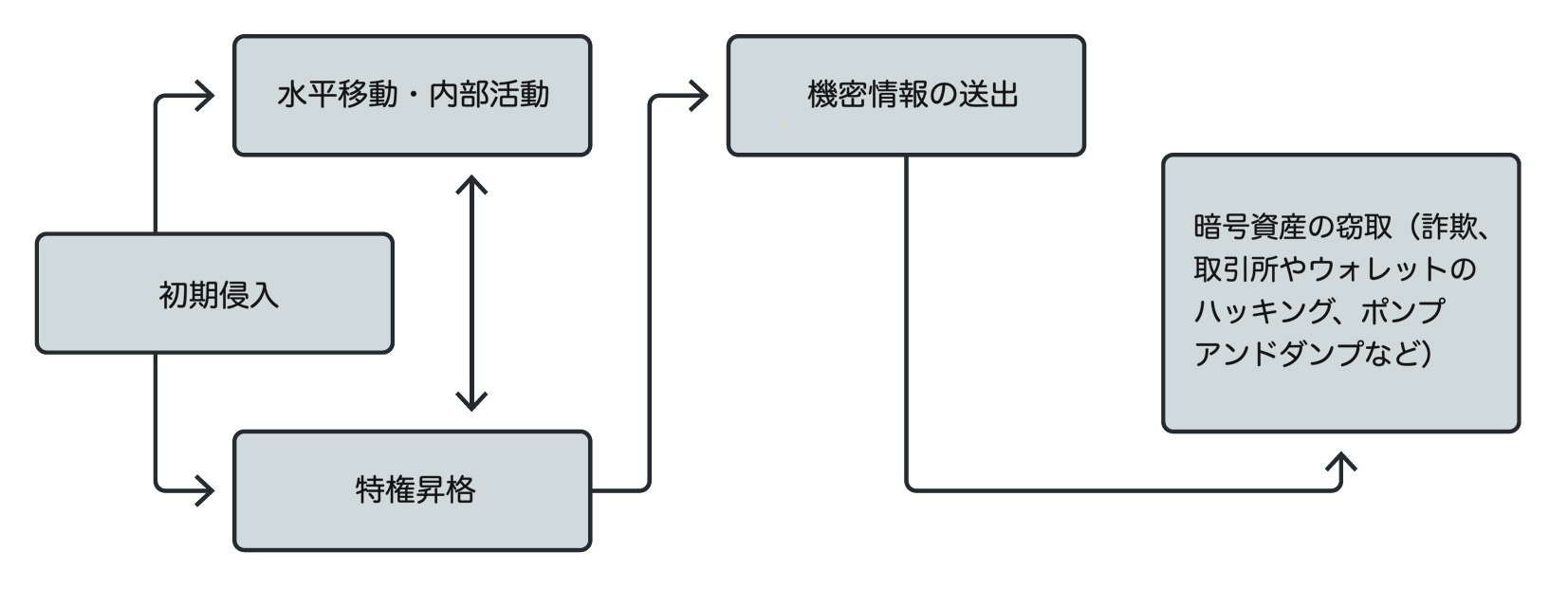

革命1:暗号資産取引所への侵入や暗号資産の窃取

暗号資産を使用した詐欺や盗難は、ランサムウェアの身代金よりも利益が大きいため、ランサムウェア攻撃者にとって魅力的な攻撃手段となっています。現状、ランサムウェア攻撃者は、他の攻撃手段に移行するインセンティブを持っていませんが、RaaSの攻撃グループによって初期侵入に使用される多くの手法は、暗号資産取引所への侵入にも使用できます。一度内部に侵入すると、これらの攻撃グループは、ランサムウェアのペイロードを展開する代わりに暗号資産を窃取することもできます。

Lazarusなどの一部の攻撃グループは、このようなビジネスモデルを既に探求していることが確認されています。彼らは、金銭目的のために、従来の金融サービスプラットフォームや新しいプラットフォームを攻撃することでも知られており、これらの暗号通貨や銀行を狙った攻撃によって既にかなりの利益を得ています。

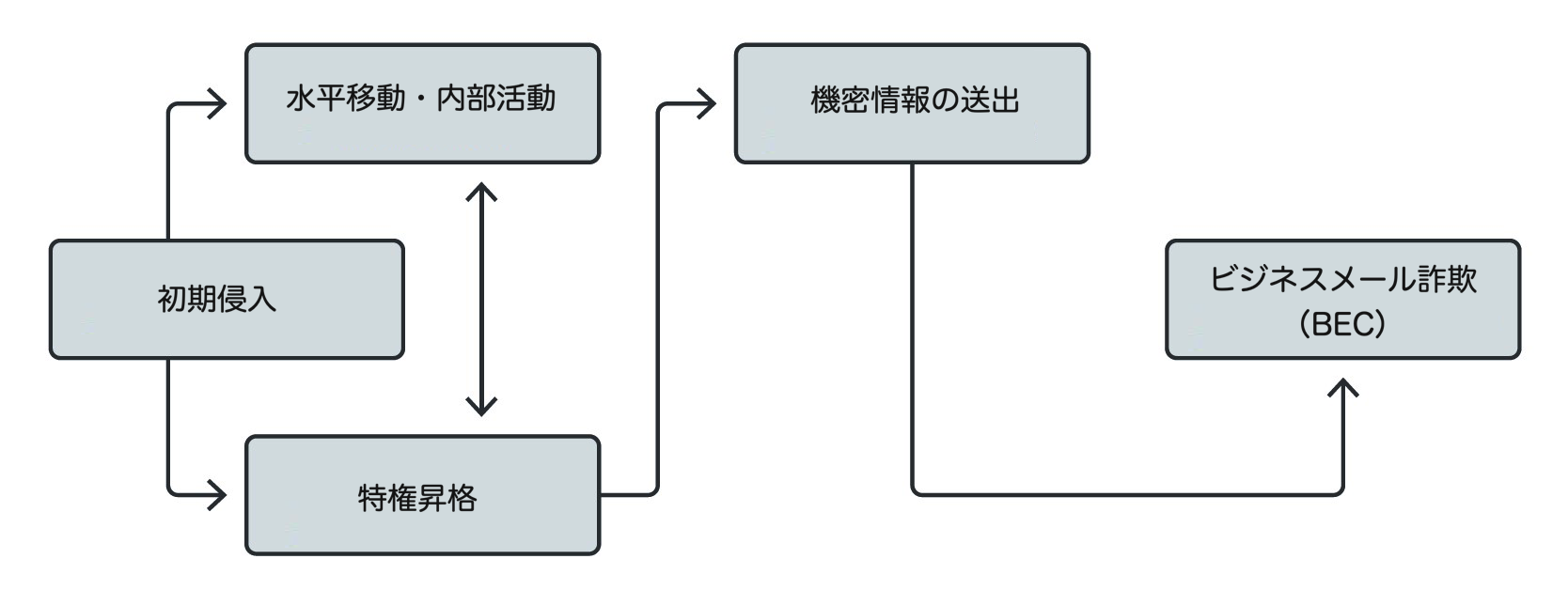

革命2:ランサムウェアのペイロードをビジネスメール詐欺(BEC)に置き換える

ビジネスメール詐欺(BEC)は、詐欺師にとって非常に利益が高いサイバー犯罪の手法として知られています。この手法では、企業の重要な役職にいる従業員を騙り、役員の公開情報を利用して大量の送金を行わせます。2016年から2021年までのBEC詐欺による被害額は数十億ドルに上り、その利益率はランサムウェア攻撃に比べて高く、攻撃者にとっては非常に魅力的な手法となっています。

同じ初期侵入の手口を用いたランサムウェア攻撃と同様に、攻撃者は窃取された情報を利用してBEC攻撃を行うことができます。この場合、侵入によって得た内部情報をソーシャルエンジニアリングと組み合わせて利用するため、従来のBEC攻撃に比べて、攻撃者はより効果的な攻撃を展開できます。企業の幹部社員をソーシャルエンジニアリングの手口で狙うには、さらなる情報源が必要になるかもしれませんが、ランサムウェアの身代金と比べても、攻撃者は活動コストを上回る利益を得ることができます。

考察

これまでに確認されているランサムウェアの進化モデルは、年月を経て犯罪者たちに利益をもたらす恐喝スキームが蓄積されています。この観点から見ると、ランサムウェア攻撃グループとそのビジネスモデルが短期・長期的に変化し続けることは、ビジネス的および論理的にも当然と言えます。

小規模な進化を引き起こす要因を観察すると、これらは、攻撃グループ間の競争の存在によって、予想される自然な現象であることがわかります。攻撃グループへの制裁は一時的に彼らの活動を抑止する効果がありますが、これらは、過去の問題に対処するために導入された取り組みであり、必ずしも現在や未来に起こり得る攻撃に対応しているわけではありません。長期的には、環境の変化、各グループの収益性、および攻撃者が目指す全体的な目標に応じて、ランサムウェア攻撃グループの手法に大きな変革が起こることが予想されます。

変化の大きさにかかわらず、セキュリティリサーチャーや専門家は、セキュリティ戦略を事前に講じる上で、これらの各点を念頭に置くことが有効となるでしょう。CISOやセキュリティオペレーションセンター(SOC)、IT部門などの関連する意思決定者は、それぞれが協力して、侵入に対する防御策や対策を攻撃経路のできるだけ早い段階で適応させ、継続的に対応しておくことが求められます。

ランサムウェア攻撃グループや彼らのビジネスの現状および将来的な展望に関する包括的な分析については、トレンドマイクロのリサーチペーパー「ランサムウェアビジネスモデルの今後と未来」をダウンロードしてお読みください。

参考記事:

Ransomware Business Models: Future Pivots and Trends

By: Feike Hacquebord, Stephen Hilt, David Sancho

翻訳:与那城 務(Core Technology Marketing, Trend Micro™ Research)