サイバー脅威

AIワークスペース「Kuse」を悪用したフィッシング攻撃について分析

著名なAIアプリ「Kuse」に寄せられる信頼を逆手に取ったフィッシング攻撃について、防衛上の対策も含めて詳しく解説します。

- AIへの期待と依存が強まる中、その技術を駆使したツールも次々と出現しています。一方、こうしたツールがサイバー攻撃の手段に悪用される事態も多発しています。正規のAIアプリ「Kuse.ai」も、その例外ではありません。

- 「Kuse.ai」は本来、正規のAIワークスペースとして信頼されています。しかし攻撃者は、Kuse.aiの信頼を逆手に取り、新たなソーシャルエンジニアリングの手口を実行しています。

- 今回の攻撃者は、細工の施された画像や偽装用のURLを巧みに組み合わせ、フィッシング活動を実行しました。

- こうした状況を踏まえて企業や組織では、セキュリティ教育を一層充実させ、「アプリケーション自体の評価が高くても、そこに置かれたコンテンツまで安全とは限らない」という認識を周知していくことが重要です。

はじめに

仕事や日常生活におけるAIの役割が大きくなるにつれ、AIアプリの数も急増しています。こうした多彩なアプリは、裏を返せば、サイバー攻撃の経路にもなります。実際に攻撃者は、AIの悪用方法を積極的に模索し続けています。AIは確かに新たな可能性をもたらしますが、同時に複雑なリスクを引き起こすものであり、サイバーセキュリティの様相を大きく塗り替えています。

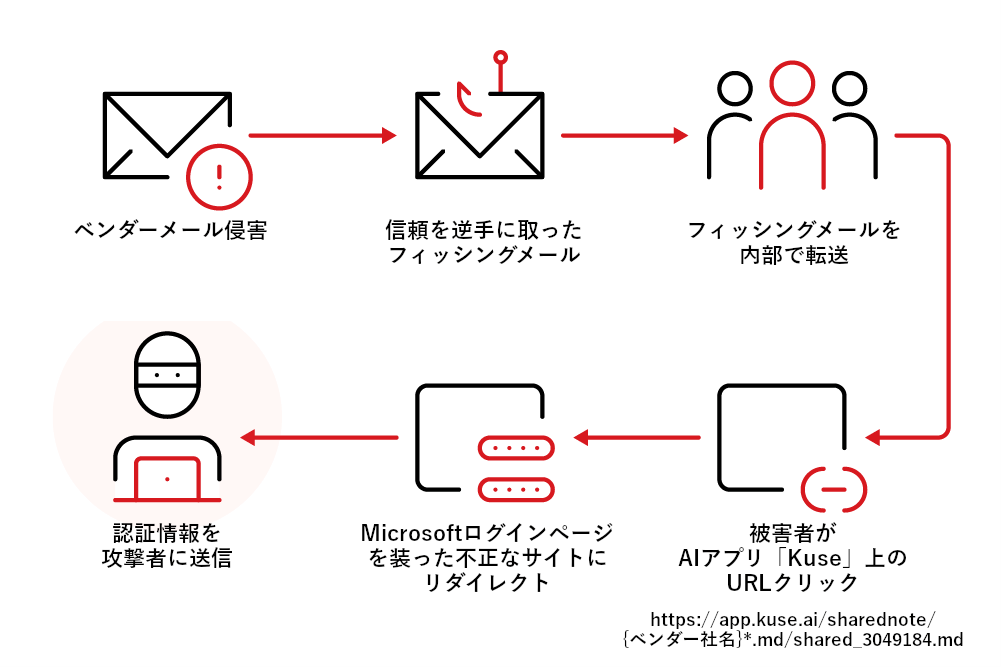

2026年4月9日、TrendAIの「Managed Services(マネージドサービス)」チームでは、特異なフィッシング攻撃に遭遇し、調査を実施しました。その背後にいる攻撃者は、無料AI Webアプリ「Kuse.ai」の保存・共有機能をフィッシングの導線として悪用し、ユーザからの信頼を逆手に取りながら、認証情報の窃取を試みていました。

今回の侵害事例は、サプライチェーン攻撃の中でも、特にベンダーメール侵害(VEC:Vendor Email Compromise)に分類されます。攻撃者は、標的が信頼する取引先のメールボックスに何らかの手段で不正アクセスし、フィッシングメールを送信しました。こうしたメールは、両組織間の信頼関係を巧みに利用する形で細工されていました。本稿で挙げるURLや侵入の痕跡(IoC)のうち、特定の組織名を指す部分については、伏せ字とさせていただいております。

本攻撃でフィッシングメールを受け取った従業員は、その送信元が信頼する取引先だったこともあり、疑うことなく担当者に転送し、「対応するように」依頼しました。そして、担当者がメール内のフィッシングリンクをクリックし、遷移先の偽ログイン画面でパスワードなどの認証情報を入力するという事態に発展しました。

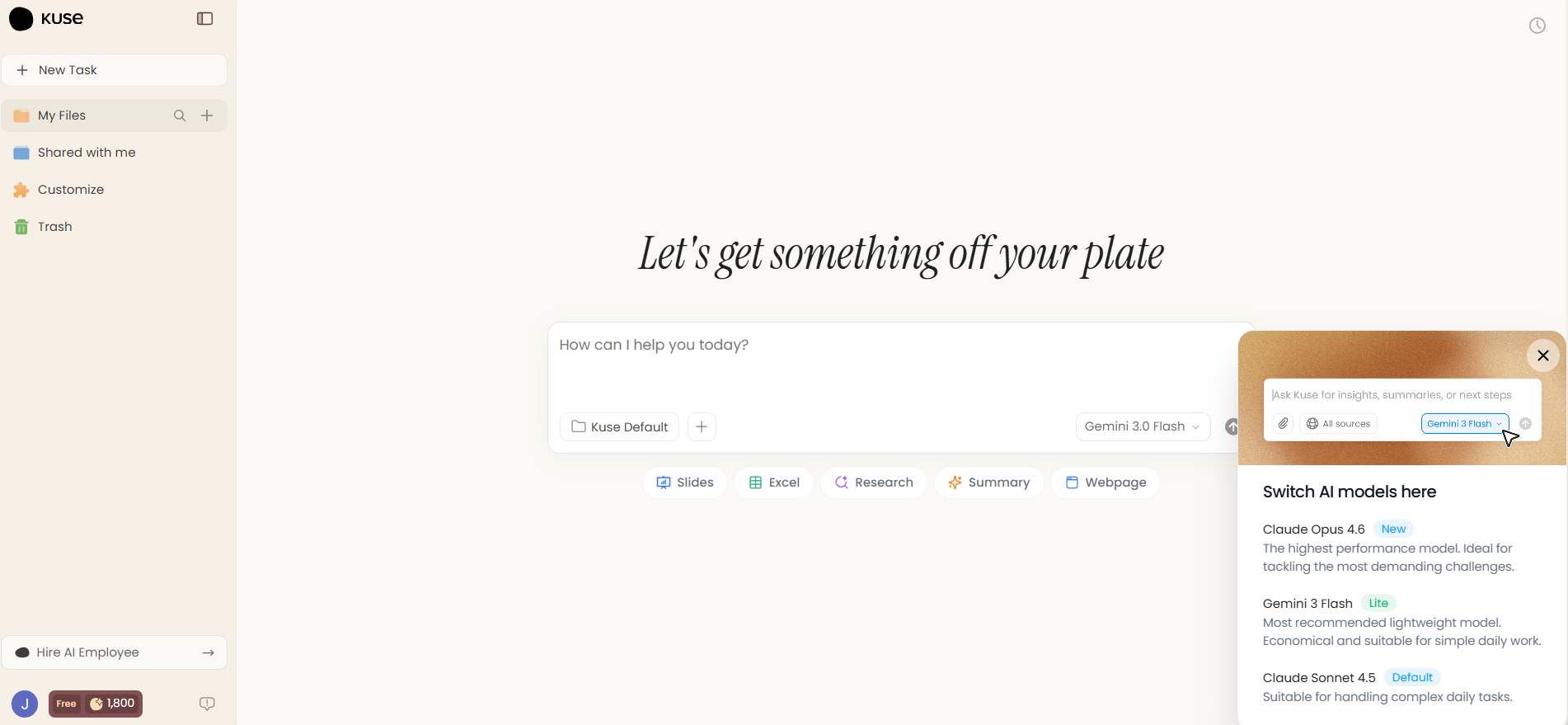

ユーザがKuse.aiにログインすると、自身のフォルダに文書をアップロードできる他、マークダウン形式のノート作成も可能です。そして、こうしたファイルに基づいてタスクを進めるよう、AIチャットボットに指示を出せる仕組みとなっています。

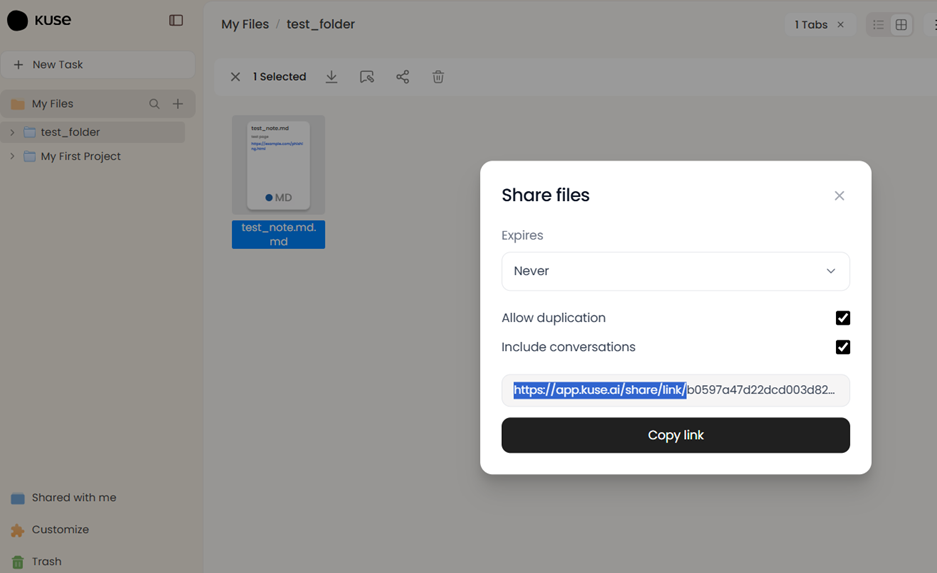

また、アカウント内の各ファイルは、「Shareボタン」によって共有可能です。このボタンを押すと、Kuseのドメイン(app[.]kuse[.]ai)に属する共有用のリンクが用意されます。

攻撃者は、まさにこの仕組みを悪用し、Kuse.aiの正規ドメイン上に、あえて中身をぼかした偽文書を設置しました。当該文書には、被害者を偽ログインページに誘い込むためのリンクが埋め込まれていました。

URL解析

hxxps://app[.]kuse[.]ai/sharednote/{ベンダー組織名}%20S.L..md/shared_3049184.md

本URLは、正規ドメイン「app[.]kuse[.]ai」に属しており、スペースやカンマ、ピリオドなどの記号を含みます。注目すべきは、侵害に遭ったベンダーの社名も織り込まれている点であり、偽装の効果を高めています。こうしたURLはおそらく、当該ベンダーのメールボックスから標的組織に向けて配信されたと見られます。メールの受信者だけでなく、自動スキャナーをも惑わせることが、この手口の狙いでした。

また、フィッシング詐欺では通常、「一般文書(.pdf、.docx)」や「Webページ(.html、.aspx)」に対応する拡張子が使われます。一方、今回利用された「マークダウン(.md)」は、詐欺ではあまり見かけない拡張子です。そのため、よくある不正な拡張子のみに焦点を当てたシグネチャやヒューリスティックルールでは、この種の手口を見抜けない可能性があります。

ユーザの操作とリダイレクトの流れ

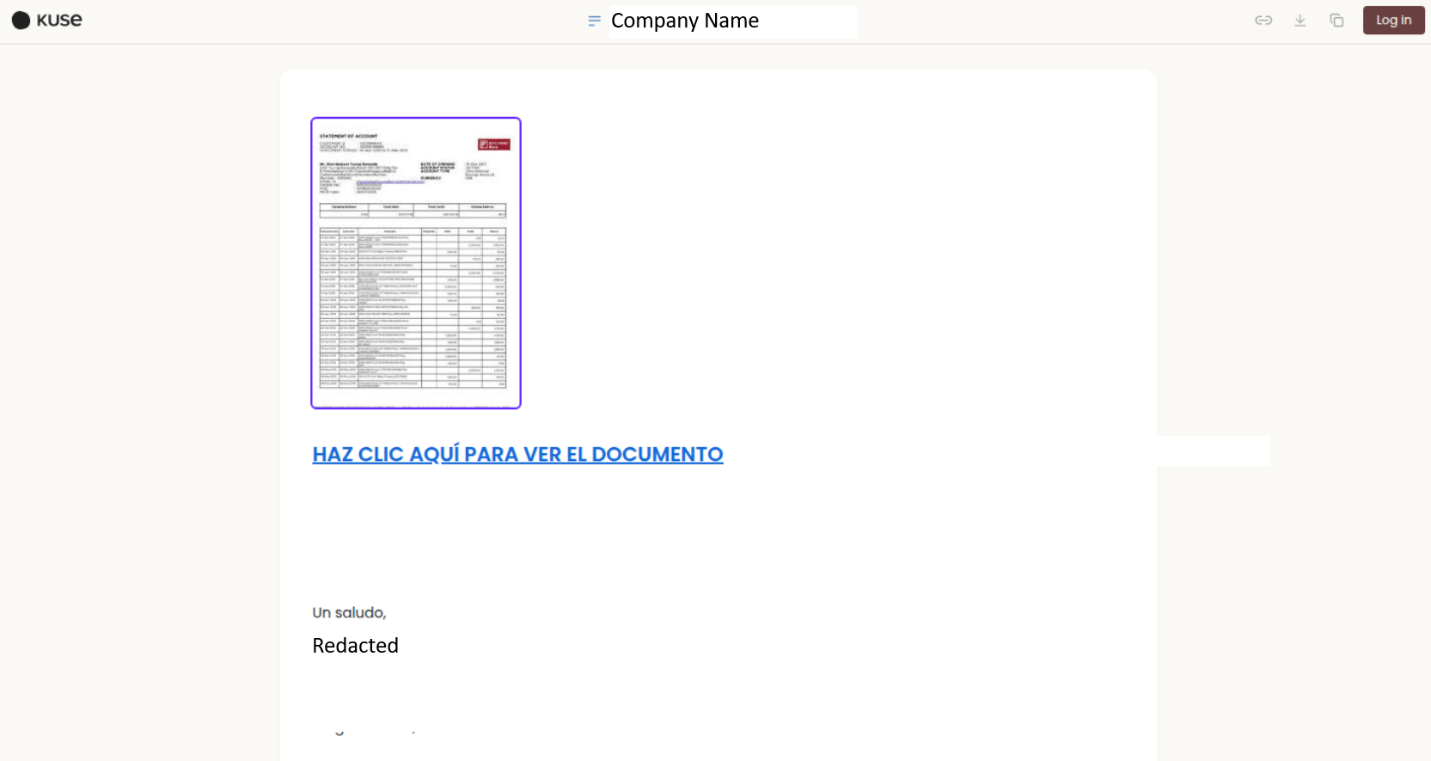

実際にメール受信者がフィッシングURLをクリックすると、まず、正規のAIワークスペース「app[.]kuse[.]ai」にリダイレクトされます。そこで問題のマークダウン(.md)ページを開くと、ぼかしのかかった文書プレビューのようなものが表示されます。ここで被害者は、「下のリンクを押せば全文が読めるのだろう」と思い込み、リンクをクリックしてしまう可能性があります。当該リンクはスペイン語で「HAZ CLIC AQUÍ PARA VER EL DOCUMENTO」と書かれており、日本語で「文書を表示するにはここをクリックしてください」の意味に相当します。

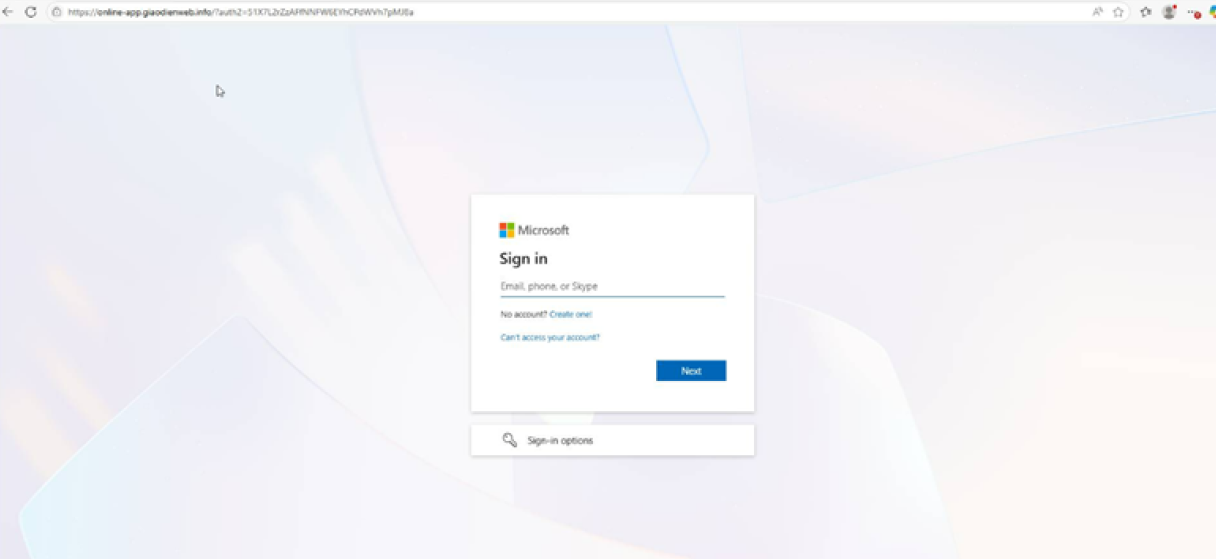

表示内容に反して、リンクの行き先は、Microsoftのログイン画面を装った偽ページです。そこで、認証情報の窃取が行われます。

hxxps://onlineapp[.]ooraikaoo[.]info/?auth2=8rf22euu-2nxkebabDjjILlzldhQq2Pz

まとめ

サイバー犯罪者は、正規プラットフォームの人気や信頼を逆手に取った手口を常に模索しています。今回の攻撃者は、無料サービスの保存・共有機能に加え、AIアプリに対する関心の高まりを巧みに悪用しました。また、配信コンテンツとしてマークダウン(.md)ファイルを利用し、ベンダーメール侵害(VEC)の手口も組み合わせることで、騙しの効果を高めました。これは、人の警戒心と自動防御システムの監視機能を双方ともすり抜けようとする、多層型のソーシャルエンジニアリングと言えます。そのため、防御側においても、多層的なアプローチを取り入れ、ユーザに対する注意喚起を強めていくことが重要です。

業務フローの中にAIツールが組み込まれていくほど、その共有・共同作業機能が、脆弱なポイントとして表出します。実際、これまでにも、Dracoonなどのファイル共有サービスをフィッシング文書の中継場所に悪用した事例や、GitHubの信頼性を逆手にマルウェアを配布した事例が報告されています。今回挙げた「Kuse.ai」の件も、同じ流れの中にあります。総じて、正規プラットフォームに寄せられる信頼性そのものが、セキュリティ対策をすり抜ける強力な武器として悪用されているのです。こうした点を踏まえて企業や組織では、「評判の高いプラットフォームであっても、そこに不正なコンテンツが置かれている可能性がある」という実態を、強く認識する必要があります。

推奨される対策

- ユーザ向けのセキュリティ教育を定期的に実施する:セキュリティ教育の内容として、一般的なフィッシング対策にとどまらず、AIプラットフォームの悪用、ベンダーメール侵害、ぼかし文書による誘導など、現実的なシナリオを取り入れることが大切です。ホスティング先プラットフォームの名声や信頼性に惑わされることなく、ソーシャルエンジニアリングの兆候を見抜けるように、トレーニングを実施しましょう。

- ドメイン名だけで判断せず、リンク全体を確認する:「app[.]kuse[.]ai」のような正規ドメインであっても、その先のコンテンツまで安全とは限りません。特に、予期せず文書が共有されてきた場合や、急かすような言葉が含まれている場合は、URLの細部も含めて慎重に確認してください。

- 「ベンダーメール侵害」を継続的な脅威として認識する:たとえ信頼している取引先からのメールでも、セキュリティチェックの対象から外すべきではありません。文面などに少しでも違和感がある場合は、リンクを開いたりパスワードを入力する前に、電話や他のチャットツールで「本当にあなたが送ったのですか?」と確認するルールを社内に導入しましょう。

- フィッシング耐性のある多要素認証(MFA:Multi-Factor Authentication)を運用する:従来型のMFAでは、リバースプロキシ型のツールキットなどによって突破されるおそれがあります。偽ログインページからの認証情報窃取を防ぐためにも、認証規格「FIDO2/WebAuthn」に対応したハードウェアキーなど、フィッシングに強い方式の採用が望まれます。

- AIプラットフォームの共有機能を監視・制限する:セキュリティチームではまず、組織内におけるAIツールの利用状況を把握しましょう。そのうえで、各ツールの共有機能や外部リンク生成によってリスクが生じていないか、検証します。可能であれば、業務上必須でないAIプラットフォームの共有URLに対し、外向き通信を制限するか、監視対象に加えることが考えられます。

- 高度なメール・URLフィルタリングを導入する:メール受信時にとどまらず、リンクのクリック時にもそのURLを検査可能なメールセキュリティ・ソリューションが、強力な防衛策になります。URLサンドボックスやリアルタイムのレピュテーションチェックを活用すれば、本来信頼できるはずのドメインに置かれたフィッシングページであっても、検知できる可能性が格段に高まります。

TrendAI Vision One™ Threat Intelligence Hub

「TrendAI Vision One™ Threat Intelligence Hub」は、新たな脅威や攻撃者に関する最新情報、「TrendAI™ Research」による独自の戦略レポート、そして「TrendAI Vision One™ Threat Intelligence Feed」を提供します。

Emerging Threats: Kuse AI Web App Abused to Host Phishing Document

(高まる脅威:AIワークスペース「Kuse」を悪用したフィッシング攻撃について分析)

TrendAI Vision One™ Intelligence Reports (IOC Sweeping)

Kuse AI Web App Abused to Host Phishing Document

(AIワークスペース「Kuse」を悪用したフィッシング攻撃について分析)

侵入の痕跡(IoC:Indicators of Compromise)

91.92.41[.]64

hxxps://onlineapp[.]ooraikaoo[.]info/?auth2=8rf22euu-2nxkebabDjjILlzldhQq2Pz

hxxps://app[.]kuse[.]ai/sharednote/{被害組織名}%20S.L..md/shared_3049184.md

参考記事

Kuse Web App Abused to Host Phishing Document

By: Jed Valderama, Kenneth Polagñe

翻訳:清水 浩平(Platform Marketing, Trend Micro™ Research)