サイバー脅威

ユーロポール、Microsoft、TrendAI™などが連携して摘発作戦を実施:フィッシングサービス「Tycoon 2FA」を解体

フィッシング攻撃を支援する「Tycoon 2FA」は、多要素認証を中間者攻撃によって回避する手口を提供していましたが、法執行機関やTrendAI™などによる摘発作戦を受けて解体されました。

- フィッシング攻撃をサービスとして提供するPhaaS(Phishing-as-a-Service)プラットフォーム「Tycoon 2FA」が、法執行機関からの摘発作戦を受けて停止しました。この作戦には、ユーロポール(Europol:欧州刑事警察機構)などの法執行機関に加え、CloudFlareやCoinbase、Crowell、eSentire、Health-ISAC、Intel471、Microsoft、Proofpoint、Resecurity、The Shadowserver Foundation、SpyCloud、TrendAI™などの民間企業も参加していました。

- TrendAI™は、脅威インテリジェンスの共有やインフラ・マッピングの分析、攻撃者の特定分析を通じて、本作戦に寄与しました。

- Tycoon 2FAは、中間者攻撃によって典型的な多要素認証(MFA:Multi Factor Authentication)を回避し、リアルタイムでセッションクッキーを盗み出します。こうしたサービスモデルによって犯罪者は、インフラ構築やツール開発、中間者攻撃の手間を省けるようになります。結果、不正な活動への参入口が広がってしまいます。

- Tycoon 2FAの活動が示すように、フィッシング耐性のない従来型のMFAは、中間者攻撃によって回避されてしまいます。また、こうしたフィッシングの手口が犯罪サービスとして展開されると、最初に盗まれた認証情報やセッションクッキーが二次的に転売、再利用されるようになり、被害の範囲が著しく拡大します。

- 本稿では、フィッシング攻撃を防ぐ上で役立つ推奨事項やソリューションについて解説します。TrendAI™は、Tycoon 2FAの再浮上に関する兆候を監視するとともに、サービス利用者の追跡調査を実施しています。また、法執行機関の取り組みを引き続き支援しています。

「Tycoon 2FA」に対する摘発作戦

フィッシング活動をサービスとして提供するPhaaS(Phishing-as-a-Service)プラットフォーム「Tycoon 2FA」が、最近、法執行機関による摘発作戦を受けました。結果、300件以上のドメインや運用インフラが押収されました。ユーロポール(Europol:欧州刑事警察機構)やMicrosoftが主導した今回の摘発作戦には、法執行機関の他、CloudFlareやCoinbase、Crowell、eSentire、Health-ISAC、Intel471、Proofpoint、Resecurity、The Shadowserver Foundation、SpyCloud、TrendAI™といった民間組織も参加していました。

TrendAI™では、Tycoon 2FAのサービス形態や規模を把握するため、その関連インフラにとどまらず、攻撃キャンペーンや運営者の実態を調査してきました。2025年11月には、蓄積されたデータに基づき、ハンドルネーム「SaaadFridi」および「Mr_Xaad」を用いる人物が、Tycoon 2FAの重要関係者として特定されました。この人物が、Tycoon 2FAの開発者、兼運営者であると見られています。

過去の履歴に基づくと、当該人物はもともとWebサイトの改ざん行為を行っていましたが、その後、フィッシングツールキットの構築や運用に転向しました。TrendAI™では、そのツールやインフラ、活動パターンに関する詳細情報も含めてユーロポールに提供し、法捜査を支援しました。

「Tycoon 2FA」は、多要素認証(MFA:Multi Factor Authentication)を回避するための「フィッシングサービス(PhaaS)キット」として、2023年8月頃に出現しました。ユーザ名やパスワードを盗むだけでなく、中間者攻撃(AitM: Adversary-in-the-Middle)のプロキシを利用して正規ログインページと被害者の間に割り込み、そこで認証情報やMFAコード、セッションクッキーをリアルタイムで傍受します。攻撃者は、盗んだセッションクッキーを再利用することで、MFAが有効になっていても、アカウントを乗っ取れるようになります。

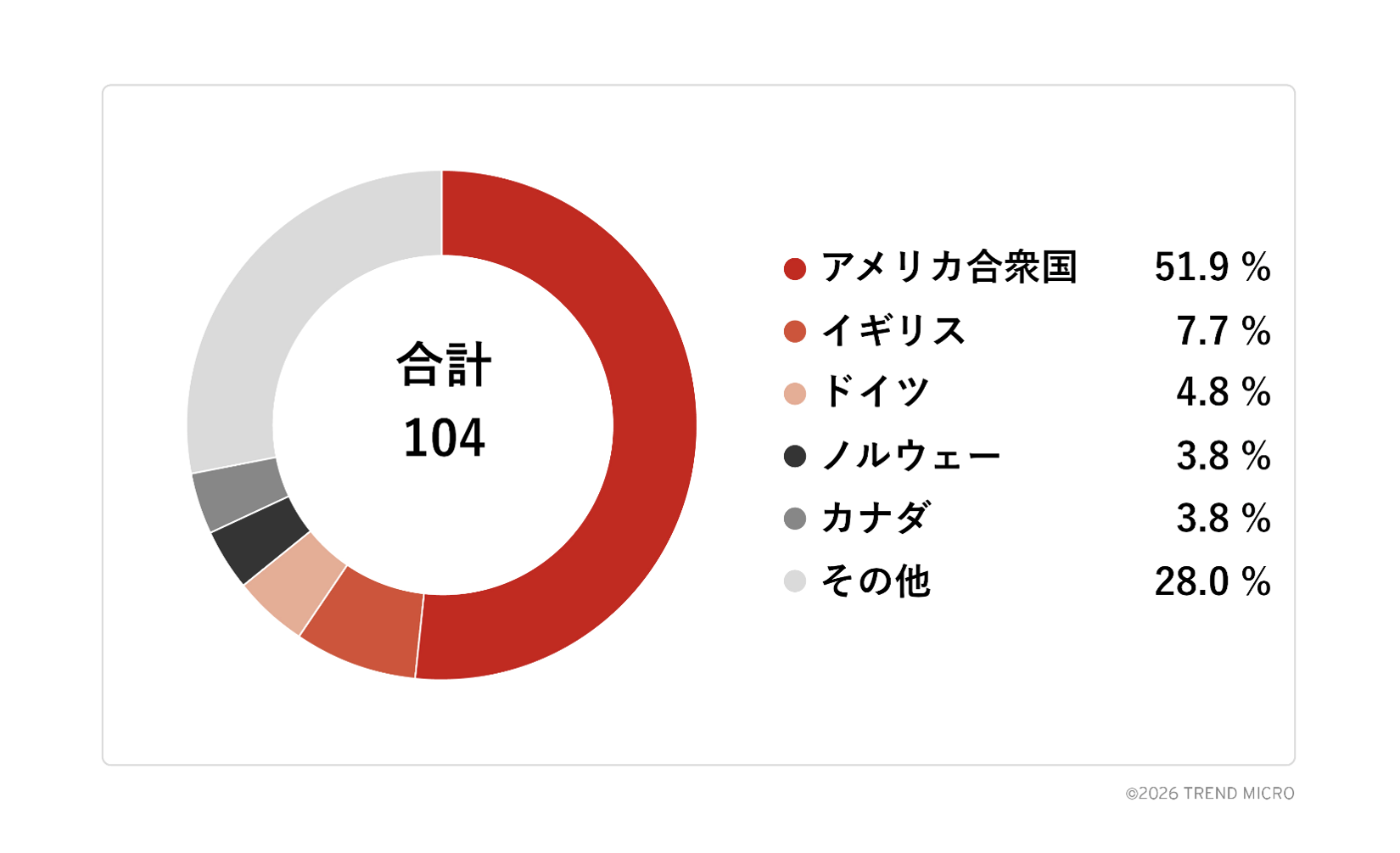

プラットフォーム「Tycoon 2FA」の利用者数は、本稿執筆時点で約2,000人に上ります。調査に基づくと、2023年の出現以降、24,000件以上のドメインが使用されています。また、Proofpointからの報告によると、Tycoon 2FAのPhaaSキットは、Microsoft 365やGoogleを狙った大規模攻撃に利用されていました。

Tycoon 2FAの特徴として、その規模とアクセスのしやすさが挙げられます。すぐに利用可能なフィッシングツールキットにより、攻撃者は偽のログインページやプロキシ階層、基本的な攻撃ツールを最小限のセットアップで構成できます。また、新規バージョンでは、ボットや解析を妨げるために簡易な防御回避機能も追加され、セキュリティ検知や摘発の取り組みが一層困難なものとなっていました。こうしたサービスの性質や機能強化から示されるように、フィッシングキットは全般的に低価格化が進んでおり、不慣れな攻撃者でも入手、運用しやすい形に進化しています。

今回のようなPhaaSキットによるフィッシング攻撃は、脅威の深刻さという面ではランサムウェアの陰に隠れがちですが、過小評価すべきではありません。PhaaSキットによるフィッシングは、いかなる企業も直面しうる大きな脅威の一つです。特にTycoon 2FAのようなプラットフォームは、初期アクセスの足場を築くとともに、より広大な犯罪エコシステムの入口として機能しています。

中間者攻撃によって窃取された認証情報やセッションクッキーは、「認証情報マーケット」に転売される他、「アクセスブローカー」の手にわたることもあります。アクセスブローカーとは、企業環境への侵入経路を収益化する犯罪者を指します。こうして外部に渡ったアクセス手段は、さらにビジネスメール詐欺(BEC:Business E-mail Compromise)や情報窃取、ランサムウェア配布などの攻撃に再利用されることが多々あります。

一連の犯罪モデルにおいて、Tycoon 2FAは自己完結した攻撃チェーンではなく、むしろ、広域的な犯罪エコシステムの入口に位置し、認証関連の情報を供給します。そのため、ただ一度のフィッシングに成功しただけでも、そこで盗まれたセッションやアカウントがさまざまな活動のために転売、再利用され、大元の損害箇所を超えた連鎖的被害に発展します。

認証手続き自体を傍受してセッションクッキーを窃取する手口は、企業や組織に大きなリスクをもたらします。特にIDがセキュリティ上の重要な拠り所として機能している現代において、その流出は、初期侵害にとどまらない広域的な被害をもたらします。

Tycoon 2FAのような活動を根絶するためには、ベンダーや各機関を通した連携が不可欠です。攻撃用インフラやホスティング元、被害者はさまざまな国やネットワークにまたがって広く分散しており、その全体を単一組織の手で把握しきることは、困難です。技術的な指標を検知できる民間企業と、それに基づいて権限を行使できる公的機関が互いに連携し、調査、追跡、妨害などの作戦を共同で行う必要があります。これにより、攻撃ツールの再構築や再利用、別プラットフォームへの移行を、短期的~中期的には監視、阻止できるようになります。

TrendAI™では、Tycoon 2FAに絡む攻撃者が弊社の顧客を標的にしていることを検知して以来、調査を継続してきました。そして、得られたデータを詳細かつ実践的なインテリジェンスとして加工し、摘発作戦前の時点でユーロポールに共有しました。

摘発作戦の後、Tycoon 2FAの利用者に対して図3のようなスプラッシュ画面が表示されるようになりました。この画面には、Tycoon 2FAのインフラが押収されたことを示すメッセージとともに、TrendAI™も含めた作戦上のパートナー一覧が表示されています。

Tycoon 2FAに対する摘発作戦は、各機関や組織をまたいだ連携と、脅威インテリジェンスの活用によって得られた成果の一例です。この作戦は、単に一つのサービスを停止させただけでなく、同種の活動に手を染めている攻撃者を怯ませるものであり、結果として多くの潜在的な被害者を保護できたと考えられます。

しかし、Tycoon 2FAへの対策が完了したわけではありません。こうした摘発作戦を受けた後に攻撃者や関係者が手早くインフラ環境を再構築し、新たな活動に乗り出すのは、よく知られた現象です。今回も、Tycoon 2FAの利用者が活動を継続しようと画策する可能性は、十分にあります。また、過去に窃取された認証情報やセッションクッキーも、依然として流通しています。

そのためTrendAI™では、Tycoon 2FAの再浮上の兆候を監視し、利用者や運用者に関する追跡調査を支援するとともに、関連インテリジェンスを法執行機関や業界パートナーと継続的に共有します。摘発作戦は攻撃者の勢いを確かに削ぎ落とします。しかし、その効果を持続させるためには、情報共有を促進しながら圧力をかけ続ける必要があります。

フィッシングサービス(PhaaS:Phishing-as-a-Service)の被害を防ぐために

Tycoon 2FAのようなフィッシングキットは、サイバー犯罪者の「初期アクセス」を支援します。そこで窃取された認証情報やセッションクッキーは、さらにアクセスブローカーを通して転売、再利用されることになり、より広大なエコシステムへの導入口となります。そのため、フィッシング活動が一度成功しただけでも、それを発端にビジネスメール詐欺や情報窃取、ランサムウェアといったさまざまな攻撃が連鎖的に発生し、被害の範囲が広がります。同種の脅威を防ぐためには、「技術的対策」、「トレーニング」、「自発的な監視」を組み合わせた多層的な防御戦略が望まれます。

- 「TrendAI Vision One™ - Email and Collaboration Security」を活用:本ソリューションは、AIを駆使した多層型の監視機能により、ラテラルフィッシング(Lateral Phishing)やドメイン・ブランド偽装、ドキュメント悪用などの高度な脅威を検知します。また、サンドボックス環境でのマルウェア解析をサポートするとともに、Google Drive やOneDrive、SharePoint、Boxなど主要プラットフォームでのデータ損失防止機能も備えています。

- URLやWebコンテンツの検査を有効化:従業員が偽装サイトにアクセスした際に、IT部門にリアルタイムでアラートを送信します。コンピュータビジョンとビジュアルAIを搭載した当システムは、高度なWeb分析機能によってサイト内コンテンツや入力フォーム、画像をスキャンし、高リスクの要素を判定、スコアリングします。これにより、フィッシングやビジネスメール詐欺の脅威を特定します。

- ライティングスタイルに基づくなりすまし検知:TrendAI™の「Writing Style DNA」は、AIによって過去のメールを分析することで、ユーザに固有の「ライティングスタイル」を学習します。新たなメールが届いた際には、学習済みのスタイルと照合し、正規のものであるかを判別します。これにより、ビジネスメール詐欺や、経営幹部へのなりすまし行為を検知します。

- アイデンティティ・セキュリティ体制管理「ISPM(Identity Security Posture Management)」を導入:「TrendAI Vision One™ - Cyber Risk Exposure Management(CREM)」を用いることで、アカウント侵害のリスクや脆弱なアカウント数といった指標をもとに、従業員の行動パターンや、その変化を分析できます。選択したリスクイベントや条件に基づき、従業員向けのトレーニングを自動展開するワークフローも備えています。

- フィッシングテストとセキュリティ意識向上トレーニングを実施:従業員向けにフィッシングのシミュレーションテストを定期的に実施し、人的リスクを把握します。また、その結果を活用し、的確なトピックに絞り込んだ意識向上トレーニングを実施します。一連の仕組みを通し、従業員は組織の弱点となるのではなく、セキュリティの担い手として自ら行動できるようになります。

謝辞

TrendAI™は、今回の摘発作戦を成功に導いたEuropolなどの法執行機関、ならびにCloudFlare、Coinbase、Crowell、eSentire、Health-ISAC、Intel471、Microsoft、Proofpoint、Resecurity、The Shadowserver Foundation、SpyCloudなどの民間企業に対し、深く感謝の意を表します。

サイバー犯罪を広域的に阻止するには、各機関や組織の連携が不可欠であると、TrendAI™は認識しております。今後も、世界中のパートナーと手を携えて取り組むことで、個人、企業、政府を含むすべての方々にとってサイバー空間がより安全なものとなるように、尽力してまいります。

参考記事

Europol, Microsoft, TrendAI™ and Collaborators Halt Tycoon 2FA Operations

By: Christopher Boyton, Mayra Rosario Fuentes, Stephen Hilt)

翻訳:清水 浩平(Platform Marketing, Trend Micro™ Research)