スパム

スパムキャンペーンがAtlassian Jiraを悪用し、政府機関や企業を標的に

TrendAI™ Researchは、Jira Cloud経由で実行された標的型攻撃や自動化されたスパムキャンペーンを確認しました。当キャンペーンで攻撃者は、信頼性の高いSaaS型ワークフローシステムを悪用してセキュリティ制御を回避させていました。

- 攻撃者は、信頼性の高いSaaS型クラウドサービス「Jira Cloud」を悪用して一連のスパムキャンペーンを展開しました。攻撃者は、これらのキャンペーンで正規かつ広く名の知れたSaaSプラットフォームのドメイン名や信頼性を悪用し、スパムフィルタなどの従来のメールセキュリティを実質的に回避させました。

- これらのスパムは、特定の母国語話者(英語、フランス語、ドイツ語、イタリア語、ポルトガル語、ロシア語話者)を対象に個別に作成されていたほか、標的リストには、ロシア生まれで現在国外で生活・就労している高度な技術力を持つ個人ユーザが含まれていました。

- これらのキャンペーンで攻撃者は、無差別にスパムを配信しただけでなく、特定の業界(政府機関や法人組織など)も標的としました。

- 攻撃者は、トラフィック配信システム「Keitaro」を悪用した転送機能により、スパム受信者を投資詐欺につながる不正サイトやオンラインカジノなどのランディングページに誘導しました。このことから、攻撃者の主な動機は金銭的利益の獲得であると考えられます。

- Jira Cloudを利用する法人組織が主な標的となっており、特にメールの送受信量が多く、コラボレーションツールに強く依存しているIT環境では、Jira Cloudから届くメール通知が日常的に信頼されているため、狙われやすい状況にありました。

- 企業組織は、TrendAI Vision One™ Email and Collaboration Securityなどの高度なメールセキュリティソリューションを導入することで、複数の保護層により脅威を検知できます。さらに、アイデンティティに基づく制御機能により、フィッシングやSaaSプラットフォームの信頼性を悪用する手口を効率的に特定し、実行を阻止できます。

はじめに

攻撃者は、ソフトウェア開発企業「Atlassian社」が提供するプロジェクト管理ツール「Jira Cloud」と同ツールに統合されたメールシステムを用いて自動化されたスパムキャンペーンを実行していました。また、同製品(Jira Cloud)のドメインが持つ信頼性の高さを悪用することで、スパムフィルタなどの従来のメールセキュリティを実質的に回避させていました。2025年12月下旬から2026年1月下旬にかけて実行されたこれらのキャンペーンでは、世界中の法人組織や個人ユーザ(特に英語、フランス語、ドイツ語、イタリア語、ポルトガル語、ロシア語話者)が標的となりました。さらにJira Cloudに設定されたメールアドレスからスパムを配信させることで正規の送信元からの通知であるかのように偽っていました。

加えてこれらのキャンペーンで攻撃者は、手当たり次第にスパムを配信させただけでなく、特定の業界(特に政府機関や法人組織)も標的としました。スパム上のリンクをクリックした場合、投資詐欺につながる不正サイトやオンラインカジノなどのランディングページに誘導されることから攻撃者の動機は、金銭的利益の獲得であると考えられます。

このキャンペーンは、攻撃者が不正活動を実施するためにどのように正規ツールを悪用できるかを例示しています。本事例で攻撃者は、SaaS(Software-as-a-Service)プラットフォームを悪用してスパムや標的型フィッシングメールを配信させました。攻撃者は、正規クラウドサービスに紐づくドメインレピュテーションの高さを悪用することで、メールブロックリストによる検知を回避できたほか、エンタープライズシステムが持つ信頼性を悪用してスパム上のリンクがクリックされる可能性を高めていました。スパムフィルタなどの従来のメールセキュリティは、SaaSプロバイダからの通知を信頼性が高いものとして処理する傾向にあります。これらのキャンペーンで攻撃者は、正規SaaSプラットフォームが持つ高い信頼性を悪用しました。さらに正規SaaSプラットフォームの多くは、送信者ポリシーフレームワーク(SPF:Sender Policy Framework)やDomainKeys Identified Mail(DKIM)などの認証規格に準拠しているため、スパムとして検知される可能性をさらに減少できたと考えられます。

加えて当キャンペーンでは、高度な自動化も確認されました。攻撃者は、特定の業界を標的とするためにAtlassian社製品の無料 / 試用アカウントを悪用して短期間で複数のJiraインスタンスを作成していたと推測されます。

SaaSプラットフォームにおいては、メール通知機能を活用したワークフローシステムが拡大し続けている中、これらの攻撃手口は、従来から前提とされてきた信頼の評価方法を見直し、サードパーティ製品から配信されるクラウドメールへの統制を強化する必要性を浮き彫りにしています。本ブログ記事では、本攻撃手口を詳細分析し、同様の戦術に対して最も効果的な防御策についてお伝えします。

TrendAI™ Researchは、SaaSプラットフォームの悪用事実を報告するため、本記事の内容を事前にAtlassian社のセキュリティチームに共有しています。

攻撃手口の詳細分析結果

本セクションでは、主要な手順を再現しつつ、攻撃者の手法に関する弊社の仮説を検証し、当スパムキャンペーンがどのように実行されたか、一連の流れをお伝えします。

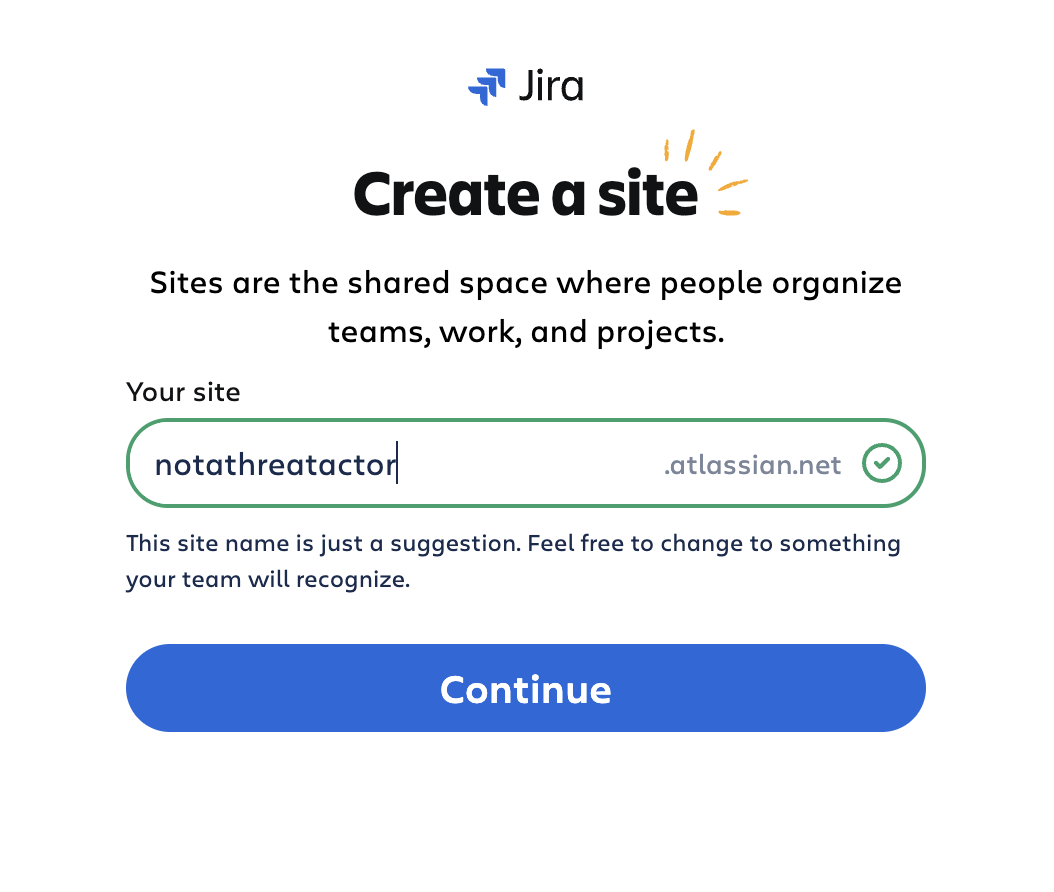

第一段階:インフラストラクチャのプロビジョニング

攻撃者はまず、ランダムな文字列を用いてAtlassianアカウントを作成し、使い捨て用のJiraインスタンスを大量に生成できるようにしました。TrendAIの調査結果から、これらのインスタンスは、AWSのIPアドレス(13[.]227[.]180[.]4)に名前解決されることが明らかとなりました。加えて、同IPアドレスが多くのAtlassian Cloud環境で用いられていることが判明しました。これは、攻撃者が侵害されたサーバではなく、Atlassian Cloudの正規インフラストラクチャを悪用していたことを強く示唆しています。

当スパムキャンペーンに悪用されたこれらのインスタンスは、ドメイン所有権の確認が行われないままIPアドレスが割り当てられたものと考えられます。なお、これらのJiraインスタンス名に対応する登録済みドメインは見つかりませんでした。さらにこれらのドメインは、攻撃者がなりすましに用いた法人組織のアカウントID(AtlassianアカウントID)と似ていませんでした。これは、攻撃者が類似ドメインを登録して正当性を強化しようとしたのではなく、Atlassian社製品が生成するメール通知に確立された信頼性に依存していたことを示唆しています。

さらなる調査の結果、とても簡単にJira Cloudの試用アカウントを作成できることが判明しました。これは、攻撃者が新たなインスタンスを繰り返し作成するための障壁が低く設定されていたことを意味します。

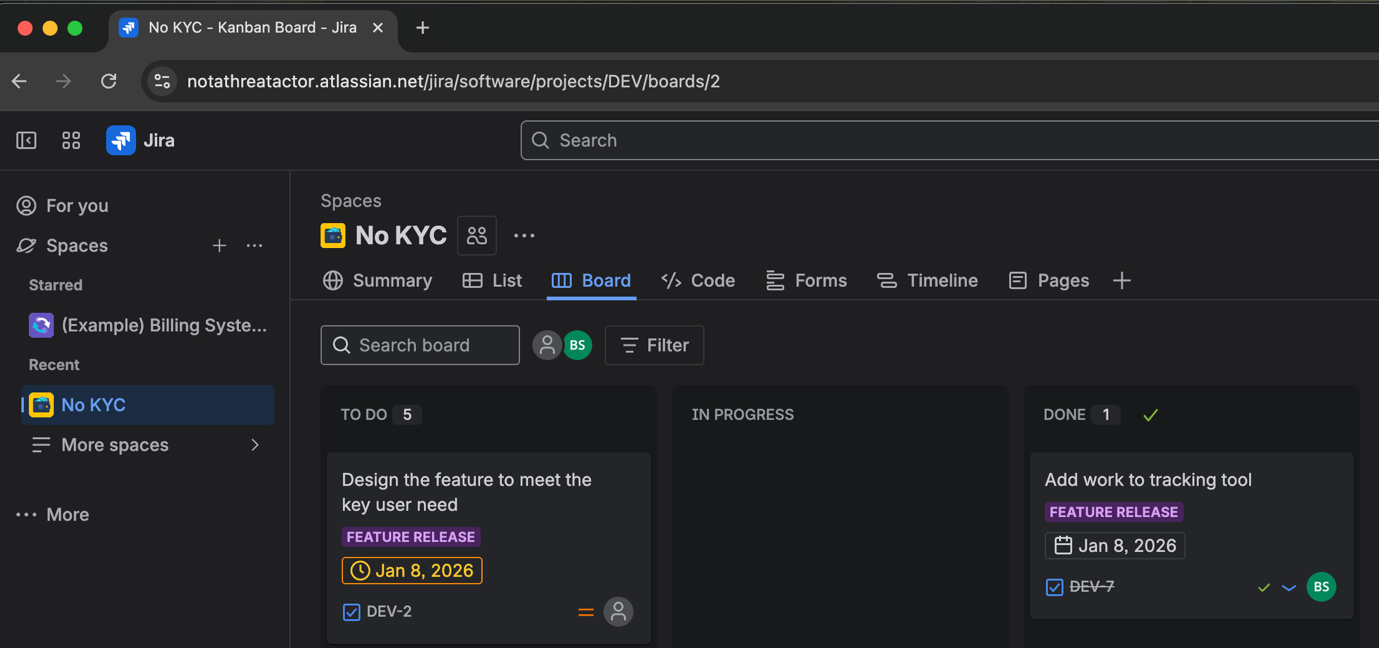

加えてJiraには、CSVファイルを用いてユーザを一括登録できる機能があることも判明しました。ただしこの機能を用いると管理者側に通知が届くため、攻撃者にとっては自身の不正活動を露見させる可能性があります。そこで攻撃者は、Jiraの自動化ルールを悪用し、統合されたメールシステム経由で特別に細工されたスパムを配信させていました。これにより攻撃者は、管理者側へのアラート通知を制御しつつ、自身の不正活動の検知を回避していたと考えられます。

なお、本調査では、これらのキャンペーンで確認されたスパム配信フローの一例をJiraの自動化ルールを用いて再現しました。その結果、当設定においては、Jira接続を示す指標は送信元メールアドレスのみで、メールデータの構造(メール本文など)からはJiraから配信されたメールであることは全く判別できないことが判明しました。特筆すべきは、攻撃者が標的ユーザをインスタンスに登録する必要がなく、Jiraプロジェクトに招待する必要もない点です。これにより攻撃者は、自身のインフラを露呈させたり、標的ユーザを招待したりすることなく、匿名で広範囲にスパムを配信できるようにしていました。

第二段階:攻撃者による標的ユーザの選定およびスパム生成手口

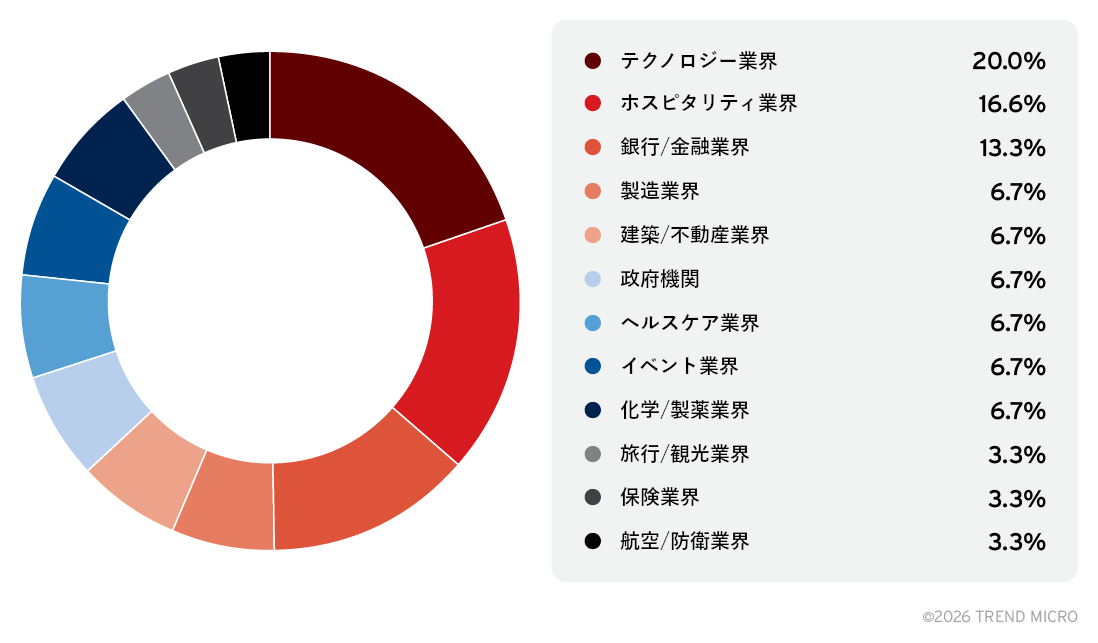

TrendAI™の観測データ(テレメトリ)から、攻撃者が明確な意図を持って特定の法人組織、言語(特定の母国語話者)、業界に焦点を当ててスパムを配信していたことがわかりました。複数の事例で確認された標的リストには、ロシア生まれで現在国外で生活・就労している高度な技術力を持つ個人ユーザが含まれていました。これは、攻撃者の動機が依然として金銭的利益の獲得である一方で、これらのキャンペーンで標的が選定されていたことを示唆しています。

別の標的リストは、主に英語、フランス語、ドイツ語、イタリア語、ポルトガル語話者で構成されており、これらの標的ユーザは、オンラインカジノに関わるスパムを受信していました。攻撃者は、標的ユーザの母国語に合わせて件名を個別に作成していました。件名を個別に作成するという追加手順は、スパムの内容をパーソナライズ化し、地域に関係なく、標的ユーザの反応率を高めようとする意図的な取り組みであることを示しています。

第三段階:スパム配信手口

配信段階で攻撃者は、Miraに統合されたメールシステムを悪用してスパムを配信しました。これらのスパムは、主に以下の2つの要因により、初期段階で機能するセキュリティ制御の多くを回避できたと考えられます。

- 信頼性の高い正規送信ドメイン(atlassian.net)を悪用していた

- Jira Cloudに統合されたメールシステム経由で正当な署名(SPFとDKIM)を悪用し、スパムフィルタに信頼性の高い送信元と認識させることで、スパムとして検知されることを回避していた

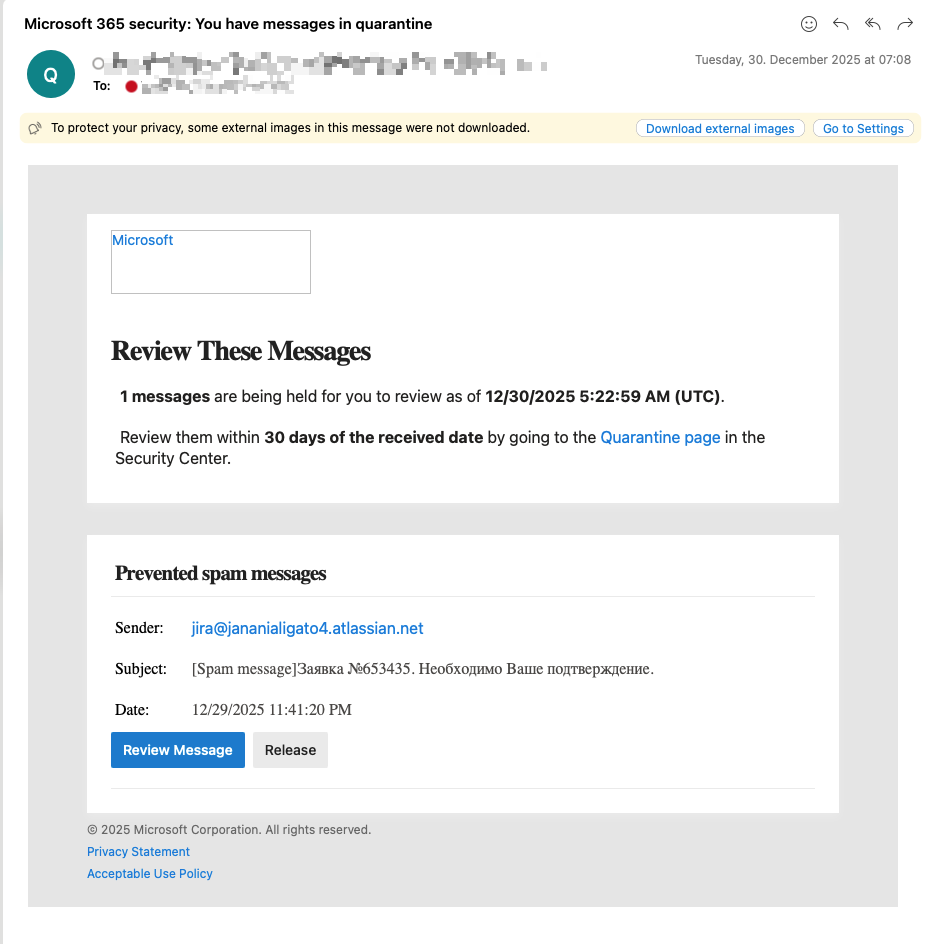

これらのキャンペーンで確認された件名は、高精度に翻訳されており、標的ユーザの母国語に合わせて個別に作成されたものと推測されます。具体例を以下に示します。

ロシア語

Заявка №<ランダムな数字> Требуется Ваше подтверждение.

English: Application №<random number> Your confirmation is required.

和訳: アプリケーション番号<ランダムな数字> あなたの承認が必要です。

Заявка №<random number> Необходимо Ваше подтверждение.

English: Application №<random number> Your confirmation is necessary.

和訳: アプリケーション番号<ランダムな数字> あなたの承認が必要です。

イタリア語

Una nuova opportunità di gioco è disponibile

English: A new gaming opportunity is available

和訳: 新たなゲームがご利用可能となりました。

Il gioco è ora disponibile

English: The game is now available

和訳: 対象のゲームが現在ご利用可能となりました。

Aggiornamento della piattaforma e offerta: №<random number>

English: Platform update and offer: №<random number>

和訳: プラットフォームの更新および特典のご案内: №<ランダムな数字>

英語

A new year gift from us: id<random number>

和訳:私達からの新年の贈り物です: id<ランダムな数字>

A holiday note for you: id<random number>

あなたに宛てたホリデーメッセージです: id<ランダムな数字>

Notification №<random number>. Haven`t you picked up your gifts yet? Hurry up.

通知番号№<ランダムな数字>. まだギフトを受け取っていませんか?すぐにご確認ください。

Get your first bonus now: id<random number>

最初の報酬金を今お受け取りください: id<ランダムな数字>

Special Gaming Opportunity: No<random number>

特別なゲームの機会: No<ランダムな数字>

複数の事例で攻撃者は、Jiraが生成した一般的な内容をスパムの件名に用いて、オンラインカジノのランディングページや投資詐欺につながる不正サイトに誘導するリンクを押下するようスパム受信者を誘導しようと試みましたが、実効性は低いものであったと推測されます。攻撃者がJiraの生成した内容をスパムの件名を用いた理由は不明です。単なる人的ミス、または、自動化ルールにおける設定不備の可能性も考えられます。

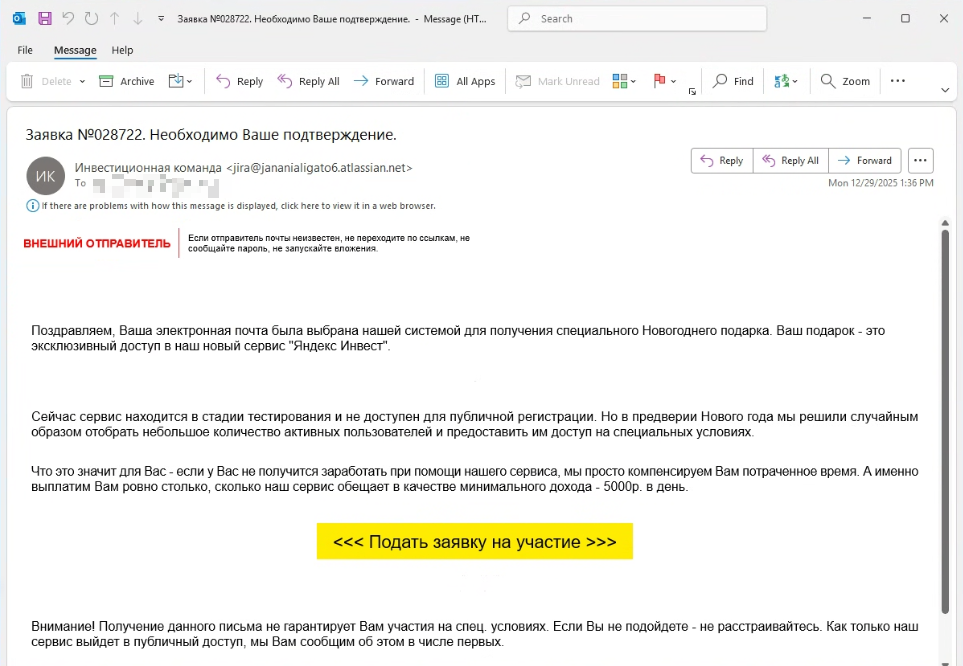

図4は、標的ユーザの一人が受信し、隔離されたスパムの具体例です。

TrendAI™ Researchは、図4の内容に似たスパムをマルウェア検査サイト「VirusTotal」上で発見しました。同スパムでは、投資サービスの先行アクセス権が誘導手口として用いられていました。スパムの本文がキリル文字で記述され、言及されている通貨単位がルーブルであることから、このキャンペーンでは、特にロシア語話者が標的となっていたと考えられます(図5)。

第四段階:ユーザによるリンク押下後に配信されるペイロード

スパム上のリンクをクリックした場合、以下を含む、複数のドメインに誘導されることが判明しました(TrendAI™ Researchのテレメトリに基づく)。

adrinal[.]com

barankinyserialxud[.]online

archicad3d[.]com

侵入の痕跡に関する一覧は、こちらをご参照ください(本記事最下部に記載するIoC情報に同じ)。

多くのスパムには、最終的にランディングページに誘導する中継ドメイン「go[.]sparkpostmail1[.]com」を指し示すリンクも埋め込まれていました。このドメイン(ホスト名)は、正規のマーケティングメールやトランザクションメールにしばしば用いられるメールシステムと紐づけられていました。ただし、このキャンペーンで実証されているように、攻撃者がスパム内の誘導手口を隠匿するために当ドメインを悪用する可能性があります。

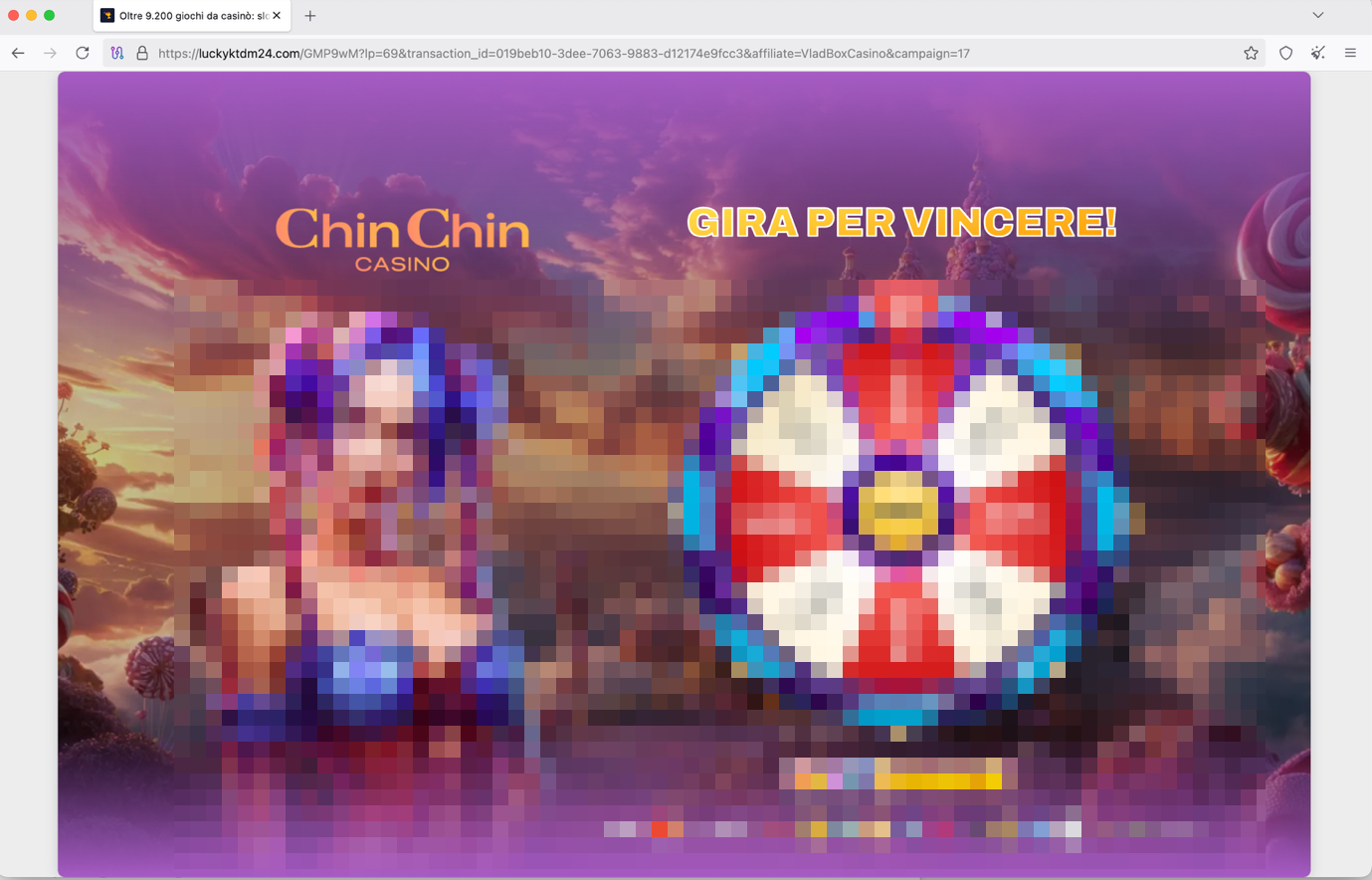

スパム内では、「Keitaro」と呼ばれるトラフィック分配システム(TDS:Traffic Distribution System)を指し示すリンクも確認されました。Keitaroは、広告収益(アフィリエイト)や広告キャンペーンの追跡を目的に用いられる正規ソフトウェアです。ただし本事例では、スパム内のリンクから最終的にランディングページへと誘導するために悪用されていました。ランディングページの内容は、投資案件やオンラインカジノなど多岐に渡ります(図6)。

標的分析

TrendAI™ Researchの分析では、既にJira Cloudを利用している法人組織が主な標的の1つとして狙われていることがわかりました。なお、本キャンペーンで特定されたすべてのドメインで稼働中のJiraインスタンスが確認されており、攻撃者がJiraに統合されたメールシステムを用いる法人組織を意図的に選定し、配信達成率を高めようとしていたことが窺えます。メールの送受信量が多く、コラボレーションツールを積極的に導入している業界もまた、Jiraが生成するメール通知を信頼し、通常業務で頻繁に活用している可能性が高いため、当スパムキャンペーンの標的として狙われるおそれがあります。

TrendAI Vision One™によるプロアクティブセキュリティ

TrendAI Vision One™は、Cyber Risk Exposure Management(CREM)やセキュリティオペレーションを一元化し、オンプレミス、ハイブリッド、マルチクラウド環境にまたがる堅牢な多層防御を提供する、唯一のAI駆動型統合セキュリティ基盤です。

TrendAI Vision One™ Email and Collaboration Security

スパムを用いた新たな戦術や高度化し続けるサイバー脅威からIT資産を保護するためには、サイロ化されたセキュリティツールだけでは不十分です。ユーザ、データ、コミュニケーションをあらゆる層で保護できる、エンタープライズ環境に特化した駆動型統合セキュリティ基盤が必要です。

TrendAIが提供する「Email and Collaboration Security」は、AIを活用した脅威検知や人的リスク管理を通じた安全性の高い通信や円滑な連携を可能にします。同クラウドネイティブソリューションは、AI / 機械学習やふるまい分析を活用し、リスクに基づいてポリシーを適用することで、AIが生成した誘導手口(フィッシングやビジネスメール詐欺(BEC:Business Email Compromise)など)、ランサムウェア、その他の高度なサイバー攻撃がもたらすリスクをプロアクティブに軽減できるよう支援します。これらの機能により、当スパムキャンペーンに類似する手口を早期に検知できるほか、高い回復力を維持できるようになります。

TrendAI Vision One™ Threat Intelligence Hub

TrendAI Vision One™ Threat Intelligence Hubでは、新たな脅威や攻撃者に関する最新の知見やTrendAI™ Research独自の戦略レポート、Threat Intelligence Feed(脅威インテリジェンスを用いたソリューション)を提供しています。

新たな脅威:Atlassian Jira Infrastructure Abuse to Bypass Security Controls

Trend Vision Oneのアプリ「Intelligence Report」(IoC Sweeping)

Atlassian Jira Infrastructure Abuse to Bypass Security Controls

スレットハンティングクエリ

Trend Vision Oneの検索機能「Search」アプリ

Trend Vision Oneをご利用のお客様は、検索アプリにお客様の環境内のデータを用いることで、本ブログ記事で言及されている悪意のある指標をマッチングまたはハントすることができます。

mailMsgSubject:"%Заявка №" AND mailMsgSubject:"Необходимо Ваше подтверждение"

TrendAI Vision Oneをご利用中で、「Threat Insights」が有効となっている場合、より多くの脅威ハンティングクエリをご確認いただけます。

侵入の痕跡(IoC: Indicators Of Compromise)

本ブログ記事に関する侵入の痕跡は、こちらをご参照ください。

参考記事:

Spam Campaign Abuses Atlassian Jira, Targets Government and Corporate Entities

By: TrendAI™ Research

翻訳:益見 和宏(Platform Marketing, TrendAI™ Research)