フィッシング

漏えい情報を悪用するフィッシング詐欺、フランスの事例を解説

トレンドマイクロは様々なインターネット上の脅威を監視する中で、あるフィッシングキャンペーンを確認しました。このキャンペーンに関する弊社の調査結果から、サイバー犯罪者は以前に他社から漏洩した情報を元にフィッシング攻撃を行っていたものと推測されます。本ブログ記事では特定の漏洩情報が次の被害に繋がった事例として、当該調査結果の詳細についてお伝えします。

トレンドマイクロは様々なインターネット上の脅威を監視する中で、あるフィッシングキャンペーンを確認しました。このキャンペーンに関する弊社の調査結果から、サイバー犯罪者は以前に他社から漏洩した情報を元にフィッシング攻撃を行っていたものと推測されます。本ブログ記事では特定の漏洩情報が次の被害に繋がった事例として、当該調査結果の詳細についてお伝えします。

2020年6月、フランスの小売企業「Darty社」は国内利用者のクレジットカード情報を狙うネット詐欺キャンペーンについて注意喚起を行いました。新型コロナウイルスCovid-19の影響によりフランスでは11月中頃から都市封鎖(ロックダウン)が行われていたため、多くの人が実店舗に足を運ぶ代わりにオンラインで商品を注文することを選択している時期でもありました。そのため、サイバー犯罪者は、大企業の名前を悪用するフィッシング詐欺を活発化させていたものと考えられます。

■悪意のある電子メール

長年にわたり攻撃者は、クレジットカード情報を窃取するために数え切れないほどのソーシャルエンジニアリングの手法を採用してきました。このキャンペーンの背後にいる攻撃者は、動画配信サービスサイト、州の税務署、金融機関、その他の企業を騙るメールを拡散していたと推測されています。中には特定の国の大手業者を装うものもありますが、今回のキャンペーンの背後にいる攻撃者は、フランスの有名な小売企業であるDarty社になりすましてキャンペーンを実行しました。

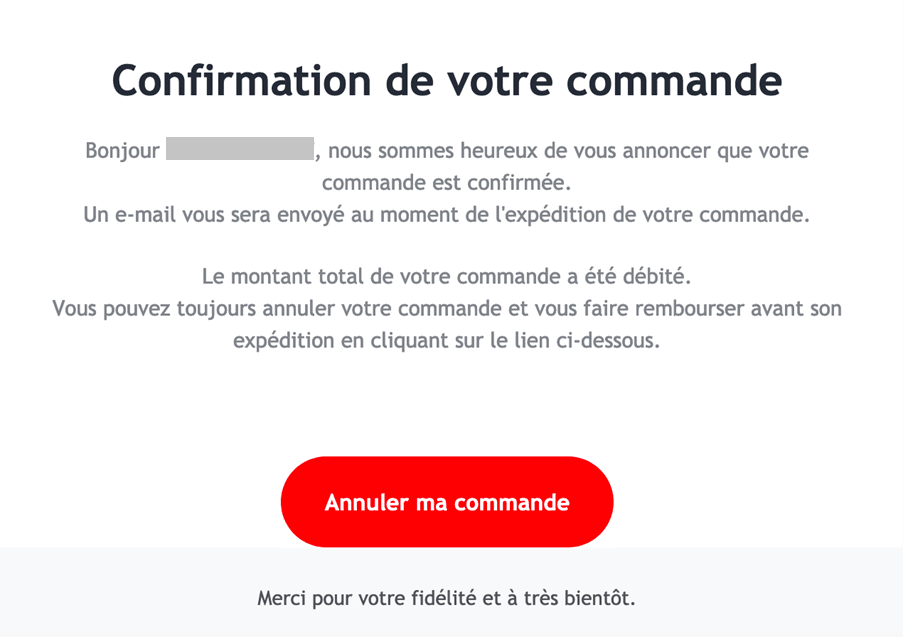

今回のキャンペーンで使用されたメールの内容には、標的となった利用者が購入したとする偽の注文確認が記されています。

訳:ご注文内容の確認

こんにちは、ご注文が確定したことをお知らせいたします。

ご注文いただいた商品の発送時にメールをお送りします。

ご注文の合計金額が引き落とされています。

下記のリンクをクリックすることで、いつでもご注文をキャンセルして、発送前に返金を受けることができます。

[ 注文を取り消す ]

またのご利用を心よりお待ちしております。

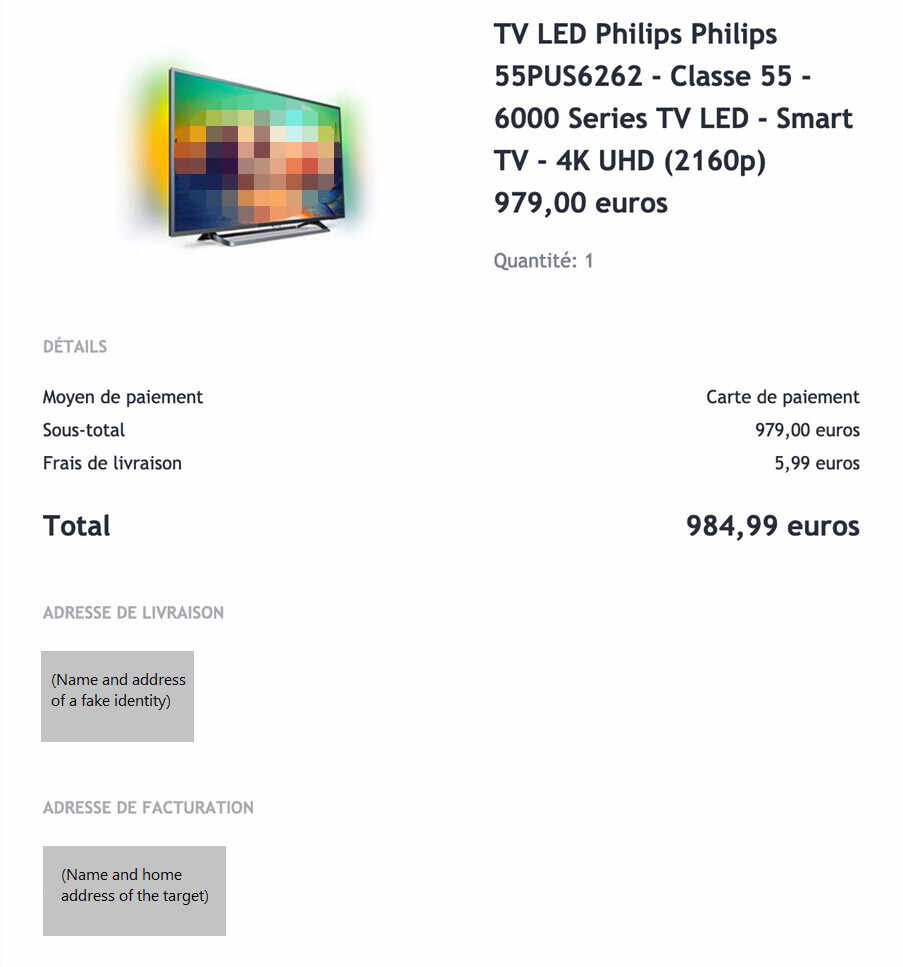

一部のフィッシングメール同様、このメッセージ(図1)には利用者に請求されると見られる偽の注文内容の詳細について記されています。しかし、このメールに記されている請求先は標的となった利用者の過去または現在の実際の自宅住所であることから、これまで確認されてきたような不特定多数へのばらまき型のネット詐欺手口とは全く異なることがわかります。

思いもよらぬメールを目にしたユーザは、おそらくこう思うでしょう。1,000ユーロ(約126,000円)近い金額の注文を支払うために自身のクレジットカード情報が第三者に不正に利用されている。そしてユーザは、この不当な請求を取り消すために、メールに記されている赤い[ Annuler ma commande ](注文を取り消す)ボタン(図1)をクリックします。

■フィッシングページ

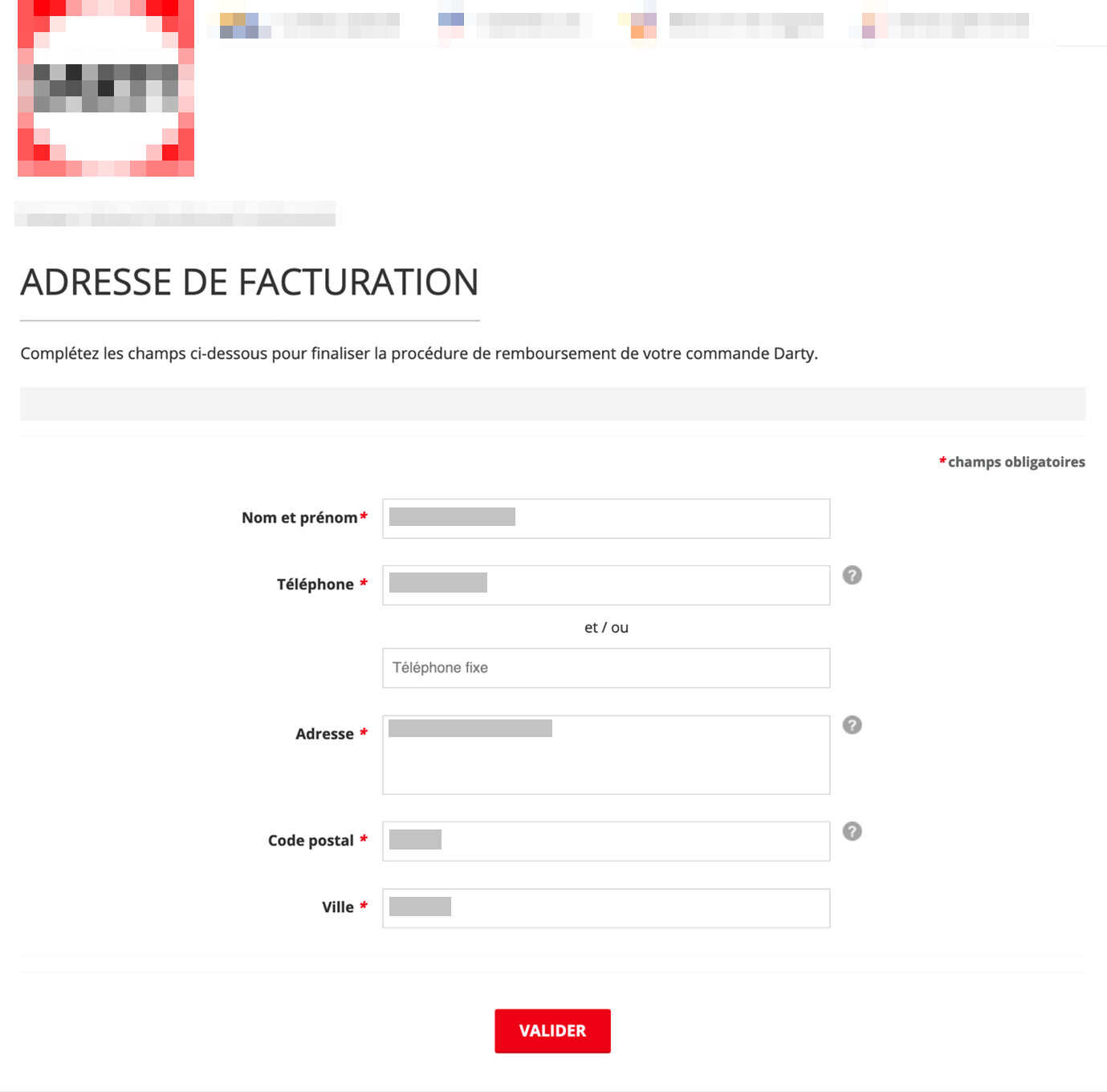

ここからが本当のネット詐欺の手口の始まりです。赤い[ 注文を取り消す ]ボタンをクリックすると、ユーザは再びDarty社のロゴが使用されたフィッシングページ(図3)へと誘導されます。

誘導されたフィッシングページでは、ターゲットの詳細情報(姓、名、電話番号、住所)がすでに仮入力されたページ(図3)が表示されます。

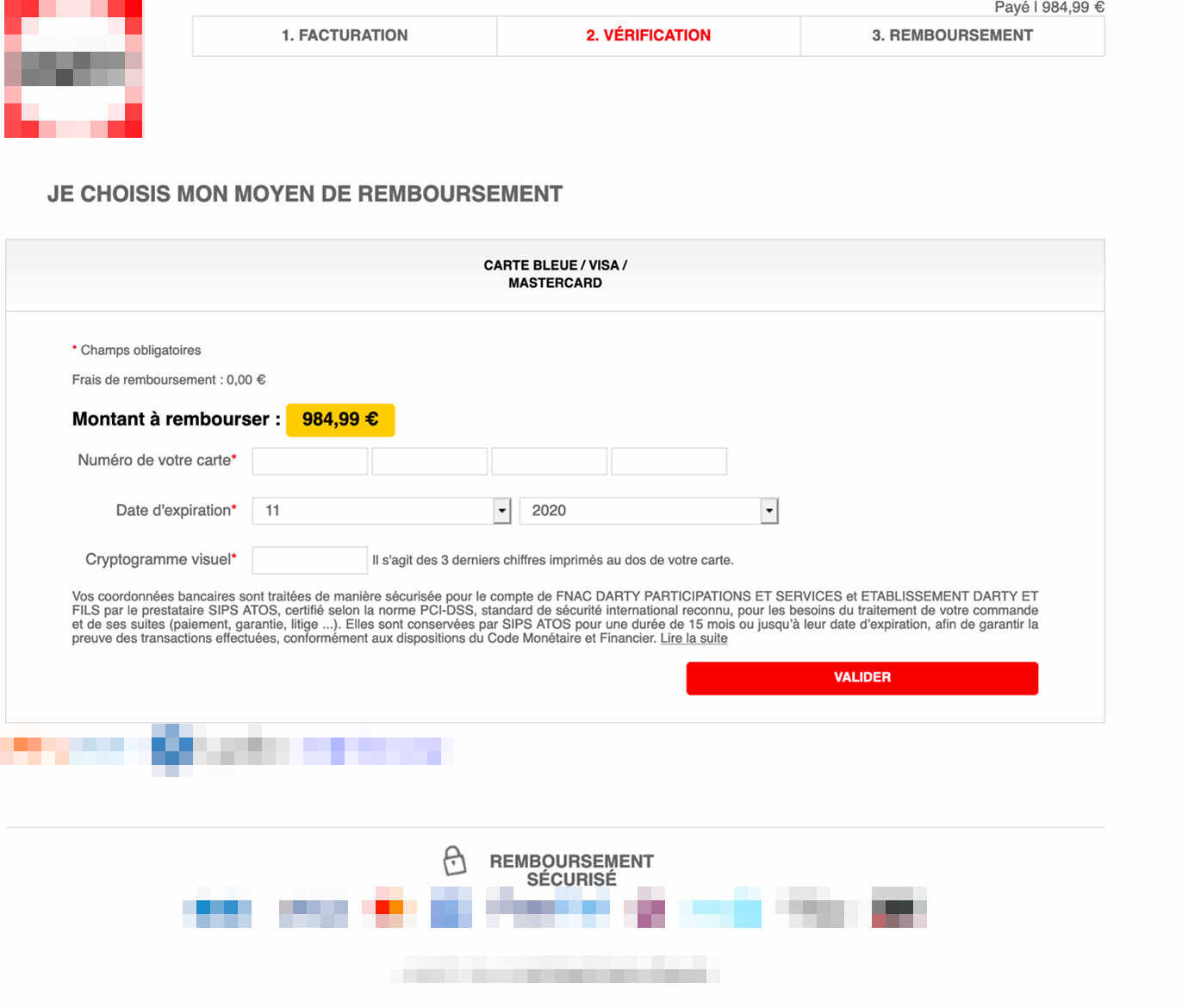

正しい情報が入力されていることを確認し、[ VALIDER ](承認)ボタンをクリックすると、2つ目のフィッシングページ(図4)に誘導され、ユーザのクレジットカード情報を入力するよう求められます。

クレジットカード情報を入力して送信が完了すると、これらの入力情報は攻撃者に送信されて不正活動に悪用される可能性があります。

■攻撃者はどこから個人情報を入手したのか?

短絡的に考察した場合、何らかの形でDarty社から顧客情報が盗まれた、あるいは漏えいしたのではないかと考えるかもしれません。しかし実際はそうではなかったようです。トレンドマイクロは、攻撃者がフランスに拠点を置く引っ越し用レンタカーサービス会社の持つ情報を何らかの方法で入手し、今回のキャンペーンで使用したと信じるに足る十分な証拠を入手しました。弊社がこの結論に至った理由の1つは、弊社従業員の1人が当該レンタカーサービス会社のメッセージ専用のプライベートメールアドレスで当該キャンペーンからのフィッシングメールを受信したという事実です。これにより、攻撃者はレンタカーサービス会社の情報から氏名や自宅住所・電話番号などの情報を収集した、ということが説明できます。攻撃者がどのようにしてデータベースを入手したのか、また、別のソースから収集したメールアドレスも標的としていたのかについてはまだ明らかになっていません。トレンドマイクロでは、関係企業に調査結果について報告し、全貌解明のためにさらなる調査を進めています。

■フィッシングページに認証情報を入力し送信してしまった場合の対処法

フィッシングページにクレジットカード情報を入力して送信してしまったユーザは、クレジットカードの不正利用を防ぐために、直ちに提携金融機関に連絡してください。

■被害に遭わないためには

攻撃者はユーザの認証情報を詐取するために執拗に攻撃を続けています。ネット詐欺に関連する脅威に対抗するために、以下のベストプラクティスを採用することが推奨されます。

- クレジットカード情報や認証情報の入力を要求する電子メールやWebページには警戒する必要があります。送信元のメールアドレスやWebサイトへのリンクが安全なものであるかどうかを確認しましょう。Webサイトの安全性を確認したい場合はトレンドマイクロの「Site Safety Center」でご確認いただけます

- 同じID・パスワードを組み合わせて使用している場合、1つのアカウント情報が詐取された際に、連鎖的にほかのアカウントも乗っ取られてしまう恐れがあります。他から入手したID・パスワードで不正ログインを試みる「アカウントリスト攻撃」などの手法に用いられる可能性があるからです。このような事態を未然に防ぐために、Webサイトやオンラインサービスを利用する際は、それぞれ別のID・パスワードを設定することが推奨されます。またパスワード管理ツールを使用することにより、パスワードの複雑性を保つと同時に複数サイトですべて異なるパスワードを使用するなど、パスワード運用における利用者の負担を軽減することができます。

■トレンドマイクロの対策

メール対策製品「Trend Micro Cloud App Security™」は、WebレピュテーションとURL動的解析、機械学習を使用した不審メール検出技術により、電子メールレイヤーを保護します。メッセージ本文だけでなく、添付ファイル内の不審なコンテンツを検出できます。また、サンドボックスによるマルウェア解析とドキュメントエクスプロイト検出を提供することができます。

トレンドマイクロのパスワード管理ツールとして「パスワードマネージャー」を提供しています。

■侵入の痕跡(Indicator of Compromise、IoC)

今回の記事に関する侵入の痕跡はこちらを参照してください。

参考記事:

- 「Scammers Use Home Addresses of Targets in France」

by Cedric Pernet, Trend Micro

記事構成:岡本 勝之(セキュリティエバンジェリスト)

翻訳:益見 和宏(Core Technology Marketing, Trend Micro™ Research)