WORM_PALEVO.KK

Windows 98, ME, NT, 2000, XP, Server 2003

マルウェアタイプ:

ワーム

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

感染経路:リムーバブルドライブを介した感染活動、ピアツーピア(P2P)ネットワークを介した感染活動、インスタントメッセンジャ(IM)を介した感染活動

トレンドマイクロは、このワームをNoteworthy(要注意)に分類しました。

このワームは、メディアやセキュリティ企業からの注目を集めています。

ワームは、標的とするコンピュータに対し、サービス拒否(DoS)攻撃をする機能を備えています。ワームは、不正リモートユーザによって操作されるリモートサーバからのコマンドを受信し、標的とするコンピュータに対し、SYNフラッド攻撃を行います。

ワームは、リモートサーバからのコマンドを受信し、他のマルウェアや自身のコピーの更新版をダウンロードします。

ワームは、リムーバブルドライブを介してコンピュータに侵入します。 ワームは、リモートサイトから他のマルウェア、グレイウェアまたはスパイウェアにダウンロードされ、コンピュータに侵入します。 ワームは、リモートサイトから他のマルウェアまたはグレイウェアにダウンロードされ、コンピュータに侵入します。 ワームは、悪意あるWebサイトからユーザが誤ってダウンロードすることにより、コンピュータに侵入します。

ワームは、特定のアプリケーションのアイコンを用いて、検出および削除を避けます。

ワームは、すべての物理ドライブおよびリムーバブルドライブ内にフォルダを作成します。 ワームは、ユーザが感染コンピュータ上のドライブへアクセスすると自身のコピーが自動実行するように、"AUTORUN.INF" を作成します。

ワームは、不正リモートユーザからリモートで受信する特定のコマンドを実行します。これにより、感染コンピュータおよび同コンピュータ上の情報は危険にさらされることとなります。

詳細

侵入方法

ワームは、リムーバブルドライブを介してコンピュータに侵入します。

ワームは、リモートサイトから他のマルウェア、グレイウェアまたはスパイウェアにダウンロードされ、コンピュータに侵入します。

ワームは、リモートサイトから以下のマルウェアまたはグレイウェアにダウンロードされ、コンピュータに侵入します。

- SWF_PALEVO.KK

ワームは、悪意あるWebサイトからユーザが誤ってダウンロードすることにより、コンピュータに侵入します。

ワームは、以下の悪意あるWebサイトからユーザが誤ってダウンロードすることにより、コンピュータに侵入します。

- http://www.{BLOCKED}com.com/FlashPlayer10.0.45.2.exe

インストール

ワームは、以下のフォルダを追加します。

- %System Root%\RECYCLER

- %System Root%\RECYCLER\{SID}

(註:%System Root%は、標準設定では "C:" です。また、オペレーティングシステムが存在する場所です。)

ワームは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %System Root%\RECYCLER\{SID}\recycle.exe

- %User Temp%\setup32temp.exe

(註:%System Root%は、標準設定では "C:" です。また、オペレーティングシステムが存在する場所です。. %User Temp%はWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 98 および MEの場合、"C:\Windows\Temp"、Windows NT の場合、"C:\Profiles\<ユーザー名>\TEMP"、Windows 2000、XP、Server 2003 の場合、"C:\Documents and Settings\<ユーザー名>\Local Settings\TEMP" です。)

ワームは、以下のファイルを作成します。

- %System Root%\RECYCLER\{SID}\Desktop.ini

- {drive letter}:\U3ROM\Desktop.ini

(註:%System Root%は、標準設定では "C:" です。また、オペレーティングシステムが存在する場所です。)

ワームは、以下のアプリケーションのファイルアイコンを使用します。

- Recycle Bin

自動実行方法

ワームは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

Taskman = "%System Root%\RECYCLER\{SID}\recycle.exe"

感染活動

ワームは、すべての物理ドライブおよびリムーバブルドライブ内に以下のフォルダを作成します。

- {drive letter}:\U3ROM

ワームは、ピアツーピア(P2P)ネットワーク上で使用される以下のフォルダ内に自身のコピーを作成します。

- Ares

- BearShar

- iMesh

- Shareaza

- Kazaa

- DC++

- eMule

- LimeWire

ワームは、すべてのリムーバブルドライブ内に以下として自身のコピーを作成します。

- {drive letter}:\U3ROM\flyhigh.exe

ワームは、ユーザが感染コンピュータ上のドライブへアクセスすると自身のコピーが自動実行するように、"AUTORUN.INF" を作成します。

上記INFファイルには、以下の文字列が含まれています。

;{garbage characters}

[AutoRun

;{garbage characters}

open=U3ROM/flyhigh.exe

;{garbage characters}

:jmp0

;{garbage characters}

icon=%System%\SHELL32.dll,4

;{garbage characters}

:jmp3

;{garbage characters}

action=Open folder to view files using Windows Explorer

;{garbage characters}

shelL\opeN\commanD=U3ROM/flyhigh.exe

;{garbage characters}

Shell\Explore\Command=U3ROM/flyhigh.exe

;{garbage characters}

useautoplay=1

;{garbage characters}

:GOTO NUL

(註:%System%はWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 98 および MEの場合、"C:\Windows\System"、Windows NT および 2000 の場合、"C:\WinNT\System32"、Windows XP および Server 2003 の場合、"C:\Windows\System32" です。)

ワームは、上記のインスタントメッセンジャ(IM)を用いて、以下のメッセージを送信します。

MSN Messenger

バックドア活動

ワームは、不正リモートユーザからの以下のコマンドを実行します。

- Download other malware

- Update itself

- Launch Denial of Service (DoS) attacks against target systems

その他

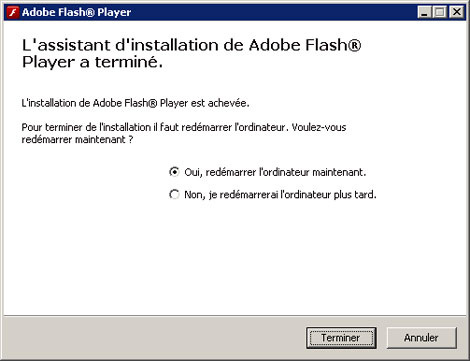

ワームは、以下の画像を表示します。

ワームが実行するコマンドは、以下のとおりです。

- 他のマルウェアのダウンロード

- 自身の更新

- DoS攻撃の実行

対応方法

手順 1

Windows XP および Windows Server 2003 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

スタートアップディスク、または、回復コンソールを用いて、「WORM_PALEVO.KK」として検出されたファイルを確認し削除します。

手順 4

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\Software\Microsoft\Windows NT\CurrentVersion\Winlogon

- Taskman = %System Root%\RECYCLER\{SID}\recycle.exe

- Taskman = %System Root%\RECYCLER\{SID}\recycle.exe

手順 5

以下のフォルダを検索し削除します。

- %System Root%\RECYCLER

- {drive letter}:\U3ROM

手順 6

「WORM_PALEVO.KK」が作成した AUTORUN.INF を検索し削除します。このファイルには、以下の文字列が含まれています。

[AutoRun

;{garbage characters}

open=U3ROM/flyhigh.exe

;{garbage characters}

:jmp0

;{garbage characters}icon=%System%\SHELL32.dll,4;{garbage characters}:jmp3;{garbage characters}

action=Open folder to view files using Windows Explorer

;{garbage characters}

shelL\opeN\commanD=U3ROM/flyhigh.exe

;{garbage characters}

Shell\Explore\Command=U3ROM/flyhigh.exe

;{garbage characters}

useautoplay=1

;{garbage characters}

:GOTO NUL

手順 7

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「WORM_PALEVO.KK」と検出したファイルの駆除を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください