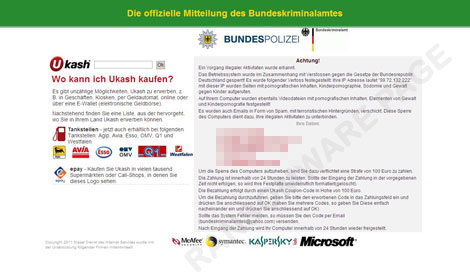

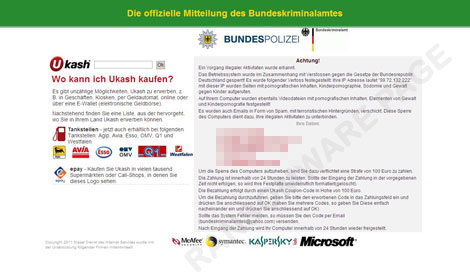

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。その理由として、ダメージ度や感染力、あるいは、その両方の脅威レベルの高まりが挙げられます。マルウェアは、"EXPLORER.EXE" 中に確認されるすべての実行中スレッドを停止することで、感染コンピュータをロックします。マルウェアは、ドイツ語で Graphical User Interface(GUI)を表示し、金銭を要求します。

マルウェアは、特定のWebサイトにアクセスし、コンピュータのネットワーク情報を確認します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を変更します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Winlogon

Shell = "{malware path and file name}"

(註:変更前の上記レジストリ値は、「Explorer.exe」となります。)

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- http://{BLOCKED}.{BLOCKED}.187.232/s.php?a=2

これは、身代金要求型マルウェア(ランサムウェア)の検出名で、"EXPLORER.EXE" 中に確認されるすべての実行中スレッドを停止することで、感染コンピュータをロックします。マルウェアは、以下のようにドイツ語で Graphical User Interface(GUI)を表示し、金銭を要求します。

マルウェアは、以下のWebサイトにアクセスし、コンピュータのネットワーク情報を確認します。

- http://{BLOCKED}s.ip2location.com/ib2/

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

スタートアップディスク、または、回復コンソールを用いて、「TROJ_RANSOM.WI」として検出されたファイルを確認し削除します。

[ 詳細 ]

[ 戻る ]

マルウェアのファイルの確認および削除:

• Windows XP および Server 2003 の場合:

- 最新のバージョン(エンジン、パターンファイル)を導入したセキュリティ対策製品を用いてウイルス検索を実行し、検出したマルウェアのパス名およびファイル名を確認し、メモ等をとってください。

- [スタート]-[ファイル名を指定して実行]を選択し、"secpol.msc" と入力し、Enter を押します。

- 左側のパネルにある [ローカル ポリシー]-[セキュリティ オプション] をダブルクリックします。

- 右側のパネルにある [回復コンソール:すべてのドライブとフォルダに、フロッピーのコピーとアクセスを許可する] をダブルクリックします。

- [有効] を選択し、[OK] をクリックします。

- Windows のインストール CD を使用して、コンピュータを再起動します。

- [セットアップへようこそ] 画面で、修復の R キーを押します。

- キーボードを選択します。

- 修復する Windows がインストールされているドライブを選択します(通常は 1 を選択します)。

- 管理者のパスワードを入力し、Enter を押します。管理者パスワードがない場合は、何も入力せずにEnter を押します。

- 以下のコマンドを入力し、Enter を押します。

SET AllowAllPaths = TRUE

del "<上記で確認したマルウェアのパス名およびファイル名>"

※del と "<上記で確認したマルウェアのパス名およびファイル名>" の間に半角スペースを入れてください。 - コマンドプロンプトに exit と入力し、コンピュータを通常どおり再起動してください。

• Windows Vista、7 および Server 2008 の場合:

- Windows のインストールDVDを使用して、コンピュータを再起動します。

- インストールDVDによっては、インストール言語の選択が必要な場合があります。その場合、Windowsのインストールウィンドウで、言語、ロケール、キーボードレイアウトや入力方法を選択します。[次へ]-[コンピューターの修復]をクリックします。

- [Windowsの起動に伴う問題の修復用の回復ツールを使用します。]を選択。インストールされたWindowsを選択し、[次へ]をクリックします。

- [スタートアップ修復]ウィンドウが表示される場合、[キャンセル]-[はい]-[終了]をクリックします。

- [詳細オプション]-[コマンドプロンプト]を選択。[コマンドプロンプト]ウィンドウで、以下を入力し、Enterを押します。

BootRec.exe /fixmbr

del "<上記で確認したマルウェアのパス名およびファイル名>"

※del と "<上記で確認したマルウェアのパス名およびファイル名>" の間に半角スペースを入れてください。 - 上記で検出されたすべてのファイルについてこの手順を繰り返します。

- exitを入力し、Enterを押し、コマンドプロンプト画面を閉じます。

- [再起動]をクリックし、コンピュータを通常起動します。

• Windows 8、8.1 および Server 2012 の場合:

- Windows のインストールDVDを使用して、コンピュータを再起動します。

- インストールDVDによっては、インストール言語の選択が必要な場合があります。その場合、Windowsのインストールウィンドウで、言語、ロケール、キーボードレイアウトや入力方法を選択します。[次へ]-[コンピューターの修復]をクリックします。

- [トラブルシューティング]-[詳細オプション]-[コマンドプロンプト]を選択。[コマンドプロンプト]ウィンドウで、以下を入力し、Enterを押します。

BootRec.exe /fixmbr

del "<上記で確認したマルウェアのパス名およびファイル名>"

※del と "<上記で確認したマルウェアのパス名およびファイル名>" の間に半角スペースを入れてください。 - 上記で検出されたすべてのファイルについてこの手順を繰り返します。

- exitを入力し、Enterを押し、コマンドプロンプト画面を閉じます。

- [再起動]をクリックし、コンピュータを通常起動します。

手順 3

変更されたレジストリ値を修正します。

[ 詳細 ]

[ 戻る ]

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

事前に意図的に対象の設定を変更していた場合は、意図するオリジナルの設定に戻してください。変更する値が分からない場合は、システム管理者にお尋ねいただき、レジストリの編集はお客様の責任として行なって頂くようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

- From: Shell = "{malware path and file name}"

To: Shell = "Explorer.exe"

このマルウェアが変更したレジストリ値の修正:

- 「レジストリエディタ」を起動します。

- Windows 2000、XP および Server 2003 の場合:

[スタート]-[ファイル名を指定して実行]を選択し、regedit と入力し、Enter を押します。 - Windows Vista、7、Server 2008 の場合:

[スタート]をクリックし、検索入力欄に regedit と入力し、Enter を押します。 - Windows 8、8.1 および Server 2012 の場合:

画面の左下隅を右クリックし、[ファイル名を指定して実行]を選択します。入力ボックスに regedit と入力し、Enter を押します。

※regedit は半角英数字で入力する必要があります(大文字/小文字は区別されません)。

- レジストリエディタの左側のパネルにある以下のフォルダをダブルクリックします。

HKEY_LOCAL_MACHINE>SOFTWARE>Microsoft>Windows NT>CurrentVersion>Winlogon - 右側のパネルで以下のレジストリ値を検索します。

Shell = "{malware path and file name}" - [値の名前]上で右クリックし、[修正]または[変更]を選択します。[文字列の編集]ダイアログボックスが表示されたら、[値のデータ]を以下に変更します。

Shell = "Explorer.exe" - レジストリエディタを閉じます。

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「TROJ_RANSOM.WI」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。