RANSOM_JOKOZY.A

Trojan:Win32/Dynamer!ac (Microsoft); Ransom.KozyJozy (Malwarebytes); Trojan-Ransom.MSIL.Geograph.r (Kaspersky)

Windows

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

■ ランサムウェアファイル復号ツール公開

ランサムウェアの脅威が世界的に深刻になっている状況を受けて、ランサムウェアによって暗号化されたファイルの復号ツールをトレンドマイクロは公開しました。この復号ツールの使用方法や復号可能なファイルの条件などの制限事項については以下のダウンロードページを参照してください。

法人向けダウンロードURL:http://esupport.trendmicro.com/solution/ja-JP/1114224.aspx

個人向けダウンロードURL:https://esupport.trendmicro.com/support/vb/solution/ja-jp/1114210.aspx

また、トレンドマイクロでは、ランサムウェアの被害に遭われている法人・個人を対象に無料相談窓口も開設していますので、お困りの方は一度ご相談ください。

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

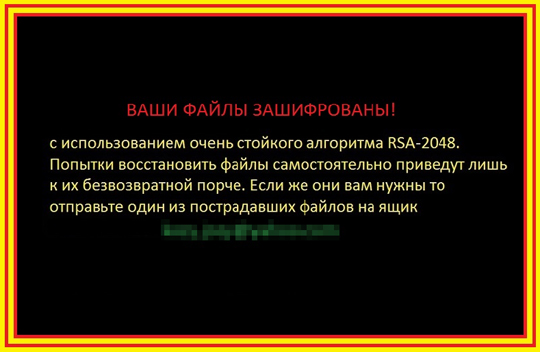

このランサムウェアは、感染PCで確認されたファイルを暗号化する機能を備えています。この不正活動により、身代金を支払うまでファイルがアクセス不可になります。ユーザが身代金を支払わない場合、暗号化されたファイルを使用することができません。ファイルを暗号化するために、非対称暗号化「RSA 2048」が利用されていることが確認されており、これにより身代金を支払わなければ、ファイルを複号することができなくなります。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のコンポーネントファイルを作成します。

- %User Profile%\w.jpg - ransom note

他のシステム変更

マルウェアは、以下のレジストリ値を追加します。

HKEY_CURRENT_USER\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

wall = %User Profile%\w.jpg

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .1cd

- .7z

- .accdb

- .arj

- .bmp

- .cd

- .cdr

- .dbf

- .doc

- .docx

- .epf

- .jpeg

- .jpg

- .ldf

- .max

- .md

- .mdb

- .mdf

- .odb

- .odg

- .ods

- .odt

- .png

- .ppt

- .pptx

- .psd

- .rar

- .rtf

- .tar

- .tif

- .xls

- .xlsx

- .zip

マルウェアは、以下のファイル名を使用し、暗号化されたファイルを改称します。

- {Original Filename}.31392E30362E32303136_{Key_ID}_LSBJ1

マルウェアは、以下のコマンドを実行して、シャドウコピーを削除します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- wall = %User Profile%\w.jpg

- wall = %User Profile%\w.jpg

手順 4

以下のファイルを検索し削除します。

- %User Profile%\w.jpg

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_JOKOZY.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください