RANSOM_HIDDENTEARCONFICKER.A

Ransom.HiddenTear!g1(Norton);Ransom:MSIL/Ryzerlo.A(Microsoft)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

その他は、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

その他は、以下のファイルを作成します。

- %Desktop%\Decrypt.txt ← Ransom Note

- %AppDataLocal%\Tempspech.exe ← Use for text to speech

- %AppDataLocal%\Tempconficker.exe

- {All Drives}\Attention!.Exe ← Modified Copy

- %Desktop%\Attention!.Exe ← Modified Copy

- %Application Data%\img.jpg ← Used as wallpaper

(註:%Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.. %AppDataLocal%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Local" です。. %Application Data%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Roaming" です。.)

他のシステム変更

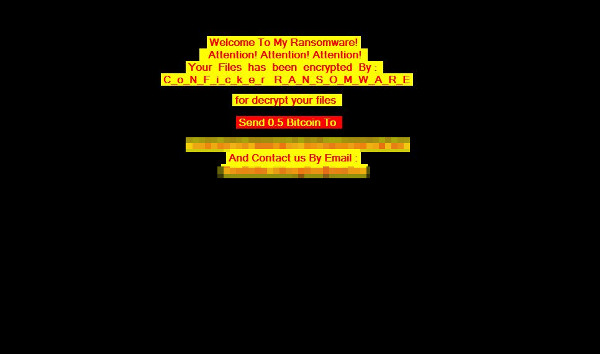

その他は、コンピュータのデスクトップの壁紙に以下の画像を設定します。

その他

その他は、以下の拡張子をもつファイルを暗号化します。

- .7z

- .amv

- .asp

- .aspx

- .avi

- .BAT

- .bmp

- .c

- .csv

- .dll

- .doc

- .docx

- .exe

- .fla

- .flv

- .gif

- .gz

- .html

- .icns

- .ico

- .iso

- .jar

- .jpg

- .mdb

- .midi

- .mov

- .mp3

- .mp4

- .mpg

- .mpv

- .mtv

- .odt

- .ogg

- .pbm

- .php

- .png

- .ppt

- .pptx

- .psd

- .rar

- .rtf

- .rv

- .rvx

- .sln

- .sql

- .tar

- .txt

- .ved

- .wm

- .wma

- .wmv

- .xls

- .xlsx

- .xml

- .xwmv

- .zip

その他は、以下のファイル名を使用し、暗号化されたファイルを改称します。

- {Original File Name and Extension}.conficker

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

以下のファイルを検索し削除します。

- %Application Data%\img.jpg

- %Desktop%\Decrypt.txt

- %AppDataLocal%\Tempspech.exe

- %AppDataLocal%\Tempconficker.exe

- {All Drives}\Attention!.Exe

- %Desktop%\Attention!.Exe

手順 5

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「RANSOM_HIDDENTEARCONFICKER.A」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 6

デスクトッププロパティを修正します。

ご利用はいかがでしたか? アンケートにご協力ください