Ransom.Win32.LOCKERGOGA.THBOGAI

Trojan-Ransom.LockerGoga(IKARUS); Win32/Filecoder.LockerGoga.B trojan(NOD32)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、異なるファイル名を用いて以下のフォルダ内に自身のコピーを作成します。

- %User Temp%\hvwfcsky{4-5 random numbers}.exe

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、以下のプロセスを追加します。

- %User Temp%\hvwfcsky{4-5 random numbers}.exe -w (if no parameter)

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

その他

マルウェアは、以下のパラメータを受け取ります。

- -w = allows encryption of all file types

- -v = display version

- -h = help message

- -m = email used in ransom note

- -e = erase file

- -l = create log file

- -j = allow multi threading

- -f = input file

- -r = dry run

- {filename} -w = encrypt a specific file

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .doc

- .dot

- .docx

- .docb

- .dotx

- .dotb

- .wbk

- .xlm

- .xlsx

- .xltx

- .xlsb

- .xlw

- .ppt

- .pps

- .pot

- .potx

- .ppsx

- .pptx

- .sldx

- .db

- .sql

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .locked

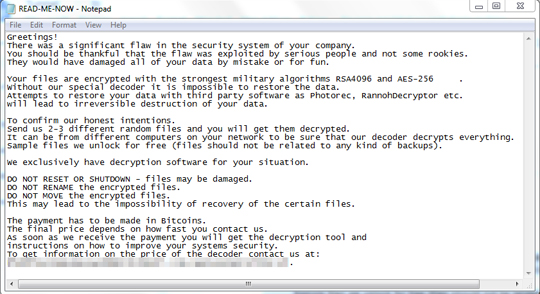

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

- READ-ME-NOW.txt

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

以下のファイルを検索し削除します。

- %User Temp%\hvwfcsky{4-5 random numbers}.exe

- READ-ME-NOW.txt

手順 5

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.LOCKERGOGA.THBOGAI」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください