PE_SALITY.BV-O

RDN/Generic BackDoor (McAfee), Backdoor:MSIL/Noancooe.C (Microsoft), Win32/Injector.DONI (ESET-NOD32)

Windows

マルウェアタイプ:

ファイル感染型

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

ウイルスは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

ウイルスは、標的とするホストファイルの末尾に自身のコードを追記することにより感染活動を実行します。

ウイルスは、ユーザが感染コンピュータ上のドライブへアクセスすると自身のコピーが自動実行するように、"AUTORUN.INF" を作成します。

詳細

侵入方法

ウイルスは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

ウイルスは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- {random filename}. {exe/cmd/pif}

ウイルスは、以下のファイルを作成します。

- %User Temp%\IXP000.TMP\@.cmd

- %User Temp%\IXP000.TMP\@.cm_

- %User Temp%\IXP000.TMP\@.cmdx

- %AppDataLocal%\CSIDL_

- %AppDataLocal%\CSIDL_X

- %User Temp%\{Random Numbers}.bat

- %User Temp%\{Random letters}.exe

- {Drive}\autorun.inf

- {Drive}\{Random Letters}.exe

- %User Temp%\IXP000.TMP\@.cmd.config

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。. %AppDataLocal%フォルダは、ローカルアプリケーションデータフォルダです。Windows 2000、XP、Server 2003の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data" です。また、Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Local" です。)

ウイルスは、以下のプロセスを追加します。

- %System%\net1 stop MpsSvc

- cmd.exe /c echo on error resume next:CreateObject("WScript.Shell").Run "%User Temp%\IXP000.TMP\@.cmd",1: >"%User Startup%\{random letter}.vbs"

- cmd.exe /c ""%User Temp%\{random numbers}.bat" "%User Temp%\IXP000.TMP\@.cmd" "

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.. %User Startup%フォルダは、現在ログオンしているユーザのスタートアップフォルダです。Windows 98およびMEの場合、通常 "C:\Windows\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows NTの場合、通常 "C:\WINNT\Profiles\<ユーザ名>\Start Menu\Programs\Startup" です。Windows XPの場合、通常 "C:\Documents and Settings\<ユーザ名>\Start Menu\Programs\Startup" です。Windows Vista、7、8の場合、通常 "C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" です。)

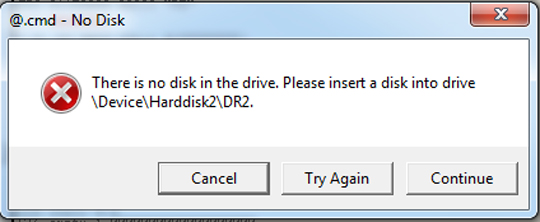

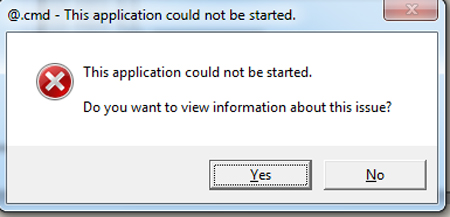

ウイルスは、以下の偽エラーメッセージを表示します。

ウイルスは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- qazwsxedc

- uxJLpe1m

自動実行方法

ウイルスは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce

wextract_cleanup0 = "rundll32.exe %System%\advpack.dll,DelNodeRunDLL32 "%User Temp%\IXP000.TMP\"

他のシステム変更

ウイルスは、以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications

HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications\

GeoExpert

HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications\

GeoExpert\Recent File List

HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications\

GeoExpert\Settings

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLUA = "0"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Explorer\

Advanced

Hidden = "2"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

AntiVirusOverride = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

AntiVirusDisableNotify = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

FirewallDisableNotify = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

FirewallOverride = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

UpdatesDisableNotify = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center

UacDisableNotify = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center\Svc

AntiVirusOverride = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center\Svc

AntiVirusDisableNotify = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center\Svc

FirewallDisableNotify = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center\Svc

FirewallOverride = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center\Svc

UpdatesDisableNotify = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Security Center\Svc

UacDisableNotify = "1"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Settings

GlobalUserOffline = "0"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLUA = "0"

HKEY_CURRENT_USER\Software\{Random}

d{Random}_{Random} = "{Random}"

ファイル感染

ウイルスは、以下の形式のファイルに感染します。

- .exe

- .scr

ウイルスは、標的とするホストファイルの末尾に自身のコードを追記することにより感染活動を実行します。

感染活動

ウイルスは、ユーザが感染コンピュータ上のドライブへアクセスすると自身のコピーが自動実行するように、"AUTORUN.INF" を作成します。

上記INFファイルには、以下の文字列が含まれています。

Note: The order of autorun.inf strings may vary and may contain a combination of uppercase and lowercase letters.

;{garbage characters}

[AutoRun]

;{garbage characters}

;{garbage characters}

open = {Random Filename}.{pif/cmd/exe}

;ShElL\eXPLOre\coMMAnD={Random Filename}.{pif/cmd/exe}

;

shElL\opEn\Default=1

;{garbage characters}

sHell\Open\cOMMAnD= {Random Filename}.{pif/cmd/exe}

sHElL\AuToplAy\cOMmAnD ={Random Filename}.{pif/cmd/exe}

プロセスの終了

ウイルスは、感染コンピュータ上で確認した以下のサービスを終了します。

- Agnitum Client Security Service

- ALG

- Amon monitor

- aswUpdSv

- avast! Antivirus

- avast! Mail Scanner

- avast! Web Scanner

- BackWeb Plug-in - 4476822

- BGLiveSvc

- BlackICE

- CAISafe

- ccEvtMgr

- ccProxy

- ccSetMgr

- F-Prot Antivirus Update Monitor

- fsbwsys

- FSDFWD

- F-Secure Gatekeeper Handler Starter

- fshttps

- InoRPC

- InoRT

- InoTask

- ISSVC

- LavasoftFirewall

- LIVESRV

- McAfeeFramework

- McShield

- McTaskManager

- navapsvc

- NOD32krn

- NPFMntor

- NSCService

- Outpost Firewall main module

- OutpostFirewall

- PAVFIRES

- PAVFNSVR

- PavProt

- PavPrSrv

- PAVSRV

- PcCtlCom

- PersonalFirewal

- PREVSRV

- ProtoPort Firewall service

- PSIMSVC

- RapApp

- SmcService

- SNDSrvc

- SPBBCSvc

- Symantec Core LC

- Tmntsrv

- TmPfw

- tmproxy

- UmxAgent

- UmxCfg

- UmxLU

- UmxPol

- vsmon

- VSSERV

- WebrootDesktopFirewallDataService

- WebrootFirewall

- XCOMM

ウイルスは、感染コンピュータ上でプロセスが常駐されていることを確認した場合、以下のいずれかの文字列を含むプロセスまたはサービスを終了します。

- ALERTSVC

- ALMON.

- ALOGSERV

- ALSVC.

- AMON.

- ANTI-TROJAN.

- ANTIVIR

- ANTS.

- APVXDWIN.

- ARMOR2NET.

- ASHAVAST.

- ASHDISP.

- ASHENHCD.

- ASHMAISV.

- ASHPOPWZ.

- ASHSERV.

- ASHSIMPL.

- ASHSKPCK.

- ASHWEBSV.

- ASWUPDSV.

- ATCON.

- ATUPDATER.

- ATWATCH.

- AUPDATE.

- AUTODOWN.

- AUTOTRACE.

- AUTOUPDATE.

- AVCIMAN.

- AVCONSOL.

- AVENGINE.

- AVGAMSVR.

- AVGCC.

- AVGCC32.

- AVGCTRL.

- AVGEMC.

- AVGFWSRV.

- AVGNT.

- AVGNTDD

- AVGNTMGR

- AVGSERV.

- AVGUARD.

- AVGUPSVC.

- AVINITNT.

- AVKSERV.

- AVKSERVICE.

- AVKWCTL.

- AVP32.

- AVPCC.

- AVPM.

- AVAST

- AVSCHED32.

- AVSYNMGR.

- AVWUPD32.

- AVWUPSRV.

- AVXMONITOR9X.

- AVXMONITORNT.

- AVXQUAR.

- BACKWEB-4476822.

- BDMCON.

- _AVPM.

- A2GUARD.

- AAVSHIELD.

- AVAST

- ADVCHK.

- AHNSD.

- AIRDEFENSE

- CMGRDIAN.

- CUREIT

- DEFWATCH.

- DOORS.

- DRVIRUS.

- DRWADINS.

- DRWEB32W.

- DRWEBSCD.

- DRWEBUPW.

- ESCANH95.

- ESCANHNT.

- EWIDOCTRL.

- EZANTIVIRUSREGISTRATIONCHECK.

- F-AGNT95.

- FAMEH32.

- FAST.

- FCH32.

- FILEMON

- FIRESVC.

- FIRETRAY.

- FIREWALL.

- FPAVUPDM.

- F-PROT95.

- FRESHCLAM.

- FSAV32.

- FSAVGUI.

- FSBWSYS.

- F-SCHED.

- FSDFWD.

- FSGK32.

- FSGK32ST.

- FSGUIEXE.

- FSM32.

- FSMA32.

- FSMB32.

- FSPEX.

- FSSM32.

- F-STOPW.

- GCASDTSERV.

- GCASSERV.

- GIANTANTISPYWAREMAIN.

- GIANTANTISPYWAREUPDATER.

- GUARDGUI.

- GUARDNT.

- HREGMON.

- HRRES.

- HSOCKPE.

- HUPDATE.

- IAMAPP.

- IAMSERV.

- ICLOAD95.

- ICLOADNT.

- ICMON.

- ICSSUPPNT.

- ICSUPP95.

- ICSUPPNT.

- IFACE.

- INETUPD.

- INOCIT.

- INORPC.

- INORT.

- INOTASK.

- INOUPTNG.

- IOMON98.

- ISAFE.

- ISATRAY.

- ISRV95.

- ISSVC.

- KAVMM.

- KAVPF.

- KAVPFW.

- KAVSTART.

- KAVSVC.

- KAVSVCUI.

- KMAILMON.

- KPFWSVC.

- KWATCH.

- LOCKDOWN2000.

- LOGWATNT.

- LUALL.

- LUCOMSERVER.

- LUUPDATE.

- MCAGENT.

- MCMNHDLR.

- MCREGWIZ.

- MCUPDATE.

- MCVSSHLD.

- MINILOG.

- MYAGTSVC.

- MYAGTTRY.

- NAVAPSVC.

- NAVAPW32.

- NAVLU32.

- NAVW32.

- NOD32.

- NEOWATCHLOG.

- NEOWATCHTRAY.

- NISSERV

- NISUM.

- NMAIN.

- NOD32

- NORMIST.

- NOTSTART.

- NPAVTRAY.

- NPFMNTOR.

- NPFMSG.

- NPROTECT.

- NSCHED32.

- NSMDTR.

- NSSSERV.

- NSSTRAY.

- NTRTSCAN.

- NTXCONFIG.

- NUPGRADE.

- NVC95.

- NVCOD.

- NVCTE.

- NVCUT.

- NWSERVICE.

- OFCPFWSVC.

- OUTPOST.

- PAVFIRES.

- PAVFNSVR.

- PAVKRE.

- PAVPROT.

- PAVPROXY.

- PAVPRSRV.

- PAVSRV51.

- PAVSS.

- PCCGUIDE.

- PCCIOMON.

- PCCNTMON.

- PCCPFW.

- PCCTLCOM.

- PCTAV.

- PERSFW.

- PERTSK.

- PERVAC.

- PNMSRV.

- POP3TRAP.

- POPROXY.

- PREVSRV.

- PSIMSVC.

- QHM32.

- QHONLINE.

- QHONSVC.

- QHPF.

- QHWSCSVC.

- RAVMON.

- RAVTIMER.

- REALMON.

- REALMON95.

- RFWMAIN.

- RTVSCAN.

- RTVSCN95.

- RULAUNCH.

- SAVADMINSERVICE.

- SAVMAIN.

- SAVPROGRESS.

- SAVSCAN.

- SCAN32.

- SCANNINGPROCESS.

- CUREIT.

- SDHELP.

- SHSTAT.

- SITECLI.

- SPBBCSVC.

- SPHINX.

- SPIDERML.

- SPIDERNT.

- SPIDERUI.

- SPYBOTSD.

- SPYXX.

- SS3EDIT.

- STOPSIGNAV.

- SWAGENT.

- SWDOCTOR.

- SWNETSUP.

- SYMLCSVC.

- SYMPROXYSVC.

- SYMSPORT.

- SYMWSC.

- SYNMGR.

- TAUMON.

- TBMON.

- AVAST

- TDS-3.

- TEATIMER.

- TFAK.

- THAV.

- THSM.

- TMAS.

- TMLISTEN.

- TMNTSRV.

- TMPFW.

- TMPROXY.

- TNBUTIL.

- TRJSCAN.

- UP2DATE.

- VBA32ECM.

- VBA32IFS.

- VBA32LDR.

- VBA32PP3.

- VBSNTW.

- VCHK.

- VCRMON.

- VETTRAY.

- VIRUSKEEPER.

- VPTRAY.

- VRFWSVC.

- VRMONNT.

- VRMONSVC.

- VRRW32.

- VSECOMR.

- VSHWIN32.

- VSMON.

- VSSERV.

- VSSTAT.

- WATCHDOG.

- WEBPROXY.

- WEBSCANX.

- WEBTRAP.

- WGFE95.

- WINAW32.

- WINROUTE.

- WINSS.

- WINSSNOTIFY.

- WRADMIN.

- WRCTRL.

- XCOMMSVR.

- ZATUTOR.

- ZAUINST.

- ZLCLIENT.

- ZONEALARM.

- BDNEWS.

- BDOESRV.

- BDSS.

- BDSUBMIT.

- BDSWITCH.

- BLACKD.

- BLACKICE.

- CAFIX.

- CCAPP.

- CCEVTMGR.

- CCPROXY.

- CCSETMGR.

- CFIAUDIT.

- CLAMTRAY.

- CLAMWIN.

- CLAW95.

- CLAW95CF.

- CLEANER.

- CLEANER3.

- CLISVC.

ダウンロード活動

ウイルスは、以下のWebサイトにアクセスして自身のコンポーネントファイルをダウンロードします。

- http://{BLOCKED}nwengen.com/wordpress/wp-content/themes/flozo/images/styles.gif?1af8c0=7070464

- http://{BLOCKED}amps.com/wp-content/themes/StampVamps/images/styles.gif?1b0a7b=12405085

- http://static.{BLOCKED}mains.com/images/logo_huge_domains.gif

- http://{BLOCKED}ockassociates.com/wp-content/themes/Foundation/images/styles.gif?1b1506=5324562

- http://{BLOCKED}smali.fr/wp-content/themes/mali/styles.gif?1b22cc=3556760

- http://{BLOCKED}reshining.co.uk/wp-content/themes/make/styles.gif?1b36a9=8917325

- http://iqhouse.{BLOCKED}v.ua/wp-content/themes/iqhouse/img/style.gif?1b5457=14328504

- http://{BLOCKED}nwengen.com/wordpress/wp-content/themes/flozo/images/styles.gif?1af8c0=7070464

その他

ウイルスは、以下のプロセスの存在を確認します。

- VBoxService.exe

- vmtoolsd.exe

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- wextract_cleanup0 = "rundll32.exe %System%\advpack.dll,DelNodeRunDLL32 "%User Temp%\IXP000.TMP\"

- wextract_cleanup0 = "rundll32.exe %System%\advpack.dll,DelNodeRunDLL32 "%User Temp%\IXP000.TMP\"

- In HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications

- HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications\GeoExper

- HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications\GeoExper

- In HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications\GeoExpert\Recent File List

- HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications\GeoExpert\Settings

- HKEY_CURRENT_USER\Software\Local AppWizard-Generated Applications\GeoExpert\Settings

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- EnableLUA = "0"

- EnableLUA = "0"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced

- Hidden = "2"

- Hidden = "2"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- AntiVirusOverride = "1"

- AntiVirusOverride = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- AntiVirusDisableNotify = "1"

- AntiVirusDisableNotify = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- FirewallDisableNotify = "1"

- FirewallDisableNotify = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- FirewallOverride = "1"

- FirewallOverride = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- UpdatesDisableNotify = "1"

- UpdatesDisableNotify = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center

- UacDisableNotify = "1"

- UacDisableNotify = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Svc

- AntiVirusOverride = "1"

- AntiVirusOverride = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Svc

- AntiVirusDisableNotify = "1"

- AntiVirusDisableNotify = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Svc

- FirewallDisableNotify = "1"

- FirewallDisableNotify = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Svc

- FirewallOverride = "1"

- FirewallOverride = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Svc

- UpdatesDisableNotify = "1"

- UpdatesDisableNotify = "1"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Security Center\Svc

- UacDisableNotify = "1"

- UacDisableNotify = "1"

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings

- GlobalUserOffline = "0"

- GlobalUserOffline = "0"

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- EnableLUA = "0"

- EnableLUA = "0"

- In HKEY_CURRENT_USER\Software\{Random}

- d{Random}_{Random} = "{Random}"

- d{Random}_{Random} = "{Random}"

手順 4

以下のファイルを検索し削除します。

- %User Temp%\IXP000.TMP\@.cmd

- %User Temp%\IXP000.TMP\@.cm_

- %User Temp%\IXP000.TMP\@.cmdx

- %AppDataLocal%\CSIDL_

- %AppDataLocal%\CSIDL_X

- %User Temp%\{Random Numbers}.bat

- %User Temp%\{Random Letters}.exe

- {Drive}\autorun.inf

- {Drive}\{Random Letters}.exe

- %User Temp%\IXP000.TMP\@.cmd.config

手順 5

「PE_SALITY.BV-O」が作成した AUTORUN.INF を検索し削除します。このファイルには、以下の文字列が含まれています。

- ;{garbage characters}

[AutoRun]

;{garbage characters}

;{garbage characters}

open = {Random Filename}.{pif/cmd/exe}

;

ShElL\eXPLOre\coMMAnD={Random Filename}.{pif/cmd/exe}

;

shElL\opEn\Default=1

;{garbage characters}

sHell\Open\cOMMAnD= {Random Filename}.{pif/cmd/exe}

sHElL\AuToplAy\cOMmAnD ={Random Filename}.{pif/cmd/exe}

手順 6

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「PE_SALITY.BV-O」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください