HKTL_DOOMWORM

Windows

マルウェアタイプ:

ハッキングツール

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

トレンドマイクロは、このプログラムをNoteworthy(要注意)に分類しました。

プログラムは、2015年1月初旬に確認された「Njw0rm」として知られるマルウェアのソースコードの公開に関連しています。

プログラムは、ユーザの手動インストールにより、コンピュータに侵入します。

詳細

侵入方法

プログラムは、ユーザの手動インストールにより、コンピュータに侵入します。

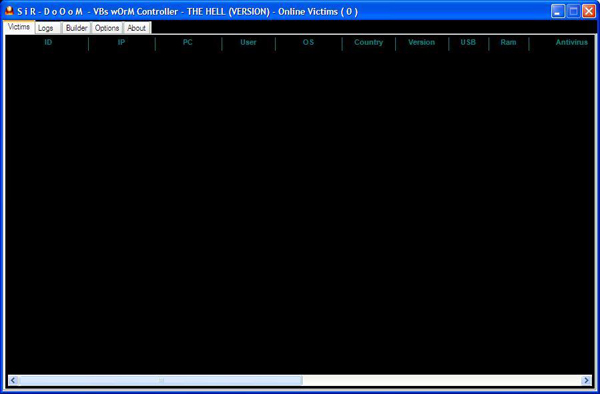

プログラムは、ユーザ定義のポートを傍受します。プログラムは以下の情報を監視します。

- コンピュータ名

- 国名

- ファイアウォール

- ハッキングした日

- インストールされたセキュティ関連プログラム

- インストールされたCPUおよびGPU

- IPアドレス

- マルウェアのバージョン

- オペレーティングシステム(OS)のバージョン

- リムーバブルドライブの存在

- プロセッサID

- 製品名、IDおよびキー

- Random Access Memory(RAM)

- ユーザ名

- 感染コンピュータの感染ID

マルウェアは、以下の不正活動を実行します。

- 「分散型サービス拒否(DDoS)攻撃」

- コンピュータのシャットダウン、再起動、ログオフ

- 受信箱を介してメッセージ

- ビットコインのマイニング

- http://www.{BLOCKED}equran.orgを開く

- このプログラムの作成ツールによって作成されたワームのアンインストール

- VBSファイルのワームを作成

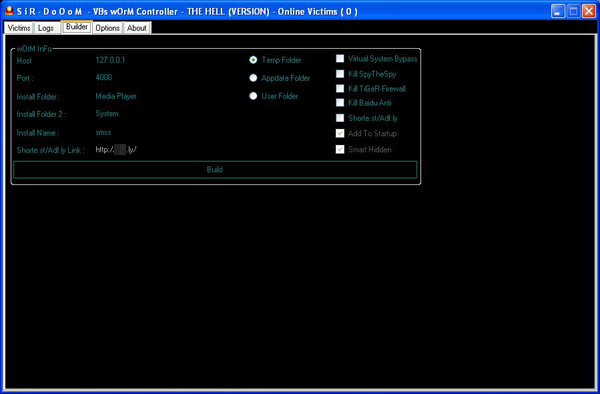

作成されたマルウェアの動作は、作成ツールの定義されたオプションによります。

プログラムは、定義されたIPやポートに接続します。プログラムは、以下のいずれかの自身のコピーに誘導するショートカットファイルを作成します。

- %User Temp%\{Install Folder}\{Install Name}-DoOoM.lnk

- %Application Data%\{Install Folder}\{Install Name}-DoOoM.lnk

- %User Profile%\{Install Folder}\{Install Name}-DoOoM.lnk

プログラムは、以下の場所のいずれかに自身のコピーを作成します。

- %User Temp%\{Install Folder 2}\{Install Name}-DoOoM.vbs

- %Application Data%\{Install Folder 2}\{Install Name}-DoOoM.vbs

- %User Profile%\{Install Folder 2}\{Install Name}-DoOoM.vbs

作成されたマルウェアは、感染コンピュータ上で以下の活動を実行します。

- 以下のプロセスを強制終了

- SpyTheSpy.exe

- TiGeR-Firewall.exe

- bavtray.exe

- 仮想環境下で実行されているかどうかを確認

- コンピュータが起動する度に指定されたURLを訪れるショートカットを作成

- 自身の隠ぺい

- リムーバブルを介して拡散

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「HKTL_DOOMWORM」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください