Ransom.Win64.LOCKBIT.YXFIOZ

Ransom:Win64/LockBit.MZZ!MTB (MICROSOFT), Trojan-Ransom.LockBit (IKARUS), Ransom.LockBit (NAI)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェア マルウェアは、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

身代金要求文書のファイルを作成します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

その他

マルウェアは、以下の不正なWebサイトにアクセスします。

- 92.{BLOCKED}:80

マルウェアは、以下を実行します。

- It terminates itself if the affected machine's language settings or geolocation is Russia.

- It clears all event logs using the EvtClearLog API after encryption completion.

- It patches the EtwEventWrite API by overwriting it with a 0xC3 (return) instruction, disabling Windows Event Tracing capabilities.

- It checks all the services running in the system by hashing the service name and comparing it with its hardcoded list. Service names that match are then terminated.

- It launches %System%\Defrag.exe in a suspended state. Then, it uses process hollowing to inject the decrypted ransomware payload.

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

マルウェア は、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

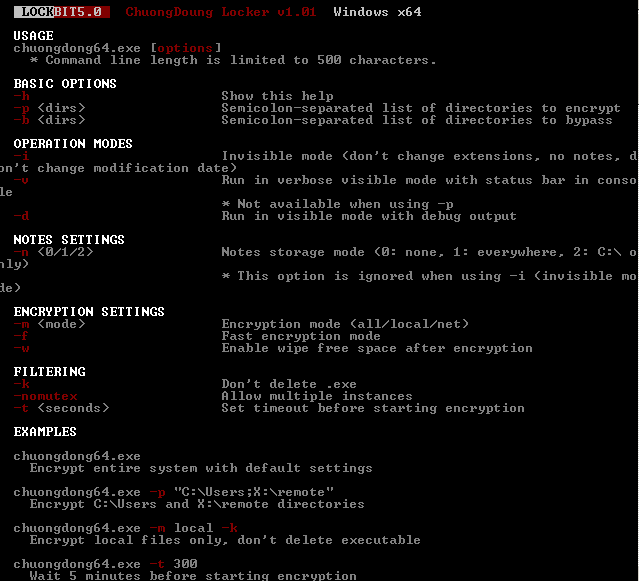

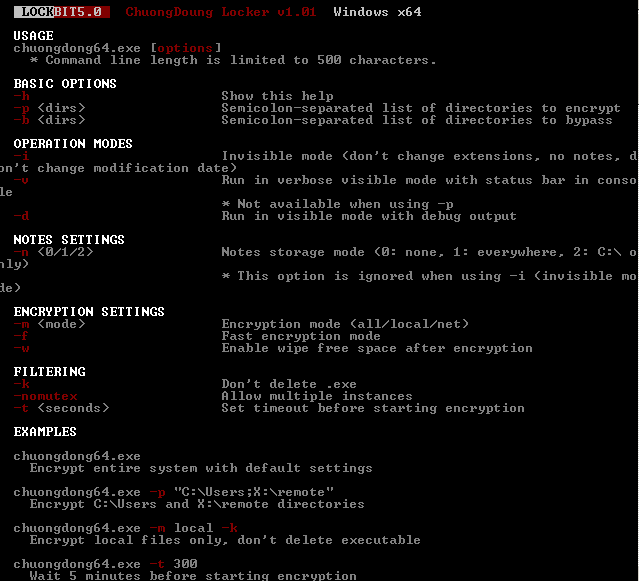

マルウェアは、以下のパラメータを受け取ります。

- Basic Options

- -h → Show help

- -d {dirs} → Semicolon-separated list of directories to encrypt

- -b {dirs} → Semicolon-separated list of directories to bypass

- Operation Modes

- -i → Invisible mode (don't change extensions, no notes, don't change modification date)

- -p → Run in verbose visible mode with status bar in console (not available when using -i)

- -v → Run in visible mode with debug output

- Notes Settings

- -n <0/1/2> → Notes storage mode: 0: None, 1: Everywhere, 2: C:\ only. This option is ignored when using -i (invisible mode)

- Encryption Settings

- -m {mode} → Encryption mode (all/local/net)

- -f → Fast encryption mode

- -w → Enable wipe free space after encryption

- Filtering

- -k → Don't delete .exe files

- -nomutex → Allow multiple instances

- -t {seconds} → Set timeout before starting encryption

ランサムウェアの不正活動

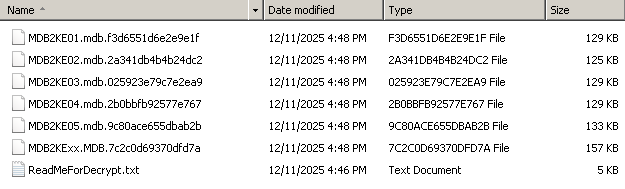

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .{random 16 characters}

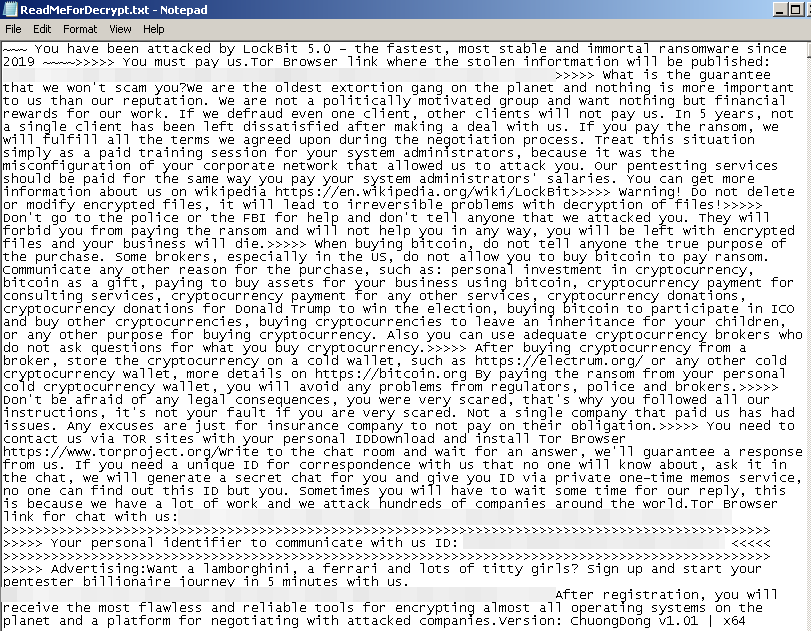

マルウェアが作成する以下のファイルは、脅迫状です。

- {Drive Letter}:\ReadMeForDecrypt.txt

- {Directory with Encrypted Files}\ReadMeForDecrypt.txt

- %Desktop%\ReadMeForDecrypt.txt

<補足>

その他

マルウェアは、以下を実行します。

- 影響を受けるコンピュータのシステム言語設定または地理的位置情報がロシアの場合、マルウェアは自動的に自身の不正活動を終了します。

- 暗号化が完了すると、EvtClearLog API を用いてすべてのイベントログを削除します。

- EvtClearLog APIを0xC3(return)命令で上書きしてパッチを適用し、Windowsのイベント追跡機能を無効にします。

- 感染コンピュータ内で実行中のすべてのサービスを確認した後、サービス名をハッシュ化し、ハードコードされたリストと照合します。一致した場合、同サービスは強制終了されます。

- %System%\Defrag.exeをサスペンド(一時停止)状態で起動し、復号されたランサムウェアのペイロードをプロセス・ホローイングを用いて注入します。

マルウェアは、以下のパラメータを受け取ります。

- Basic Options(基本オプション)

- -h → ヘルプメニューを表示させる

- -d {ディレクトリ} → リストに指定されたディレクトリを暗号化させる(当リストは、セミコロンで区切る必要がある)

- -b {ディレクトリ} → リストに指定されたディレクトリの暗号化を回避させる(当リストは、セミコロンで区切る必要がある)

- Operation Modes(動作モード)

- -i → 非表示モード(Invisible mode)(暗号化されたファイルの拡張子を変更させない、ランサムノートを作成させない、更新日時を変更させない)

- -p → コンソール内にステータスバーを表示して詳細表示モードで実行させる(パラメータ「-i」を用いている場合は、使用不可)

- -v → デバック出力を用いた表示モードで実行させる

- Notes Settings(ランサムノート設定)

- -n <0/1/2> → Notes storage mode: 0: None, 1: Everywhere, 2: C:\ only. This option is ignored when using -i (invisible mode) ランサムノートに関わるストレージモード: 0: ランサムノートを作成させない。 1: ランサムノートを感染環境内に作成させる。 2: Cドライブ内にのみランサムノートを作成させる。(パラメータ「-i」(非表示モード)を用いている場合、当設定内容は無視される)

- Encryption Settings(暗号化設定)

- -m {モード} → 暗号化モード (all/local/net)

- -f → 高速暗号化モード

- -w → 暗号化後に空き領域の消去(ワイプ)を有効化する

- Filtering(フィルタリング設定)

- -k → 実行ファイル(.exe)を削除させない

- -nomutex → 複数のインスタンスを許可する

- -t {待機させる秒数} → 指定した秒数待機させた後、暗号化を開始させる

対応方法

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のファイルを検索し削除します。

- {Drive Letter}:\ReadMeForDecrypt.txt

- {Directory with Encrypted Files}\ReadMeForDecrypt.txt

- %Desktop%\ReadMeForDecrypt.txt

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「Ransom.Win64.LOCKBIT.YXFIOZ」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 5

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください