調査結果に見るアタックサーフェス管理の実状

AIの普及や勤務体制の変化に伴い、組織内のIT資産が増加し、複雑化しています。IT資産もアタックサーフェスとして、管理や対策が重要です。21の国と地域において、アタックサーフェス管理の実状を調査しました。

組織の勤務体制が多様化するにつれ、IT資産も拡大し複雑になります。さらに昨今では、AIの導入によりAI環境そのものが新たなアタックサーフェスになっています。このような状況で、組織はアタックサーフェス管理がどの程度できているのでしょうか?

トレンドマイクロでは、2025年1月から2月に、21の国や地域の2,250人のセキュリティリーダーを対象に、アタックサーフェス管理についての意識調査※を行いました。その結果が示すのは、未管理のIT資産に起因するセキュリティインシデントが多くの組織で発生し、それがビジネスリスクに関連するという認識が高まりつつも、それに対応するためのツール導入や予算配分が十分には進んでいない、という現状です。本記事では、調査結果のポイントを解説しながら、組織におけるアタックサーフェス管理の現在地を紐解きます。

※ 市場調査会社Sapio Researchを介し、オーストラリア、オーストリア、ベルギー、デンマーク、フランス、ドイツ、香港、イタリア、日本、ルクセンブルク、マレーシア、オランダ、ノルウェー、パキスタン、ポーランド、スペイン、スウェーデン、スイス、台湾、英国、米国を対象に調査しました。調査対象は、様々な業種、組織規模、およびITまたはサイバーセキュリティに関する責任者2,250人です。

※ 調査結果のパーセンテージは、小数点以下第一位を四捨五入した数値です。合計が100%にならない場合があります。

こうした未把握・未管理のIT資産が、組織の脅威として多大な影響を及ぼしていることが分かります。その背景には、生成AIの普及とそれに伴う環境の複雑化、更にはオフィスや従業員の自宅で使用されるIoTデバイスの増加に伴い、チェックの抜け漏れや管理が追いつかないという実情があると推測できます。

91%がアタックサーフェスマネジメントのビジネスリスクへの関連性を認識

IT資産の中でも、サイバー攻撃を受ける可能性があるデバイスやソフトウェアをアタックサーフェスと呼びます。

アタックサーフェスの管理がインシデントを防ぐ上で重要なのは言うまでもありませんが、同時に組織のビジネスリスクの低減にも不可欠です。

今回の調査で、「あなたの組織のアタックサーフェスマネジメントは、あなたの組織の全体的なビジネスリスクにどのぐらい結びついていますか」という質問に対し、回答者の91%が直接またはある程度ビジネスリスクに関連していると回答しました。日本の回答者も、平均値と同じ91%が直接またはある程度関連していると回答しています。インシデントを経験している組織が74%であることからも、多くの組織においてビジネスリスクへの影響を実感している様子が伺えます。

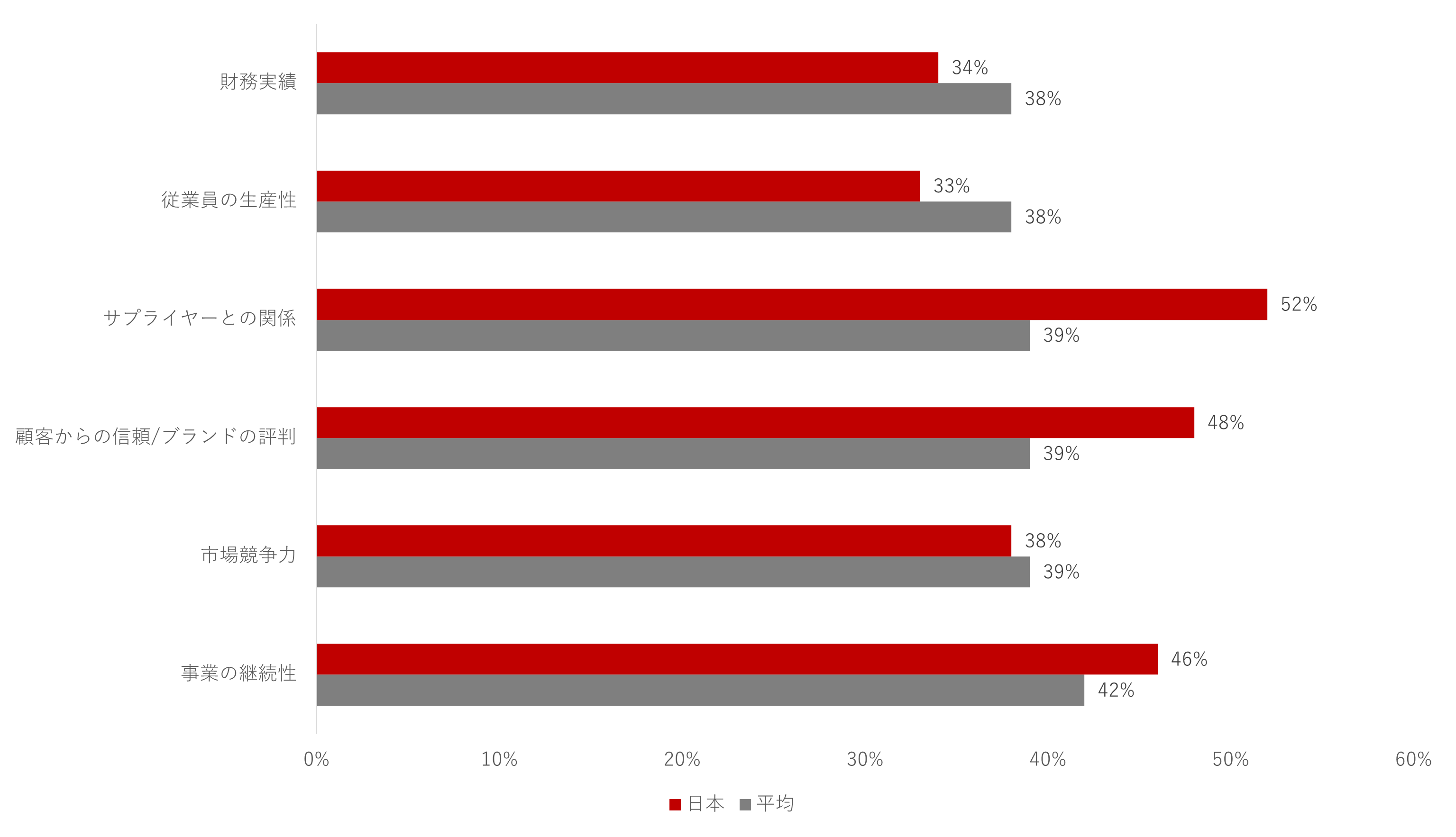

さらに、アタックサーフェスマネジメントが適切でない場合、どのようなビジネスリスクに影響が及ぶかを尋ねたところ(複数回答)、事業の継続性(42%)、市場競争力(39%)、顧客からの信頼/ブランドの評判(39%)、サプライヤーとの関係(39%)、従業員の生産性(38%)、財務実績(38%)という回答結果になりました。グローバル平均と日本を比較してみると、日本では「サプライヤーとの関係性」や「顧客の信頼/ブランドの評価」といった、自社組織外との関係性への懸念を強く抱いている傾向が分かります。

サイバー攻撃によって一時的に事業停止に追い込まれた日本国内の事例としては、2024年6月に発生した株式会社KADOKAWAおよび株式会社ドワンゴのインシデントが記憶に新しいところでしょう。同社が提供するサービスによっては数か月間停止したものもあり、サイバー攻撃が事業継続性に著しい影響を及ぼすことを、社会に広く知らしめる結果となりました。

また、業務の委託先・委託元というサプライチェーンの関係性に起因して、セキュリティインシデントの影響が組織外にも及ぶ事例が、日本国内でも複数報道されています。株式会社イセトー、株式会社関通、ライクキッズ株式会社などのインシデントでは、これらの組織がランサムウェア攻撃を受けたことにより多数の委託元の情報漏洩にもつながりました。特に株式会社イセトーでは同インシデントを受けて、ISO27001認証、ISO27017認証、プライバシーマーク付与の一時停止という措置も受けています。

こうした日本における直近のサイバー攻撃に起因する事業停止や情報漏洩のインシデントが、サプライヤーなどの取引先や顧客からの信頼/ブランドの評判、ひいては事業の継続性も影響する、といった心理面での影響が色濃く出た可能性は否めないでしょう。

いずれにしても、以上の回答結果から、アタックサーフェスマネジメントの状態によってはビジネスに様々な影響が及ぶ、という認識はほぼ浸透していると考えてよいでしょう。

<参考記事>

・委託先へのサイバー攻撃、どう防ぐ

・データ・サプライチェーンとは?マネジメント上の課題を解説する

・サイバー攻撃の被害額から考えるセキュリティ

調査対象者(2,250人)の半数以上となる55%(日本:53%)は、「リスクを確認した際にそれに応じて対応する」、「監査の際にリスクを評価する」、「プロアクティブにリスクを管理する正式なプロセスはない」と回答しており、リスクが業務に影響を与える前にリスクを軽減し抑制するための継続的なプロセスがまだ整っていない現状が浮き彫りになりました。

アタックサーフェスのリスク管理に充てられる予算は27%

続いて、組織のサイバーセキュリティ予算のうち、アタックサーフェスのリスクマネジメントに充てられている割合を見てみましょう。

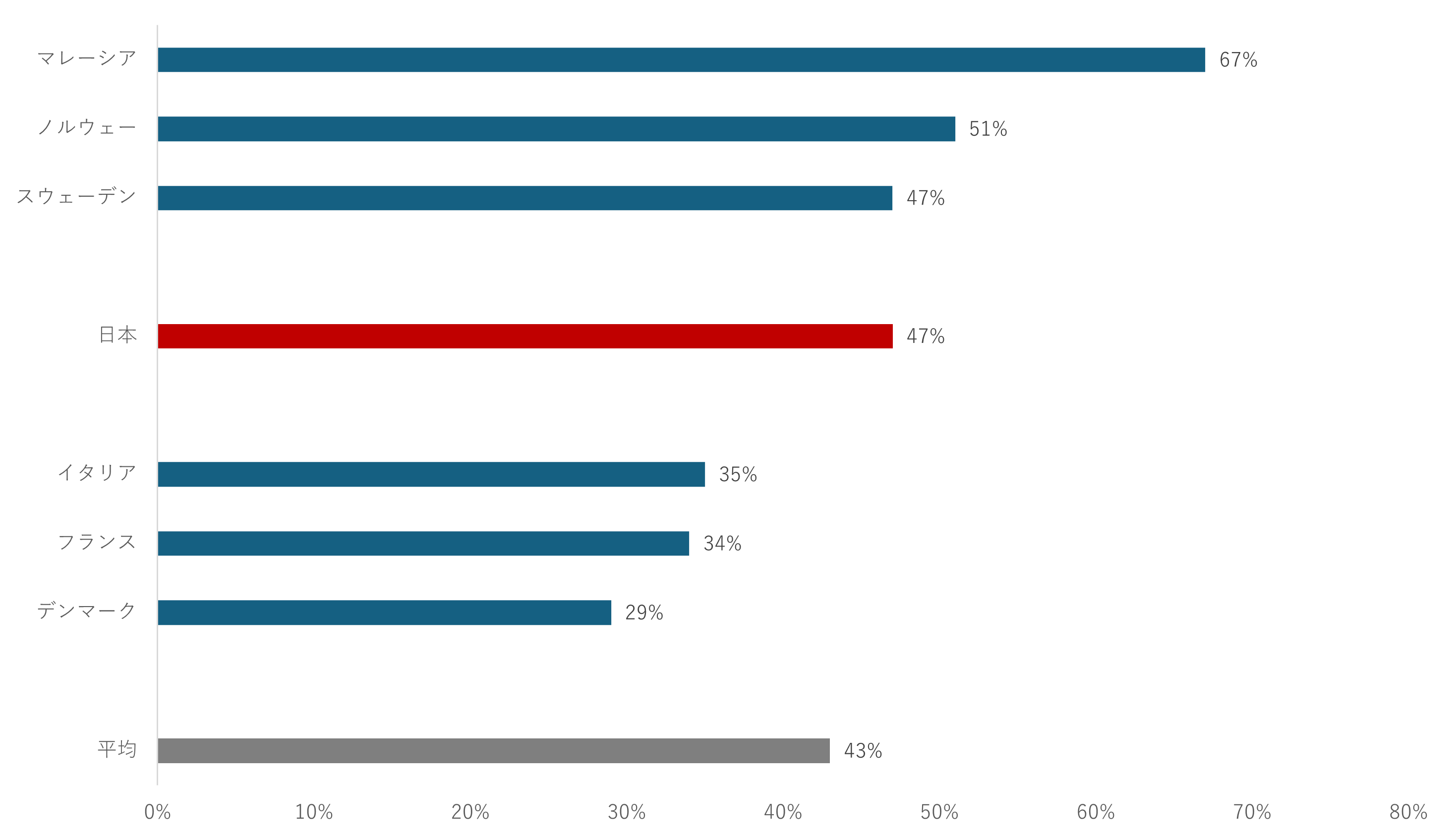

全体の平均は27%でした。平均値が一番高かったのはポーランドで32%、低いのはフランス(21.36%)とパキスタン(21.39%)の21%でした。日本の平均値は22%(21.93%)であり、下から3番目に低い数値となりました。

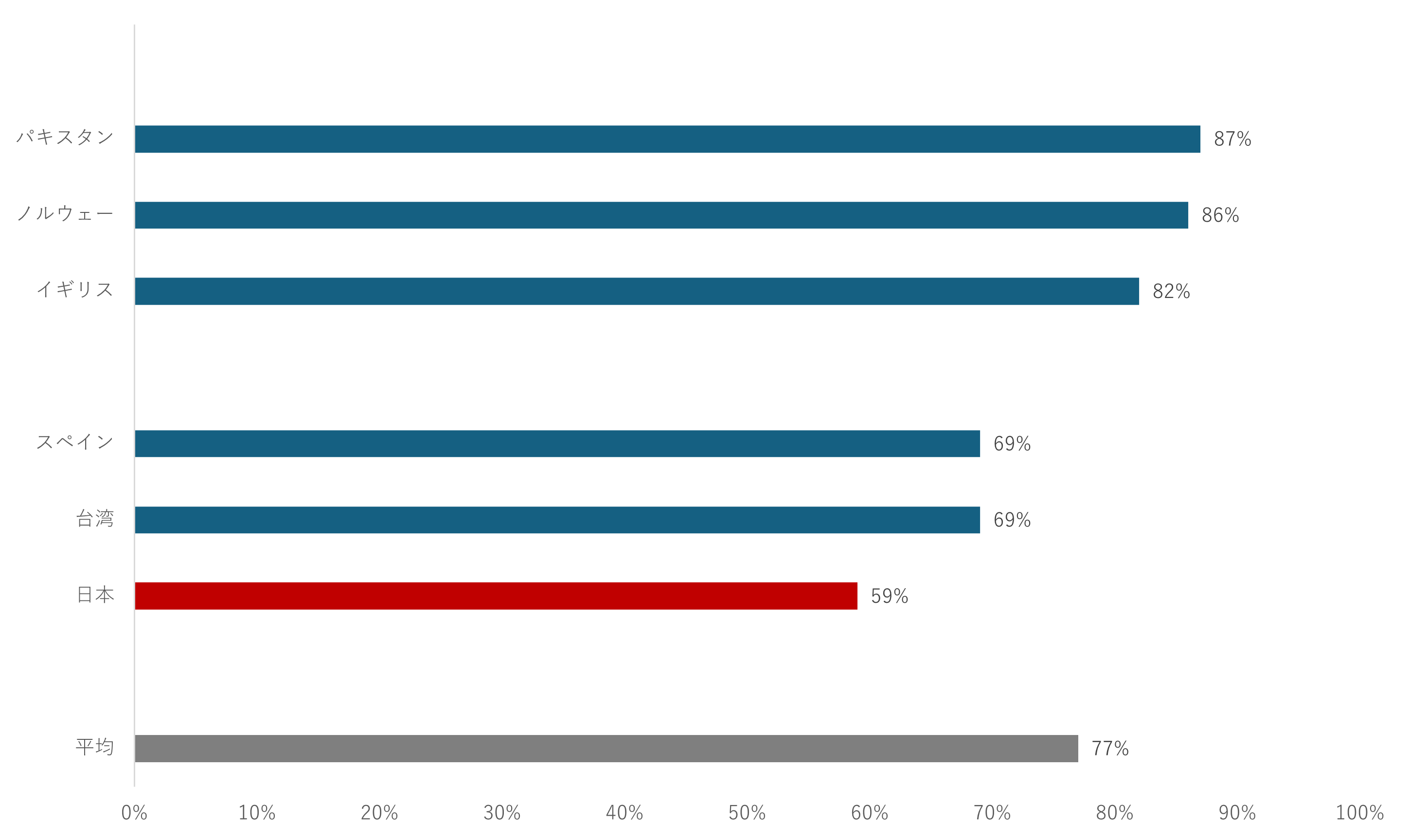

さらに調査対象のすべての国や地域で77%の組織が、現在のリソースが課題に対処するのに適切であると考えていることが明らかになりました。一方で日本の回答結果を見ると、適切であると考えているのは最下位の59%であり、現在のリソースが不十分だと実感している一定数の存在が浮き彫りとなりました(下のグラフ)。

前述したように、未把握・未管理のIT資産に起因するセキュリティインシデントを、調査対象のすべての国や地域で74%(日本:71%)が経験していることからも、アタックサーフェス管理に対する予算やリソースは、現状では十分ではないことが考えられ、組織での見直しが急務と言えます。

この状況は、セキュリティ担当者にとってはセキュリティ強化を推進するチャンスととらえることもできます。前述の「アタックサーフェスマネジメントが影響を与えるビジネスリスク」のグラフの考察でも述べた通り、日本では直近のインシデントの影響もあってか、信頼/ブランドの評判、事業の継続性への悪影響を気にしている回答者が多いという結果が出ています。予算やリソースが不十分であるならば、こうした数値や国内同業他社のインシデント事例などを用いて、先んじてリスクを低減するプロアクティブな対策を経営層に訴えることも効果的です。

セキュリティベンダーの選定には、日本では「既存ソリューションとの統合」が必須要件

アタックサーフェスマネジメントを行うには、セキュリティベンダーの選定が必要です。

選定時の必須要件を訊ねたところ、調査対象のすべての国や地域では「プロアクティブな脅威検知」(33%)を求める声が最も多く、次に「既存ソリューションとの統合」(30%)が続きます。脅威を積極的に検知することで、リスクの低減を強化したいという思惑が伺えます。

一方で、日本では「既存ソリューションとの統合」と回答した人が45%を占め、シームレスな導入を求める組織が多いことが分かりました。日本では、「既存ソリューションとの統合」に続き、「プロアクティブな脅威検知」(32%)、「コスト」(29%)が上位3位を占めることが分かりました(下のグラフ)。

脅威の巧妙化・複雑化にともない、組織に求められるセキュリティの姿も変化してきます。一方で、既存のセキュリティソリューションとのバランスや干渉などの確認・調整も必要になり、現状に合ったソリューションの導入がなかなか進まないケースも見受けられます。そのような課題を解決する一つの手段として、昨今はサイバーセキュリティプラットフォームが注目されています。

サイバーセキュリティプラットフォームでは、メール、サーバ、エンドポイント、クラウド、ネットワークなどの様々なセキュリティの提供に加え、アタックサーフェスの可視化や、リスクの優先順位付け、緩和策などを一つのプラットフォーム上で提供します。様々なセキュリティソリューションのシームレスな導入や運用を可能にし、管理や運用の負荷を軽減し、最新の脅威に対抗するためのプロアクティブな対処を実現します。

<関連記事>

・2024年サイバーリスク動向総括:サイバーリスクの放置や無自覚が組織のインシデントに直結

・CTEM(Continuous Threat Exposure Management)とは?