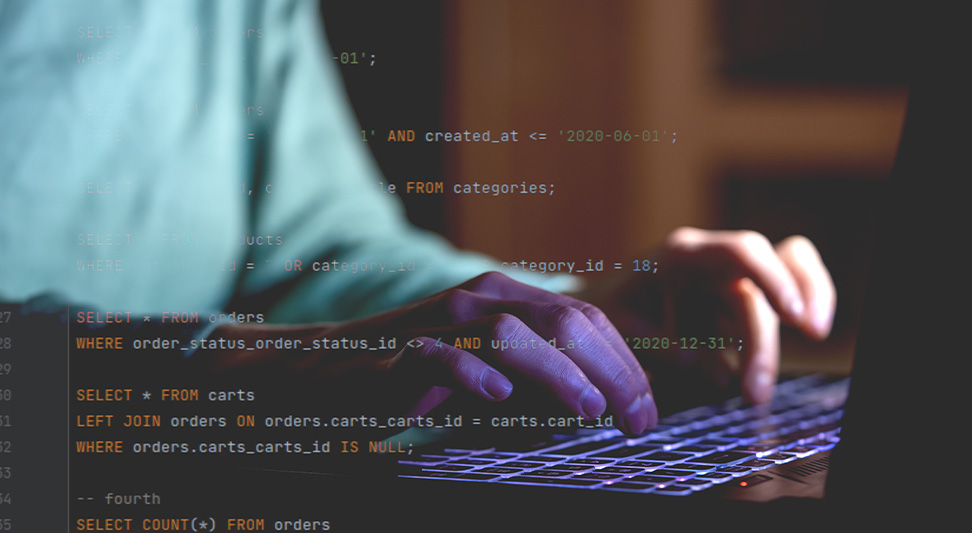

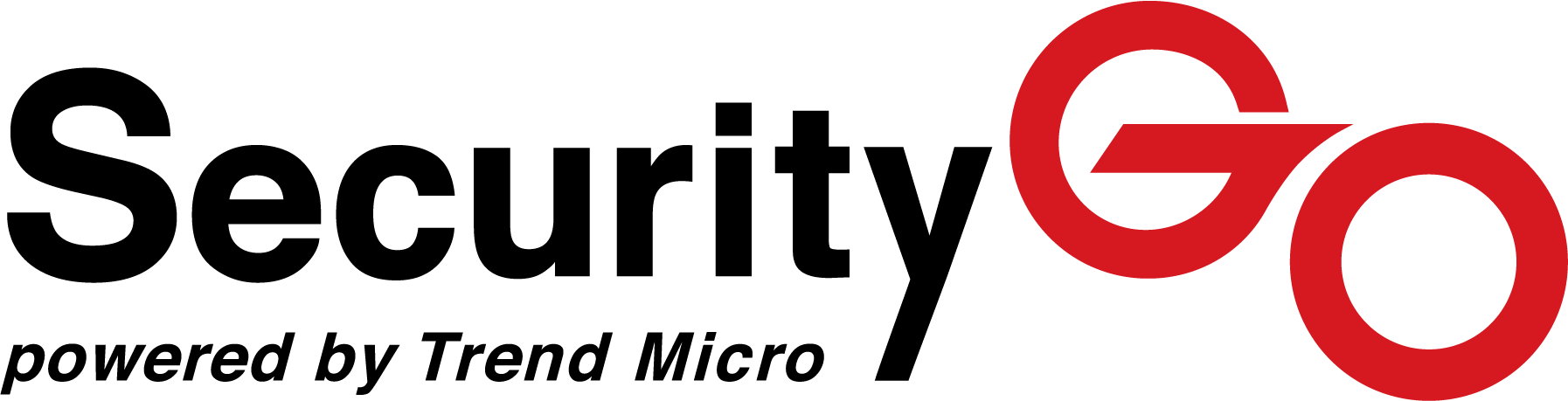

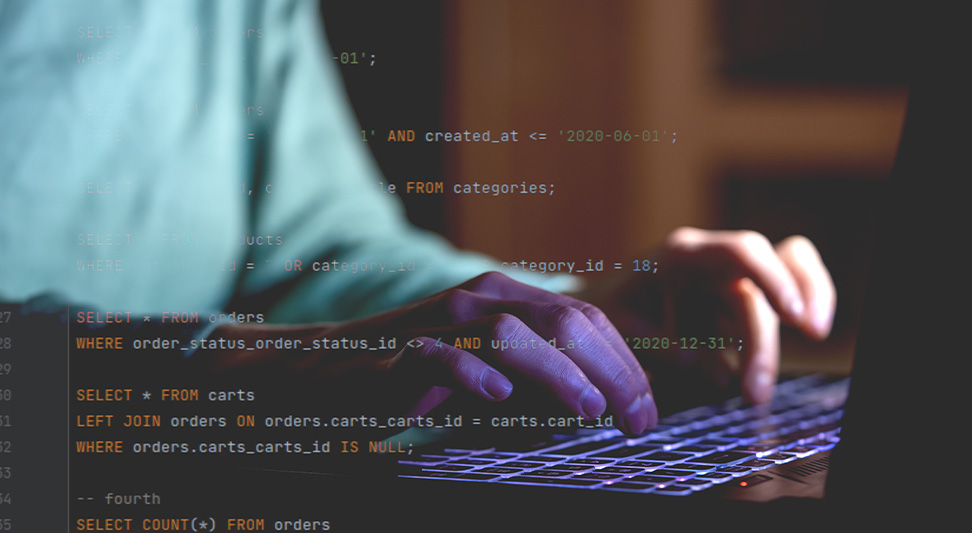

サプライチェーンを脅かす開発者・エンジニアに対するサイバー攻撃:手口と対策を徹底解説

開発者・エンジニアを狙うサイバー攻撃が多発しています。フィッシング、ソーシャルエンジニアリングなどの巧妙な手口からサプライチェーン攻撃へとつながるリスク。MFA、EPPや脅威インテリジェンス、セキュリティ意識向上などの包括的対策を解説します。

当社主催のサイバーセキュリティカンファレンス。2026年は、イベント名を「Trend World Tour」から「TrendAI™ Spark」へと一新。開催地も5都市へと拡大します。ぜひお近くの会場にお越しください!

開発者・エンジニアを狙うサイバー攻撃が多発しています。フィッシング、ソーシャルエンジニアリングなどの巧妙な手口からサプライチェーン攻撃へとつながるリスク。MFA、EPPや脅威インテリジェンス、セキュリティ意識向上などの包括的対策を解説します。

当社主催のサイバーセキュリティカンファレンス。2026年は、イベント名を「Trend World Tour」から「TrendAI™ Spark」へと一新。開催地も5都市へと拡大します。ぜひお近くの会場にお越しください!

2026年版「情報セキュリティ10大脅威」で初めて選出された「AIの利用をめぐるサイバーリスク」。AIの悪用、AIへの攻撃、運用・法的リスクの3つに分け、背景と実務上のポイントを整理します。

Trivy、LiteLLM、Axiosなどの侵害を手掛かりに、開発基盤やパッケージマネージャーが狙われる背景と、現実的な対策、組織が持つべき視点について整理します。

サイバーセキュリティフレームワークを発行しているNISTは、AIのリスクを検討する際のガイドライン「AIリスクマネジメントフレームワーク」も公開しています。今回は、その概要を解説していきます。

交通事業を中心に不動産業、生活サービス事業を広く展開し、67社のグループ企業を抱える小田急グループ。どのように情報セキュリティを推進しているのか、お話をうかがいました。

4月8日~10日に開催される「第23回情報セキュリティEXPO春」に、今年も当社は出展します。その見どころを簡単にご紹介します。

「はかる」技術で人々の健康を支えてきたタニタ。「変化を是とし讃える」文化を、ITやサイバーセキュリティではどのように体現しているのでしょうか?サイバーセキュリティのご担当者にお聞きしました。

身近に使われている認可基盤である正規のOAuth(認可)フローを悪用した攻撃「Consent Phishing(同意フィッシング)」と「ConsentFix」と呼ばれる攻撃について、検証を行いながら解説します。

2026年度下期から開始される「サプライチェーン強化に向けたセキュリティ対策評価制度」。制度の概要と準備しておくべきことについて解説します。