TROJ_RANSOM.SMAR

Troj/Ransom-EY (Sophos) ,Trojan horse Generic27.EAC (AVG) ,W32/Xorist.ER!tr (Fortinet) ,W32/Heuristic-119!Eldorado (not disinfectable) (Fprot) ,Trojan-Ransom.Win32.Xorist (Ikarus) ,Trojan-Ransom.Win32.Xorist.er (Kaspersky) ,Trojan:Win32/Ransom.FO (Microsoft) ,Ransom-FASY!DDA2EA2986B7 (McAfee) ,a variant of Win32/Filecoder.Q trojan (Eset) ,Generic (Panda) ,Trojan.Win32.Ransom.fo (v) (Sunbelt)

Windows 2000, Windows XP, Windows Server 2003

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

このマルウェアは、2014年4月下旬に報告された「USTEAL」の亜種のファイナルペイロードです。マルウェアは、感染したコンピュータ上で発見した特定のファイルを暗号化します。そして暗号化したファイルを元に戻すために、身代金(ランサム)を支払うようユーザに要求します。このマルウェアに感染したユーザは、コンピュータ上の特定のファイルタイプが暗号化され、また同様に、このマルウェアの通信機能により、個人情報が搾取される可能性があります。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %User Temp%\{random}.exe

(註:%User Temp%フォルダはWindowsの種類とインストール時の設定などにより異なります。標準設定では、Windows 2000、XP および Server 2003 の場合、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、身代金を要求する手紙として、テキストファイルを作成します。このテキストファイルは以下の内容を含んでいます。

- Внимание! Все Ваши файлы зашифрованы! Чтобы восстановить свои файлы и получить к ним доступ, отправьте смс с текстом XXXX на номер YYYY У вас есть N попыток ввода кода. При превышении этого количества, все данные необратимо испортятся. Будьте внимательны при вводе кода!

マルウェアは、以下のテキストファイルを作成します。

- %Desktop%\HOW TO DECRYPT FILES.txt

(註:%Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\デスクトップ"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\デスクトップ" です。)

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

Alcmeter = "%User Temp%\{random}.exe"

他のシステム変更

マルウェアは、以下のレジストリキーを追加します。

HKEY_CLASSES_ROOT\{random key}

HKEY_LOCAL_MACHINE\Software\Classes\

{random key}

マルウェアは、以下のレジストリ値を追加します。

HKEY_CLASSES_ROOT\{random key}\DefaultIcon

(Default) = "%User Temp%\{random}.exe,0"

HKEY_CLASSES_ROOT\{random key}

(Default) = "CRYPTED!"

HKEY_CLASSES_ROOT\{random key}\shell\

open\command

(Default) = "%User Temp%\{random}.exe"

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .zip

- .tar

- .gzip

- .jpg

- .jpeg

- .psd

- .cdr

- .dwg

- .max

- .bmp

- .gif

- .png

- .doc

- .docx

- .xls

- .xlsx

- .ppt

- .pptx

- .txt

- .djvu

- .htm

- .html

- .mdb

- .cer

- .p12

- .pfx

- .kwm

- .pwm

- .1cd

- .mdf

- .dbf

- .odt

- .vob

- .ifo

- .lnk

- .torrent

- .mov

- .m2v

- .3gp

- .mpeg

- .mpg

- .flv

- .avi

- .mp4

- .wmv

- .divx

- .mkv

- .mp3

- .wav

- .flac

- .ape

- .wma

- .ac3

マルウェアは、以下のファイル名を使用し、暗号化されたファイルを改称します。

- {original file name and extension}.bat

このマルウェアは、以下のレジストリ値を改変し、拡張子「bat」を利用した暗号化されたファイルが開けられる度に、自身が自動実行されるようにします。

HKEY_CLASSES_ROOT\.bat

(Default) = {random key}

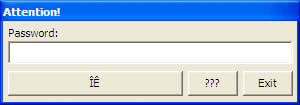

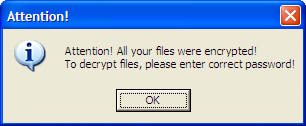

ユーザが暗号化されたファイルを開けると、マルウェアは、以下のウィンドウを開きます。

最初のボタンで、ユーザにパスワードを入れるように要求します。複数回間違ったパスワードが入力されると、ダイアログが、パスワード入力の制限に達したとユーザに通知します。

2つ目のボタンを押すと、命令の入った別のダイアログが表示されます。

正しいパスワードが入力されると、マルウェアは、別のダイアログを表示し、パスワードの入力が成功したことと、拡張子「bat」のファイルが元の状態に戻されたことを示します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

「TROJ_RANSOM.SMAR」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 3

不明なレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CLASSES_ROOT

- {random key}

- {random key}

- In HKEY_LOCAL_MACHINE\Software\Classes

- {random key}

- {random key}

手順 4

変更されたレジストリ値を修正します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

事前に意図的に対象の設定を変更していた場合は、意図するオリジナルの設定に戻してください。変更する値が分からない場合は、システム管理者にお尋ねいただき、レジストリの編集はお客様の責任として行なって頂くようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CLASSES_ROOT\.bat

- From: {Default} = "batfile"

To: {Default} = "{random key}"

- From: {Default} = "batfile"

手順 5

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Alcmeter = "%User Temp%\{random}.exe"

- Alcmeter = "%User Temp%\{random}.exe"

手順 6

以下のファイルを検索し削除します。

- %Desktop%\HOW TO DECRYPT FILES.txt

手順 7

最新のバージョン(エンジン、スパイウェアパターンファイル)を導入したウイルス対策製品を用い、スパイウェア検索を実行してください。「TROJ_RANSOM.SMAR」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 8

以下のファイルをバックアップを用いて修復します。なお、マイクロソフト製品に関連したファイルのみ修復されます。このマルウェア/グレイウェア/スパイウェアが同社製品以外のプログラムをも削除した場合には、該当プログラムを再度インストールする必要があります。

- {file name}.{file extension}.bat

ご利用はいかがでしたか? アンケートにご協力ください