TROJ_CRIBIT.B

Backdoor.Win32.Androm.dowv (Kaspersky), Trojan.Fakeavlock (Symantec), Mal/VBInj-AO (Sophos), Win32/Filecoder.CE trojan (ESET)

Windows 2000, Windows Server 2003, Windows XP (32-bit, 64-bit), Windows Vista (32-bit, 64-bit), Windows 7 (32-bit, 64-bit)

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

マルウェアは、「BitCrypt」と呼ばれるランサムウェアで、さまざまなビットコインのウォレットから金銭を収集します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。 マルウェアは、リモートサイトから他のマルウェアまたはグレイウェアにダウンロードされ、コンピュータに侵入します。

マルウェア マルウェアは、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、リモートサイトから以下のマルウェアまたはグレイウェアにダウンロードされ、コンピュータに侵入します。

- TSPY_FAREIT.BB

マルウェアは、以下のリモートサイトからダウンロードされコンピュータに侵入します。

- http://{BLOCKED}directory.com/file/win.exe

インストール

マルウェアは、以下のコンポーネントファイルを作成します。

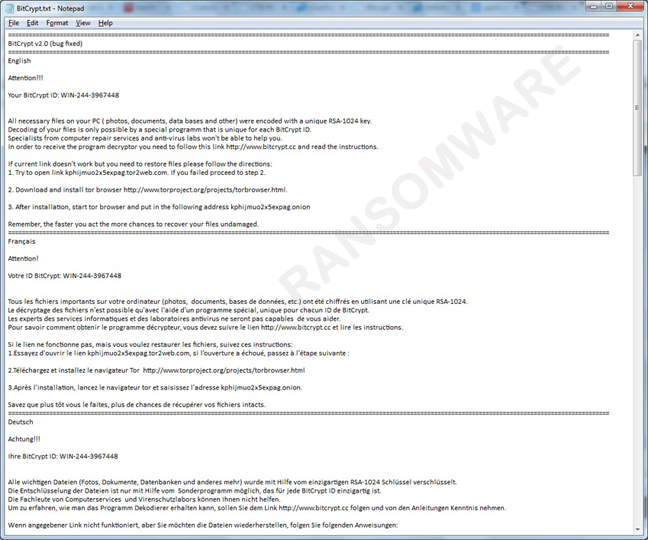

- %Application Data%\BitCrypt.txt - contains ransom message

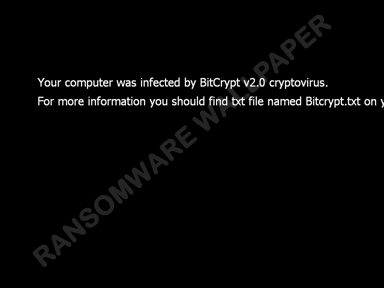

- %Application Data%\BitCrypt.bmp - used as wallpaper

- %Application Data%\bitcrypt.ccw - configuration file

(註:%Application Data%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Roaming" です。)

マルウェアは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %Application Data%\{random filename}.exe - deleted after encryption routine

(註:%Application Data%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Roaming" です。)

マルウェアは、身代金を要求する手紙として、テキストファイルを作成します。このテキストファイルは以下の内容を含んでいます。

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Run

Bitcomint = "%Application Data%\{random filename}.exe" (This is deleted after the malware successfully encrypted user's files)

他のシステム変更

マルウェアは、以下のレジストリキーを削除します。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Control\SafeBoot\Minimal

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Control\SafeBoot\Network

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

プロセスの終了

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- taskmgr.exe

- regedit.exe

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- *.dbf

- *.mdb

- *.mde

- *.xls

- *.xlw

- *.docx

- *.doc

- *.cer

- *.key

- *.rtf

- *.xlsm

- *.xlsx

- *.txt

- *.xlc

- *.docm

- *.xlk

- *.text

- *.ppt

- *.djvu

- *.lzo

- *.djv

- *.cdx

- *.cdt

- *.cdr

- *.bpg

- *.xfm

- *.dfm

- *.pas

- *.dpk

- *.dpr

- *.frm

- *.vbp

- *.php

- *.js

- *.wri

- *.css

- *.asm

- *.jpg

- *.jpeg

- *.dbx

- *.dbt

- *.odc

- *.sql

- *.abw

- *.pab

- *.vsd

- *.xsf

- *.xsn

- *.pps

- *.lzh

- *.pgp

- *.arj

- *.gz

- *.pst

- *.xl

マルウェア は、自身(コンピュータに侵入して最初に自身のコピーを作成した マルウェア )を削除します。

マルウェアが作成する以下のコンポーネントファイルは、身代金を要求するメッセージを含んでいます。

- %Application Data%\BitCrypt.txt

マルウェアが作成する以下のコンポーネントファイルは、壁紙として利用されます。

- %Application Data%\BitCrypt.bmp

マルウェアが作成する以下のコンポーネントファイルは、環境設定ファイルです。

- %Application Data%\bitcrypt.ccw

マルウェアが作成する以下の自身のコピーは、暗号化活動の後、削除されます。

- %Application Data%\{random filename}.exe

マルウェアは、すべての固定ドライブ内のユーザのファイルの暗号化に成功した後、マルウェア自身、作成された自身のコピーおよび追加された自動実行レジストリを削除します。

マルウェアは、"Microsoft Geographical Location Value"を含む以下のキーの値をクエリします。

HKEY_CURRENT_USER\Control Panel\International\Geo\Nation

この値は、「Bitcrypt」のIDの一部として利用されます。

また、マルウェアは、以下のコマンドも実行します。

- cmd.exe /K bcdedit /set <bootmgr> displaybootmenu no

- cmd.exe /K bcdedit /set <default> bootstatuspolicy ignoreallfailures

マルウェアは、暗号化されたファイルの拡張子に"bitcrypt2"の文字列を追加します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

以下のファイルを検索し削除します。

- %Application Data%\BitCrypt.txt

- %Application Data%\BitCrypt.bmp

- %Application Data%\bitcrypt.ccw

手順 4

削除されたレジストリキーを修正します。

- レジストリエディタの左側のパネルにある以下のキーをダブルクリックします。

HKEY_LOCAL_MACHINE>SYSTEM>CurrentControlSet>

Control>SafeBoot>Minimal - 上記キーのフォルダ[Minimal]上で右クリックし、[新規]-[キー]を選択します。新規作成するキー名に、以下の値を入力します。

{4D36E967-E325-11CE-BFC1-08002BE10318} - 新規で作成したキーの値の名前上で右クリックし、[修正]を選択します。[値のデータ]欄に下記を入力します。

DiskDrive - 次に、レジストリエディタの左側のパネルにある以下のキーをダブルクリックします。

HKEY_LOCAL_MACHINE>SYSTEM>CurrentControlSet>

Control>SafeBoot>Network - 上記キーのフォルダ[Network]上で右クリックし、[新規]-[キー]を選択します。新規作成するキー名に、以下の値を入力します。

{4D36E967-E325-11CE-BFC1-08002BE10318} - 新規で作成したキーの値の名前上で右クリックし、[修正]を選択します。[値のデータ]欄に下記を入力します。

DiskDrive - レジストリエディタを閉じます。

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「TROJ_CRIBIT.B」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください