RANSOM_WCRY.H

Ransom:Win32/WannaCrypt (Microsoft); Ransom.Wannacry (Symantec); Mal/Wanna-A (Sophos)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、特定のファイル拡張子を持つファイルを暗号化します。マルウェアは、脅迫状のファイルを作成します。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。 マルウェアは、他のマルウェアに作成され、コンピュータに侵入します。

マルウェアは、特定のWebサイトにアクセスし、情報を送受信します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

マルウェアは、以下のマルウェアに作成され、コンピュータに侵入します。

- WORM_WCRY.H

インストール

マルウェアは、以下のフォルダを追加します。

- {malware path}\TaskHost

マルウェアは、以下のファイルを作成します。

- {malware path}\!WannaDecryptor!.exe → tool also detected as RANSOM_WCRY.H

- {malware path}\!WannaDecryptor!.exe.lnk → shortcut to tool

- {malware path}\c.wry → contains bitcoin address and onion server

- {malware path}\f.wry → contains a list of encrypted files that will decrypt for free

- {malware path}\m.wry → ransom note, formatted

- {malware path}\r.wcy → ransom note

- {malware path}\t.wry → encrypted component

- {malware path}\u.wry → tool, also detected as RANSOM_WCRY.H

- {malware path}\{Random Numbers}.bat → creates a VBS file and deletes this batch file as well as the created VBS file

- {malware path}\c.vbs → script that creates the shortcut file for tool

- {malware path}\TaskHost\{Random Characters}.tmp

- {malware path}\00000000.eky

- {malware path}\00000000.pky

- {malware path}\00000000.res

- {folder of encrypted files}\{random characters}.tmp

- {folder of encrypted files}\!WannaDecryptor!.exe.lnk → shortcut to tool

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

Microsoft Update Task Scheduler = "{malware path}\taskhcst.exe" /r

他のシステム変更

マルウェアは、以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\WannaCryptor

wd = {malware path}

その他

マルウェアは、以下のWebサイトにアクセスし、情報を送受信します。

- {BLOCKED}himrr7jqw6.onion

ランサムウェアの不正活動

マルウェアは、以下の文字列を含むファイルを暗号化します。

- .123

- .3dm

- .3ds

- .3g2

- .3gp

- .602

- .7z

- .accdb

- .aes

- .ai

- .ARC

- .asc

- .asf

- .asm

- .asp

- .avi

- .backup

- .bak

- .bat

- .bmp

- .brd

- .bz2

- .cgm

- .class

- .cmd

- .cpp

- .crt

- .cs

- .csr

- .csv

- .db

- .dbf

- .dch

- .der

- .dif

- .dip

- .djvu

- .doc

- .docb

- .docm

- .docx

- .dot

- .dotm

- .dotx

- .dwg

- .edb

- .eml

- .fla

- .flv

- .frm

- .gif

- .gpg

- .gz

- .hwp

- .ibd

- .iso

- .jar

- .java

- .jpeg

- .jpg

- .js

- .jsp

- .key

- .lay

- .lay6

- .ldf

- .m3u

- .m4u

- .max

- .mdb

- .mdf

- .mid

- .mkv

- .mml

- .mov

- .mp3

- .mp4

- .mpeg

- .mpg

- .msg

- .myd

- .myi

- .nef

- .odb

- .odg

- .odp

- .ods

- .odt

- .onetoc2

- .ost

- .otg

- .otp

- .ots

- .ott

- .p12

- .PAQ

- .pas

- .pem

- .pfx

- .php

- .pl

- .png

- .pot

- .potm

- .potx

- .ppam

- .pps

- .ppsm

- .ppsx

- .ppt

- .pptm

- .pptx

- .ps1

- .psd

- .pst

- .rar

- .raw

- .rb

- .rtf

- .sch

- .sh

- .sldm

- .sldx

- .slk

- .sln

- .snt

- .sql

- .sqlite3

- .sqlitedb

- .stc

- .std

- .sti

- .stw

- .suo

- .svg

- .swf

- .sxc

- .sxd

- .sxi

- .sxm

- .sxw

- .tar

- .tbk

- .tgz

- .tif

- .tiff

- .txt

- .uop

- .uot

- .vb

- .vbs

- .vcd

- .vdi

- .vmdk

- .vmx

- .vob

- .vsd

- .vsdx

- .wav

- .wb2

- .wk1

- .wks

- .wma

- .wmv

- .xlc

- .xlm

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xlt

- .xltm

- .xltx

- .xlw

- .zip

マルウェアは、ファイルパスに以下の文字列を含むファイルの暗号化はしません。

- Content.IE5

- Temporary Internet Files

- NVIDIA Corporation

- Windows Photo Viewer

- Windows Portable Devices

- Windows Sidebar

- Windows Mail

- Mozilla Firefox

- Internet Explorer

- Microsoft Office

- Microsoft Games

- Microsoft.NET

- \Python34

- \Python27

- \ProgramData

- \Program Files (x86)

- \Program Files

- \WINDOWS

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .WCRY

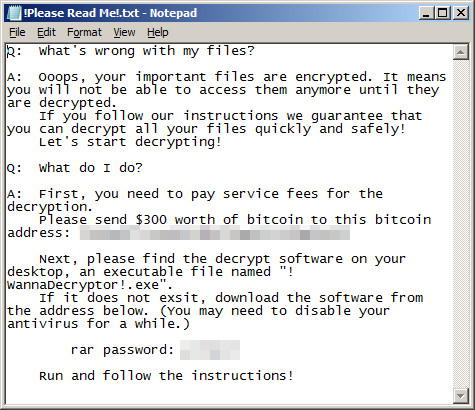

マルウェアが作成する以下のファイルは、脅迫状です。

- {malware path}\!Please Read Me!.txt

- {folder of encrypted files}\!Please Read Me!.txt

マルウェアは、以下の内容を含む脅迫状のテキストファイルを残します。

マルウェアは、以下のフォルダを追加します。

- <マルウェアのパス>\TaskHost

マルウェアは、以下のファイルを作成します。

- <マルウェアのパス>\!WannaDecryptor!.exe

ツール。これも「RANSOM_WCRY.H」として検出される - <マルウェアのパス>\!WannaDecryptor!.exe.lnk

ツールへのショートカットファイル - <マルウェアのパス>\c.wry

ビットコインアドレスおよび onionサーバアドレスが含まれるファイル - <マルウェアのパス>\f.wry

無料復号化対象ファイルのリストが含まれるファイル - <マルウェアのパス>\m.wry

フォーマットされた脅迫状 - <マルウェアのパス>\r.wcy

脅迫状" - <マルウェアのパス>\t.wry

暗号化されたコンポーネント - <マルウェアのパス>\u.wry

ツール。これも「RANSOM_WCRY.H」として検出される - <マルウェアのパス>\<ランダムな数字>.bat

VBSファイルを作成する。また、このファイルおよび作成した VBSファイルを削除する - <マルウェアのパス>\c.vbs

ツールへのショートカットファイルを作成するスクリプト - <マルウェアのパス>\TaskHost\<ランダムな文字>.tmp

- <マルウェアのパス>\00000000.eky

- <マルウェアのパス>\00000000.pky

- <マルウェアのパス>\00000000.res

- <暗号化されたファイルのフォルダ>\<ランダムな文字>.tmp

- <暗号化されたファイルのフォルダ>\!WannaDecryptor!.exe.lnk

ツールへのショートカット

ランサムウェアの活動

マルウェアは、以下の拡張子を持つファイルを暗号化します。

- 0.123

- .3dm

- .3ds

- .3g2

- .3gp

- 0.602

- .7z

- .accdb

- .aes

- .ai

- .ARC

- .asc

- .asf

- .asm

- .asp

- .avi

- .backup

- .bak

- .bat

- .bmp

- .brd

- .bz2

- .cgm

- .class

- .cmd

- .cpp

- .crt

- .cs

- .csr

- .csv

- .db

- .dbf

- .dch

- .der

- .dif

- .dip

- .djvu

- .doc

- .docb

- .docm

- .docx

- .dot

- .dotm

- .dotx

- .dwg

- .edb

- .eml

- .fla

- .flv

- .frm

- .gif

- .gpg

- .gz

- .hwp

- .ibd

- .iso

- .jar

- .java

- .jpeg

- .jpg

- .js

- .jsp

- .key

- .lay

- .lay6

- .ldf

- .m3u

- .m4u

- .max

- .mdb

- .mdf

- .mid

- .mkv

- .mml

- .mov

- .mp3

- .mp4

- .mpeg

- .mpg

- .msg

- .myd

- .myi

- .nef

- .odb

- .odg

- .odp

- .ods

- .odt

- .onetoc2

- .ost

- .otg

- .otp

- .ots

- .ott

- .p12

- .PAQ

- .pas

- .pem

- .pfx

- .php

- .pl

- .png

- .pot

- .potm

- .potx

- .ppam

- .pps

- .ppsm

- .ppsx

- .ppt

- .pptm

- .pptx

- .ps1

- .psd

- .pst

- .rar

- .raw

- .rb

- .rtf

- .sch

- .sh

- .sldm

- .sldx

- .slk

- .sln

- .snt

- .sql

- .sqlite3

- .sqlitedb

- .stc

- .std

- .sti

- .stw

- .suo

- .svg

- .swf

- .sxc

- .sxd

- .sxi

- .sxm

- .sxw

- .tar

- .tbk

- .tgz

- .tif

- .tiff

- .txt

- .uop

- .uot

- .vb

- .vbs

- .vcd

- .vdi

- .vmdk

- .vmx

- .vob

- .vsd

- .vsdx

- .wav

- .wb2

- .wk1

- .wks

- .wma

- .wmv

- .xlc

- .xlm

- .xls

- .xlsb

- .xlsm

- .xlsx

- .xlt

- .xltm

- .xltx

- .xlw

- .zip

マルウェアは、ファイルパスに以下の文字列が含まれるファイルの暗号化はしません。

- Content.IE5

- Temporary Internet Files

- NVIDIA Corporation

- Windows Photo Viewer

- Windows Portable Devices

- Windows Sidebar

- Windows Mail

- Mozilla Firefox

- Internet Explorer

- Microsoft Office

- Microsoft Games

- Microsoft.NET

- \Python34

- \Python27

- \ProgramData

- \Program Files (x86)

- \Program Files

- \WINDOWS

マルウェアは、暗号化したファイルのファイル名に、以下の拡張子を追加します。

- .WCRY

マルウェアは、脅迫状として以下のファイルを作成します。

- <マルウェアのパス>\!Please Read Me!.txt

- <暗号化されたファイルのフォルダ>\!Please Read Me!.txt

マルウェアは、脅迫状として以下のテキストファイルを残します。

その他

マルウェアは、ファイル暗号化の準備として以下のコマンドを実行します。

- taskkill.exe /f /im Microsoft.Exchange.*

- taskkill.exe /f /im MSExchange*

- taskkill.exe /f /im sqlserver.exe

- taskkill.exe /f /im sqlwriter.exe

マルウェアは、以下の身代金要求画面を表示します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「RANSOM_WCRY.H」 を作成またはダウンロードする不正なファイルを削除します。(註:以下のマルウェアもしくはアドウェア等がすでに削除されている場合は、本手順は行う必要はありません。)

- WORM_WCRY.H

手順 4

「RANSOM_WCRY.H」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 5

不明なレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE

- WannaCryptor

- WannaCryptor

手順 6

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- Microsoft Update Task Scheduler = "{malware path}\taskhcst.exe" /r

- Microsoft Update Task Scheduler = "{malware path}\taskhcst.exe" /r

手順 7

以下のフォルダを検索し削除します。

- {malware path}\TaskHost

手順 8

以下のファイルを検索し削除します。

- {malware path}\!WannaDecryptor!.exe.lnk

- {malware path}\!Please Read Me!.txt

- {malware path}\c.wry

- {malware path}\f.wry

- {malware path}\m.wry

- {malware path}\r.wcy

- {malware path}\t.wry

- {malware path}\{Random Numbers}.bat

- {malware path}\c.vbs

- {malware path}\TaskHost\{Random Characters}.tmp

- {malware path}\00000000.eky

- {malware path}\00000000.pky

- {malware path}\00000000.res

- {folder of encrypted files}\{random characters}.tmp

- {folder of encrypted files}\!WannaDecryptor!.exe.lnk

- {folder of encrypted files}\!Please Read Me!.txt

手順 9

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_WCRY.H」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください