RANSOM_SPORA.B

Ransom:Win32/Spora.A(Microsoft);

Windows

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

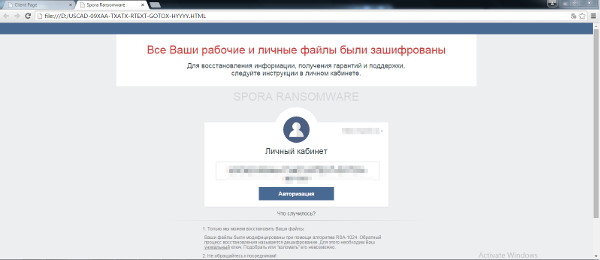

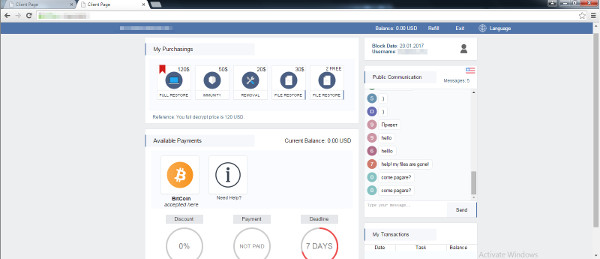

このランサムウェアは、クライアントコンソールを利用します。クライアントコンソールは、無料で個々のファイルを回復するサービスなどさまざまなオプションを感染ユーザに提供します。こうしたオプションは、価格によって異なります。さらに、脅迫状の言語は、国名コードに対応しています。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、異なるファイル名を用いて以下のフォルダ内に自身のコピーを作成します。

- %Desktop%{random values}.exe - set attributes to Hidden

- %AppDataLocal%\Temp\{random values}.exe

- {all removable and fixed drives}\{random values}.exe - set attributes to Hidden

(註:%Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.. %AppDataLocal%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista および 7 の場合、"C:\Users\<ユーザ名>\AppData\Local" です。)

マルウェアは、以下のファイルを作成します。

- %Desktop%\{unique id}.HTML - ransom note

- %Desktop%\{unique id}.KEY

- %Application Data%\{unique id}.HTML - ransom note

- %Application Data%\{unique id}.KEY

- %Application Data%\{unique id}.LST

- %Application Data%\Microsoft\Windows\Templates\{unique id}.HTML - ransom note

- %Application Data%\Microsoft\Windows\Templates\{unique id}.KEY

- %Application Data%\Microsoft\Windows\Templates\{unique id}.LST

- {Fixed and Removable Drive Letter}:\{Shortcut files with the filename of every folder in the removable and fixed drive}

- The malware creates these shortcut files in order to trick the user due to its folder icon and legit filenames.

- The target path of these shortcuts is set to: %System%\cmd.exe /C explorer.exe "{folder name - where original files are stored}" & type "{random values}.exe - dropped copy of the malware" - "%tmp%\{random values}.exe - dropped copy of the malware" & start "{folder name - where original files are stored}" "%tmp%\{random values}.exe - dropped copy of the malware"

- %Application Data%\{10 digit number}

(註:%Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.. %Application Data%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Local Settings\Application Data"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Roaming" です。.)

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .backup

- .7z

- .rar

- .zip

- .tiff

- .jpeg

- .jpg

- .accdb

- .sqlite

- .dbf

- .1cd

- .mdb

- .cd

- .cdr

- .dwg

- .psd

- .odt

- .rtf

- .docx

- .xlsx

- .doc

- .xls

マルウェアが作成する以下の自身のコピーは、隠し属性に設定されます。

- %Desktop%{random values}.exe

- {all removable and fixed drives}\{random values}.exe

マルウェアが作成し実行する以下のファイルは、脅迫状です。

- %Desktop%\{unique id}.HTML

- %Application Data%\{unique id}.HTML

- %Application Data%\Microsoft\Windows\Templates\{unique id}.HTML

マルウェアは、以下のコマンドを実行して、すべてのシャドウコピーを削除します。

- vssadmin delete shadows/all/quiet

マルウェアは、フルパス名に以下のいずれかの文字列を含むファイルの暗号化はしません。

- games

- program files (x86)

- program files

- windows

マルウェアは、以下のコマンドを実行して「Windows Startup Repair」を無効化します。

- bcdedit.exe /set {default} recoveryenabled no

- bcdedit.exe /set {default} bootstatuspolicy ignoreallfailures

マルウェアは、以下の画像を表示します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

Windowsをセーフモードで再起動します。

手順 4

以下のファイルを検索し削除します。

- %Desktop%\{unique id}.HTML

- %Desktop%\{unique id}.KEY

- %Application Data%\{unique id}.HTML

- %Application Data%\{unique id}.KEY

- %Application Data%\{unique id}.LST

- %Application Data%\Microsoft\Windows\Templates\{unique id}.HTML

- %Application Data%\Microsoft\Windows\Templates\{unique id}.KEY

- %Application Data%\Microsoft\Windows\Templates\{unique id}.LST

- {Fixed and Removable Drive Letter}:\{Shortcut files with the filename of every folder in the removable and fixed drive}

手順 5

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「RANSOM_SPORA.B」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください