RANSOM_MILICRY.A

Windows

マルウェアタイプ:

トロイの木馬型

破壊活動の有無:

なし

暗号化:

はい

感染報告の有無 :

はい

概要

■ ランサムウェアファイル復号ツール公開

ランサムウェアの脅威が世界的に深刻になっている状況を受けて、ランサムウェアによって暗号化されたファイルの復号ツールをトレンドマイクロは公開しました。この復号ツールの使用方法や復号可能なファイルの条件などの制限事項については以下のダウンロードページを参照してください。

法人向けダウンロードURL:http://esupport.trendmicro.com/solution/ja-JP/1114224.aspx

個人向けダウンロードURL:https://esupport.trendmicro.com/support/vb/solution/ja-jp/1114210.aspx

また、トレンドマイクロでは、ランサムウェアの被害に遭われている法人・個人を対象に無料相談窓口も開設していますので、お困りの方は一度ご相談ください。

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

この「身代金要求型不正プログラム(ランサムウェア)」は、無料オンライン画像共有サービスを自身のコマンド&コントロール(C&C)サーバとして利用します。この方法で、ランサムウェアは、自身のC&Cサーバの活動を隠ぺいします。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、異なるファイル名を用いて以下のフォルダ内に自身のコピーを作成します。

- %User Temp%\{random filename}.exe

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

マルウェアは、以下のフォルダを作成します。

- %Desktop%\old_shortcut-Transfers here all the files/folders/shortcuts currently in your desktop that haven't been encrypted.

(註:%Desktop%フォルダは、Windows 2000、XP および Server 2003 の場合、通常 "C:\Documents and Settings\<ユーザ名>\Desktop"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\Desktop" です。.)

他のシステム変更

マルウェアは、以下のレジストリキーを追加します。

HKEY_CURRENT_USER\Software\{random filename}

HKLM\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

CtlGuid

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

ServiceCtlGuid

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

WLanDiagCtlGuid

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

DiagL2SecCtlGuid

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

WDiagCoreCtlGuid

マルウェアは、以下のレジストリ値を追加します。

HKEY_CURRENT_USER\Software\{random filename}

{random file name 1} = "{hex values}"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

CtlGuid

Guid = "{GUID}"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

ServiceCtlGuid

Guid = "{GUID}"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

ServiceCtlGuid

BitNames = "DOT11_AUTOCONF DOT11_AUTOCONF_CLIENT DOT11_AUTOCONF_UI DOT11_FATMSM DOT11_COMMON DOT11_WLANGPA DOT11_CLASS_COINSTALLER"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

WLanDiagCtlGuid

Guid = "{GUID}"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

WLanDiagCtlGuid

BitNames = "WLANHC_AUTOCONFIG WLANHC_RNWFMSM WLANHC_FATMSM WLANHC_DLLMAIN WLANHC_TEST"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

DiagL2SecCtlGuid

Guid = "{GUID}"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

DiagL2SecCtlGuid

BitNames = "SECHC_LOG_FLAG_ASSERT SECHC_LOG_FLAG_INIT SECHC_LOG_FLAG_DIAG SECHC_LOG_FLAG_ONEX_DIAG SECHC_LOG_FLAG_REPAIR SECHC_LOG_FLAG_STATE SECHC_LOG_FLAG_EXT SECHC_LOG_FLAG_EVENT_LOG SECHC_LOG_FLAG_FUNCTION SECHC_LOG_FLAG_MEMORY SECHC_LOG_FLAG_LOCKS"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

WDiagCoreCtlGuid

Guid = "{GUID}"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing\

WDiagCoreCtlGuid

BitNames = "WD_LOG_FLAG_INIT WD_LOG_FLAG_RPC WD_LOG_FLAG_EVENT WD_LOG_FLAG_INTERFACE WD_LOG_FLAG_CONNECTION WD_LOG_FLAG_CONTROL WD_LOG_FLAG_LOCKS WD_LOG_FLAG_MEMORY WD_LOG_FLAG_REFERENCES WD_LOG_FLAG_FUNCTION_TRACE WD_LOG_FLAG_ASSERT"

マルウェアは、以下のレジストリ値を変更します。

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Settings\

ZoneMap

ProxyBypass= = "1"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Settings\

ZoneMap

IntranetName = "1"

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Internet Settings\

ZoneMap

UNCAsIntranet = "1"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows NT\CurrentVersion\Tracing

LogSessionName = "stdout"

作成活動

マルウェアは、以下のファイルを作成します。

- %User Startup%\{random file name 1}.lnk-links to the dropped malware copy

- %User Startup%\{random file name 2}.lnk-links to the ransomnote

- %User Temp%\{random file name 3}.html-serves as ransomnote

- C:\0.tmp

- C:\1.tmp

- D:\2.tmp

- D:\3.tmp

(註:%User Startup%フォルダは、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザ名>\Start Menu\Programs\Startup" 、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、" C:\Users\<ユーザ名>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup" です。.. %User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

その他

マルウェアは、以下の拡張子をもつファイルを暗号化します。

- .dat

- .mx0

- .cd

- .pdb

- .xqx

- .old

- .cnt

- .rtp

- .qss

- .qst

- .fx0

- .fx1

- .ipg

- .ert

- .pic

- .img

- .cur

- .fxr

- .slk

- .m4u

- .mpe

- .mov

- .wmv

- .mpg

- .vob

- .mpeg

- .3g2

- .m4v

- .avi

- .mp4

- .flv

- .mkv

- .3gp

- .asf

- .m3u

- .m3u8

- .wav

- .mp3

- .m4a

- .m

- .rm

- .flac

- .mp2

- .mpa

- .aac

- .wma

- .djv

- .djvu

- .jpeg

- .jpg

- .bmp

- .png

- .jp2

- .lz

- .rz

- .zipx

- .gz

- .bz2

- .s7z

- .tar

- .7z

- .tgz

- .rar

- .zip

- .arc

- .paq

- .bak

- .set

- .back

- .std

- .vmx

- .vmdk

- .vdi

- .qcow

- .ini

- .accd

- .db

- .sqli

- .sdf

- .mdf

- .myd

- .frm

- .odb

- .myi

- .dbf

- .indb

- .mdb

- .ibd

- .sql

- .cgn

- .dcr

- .fpx

- .pcx

- .rif

- .tga

- .wpg

- .wi

- .wmf

- .tif

- .xcf

- .tiff

- .xpm

- .nef

- .orf

- .ra

- .bay

- .pcd

- .dng

- .ptx

- .r3d

- .raf

- .rw2

- .rwl

- .kdc

- .yuv

- .sr2

- .srf

- .dip

- .x3f

- .mef

- .raw

- .log

- .odg

- .uop

- .potx

- .potm

- .pptx

- .rss

- .pptm

- .aaf

- .xla

- .sxd

- .pot

- .eps

- .as3

- .pns

- .wpd

- .wps

- .msg

- .pps

- .xlam

- .xll

- .ost

- .sti

- .sxi

- .otp

- .odp

- .wks

- .vcf

- .xltx

- .xltm

- .xlsx

- .xlsm

- .xlsb

- .cntk

- .xlw

- .xlt

- .xlm

- .xlc

- .dif

- .sxc

- .vsd

- .ots

- .prn

- .ods

- .hwp

- .dotm

- .dotx

- .docm

- .docx

- .dot

- .cal

- .shw

- .sldm

- .txt

- .csv

- .mac

- .met

- .wk3

- .wk4

- .uot

- .rtf

- .sldx

- .xls

- .ppt

- .stw

- .sxw

- .dtd

- .eml

- .ott

- .odt

- .doc

- .odm

- .ppsm

- .xlr

- .odc

- .xlk

- .ppsx

- .obi

- .ppam

- .text

- .docb

- .wb2

- .mda

- .wk1

- .sxm

- .otg

- .oab

- .cmd

- .bat

- .h

- .asx

- .lua

- .pl

- .as

- .hpp

- .clas

- .js

- .fla

- .py

- .rb

- .jsp

- .cs

- .c

- .jar

- .java

- .asp

- .vb

- .vbs

- .asm

- .pas

- .cpp

- .xml

- .php

- .plb

- .asc

- .lay6

- .pp4

- .pp5

- .ppf

- .pat

- .sct

- .ms11

- .lay

- .iff

- .ldf

- .tbk

- .swf

- .brd

- .css

- .dxf

- .dds

- .efx

- .sch

- .dch

- .ses

- .mml

- .fon

- .gif

- .psd

- .html

- .ico

- .ipe

- .dwg

- .jng

- .cdr

- .aep

- .aepx

- .123

- .prel

- .prpr

- .aet

- .fim

- .pfb

- .ppj

- .indd

- .mhtm

- .cmx

- .cpt

- .csl

- .indl

- .dsf

- .ds4

- .drw

- .indt

- .pdd

- .per

- .lcd

- .pct

- .prf

- .pst

- .inx

- .plt

- .idml

- .pmd

- .psp

- .ttf

- .3dm

- .ai

- .3ds

- .ps

- .cpx

- .str

- .cgm

- .clk

- .cdx

- .xhtm

- .cdt

- .fmv

- .aes

- .gem

- .max

- .svg

- .mid

- .iif

- .nd

- .2017

- .tt20

- .qsm

- .2015

- .2014

- .2013

- .aif

- .qbw

- .qbb

- .qbm

- .ptb

- .qbi

- .qbr

- .2012

- .des

- .v30

- .qbo

- .stc

- .lgb

- .qwc

- .qbp

- .qba

- .tlg

- .qbx

- .qby

- .1pa

- .ach

- .qpd

- .gdb

- .tax

- .qif

- .t14

- .qdf

- .ofx

- .qfx

- .t13

- .ebc

- .ebq

- .2016

- .tax2

- .mye

- .myox

- .ets

- .tt14

- .epb

- .500

- .txf

- .t15

- .t11

- .gpc

- .qtx

- .itf

- .tt13

- .t10

- .qsd

- .iban

- .ofc

- .bc9

- .mny

- .13t

- .qxf

- .amj

- .m14

- ._vc

- .tbp

- .qbk

- .aci

- .npc

- .qbmb

- .sba

- .cfp

- .nv2

- .tfx

- .n43

- .let

- .tt12

- .210

- .dac

- .slp

- .qb20

- .saj

- .zdb

- .tt15

- .ssg

- .t09

- .epa

- .qch

- .pd6

- .rdy

- .sic

- .ta1

- .lmr

- .pr5

- .op

- .sdy

- .brw

- .vnd

- .esv

- .kd3

- .vmb

- .qph

- .t08

- .qel

- .m12

- .pvc

- .q43

- .etq

- .u12

- .hsr

- .ati

- .t00

- .mmw

- .bd2

- .ac2

- .qpb

- .tt11

- .zix

- .ec8

- .nv

- .lid

- .qmtf

- .hif

- .lld

- .quic

- .mbsb

- .nl2

- .qml

- .wac

- .cf8

- .vbpf

- .m10

- .qix

- .t04

- .qpg

- .quo

- .ptdb

- .gto

- .pr0

- .vdf

- .q01

- .fcr

- .gnc

- .ldc

- .t05

- .t06

- .tom

- .tt10

- .qb1

- .t01

- .rpf

- .t02

- .tax1

- .1pe

- .skg

- .pls

- .t03

- .xaa

- .dgc

- .mnp

- .qdt

- .mn8

- .ptk

- .t07

- .chg

- .#vc

- .qfi

- .acc

- .m11

- .kb7

- .q09

- .esk

- .09i

- .cpw

- .sbf

- .mql

- .dxi

- .kmo

- .md

- .u11

- .oet

- .ta8

- .efs

- .h12

- .mne

- .ebd

- .fef

- .qpi

- .mn5

- .exp

- .m16

- .09t

- .00c

- .qmt

- .cfdi

- .u10

- .s12

- .qme

- .int?

- .cf9

- .ta5

- .u08

- .mmb

- .qnx

- .q07

- .tb2

- .say

- .ab4

- .pma

- .defx

- .tkr

- .q06

- .tpl

- .ta2

- .qob

- .m15

- .fca

- .eqb

- .q00

- .mn4

- .lhr

- .t99

- .mn9

- .qem

- .scd

- .mwi

- .mrq

- .q98

- .i2b

- .mn6

- .q08

- .kmy

- .bk2

- .stm

- .mn1

- .bc8

- .pfd

- .bgt

- .hts

- .tax0

- .cb

- .resx

- .mn7

- .08i

- .mn3

- .ch

- .meta

- .07i

- .rcs

- .dtl

- .ta9

- .mem

- .seam

- .btif

- .11t

- .efsl

- .$ac

- .emp

- .imp

- .fxw

- .sbc

- .bpw

- .mlb

- .10t

- .fa1

- .saf

- .trm

- .fa2

- .pr2

- .xeq

- .sbd

- .fcpa

- .ta6

- .tdr

- .acm

- .lin

- .dsb

- .vyp

- .emd

- .pr1

- .mn2

- .bpf

- .mws

- .h11

- .pr3

- .gsb

- .mlc

- .nni

- .cus

- .ldr

- .ta4

- .inv

- .omf

- .reb

- .qdfx

- .pg

- .coa

- .rec

- .rda

- .ffd

- .ml2

- .ddd

- .ess

- .qbmd

- .afm

- .d07

- .vyr

- .acr

- .dtau

- .ml9

- .bd3

- .pcif

- .cat

- .h10

- .ent

- .fyc

- .p08

- .jsd

- .zka

- .hbk

- .mone

- .pr4

- .qw5

- .cdf

- .gfi

- .cht

- .por

- .qbz

- .ens

- .3pe

- .pxa

- .intu

- .trn

- .3me

- .07g

- .jsda

- .2011

- .fcpr

- .qwmo

- .t12

- .pfx

- .p7b

- .der

- .nap

- .p12

- .p7c

- .crt

- .csr

- .pem

- .gpg

- .key

マルウェアは、以下のファイル名を使用し、暗号化されたファイルを改称します。

- {filename of encrypted files}.cry

マルウェアが作成する以下のファイルは、作成された自身のコピーへのリンクです。

- %User Startup%\{random file name 1}.lnk

マルウェアは、以下のフォルダを作成します。全ての暗号化されていないデスクトップ上のファイル、フォルダおよびショートカットは、このフォルダに転送されます。

- %Desktop%\old_shortcut

マルウェアが作成する以下のファイルは、脅迫状へのリンクです。

- %User Startup%\{random file name 2}.lnk

マルウェアが作成する以下のファイルは、脅迫状として機能します。

- %User Temp%\{random file name 3}.html

マルウェアは、以下のファイル名を使用し、暗号化されたファイルを改称します。

- {暗号化されたファイルのファイル名}.cry

マルウェアは、以下のコマンドを実行してシャドウコピーを削除します。

- "%System%\vssadmin.exe" delete shadows /all /quiet

マルウェアは、以下のデータをサーバに送信します。

- コンピュータの情報

- 暗号化されたファイル

マルウェアは、収集したデータを以下のURLに送信します。

- http://{BLOCKED}r.com/a/RkI0O

上述のURLへの接続に失敗した場合、マルウェアは、収集したデータを以下のURLに送信します。

- http://{BLOCKED}in.org/submit

コンピュータの言語が以下のいずれかの場合、マルウェアは暗号化を実行しません。

- カザフ語

- ロシア語

- ウクライナ語

- ウズベク語

- サハ語

- ベラルーシ語

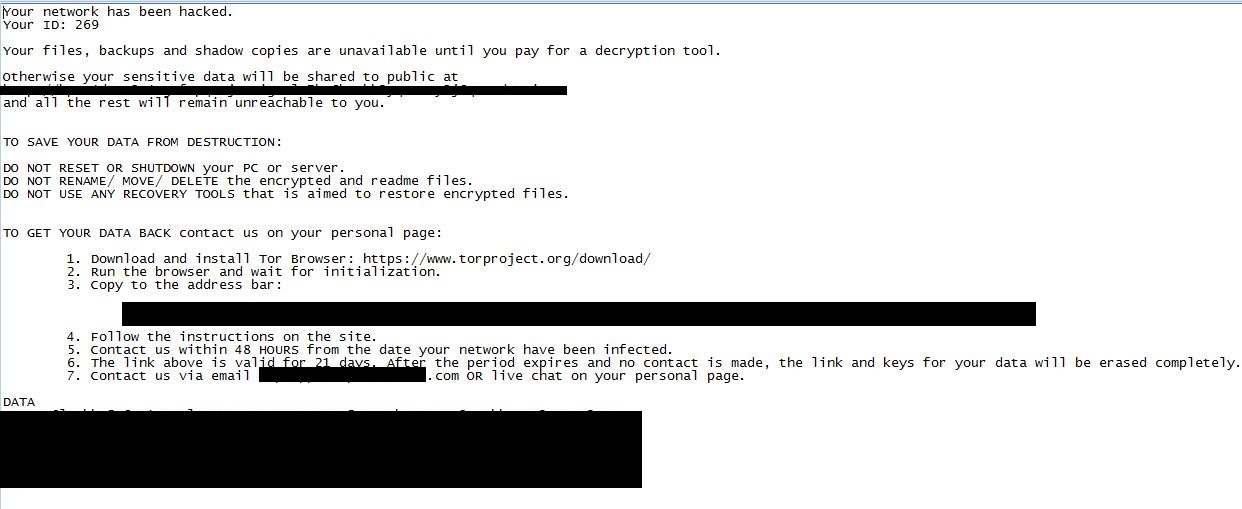

マルウェアは、以下の脅迫状を作成します。

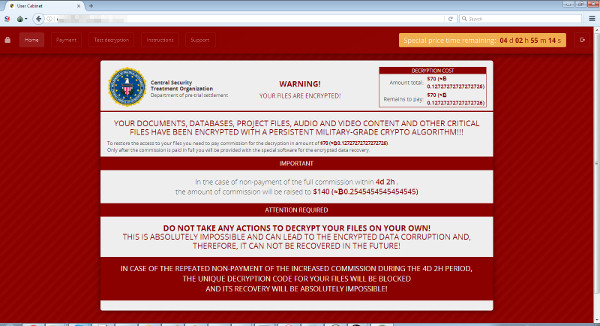

マルウェアは、特定の個人用ホームページ上で、以下の内容を表示します。

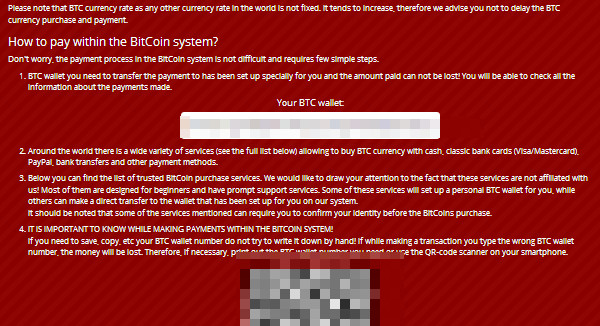

マルウェアは、支払い(Payment )のタブ上で、身代金支払方法に関する以下の内容を表示します。

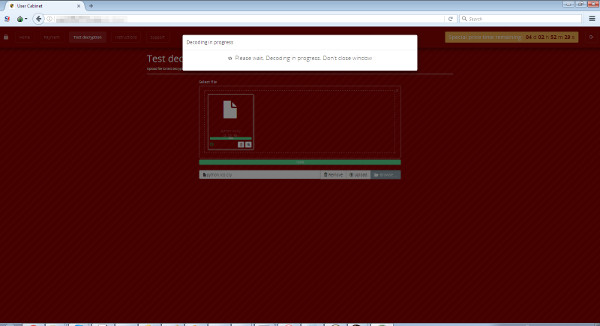

マルウェアは、試験的な復号(Test Decryption)のタブ上で、以下の内容を表示します。

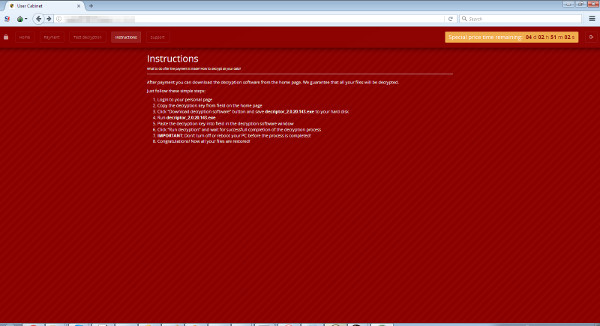

マルウェアは、手順(Instructions)のタブ上で、復号に関する以下の手順を表示します。

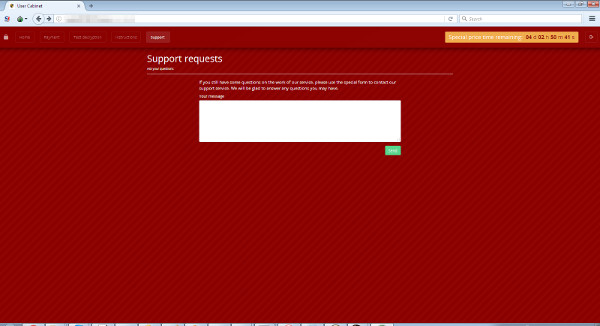

マルウェアは、サポート(Support)のタブ上で、以下の内容を表示します。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_CURRENT_USER\Software\{random file name}

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Tracing\CtlGuid

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Tracing\CtlGuid

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Tracing\ServiceCtlGuid

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Tracing\WLanDiagCtlGuid

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Tracing\WLanDiagCtlGuid

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Tracing\DiagL2SecCtlGuid

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Tracing\WDiagCoreCtlGuid

- HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Tracing\WDiagCoreCtlGuid

手順 4

以下のファイルを検索し削除します。

- %User Startup%\{random file name 1}.lnk

- %User Startup%\{random file name 2}.lnk

- %User Temp%\{random file name 3}.html

- C:\0.tmp

- C:\1.tmp

- D:\2.tmp

- D:\3.tmp

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「RANSOM_MILICRY.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 7

以下のフォルダを検索し削除します。

DATA_GENERIC

註:ファイル名の入力欄のタイトルは、Windowsのバージョンによって異なります。(例:ファイルやフォルダ名の検索の場合やファイル名のすべてまたは一部での検索)

- Windowsエクスプローラ画面を開きます。

- Windows Vista、7 および Server 2008 の場合:

- [スタート]-[コンピューター]を選択します。

- Windows 8、8.1 および Server 2012 の場合:

- 画面の左隅を右クリックし、[エクスプローラー]を選択します。

- Windows Vista、7 および Server 2008 の場合:

- [コンピューターの検索]に、以下を入力します。

DATA_GENERIC - 検索が終了したら、そのファイルを選択し、SHIFT+DELETE を押します。これにより、フォルダが完全に削除されます。

- 残りのフォルダに対して、このマルウェアまたはアドウェア等が作成したフォルダの削除の手順 2.)から 3.)を繰り返してください。

DATA_GENERIC

註:Windows 7 において上記の手順が正しく行われない場合、マイクロソフトのWebサイトをご確認ください。

■ ランサムウェアファイル復号ツール公開

ランサムウェアの脅威が世界的に深刻になっている状況を受けて、ランサムウェアによって暗号化されたファイルの復号ツールをトレンドマイクロは公開しました。この復号ツールの使用方法や復号可能なファイルの条件などの制限事項については以下のダウンロードページを参照してください。

法人向けダウンロードURL:http://esupport.trendmicro.com/solution/ja-JP/1114224.aspx

個人向けダウンロードURL:https://esupport.trendmicro.com/support/vb/solution/ja-jp/1114210.aspx

また、トレンドマイクロでは、ランサムウェアの被害に遭われている法人・個人を対象に無料相談窓口も開設していますので、お困りの方は一度ご相談ください。

ご利用はいかがでしたか? アンケートにご協力ください