Ransom.Win32.SODINOKIBI.THB

Ransom:Win32/Sodinokibi.DSB!MTB (MICROSOFT)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のファイルを作成します。

- %User Temp%\{Random Characters}.bmp → used as wallpaper

(註:%User Temp%フォルダは、現在ログオンしているユーザの一時フォルダです。Windows 2000(32-bit)、XP、Server 2003(32-bit)の場合、通常 "C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"です。また、Windows Vista、7、8、8.1、2008(64-bit)、2012(64-bit)、10(64-bit)の場合、通常 "C:\Users\<ユーザ名>\AppData\Local\Temp" です。)

マルウェアは、以下のプロセスを追加します。

- bcdedit /set {current} safeboot network → if -smode parameter is used (Safe boot with networking)

マルウェアは、以下の Mutex を作成し、メモリ上で自身の重複実行を避けます。

- Global\8C39F091-3A8D-46F4-DBC5-DDA17B3C63C2

自動実行方法

マルウェアは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

aDTFUAIa7j = {Malware Path}\{Malware Filename}.exe

他のシステム変更

マルウェアは、以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

aCp = {Hex Values}

HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

wuHK = {Hex Values}

HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

zhF9j = {Hex Values}

HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

JLKwyr = {Hex Values}

HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

jKxaK5W = {Appended Extension}

HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

imnaqv4N = {Hex Values}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce

*AstraZeneca = {Malware Path}\{Malware Filename}.exe → if -smode parameter is used

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce

*franceisshit = bcdedit /deletevalue {current} safeboot → if -smode parameter is used (turns off safe mode)

マルウェアは、以下のレジストリ値を変更し、デスクトップの壁紙を変更します。

HKEY_CURRENT_USER\Control Panel\Desktop

Wallpaper = %User Temp%\{Random Characters}.bmp

マルウェアは、コンピュータのデスクトップの壁紙に以下の画像を設定します。

プロセスの終了

マルウェアは、感染コンピュータ上で確認した以下のサービスを終了します。

- ADSync

- Altaro.Agent.exe

- Altaro.DedupService.exe

- Altaro.HyperV.WAN.RemoteService.exe

- Altaro.OffsiteServer.Service.exe

- Altaro.OffsiteServer.UI.Service.exe

- Altaro.SubAgent.exe

- Altaro.SubAgent.N2.exe

- Altaro.UI.Service.exe

- AltiBack

- AltiCTProxy

- AltiFTPUploader

- AltiPhoneServ

- ALTIVRM

- Amsp

- AUService

- AzureADConnectAgentUpdater

- AzureADConnectAuthenticationAgent

- AzureADConnectHealthSyncInsights

- AzureADConnectHealthSyncMonitor

- backup

- BackupExecAgentAccelerator

- bedbg

- Code42Service

- ds_agent

- ds_monitor

- ds_notifier

- DsSvc

- HuntressAgent

- HuntressUpdater

- KACHIPS906995744173948

- KAENDCHIPS906995744173948

- KaseyaAgent

- KaseyaAgentEndpoint

- KAVFS

- kavfsscs

- klnagent

- LTService

- LTSvcMon

- macmnsvc

- masvc

- MBAMService

- McAfeeFramework

- memtas

- mepocs

- mfemms

- mfevtp

- mfewc

- Microsoft.exchange.store.worker.exe

- MsDtsServer110

- MsDtsServer120

- MsDtsServer130

- msseces

- MSSQL$HPWJA

- MSSQL$MSGPMR

- MSSQL$QM

- MSSQL$SQLEXPRESS

- MSSQL$SQLEXPRESSADV

- MSSQLFDLauncher

- MSSQLFDLauncher$SQLEXPRESS

- MSSQLFDLauncher$TESTBACKUP02DEV

- MSSQLLaunchpad$SQLEXPRESS

- MSSQLSERVER

- MSSQLServerADHelper100

- MSSQLServerOLAPService

- MSSQLTESTBACKUP02DEV

- MySQL

- mysqld

- ntrtscan

- ofcservice

- ProtectedStorage

- psqlWGE

- ReportServer

- Sage 100c Advanced 2017 (9917)

- Sage 100cloud Advanced 2020 (9920)

- Sage.NA.AT_AU.Service

- SAVAdminService

- SAVService

- SBAMSvc

- SntpService

- sophos

- Sophos AutoUpdate Service

- Sophos Clean Service

- Sophos Device Control Service

- Sophos Endpoint Defense Service

- Sophos File Scanner Service

- Sophos Health Service

- Sophos MCS Agent

- Sophos MCS Client

- Sophos Safestore Service

- Sophos System Protection Service

- Sophos Web Control Service

- SophosFIM

- sophossps

- sppsvc

- sql

- SQLAgent$MSGPMR

- SQLAgent$SQLEXPRESS

- SQLBrowser

- SQLEXPRESSADV

- SQLServer Analysis Services (MSSQLSERVER)

- SQLServer Integration Services 12.0

- SQLServer Reporting Services (MSSQLSERVER)

- SQLSERVERAGENT

- sqlservr

- SQLTELEMETRY

- SQLTELEMETRY$MSGPMR

- SQLTELEMETRY$SQLEXPRESS

- SQLWriter

- SSASTELEMETRY

- SSISTELEMETRY130

- StorageCraft ImageReady

- StorageCraft Raw Agent

- StorageCraft Shadow Copy Provider

- svc$

- svcGenericHost

- swi_filter

- swi_service

- TeamViewer

- Telemetryserver

- ThreadLocker

- TMBMServer

- TmCCSF

- tmlisten

- veeam

- VeeamDeploymentService

- VeeamDeploySvc

- VeeamEndpointBackupSvc

- VeeamHvIntegrationSvc

- VeeamMountSvc

- VeeamNFSSvc

- VeeamTransportSvc

- VipreAAPSvc

- ViprePPLSvc

- vss

- VSS

マルウェアは、感染コンピュータ上で以下のプロセスが常駐されていることを確認した場合、そのプロセスを終了します。

- agntsvc

- AmitiAvSrv

- avgadmsv

- BackupAgent

- BackupExtender

- BackupMaint

- BackupUpdater

- CarboniteUI

- ccSetMgr

- ccSvcHst

- dbeng50

- dbsnmp

- DLOAdminSvcu

- dlomaintsvcu

- encsvc

- excel

- firefox

- infopath

- isqlplussvc

- kavfs

- kavfsscs

- kavfswp

- klnagent

- lmibackupvssservice

- LogmeInBackupService

- Microsoft.exchange.store.worker.exe

- msaccess

- mspub

- mydesktopqos

- mydesktopservice

- NSCTOP

- ocautoupds

- ocomm

- ocssd

- onenote

- oracle

- outlook

- powerpnt

- Rtvscan

- Sage.NA.AT_AU.SysTray

- ShadowProtectSvc

- Smc

- SPBBCSvc

- sqbcoreservice

- sql

- steam

- synctime

- tbirdconfig

- thebat

- thunderbird

- TSSchBkpService

- visio

- winword

- wordpad

- xfssvccon

情報漏えい

マルウェアは、以下の情報を収集します。

- Computer name

- User name

- Workgroup

- Processor

- Operating System

- System Architecture

その他

マルウェアは、以下のレジストリキーを追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

マルウェアは、以下を実行します。

- It will terminate itself if the affected system's keyboard layout is any of the following:

- Arabic-Syria

- Armenian-Armenia

- Azerbaijani (Cyrillic)-Azerbaijan

- Azerbaijani (Latin)-Azerbaijan

- Belarusian

- Georgian-Georgia

- Kazakh-Kazakhstan

- Kyrgyz-Kyrgyzstan

- Romanian-Moldova

- Russian

- Russian-Moldova

- Syriac - Syria

- Tajikistan - Tajik (Cyrillic)

- Tatar-Russia

- Turkmen-Turkmenistan

- Ukrainian

- Uzbek (Cyrillic) - Uzbekistan

- Uzbek (Latin)-Uzbekistan

- It checks if its privilege level is on SYSTEM level. If it is, it will impersonate the user that ran the first explorer.exe it has found.

- It wipes the contents of the following folder:

- backup

- It searches for files to encrypt in remote drives, fixed drives, removable drives, and network resources.

マルウェアは、以下のパラメータを受け取ります。

- -silent → skips the following:

- Termination of blacklisted processes and services

- Removal of shadow copies

- -path → specifies directory to be encrypted

- -nolocal → avoids encrypting fixed and removable drives

- -nolan → avoids encrypting network and shared drives

- -fast → fast encryption mode

- -smode → executes ransomware routine on safe mode

ランサムウェアの不正活動

マルウェアは、ファイル名に以下の文字列を含むファイルの暗号化はしません。

- autorun.inf

- boot.ini

- bootfont.bin

- bootsect.bak

- desktop.ini

- iconcache.db

- ntldr

- ntuser.dat

- ntuser.dat.log

- ntuser.ini

- thumbs.db

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- $recycle.bin

- $windows.~bt

- $windows.~ws

- appdata

- application data

- boot

- intel

- mozilla

- msocache

- perflogs

- program files

- program files (x86)

- programdata

- system volume information

- tor browser

- windows

- windows.old

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- {Original Filename}.{Original File Extension}.{Random Characters}

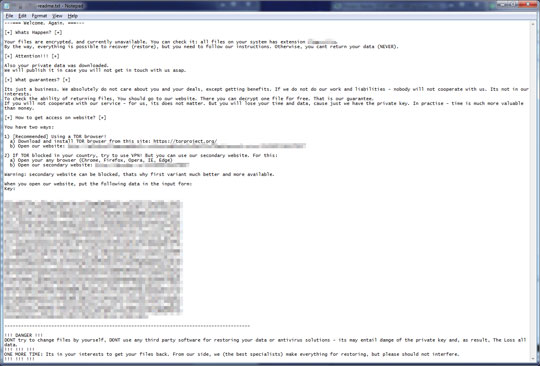

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\{Appended Extension}-readme.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .386

- .adv

- .ani

- .bat

- .bin

- .cab

- .cmd

- .com

- .cpl

- .cur

- .deskthemepack

- .diagcab

- .diagcfg

- .diagpkg

- .dll

- .drv

- .exe

- .hlp

- .hta

- .icl

- .icns

- .ico

- .ics

- .idx

- .key

- .ldf

- .lnk

- .lock

- .mod

- .mpa

- .msc

- .msi

- .msp

- .msstyles

- .msu

- .nls

- .nomedia

- .ocx

- .prf

- .ps1

- .rom

- .rtp

- .scr

- .shs

- .spl

- .sys

- .theme

- .themepack

- .wpx

<補足>

インストール

マルウェアは、以下のファイルを作成します。

- %User Temp%\{ランダムな文字列}.bmp → 壁紙として使用される

マルウェアは、以下のプロセスを追加します。

- bcdedit /set {カレント} safeboot network → パラメータ「-smode」が使用された場合(ネットワークを使用したセーフブート)

情報漏えい

マルウェアは、以下の情報を収集します。

- コンピュータ名

- ユーザ名

- ワークグループ

- プロセッサ

- オペレーティングシステム(OS)

- システムアーキテクチャ

その他

マルウェアは、以下を実行します。

- 影響を受けるコンピュータのキーボードの配置が以下のいずれかの場合、自身の不正活動を終了します。

- アラビア語 - シリア

- アルメニア語 - アルメニア

- アゼルバイジャン語(キリル文字表記) - アゼルバイジャン

- アゼルバイジャン語(ラテン文字表記) - アゼルバイジャン

- ベラルーシ語

- グルジア語 - ジョージア

- カザフ語 - カザフスタン

- キルギス語 - キルギスタン

- ルーマニア語 - モルドバ

- ロシア語

- ロシア語 - モルドバ

- シリア語 - シリア

- タジク語 - タジキスタン (キリル文字表記)

- タタール語 - ロシア

- トルクメン語 - トルクメニスタン

- ウクライナ語

- ウズベク語(キリル文字表記) - ウズベキスタン

- ウズベク語 (ラテン文字表記) - ウズベキスタン

- 権限レベルがシステムレベルであるかどうかを確認します。 システムレベルである場合、最初に見つかった explorer.exeを実行したユーザーになりすまします。

- 以下のフォルダの内容を消去(ワイプ)します。

- backup

- リモートドライブ、固定ドライブ、リムーバブルドライブ、およびネットワークリソース内で暗号化するファイルを検索します。

マルウェアは、以下のパラメータを受け取ります。

- -silent → 以下をスキップします。

- ブラックリストに登録されたプロセスおよびサービスの終了

- シャドウコピーの削除

- -path → 暗号化対象のディレクトリを指定する

- -nolocal → 固定ドライブおよびリムーバブルドライブの暗号化を行わない

- -nolan → ネットワークドライブおよび共有ドライブの暗号化を行わない

- -fast → 高速暗号化モード

- -smode → セーフモードでランサムウェアの不正活動を実行する

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- Troj.Win32.TRX.XXPE50FFF042

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- aDTFUAIa7j = {Malware Path}\{Malware Filename}.exe

- aDTFUAIa7j = {Malware Path}\{Malware Filename}.exe

- In HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

- aCp = {Hex Values}

- aCp = {Hex Values}

- In HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

- wuHK = {Hex Values}

- wuHK = {Hex Values}

- In HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

- zhF9j = {Hex Values}

- zhF9j = {Hex Values}

- In HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

- JLKwyr = {Hex Values}

- JLKwyr = {Hex Values}

- In HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

- jKxaK5W = {Appended Extension}

- jKxaK5W = {Appended Extension}

- In HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

- imnaqv4N = {Hex Values}

- imnaqv4N = {Hex Values}

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- *AstraZeneca = {Malware Path}\{Malware Filename}.exe

- *AstraZeneca = {Malware Path}\{Malware Filename}.exe

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

- *franceisshit = bcdedit /deletevalue {current} safeboot

- *franceisshit = bcdedit /deletevalue {current} safeboot

手順 6

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- HKEY_LOCAL_MACHINE\SOFTWARE\BlackLivesMatter

手順 7

以下のファイルを検索し削除します。

- %User Temp%\{Random Characters}.bmp

- {Encrypted Directory}\{Appended Extension}-readme.txt

手順 8

デスクトッププロパティを修正します。

手順 9

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.SODINOKIBI.THB」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 10

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください