Ransom.Win32.NOKO.THDABBC

Ransom:Win32/Nokonoko.PB!MTB (MICROSOFT); Win32:Nokoyawa-A [Trj] (AVAST)

Windows

マルウェアタイプ:

身代金要求型不正プログラム(ランサムウェア)

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

身代金要求文書のファイルを作成します。 以下のファイル拡張子を持つファイルは暗号化しません。

詳細

侵入方法

マルウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

マルウェアは、以下のプロセスを追加します。

- if --safe-mode commandline parameter is used:

- "%System%\bcdedit.exe" /set {default} safeboot network

- "%System%\shutdown.exe" -r

(註:%System%フォルダは、システムフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows\System32" です。.)

自動実行方法

マルウェアは、自身をシステムサービスとして登録し、Windows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\SafeBoot\Network\

nokonoko → if --safe-mode commandline parameter is used.

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Services\nokonoko → if --safe-mode commandline parameter is used.

他のシステム変更

マルウェアは、以下のレジストリ値を変更します。

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\SafeBoot\Network\

nokonoko → if --safe-mode commandline parameter is used.

(Default) = Service

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control → if --safe-mode commandline parameter is used.

ServicesPipeTimeout = 86400000

その他

マルウェアは、以下を実行します。

- It encrypts files found in the following drives:

- Fixed Drives

- Removable Drives

- Remote (Network) Drives

- The following can be changed in the runtime configuration:

- Directories to avoid

- File extensions to avoid

- Ransom note content

- Ransom note filename

- Appended extension of encrypted files

- Encryption of network shares

- Delete shadow copies

- Loading of hidden drives

- It shows the following message box when the --config argument is improperly encoded:

- It adds the following service if --safe-mode commandline parameter is used:

- Service Name: nokonoko

Display Name: shmokoshmoko

Path to exectuable: {Malware File Path}\{Malware File Name}.exe --config {Base64 encoded config}

Start Type: Auto start

マルウェアは、以下のパラメータを受け取ります。

- --config → {Base64 encoded config} → runtime configuration of the sample

- --dir → encrypt selected directories and sub-directories

- --file → encrypt selected files

- --safe-mode → reboots and encrypts the user's machine in safe mode

ランサムウェアの不正活動

マルウェアは、以下のフォルダ内で確認されたファイルの暗号化はしません。

- windows

- program files

- program files (X86)

- appdata

- programdata

- system volume information

マルウェアは、暗号化されたファイルのファイル名に以下の拡張子を追加します。

- .NOKONOKO

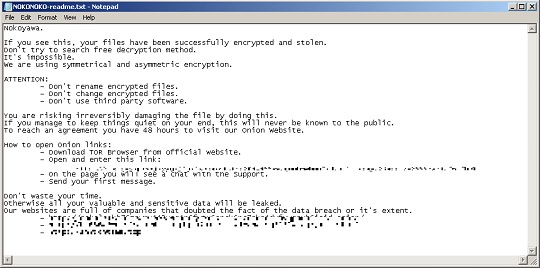

マルウェアが作成する以下のファイルは、脅迫状です。

- {Encrypted Directory}\NOKONOKO-readme.txt

以下のファイル拡張子を持つファイルについては暗号化しません:

- .exe

- .dll

- .ini

- .lnk

- .url

<補足>

インストール

マルウェアは、以下のプロセスを追加します。

- コマンドライン・パラメータ「--safe-mode」が使用された場合:

- "%System%\bcdedit.exe" /set {デフォルト} safeboot network

- "%System%\shutdown.exe" -r

その他

マルウェアは、以下を実行します。

- 以下のドライブ内で確認されたファイルを暗号化します。

- 固定ドライブ

- リムーバブルドライブ

- リモート(ネットワーク)ドライブ

- ランタイム設定で、以下を変更する可能性があります。

- 避けるべきディレクトリ

- 避けるべきファイル拡張子

- 身代金要求文書(脅迫状)の内容

- 身代金要求文書(脅迫状)のファイル名

- 暗号化されたファイルに付加される拡張子

- ランタイム設定で、以下を有効/無効にする可能性があります。

- ネットワーク上の共有ドライブの暗号化

- シャドウコピーの削除

- 隠しドライブの読み込み

- 引数「--config 」のエンコードが適切でない場合、以下のメッセージ ボックスを表示します。

- コマンドライン・パラメータ「--safe-mode」が使用された場合、以下のサービスを追加します。

サービス名: nokonoko

表示名: shmokoshmoko

実行ファイルへのパス: {マルウェアのファイルパス}\{マルウェアのファイル名}.exe --config {Base64でエンコードされた構成ファイル}

スタートの種類: Auto start

マルウェアは、以下のパラメータを受け取ります。

- --config → {Base64でエンコードされた設定ファイル} → 本検体のランタイム設定

- --dir → 選択したディレクトリおよびサブディレクトリの暗号化

- --file → 選択したファイルの暗号化

- --safe-mode → セーフモードで感染コンピュータの再起動および暗号化

対応方法

手順 1

トレンドマイクロの機械学習型検索は、マルウェアの存在を示す兆候が確認された時点で検出し、マルウェアが実行される前にブロックします。機械学習型検索が有効になっている場合、弊社のウイルス対策製品はこのマルウェアを以下の機械学習型検出名として検出します。

- TROJ.Win32.TRX.XXPE50FFF069

手順 2

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 3

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 4

Windowsをセーフモードで再起動します。

手順 5

変更されたレジストリ値を修正します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

事前に意図的に対象の設定を変更していた場合は、意図するオリジナルの設定に戻してください。変更する値が分からない場合は、システム管理者にお尋ねいただき、レジストリの編集はお客様の責任として行なって頂くようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\nokonoko

- (Default) = Service

- (Default) = Service

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control

- ServicesPipeTimeout = 86400000

- ServicesPipeTimeout = 86400000

手順 6

このレジストリキーを削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\SafeBoot\Network\nokonoko

- In HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\nokonoko

手順 7

以下のファイルを検索し削除します。

- {Encrypted Directory}\NOKONOKO-readme.txt

手順 8

コンピュータを通常モードで再起動し、最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、「Ransom.Win32.NOKO.THDABBC」と検出したファイルの検索を実行してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

手順 9

暗号化されたファイルをバックアップから復元します。

ご利用はいかがでしたか? アンケートにご協力ください