PE_XIAOBAMINER.SM

W32.XiaobaMiner (Norton); Trojan:Win32/Qhost (Microsoft); W32/Agent.OJQ!tr.spy (Fortinet)

Windows

マルウェアタイプ:

ファイル感染型

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

トレンドマイクロは、このマルウェアをNoteworthy(要注意)に分類しました。

このファイル感染型コインマイナーは、仮想通貨の発掘(マイニング)だけでなくファイル感染活動や USBワーム活動の機能を備えています。

ウイルスは、リムーバブルドライブを介してコンピュータに侵入します。 ウイルスは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

ウイルスは、標的とするファイルの先頭に自身のコードを追加して感染活動を行います。

ウイルスは、ユーザが感染コンピュータ上のドライブへアクセスすると自身のコピーが自動実行するように、"AUTORUN.INF" を作成します。

詳細

侵入方法

ウイルスは、リムーバブルドライブを介してコンピュータに侵入します。

ウイルスは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

インストール

ウイルスは、感染したコンピュータ内に以下のように自身のコピーを作成します。

- %Windows%\360\360Safe\deepscan\ZhuDongFangYu.exe

(註:%Windows%フォルダは、Windowsが利用するフォルダで、いずれのオペレーティングシステム(OS)でも通常、"C:\Windows" です。.)

自動実行方法

ウイルスは、自身のコピーがWindows起動時に自動実行されるよう以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

Run = %Windows%\360\360Safe\deepscan\ZhuDongFangYu.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Run

ZhuDongFangYu = %Windows%\360\360Safe\deepscan\ZhuDongFangYu.exe

他のシステム変更

ウイルスは、以下のレジストリ値を追加します。

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

EnableLUA = 0

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

System

Disableregistrytools = 1

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Explorer\

Advanced\Folder\Hidden\

SHOWALL

CheckedValue = 0

HKEY_CURRENT_USER\Software\Microsoft\

Windows\CurrentVersion\Policies\

Explorer

NoFolderOptions = 1

ウイルスは、以下のレジストリキーを削除します。

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Control\SafeBoot\Minimal

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\

Control\SafeBoot\Network

ファイル感染

ウイルスは、以下の形式のファイルに感染します。

- .exe

- .com

- .scr

- .pif

ウイルスは、標的とするファイルの先頭に自身のコードを追加して感染活動を行います。

感染活動

ウイルスは、すべての物理ドライブおよびリムーバブルドライブ内に以下として自身のコピーを作成します。

- {Drive Letter}:\RECYCLER\S-5-4-62-7581032776-5377505530-562822366-6588\ZhuDongFangYu.exe

ウイルスは、ユーザが感染コンピュータ上のドライブへアクセスすると自身のコピーが自動実行するように、"AUTORUN.INF" を作成します。

上記INFファイルには、以下の文字列が含まれています。

[autorun]

open=RECYCLER\S-5-4-62-7581032776-5377505530-562822366-6588\ZhuDongFangYu.exe

shellexecute=RECYCLER\S-5-4-62-7581032776-5377505530-562822366-6588\ZhuDongFangYu.exe

shell\Auto\command=RECYCLER\S-5-4-62-7581032776-5377505530-562822366-6588\ZhuDongFangYu.exe

shell\open=RECYCLER\S-5-4-62-7581032776-5377505530-562822366-6588\ZhuDongFangYu.exe

shell\open\Command=RECYCLER\S-5-4-62-7581032776-5377505530-562822366-6588\ZhuDongFangYu.exe

HOSTSファイルの改変

ウイルスは、ユーザが以下のWebサイトにアクセスできないように、システムのHOSTSファイルを改変します。

- {BLOCKED}.{BLOCKED}.51.17

- {BLOCKED}0.{BLOCKED}o.com

- {BLOCKED}.{BLOCKED}.236.92

- {BLOCKED}.{BLOCKED}.176.251

- {BLOCKED}s.{BLOCKED}p.com

- {BLOCKED}l.{BLOCKED}in.com

- {BLOCKED}in.com

- {BLOCKED}sky.com.cn

- {BLOCKED}o.com

- {BLOCKED}g.com.cn

- {BLOCKED}u.{BLOCKED}a.net

- {BLOCKED}l.{BLOCKED}a.com

- {BLOCKED}n.{BLOCKED}ft.com

- {BLOCKED}otal.com

- www.{BLOCKED}0.cn

- www.{BLOCKED}e.cn

- www.{BLOCKED}e.com

- www.{BLOCKED}v.com

- www.{BLOCKED}2.cn

- www.{BLOCKED}b.com

- www.{BLOCKED}a.net

- www.{BLOCKED}t.com.cn

- www.{BLOCKED}in.com

- www.{BLOCKED}sky.com

- www.{BLOCKED}sky.com.cn

- www.{BLOCKED}o.org

- www.{BLOCKED}2.com

- www.{BLOCKED}lub.com

- www.{BLOCKED}o.cn

- www.{BLOCKED}o.com

- www.{BLOCKED}g.com.cn

- www.{BLOCKED}otal.com

その他

ウイルスは、以下を実行します。

- ウイルスは、以下の形式のファイルを削除します。

- .gho

- .iso

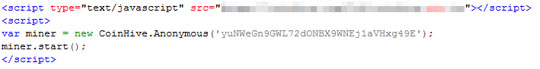

- ウイルスは、仮想通貨の発掘を実行する不正なスクリプトを追加することにより、以下の形式のファイルを改変します。

- .html

- .htm

- 追加される不正なスクリプトは以下である場合があります。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「PE_XIAOBAMINER.SM」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

このレジストリ値を削除します。

警告:レジストリはWindowsの構成情報が格納されているデータベースであり、レジストリの編集内容に問題があると、システムが正常に動作しなくなる場合があります。

レジストリの編集はお客様の責任で行っていただくようお願いいたします。弊社ではレジストリの編集による如何なる問題に対しても補償いたしかねます。

レジストリの編集前にこちらをご参照ください。

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

- EnableLUA = 0

- EnableLUA = 0

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System

- Disableregistrytools = 1

- Disableregistrytools = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced\Folder\Hidden\SHOWALL

- CheckedValue = 0

- CheckedValue = 0

- In HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer

- NoFolderOptions = 1

- NoFolderOptions = 1

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer

- Run = %Windows%\360\360Safe\deepscan\ZhuDongFangYu.exe

- Run = %Windows%\360\360Safe\deepscan\ZhuDongFangYu.exe

- In HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

- ZhuDongFangYu = %Windows%\360\360Safe\deepscan\ZhuDongFangYu.exe

- ZhuDongFangYu = %Windows%\360\360Safe\deepscan\ZhuDongFangYu.exe

手順 5

以下の削除されたレジストリキーまたはレジストリ値をバックアップを用いて修復します。

※註:マイクロソフト製品に関連したレジストリキーおよびレジストリ値のみが修復されます。このマルウェアもしくはアドウェア等が同社製品以外のプログラムも削除した場合には、該当プログラムを再度インストールする必要があります。

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Minimal

- HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SafeBoot\Network

手順 6

不正プログラム/グレイウェア/スパイウェアがHOSTSファイルに追加した文字列を削除します。

- 127.0.0.0 360.qihoo.com

- 127.0.0.1 qihoo.com

- 127.0.0.1 www.qihoo.com

- 127.0.0.1 www.qihoo.cn

- 127.0.0.1 124.40.51.17

- 127.0.0.1 58.17.236.92

- 127.0.0.1 www.kaspersky.com

- 127.0.0.1 60.210.176.251

- 127.0.0.1 www.cnnod32.cn

- 127.0.0.1 www.lanniao.org

- 127.0.0.1 www.nod32club.com

- 127.0.0.1 www.dswlab.com

- 127.0.0.1 bbs.sucop.com

- 127.0.0.1 www.virustotal.com

- 127.0.0.1 tool.ikaka.com

- 127.0.0.1 www.jiangmin.com

- 127.0.0.1 www.duba.net

- 127.0.0.1 www.eset.com.cn

- 127.0.0.1 www.nod32.com

- 127.0.0.1 shadu.duba.net

- 127.0.0.1 union.kingsoft.com

- 127.0.0.1 www.kaspersky.com.cn

- 127.0.0.1 kaspersky.com.cn

- 127.0.0.1 virustotal.com

- 127.0.0.1 www.360.cn

- 127.0.0.1 www.360safe.cn

- 127.0.0.1 www.360safe.com

- 127.0.0.1 www.chinakv.com

- 127.0.0.1 www.rising.com.cn

- 127.0.0.1 rising.com.cn

- 127.0.0.1 dl.jiangmin.com

- 127.0.0.1 jiangmin.com

手順 7

以下のファイルを検索し削除します。

- %Windows%\360\360Safe\deepscan\ZhuDongFangYu.exe

- {Drive Letter}:\RECYCLER\S-5-4-62-7581032776-5377505530-562822366-6588\ZhuDongFangYu.exe

手順 8

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「PE_XIAOBAMINER.SM」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください