HackTool.MSIL.Povlsomware.A

2021年2月11日

プラットフォーム:

Windows

危険度:

ダメージ度:

感染力:

感染確認数:

情報漏えい:

マルウェアタイプ:

ハッキングツール

破壊活動の有無:

なし

暗号化:

感染報告の有無 :

はい

概要

感染経路 インターネットからのダウンロード, 他のマルウェアからの作成

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

ファイルサイズ 22,016 bytes

タイプ EXE

メモリ常駐 なし

発見日 2021年2月9日

ペイロード ファイルの作成

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

その他

プログラムは、以下を実行します。

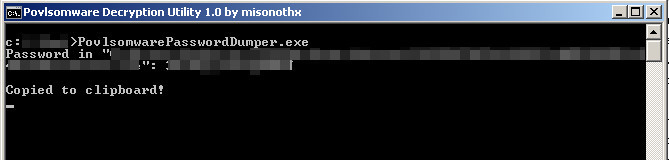

- retrieves key used by Povlsomware in file encryption by:

- obtaining the file path of ransomware binary by reading the following key set as its autostart technique:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

Povlsomware = {File path of binary} - displays the key in console and copies it to clipboard

- obtaining the file path of ransomware binary by reading the following key set as its autostart technique:

- accepts file/s as arguments and uses retrieved key to either encrypt (E) or decrypt (D) specified files:

- if E is chosen:

- encrypts a copy of the file and drops it to current directory

- renames the file into the following:

- {original filename}_povlsom_crypt.{original file extension}

- if D is chosen:

- decrypts a copy of the encrypted file and drops it to current directory

- renames the file into the following:

- {original filename}_povlsom_decrypt.{original file extension}

対応方法

対応検索エンジン: 9.800

初回 VSAPI パターンバージョン 2.376.52

初回 VSAPI パターンリリース日 2021年2月9日

VSAPI OPR パターンバージョン 2.377.00

VSAPI OPR パターンリリース日 2021年2月10日

手順 1

Windows 7、Windows 8、Windows 8.1、および Windows 10 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「HackTool.MSIL.Povlsomware.A」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください