ADW_WEBCAKE.GA

Adware:Win32/WebCake (Microsoft); Win32/WebCake.A (ESET-NOD32); Win32:Webcake-A (Avast)

Windows

マルウェアタイプ:

アドウェア

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

アドウェアは、他のマルウェアのパッケージとともにコンポーネントとしてコンピュータに侵入します。 アドウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。 アドウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

アドウェアは、ワーム活動の機能を備えていません。

アドウェアは、バックドア活動の機能を備えていません。

ただし、情報公開日現在、このWebサイトにはアクセスできません。

詳細

侵入方法

アドウェアは、他のマルウェアのパッケージとともにコンポーネントとしてコンピュータに侵入します。

アドウェアは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

アドウェアは、ユーザの手動インストールにより、コンピュータに侵入します。

インストール

アドウェアは、以下のファイルを作成します。

- %User Temp%\{Malware Filename}-{4 Random Hex Values}.log -> contains installation log of the non-malicious software

- %User Temp%\{8 Random Hex Values}\v.txt -> contains URL 1st connection status

- %User Temp%\{8 Random Hex Values}\v2.txt -> contains URL 2nd connection status

- %User Temp%\{8 Random Hex Values}\_Setup.dll

- %User Temp%\{8 Random Hex Values}\_Setupx.dll

- %User Temp%\{8 Random Hex Values}\Setup.ico

- %User Temp%\{8 Random Hex Values}\x64\regsvr32.exe

- %User Temp%\{8 Random Hex Values}\x86\regsvr32.exe

- %User Temp%\{Random Hex Values}.dat -> contains strings from the malware, used by the non-malicious file as a substitute to its needed component named, "setup.dat"

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

アドウェアは、以下の無害なファイルを作成します。

- %User Temp%\{Malware Filename}-{4 Random Hex Values}.exe -> executed by the malware after dropping, uses the main malware as the argument to load the malware

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

アドウェアは、以下のフォルダを作成します。

- %User Temp%\{8 Random Hex Values}

(註:%User Temp%フォルダは、ユーザの一時フォルダで、Windows 2000、XP および Server 2003 の場合、通常、"C:\Documents and Settings\<ユーザー名>\Local Settings\Temp"、Windows Vista 、 7 、8、8.1 、Server 2008 および Server 2012の場合、"C:\Users\<ユーザ名>\AppData\Local\Temp" です。.)

感染活動

アドウェアは、ワーム活動の機能を備えていません。

バックドア活動

アドウェアは、バックドア活動の機能を備えていません。

その他

ただし、情報公開日現在、このWebサイトにはアクセスできません。

アドウェアが作成する以下のファイルには、無害なソフトウェアのインストールの記録が含まれます。

- %User Temp%\{Malware Filename}-{4 Random Hex Values}.log

アドウェアが作成する以下のファイルには、1回目のURLへの接続状況が含まれます。

- %User Temp%\{8 Random Hex Values}\v.txt

アドウェアが作成する以下のファイルには、2回目のURLへの接続状況が含まれます。

- %User Temp%\{8 Random Hex Values}\v2.txt

アドウェアが作成する以下のファイルには、2回目のURLへの接続状況が含まれます。

- %User Temp%\{8 Random Hex Values}\v2.txt

アドウェアが作成する以下のファイルは、アドウェアの文字列を含み、“setup.dat”という名称のコンポーネントの代替として無害なファイルに利用されます。

- %User Temp%\{Random Hex Values}.dat

アドウェアが作成する以下の無害なファイルは、作成後、このアドウェアによって実行されます。このファイルは、このアドウェアを引数として利用して読み込みます。

- %User Temp%\{Malware Filename}-{4 Random Hex Values}.exe

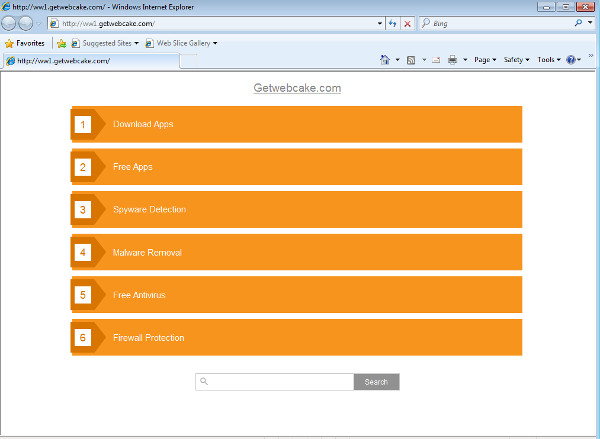

アドウェアは、広告が表示されるURL(http://ww1.{BLOCKED}cake.com)へ誘導する以下のURLに接続します。

- http://service.{BLOCKED}cake.com/installer/a?alpha={Base64 Values}

- http://{BLOCKED}survey.com/

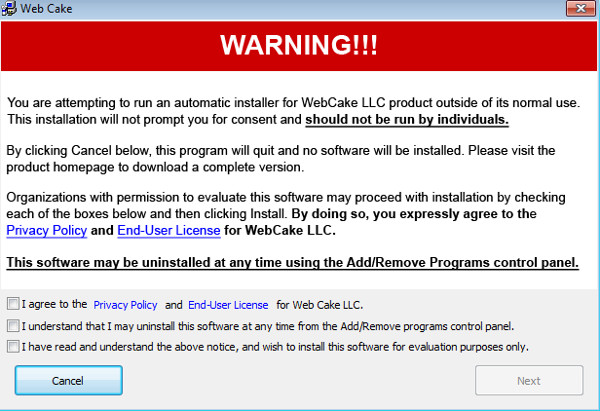

アドウェアは、以下のインストール画面を表示します。

広告が含まれる誘導先のURLは、以下のページを表示します。このページは、ユーザが手動でアドウェアインストールのメイン画面上の"Privacy Policy(個人情報保護方針)" または "End-User License (エンドユーザー使用許諾契約書)"をクリックした後に表示されます。

アドウェアは、ルートキット機能を備えていません。

アドウェアは、脆弱性を利用した感染活動を行いません。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

以下のフォルダを検索し削除します。

- %User Temp%\{8 Random Hex Values}

手順 4

以下のファイルを検索し削除します。

- %User Temp%\{Malware Filename}-{4 Random Hex Values}.log

- %User Temp%\{8 Random Hex Values}\v.txt

- %User Temp%\{8 Random Hex Values}\v2.txt

- %User Temp%\{8 Random Hex Values}\_Setup.dll

- %User Temp%\{8 Random Hex Values}\_Setupx.dll

- %User Temp%\{8 Random Hex Values}\Setup.ico

- %User Temp%\{8 Random Hex Values}\x64\regsvr32.exe

- %User Temp%\{8 Random Hex Values}\x86\regsvr32.exe

- %User Temp%\{Random Hex Values}.dat

- %User Temp%\{Malware Filename}-{4 Random Hex Values}.exe

手順 5

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「ADW_WEBCAKE.GA」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください