HKTL_RADMIN.GZ

not-a-virus:RemoteAdmin.Win32.RDPWrap.b (Kaspersky); RDP Host Support (PUA) (Sophos)

Windows

マルウェアタイプ:

ハッキングツール

破壊活動の有無:

なし

暗号化:

なし

感染報告の有無 :

はい

概要

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

詳細

侵入方法

プログラムは、他のマルウェアに作成されるか、悪意あるWebサイトからユーザが誤ってダウンロードすることによりコンピュータに侵入します。

他のシステム変更

プログラムは、以下のレジストリ値を変更します。

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Terminal Server\WinStations\

RDP-Tcp

SecurityLayer = " {User input}"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Terminal Server\WinStations\

RDP-Tcp

PortNumber = " {User input}"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Terminal Server\WinStations\

RDP-Tcp

Shadow = "{User input}"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Terminal Server\WinStations\

RDP-Tcp

UserAuthentication = "{User input}"

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\

Microsoft\Windows NT\Terminal Services

Shadow = "{User input}"

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\Policies\

System

dontdisplaylastusername = "{User input}"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Terminal Server

fDenyTSConnections = "{User input}"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Terminal Server

fSingleSessionPerUser = "{User input}"

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\

Control\Terminal Server

HonorLegacySettings = "{User input}"

その他

プログラムは以下を実行します。

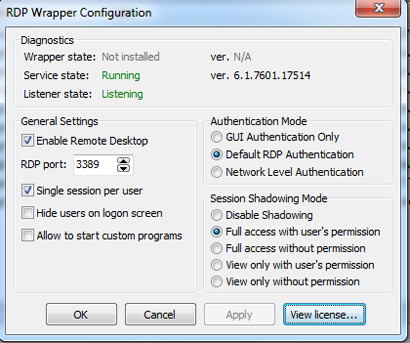

- プログラムは実行時、以下のように表示します。

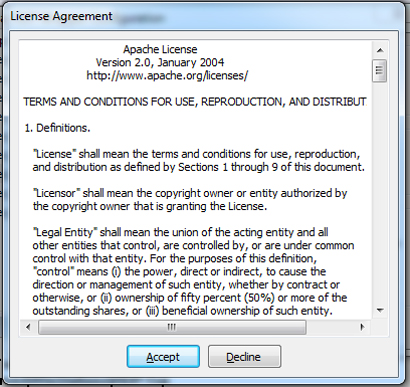

- "View license"[ライセンスの表示]をクリックすると、以下のように表示されます。

- ライセンスの"Decline"「拒否」をクリックするか、キャンセルすると、プログラムは自身を終了します。

- "Enable Remote Desktop"(リモートデスクトップを有効にする)をオンにすると、HKEY_LOCAL_MACHINE¥SYSTEM¥ControlSet001¥Control¥Terminal Server¥WinStations¥RDP-Tcp¥PortNumberがRDPポートの値に設定されます。

- "Single session per user"(1人のユーザに1つのセッション)が選択された場合、HKEY_LOCAL_MACHINE \ SYSTEM \ ControlSet001 \ Control \ Terminal Server \ fSingleSessionPerUserは "1"に設定されます。

- "Hide users on logon screen"(ログオン画面でユーザを非表示にする)が選択された場合、HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ dontdisplaylastusernameが "1"に設定されます。

- "Allow to start custom programs" (カスタムプログラムの起動を許可する)が選択された場合、HKEY_LOCAL_MACHINE \ SYSTEM \ ControlSet001 \ Control \ Terminal Server \ HonorLegacySettingsが "1"に設定されます。

- "GUI Authentication Only"(GUI認証のみ)が選択された場合、HKEY_LOCAL_MACHINE¥SYSTEM¥ControlSet001¥Control¥Terminal Server¥WinStations¥RDP-Tcp¥UserAuthenticationは"0"に設定されます。

- "Default RDP"(デフォルトRDP)が選択された場合、HKEY_LOCAL_MACHINE¥SYSTEM¥ControlSet001¥Control¥Terminal Server¥WinStations¥RDP-Tcp¥UserAuthenticationが "1"に設定されます。

- "Network Level Authentication"(ネットワークレベルの認証)が選択された場合、HKEY_LOCAL_MACHINE¥SYSTEM¥ControlSet001¥Control¥Terminal Server¥WinStations¥RDP-Tcp¥UserAuthenticationは "2"に設定されます。

- "Disable Shadowing"(シャドウイング無効化)が選択された場合、 HKEY_LOCAL_MACHINE¥SOFTWARE¥Policies¥Microsoft¥Windows NT¥Terminal Services¥ShadowおよびHKEY_LOCAL_MACHINE¥SYSTEM¥ControlSet001¥Control¥Terminal Server¥WinStations¥RDP-Tcp¥Shadowは "0"に設定されます。

- "Full access with user's permission"(ユーザの許可有りフルアクセス)が選択された場合、 HKEY_LOCAL_MACHINE¥SOFTWARE¥Policies¥Microsoft¥Windows NT¥Terminal Services¥ShadowおよびHKEY_LOCAL_MACHINE¥SYSTEM¥ControlSet001¥Control¥Terminal Server¥WinStations¥RDP-Tcp¥Shadowは"1"に設定されます。

- "Full access with user's permission" (ユーザの許可なしフルアクセス)が選択された場合、 HKEY_LOCAL_MACHINE¥SOFTWARE¥Policies¥Microsoft¥Windows NT¥Terminal Services¥ShadowおよびHKEY_LOCAL_MACHINE¥SYSTEM¥ControlSet001¥Control¥Terminal Server¥WinStations¥RDP-Tcp¥Shadowは"2"に設定されます。

- "View only with user's permission"(ユーザの許可があるときのみ表示)を選択すると、 HKEY_LOCAL_MACHINE¥SOFTWARE¥Policies¥Microsoft¥Windows NT¥Terminal Services¥ShadowおよびHKEY_LOCAL_MACHINE¥SYSTEM¥ControlSet001¥Control¥Terminal Server¥WinStations¥RDP-Tcp¥Shadowは"3"に設定されます。

- "View only without permission" (許可なしのときのみ表示)を選択すると、 HKEY_LOCAL_MACHINE¥SOFTWARE¥Policies¥Microsoft¥Windows NT¥Terminal Services¥ShadowおよびHKEY_LOCAL_MACHINE¥SYSTEM¥ControlSet001¥Control¥Terminal Server¥WinStations¥RDP-Tcp¥Shadowは"4"に設定されます。

対応方法

手順 1

Windows XP、Windows Vista および Windows 7 のユーザは、コンピュータからマルウェアもしくはアドウェア等を完全に削除するために、ウイルス検索の実行前には必ず「システムの復元」を無効にしてください。

手順 2

このマルウェアもしくはアドウェア等の実行により、手順中に記載されたすべてのファイル、フォルダおよびレジストリキーや値がコンピュータにインストールされるとは限りません。インストールが不完全である場合の他、オペレーティングシステム(OS)の条件によりインストールがされない場合が考えられます。手順中に記載されたファイル/フォルダ/レジストリ情報が確認されない場合、該当の手順の操作は不要ですので、次の手順に進んでください。

手順 3

「HKTL_RADMIN.GZ」で検出したファイル名を確認し、そのファイルを終了します。

- すべての実行中プロセスが、Windows のタスクマネージャに表示されない場合があります。この場合、"Process Explorer" などのツールを使用しマルウェアのファイルを終了してください。"Process Explorer" については、こちらをご参照下さい。

- 検出ファイルが、Windows のタスクマネージャまたは "Process Explorer" に表示されるものの、削除できない場合があります。この場合、コンピュータをセーフモードで再起動してください。

セーフモードについては、こちらをご参照下さい。 - 検出ファイルがタスクマネージャ上で表示されない場合、次の手順にお進みください。

手順 4

最新のバージョン(エンジン、パターンファイル)を導入したウイルス対策製品を用い、ウイルス検索を実行してください。「HKTL_RADMIN.GZ」と検出したファイルはすべて削除してください。 検出されたファイルが、弊社ウイルス対策製品により既に駆除、隔離またはファイル削除の処理が実行された場合、ウイルスの処理は完了しており、他の削除手順は特にありません。

ご利用はいかがでしたか? アンケートにご協力ください