サイバー脅威

多要素認証の必須化後も減っていない「証券口座乗っ取り」の現状

金融庁の発表によると、2025年1月から5月末までの期間における証券口座への不正アクセス件数は10,422件、不正取引件数は5,958件、不正売買額は5,240億円に達し、被害が拡大しています。

はじめに

金融庁の発表によると、2025年1月から5月末までの期間における証券口座への不正アクセス件数は10,422件、不正取引件数は5,958件、不正売買額は5,240億円に達し、被害が拡大しています。

また、日本証券業協会は、証券口座の乗っ取り被害が証券会社16社で確認されていることを明らかにしており、大手・中堅・ネット証券問わず、主要な証券会社の「利用者の証券口座」が狙われています。証券業界では不正アクセス等への対策として、インターネット取引のログイン時に多要素認証の設定を必須化(明示的にそれを望まない利用者を除く)する対応も進めています。

近年、欧米やアジア(中国、台湾、韓国、マレーシア、ベトナム等)でも同様の攻撃が確認されており、今年は日本でも多くの証券口座の被害が報告されるようになりました。 「ネット詐欺」から発展する様々な被害が、世界共通の脅威となっています。

手口の特徴

日本の証券口座の認証情報を狙った「フィッシング詐欺」が多数確認されています。被害者は証券会社を装ったメールやSMSを受信し、不安や緊急性を煽るメッセージとリンクから偽サイトへと誘導されます。被害者は騙されていることに気づかず、証券口座のログインID・パスワードなどの認証情報や個人情報を入力してしまい、大切な情報を詐取されます。詐欺で使われるメールやSMSの文章、偽サイトの完成度も高く、不自然さに気づきにくくなっており、人間が判断することは難しくなっています。

トレンドマイクロのテレメトリデータの分析や調査から、証券口座を狙った攻撃はどれも同じものではなく、短期間に様々な攻撃ツールや手口が入れ替わっています。また、偽サイトの異なる特徴などから、複数の集団が詐欺に関与していると考えられます。

以下に、2025年5月1日から6月13日までに観測されたテレメトリデータから、日本の証券口座を狙ったフィッシング詐欺に関与した攻撃について、事例の一部を紹介します。

<関連記事>

・フィッシング詐欺とは?

・フィッシング攻撃の種類とは?

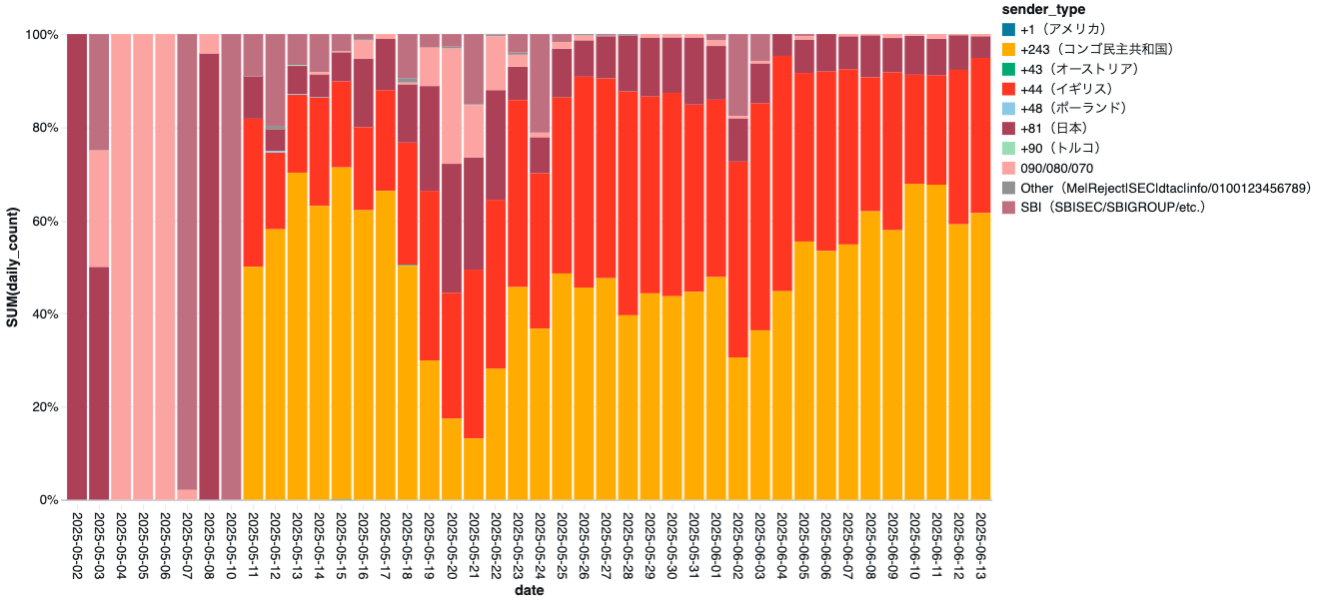

不正SMSの送信元

不正SMSの送信元は、主に国際電話番号が使われており、「+243」はコンゴ民主共和国、「+44」はイギリス、「+81」は日本の国番号となっています。通常、日本国内のSMSは「090」や「080」などで始まる番号が表示されますが、携帯端末が海外ローミング中、または海外のSMSプロバイダ経由で送信されたSMSは「+81」で始まる国際番号表記で届きます(端末設定等の影響で、他の場合でも「+81」で表示されることがあります)。

また、日本国内の電話番号(090/080/070)となっているものは、モバイルマルウェアに感染した端末が不正SMSを送信してばら撒いていることも多く、詐欺集団は様々な攻撃を組み合わせています。

これらの不正SMSの送信元となっている電話番号の約84%が1日しか使われておらず、常に変化し続けています。

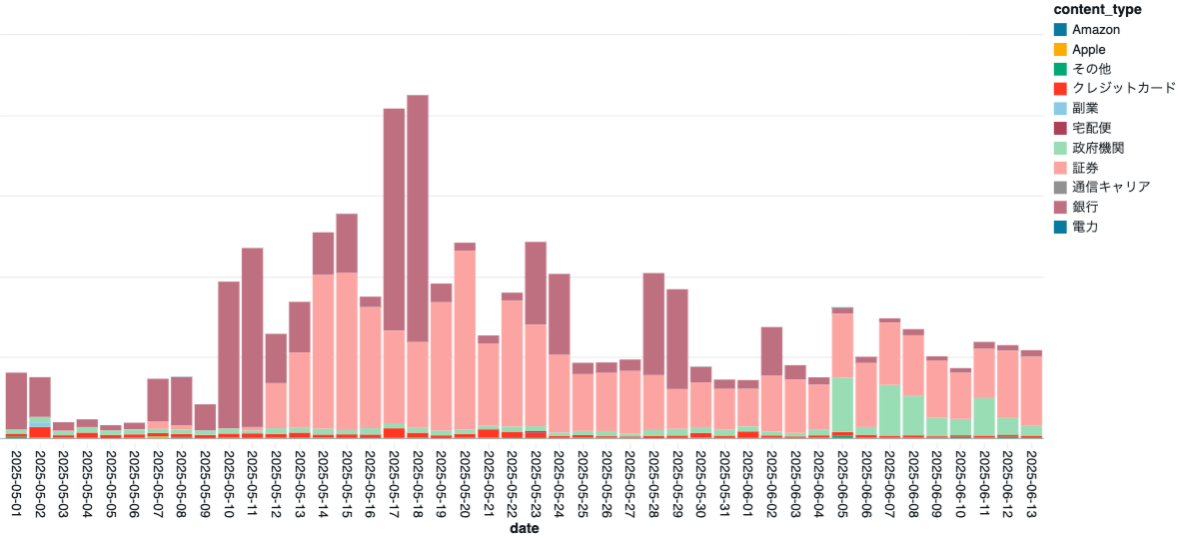

不正SMSのメッセージ内容

日本の証券口座を狙った不正SMSの送信元は、他にも「銀行」や「クレジットカード会社」、「政府機関」なども装っています。また、複数の証券会社が不正ログイン対策として「多要素認証の設定を必須化」した6月以降も、詐欺集団は日本の証券口座を狙い続けています。

具体的なメッセージ内容は、信頼性のある証券会社を装い、不安や緊急性を煽って偽サイトへと誘導しています。被害者は心理的に動揺して、詐欺だと気づかずに、巻き込まれていると考えられます。

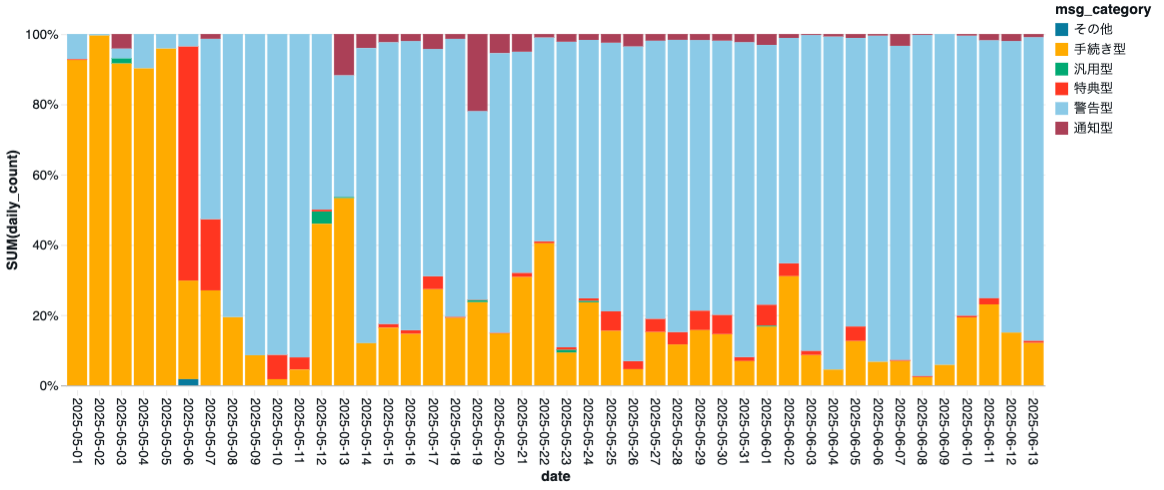

また、日本の証券口座を狙った不正SMSのメッセージの内容をカテゴリ別に分類すると、偽の手続きを促す「手続き型」や、ユーザの不安を煽る「警告型」が多く見られました。メッセージ内容や騙しの手口も変化し続けています。

分類カテゴリと例:

- 手続き型(例:「本人確認」「パスワード更新」など、偽の手続きを促す)

- 警告型(例:「不正ログイン」「口座凍結」など、ユーザーの不安を煽る)

- 特典型(例:「ポイント進呈」「キャンペーン」など、特典を装う)

- 通知型(例:「出金完了」「注文受付」など、取引通知を装う)

- 汎用型(例:内容がほぼなくURLだけ、または機械的に見える)

- その他(分類不能または異常な文体)

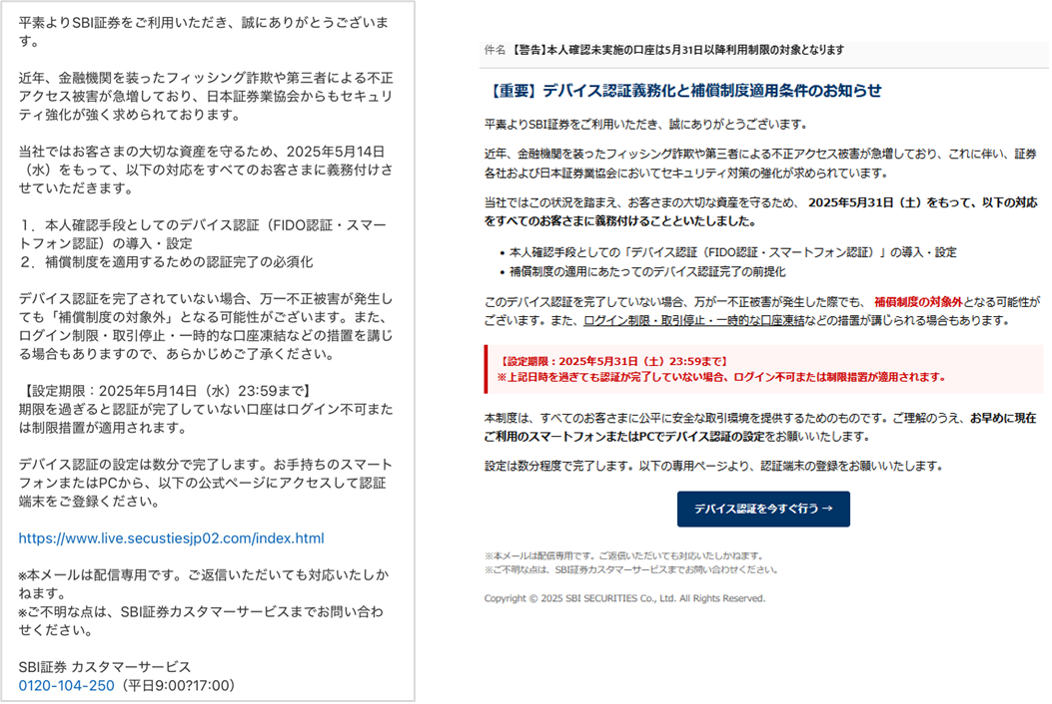

詐欺メールのメッセージ内容

詐欺メールも同様に、不安や緊急性を煽るものを多く確認していますが、各証券会社が「多要素認証の設定の必須化」を発表してからは、デバイス設定やFIDO設定(スマホ認証)の案内を装ったフィッシング詐欺も確認しています。また、証券口座の不正取引の補償に関する内容を装った詐欺メールなども確認しており、詐欺集団は証券会社の発表に便乗して、詐欺の手口を変化させ続けています。

<関連記事>

・フィッシングメールの攻撃動向を解説

偽サイト(ドメインとURL)

証券会社を装った不正SMSに含まれるドメインの85%以上(FQDNの90%以上)が翌日までしか使用されておらず、短期間で入れ替わっています。

また、詐欺集団は詐欺メールや不正SMSにURLを記載する際、巧妙なテクニックを利用して、迷惑メールフィルタや不正URL対策機能などの検出を回避する試みを繰り返しています。例えば、Google翻訳のURLをリダイレクト元として悪用するケースが増加しており、その他にも短縮URLを利用したり、URLに複数の種類のUnicode文字を混在させたり、視覚的に酷似した文字を使用して表記(ホモグリフ攻撃)するなど、様々なテクニックが使われています。

偽サイト(画面と機能)

証券会社を装った偽サイトが詐取する情報は、ログインID・パスワードだけでなく、証券取引時に要求される「取引パスワード」も含まれています。また、Eメールや専用アプリなどを用いたワンタイムパスワードの入力や、電話番号認証のために証券会社が指定する電話番号への発信を誘導するなど、「リアルタイム型」(AiTM攻撃によるリアルタイムフィッシング)も多数存在しており、多要素認証の突破を狙う手口へと進化しています。

騙されて情報を入力してしまうと、各種登録情報が不正に変更されたり、専用アプリが不正に登録されてしまうなど、証券口座が乗っ取られることも想定されます。

また、日本の証券口座を狙うフィッシング詐欺の手口や、偽サイトの特徴を詳細に分類していくと、複数のフィッシングキットの特徴が浮かび上がります。いつもは銀行のオンラインバンキングを狙っているフィッシングキットや、日本向けに大規模な攻撃キャンペーンを行っている(CoGUIやOriental Gudgeonなどと呼ばれる)フィッシングキット、モバイルマルウェアの感染端末を不正SMSの送信元として使うフィッシングキットなど、その他にも複数のフィッシングキットが「日本の証券口座」を狙っており、その標的となっているのは「一般の利用者」です。

<関連記事>

・多要素認証を突破する「AiTM攻撃」とは?その対策は?

その他

このブログで紹介した「フィッシング詐欺」だけでなく、情報窃取型マルウェアの「インフォスティーラー(Infostealer)」などによって認証情報が窃取される脅威も懸念されています。証券会社との契約や取引で利用するデバイスや各種サービスに応じて、それぞれ異なる攻撃の手口やリスクが存在しています。

<関連記事>

・マルウェアとは?種類や感染した場合の症状・対策方法を解説

まとめ

新NISAをはじめ、日本でも投資ブームが巻き起こり、証券口座の開設数が急増しています。ご自身やご家族の大切な生活や将来のために、資産形成に関心を持つ方が増えていますが、その一方で、詐欺のリスクが潜んでいることも忘れてはなりません。

詐欺集団は、人々の関心を集めやすく話題性の高いテーマやニュースに便乗して、利用者を騙そうとします。また、多要素認証だけでは防ぐことが難しい手口も確認されており、詐欺集団は最新の技術も悪用しながら常に手口を変化させています。これらの詐欺や攻撃は一過性のものではなく、証券会社が注意喚起をした後も継続しています。

利用者は賢い資産形成のために、常に警戒を怠らず、冷静な判断と、適切なセキュリティ対策をして、大切な資産を守りましょう。

被害に遭わないためには

- ご利用の証券会社が推奨しているセキュリティ対策を実施しましょう。また、警察庁、金融庁、日本証券業協会などの注意喚起も参考にすることができます。

- ご利用の証券会社において、多要素認証が提供されている場合は、多要素認証を設定しましょう。不正ログインを防止できる可能性が高まります。(多要素認証も万全なものではなく、突破される危険性もあります。)

- 信頼性の高いセキュリティ対策ソフトを導入し、先進的な技術による「詐欺対策機能」を活用することも有効な手段です。これにより、証券口座の保護だけでなく、様々なネット詐欺の脅威に対処することができます。

トレンドマイクロ製品を活用した「プロアクティブ」なセキュリティ対策

詐欺対策に特化したスマホ向け防犯アプリ「トレンドマイクロ 詐欺バスター」は、先進的なAI技術を組み合わせることで、巧妙化する詐欺の脅威からあなたを守ります。

新機能の「AI 詐欺予測アラート」を利用すると、AIが詐欺の手口や一連のやり取り(Scam Kill Chain)を学習し、リスク評価に応じて詐欺の兆候を検知します。AIが自動的に危険度(詐欺ステージ)と対処方法を通知し、利用者に「不審な点に気づくきっかけ」を提供することで、常に変化し巧妙化する詐欺を未然に防止することを支援します。守る側の対策もAIを活用した「プロアクティブ」なセキュリティ対策へと進化させることができます。

調査協力:トレンドマイクロ株式会社

・松川 博英(フォワードルッキングスレットリサーチ)

・河田 芳希(サイバーセキュリティイノベーション研究所)

・松ヶ谷 新吾(サイバーセキュリティイノベーション研究所)

・嶋村 誠(サイバーセキュリティイノベーション研究所)

・岩井 雄大(コンシューマテクニカルサポート)

執筆:本野 賢一郎(詐欺対策チーフアナリスト / Scam Doctor)